Настройка сертификатов ECSS-10

В версии 3.14.6 ECSS-10 был переведен на единый сертификат. Все подсистемы используют по умолчанию ecss10.crt.

Также в ходе установки пакета css-user генерируются следующие файлы:

- ecss10root.key — корневой приватный ключ под паролем;

- ecss10root.crt — корневой сертификат. Этот сертификат устанавливается на клиентский ПК, чтобы исключить предупреждения безопасности в браузере, если используется само подписанный сертификат, который генерирует ecss-user при установке;

- ecss10.key — приватный ключ для использования системой;

- ecss10.pem — dhparam;

- ecss10.crt — публичный сертификат. Также содержит в себе указание на альтернативные доменные имена (Subject Alternative Name), используемые ECSS.

Настройка сертификатов

Установка купленных сертификатов

Этот способ используется в случае, если сертификат был куплен или получен в центре авторизации (например, StartSSL или Let's Encrypt).

В случае купленных сертификатов необходимо переименовать их в ecss10.{key,crt}, поместить в /etc/ecss/ssl и при настройке пакета ecss-user выбрать тип установки сертификатов manual

Генерация сертификата во время установки

Во время установки пакета ecss-user происходит генерация сертификатов ECSS-10.

Ряд вопросов задаваемых при установке пакета:

| Вопрос | Пример ответа |

|---|---|

| Enter password for certs (Введите пароль для сертификатов) | password |

| Certificate Validity (Срок действия сертификатов) | 365 |

Enter country for cert (Введите страну для сертификата) | RU |

Enter state for cert (Введите регион для сертификата) | Novosibirsk |

Enter locality for cert (Введите город для сертификата) | Novosibirsk |

Enter organization name of cert (Введите организацию для сертификата) | Eltex |

Enter organizational unit name of cert (Введите отделение для сертификата) | Service |

nter common name of cert (Введите имя сертификата) | ecss10 |

Enter email for cert (Введите почту для сертификата) | test@eltex.loc |

What encryption algorithm for the key would you like to use? (Какой алгоритм шифрования для ключа вы хотели бы использовать?) | des3 |

Enter count bits of key (Введите количество бит для ключа) | 4096 |

Enter subject alternative name (Введите дополнительные доменные имен) | - |

Enter count bits of dhparam (ведите количество бит для dhparam) | 1024 |

Чтобы сгенерировать или скопировать новый сертификат, необходимо удалить ecss10.{pem,crt,key} и ecss10root.{crt,key} находящиеся в папке /etc/ecss/ssl , после чего сделать:

sudo dpkg-reconfigure ecss-user

Настройка сертификатов на системе в кластере

В случае, когда система разворачивается в кластере — сертификаты на хостах должен быть одинаковые. Для этого необходимо на одном хосте выполнить генерацию сертификатов, а на последующих скопировать их.

Копирование ключа через ssh

Перед копирование ключа через ssh необходимо добавить пользователя (от имени которого будет копирование сертификатов) в группу ssw:

sudo gpasswd -a <USER> ssw

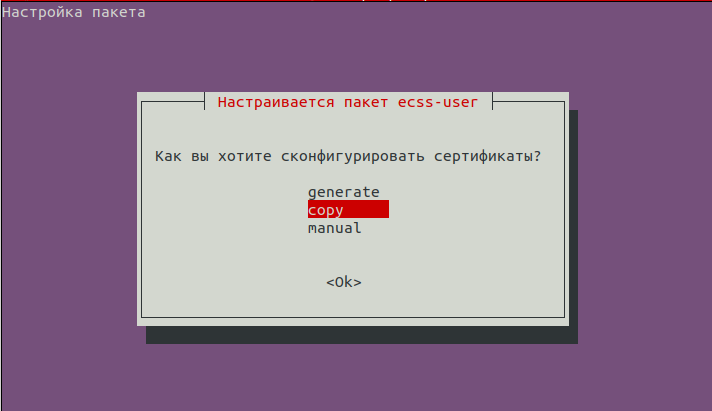

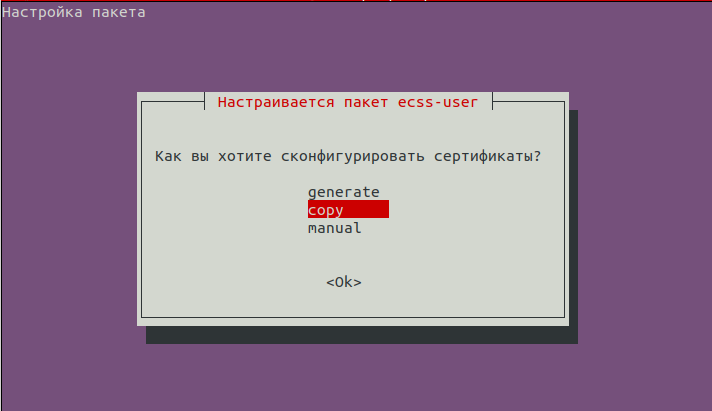

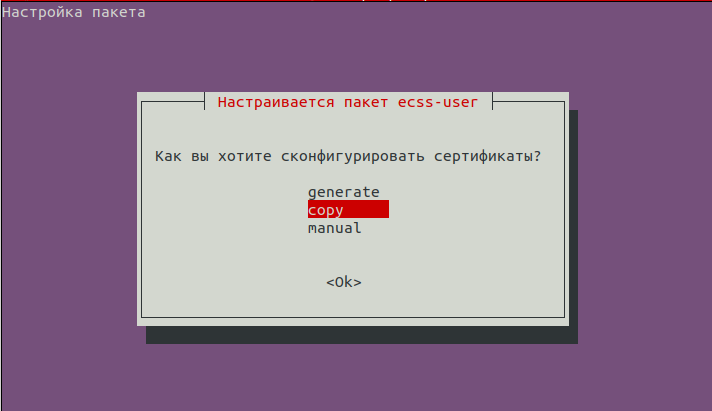

При настройке пакета ecss-user выбираем пункт «copy»:

После чего будет предложено несколько способов копирования ключей, выбираем ssh:

Далее необходимо ответить на ряд вопросов:

| Вопрос | Пример ответа |

|---|---|

| (Введите имя хоста для подключения) | ecss1 |

| (Введите порт хоста для подключения) | 22 |

| (Введите логин для подключения) | <USER> |

| (Какой метод авторизации использовать?) | password |

| (Введите пароль для подключения) | password |

| (Введите путь до сертификатов) | /etc/ecss/ssl |

Копирование ключа через http

Для копирования сертификатов через http необходим сервер (http, ftp, s3 и т.д.) с сертификатами.

При настройке пакета ecss-user выбираем пункт «copy»:

После чего будет предложено несколько способов копирования ключей, нам нужен http:

Далее необходимо ответить на ряд вопросов:

| Вопрос | Пример ответа |

|---|---|

| Введите URL путь до папки с сертификатами | http://<IP>:<PORT> |

| Введите логин для авторизации [Оставьте пустым, если не используется] | - |

Где <IP>:<PORT> являются ip адресом и портом хоста на котором развернут сервер с сертификатами.

Копирование ключа через ecss

Для копирования ключа данным методом необходима запущенная нода ecss-core.

При настройке пакета ecss-user выбираем пункт «copy»:

После чего будет предложено несколько способов копирования ключей, выбираем ecss:

Далее необходимо ответить на ряд вопросов:

| Вопрос | Пример ответа |

|---|---|

| Введите url для http_terminal | https://ecss1:9999 |

| Введите имя ноды с сертификатами | core1@ecss1 |

| Введите логин для авторизации в http_terminal | admin |

| Введите пароль для авторизации в http_terminal | password |