Управление безопасностью

Настройка ААА

AAA (Authentication, Authorization, Accounting) – используется для описания процесса предоставления доступа и контроля над ним.

- Authentication (аутентификация) – сопоставление персоны (запроса) существующей учётной записи в системе безопасности. Осуществляется по логину, паролю.

- Authorization (авторизация, проверка полномочий, проверка уровня доступа) – сопоставление учётной записи в системе и определённых полномочий.

- Accounting (учёт) – слежение за подключением пользователя или внесенным им изменениям.

Алгоритм настройки локальной аутентификации

Шаг | Описание | Команда | Ключи |

|---|---|---|---|

1 | Указать local в качестве метода аутентификации. | esr(config)# aaa authentication login { default | <NAME> } <METHOD 1> | <NAME> – имя списка, задаётся строкой до 31 символа. Способы аутентификации:

|

2 | Указать enable в качестве способа аутентификации повышения привилегий пользователей. | esr(config)# aaa authentication enable <NAME><METHOD 1> [ <METHOD 2> ] | <NAME> – имя списка, задаётся строкой до 31 символа. Способы аутентификации:

|

3 | Указать способ перебора методов аутентификации в случае отказа (не обязательно). | esr(config)# aaa authentication mode <MODE> | <MODE> – способы перебора методов:

Значение по умолчанию: chain. |

4 | Указать количество неудачных попыток аутентификации для блокировки логина пользователя и время блокировки (не обязательно) | esr(config)# aaa authentication attempts max-fail <COUNT> <TIME> | <COUNT> – количество неудачных попыток аутентификации, после которых произойдет блокировка пользователя, принимает значения [1..65535]; <TIME> – интервал времени в минутах, на который будет заблокирован пользователь, принимает значения [1..65535]. Значение по умолчанию: |

5 | Включить запрос на смену пароля по умолчанию для пользователя admin (не обязательно) | esr(config)# security passwords default-expired | |

6 | Включить режим запрета на использование ранее установленных паролей локальных пользователей (не обязательно) | esr(config)# security passwords history <COUNT> | <COUNT> – количество паролей сохраняемых в памяти маршрутизатора. Принимает значение в диапазоне [1..15]. Значение по умолчанию: 0 |

7 | Установить время действия пароля локального пользователя (не обязательно) | esr(config)# security passwords lifetime <TIME> | <TIME> – интервал времени действия пароля в днях. Принимает значение в диапазоне [1..365]. По умолчанию: Время действия пароля локального пользователя неограниченно. |

8 | Установить ограничение на минимальную длину пароля локального пользователя и ENABLE-пароля (не обязательно) | esr(config)# security passwords min-length <NUM> | <NUM> – минимальное количество символов в пароле. Принимает значение в диапазоне [8..128]. Значение по умолчанию: 0 |

9 | Установить ограничение на максимальную длину пароля локального пользователя и ENABLE-пароля (не обязательно) | esr(config)# security passwords max-length <NUM> | <NUM> – максимальное количество символов в пароле. Принимает значение в диапазоне [8..128]. Значение по умолчанию: не ограничено. |

10 | Установить минимальное количество типов символов, которые должны присутствовать в пароле локального пользователя и ENABLE-пароле (не обязательно) | esr(config)# security passwords symbol-types <COUNT> | <COUNT> – минимальное количество типов символов в пароле. Принимает значение в диапазоне [1..4]. Значение по умолчанию: 1 |

11 | Установить минимальное количество строчных букв в пароле локального пользователя и ENABLE-пароле (не обязательно) | esr(config)# security passwords lower-case <COUNT> | <COUNT> – минимальное количество строчных букв в пароле локального пользователя и ENABLE-пароле. Принимает значение в диапазоне [0..128]. Значение по умолчанию: 0 |

12 | Установить минимальное количество прописных (заглавных) букв в пароле локального пользователя и ENABLE-пароле (не обязательно) | esr(config)# security passwords upper-case <COUNT> | <COUNT> – минимальное количество прописных (заглавных) букв в пароле. Принимает значение в диапазоне [0..128]. Значение по умолчанию: 0 |

13 | Установить минимальное количество цифр в пароле локального пользователя и ENABLE-пароле (не обязательно) | esr(config)# security passwords numeric-count <COUNT> | <COUNT> – минимальное количество цифр в пароле. Принимает значение в диапазоне [0..128]. Значение по умолчанию: 0 |

14 | Установить минимальное количество специальных символов в пароле локального пользователя и ENABLE-пароле (не обязательно) | esr(config)# security passwords special-case <COUNT> | <COUNT> – минимальное количество специальных символов в пароле. Принимает значение в диапазоне [0..128]. Значение по умолчанию: 0 |

15 | Добавить пользователя в локальную базу и перейти в режим настройки параметров пользователя | esr(config)# username <NAME> | <NAME> – имя пользователя, задаётся строкой до 31 символа. |

16 | Установить пароль пользователя | esr(config-user)# password { <CLEAR-TEXT> | encrypted <HASH_SHA512> } | <CLEAR-TEXT> – пароль, задаётся строкой [8 .. 32] символов, принимает значения [0-9a-fA-F]; <HASH_SHA512> – хеш пароля по алгоритму sha512, задаётся строкой из 110 символов. |

17 | Установить уровень привилегий пользователя | esr(config-user)# privilege <PRIV> | <PRIV> – необходимый уровень привилегий. Принимает значение [1..15]. |

18 | Перейти в режим конфигурирования соответствующего терминала | esr(config)# line console или esr(config)# line telnet или esr(config)# line ssh | |

19 | Активировать список аутентификации входа пользователей в систему | esr(config-line-ssh)# login authentication <NAME> | <NAME> – имя списка, задаётся строкой до 31 символа. |

20 | Активировать список аутентификации повышения привилегий пользователей | esr(config-line-ssh)# enable authentication <NAME> | <NAME> – имя списка, задаётся строкой до 31 символа. |

21 | Задать интервал, по истечении которого будет разрываться бездействующая сессия | esr(config-line-ssh)# exec-timeout <SEC> | <SEC> – период времени в минутах, принимает значения [1..65535]. |

Алгоритм настройки AAA по протоколу RADIUS

Шаг | Описание | Команда | Ключи |

|---|---|---|---|

1 | Задать глобальное значение кода DSCP для использования в IP-заголовках исходящих пакетов RADIUS-сервера (не обязательно). | esr(config)# radius-server dscp <DSCP> | <DSCP> – значение кода DSCP, принимает значения в диапазоне [0..63]. Значение по умолчанию: 63. |

2 | Задать глобальное значение количества перезапросов к последнему активному RADIUS-серверу (не обязательно). | esr(config)# radius-server retransmit <COUNT> | <COUNT> – количество перезапросов к RADIUS-серверу, принимает значения [1..10]. Значение по умолчанию: 1. |

3 | Задать глобальное значение интервала, по истечении которого маршрутизатор считает, что RADIUS-сервер недоступен (не обязательно). | esr(config)# radius-server timeout <SEC> | <SEC> – период времени в секундах, принимает значения [1..30]. Значение по умолчанию: 3 секунды. |

4 | Добавить RADIUS-сервер в список используемых серверов и перейти в режим его конфигурирования. | esr(config)# radius-server host | <IP-ADDR> – IP-адрес RADIUS-сервера, задаётся в виде AAA.BBB.CCC.DDD, где каждая часть принимает значения [0..255]; <IPV6-ADDR> – IPv6-адрес RADIUS-сервера, задаётся в виде X:X:X:X::X, где каждая часть принимает значения в шестнадцатеричном формате [0..FFFF] <VRF> – имя экземпляра VRF, задается строкой до 31 символа. |

5 | Указать количество неудачных попыток аутентификации для блокировки логина пользователя и времени блокировки (не обязательно). | aaa authentication attempts max-fail <COUNT> <TIME> | <COUNT> – количество неудачных попыток аутентификации, после которых произойдет блокировка пользователя, принимает значения [1..65535]; <TIME> – интервал времени в секундах, на который будет заблокирован пользователь, принимает значения [1..65535]. Значение по умолчанию: <COUNT> – 5; <TIME> – 300 |

6 | Задать пароль для аутентификации на удаленном RADIUS-сервере. | esr(config-radius-server)# key ascii-text | <TEXT> – строка [8..16] ASCII-символов; <ENCRYPTED-TEXT> – зашифрованный пароль, размером [8..16] байт, задаётся строкой [16..32] символов. |

7 | Задать приоритет использования удаленного RADIUS-сервера (не обязательно). | esr(config-radius-server)# priority <PRIORITY> | <PRIORITY> – приоритет использования удаленного сервера, принимает значения [1..65535]. Чем ниже значение, тем приоритетнее сервер. Значение по умолчанию: 1. |

8 | Задать интервал, по истечении которого маршрутизатор считает, что данный RADIUS-сервер недоступен (не обязательно). | esr(config-radius-server)# timeout <SEC> | <SEC> – период времени в секундах, принимает значения [1..30]. Значение по умолчанию: используется значение глобального таймера. |

9 | Задать IPv4/IPv6-адрес, который будет использоваться в качестве IP/IPv6-адреса источника в отправляемых RADIUS-пакетах. | esr(config-radius-server)# source-address { <ADDR> | <IPV6-ADDR> } | <ADDR> – IP-адрес источника, задаётся в виде AAA.BBB.CCC.DDD, где каждая часть принимает значения [0..255]; <IPV6-ADDR> – IPv6-адрес источника, задаётся в виде X:X:X:X::X, где каждая часть принимает значения в шестнадцатеричном формате [0..FFFF]. |

10 | Указать radius в качестве метода аутентификации. | esr(config)# aaa authentication login { default | <NAME> } <METHOD 1> | <NAME> – имя списка, задаётся строкой до 31 символа. Способы аутентификации:

|

11 | Указать radius в качестве способа аутентификации повышения привилегий пользователей. | esr(config)# aaa authentication enable <NAME><METHOD 1> | <NAME> – имя списка строка до 31 символа;

<METHOD> – способы аутентификации:

|

12 | Указать способ перебора методов аутентификации в случае отказа (не обязательно). | esr(config)# aaa authentication mode <MODE> | <MODE> – способы перебора методов:

Значение по умолчанию: chain. |

13 | Сконфигурировать radius в списке способов учета сессий пользователей (не обязательно). | esr(config)# aaa accounting login start-stop <METHOD 1> | <METHOD> – способы учета:

|

14 | Перейти в режим конфигурирования соответствующего терминала. | esr(config)# line <TYPE> | <TYPE> – тип консоли:

|

15 | Активировать список аутентификации входа пользователей в систему. | esr(config-line-console)# login authentication <NAME> | <NAME> – имя списка, задаётся строкой до 31 символа. Создано на шаге 8. |

16 | Активировать список аутентификации повышения привилегий пользователей. | esr(config-line-console)# enable authentication <NAME> | <NAME> – имя списка, задаётся строкой до 31 символа. Создано на шаге 9. |

Алгоритм настройки AAA по протоколу TACACS

| Шаг | Описание | Команда | Ключи |

|---|---|---|---|

| 1 | Задать глобальное значение кода DSCP для использования в IP-заголовках исходящих пакетов TACACS-сервера (не обязательно). | esr(config)# tacacs-server dscp <DSCP> | <DSCP> – значение кода DSCP, принимает значения в диапазоне [0..63]. Значение по умолчанию: 63. |

| 2 | Задать глобальное значение интервала, по истечении которого маршрутизатор считает, что TACACS-сервер недоступен (не обязательно). | esr(config)# tacacs-server timeout <SEC> | <SEC> – период времени в секундах, принимает значения [1..30]. Значение по умолчанию: 3 секунды. |

| 3 | Добавить TACACS-сервер в список используемых серверов и перейти в режим его конфигурирования. | esr(config)# tacacs -server host esr(config-tacacs-server)# | <IP-ADDR> – IP-адрес TACACS-сервера, задаётся в виде AAA.BBB.CCC.DDD, где каждая часть принимает значения [0..255] <IPV6-ADDR> – IPv6-адрес TACACS -сервера, задаётся в виде X:X:X:X::X, где каждая часть принимает значения в шестнадцатеричном формате [0..FFFF] <VRF> – имя экземпляра VRF, задается строкой до 31 символа. |

| 4 | Указать количество неудачных попыток аутентификации для блокировки логина пользователя и время блокировки (не обязательно) | aaa authentication attempts max-fail <COUNT> <TIME> | <COUNT> – количество неудачных попыток аутентификации, после которых произойдет блокировка пользователя, принимает значения [1..65535]; <TIME> – интервал времени в минутах, на который будет заблокирован пользователь, принимает значения [1..65535]. Значение по умолчанию: <COUNT> – 5; <TIME> – 300 |

| 5 | Задать пароль для аутентификации на удаленном TACACS-сервере | esr(config-tacacs-server)# key ascii-text { <TEXT> | encrypted <ENCRYPTED-TEXT> } | <TEXT> – строка [8..16] ASCII-символов; <ENCRYPTED-TEXT> – зашифрованный пароль, размером [8..16] байт, задаётся строкой [16..32] символов. |

| 6 | Задать номер порта для обмена данными c удаленным TACACS-сервером (не обязательно). | esr(config-tacacs-server)# port <PORT> | <PORT> – номер TCP-порта для обмена данными c удаленным сервером, принимает значения [1..65535]. Значение по умолчанию: 49 для TACACS-сервера. |

7 | Задать приоритет использования удаленного TACACS сервера (не обязательно). | esr(config-tacacs-server)# priority <PRIORITY> | <PRIORITY> – приоритет использования удаленного сервера, принимает значения [1..65535]. Чем ниже значение, тем приоритетнее сервер. Значение по умолчанию: 1. |

8 | Задать IPv4/IPv6-адрес, который будет использоваться в качестве IP/IPv6-адреса источника в отправляемых TACACS-пакетах. | esr(config-tacacs-server)# source-address { <ADDR> | <IPV6-ADDR> } | <ADDR> – IP-адрес источника, задаётся в виде AAA.BBB.CCC.DDD, где каждая часть принимает значения [0..255]. |

9 | Указать TACACS в качестве способа аутентификации повышения привилегий пользователей. | esr(config)# aaa authentication enable <NAME><METHOD 1> | <NAME> – имя списка строка до 31 символа;

<METHOD> – способы аутентификации:

|

10 | Указать способ перебора методов аутентификации в случае отказа (не обязательно). | esr(config)# aaa authentication mode <MODE> | <MODE> – способы перебора методов:

Значение по умолчанию: chain. |

11 | Сконфигуровать список способов учета команд, введённых в CLI (не обязательно). | esr(config)# aaa accounting commands stop-only tacacs | |

12 | Сконфигурировать tacacs в списке способов учета сессий пользователей (не обязательно). | esr(config)# aaa accounting login start-stop <METHOD 1> | <METHOD> – способы учета:

|

13 | Перейти в режим конфигурирования соответствующего терминала. | esr(config)# line <TYPE> | <TYPE> – тип консоли:

|

14 | Активировать список аутентификации входа пользователей в систему. | esr(config-line-console)# login authentication <NAME> | <NAME> – имя списка, задаётся строкой до 31 символа. Создано на шаге 7. |

15 | Активировать список аутентификации повышения привилегий пользователей. | esr(config-line-console)# enable authentication <NAME> | <NAME> – имя списка, задаётся строкой до 31 символа. Создано на шаге 8. |

Алгоритм настройки AAA по протоколу LDAP

| Шаг | Описание | Команда | Ключи |

|---|---|---|---|

| 1 | Задать базовый DN (Distinguished name), который будет использоваться при поиске пользователей. | esr(config)# ldap-server base-dn <NAME> | <NAME> – базовый DN, задается строкой до 255 символов. |

2 | Задать интервал, по истечении которого устройство считает, что LDAP-сервер недоступен (не обязательно). | esr(config)# ldap-server bind timeout <SEC> | <SEC> – период времени в секундах, принимает значения [1..30]. Значение по умолчанию: 3 секунды. |

3 | Задать DN (Distinguished name) пользователя с правами администратора, под которым будет происходить авторизация на LDAP-сервере при поиске пользователей. | esr(config)# ldap-server bind authenticate root-dn <NAME> | <NAME> – DN пользователя с правами администратора, задается строкой до 255 символов. |

4 | Задать пароль пользователя с правами администратора, под которым будет происходить авторизация на LDAP-сервере при поиске пользователей. | esr(config)# ldap-server bind authenticate root-password ascii-text | <TEXT> – строка [8..16] ASCII-символов; <ENCRYPTED-TEXT> – зашифрованный пароль, размером [8..16] байт, задаётся строкой [16..32] символов. |

5 | Задать имя класса объектов, среди которых необходимо выполнять поиск пользователей на LDAP-сервере (не обязательно). | esr(config)# ldap-server search filter user-object-class <NAME> | <NAME> – имя класса объектов, задаётся строкой до 127 символов. Значение по умолчанию: posixAccount. |

6 | Задать область поиска пользователей в дереве LDAP-сервера (не обязательно). | esr(config)# ldap-server search scope <SCOPE> | <SCOPE> – область поиска пользователей на LDAP-сервере, принимает следующие значения:

Значение по умолчанию: subtree. |

7 | Задать интервал, по истечении которого устройство считает, что LDAP-сервер не нашел записей пользователей, подходящих под условие поиска (не обязательно). | esr(config)# ldap-server search timeout <SEC> | <SEC> – период времени в секундах, принимает значения [0..30] Значение по умолчанию: 0 – устройство ожидает завершения поиска и получения ответа от LDAP-сервера. |

8 | Задать имя атрибута объекта, со значением которого идет сравнение имени искомого пользователя на LDAP-сервере (не обязательно). | esr(config)# ldap-server naming-attribute <NAME> | <NAME> – имя атрибута объекта, задаётся строкой до 127 символов. Значение по умолчанию: uid. |

9 | Задать имя атрибута объекта, значение которого будет определять начальные привилегии пользователя на устройстве (не обязательно). | esr(config)# ldap-server privilege-level-attribute <NAME> | <NAME> – имя атрибута объекта, задаётся строкой до 127 символов. Значение по умолчанию: priv-lvl |

10 | Задать глобальное значение кода DSCP для использования в IP-заголовках исходящих пакетов LDAP-сервера (не обязательно). | esr(config)# ldap-server dscp <DSCP> | <DSCP> – значение кода DSCP, принимает значения в диапазоне [0..63]. Значение по умолчанию: 63 |

11 | Добавить LDAP-сервер в список используемых серверов и перейти в режим его конфигурирования. | esr(config)# ldap -server host { <IP-ADDR> | <IPV6-ADDR> } esr(config-ldap-server)# | <IP-ADDR> – IP-адрес LDAP-сервера, задаётся в виде AAA.BBB.CCC.DDD, где каждая часть принимает значения [0..255] <IPV6-ADDR> – IPv6-адрес LDAP-сервера, задаётся в виде X:X:X:X::X, где каждая часть принимает значения в шестнадцатеричном формате [0..FFFF] <VRF> – имя экземпляра VRF, задается строкой до 31 символа. |

12 | Указать количество неудачных попыток аутентификации для блокировки логина пользователя и время блокировки (не обязательно) | aaa authentication attempts max-fail <COUNT> <TIME> | <COUNT> – количество неудачных попыток аутентификации, после которых произойдет блокировка пользователя, принимает значения [1..65535]; <TIME> – интервал времени в минутах, на который будет заблокирован пользователь, принимает значения [1..65535]. Значение по умолчанию: <COUNT> – 5; <TIME> – 300 |

13 | Задать номер порта для обмена данными c удаленным LDAP-сервером (не обязательно). | esr(config-ldap-server)# port <PORT> | <PORT> – номер TCP-порта для обмена данными c удаленным сервером, принимает значения [1..65535]. Значение по умолчанию: 389 для LDAP-сервера. |

14 | Задать приоритет использования удаленного LDAP-сервера (не обязательно). | esr(config-ldap-server)# priority <PRIORITY> | <PRIORITY> – приоритет использования удаленного сервера, принимает значения [1..65535]. Чем ниже значение, тем приоритетнее сервер. Значение по умолчанию: 1. |

15 | Задать IPv4/IPv6-адрес, который будет использоваться в качестве IP/IPv6-адреса источника в отправляемых LDAP-пакетах. | esr(config-ldap-server)# source-address { <ADDR> | <IPV6-ADDR> } | <ADDR> – IP-адрес источника, задаётся в виде AAA.BBB.CCC.DDD, где каждая часть принимает значения [0..255]; <IPV6-ADDR> – IPv6-адрес источника, задаётся в виде X:X:X:X::X, где каждая часть принимает значения в шестнадцатеричном формате [0..FFFF]. |

16 | Указать LDAP в качестве метода аутентификации. | esr(config)# aaa authentication login { default | <NAME> } | <NAME> – имя списка, задаётся строкой до 31 символа. Способы аутентификации:

|

17 | Указать LDAP в качестве способа аутентификации повышения привилегий пользователей. | esr(config)# aaa authentication enable <NAME> | <NAME> – имя списка строка до 31 символа;

<METHOD> – способы аутентификации:

|

18 | Указать способ перебора методов аутентификации в случае отказа. | esr(config)# aaa authentication mode <MODE> | <MODE> – способы перебора методов:

Значение по умолчанию: chain. |

19 | Перейти в режим конфигурирования соответствующего терминала. | esr(config)# line <TYPE> | <TYPE> – тип консоли:

|

20 | Активировать список аутентификации входа пользователей в систему. | esr(config-line-console)# login authentication <NAME> | <NAME> – имя списка, задаётся строкой до 31 символа. Создано на шаге 14. |

21 | Активировать список аутентификации повышения привилегий пользователей. | esr(config-line-console)# enable authentication <NAME> | <NAME> – имя списка, задаётся строкой до 31 символа. Создано на шаге 15. |

Пример настройки аутентификации по telnet через RADIUS-сервер

Задача:

Настроить аутентификацию пользователей, подключающихся по Telnet, через RADIUS (192.168.16.1/24).

Решение:

Настроим подключение к RADIUS-серверу и укажем ключ (password):

esr# configure

esr(config)# radius-server host 192.168.16.1

esr(config-radius-server)# key ascii-text encrypted 8CB5107EA7005AFF

esr(config-radius-server)# exitСоздадим профиль аутентификации:

esr(config)# aaa authentication login log radiusУкажем режим аутентификации, используемый при подключении по Telnet-протоколу:

esr(config)# line telnet

esr(config-line-telnet)# login authentication log

esr(config-line-telnet)# exit

esr(config)# exitПросмотреть информацию по настройкам подключения к RADIUS-серверу можно командой:

esr# show aaa radius-serversПосмотреть профили аутентификации можно командой:

esr# show aaa authenticationНастройка привилегий команд

Настройка привилегий команд является гибким инструментом, который позволяет назначить набору команд минимально необходимый уровень пользовательских привилегий (1-15). В дальнейшем при создании пользователя можно задать уровень привилегий, определяя ему доступный набор команд.

- 1-9 уровни – позволяют использовать все команды мониторинга (show …);

- 10-14 уровни – позволяют использовать все команды кроме команд перезагрузки устройства, управления пользователями и ряда других;

- 15 уровень – позволяет использовать все команды.

Алгоритм настройки

Для изменения минимального уровня привилегий необходимого для выполнения команды CLI используется команда:

esr(config)# privilege <COMMAND-MODE> level <PRIV><COMMAND>

<COMMAND-MODE> – командный режим;

<PRIV> – необходимый уровень привилегий поддерева команд, принимает значение [1..15];

<COMMAND> – поддерево команд, задается строкой до 255 символов.

Пример настройки привилегий команд

Задача:

Перевести все команды просмотра информации об интерфейсах на уровень привилегий 10, кроме команды «show interfaces bridges». Команду «show interfaces bridges» перевести на уровень привилегий 3.

Решение:

В режиме конфигурирования определим команды, разрешенные на использование с уровнем привилегий 10 и уровнем привилегий 3:

esr(config)# privilege root level 3 "show interfaces bridge"

esr(config)# privilege root level 10 "show interfaces"Настройка логирования и защиты от сетевых атак

Алгоритм настройки

Шаг | Описание | Команда | Ключи |

|---|---|---|---|

1 | Включить защиту от ICMP flood-атак. | esr(config)# ip firewall screen dos-defense | <NUM> – количество ICMP-пакетов в секунду задается в диапазоне [1..10000]. |

2 | Включить защиту от land-атак. | esr(config)# firewall screen dos-defense land | |

3 | Включить ограничение числа пакетов, отправляемых за одну секунду на один адрес назначения | esr(config)# ip firewall screen dos-defense | <NUM> – ограничение числа |

4 | Включить ограничение числа пакетов, отправляемых за одну секунду с единого адреса источника | esr(config)# ip firewall screen dos-defense | <NUM> – ограничение числа IP-пакетов в секунду задается в диапазоне [1..10000]. |

5 | Включить защиту от SYN flood-атак. | esr(config)# ip firewall screen dos-defense | <NUM> – максимальное количество TCP пакетов с установленным флагом SYN в секунду задается в диапазоне [1..10000]. src-dst – ограничение количества TCP пакетов с установленным флагом SYN на основании адреса источника и адреса назначения. |

6 | Включить защиту от UDP flood-атак. | esr(config)# ip firewall screen dos-defense | <NUM> – максимальное количество UDP пакетов в секунду задается в диапазоне [1..10000]. |

7 | Включить защиту от winnuke-атак. | esr(config)# ip firewall screen dos-defense winnuke | |

8 | Включить блокировку TCP-пакетов с установленным флагом FIN и не установленным флагом ACK. | esr(config)# ip firewall screen spy-blocking fin-no-ack | |

9 | Включить блокировку ICMP-пакетов различных типов. | esr(config)# ip firewall screen spy-blocking icmp-type | <TYPE> – тип ICMP, может принимать значения:

|

10 | Включить защиту от IP sweep-атак. | esr(config)# ip firewall screen spy-blocking ip-sweep { <NUM> } | <NUM> – интервал выявления ip sweep атаки, задается в миллисекундах [1..1000000]. |

11 | Включить защиту от port scan-атак. | esr(config)# ip firewall screen spy-blocking port-scan | <threshold> – интервал в миллисекундах, в течении которого будет фиксироваться port scan-атака [1..1000000]. <TIME> – время блокировки в миллисекундах [1..1000000]. |

12 | Включить защиту от IP spoofing-атак. | esr(config)# ip firewall screen spy-blocking spoofing | |

13 | Включить блокировку TCP-пакетов, с установленными флагами SYN и FIN. | esr(config)# ip firewall screen spy-blocking syn-fin | |

14 | Включить блокировку TCP-пакетов, со всеми флагами или с набором флагов: FIN, PSH, URG. Данной командой обеспечивается защита от атаки XMAS. | esr(config)# ip firewall screen spy-blocking tcp-all-flag | |

15 | Включить блокировку TCP-пакетов, с нулевым полем flags. | esr(config)# ip firewall screen spy-blocking tcp-no-flag | |

16 | Включить блокировку фрагментированных | esr(config)# ip firewall screen suspicious-packets icmp-fragment | |

17 | Включить блокировку фрагментированных IP-пакетов. | esr(config)# ip firewall screen suspicious-packets ip-fragment | |

18 | Включить блокировку ICMP-пакетов длиной более 1024 байт. | esr(config)# ip firewall screen suspicious-packets icmp-fragment | |

19 | Включить блокировку фрагментированных TCP-пакетов, с флагом SYN. | esr(config)# ip firewall screen suspicious-packets syn-fragment | |

20 | Включить блокировку фрагментированных UDP-пакетов. | esr(config)# ip firewall screen suspicious-packets udp-fragment | |

21 | Включить блокировку пакетов, с ID протокола в заголовке IP равном 137 и более. | esr(config)# ip firewall screen suspicious-packets unknown-protocols | |

22 | Установить частоту оповещения (по SNMP, syslog и в CLI) об обнаруженных и отраженных сетевых атаках. | esr(config)# ip firewall logging interval <NUM> | <NUM> – интервал времени в секундах [30 .. 2147483647] |

23 | Включить более детальный вывод сообщений по обнаруженным и отраженным сетевым атакам в CLI. | esr(config)# logging firewall screen detailed | |

24 | Включить механизм обнаружения и логирования DoS-атак через CLI, syslog и по SNMP. | esr(config)# logging firewall screen dos-defense <ATACK_TYPE> | <ATACK_TYPE> – тип DoS-атаки, принимает значения: icmp-threshold, land, limit-session-destination, limit-session-source, syn-flood, udp-threshold, winnuke. |

25 | Включить механизм обнаружения и логирования шпионской активности через CLI, syslog и по SNMP | esr(config)# logging firewall screen spy-blocking | <ATACK_TYPE> – тип шпионской активности, принимает значения: fin-no-ack, ip-sweep, port-scan, spoofing, syn-fin, tcp-all-flag, tcp-no-flag. <ICMP_TYPE> – тип ICMP, принимает значения: destination-unreachable, echo-request, reserved, source-quench, time-exceeded. |

26 | Включить механизм обнаружения нестандартных пакетов и логирования через CLI, syslog и по SNMP | esr(config)# logging firewall screen suspicious-packets <PACKET_TYPE> | <PACKET_TYPE> – тип нестандартных пакетов, принимает значения: icmp-fragment, ip-fragment, large-icmp, syn-fragment, udp-fragment, unknown-protocols. |

Описание механизмов защиты от атак

| Команда | Описание |

|---|---|

| ip firewall screen dos-defense icmp-threshold | Данная команда включает защиту от ICMP flood-атак. При включенной защите ограничивается количество ICMP-пакетов всех типов в секунду для одного адреса назначения. Атака приводит к перегрузке хоста и выводу его из строя из-за необходимости обрабатывать каждый запрос и отвечать на него. |

| firewall screen dos-defense land | Данная команда включает защиту от land-атак. При включенной защите блокируются пакеты с одинаковыми source и destination IP-адресами, и флагом SYN в заголовке TCP. Атака приводит к перегрузке хоста и выводу его из строя из-за необходимости обрабатывать каждый TCP SYN пакет и попыток хоста установить TCP сессию с самим собой. |

| ip firewall screen dos-defense limit-session-destination | Когда таблица IP-сессий хоста переполняется, он больше не в состоянии организовывать новые сессии и отбрасывает запросы (такое может происходить при различных DoS-атаках: SYN flood, UDP flood, ICMP flood, и т.д.). Команда включает ограничение числа пакетов, передаваемых за секунду на один адреса назначения, которое смягчает DoS-атаки. |

| ip firewall screen dos-defense limit-session-source | Когда таблица IP-сессий хоста переполняется, он больше не в состоянии организовывать новые сессии и отбрасывает запросы (такое может происходить при различных DoS-атаках: SYN flood, UDP flood, ICMP flood, и т.д.). Команда включает ограничение числа пакетов, передаваемых за секунду с одного адреса источника, которое смягчает DoS-атаки. |

| ip firewall screen dos-defense syn-flood | Данная команда включает защиту от SYN flood-атак. При включенной защите ограничивается количество TCP-пакетов с установленным флагом SYN в секунду для одного адреса назначения. Атака приводит к перегрузке хоста и выводу его из строя из-за необходимости обрабатывать каждый TCP SYN пакет и попыток установить TCP-сессии. |

| ip firewall screen dos-defense udp-threshold | Данная команда включает защиту от UDP flood-атак. При включенной защите ограничивается количество UDP пакетов в секунду для одного адреса назначения. Атака приводит к перегрузке хоста и выводу его из строя из-за массивного UDP-трафика. |

| ip firewall screen dos-defense winnuke | Данная команда включает защиту от winnuke-атак. При включенной защите блокируются TCP-пакеты с установленным флагом URG и 139 портом назначения. Атака приводит к выходу из строя старых версий Windows (до 95 версии). |

| ip firewall screen spy-blocking fin-no-ack | Данная команда включает блокировку TCP-пакетов с установленным флагом FIN и не установленным флагом ACK. Такие пакеты являются нестандартными и по ответу можно определить операционную систему жертвы. |

| ip firewall screen spy-blocking icmp-type destination-unreachable | Данная команда включает блокировку всех ICMP-пакетов 3 типа (destination-unreachable), включая пакеты, сгенерированные самим маршрутизатором. Защита не дает злоумышленнику узнать о топологии сети и доступности хостов |

| ip firewall screen spy-blocking icmp-type echo-request | Данная команда включает блокировку всех ICMP-пакетов 8 типа (echo-request), включая пакеты, сгенерированные самим маршрутизатором. Защита не дает злоумышленнику узнать о топологии сети и доступности хостов |

| ip firewall screen spy-blocking icmp-type reserved | Данная команда включает блокировку всех ICMP-пакетов 2 и 7 типов (reserved), включая пакеты, сгенерированные самим маршрутизатором. Защита не дает злоумышленнику узнать о топологии сети и доступности хостов |

| ip firewall screen spy-blocking icmp-type source-quench | Данная команда включает блокировку всех ICMP-пакетов 4 типа (source quench), включая пакеты, сгенерированные самим маршрутизатором. Защита не дает злоумышленнику узнать о топологии сети и доступности хостов |

| ip firewall screen spy-blocking icmp-type time-exceeded | Данная команда включает блокировку всех ICMP-пакетов 11 типа (time exceeded), включая пакеты, сгенерированные самим маршрутизатором. Защита не дает злоумышленнику узнать о топологии сети и доступности хостов |

| ip firewall screen spy-blocking ip-sweep | Данная команда включает защиту от IP sweep-атак. При включенной защите, если в течение заданного в параметрах интервала приходит более 10 ICMP-запросов от одного источника, первые 10 запросов пропускаются маршрутизатором, а 11 и последующие отбрасываются на оставшееся время интервала. Защита не дает злоумышленнику узнать о топологии сети и доступности хостов. |

ip firewall screen spy-blocking port-scan | Данная команда включает защиту от port scan-атак. Если в течение первого заданного интервала времени (<threshold>) на один источник приходит более 10 TCP-пакетов с флагом SYN на разные TCP-порты, или более 10 UDP-пакетов, на разные UDP-порты, то такое поведение фиксируется как port scan атака и все последующие пакеты такого рода от источника блокируются на второй заданный интервал времени (<TIME>). Злоумышленник не сможет быстро просканировать открытые порты на устройстве. |

ip firewall screen spy-blocking spoofing | Данная команда включает защиту от ip spoofing-атак. При включенной защите маршрутизатор проверяет пакеты на соответствие адреса источника и записей в таблице маршрутизации и в случае несоответствия пакет отбрасывается. Например, если пакет с адресом источника 10.0.0.1/24 приходит на интерфейс Gi1/0/1, а в таблице маршрутизации данная подсеть располагается за интерфейсом Gi1/0/2, то считается, что адрес источника был подменен. Защищает от вторжений в сеть с подмененными source IP-адресами. |

ip firewall screen spy-blocking syn-fin | Данная команда включает блокировку TCP-пакетов с установленными флагами SYN и FIN. Такие пакеты являются нестандартными и по ответу можно определить операционную систему жертвы. |

ip firewall screen spy-blocking tcp-all-flag | Данная команда включает блокировку TCP-пакетов со всеми флагами или с набором флагов: FIN, PSH, URG. Обеспечивается защита от атаки XMAS. |

ip firewall screen spy-blocking tcp-no-flag | Данная команда включает блокировку TCP-пакетов с нулевым полем flags. Такие пакеты являются нестандартными и по ответу можно определить операционную систему жертвы. |

ip firewall screen suspicious-packets icmp-fragment | Данная команда включает блокировку фрагментированных ICMP-пакетов. ICMP-пакеты обычно небольшого размера и необходимости в их фрагментировании нет. |

ip firewall screen suspicious-packets ip-fragment | Данная команда включает блокировку фрагментированных пакетов. |

ip firewall screen suspicious-packets large-icmp | Данная команда включает блокировку ICMP-пакетов длиной более 1024 байт. |

ip firewall screen suspicious-packets syn-fragment | Данная команда включает блокировку фрагментированных TCP-пакетов с флагом SYN. TCP пакеты с SYN флагом обычно небольшого размера и необходимости в их фрагментировании нет. Защита предотвращает накопление фрагментированных пакетов в буфере. |

ip firewall screen suspicious-packets udp-fragment | Данная команда включает блокировку фрагментированных UDP-пакетов. |

ip firewall screen suspicious-packets unknown-protocols | Данная команда включает блокировку пакетов, с ID протокола в заголовке IP равном 137 и более. |

Пример настройки логирования и защиты от сетевых атак

Задача:

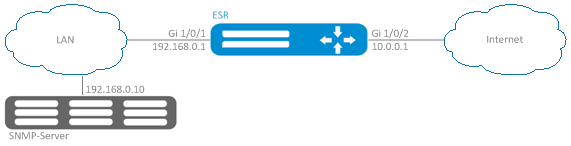

Необходимо защитить LAN сеть и маршрутизатор ESR от сетевых атак land, syn-flood, ICMP flood и настроить оповещение об атаках по SNMP на SNMP-сервер 192.168.0.10.

Решение:

Предварительно необходимо настроить интерфейсы и firewall (настройка firewall или ее отсутствие не повлияют на работу защиты от сетевых атак):

esr(config)# security zone LAN

esr(config-zone)# exit

esr(config)# security zone WAN

esr(config-zone)# exit

esr(config)# security zone-pair LAN WAN

esr(config-zone-pair)# rule 100

esr(config-zone-pair-rule)# action permit

esr(config-zone-pair-rule)# enable

esr(config-zone-pair-rule)# ex

esr(config-zone-pair)# exit

esr(config)# security zone-pair WAN LAN

esr(config-zone-pair)# rule 100

esr(config-zone-pair-rule)# action permit

esr(config-zone-pair-rule)# enable

esr(config-zone-pair-rule)# exit

esr(config-zone-pair)# exit

esr(config)# interface gigabitethernet 1/0/1

esr(config-if-gi)# security-zone LAN

esr(config-if-gi)# ip address 192.168.0.1/24

esr(config-if-gi)# exit

esr(config)# interface gigabitethernet 1/0/2

esr(config-if-gi)# security-zone WAN

esr(config-if-gi)# ip address 10.0.0.1/24

esr(config-if-gi)# exitНастроим защиту от land, syn-flood, ICMP flood-атак:

esr(config)# ip firewall screen dos-defense land

esr(config)# ip firewall screen dos-defense syn-flood 100 src-dst

esr(config)# ip firewall screen dos-defense icmp-threshold 100 Настроим логирование обнаруженных атак:

esr(config)# ip firewall logging screen dos-defense land

esr(config)# ip firewall logging screen dos-defense syn-flood

esr(config)# ip firewall logging screen dos-defense icmp-threshold Настроим SNMP-сервер, на который будут отправляться трапы:

esr(config)# snmp-server

esr(config)# snmp-server host 192.168.0.10 Посмотреть статистику по зафиксированным сетевым атакам можно командой:

esr# show ip firewall screen countersКонфигурирование Firewall

Firewall – комплекс аппаратных или программных средств, осуществляющий контроль и фильтрацию проходящих через него сетевых пакетов в соответствии с заданными правилами.

Алгоритм настройки

| Шаг | Описание | Команда | Ключи |

|---|---|---|---|

| 1 | Создать зоны безопасности. | esr(config)# security zone <zone-name1> esr(config)# security zone <zone-name2> | <zone-name> – до 12 символов. |

| 2 | Задать описание зоны безопасности. | esr(config-zone)# description <description> | <description> – до 255 символов. |

| 3 | Указать экземпляр VRF, в котором будет работать данная зона безопасности (не обязательно). | esr(config- zone)# ip vrf forwarding <VRF> | <VRF> – имя VRF, задается строкой до 31 символа. |

| 4 | Включить счетчики сессий для NAT и Firewall (не обязательно, снижает производительность). | esr(config)# ip firewall sessions counters | |

| 5 | Отключить фильтрацию пакетов, для которых не удалось определить принадлежность к какому-либо известному соединению и которые не являются началом нового соединения (не обязательно, снижает производительность). | esr(config)# ip firewall sessions allow-unknown | |

6 | Выбрать режим работы межсетевого экрана (не обязательно) Работа межсетевого экрана по списку приложений возможна только в режиме stateless | esr(config)# ip firewall mode <MODE> | <MODE> – режим работы межсетевого экрана, может принимать значения: stateful, stateless. Значение по умолчанию: stateful |

7 | Определить время жизни сессии для неподдерживаемых протоколов (не обязательно). | esr(config)# ip firewall sessions generic-timeout <TIME> | <TIME> – время жизни сессии для неподдерживаемых протоколов, принимает значения в секундах [1..8553600]. По умолчанию: 60 секунд. |

8 | Определить время жизни ICMP-сессии, по истечении которого она считается устаревшей (не обязательно). | esr(config)# ip firewall sessions icmp-timeout <TIME> | <TIME> – время жизни ICMP-сессии, принимает значения в секундах [1..8553600]. По умолчанию: 30 секунд. |

9 | Определить время жизни ICMPv6-сессии, по истечении которого она считается устаревшей (не обязательно). | esr(config)# ip firewall sessions icmpv6-timeout <TIME> | <TIME> – время жизни ICMP-сессии, принимает значения в секундах [1..8553600]. По умолчанию: 30 секунд. |

10 | Определить размер таблицы сессий ожидающих обработки (не обязательно). | esr(config)# ip firewall sessions max-expect <COUNT> | <COUNT> – размер таблицы, принимает значения [1..8553600]. По умолчанию: 256. |

11 | Определить размер таблицы отслеживаемых сессий (не обязательно). | esr(config)# ip firewall sessions max-tracking <COUNT> | <COUNT> – размер таблицы, принимает значения [1..8553600]. |

12 | Определить время жизни TCP-сессии в состоянии «соединение устанавливается», по истечении которого она считается устаревшей (не обязательно). | esr(config)# ip firewall sessions tcp-connect-timeout <TIME> | <TIME> – время жизни TCP-сессии в состоянии "соединение устанавливается", принимает значения в секундах [1..8553600]. По умолчанию: 60 секунд. |

13 | Определить время жизни TCP-сессии в состоянии "соединение закрывается", по истечении которого она считается устаревшей (не обязательно). | esr(config)# ip firewall sessions tcp-disconnect-timeout <TIME> | <TIME> – время жизни TCP-сессии в состоянии "соединение закрывается", принимает значения в секундах [1..8553600]. |

14 | Определить время жизни TCP-сессии в состоянии "соединение установлено", по истечении которого она считается устаревшей (не обязательно). | esr(config)# ip firewall sessions tcp-established-timeout <TIME> | <TIME> – время жизни TCP-сессии в состоянии "соединение установлено", принимает значения в секундах [1..8553600]. По умолчанию: 120 секунд. |

15 | Определить время ожидания, по истечении которого происходит фактическое удаление закрытой TCP-сессии из таблицы отслеживаемых сессий (не обязательно). | esr(config)# ip firewall sessions tcp-latecome-timeout <TIME> | <TIME> – время ожидания, принимает значения в секундах [1..8553600]. По умолчанию: 120 секунд. |

16 | Включить функцию отслеживания сессий уровня приложений для отдельных протоколов (не обязательно). | esr(config)# ip firewall sessions tracking | <PROTOCOL> – протокол уровня приложений [ftp, h323, pptp, netbios-ns, tftp], сессии которого должны отслеживаться. <OBJECT-GROUP-SERVICE> – имя профиля TCP/UDP-портов sip сессии, задаётся строкой до 31 символа. Если группа не указана, то отслеживание сессий sip будет осуществляться для порта 5060. Вместо имени отдельного протокола можно использовать ключ "all", который включает функцию отслеживания сессий уровня приложений для всех доступных протоколов. По умолчанию – отключено для всех протоколов. |

17 | Определить время жизни UDP-сессии в состоянии "соединение подтверждено", по истечении которого она считается устаревшей (не обязательно). | esr(config)# ip firewall sessions udp-assured-timeout <TIME> | <TIME> – время жизни UDP-сессии в состоянии "соединение подтверждено", принимает значения в секундах [1..8553600]. По умолчанию: 180 секунд. |

18 | Определить время жизни UDP-сессии в состоянии «соединение не подтверждено», по истечении которого она считается устаревшей. | esr(config)# ip firewall sessions udp-wait-timeout <TIME> | <TIME> – время жизни UDP-сессии в состоянии «соединение не подтверждено», принимает значения в секундах [1..8553600]. По умолчанию: 30 секунд. |

19 | Создать списки IP-адресов, которые будут использоваться при фильтрации. | esr(config)# object-group network <obj-group-name> | <obj-group-name> – до 31 символа. |

20 | Задать описание списка IP-адресов (не обязательно). | esr(config-object-group-network)# description <description> | <description> – описание профиля, задается строкой до 255 символов. |

21 | Внести необходимые IPv4/IPv6-адреса в список. | esr(config-object-group-network)# ip prefix <ADDR/LEN> | <ADDR/LEN> – подсеть, задаётся в виде AAA.BBB.CCC.DDD/EE, где каждая часть AAA – DDD принимает значения [0..255] и EE принимает значения [1..32]. |

esr(config-object-group-network)# ip address-range | <FROM-ADDR> – начальный IP-адрес диапазона адресов; <TO-ADDR> – конечный IP-адрес диапазона адресов, опциональный параметр. Если параметр не указан, то командой задаётся одиночный IP-адрес. Адреса задаются в виде AAA.BBB.CCC.DDD, где каждая часть принимает значения [0..255]. | ||

esr(config-object-group-network)# ipv6 prefix <IPV6-ADDR/LEN> | <IPV6-ADDR/LEN> – IP-адрес и маска подсети, задаётся в виде X:X:X:X::X/EE, где каждая часть X принимает значения в шестнадцатеричном формате [0..FFFF] и EE принимает значения [1..128]. | ||

esr(config-object-group-network)# ipv6 address-range | <FROM-ADDR> – начальный IPv6-адрес диапазона адресов; <TO-ADDR> – конечный IPv6-адрес диапазона адресов, опциональный параметр. Если параметр не указан, то командой задаётся одиночный IPv6-адрес. Адреса задаются в виде X:X:X:X::X, где каждая часть принимает значения в шестнадцатеричном формате [0..FFFF]. | ||

22 | Создать списки сервисов, которые будут использоваться при фильтрации. | esr(config)# object-group service <obj-group-name> | <obj-group-name> – имя профиля сервисов, задается строкой до 31 символа. |

23 | Задать описание списка сервисов (не обязательно). | esr(config-object-group-service)# description <description> | <description> – описание профиля, задается строкой до 255 символов. |

24 | Внести необходимые сервисы (tcp/udp-порты) в список. | esr(config-object-group-service)# port-range <port> | <port> – принимает значение [1..65535]. Можно указать несколько портов перечислением через запятую «,» либо указать диапазон портов через «-». |

25 | Создать списки приложений, которые будут использоваться в механизме DPI. | esr(config)# object-group application <NAME> | <NAME> – имя профиля приложений, задается строкой до 31 символа. |

26 | Задать описание списка приложений (не обязательно). | esr(config-object-group-application)# description <description> | <description> – описание профиля, задается строкой до 255 символов. |

27 | Внести необходимые приложения в списки. | esr(config-object-group-application)# application < APPLICATION > | < APPLICATION > – указывает приложение подпадающее под действие данного профиля |

28 | Включить интерфейсы (физические, логические, E1/Multilink и подключаемые), сервер удаленного доступа (l2tp, openvpn, pptp) или туннели (gre, ip4ip4, l2tp, lt, pppoe, pptp) в зоны безопасности (если необходимо). | esr(config-if-gi)# security-zone <zone-name> | <zone-name> – до 12 символов. |

Отключить функции Firewall на сетевом интерфейсе (физические, логические, E1/Multilink и подключаемые), сервере удаленного доступа (l2tp, openvpn, pptp) или туннели (gre, ip4ip4, l2tp, lt, pppoe, pptp) (если необходимо) | esr(config-if-gi)# ip firewall disable | ||

29 | Создать набор правил межзонового взаимодействия. | esr(config)# security zone-pair <src-zone-name1> <dst-zone-name2> | <src-zone-name> – до 12 символов. <dst-zone-name> – до 12 символов. |

30 | Создать правило межзонового взаимодействия. | esr(config-zone-pair)# rule <rule-number> | <rule-number> – 1..10000. |

31 | Задать описание правила (не обязательно). | esr(config-zone-rule)# description <description> | <description> – до 255 символов. |

32 | Указать действие данного правила. | esr(config-zone-rule)# action <action> [ log ] | <action> – permit/deny/reject/netflow-sample/sflow-sample log – ключ для активации логирования сессий, устанавливающимися согласно данному правилу. |

33 | Установить имя или номер IP-протокола, для которого должно срабатывать правило (не обязательно). | esr(config-zone-rule)# match [not] protocol <protocol-type> | <protocol-type> – тип протокола, принимает значения: esp, icmp, ah, eigrp, ospf, igmp, ipip, tcp, pim, udp, vrrp, rdp, l2tp, gre. При указании значения «any» правило будет срабатывать для любых протоколов. |

esr(config-zone-rule)# match [not] protocol-id <protocol-id> | <protocol-id> – идентификационный номер IP-протокола, принимает значения [0x00-0xFF]. | ||

34 | Установить профиль IP-адресов отправителя, для которых должно срабатывать правило (не обязательно). | esr(config-zone-rule)# match [not] source-address <OBJ-GROUP-NETWORK-NAME> | <OBJ-GROUP-NETWORK-NAME> – имя профиля IP-адресов, задаётся строкой до 31 символа. При указании значения «any» правило будет срабатывать для любого IP-адреса отправителя/получателя. |

35 | Установить профиль IP-адресов получателя, для которых должно срабатывать правило (не обязательно). | esr(config-zone-rule)# match [not] destination-address <OBJ-GROUP-NETWORK-NAME> | |

36 | Установить MAC-адрес отправителя, для которого должно срабатывать правило (не обязательно). | esr(config-zone-rule)# match [not] source-mac <mac-addr> | <mac-addr> – задаётся в виде XX:XX:XX:XX:XX:XX, где каждая часть принимает значения [00..FF]. |

37 | Установить MAC-адрес получателя, для которого должно срабатывать правило (не обязательно). | esr(config-zone-rule)# match [not] destination-mac <mac-addr> | |

38 | Установить профиль TCP/UDP-портов отправителя, для которых должно срабатывать правило (если указан протокол). | esr(config-zone-rule)# match [not] source-port <PORT-SET-NAME> | <PORT-SET-NAME> – задаётся строкой до 31 символа. При указании значения «any» правило будет срабатывать для любого TCP/UDP-порта отправителя/получателя. |

39 | Установить профиль TCP/UDP-портов получателя, для которых должно срабатывать правило (если указан протокол). | esr(config-zone-rule)# match [not] destination-port <PORT-SET-NAME> | |

40 | Установить тип и код сообщений протокола ICMP, для которых должно срабатывать правило (если в качестве протокола выбран ICMP) (не обязательно). | esr(config-zone-rule)# match [not] icmp <ICMP_TYPE> <ICMP_CODE> | <ICMP_TYPE> – тип сообщения протокола ICMP, принимает значения [0..255]; <ICMP_CODE> – код сообщения протокола ICMP, принимает значения [0..255]. При указании значения «any» правило будет срабатывать для любого кода сообщения протокола ICMP. |

41 | Установить ограничение, при котором правило будет срабатывать только для трафика, измененного сервисом трансляции IP-адресов и портов получателя. | esr(config-zone-rule)# match [not] destination-nat | |

42 | Установить максимальную скорость прохождения пакетов (не обязательно, доступно только для zone-pair any self и zone-pair <zone-name> any). | esr(config-zone-pair-rule)# rate-limit pps <rate-pps> | <rate-pps> – максимальное количество пакетов, которое может быть передано. Принимает значения [1..10000]. |

43 | Установить фильтрацию только для фрагментированных IP-пакетов (не обязательно, доступно только для zone-pair any self и zone-pair <zone-name> any). | esr(config-zone-pair-rule)# match [not] fragment | |

44 | Установить фильтрацию для IP-пакетов, содержащих ip-option (не обязательно, доступно только для zone-pair any self и zone-pair <zone-name> any). | esr(config-zone-pair-rule)# match [not] ip-option | |

45 | Включить правило межзонового взаимодействия. | esr(config-zone-rule)# enable | |

46 | Активировать фильтрацию и режим отслеживания сессий при прохождении пакетов между участниками одной Bridge-группы (не обязательно, доступно только на ESR-1000/1200/1500/1511/1700 | esr(config-bridge)# ports firewall enable |

1 При использовании ключа not, правило будет срабатывать для значений, которые не входят в указанный профиль.

Каждая команда «match» может содержать ключ «not». При использовании данного ключа под правило будут подпадать пакеты, не удовлетворяющие заданному критерию.

Более подробная информация о командах для настройки межсетевого экрана содержится в «Справочнике команд CLI».

Пример настройки Firewall

Задача:

Разрешить обмен сообщениями по протоколу ICMP между устройствами R1, R2 и маршрутизатором ESR.

Решение:

Для каждой сети ESR создадим свою зону безопасности:

esr# configure

esr(config)# security zone LAN

esr(config-zone)# exit

esr(config)# security zone WAN

esr(config-zone)# exitНастроим сетевые интерфейсы и определим их принадлежность к зонам безопасности:

esr(config)# interface gi1/0/2

esr(config-if-gi)# ip address 192.168.12.2/24

esr(config-if-gi)# security-zone LAN

esr(config-if-gi)# exit

esr(config)# interface gi1/0/3

esr(config-if-gi)# ip address 192.168.23.2/24

esr(config-if-gi)# security-zone WAN

esr(config-if-gi)# exit Для настройки правил зон безопасности потребуется создать профиль адресов сети «LAN», включающий адреса, которым разрешен выход в сеть «WAN», и профиль адресов сети «WAN».

esr(config)# object-group network WAN

esr(config-object-group-network)# ip address-range 192.168.23.2

esr(config-object-group-network)# exit

esr(config)# object-group network LAN

esr(config-object-group-network)# ip address-range 192.168.12.2

esr(config-object-group-network)# exit

esr(config)# object-group network LAN_GATEWAY

esr(config-object-group-network)# ip address-range 192.168.12.1

esr(config-object-group-network)# exit

esr(config)# object-group network WAN_GATEWAY

esr(config-object-group-network)# ip address-range 192.168.23.3

esr(config-object-group-network)# exitДля пропуска трафика из зоны «LAN» в зону «WAN» создадим пару зон и добавим правило, разрешающее проходить ICMP-трафику от R1 к R2. Действие правил разрешается командой enable:

esr(config)# security zone-pair LAN WAN

esr(config-zone-pair)# rule 1

esr(config-zone-pair-rule)# action permit

esr(config-zone-pair-rule)# match protocol icmp

esr(config-zone-pair-rule)# match destination-address WAN_GATEWAY

esr(config-zone-pair-rule)# match source-address LAN_GATEWAY

esr(config-zone-pair-rule)# enable

esr(config-zone-pair-rule)# exit

esr(config-zone-pair-pair)# exitДля пропуска трафика из зоны «WAN» в зону «LAN» создадим пару зон и добавим правило, разрешающее проходить ICMP-трафику от R2 к R1. Действие правил разрешается командой enable:

esr(config)# security zone-pair WAN LAN

esr(config-zone-pair)# rule 1

esr(config-zone-pair-rule)# action permit

esr(config-zone-pair-rule)# match protocol icmp

esr(config-zone-pair-rule)# match destination-address LAN_GATEWAY

esr(config-zone-pair-rule)# match source-address WAN_GATEWAY

esr(config-zone-pair-rule)# enable

esr(config-zone-pair-rule)# exit

esr(config-zone-pair)# exitНа маршрутизаторе всегда существует зона безопасности с именем «self». Если в качестве получателя трафика выступает сам маршрутизатор, то есть трафик не является транзитным, то в качестве параметра указывается зона «self». Создадим пару зон для трафика, идущего из зоны «WAN» в зону «self». Добавим правило, разрешающее проходить ICMP-трафику между R2 и маршрутизатором ESR, для того чтобы маршрутизатор начал отвечать на ICMP-запросы из зоны «WAN»:

esr(config)# security zone-pair WAN self

esr(config-zone-pair)# rule 1

esr(config-zone-pair-rule)# action permit

esr(config-zone-pair-rule)# match protocol icmp

esr(config-zone-pair-rule)# match destination-address WAN

esr(config-zone-pair-rule)# match source-address WAN_GATEWAY

esr(config-zone-pair-rule)# enable

esr(config-zone-pair-rule)# exit

esr(config-zone-pair)# exitСоздадим пару зон для трафика, идущего из зоны «LAN» в зону «self». Добавим правило, разрешающее проходить ICMP-трафику между R1 и ESR, для того чтобы маршрутизатор начал отвечать на ICMP-запросы из зоны «LAN»:

esr(config)# security zone-pair LAN self

esr(config-zone-pair)# rule 1

esr(config-zone-pair-rule)# action permit

esr(config-zone-pair-rule)# match protocol icmp

esr(config-zone-pair-rule)# match destination-address LAN

esr(config-zone-pair-rule)# match source-address LAN_GATEWAY

esr(config-zone-pair-rule)# enable

esr(config-zone-pair-rule)# exit

esr(config-zone-pair)# exit

esr(config)# exitПосмотреть членство портов в зонах можно с помощью команды:

esr# show security zoneПосмотреть пары зон и их конфигурацию можно с помощью команд:

esr# show security zone-pair

esr# show security zone-pair configurationПосмотреть активные сессии можно с помощью команд:

esr# show ip firewall sessionsПример настройки фильтрации приложений (DPI)

Использование механизма фильтрации приложений многократно снижает производительность маршрутизатора из-за необходимости проверки каждого пакета. Производительность снижается с ростом количества выбранных приложений для фильтрации.

Задача:

Блокировать доступ к ресурсам youtube, bittorrent и facebook.

Решение:

Для каждой сети ESR создадим свою зону безопасности:

esr# configure

esr(config)# security zone LAN

esr(config-zone)# exit

esr(config)# security zone WAN

esr(config-zone)# exitНастроим сетевые интерфейсы и определим их принадлежность к зонам безопасности:

esr(config)# interface gi1/0/1

esr(config-if-gi)# ip address 10.0.0.1/24

esr(config-if-gi)# security-zone WAN

esr(config-if-gi)# exit

esr(config)# interface gi1/0/2

esr(config-if-te)# ip address 192.168.0.1/24

esr(config-if-te)# security-zone LAN

esr(config-if-te)# exit Переключаем режим работы межсетевого экрана ESR в stateless:

esr(config)# ip firewall mode stateless

Для настройки правил зон безопасности потребуется создать профиль приложений, которые необходимо будет блокировать.

esr(config)# object-group application APP

esr(config-object-group-application)# application youtube

esr(config-object-group-application)# application bittorrent

esr(config-object-group-application)# application facebook

esr(config-object-group-application)# exit Для установки правил прохождения трафика из зоны «WAN» в зону «LAN» создадим пару зон и добавим правило, запрещающее проходить трафику приложений, и правило, разрешающее проходить остальному трафику. Действие правил разрешается командой enable:

esr(config)# security zone-pair WAN LAN

esr(config-zone-pair)# rule 1

esr(config-zone-pair-rule)# action deny

esr(config-zone-pair-rule)# match application APP

esr(config-zone-pair-rule)# enable

esr(config-zone-pair-rule)# exit

esr(config-zone-pair)# rule 2

esr(config-zone-pair-rule)# action permit

esr(config-zone-pair-rule)# enable

esr(config-zone-pair-rule)# exit

esr(config-zone-pair-pair)# exitДля установки правил прохождения трафика из зоны «LAN» в зону «WAN» создадим пару зон и добавим правило, запещающие прохождение трафика приложений, и правило, разрешающее прохождение всего остального трафика. Действие правил разрешается командой enable:

esr(config)# security zone-pair LAN WAN

esr(config-zone-pair)# rule 1

esr(config-zone-pair-rule)# action deny

esr(config-zone-pair-rule)# match application APP

esr(config-zone-pair-rule)# enable

esr(config-zone-pair-rule)# exit

esr(config-zone-pair)# rule 2

esr(config-zone-pair-rule)# action permit

esr(config-zone-pair-rule)# enable

esr(config-zone-pair-rule)# exit

esr(config-zone-pair-pair)# exitПосмотреть членство портов в зонах можно с помощью команды:

esr# show security zoneПосмотреть пары зон и их конфигурацию можно с помощью команд:

esr# show security zone-pair

esr# show security zone-pair configurationПосмотреть активные сессии можно с помощью команд:

esr# show ip firewall sessionsНастройка списков доступа (ACL)

Access Control List или ACL — список контроля доступа, содержит правила, определяющие прохождение трафика через интерфейс.

Алгоритм настройки

| Шаг | Описание | Команда | Ключи |

|---|---|---|---|

| 1 | Создать список контроля доступа и перейти в режим его конфигурирования. | esr(config)# ip access-list extended <NAME> | <NAME> – имя создаваемого списка контроля доступа, задаётся строкой до 31 символа. |

| 2 | Указать описание конфигурируемого списка контроля доступа (не обязательно). | esr(config-acl)# description <DESCRIPTION> | <DESCRIPTION> – описание списка контроля доступа, задаётся строкой до 255 символов. |

| 3 | Создать правило и перейти в режим его конфигурирования. Правила обрабатываются маршрутизатором в порядке возрастания их номеров. | esr(config-acl)# rule <ORDER> | <ORDER> – номер правила, принимает значения [1..4094]. |

| 4 | Указать действие, которое должно быть применено для трафика, удовлетворяющего заданным критериям. | esr(config-acl-rule)# action <ACT> | <ACT> – назначаемое действие:

|

| 5 | Установить имя/номер протокола, для которого должно срабатывать правило (не обязательно). | esr(config-acl-rule)# match protocol <TYPE> | <TYPE> – тип протокола, принимает значения: esp, icmp, ah, eigrp, ospf, igmp, ipip, tcp, pim, udp, vrrp, rdp, l2tp, gre. При указании значения «any» правило будет срабатывать для любых протоколов; |

esr(config-acl-rule)# match protocol-id <ID> | <ID> – идентификационный номер IP-протокола, принимает значения [0x00-0xFF]. | ||

6 | Установить IP-адреса отправителя, для которых должно срабатывать правило (не обязательно). | esr(config-acl-rule)# match source-address { <ADDR> <MASK> | any } | <ADDR> – IP-адрес отправителя, задаётся в виде AAA.BBB.CCC.DDD, где каждая часть принимает значения [0..255]; <MASK> – маска IP-адреса, задаётся в виде AAA.BBB.CCC.DDD, где каждая часть принимает значения [0..255]. Биты маски, установленные в 0, задают биты IP-адреса, исключаемые из сравнения при поиске. При указании значения «any» правило будет срабатывать для любого IP-адреса отправителя/получателя. |

7 | Установить IP-адреса получателя, для которых должно срабатывать правило (не обязательно). | esr(config-acl-rule)# match destination-address { <ADDR> <MASK> | any } | |

8 | Установить MAC-адреса отправителя, для которых должно срабатывать правило (не обязательно). | esr(config-acl-rule)# match source-mac <ADDR><WILDCARD> | <ADDR> – МАС-адрес отправителя, задаётся в виде XX:XX:XX:XX:XX:XX, где каждая часть принимает значения [00..FF]; <WILDCARD> – маска МАС-адреса, задаётся в виде XX:XX:XX:XX:XX:XX, где каждая часть принимает значения [00..FF]. Биты маски, установленные в 0, задают биты MAC-адреса, исключаемые из сравнения при поиске. |

9 | Установить MAC-адреса получателя, для которых должно срабатывать правило (не обязательно). | esr(config-acl-rule)# match destination-mac <ADDR><WILDCARD> | |

10 | Установить номер TCP/UDP-порта отправителя, для которого должно срабатывать правило (если указан протокол). | esr(config-acl-rule)# match source-port { <PORT> | any } | <PORT> – номер TCP/UDP-порта отправителя, принимает значения [1..65535]. При указании значения «any» правило будет срабатывать для любого TCP/UDP-порта отправителя. |

11 | Установить номер TCP/UDP-порта получателя, для которого должно срабатывать правило (если указан протокол). | esr(config-acl-rule)# match destination-port { <PORT> | any } | |

12 | Установить значение 802.1p приоритета, для которого должно срабатывать правило (не обязательно). | esr(config-acl-rule)# match с os <COS> | <COS> – значение 802.1p приоритета, принимает значения [0..7]. |

13 | Установить значение кода DSCP, для которого должно срабатывать правило (не обязательно). Невозможно использовать совместно с IP Precedence. | esr(config-acl-rule)# match dscp <DSCP> | <DSCP> – значение кода DSCP, принимает значения [0..63]. |

14 | Установить значение кода IP Precedence, для которого должно срабатывать правило (не обязательно). Невозможно использовать совместно с DSCP. | esr(config-acl-rule)# match ip-precedence <IPP> | <IPP> – значение кода IP Precedence, принимает значения [0..7]. |

15 | Установить значение идентификационного номера VLAN, для которого должно срабатывать правило (не обязательно). | esr(config-acl-rule)# match vlan <VID> | <VID> – идентификационный номер VLAN, принимает значения [1..4094]. |

16 | Активировать правило. | esr(config-acl-rule)# enable | |

17 | Указать список контроля доступа к конфигурируемому интерфейсу для фильтрации входящего трафика. | esr(config-if-gi)# service-acl input <NAME> | <NAME> – имя списка контроля доступа, задаётся строкой до 31 символа. |

Также списки доступа могут использоваться для организации политик QoS.

Пример настройки списка доступа

Задача:

Разрешить прохождения трафика только из подсети 192.168.20.0/24.

Решение:

Настроим список доступа для фильтрации по подсетям:

esr# configure

esr(config)# ip access-list extended white

esr(config-acl)# rule 1

esr(config-acl-rule)# action permit

esr(config-acl-rule)# match source-address 192.168.20.0 255.255.255.0

esr(config-acl-rule)# enable

esr(config-acl-rule)# exit

esr(config-acl)# exitПрименим список доступа на интерфейс Gi1/0/19 для входящего трафика:

esr(config)# interface gigabitethernet 1/0/19

esr(config-if-gi)# service-acl input whiteПросмотреть детальную информацию о списке доступа возможно через команду:

esr# show ip access-list whiteНастройка IPS/IDS

IPS/IDS (Intrusion Prevention System / Intrusion Detection System) – система предотвращения вторжений – программная система сетевой и компьютерной безопасности, обнаруживающая вторжения или нарушения безопасности и автоматически защищающая от них.

Работа системы основана на сигнатурном анализе трафика. Сигнатуры для систем IPS/IDS принято называть правилами. Устройства ESR позволяют скачивать актуальные правила с открытых источников в сети Интернет или с корпоративного сервера. Также с помощью CLI можно создавать свои специфические правила.

По умолчанию на устройствах ESR установлен базовый набор правил от компании EmergingThreats предназначенный для тестирования и проверки работоспособности системы.

Алгоритм базовой настройки

Шаг | Описание | Команда | Ключи |

|---|---|---|---|

1 | Создать политику безопасности IPS/IDS. | esr(config)# security ips policy <NAME> | <NAME> – имя политики безопасности, задаётся строкой до 32 символов |

2 | Задать описание политики (не обязательно). | esr(config-ips-policy)# description <DESCRIPTION> | <DESCRIPTION> – описание задаётся строкой до 255 символов. |

3 | Задать профиль IP-адресов, которые будет защищать IPS/IDS. | esr(config-ips-policy)# protect network-group <OBJ-GROUP-NETWORK_NAME> | <OBJ-GROUP-NETWORK-NAME> – имя профиля защищаемых IP-адресов, задается строкой до 32 символов. |

4 | Задать профиль IP-адресов, внешних для IPS/IDS (не обязательно). | esr(config-ips-policy)# external network-group <OBJ-GROUP-NETWORK_NAME> | <OBJ-GROUP-NETWORK-NAME> – имя профиля внешних IP-адресов, задается строкой до 32 символов. |

5 | Перейти в режим конфигурирования IPS/IDS. | esr(config)# security ips | |

6 | Назначить политику безопасности IPS/IDS. | esr(config-ips)# policy <NAME> | <NAME> – имя политики безопасности, задаётся строкой до 32 символов |

7 | Использовать все ресурсы ESR для IPS/IDS (не обязательно). | esr(config-ips)# perfomance max | По умолчанию для IPS/IDS отдается половина доступных ядер процессора. |

8 | Задать внешний носитель для записи логов в формате EVE (не обязательно). | esr(config-ips)# logging storage-path <DEVICE_NAME> | <DEVICE_NAME> имя USB или MMC накопителя. |

9 | Активировать IPS/IDS. | esr(config-ips )# enable | |

10 | Активировать IPS/IDS на интерфейсе. | esr(config-if-gi)# service-ips enable |

Алгоритм настройки автообновления правил IPS/IDS из внешних источников

Шаг | Описание | Команда | Ключи |

|---|---|---|---|

1 | Перейти в режим конфигурирования автообновлений. | esr(config-ips)# auto-upgrade | |

2 | Задать имя и перейти в режим конфигурирования пользовательского сервера обновлений. | esr(config-ips-auto-upgrade)# user-server <WORD> | <WORD> – имя сервера, задаётся строкой до 32 символов. |

3 | Задать описание пользовательского сервера обновлений (не обязательно). | esr(config-ips-upgrade-user-server)# description <DESCRIPTION> | <DESCRIPTION> – описание задаётся строкой до 255 символов. |

4 | Задать URL. | esr(config-ips-upgrade-user-server)# url <URL> | <URL> – текстовое поле, содержащее URL-ссылку длинной от 8 до 255 символов. В качестве URL-ссылки может быть указан:

|

5 | Задать частоту проверки обновлений (не обязательно). | esr(config-ips-upgrade-user-server)# upgrade interval <HOURS> | <HOURS> – интервал обновлений в часах, от 1 до 240. Значение по умолчанию: 24 часа |

Рекомендуемые открытые источники обновления правил

| https://sslbl.abuse.ch/ | SSL Blacklist содержит списки «плохих» SSL-сертификатов, т.е. сертификатов, в отношении которых установлен факт их использования вредоносным ПО и ботнетами. В списках содержатся SHA1 отпечатки публичных ключей из SSL-сертификатов. |

| https://feodotracker.abuse.ch/ | Feodo Tracker – список управляющих серверов для троянской программы Feodo. Feodo (также известный как Cridex или Bugat) используется злоумышленниками для кражи чувствительной информации в сфере электронного банкинга (данные по кредитным картам, логины/пароли) с компьютеров пользователей. В настоящее время существует четыре версии троянской программы (версии A, B, C и D), главным образом отличающиеся инфраструктурой управляющих серверов. |

| https://rules.emergingthreats.net/open/suricata/rules/botcc.rules | Данные правила описывают известные ботнеты и управляющие сервера. Источники: Shadowserver.org, Zeus Tracker, Palevo Tracker, Feodo Tracker, Ransomware Tracker. |

| https://rules.emergingthreats.net/open/suricata/rules/ciarmy.rules | Данные правила описывают вредоносные хосты по классификации проекта www.cinsarmy.com. |

| https://rules.emergingthreats.net/open/suricata/rules/compromised.rules | Данные правила описывают известные скомпрометированные и вредоносные хосты. Источники: Daniel Gerzo’s BruteForceBlocker, The OpenBL, Emerging Threats Sandnet, SidReporter Projects. |

| https://rules.emergingthreats.net/open/suricata/rules/drop.rules | Данные правила описывают спамерские хосты / сети по классификации проекта www.spamhaus.org. |

| https://rules.emergingthreats.net/open/suricata/rules/dshield.rules | Данные правила описывают вредоносные хосты по классификации проекта www.dshield.org. |

| https://rules.emergingthreats.net/open/suricata/rules/emerging-activex.rules | Данные правила содержат сигнатуры использования ActiveX-контента. |

https://rules.emergingthreats.net/open/suricata/rules/emerging-attack_response.rules | Правила, детектирующие поведение хоста после успешно проведенных атак. |

https://rules.emergingthreats.net/open/suricata/rules/emerging-chat.rules | Данные правила описывают признаки обращения к популярным чатам. |

https://rules.emergingthreats.net/open/suricata/rules/emerging-current_events.rules | Временные правила, ожидающие возможного включения в постоянные списки правил. |

https://rules.emergingthreats.net/open/suricata/rules/emerging-dns.rules | Данные правила содержат сигнатуры уязвимостей в протоколе DNS, признаки использования DNS вредоносным ПО, некорректного использования протокола DNS. |

https://rules.emergingthreats.net/open/suricata/rules/emerging-dos.rules | Данные правила содержат сигнатуры DOS-атак. |

https://rules.emergingthreats.net/open/suricata/rules/emerging-exploit.rules | Данные правила содержат сигнатуры эксплойтов. |

https://rules.emergingthreats.net/open/suricata/rules/emerging-ftp.rules | Данные правила содержат сигнатуры уязвимостей в протоколе FTP, признаки некорректного использования протокола FTP. |

https://rules.emergingthreats.net/open/suricata/rules/emerging-games.rules | Данные правила описывают признаки обращения к популярным игровым сайтам: World of Warcraft, Starcraft и т.п. |

https://rules.emergingthreats.net/open/suricata/rules/emerging-icmp.rules | Данные правила содержат сигнатуры некорректного использования протокола ICMP. |

https://rules.emergingthreats.net/open/suricata/rules/emerging-icmp_info.rules | Данные правила содержат сигнатуры информационных ICMP-сообщений. |

https://rules.emergingthreats.net/open/suricata/rules/emerging-imap.rules | Данные правила содержат сигнатуры уязвимостей в протоколе IMAP, признаки некорректного использования протокола IMAP. |

https://rules.emergingthreats.net/open/suricata/rules/emerging-inappropriate.rules | Данные правила описывают признаки обращения к нежелательным ресурсам. |

https://rules.emergingthreats.net/open/suricata/rules/emerging-info.rules | Данные правила содержат сигнатуры различных уязвимостей. |

https://rules.emergingthreats.net/open/suricata/rules/emerging-malware.rules | Данные правила содержат сигнатуры вредоносного ПО, использующего в своей работе протокол HTTP. |

https://rules.emergingthreats.net/open/suricata/rules/emerging-misc.rules | Данные правила содержат сигнатуры различных уязвимостей. |

https://rules.emergingthreats.net/open/suricata/rules/emerging-mobile_malware.rules | Данные правила содержат сигнатуры вредоносного ПО для мобильных платформ. |

https://rules.emergingthreats.net/open/suricata/rules/emerging-netbios.rules | Данные правила содержат сигнатуры уязвимостей в протоколе NetBIOS, признаки некорректного использования протокола NetBIOS. |

https://rules.emergingthreats.net/open/suricata/rules/emerging-p2p.rules | Данные правила описывают признаки обращения к P2P-сетям (Bittorrent, Gnutella, Limewire). |

https://rules.emergingthreats.net/open/suricata/rules/emerging-policy.rules | Данные правила описывают нежелательную сетевую активность (обращение к MySpace, Ebay). |

https://rules.emergingthreats.net/open/suricata/rules/emerging-poprules | Данные правила содержат сигнатуры уязвимостей в протоколе POP3, признаки некорректного использования протокола POP3. |

https://rules.emergingthreats.net/open/suricata/rules/emerging-rpc.rules | Данные правила содержат сигнатуры уязвимостей в протоколе RPC, признаки некорректного использования протокола RPC. |

https://rules.emergingthreats.net/open/suricata/rules/emerging-scada.rules | Данные правила содержат сигнатуры уязвимостей для SCADA-систем. |

https://rules.emergingthreats.net/open/suricata/rules/emerging-scan.rules | Данные правила описывают признаки активности, связанной с сетевым сканированием (Nessus, Nikto, portscanning). |

https://rules.emergingthreats.net/open/suricata/rules/emerging-shellcode.rules | Данные правила описывают признаки активности, связанной с попытками получить шелл-доступ в результате выполнения эксплойтов. |

https://rules.emergingthreats.net/open/suricata/rules/emerging-smtp.rules | Данные правила содержат сигнатуры уязвимостей в протоколе SMTP, признаки некорректного использования протокола SMTP. |

https://rules.emergingthreats.net/open/suricata/rules/emerging-sql.rules | Данные правила содержат сигнатуры уязвимостей для СУБД SQL. |

https://rules.emergingthreats.net/open/suricata/rules/emerging-telnet.rules | Данные правила содержат сигнатуры уязвимостей для протокола telnet, признаки некорректного использования протокола telnet. |

https://rules.emergingthreats.net/open/suricata/rules/emerging-tftp.rules | Данные правила содержат сигнатуры уязвимостей в протоколе TFTP, признаки некорректного использования протокола TFTP. |

https://rules.emergingthreats.net/open/suricata/rules/emerging-trojan.rules | Данные правила содержат признаки сетевой активности троянских программ. |

https://rules.emergingthreats.net/open/suricata/rules/emerging-user_agents.rules | Данные правила содержат признаки подозрительных и потенциально опасных HTTP-клиентов (идентифицируются по значениям в HTTP-заголовке User-Agent). |

https://rules.emergingthreats.net/open/suricata/rules/emerging-l.rules | Данные правила содержат сигнатуры уязвимостей в VoIP-протокола. |

https://rules.emergingthreats.net/open/suricata/rules/emerging-web_client.rules | Данные правила содержат сигнатуры уязвимостей для веб-клиентов. |

https://rules.emergingthreats.net/open/suricata/rules/emerging-web_server.rules | Данные правила содержат сигнатуры уязвимостей для веб-серверов. |

https://rules.emergingthreats.net/open/suricata/rules/emerging-web_specific_apps.rules | Данные правила содержат сигнатуры эксплуатации уязвимостей веб-приложений. |

https://rules.emergingthreats.net/open/suricata/rules/emerging-worm.rules | Данные правила описывают признаки активности сетевых червей. |

Пример настройки IPS/IDS с авто обновлением правил

Задача:

Организовать защиту локальной сети с авто обновлением правил из открытых источников.

192.168.1.0/24 – локальная сеть

Решение:

Создадим профиль адресов локальной сети, которую будем защищать:

esr(config)# object-group network LAN

esr(config-object-group-network)# ip prefix 192.168.1.0/24

esr(config-object-group-network)# exitНастроим на ESR DNS-клиента для разрешения имен источников обновления правил IPS/IDS:

esr(config)# domain lookup enable

esr(config)# domain name-server 8.8.8.8Создадим политику безопасности IPS/IDS:

esr(config)# security ips policy OFFICE

esr(config-ips-policy)# description "My Policy"

esr(config-ips-policy)# protect network-group LANРазрешим работу IPS/IDS на интерфейсе локальной сети bridge 1:

esr(config)# bridge 1

esr(config-bridge)# service-ips enableНастроим параметры IPS/IDS:

esr(config)# security ips

esr(config-ips)# logging storage-patch usb://DATA

esr(config-ips)# policy OFFICE

esr(config-ips)# enableУстройство будет использоваться только как шлюз безопасности, по этому отдадим сервису IPS/IDS все доступные ресурсы:

esr(config-ips)# perfomance maxНастроим авто обновление правил с сайтов EmergingThreats.net, etnetera.cz и Abuse.ch:

esr(config-ips)# auto-upgrade

esr(config-auto-upgrade)# user-server ET-Open

esr(config-ips-upgrade-user-server)# description «emerging threats open rules»

esr(config-ips-upgrade-user-server)# url https://rules.emergingthreats.net/open/suricata-4.0/rules/

esr(config-ips-upgrade-user-server)# exit

esr(config-auto-upgrade)# user-server Aggressive

esr(config-ips-upgrade-user-server)# description «Etnetera aggressive IP blacklist»

esr(config-ips-upgrade-user-server)# url https://security.etnetera.cz/feeds/etn_aggressive.rules

esr(config-ips-upgrade-user-server)# upgrade interval 4

esr(config-ips-upgrade-user-server)# exit

esr(config-auto-upgrade)# user-server SSL-BlackList

esr(config-ips-upgrade-user-server)# description «Abuse.ch SSL Blacklist»

esr(config-ips-upgrade-user-server)# url https://sslbl.abuse.ch/blacklist/sslblacklist.rules

esr(config-ips-upgrade-user-server)# upgrade interval 4

esr(config-ips-upgrade-user-server)# exit

esr(config-auto-upgrade)# user-server C2-Botnet

esr(config-ips-upgrade-user-server)# description «Abuse.ch Botnet C2 IP Blacklist»