Управление резервированием

Настройка VRRP

VRRP (англ. Virtual Router Redundancy Protocol) — сетевой протокол, предназначенный для увеличения доступности маршрутизаторов, выполняющих роль шлюза по умолчанию. Это достигается путём объединения группы маршрутизаторов в один виртуальный маршрутизатор и назначения им общего IP-адреса, который и будет использоваться как шлюз по умолчанию для компьютеров в сети.

Алгоритм настройки

| Шаг | Описание | Команда | Ключи |

|---|---|---|---|

| 1 | Перейти в режим конфигурирования интерфейса/туннеля/сетевого моста, для которого необходимо настроить протокол VRRP | esr(config)# interface <IF-TYPE><IF-NUM> | <IF-TYPE> – тип интерфейса; <IF-NUM> – F/S/P – F-фрейм (1), S – слот (0), P – порт. |

esr(config)# tunnel <TUN-TYPE><TUN-NUM> | <TUN-TYPE> – тип туннеля; <TUN-NUM> – номер туннеля. | ||

esr(config)# bridge <BR-NUM> | <BR-NUM> – номер сетевого моста. | ||

| 2 | Настроить необходимые параметры на интерфейсе/туннеле/сетевом мосту, включая IP-адрес | ||

| 3 | Включить VRRP-процесс на IP-интерфейсе. | esr(config-if-gi)# vrrp | |

esr(config-if-gi)# ipv6 vrrp | |||

| 4 | Установить виртуальный IP-адрес VRRP-маршрутизатора. | esr(config-if-gi)# vrrp ip <ADDR/LEN> | <ADDR/LEN> – виртуальный IP-адрес, задаётся в виде AAA.BBB.CCC.DDD/EE, где каждая часть AAA – DDD принимает значения [0..255] и EE принимает значения [1..32]. Можно указать несколько IP-адресов перечислением через запятую. Может быть назначено до 4 IP-адресов на интерфейс. |

esr(config-if-gi)# ipv6 vrrp ip <IPV6-ADDR> | <IPV6-ADDR> – виртуальный IPv6-адрес, задаётся в виде X:X:X:X::X, где каждая часть принимает значения в шестнадцатеричном формате [0..FFFF]. Можно указать до 8ми IPv6-адресов перечислением через запятую. | ||

5 | Установить идентификатор VRRP-маршрутизатора. | esr(config-if-gi)# vrrp id <VRID> | <VRID> – идентификатора VRRP-маршрутизатора, принимает значения [1..255]. |

esr(config-if-gi)# ipv6 vrrp id <VRID> | |||

6 | Установить приоритет VRRP-маршрутизатора (не обязательно). | esr(config-if-gi)# vrrp priority <PR> | <PR> – приоритет VRRP-маршрутизатора, принимает значения [1..254]. Значение по умолчанию: 100. |

esr(config-if-gi)# ipv6 vrrp priority <PR> | |||

7 | Установить принадлежность VRRP-маршрутизатора к группе. Группа предоставляет возможность синхронизировать несколько VRRP-процессов, так если в одном из процессов произойдет смена мастера, то в другом процессе также произойдёт смена ролей (не обязательно).. | esr(config-if-gi)# vrrp group <GRID> | <GRID> – идентификатор группы VRRP-маршрутизатора, принимает значения [1..32]. |

esr(config-if-gi)# ipv6 vrrp group <GRID> | |||

8 | Установить IP-адрес, который будет использоваться в качестве IP-адреса отправителя для VRRP-сообщений (не обязательно). | esr(config-if-gi)# vrrp source-ip <IP> | <IP> – IP-адрес отправителя, задаётся в виде AAA.BBB.CCC.DDD, где каждая часть принимает значения [0..255]. |

esr(config-if-gi)# ipv6 vrrp source-ip <IPV6> | <IPV6> – IPv6-адрес отправителя, задаётся в виде X:X:X:X::X, где каждая часть принимает значения в шестнадцатеричном формате [0..FFFF]. | ||

9 | Установить интервал между отправкой VRRP-сообщений (не обязательно). | esr(config-if-gi)# vrrp timers advertise <TIME> | <TIME> – время в секундах, принимает значения [1..40]. Значение по умолчанию: 1 секунда. |

esr(config-if-gi)# ipv6 vrrp timers advertise <TIME> | |||

10 | Установить интервал, по истечении которого происходит отправка GratuituousARP-сообщения(ий) при переходе маршрутизатора в состояние Master (не обязательно). | esr(config-if-gi)# vrrp timers garp delay <TIME> | <TIME> – время в секундах, принимает значения [1..60]. Значение по умолчанию: 5 секунд. |

11 | Установить количество GratuituousARP-сообщений, которые будут отправлены при переходе маршрутизатора в состояние Master (не обязательно). | esr(config-if-gi)# vrrp timers garp repeat <COUNT> | <COUNT> – количество сообщений, принимает значения [1..60]. Значение по умолчанию: 5. |

12 | Установить интервал, по истечении которого будет происходить периодическая отправка GratuituousARP-сообщения(ий), пока маршрутизатор находится в состоянии Master (не обязательно). | esr(config-if-gi)# vrrp timers garp refresh <TIME> | <TIME> – время в секундах, принимает значения [1..65535]. Значение по умолчанию: Периодическая отправка отключена. |

13 | Установить количество GratuituousARP-сообщений, которые будут отправляться с периодом garprefresh пока маршрутизатор находится в состоянии Master (не обязательно). | esr(config-if-gi)# vrrp timers garp refresh-repeat <COUNT> | <COUNT> –количество сообщений, принимает значения [1..60]. Значение по умолчанию: 1. |

14 | Определить, будет ли Backup-маршрутизатор с более высоким приоритетом пытаться перехватить на себя роль Master у текущего Master-маршрутизатора с более низким приоритетом (не обязательно). | esr(config-if-gi)# vrrp preemption disable | |

esr(config-if-gi)# ipv6 vrrp preemption disable | |||

15 | Установить временной интервал, по истечении которого Backup-маршрутизатор с более высоким приоритетом будет пытаться перехватить на себя роль Master у текущего Master-маршрутизатора с более низким приоритетом (не обязательно). | esr(config-if-gi)# vrrp preemption delay <TIME> | <TIME> – время ожидания, определяется в секундах [1..1000]. Значение по умолчанию: 0 |

esr(config-if-gi)# ipv6 vrrp preemption delay <TIME> | |||

16 | Установить пароль для аутентификации с соседом (не обязательно). | esr(config-if-gi)# vrrp authentication key ascii-text | <CLEAR-TEXT> – пароль, задаётся строкой от 8 до 16 символов; <ENCRYPTED-TEXT> – зашифрованный пароль размером от 8 байт до 16 байт (от 16 до 32 символов) в шестнадцатеричном формате (0xYYYY...) или (YYYY...). |

17 | Определить алгоритм аутентификации (не обязательно). | esr(config-if-gi)# vrrp authentication algorithm <ALGORITHM> | <ALGORITHM> – алгоритм аутентификации:

|

18 | Задать версию VRRP-протокола (не обязательно). | esr(config-if-gi)# vrrp version <VERSION> | <VERSION> – версия VRRP-протокола: 2, 3. |

19 | Установить режим, когда vrrp IP-адрес остается в состоянии UP вне зависимости от состояния самого интерфейса. (не обязательно) | esr(config-if-gi)# vrrp force-up | |

20 | Определить задержку между установлением ipv6 vrrp состояния MASTER и началом рассылки ND сообщений (не обязательно). | esr(config-if-gi)# ipv6 vrrp timers nd delay <TIME> | <TIME> – время в секундах, принимает значения [1..60]. Значение по умолчанию: 5 |

21 | Определить период обновления информации протокола ND для ipv6 vrrp в состоянии MASTER (не обязательно). | esr(config-if-gi)# ipv6 vrrp timers nd refresh <TIME> | <TIME> – время в секундах, принимает значения [1..65535]. Значение по умолчанию: 5 |

22 | Определить количество ND сообщений отправляемых за период обновления для ipv6 vrrp в состоянии MASTER (не обязательно). | esr(config-if-gi)# ipv6 vrrp timers nd refresh-repeat <NUM> | <NUM> – количество, принимает значения [1..60]. Значение по умолчанию: 0 |

23 | Определить количество отправок ND пакетов после установки ipv6 vrrp в состоянии MASTER (не обязательно). | esr(config-if-gi)# ipv6 vrrp timers nd repeat <NUM> | <NUM> – количество, принимает значения [1..60]. Значение по умолчанию: 1 |

Пример настройки 1

Задача:

Организовать виртуальный шлюз для локальной сети в VLAN 50, используя протокол VRRP. В качестве локального виртуального шлюза используется IP-адрес 192.168.1.1.

Решение:

Предварительно нужно выполнить следующие действия:

- создать соответствующий саб-интерфейс;

- настроить зону для саб-интерфейса;

- указать IP-адрес для саб-интерфейса.

Основной этап конфигурирования:

Настроим маршрутизатор R1.

В созданном саб-интерфейсе настроим VRRP. Укажем уникальный идентификатор VRRP:

R1(config)#interface gi 1/0/5.50

R1(config-subif)# vrrp id 10Укажем IP-адрес виртуального шлюза 192.168.1.1/24:

R1(config-subif)# vrrp ip 192.168.1.1Включим VRRP:

R1(config-subif)# vrrp

R1(config-subif)# exitПосле чего необходимо произвести аналогичные настройки на R2.

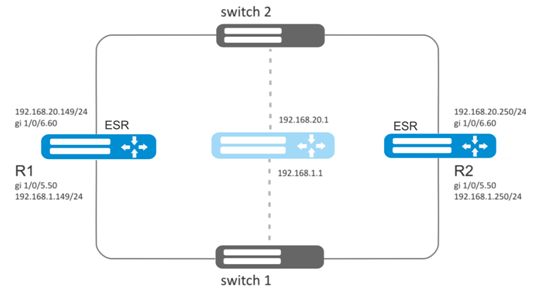

Пример настройки 2

Задача:

Организовать виртуальные шлюзы для подсети 192.168.1.0/24 в VLAN 50 и подсети 192.168.20.0/24 в VLAN 60, используя протокол VRRP c функцией синхронизации Мастера. Для этого используем объединение VRRP-процессов в группу. В качестве виртуальных шлюзов используются IP-адреса 192.168.1.1 и 192.168.20.1.

Решение:

Предварительно нужно выполнить следующие действия:

- создать соответствующие саб-интерфейсы;

- настроить зону для саб-интерфейсов;

- указать IP-адреса для саб-интерфейсов.

Основной этап конфигурирования:

Настроим маршрутизатор R1.

Настроим VRRP для подсети 192.168.1.0/24 в созданном саб-интерфейсе.

Укажем уникальный идентификатор VRRP:

R1(config-sub)#interface gi 1/0/5.50

R1(config-subif)# vrrp id 10Укажем IP-адрес виртуального шлюза 192.168.1.1:

R1(config-subif)# vrrp ip 192.168.1.1Укажем идентификатор VRRP-группы:

R1(config-subif)# vrrp group 5Включим VRRP:

R1(config-subif)# vrrp

R1(config-subif)# exitНастроим VRRP для подсети 192.168.20.0/24 в созданном саб-интерфейсе.

Укажем уникальный идентификатор VRRP:

R1(config-sub)#interface gi 1/0/6.60

R1(config-subif)# vrrp id 20Укажем IP-адрес виртуального шлюза 192.168.20.1:

R1(config-subif)# vrrp ip 192.168.20.1Укажем идентификатор VRRP-группы:

R1(config-subif)# vrrp group 5Включим VRRP:

R1(config-subif)# vrrp

R1(config-subif)# exitПроизвести аналогичные настройки на R2.

Помимо создания туннеля необходимо в firewall разрешить протокол VRRP (112).

Настройка VRRP tracking

VRRP tracking — механизм позволяющий активировать статические маршруты в зависимости от состояния VRRP.

Алгоритм настройки

Шаг | Описание | Команда | Ключи |

|---|---|---|---|

1 | Настроить VRRP согласно разделу "Алгоритм настройки VRRP". |

| |

2 | Добавить в систему Tracking-объект и перейти в режим настройки параметров Tracking-объекта. | esr(config)#tracking <ID> | <ID> – номер Tracking-объекта, принимает значения [1..60]. |

3 | Задать правило слежения за состоянием VRRP-процесса. | esr(config-tracking)# vrrp <VRID> [not] state { master | backup | fault } | <VRID> – идентификатор отслеживаемого VRRP-маршрутизатора, принимает значения [1..255]. |

4 | Включить Tracking-объект. | esr(config-tracking)#enable | |

5 | Cоздать статический IP-маршрут к указанной подсети с указанием Tracking-объекта. | esr(config)# ip route [ vrf <VRF> ] <SUBNET> { <NEXTHOP> [ resolve ] | | <VRF> – имя экземпляра VRF, задается строкой до 31 символа; <SUBNET> – адрес назначения, может быть задан в следующих видах: AAA.BBB.CCC.DDD – IP-адрес хоста, где каждая часть принимает значения [0..255]; AAA.BBB.CCC.DDD/NN – IP-адрес подсети с маской в виде префикса, где AAA-DDD принимают значения [0..255] и NN принимает значения [1..32]. <NEXTHOP> – IP-адрес шлюза задаётся в виде AAA.BBB.CCC.DDD, где каждая часть принимает значения [0..255];

<IF> – имя IP-интерфейса, задаётся в виде, описанном в разделе Типы и порядок именования интерфейсов маршрутизатора; <TUN> – имя туннеля, задаётся в виде, описанном в разделе Типы и порядок именования туннелей маршрутизатора; <RULE> – номер правила wan, задаётся в диапазоне [1..50];

[METRIC] – метрика маршрута, принимает значения [0..255]; <TRACK-ID> – идентификатор Tracking объекта. Если маршрут привязан к Tracking объекту, то он появится в системе только при выполнении всех условий, заданных в объекте. |

| 6 | Настройка IP адреса, доступность которого проверяется отправкой пингов. Необходимо разрешить ICMP в Firewall. | esr(config-bridge)# vrrp track-ip <AAA.BBB.CCC.DDD> | AAA.BBB.CCC.DDD – IP-адрес хоста, где каждая часть принимает значения [0..255]. |

| 7 | Интервал, через который осуществляется отправка пингов. | esr(config-bridge)# vrrp track-ip <seconds> | <seconds> – интервал времени в секундах [3..60]. Значение |

| 8 | Количество пингов, которое отправляется при мониторинге удаленного | esr(config-bridge)# vrrp track-ip packets <packets> | <packets> – количество отправляемых пакетов [1..5]. Значение по умолчанию 5. |

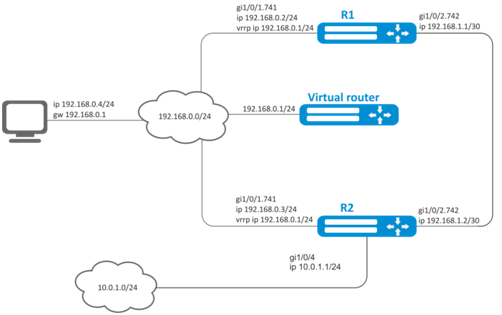

Пример настройки

Задача:

Для подсети 192.168.0.0/24 организован виртуальный шлюз 192.168.0.1/24 с использованием протокола VRRP на основе аппаратных маршрутизаторов R1 и R2. Так же между маршрутизаторами R1 и R2 есть линк с вырожденной подсетью 192.168.1.0/30. Подсеть 10.0.1.0/24 терминируется только на маршрутизаторе R2. ПК имеет IP-адрес 192.168.0.4/24 и шлюз по умолчанию 192.168.0.1

Когда маршрутизатор R1 находится в состоянии vrrp backup, трафик от ПК в подсеть 10.0.1.0/24 пойдет без дополнительных настроек. Когда маршрутизатор R1 находится в состоянии vrrp master, необходим дополнительный маршрут для подсети 10.0.1.0/24 через интерфейс 192.168.1.2.

Исходные конфигурации маршрутизаторов:

Маршрутизатор R1

hostname R1

interface gigabitethernet 1/0/1

switchport forbidden default-vlan

exit

interface gigabitethernet 1/0/1.741

ip firewall disable

ip address 192.168.0.2/24

vrrp id 10

vrrp ip 192.168.0.1/24

vrrp

exit

interface gigabitethernet 1/0/2

switchport forbidden default-vlan

exit

interface gigabitethernet 1/0/2.742

ip firewall disable

ip address 192.168.1.1/30

exitМаршрутизатор R2

hostname R2

interface gigabitethernet 1/0/1

switchport forbidden default-vlan

exit

interface gigabitethernet 1/0/1.741

ip firewall disable

ip address 192.168.0.3/24

vrrp id 10

vrrp ip 192.168.0.1/24

vrrp

exit

interface gigabitethernet 1/0/2

switchport forbidden default-vlan

exit

interface gigabitethernet 1/0/2.742

ip firewall disable

ip address 192.168.1.2/30

exit

interface gigabitethernet 1/0/4

ip firewall disable

ip address 10.0.1.1/24

exitРешение:

На маршрутизаторе R2 никаких изменений не требуется так как подсеть 10.0.1.0/24 терминируется на нем, и в момент, когда R2 выступает в роли vrrp master, пакеты будут переданы в соответствующий интерфейс. На маршрутизаторе необходимо создать маршрут для пакетов с IP-адресом назначения из сети 10.0.1.0/24 в момент, когда R1 выступает в роли vrrp master.

Для этого создадим tracking-object с соответствующим условием:

R1(config)# tracking 1

R1(config-tracking)# vrrp 10 state master

R1(config-tracking)# enable

R1(config-tracking)# exitСоздадим статический маршрут в подсеть 10.0.1.0/24 через 192.168.1.2, который будет работать в случае удовлетворения условия из tracking 1:

R1(config)# ip route 10.0.1.0/24 192.168.1.2 track 1 Настройка firewall failover

Firewall failover необходим для резервирования сессий firewall.

Алгоритм настройки

Шаг | Описание | Команда | Ключи |

|---|---|---|---|

1 | Выбор режима обмена информацией между маршрутизаторами. | ip firewall failover sync-type <MODE> | <MODE> – режим обмена информацией: |

| 2 | Выбор IP-адреса сетевого интерфейса, с которого будут отправляться сообщения при работе Firewall в режиме резервирования сессий. | ip firewall failover source-address <ADDR> | <ADDR> – IP-адрес сетевого интерфейса, с которого будут отправляться сообщения, задаётся в виде AAA.BBB.CCC.DDD, где каждая часть принимает значения [0..255]. |

| 3 | Настройка IP-адреса соседа при работе резервирования сессий Firewall в unicast-режиме. | ip firewall failover destination-address <ADDR> | <ADDR> – IP-адрес соседа, задаётся в виде AAA.BBB.CCC.DDD, где каждая часть принимает значения [0..255]. |

| Настройка многоадресного IP-адреса, который будет использоваться для обмена информации при работе резервирования сессий Firewall в multicast-режиме. | ip firewall failover multicast-address <ADDR> | <ADDR> – многоадресный IP-адрес, задаётся в виде AAA.BBB.CCC.DDD, где каждая часть принимает значения [0..255]. | |

| 4 | Если резервирование сессий Firewall работает в multicast-режиме, то необходимо настроить идентификатор multicast-группы. | ip firewall failover multicast-group <GROUP> | <GROUP> – multicast-группа, указывается в диапазоне [1000..9999]. |

| 5 | Настройка номера UDP-порта службы резервирования сессий Firewall, через который происходит обмен информацией при работе в unicast-режиме. (не обязательно) | ip firewall failover port <PORT> | <PORT> – номер порта службы резервирования сессий Firewall, указывается в диапазоне [1..65535]. |

| 6 | Привязка VRRP-группы, на основе которой определяется состояние (основной/резервный) маршрутизатора при резервировании сессий Firewall. (не обязательно) | ip firewall failover vrrp-group <GRID> | <GRID> – идентификатор группы VRRP-маршрутизатора, принимает значения [1..32]. |

| 7 | Включение резервирования сессий Firewall. | ip firewall failover |

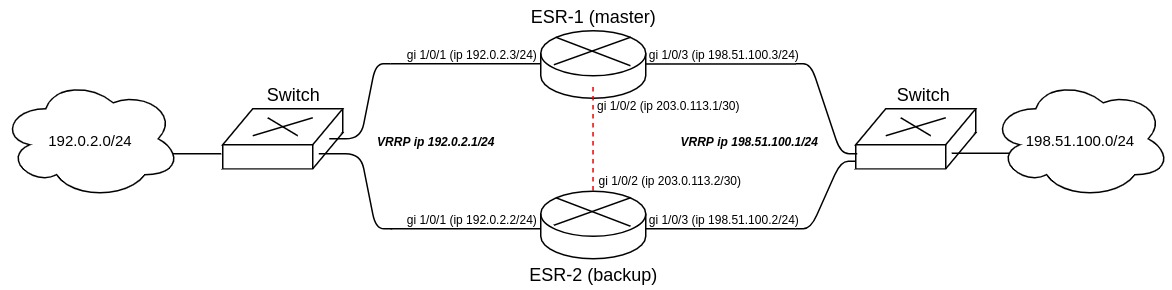

Пример настройки

Задача:

Настроить резервирование сессий firewall для VRRP-группы в unicast-режиме. Необходимо организовать резервирование для двух подсетей с помощью протокола VRRP, синхронизировать vrrp-процессы на маршрутизаторах.

Основные этапы решения задачи:

1) Необходимо настроить vrrp-процессы на маршрутизаторах. Для master будем использовать vrrp priority 20, для backup будем использовать vrrp priority 10

2) Необходимо настроить firewall failover в режиме unicast с номером udp-порта 3333 для VRRP-группы.

3) Необходимо настроить зону безопасности для протокола vrrp и протокола udp.

Решение:

Настроим маршрутизатор ESR-1 (master).

Предварительно на интерфейсах настроим ip-адрес и определим принадлежность к зоне безопасности.

master(config)# interface gigabitethernet 1/0/1

master(config-if-gi)# security-zone trusted

master(config-if-gi)# ip address 192.0.2.3/24

master(config-if-gi)# exit

master(config)# interface gigabitethernet 1/0/2

master(config-if-gi)# security-zone trusted

master(config-if-gi)# ip address 203.0.113.1/30

master(config-if-gi)# exit

master(config)# interface gigabitethernet 1/0/3

master(config-if-gi)# security-zone trusted

master(config-if-gi)# ip address 198.51.100.3/24

master(config-if-gi)# exitНастроим vrrp-процессы на интерфейсах. Необходимо настроить следующие параметры на интерфейсах маршрутизатора: идентификатор VRRP, ip-адрес VRRP, приоритет VRRP, принадлежность VRRP-маршрутизатора к группе.

Также дополнительно на master необходимо настроить vrrp preempt delay, в результате чего появится время на установление синхронизации firewall перед тем, как backup-маршрутизатор передаст мастерство.

После чего необходимо включить vrrp-процесс с помощью команды "vrrp".

master(config)# interface gigabitethernet 1/0/1

master(config-if-gi)# vrrp id 1

master(config-if-gi)# vrrp ip 192.0.2.1/24

master(config-if-gi)# vrrp priority 20

master(config-if-gi)# vrrp group 1

master(config-if-gi)# vrrp preempt delay 60

master(config-if-gi)# vrrp

master(config-if-gi)# exit

master(config)# interface gigabitethernet 1/0/3

master(config-if-gi)# vrrp id 3

master(config-if-gi)# vrrp ip 198.51.100.1/24

master(config-if-gi)# vrrp priority 20

master(config-if-gi)# vrrp group 1

master(config-if-gi)# vrrp preempt delay 60

master(config-if-gi)# vrrp

master(config-if-gi)# exitНастроим firewall failover.

Выберем режим резервирование сессий unicast:

master(config)# ip firewall failover sync-type unicastВыберем IP-адреса сетевого интерфейса, с которого будут отправляться сообщения при работе Firewall в режиме резервирования сессий:

master(config)# ip firewall failover source-address 203.0.113.1Настроим IP-адреса соседа при работе резервирования сессий Firewall в unicast-режиме:

master(config)# ip firewall failover destination-address 203.0.113.2Настроим номер UDP-порта службы резервирования сессий Firewall:

master(config)# ip firewall failover port 3333Включим резервирования сессий Firewall.

master(config)# ip firewall failoverДля настройки правил зон безопасности потребуется создать профиль для порта firewall failover:

master(config)# object-group service failover

master(config-object-group-service)# port-range 3333

master(config-object-group-service)# exitДополнительно в security zone-pair trusted self необходимо разрешить следующие протоколы:

master(config)# security zone-pair trusted self

master(config-zone-pair)# rule 66

master(config-zone-pair-rule)# action permit

master(config-zone-pair-rule)# match protocol vrrp

master(config-zone-pair-rule)# enable

master(config-zone-pair-rule)# exit

master(config-zone-pair)# rule 67

master(config-zone-pair-rule)# action permit

master(config-zone-pair-rule)# match protocol udp

master(config-zone-pair-rule)# match destination-port failover

master(config-zone-pair-rule)# enable

master(config-zone-pair-rule)# exit

master(config-zone-pair)# exitПосмотреть статус vrrp-процессов есть возможность с помощью следующей команды:

master# show vrrp

Virtual router Virtual IP Priority Preemption State

-------------- --------------------------------- -------- ---------- ------

1 192.0.2.1/24 20 Enabled Master

3 198.51.100.1/24 20 Enabled Master Посмотреть состояние резервирования сессий Firewall есть возможность с помощью следующей команды:

master# show ip firewall failover

Communication interface: gigabitethernet 1/0/2

Status: Running

Bytes sent: 2496

Bytes received: 640

Packets sent: 271

Packets received: 40

Send errors: 0

Receive errors: 0Посмотреть состояние систем резервирования устройства есть возможность с помощью следующей команды:

master# show high-availability state

AP Tunnels:

State: Disabled

Last state change: --

DHCP server:

State: Disabled

Last state change: --

Firewall sessions:

State: successful synchronization

Last synchronization: 09:38:00 05.08.2021Настроим маршрутизатор ESR-2 (backup).

Настройка интерфейсов:

backup(config)# interface gigabitethernet 1/0/1

backup(config-if-gi)# security-zone trusted

backup(config-if-gi)# ip address 192.0.2.2/24

backup(config-if-gi)# vrrp id 1

backup(config-if-gi)# vrrp ip 192.0.2.1/24

backup(config-if-gi)# vrrp priority 10

backup(config-if-gi)# vrrp group 1

backup(config-if-gi)# vrrp

backup(config-if-gi)# exitbackup(config)# interface gigabitethernet 1/0/2

backup(config-if-gi)# security-zone trusted

backup(config-if-gi)# ip address 203.0.113.2/30

backup(config-if-gi)# exibackup(config)# interface gigabitethernet 1/0/3

backup(config-if-gi)# security-zone trusted

backup(config-if-gi)# ip address 198.51.100.2/24

backup(config-if-gi)# vrrp id 3

backup(config-if-gi)# vrrp ip 198.51.100.1/24

backup(config-if-gi)# vrrp priority 10

backup(config-if-gi)# vrrp group 1

backup(config-if-gi)# vrrp

backup(config-if-gi)# exitНастройка firewall failover:

backup(config)# ip firewall failover sync-type unicast

backup(config)# ip firewall failover source-address 203.0.113.2

backup(config)# ip firewall failover destination-address 203.0.113.1

backup(config)# ip firewall failover port 3333

backup(config)# ip firewall failover vrrp-group 1

backup(config)# ip firewall failoverНастройка зоны безопасности аналогична настройки на маршрутизаторе ESR-1 (master).