...

В данной статье будет рассмотрен пример настройки авторизации клиента через гостевой портал путем идентификации по коду ваучера. Иные способы гостевой авторизации выходят за рамки данной статьи, так как взаимодействие между системой WNAM и BRAS WLC не изменяется. При возникновении трудностей с другими видами гостевой авторизации необходимо обратиться в поддержку WNAM.

Перед началом построения взаимодействия между Netams WNAM и WLC рекомендуется сконфигурировать и протестировать работу беспроводной сети и контроллера WLC без портальной авторизации и файрволла. Если беспроводная сеть корректно функционирует, можно приступать к настройки портальной авторизации и конфигурации настроек файрволла.

В данной статье используется подключение ТД к контроллеру WLC на основе сети L3 с построением Data SoftGRE туннеля. В данной статье детально описана настройка данной схемы подключения Настрoйка WLC.

Также необходимо ознакомиться с тонкостями настройки BRAS на ESR/WLC с портальной авторизацией на основе SoftWLC, с которыми можно ознакомиться в следующих статьях:

...

| Блок кода |

|---|

Cisco-AVPair=subscriber:command=account-loggon Idle-Timeout=1200 Acct-Interim-Interval=300 Cisco-AVPair=subscriber:vrf=1 |

В поле ввода "Секретный ключ" указываем ключ, который указали для RADIUS-сервера 100.110.1.44 на WLC ранее:

| Блок кода |

|---|

wnampass |

Далее создаем площадку, к которой у нас будет привязана страница гостевого портала: Конфигурация → Площадки → Создать площадку.

...

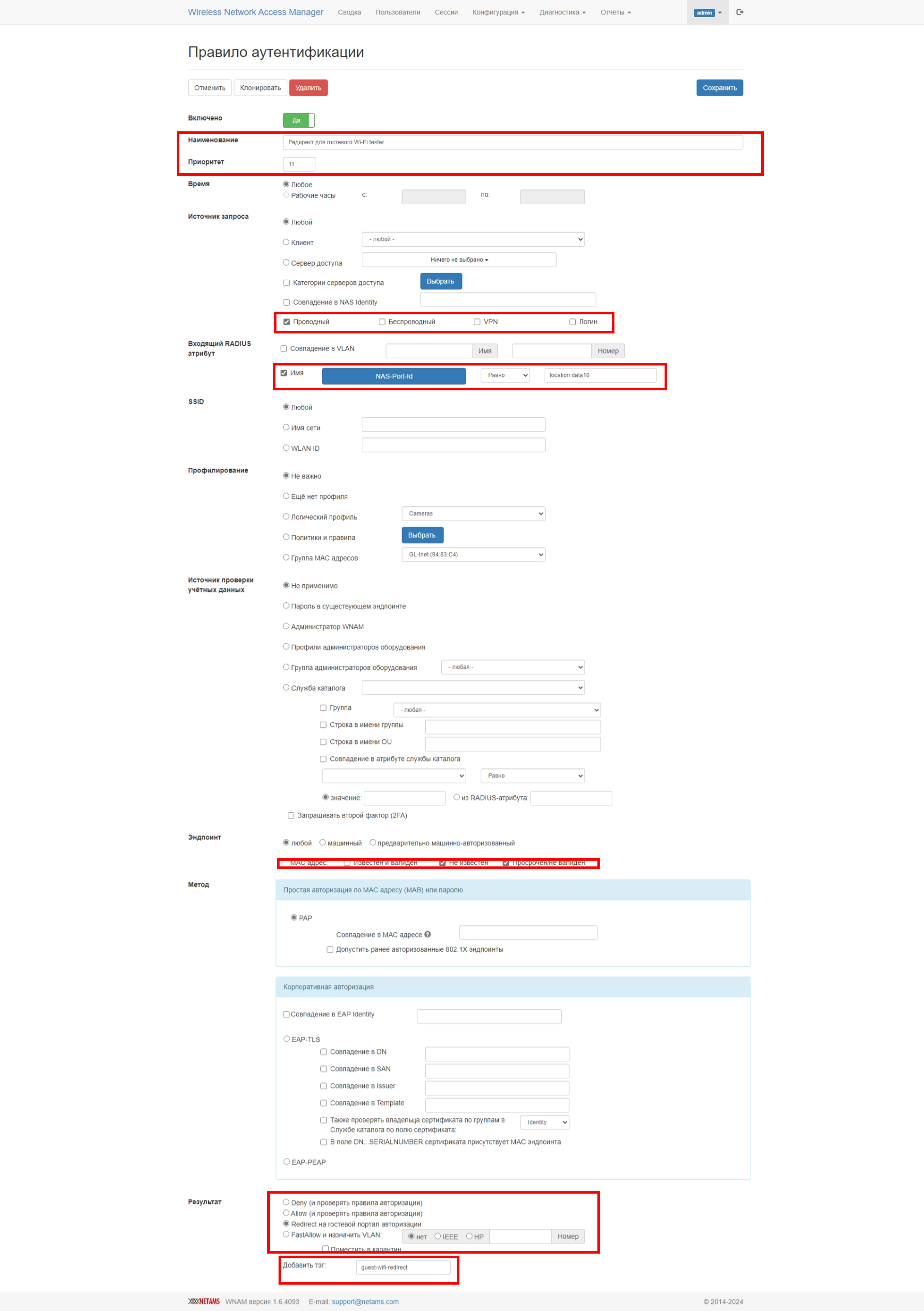

Правило аутентификации привязывается к правилу авторизации при помощи тега (внизу скриншота). Напистать какой тэг вы ввели, подсветить все настройки на скрине, которые нужно сделать. В данном примере указан тег guest-wifi-redirect.

| Подсказка | ||

|---|---|---|

| ||

Обратите внимание, чтоб тег был уникальным и совпадал с соответствующим правилом авторизации. |

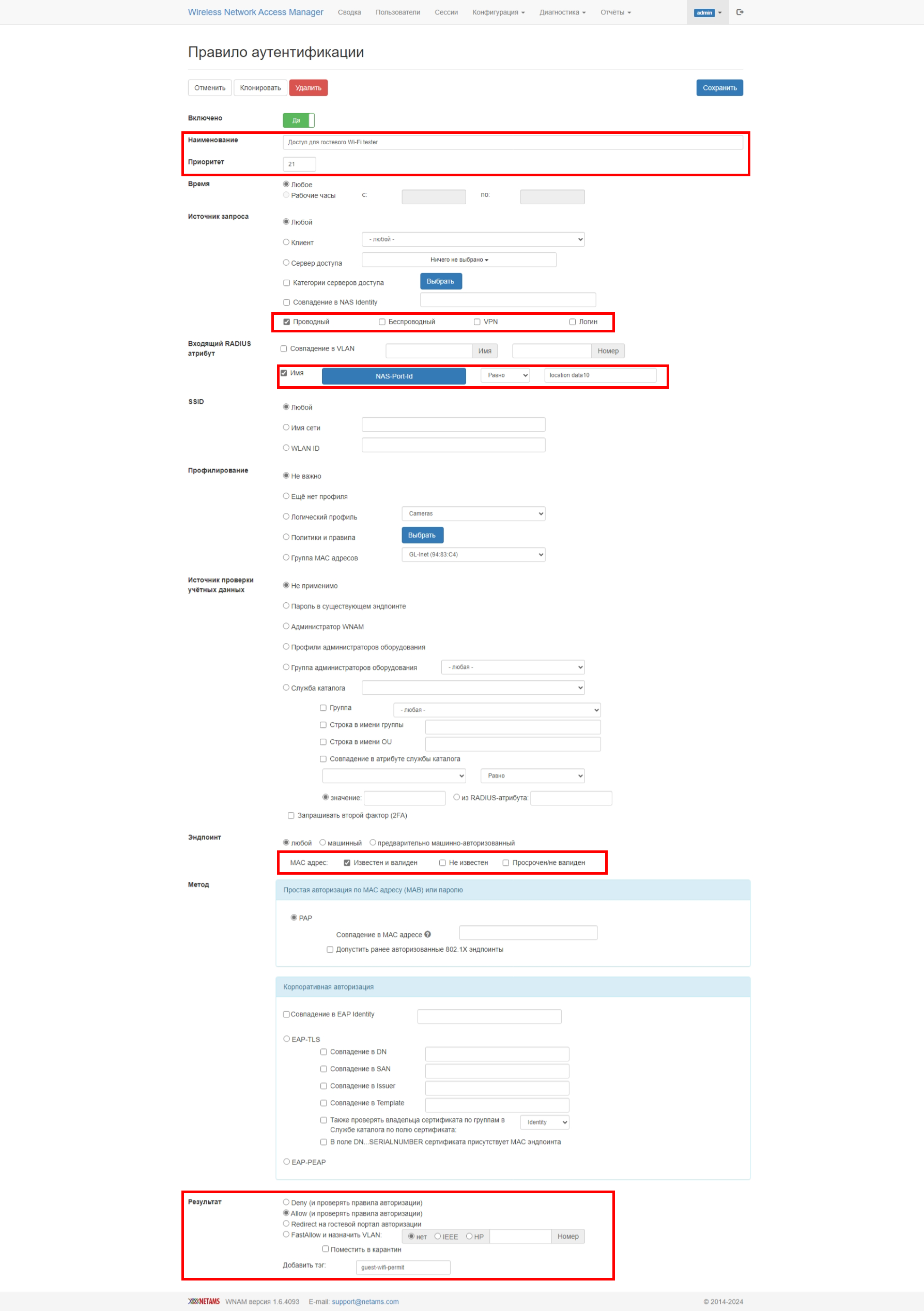

Приступаем к созданию правила аутентификации для доступа клиента в Internet.

Параметры "Источник запроса" и "Входящий RADIUS атрибут" настраиваем так же, как в правиле для редиректа (объяснение выше).

| Подсказка | ||

|---|---|---|

| ||

Обращаем внимание на необходимость уникальности тега, как в примере выше. Напистать какой тэг вы ввели, подсветить все настройки на скрине, которые нужно сделатьВ данном примере указан тег guest-wifi-permit. |

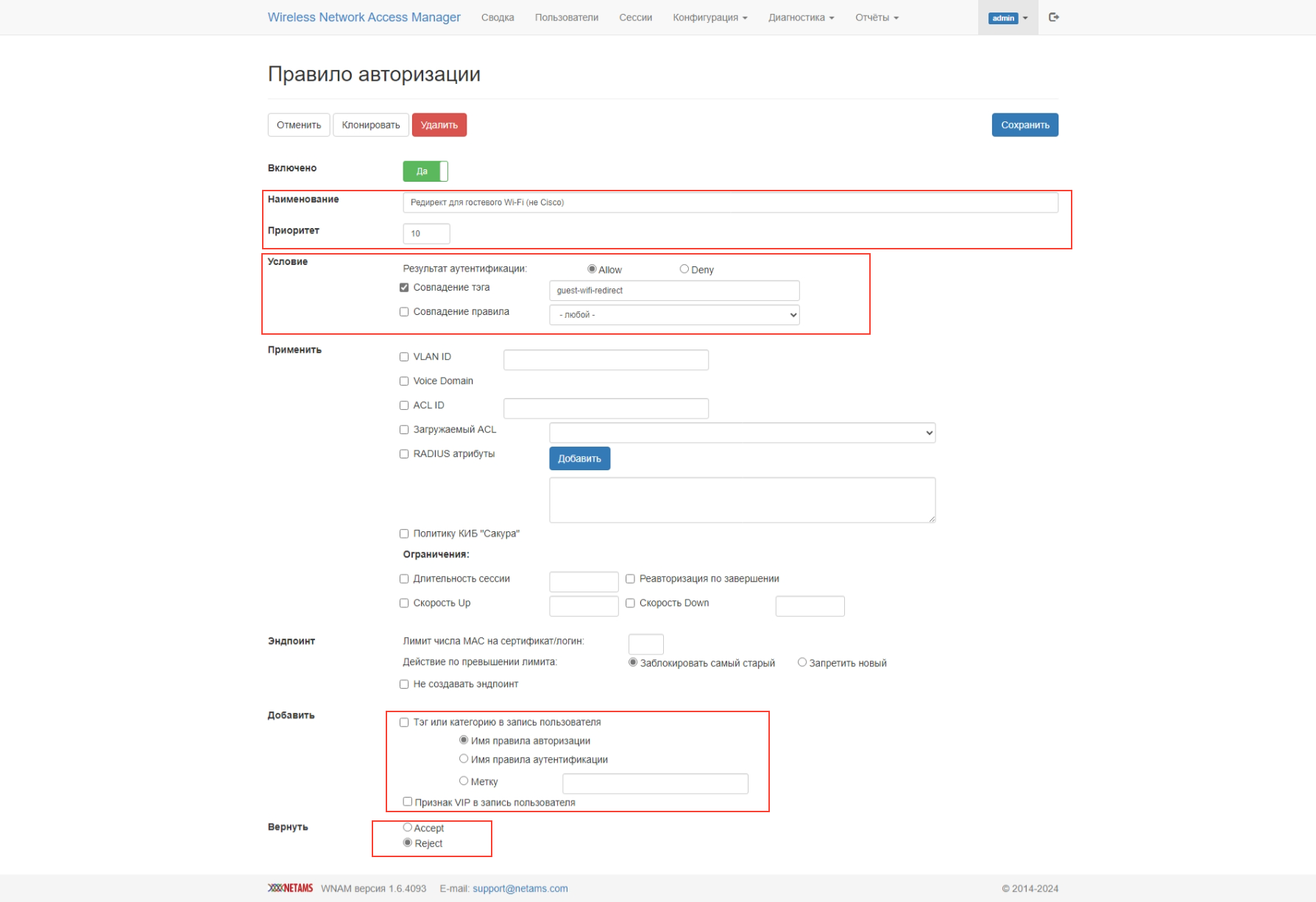

Создаем правила авторизации:

Переходим во вкладку: Конфигурация → Правила авторизации.

Первое правило для редиректа на портал приводим к виду, как на примере ниже.

В результате должен быть ответ протокола Radius формата "Access-Reject" от сервиса авторизации системе BRAS на WLC. Подсветить все настройки на скрине, которые нужно сделать.

| Подсказка | ||

|---|---|---|

| ||

Правило привязывается по совпадению тега, поэтому тег должен быть такой же, как и в правиле аутентификации. |

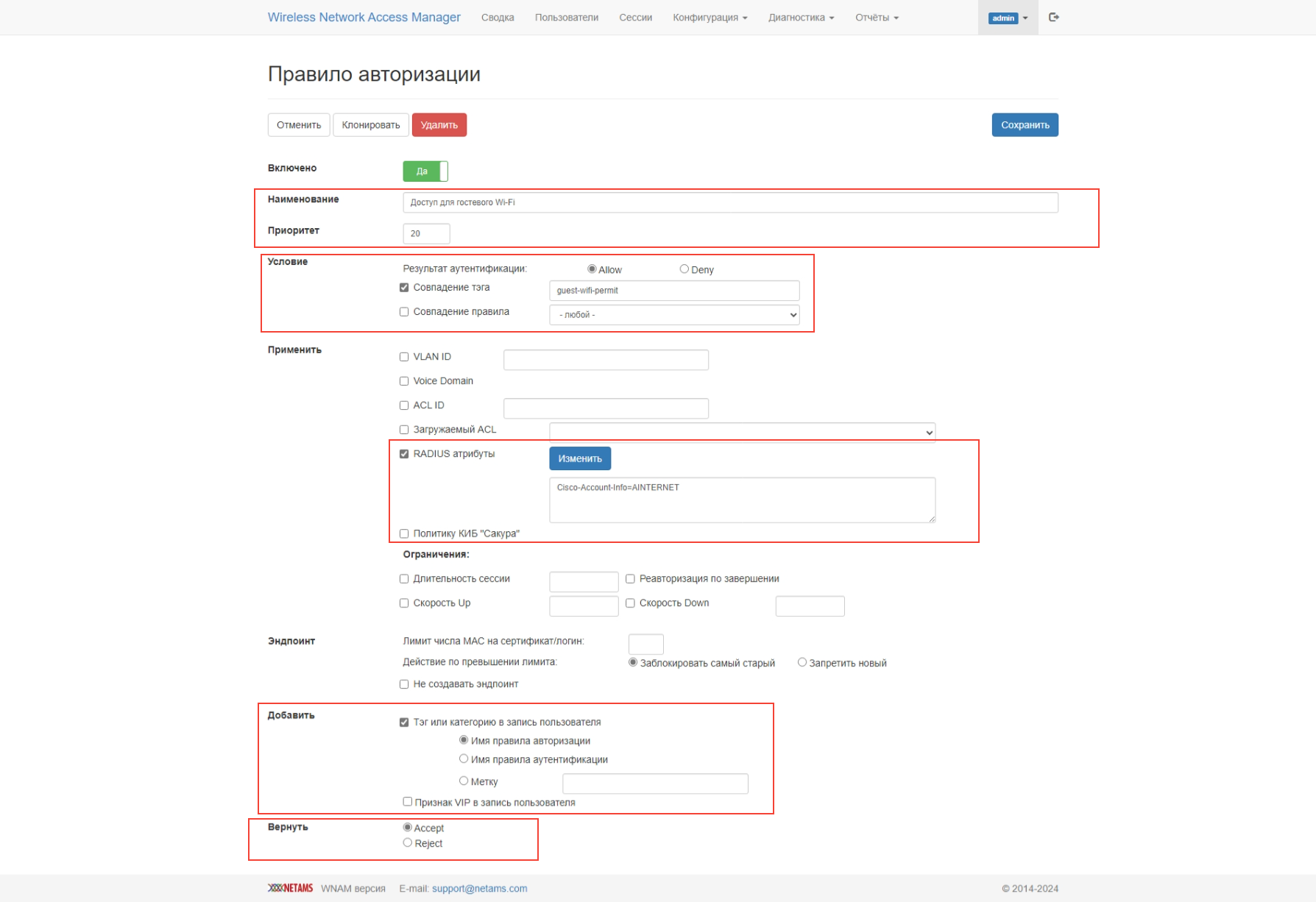

Второе правило для предоставления доступа в Internet. В блоке "Применить" параметра "RADIUS атрибуты" необходимо прописать атрибут назначающий сессии клиента сервис доступа с названием INTERNET, который настроен в виде списка конторля доступа на WLC.

...

В результате, на данном этапе, должен быть ответ протокола Radius формата "Access-Accept" от сервиса авторизации системе BRAS на WLC. В нем будет содержаться атрибут с указанием наименования сервиса доступного абоненту.

| Информация | ||

|---|---|---|

| ||

Контроллер WLC в ходе авторизации запрашивает параметры сервиса INTERNET в пакете Radius "Access-Request", а WNAM, в свою очередь, автоматически отдаёт их в ответном пакете "Access-Accept", где в атрибуте "Cisco-AVPair", со значением "subscriber:traffic-class=INTERNET". |

...