...

Диаграмма портальной авторизации на ТД, подключенной через контроллер WLC

...

В общем случае клиент проходит следующие шаги в ходе выполнения портальной авторизации:

...

Настройка конфигурации контроллера

...

Добавьте WNAM, как радиус сервер, и настройте проксирование RADIUS-запросов от ТД на него. Также настройте проксирование CoA-запросов со стороны WNAM на ТД через WLC:

...

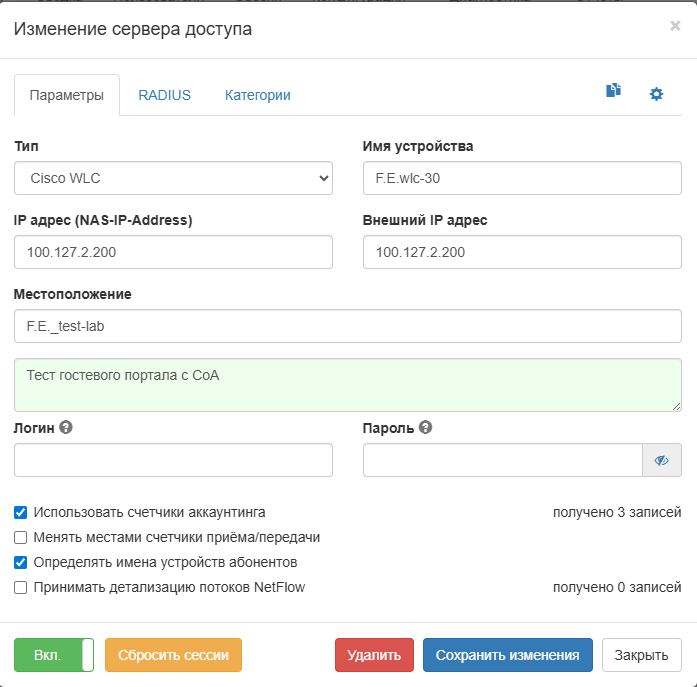

В разделе "Конфигурация" → "Сервера доступа" создайте запись о сервере доступа типа Cisco WLC (сервер доступа – контроллер), укажите адрес, имя и местоположение (логин и пароль не используются).

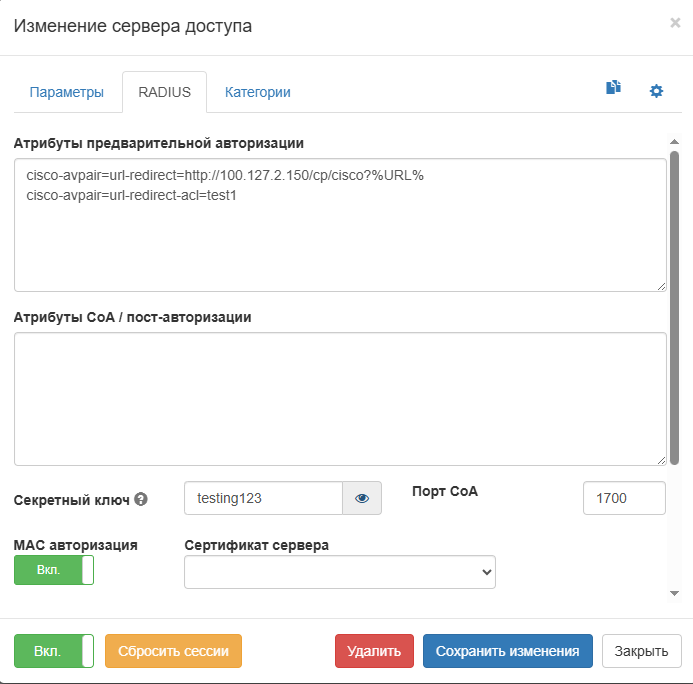

Во вкладке RADIUS в параметрах "Атрибуты предварительной авторизации" укажите:

...

Также укажите секретный RADIUS-ключ (который указали на контроллере в настройках ААА-сервера) и включите МАС-авторизацию.

| Предупреждение |

|---|

Если сеть, в которой находится контроллер, ещё не была глобально разрешена для работы системы WNAM в настройках "Конфигурация" → "Дополнительные настройки" (ключ "radiusd_networks"), необходимо добавить сеть. |

...

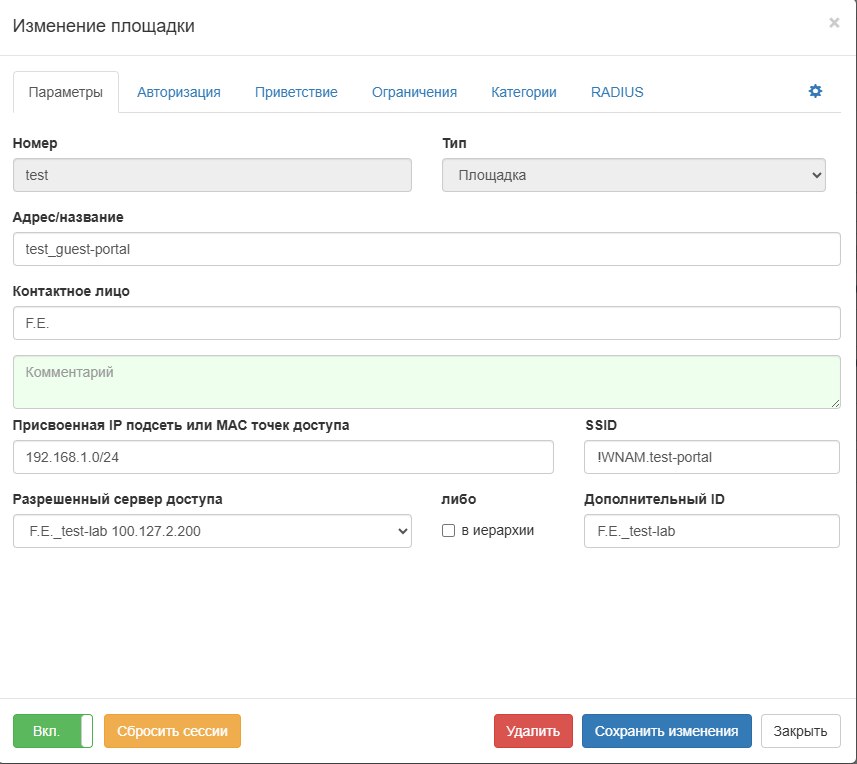

Затем настройте запись о площадке оказания услуги (раздел "Конфигурация" → "Площадки"). Также укажите название сети (SSID) и в качестве "Дополнительный ID" укажите название "Сервера доступа" (NAS).

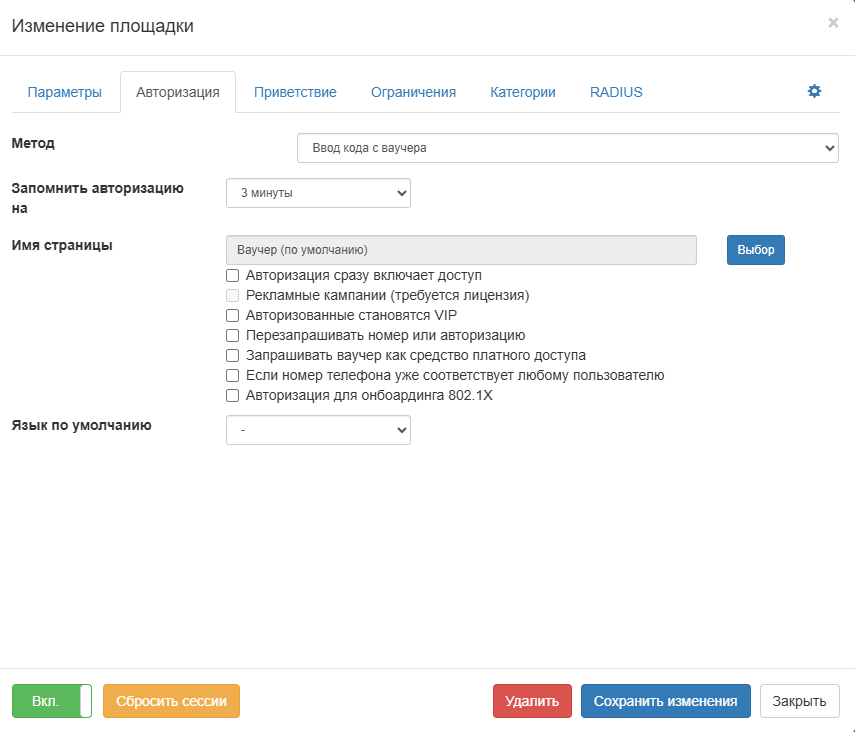

На вкладке "Авторизация" выберите метод "Ввод кода с ваучера" и "Запомнить авторизацию" на 3 минуты (что для теста авторизации вполне достаточно).

Также для теста авторизации выберите метод "Отправка СМС абоненту", провайдера СМС "Тестовый провайдер (без отправки)" и тогда идентификация на портале (в рамках теста авторизации) будет проходить по присланному коду, после ввода фейкового номера телефона (на нашем тестовом стенде данный функционал не доступен, поэтому используем ваучеры).

На вкладке "Приветствие" выберите, куда будет направляться клиент после финального редиректа. В нашем случае на сайт https://eltex.ru/

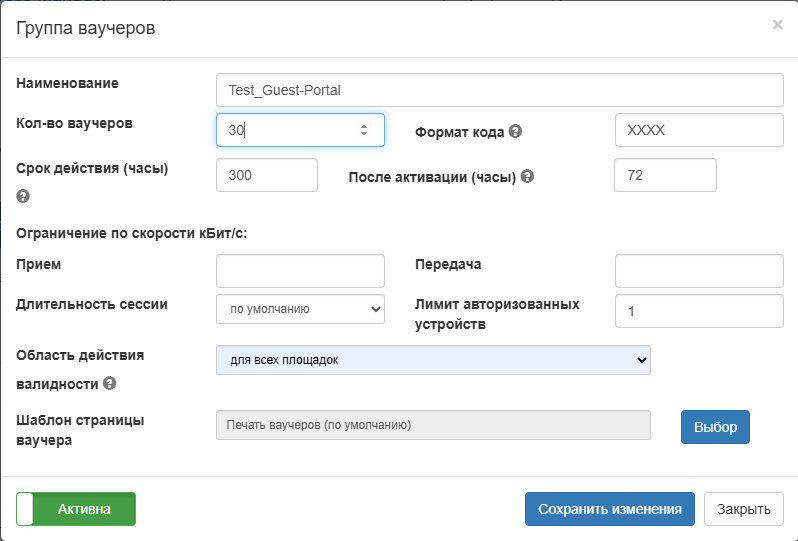

Создание ваучеров для авторизации

Конфигурация → Гостевая авторизация → Ваучеры → Создать группу ваучеров

В дальнейшем коды данных ваучеров будут использоваться для авторизации клиентов на гостевом портале.

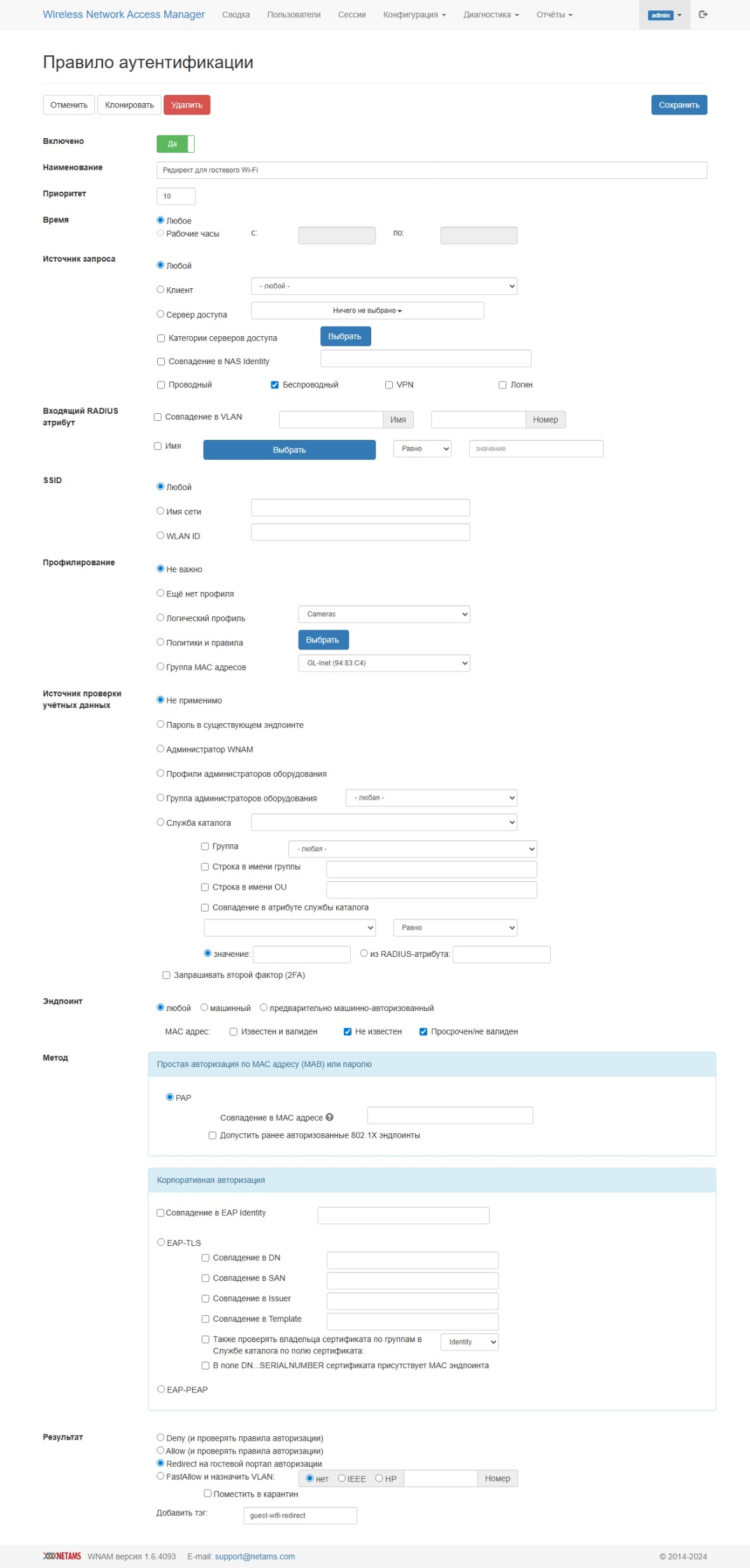

Правила аутентификации

...

| Примечание |

|---|

Тэг должен быть уникальным и совпадать с соответствующим правилом авторизации (если сработало правило аутентификации, далее по данному тегу запускается соответствующее правило авторизации). |

...

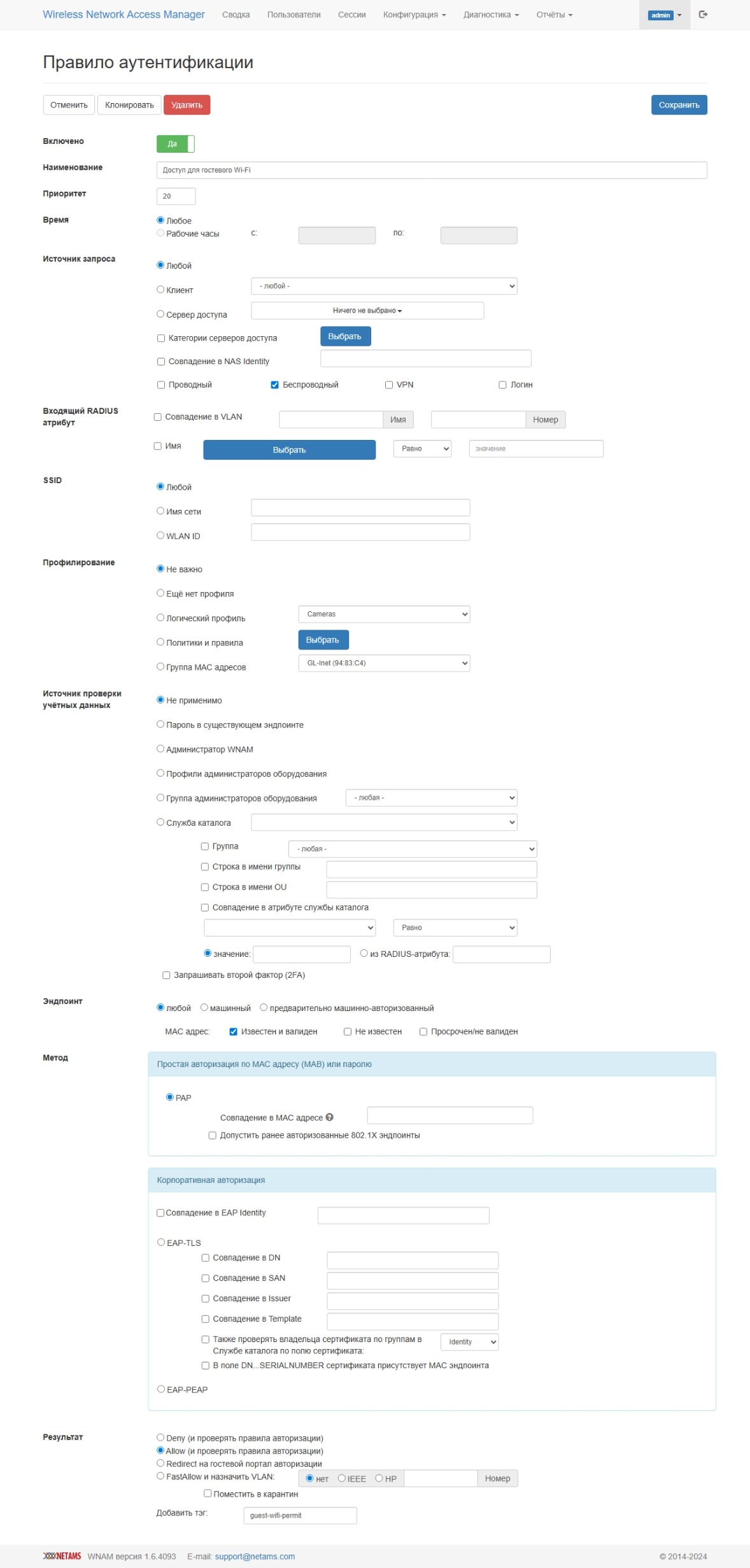

Создание правила аутентификации для доступа клиента в Internet

Данное правило проверяет наличие MAC-адреса в хранилище гостевых эндпоинтов. MAC-адрес попадает туда после того, как клиент идентифицировал себе на гостевом портале. Поэтому в настройках "Эндпоит" выберите пункт "Известен и валиден", а в "Результат" — "Allow (и проверять правила авторизации)".

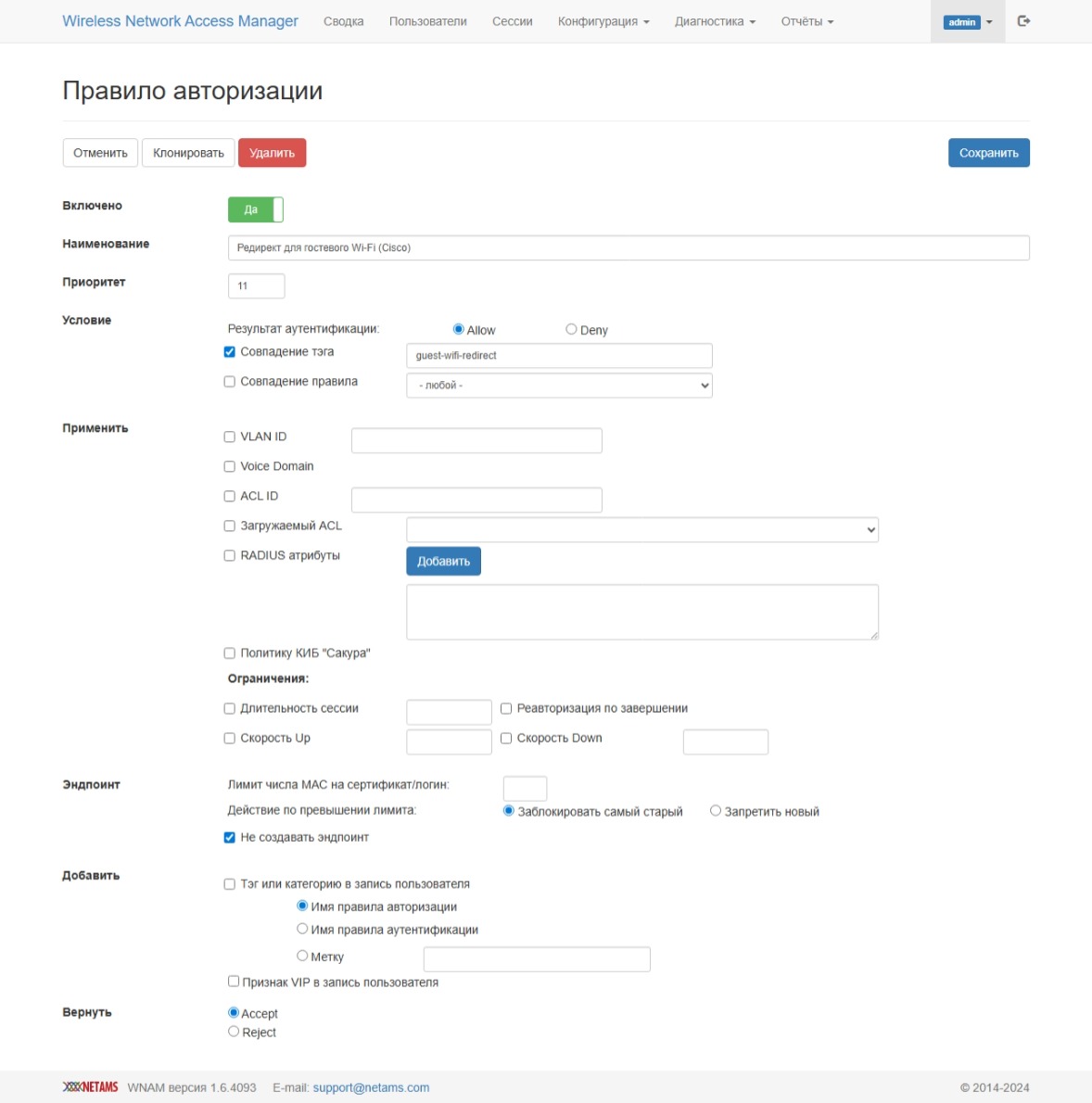

Создание правил авторизации

...

| Примечание |

|---|

Правило привязывается по совпадению тега (должен быть такой же, как в соответствующем правиле аутентификации). |

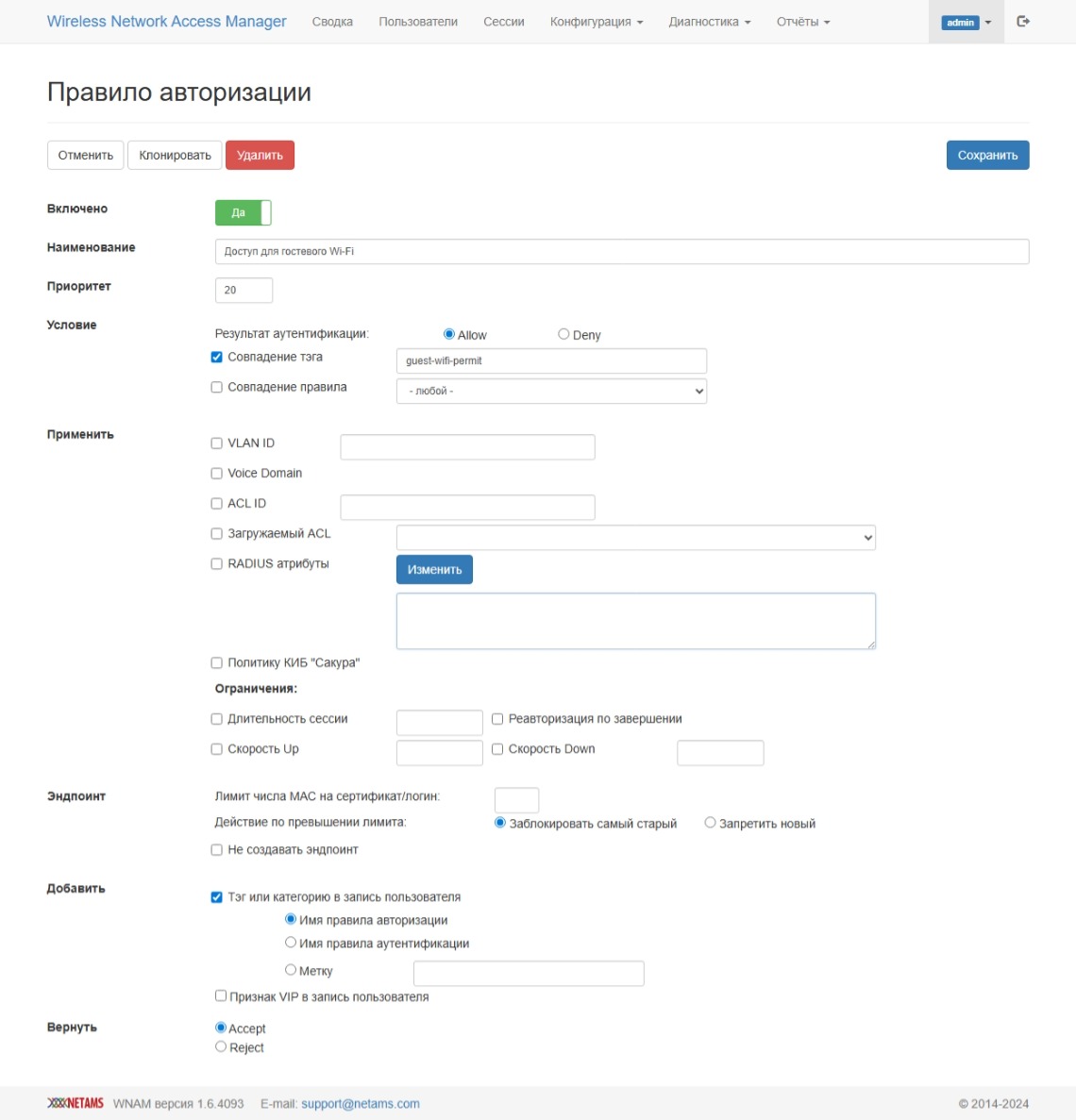

Второе правило авторизации для предоставления доступа в Internet

Результатом должно стать: отправка пакета Radius 'Access-Accept' контроллеру (NAS), без дополнительных атрибутов (ссылки редиректа и ACL). Пример настройки представлен на скрине ниже.

Тестирование работоспособности

...

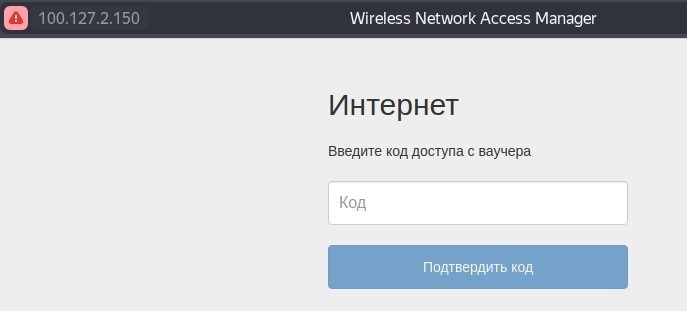

После подключения к сети (если клиент не идентифицировался ранее на портале или его сессия не истекла), то клиент будет перенаправлен на гостевой портал.

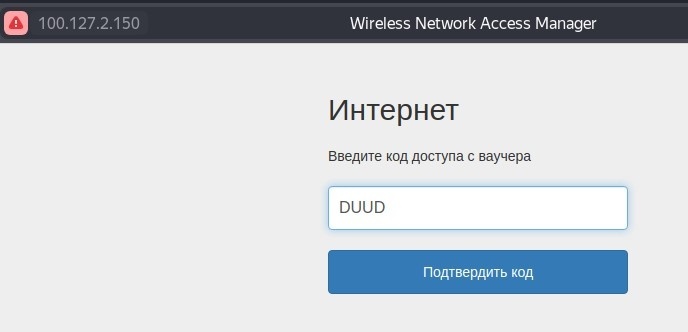

На данной странице введите код ваучера и нажмите "Подтвердить код".

Клиент будет перенаправлен на страницу, которая была настроена для финального редиректа при настройке "Площадки" в закладке "Приветствие".

...

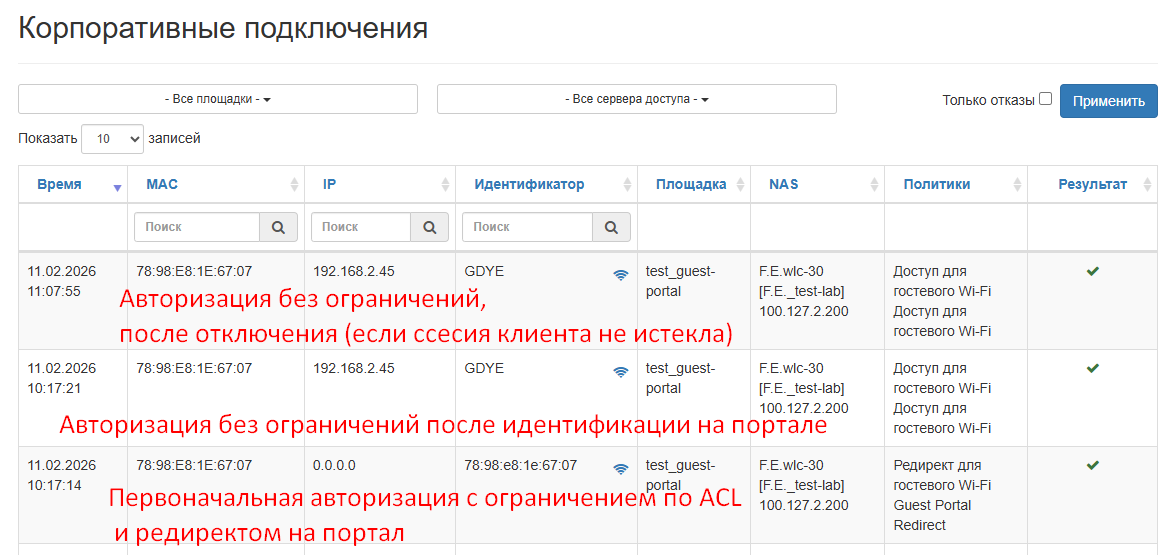

Диагностика → Корпоративные подключения

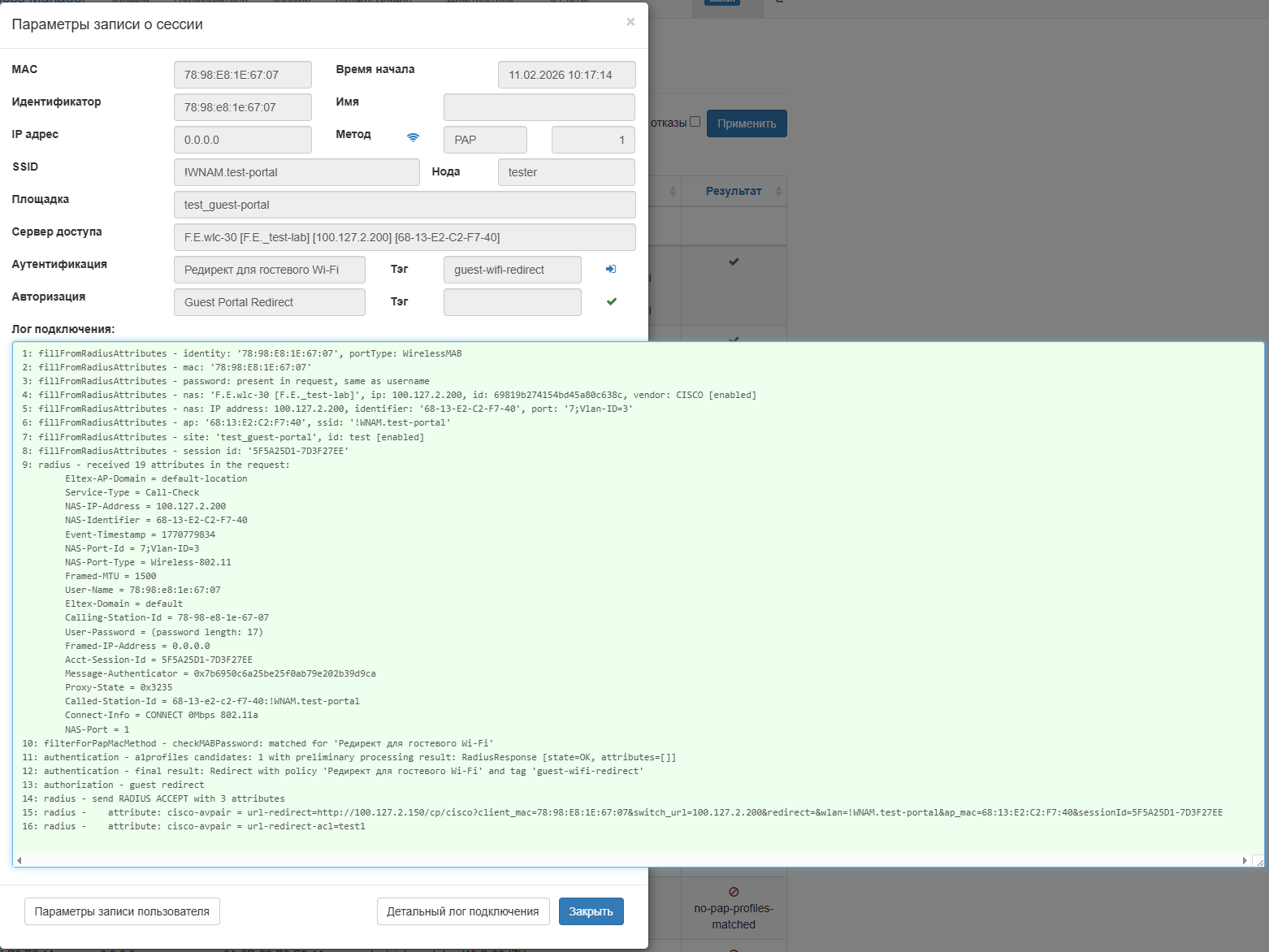

Первоначальная авторизация с ограничением по ACL и редиректом на портал

Авторизация без ограничений после идентификации клиента на портале

Авторизация без ограничений после отключения от ТД и подключения снова или подключения к другой ТД (если сессия клиента не истекла)

Параметры записи о пользователе

Вкладка "Пользователи"

Вкладка "Сессии"

Логи системы (shell)

...