...

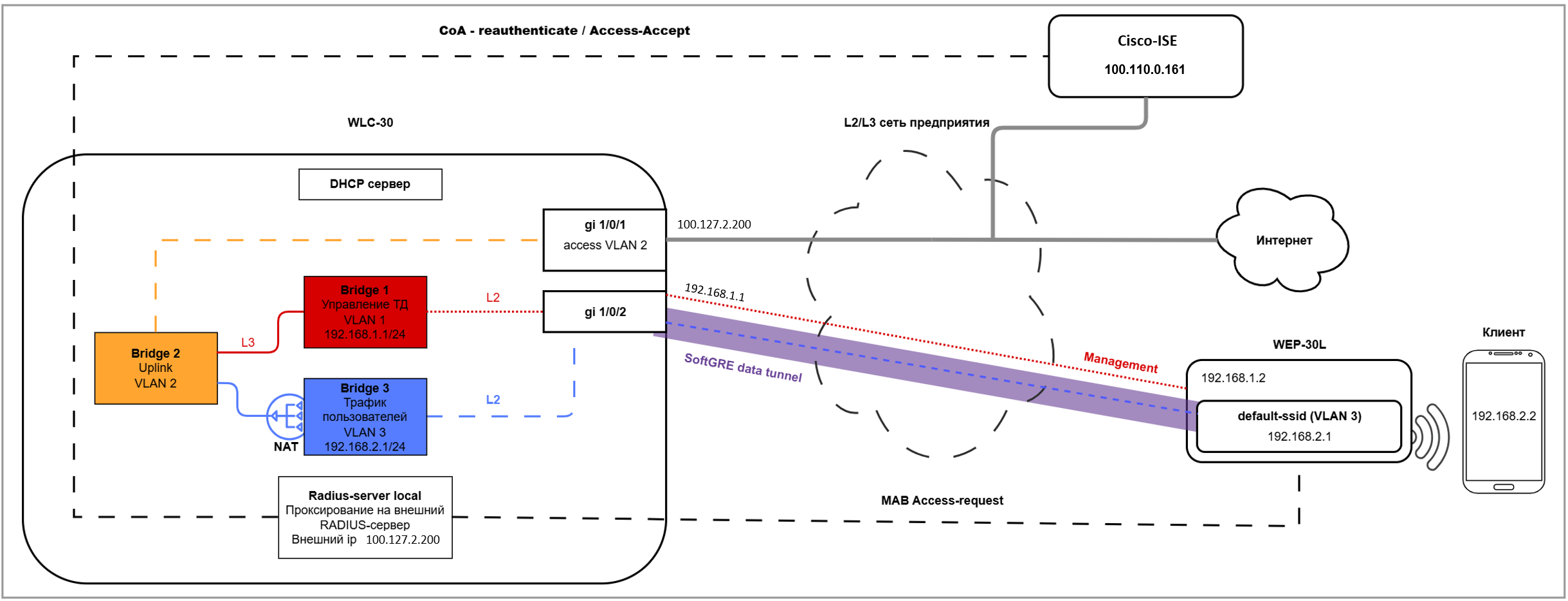

Диаграмма портальной авторизации на ТД, подключенной через контроллер WLC:

В общем случае клиент проходит следующие шаги в ходе выполнения портальной авторизации:

...

Настройка конфигурации контроллера

...

Добавьте Cisco-ISE, как Radius-сервер, и настройте проксирование RADIUS-запросов от ТД на него. Также настройте проксирование CoA-запросов со стороны Cisco-ISE на ТД через WLC:

...

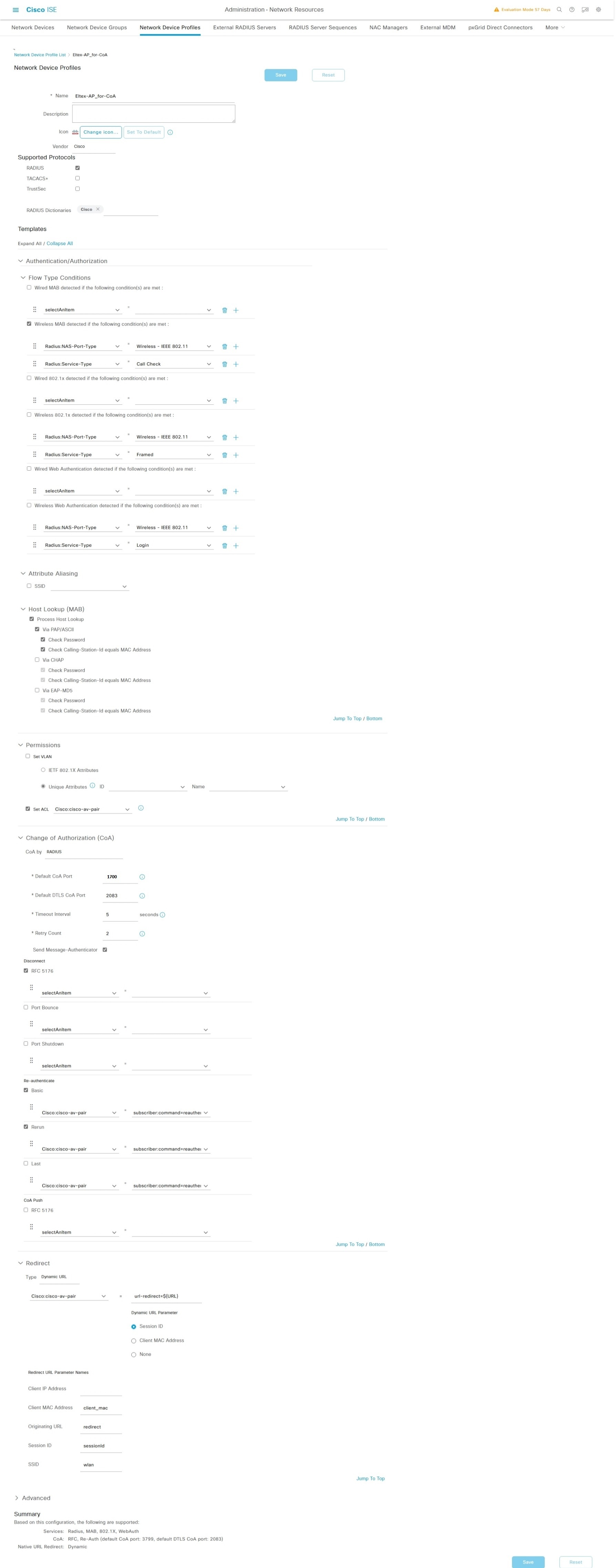

- Укажите протокол взаимодействия – Radius. В параметрах укажите атрибуты Radius, по которым ISE будет определять типы Authentication/Authorization. Для этого настройте Flow Type Conditions (который в последствии будет использоваться в качестве фильтра в правиле Policy Sets) .

Информация В качестве вендора и RADIUS Dictionaries укажите Cisco, т. к. используется вендор специфик атрибуты Cisco-av-pair.

- Для условия Wireless MAB detected используйте два Radius-атрибута:

- Также в "Host Lookup (MAB)" включите Process Host Lookup, используемый ТД протокол обмена подтверждениями (оставьте только Via PAP/ASCII).

- Включите чек-бокс Set ACL в блоке "Permissions" и укажите атрибут, который будет использоваться при передаче имени preAuth_ACL:

Блок кода Cisco:cisco-av-pair

- Измените номер Default CoA Port в блоке "Change of Authorization (CoA)" на стандартный 1700 (используемый на ТД).

- Для работы CoA укажите атрибуты, которые будут содержаться при отправке пакетов:

Блок кода Disconnect - RFC 5176 (это достаточно) Re-authenticate - Cisco:cisco-av-pair = subscriber:command=reauthenticate

- Настройте раздел Redirect, как указано на скриншоте ниже.

Создание нового профиля сетевых устройств

...

- Указать можно, как подсеть из устройств, так и одно устройство (например, если настроено проксирование через WLC).

- В поле Device Profile выберите ранее созданный профиль 'Eltex-AP_for-CoA'.

- Настройте взаимодействие с ТД по протоколу Radius. Укажите secret key для протокола Radius, ранее настроенный на ТД (testing123).

- Убедитесь, что указан порт CoA 1700 (который использует WLC).

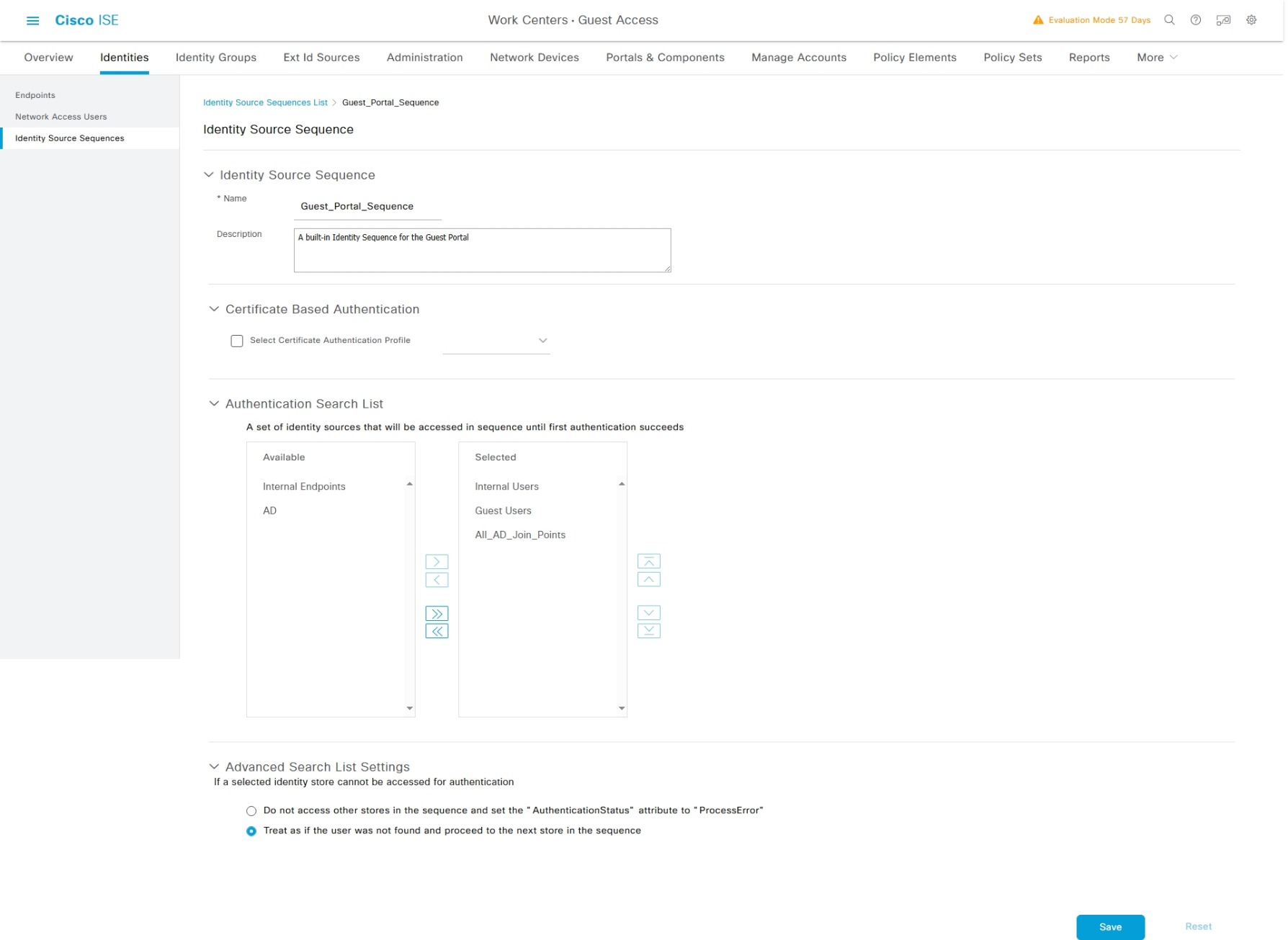

Настройка последовательности действий для гостевого портала (Guest Portal Sequence)

- Перейдите в настройки Work Centers → Guest Access → Identities → Identity Source Sequence → Guest Portal Sequence – это предустановленная последовательность аутентификации гостевых пользователей.

- В поле Authentication Search List выберите порядок аутентификации пользователей (или удалите все, оставив только Internal Endpoints).

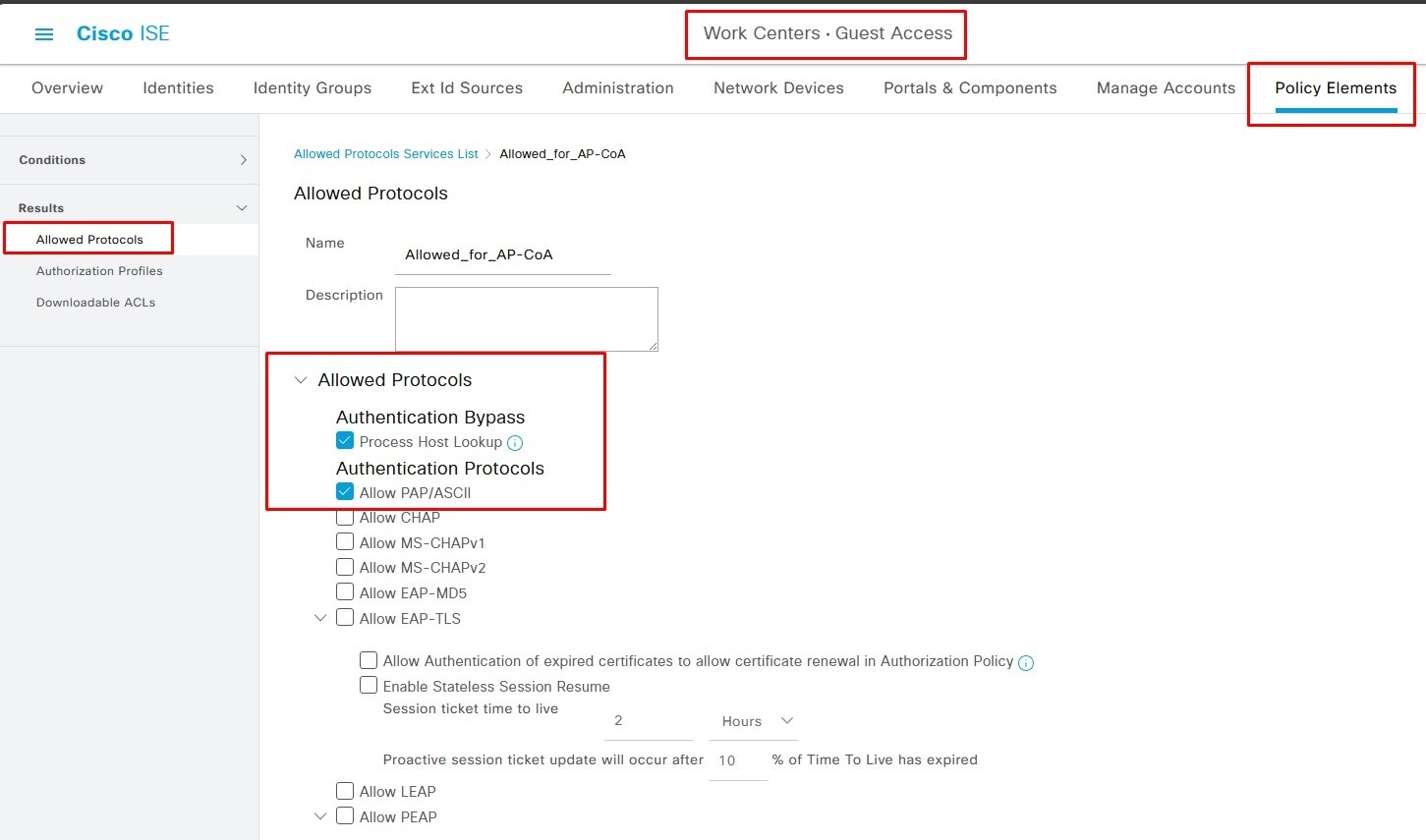

Создание правила с разрешенными протоколами

...

| Блок кода |

|---|

Authentication Bypass > Process Host Lookup Authentication Protocols > Allow PAP/ASCII |

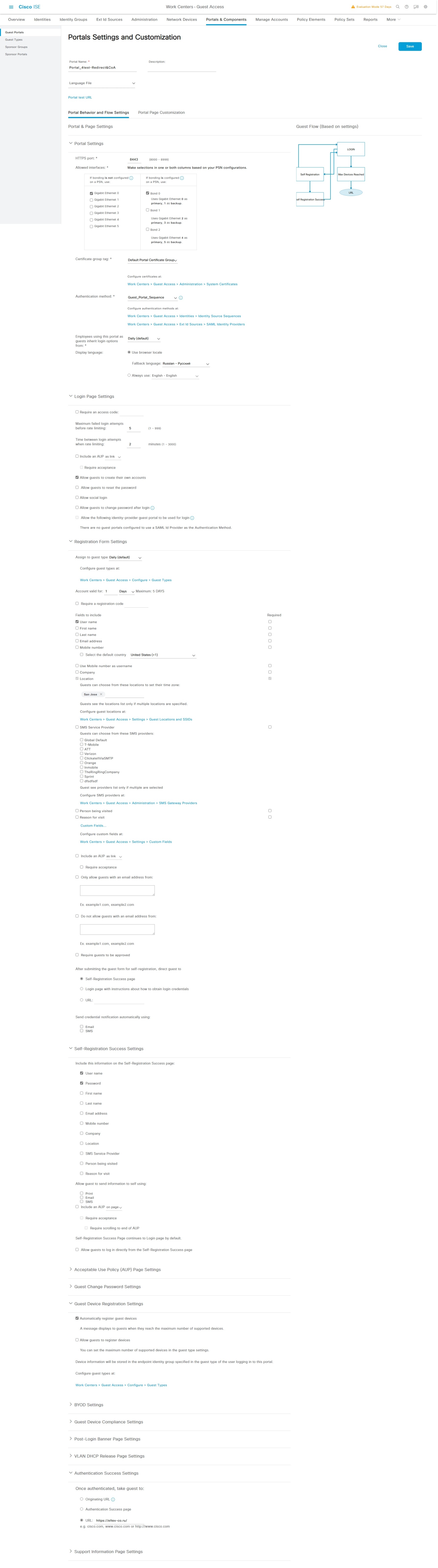

Настройка гостевого портала

- Создайте гостевой портал с именем 'Portal_4test-Redirect&CoA'. Логическую последовательность процедуры портальной авторизации можно увидеть на диаграмме Guest Flow (Based on settings).

- В Authentication method укажите настроенный ранее Guest Portal Sequence.

- В параметрах входа в систему выберите дефолтное значение Daily (или настройте и примените свое правило).

- В подменю Registration Form Settings можно оставить, как отображено на скриншоте. Учетные записи будут создаваться в гостевом типе Daily, срок жизни — 1 день. В форме укажите логин, и после регистрации отобразится страница Self-Registration Success page с данными аутентификации.

- В подменю Self-Registration Success Settings включите показ только User name и Password.

- В подменю Guest Device Registration Settings включите только Automatically register guest devices.

- В подменю Authentication Success Settings включите показ определенного URL (на примере – https://eltex.ru/). Также можно включить Originating URL, тогда после авторизации, клиент будет перенаправлен на страницу, запрошенную изначально при подключении к WIFI. В базовом варианте настройки прочие изменения не требуются.

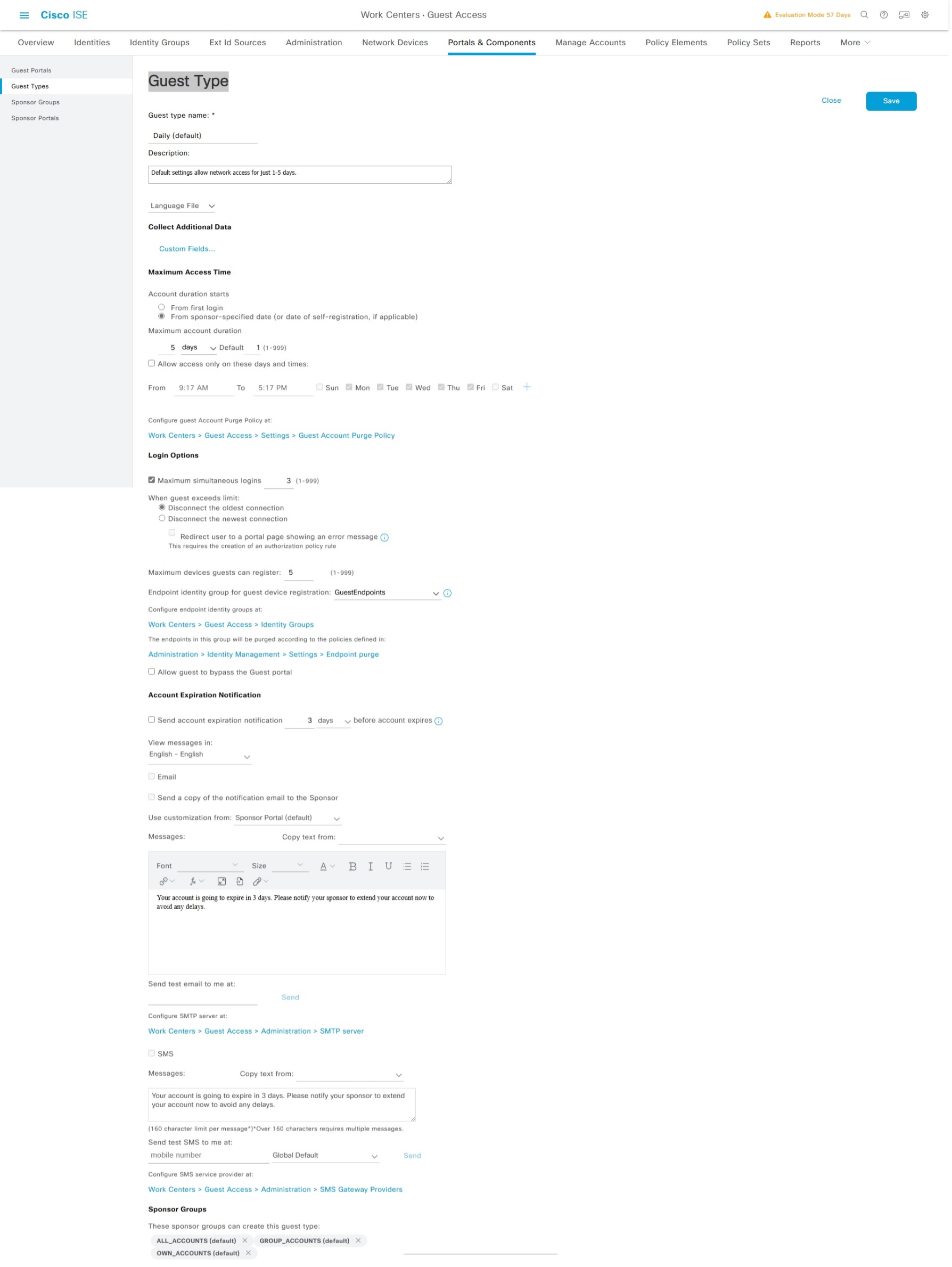

Guest Type

Используйте существующую политику Daily (default). При необходимости внесите изменения в ее параметры или создайте нову политику и используйте ее в настройка портала.

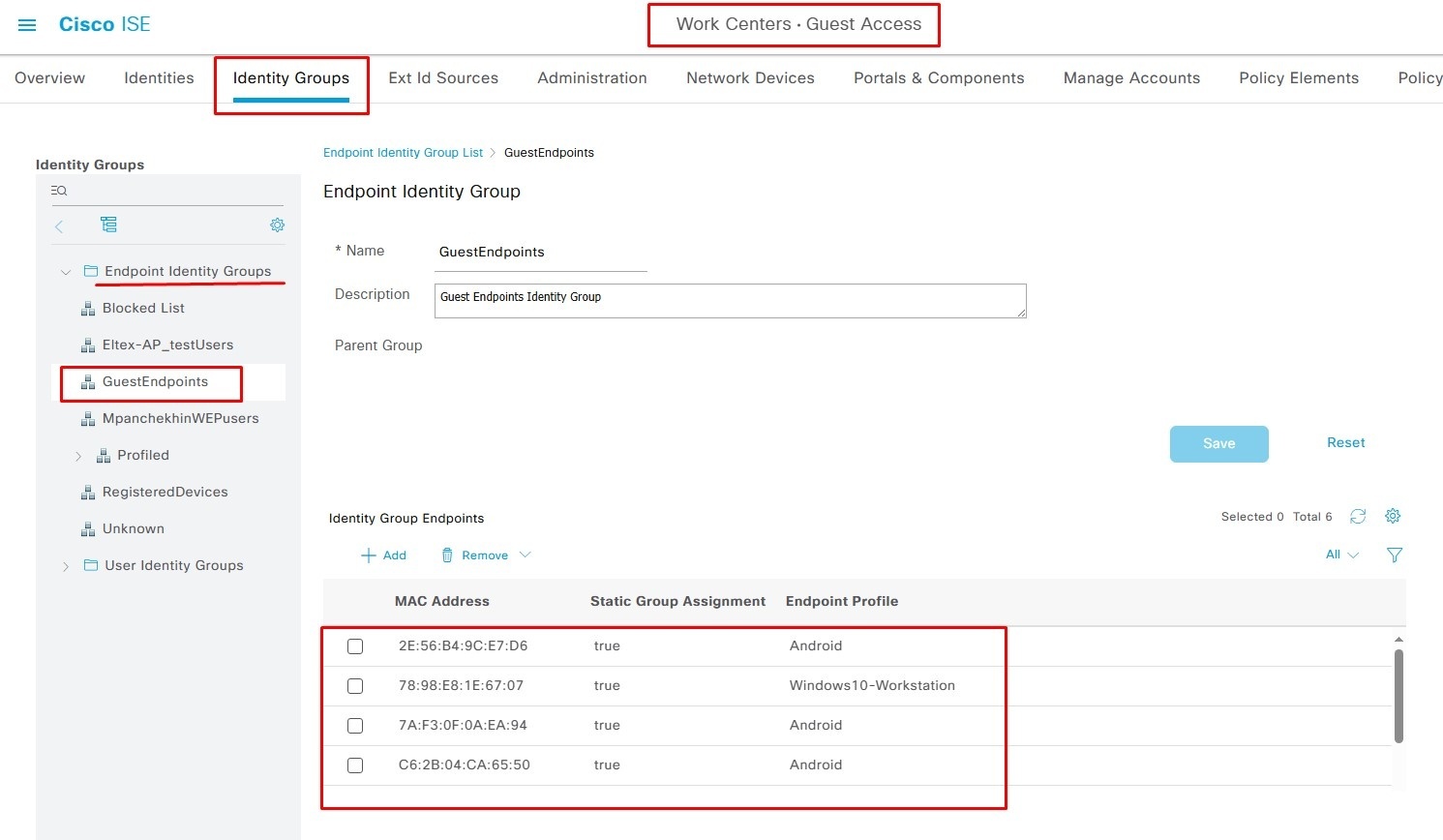

Endpoint Identity Group

Используйте хранилище 'GuestEndpoints' (задано ранее в настройках портала и 'Guest Type'). В него будут вноситься MAC-адреса конечных устройств (клиентов) прошедших аутентификацию на портале.

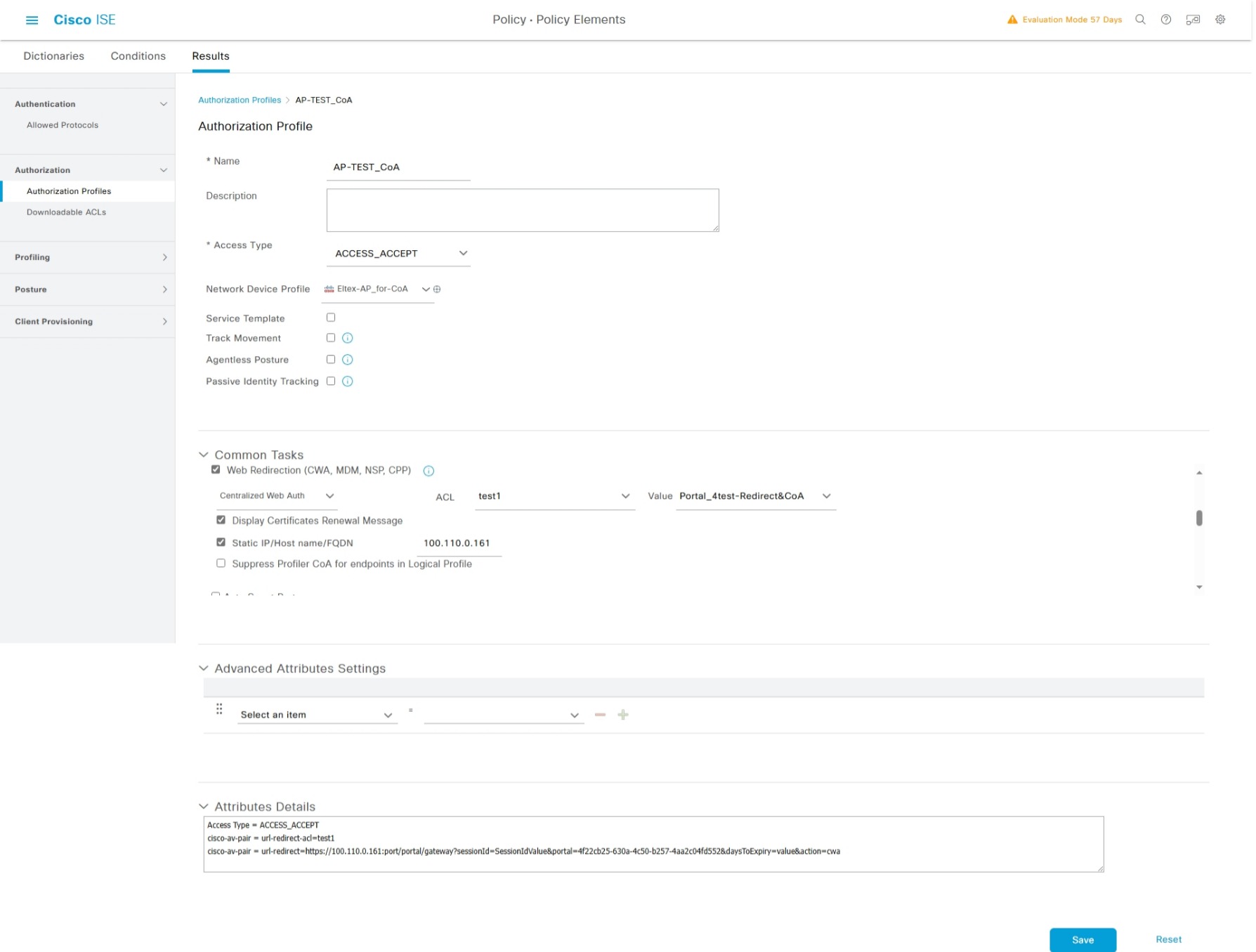

Настраиваем Authorization Profiles

...

| Информация |

|---|

В данный сценарий можно включать параметры авторизации клиента, такие как CVLAN, shaper через добавление различных атрибутов (который поддерживают или будут поддерживать ТД Eltex). |

...

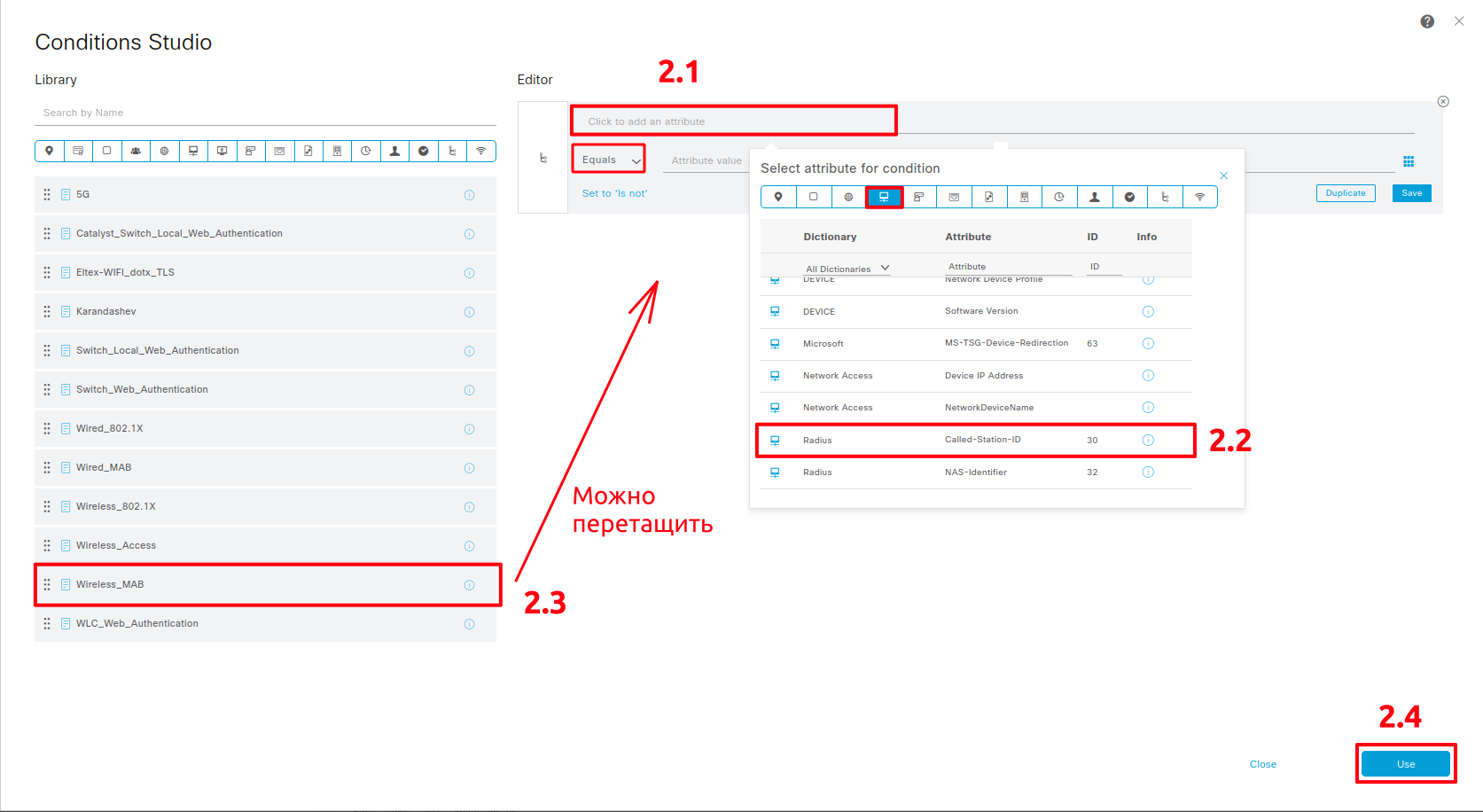

Настройка Policy Sets

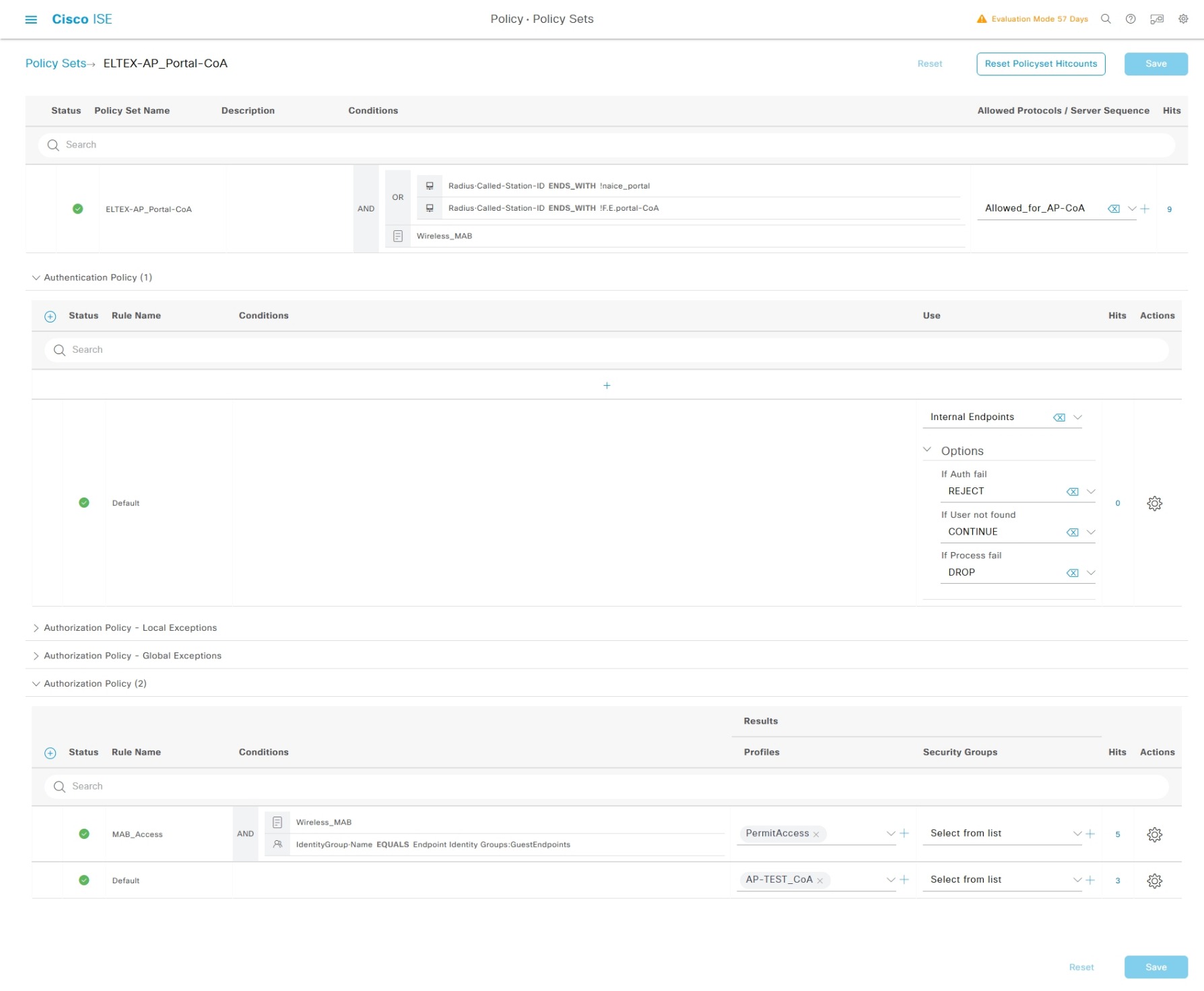

Создание политики авторизации

- На вкладке Work Centers → Guest Access → Policy Sets создайте политику доступа для WiFi-пользователей с названием 'Eltex-AP-Portal-CoA'. В эту политику попадают клиенты, приходящие с SSID "!F.E.portal-CoA" (и другие, на которых должна работать данная авторизация).

- Поле посередине кликабельно. В нем настройте Flow Type Conditions (соответствуют Wireless_MAB, который был настроен при создании Network Device Profiles).

- В Allowed Protocols/Server Sequence выберите созданную ранее политику ('Allowed_for_AP-CoA').

...

...

Создание правил аутентификации и авторизации в данной политике

...

- В правиле аутентификации проверяется МАС-адрес в базе EndPoints (MAB). И если пользователь не найден (If User not found), то следует продолжение работы политики CONTINUE.

- В первом правиле авторизации с именем 'MAB_Access', под которое запрос попадает, если он относится к Wireless_MAB потоку, и имя пользователя (MAC-адрес) имеется в хранилище 'GuestEndpoints' навешивается действие 'PermitAccess'. То есть Radius-сервер в ответ на Access-Request отправит Access-Accept без дополнительных атрибутов (preAuth_ACL, url_redirect).

- В дефолтном правиле авторизации, туда попадет запрос, если он не попал в верхнее правило (т. е. если портал еще не знает клиента). Запрос попадет под созданную ранее политику авторизации 'AP-TEST_CoA' и тогда в пакете Access-Accept на ТД (NAS-server) будут дополнительные атрибуты (preAuth_ACL, url_redirect) и клиент получит ограниченный доступ и редирект на гостевой портал.

...

...

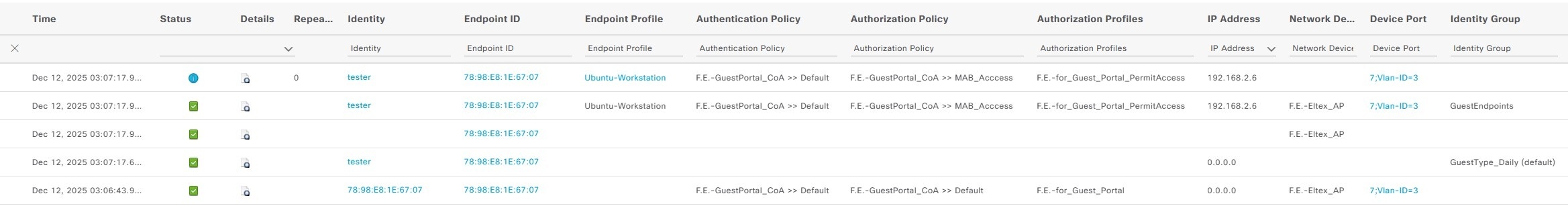

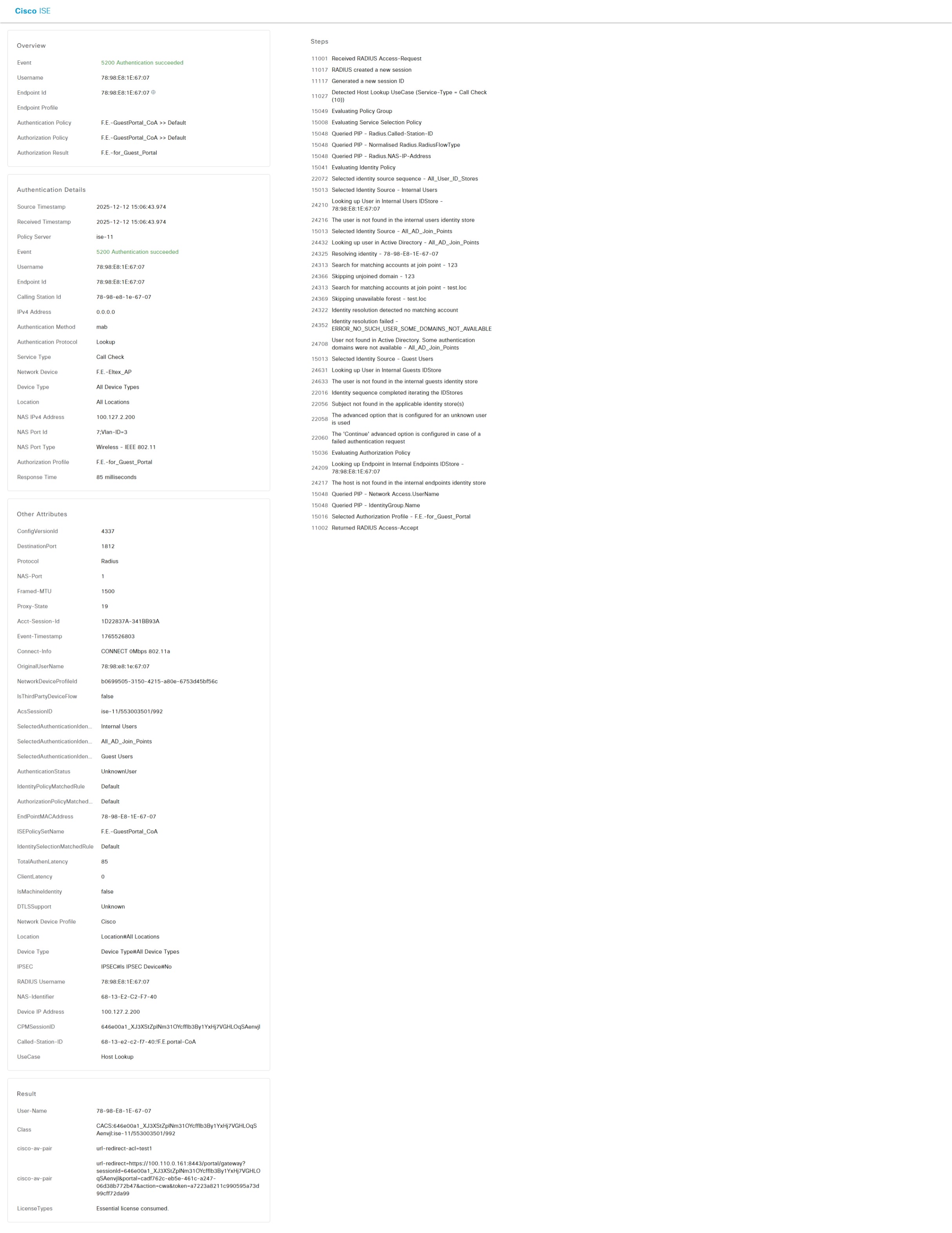

Radius-обмен между WLC и Cisco-ISE в процессе авторизации

...

Цепочка аутентификации и авторизации

Авторизация пока еще неизвестного клиента с целью редиректа на портал регистрации

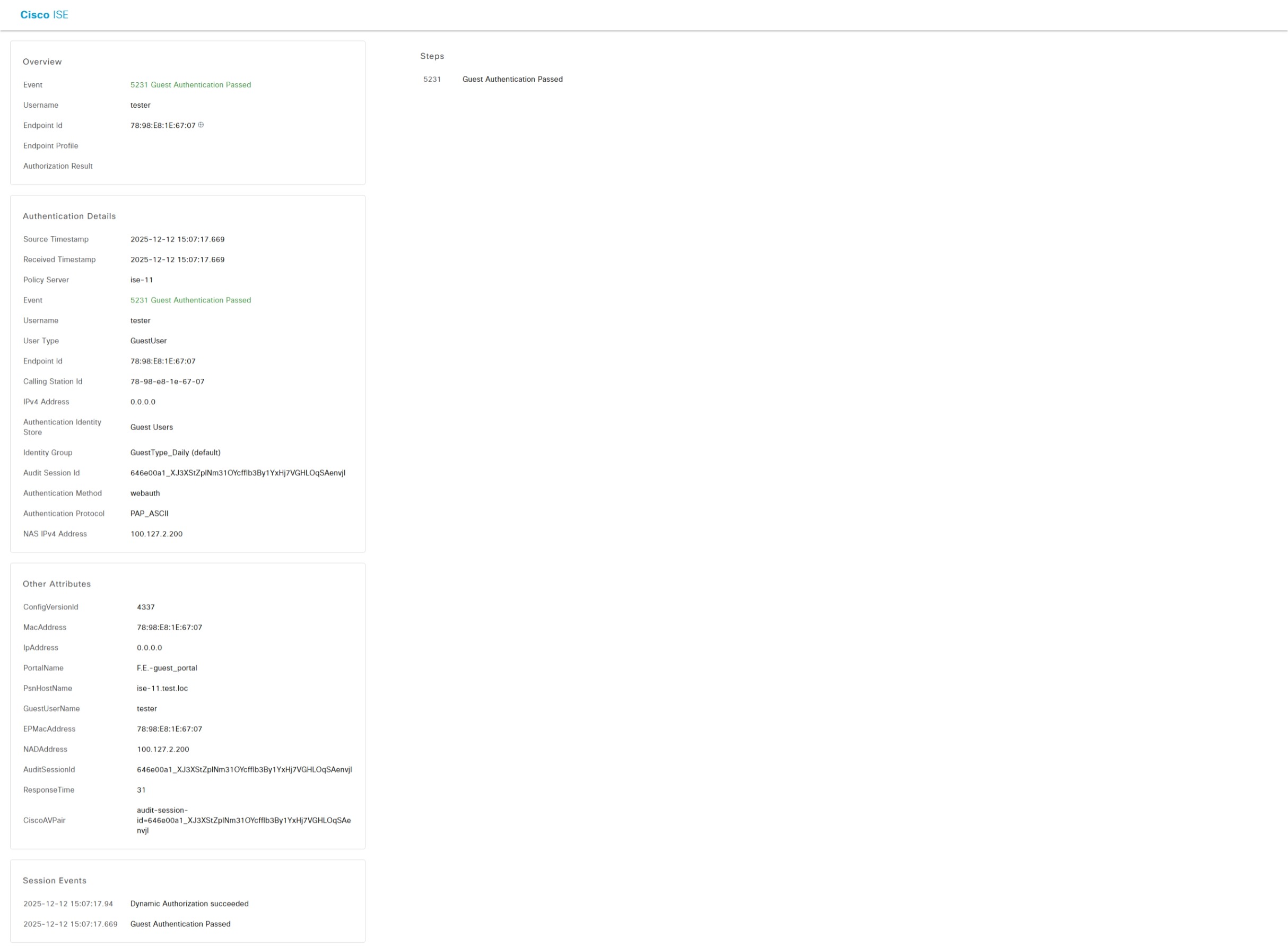

Регистрация и авторизация на портале

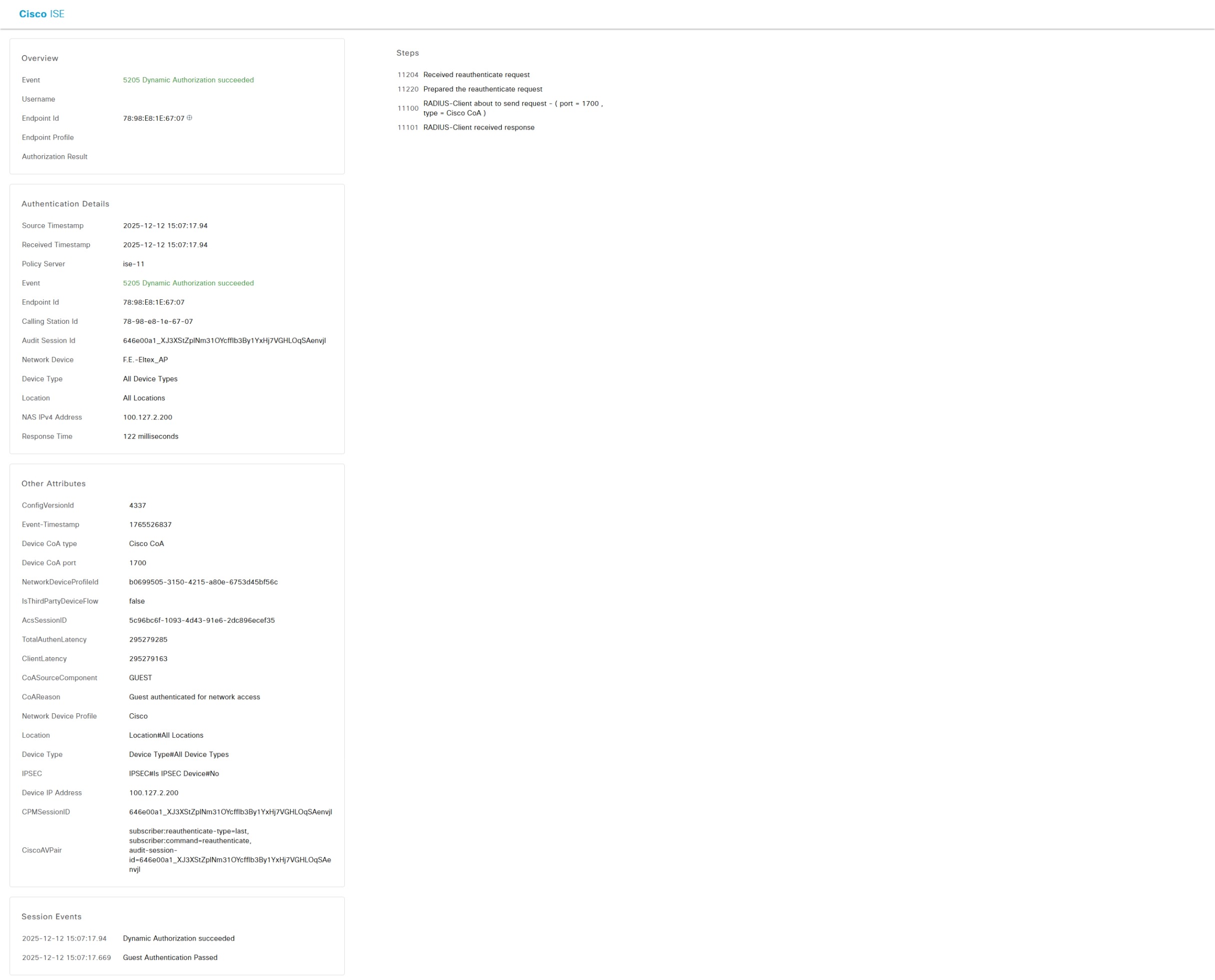

Отправка команды на реаунтификацию посредством CoA

Финальный Permit-Access

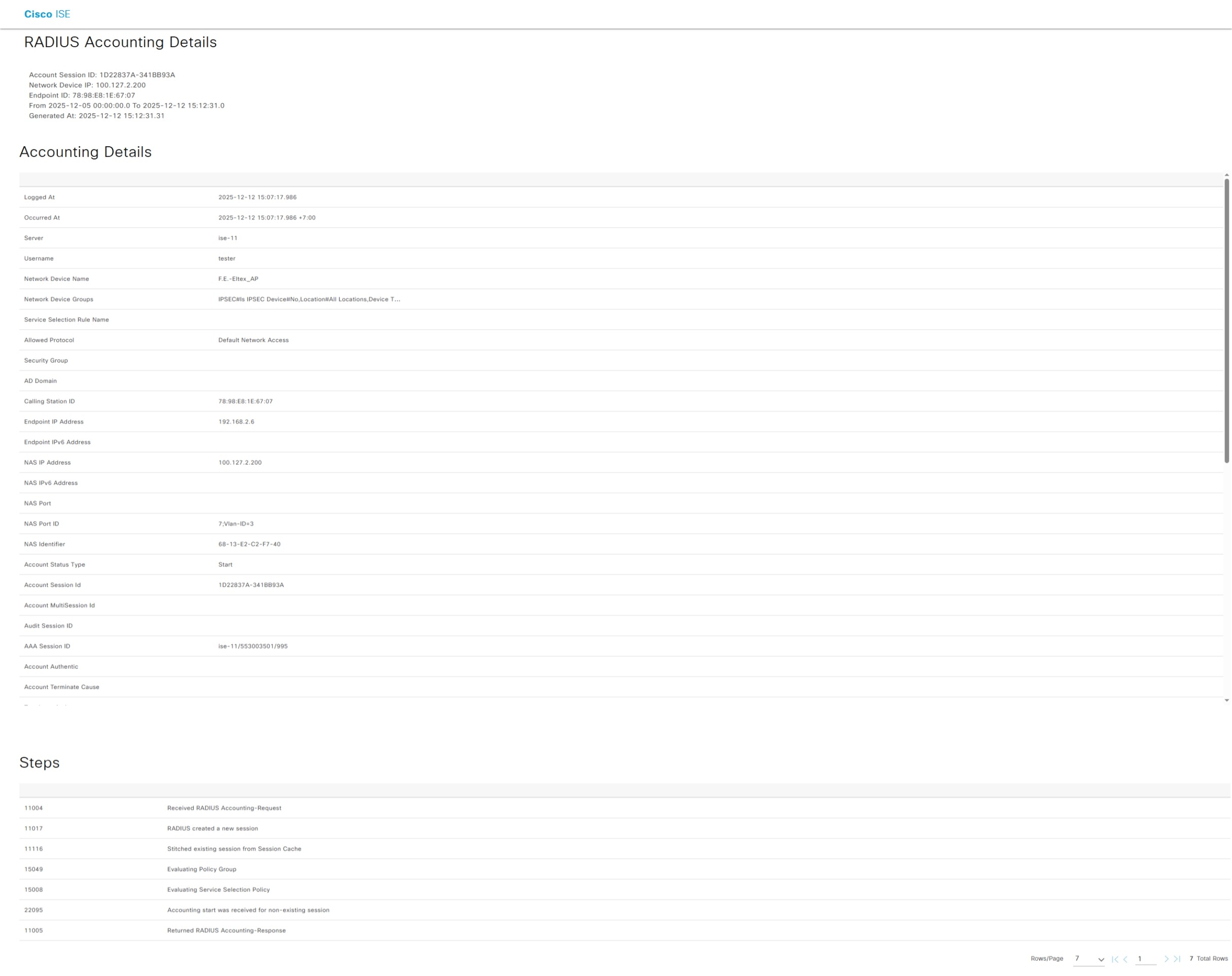

Аккаунтинг