...

Далее приведен приведен пример настройки Eltex WLC-30 (v.1.30.6) с точкой WEP-30L (2.8.0). Предполагается, что на контроллере уже настроен IP-адрес, обеспечена сетевая связность с сервером WNAM. Руководство по обновлению ПО Eltex WLC-30 можно найти по ссылке. Полностью ознакомится с документацией по настройке контроллера можно на официальном сайте компании https://eltex-co.ru. За основу будет взята заводская конфигурация, пример настройки которой доступен по ссылке.

Настройка конфигурации контроллера

Добавьте WNAM, как радиус сервер, и настройте проксирование RADIUS-запросов от ТД на него. Также настройте проксирование CoA-запросов со стороны WNAM на ТД через WLC:

| Блок кода | ||

|---|---|---|

| ||

radius-server local

nas AP_subnet # Подсеть ТД, на которые будет выполняться проксирование CoA-запросов

key ascii-text testing123

network 192.168.1.0/24

exit

nas wnam

key ascii-text testing123

network 100.127.2.150/32 # Адрес WNAM, для которого будет выполняться проксирование CoA-запросов на ТД

exit

virtual-server default

mode proxy

upstream-pool wnam

das-server enable

nas-ip-address 100.127.2.200 # Адрес WLC, который будет заменять в поле NAS-IP-Address адрес ТД при выполнении проксирования RADIUS-запросов

enable

exit

upstream-server wnam

host 100.127.2.150 # Адрес WNAM, на который выполняется проксирование RADIUS-запросов от ТД

server-type all

key ascii-text testing123

exit

upstream-pool wnam

server-type all

upstream-server wnam

exit

enable

exit |

Создайте ACL с тем же именем, которое было указано при настройке профиля авторизации в WNAM:

| Блок кода | ||

|---|---|---|

| ||

ip access-list extended test1

rule 1

action permit

match destination-address 100.127.2.150 255.255.255.255 # Адрес WNAM

enable

exit

rule 2

action permit

match protocol udp

match destination-port port-range 53

enable

exit

rule 3

action permit

match protocol udp

match source-port port-range 68

match destination-port port-range 67

enable

exit

exit |

В настройке WLC настройте профиль SSID, включите портальную авторизацию, создайте профиль для портала, включите das-server на ТД и в настройках RADIUS-профиля укажите настройку, чтобы MAC-адрес пользователя подставлялся в пароль:

| Блок кода | ||

|---|---|---|

| ||

wlc

outside-address 192.168.1.1 # Адрес WLC для точек доступа

service-activator

aps join auto

exit

ap-location default-location

mode tunnel

ap-profile default-ap

ssid-profile default-ssid

exit

ssid-profile default-ssid

ssid "!WNAM.test-portal"

radius-profile default-radius

portal-enable

portal-profile default-portal

vlan-id 3

band 2g

band 5g

enable

exit

ap-profile default-ap

password ascii-text password

services

das-server enable

das-server key ascii-text testing123

exit

ipv4-acl test1

exit

portal-profile default-portal

preauth-filter-mode acl

disconnect-on-reject

verification-mode external-portal

exit

radius-profile default-radius

auth-address 192.168.1.1 # Адрес WLC во влане точек. Необходимо указать его, как адрес RADIUS-сервера для ТД.

# Иначе WLC не сможет выполнять проксирование и подмену NAS-IP при отправке RADIUS-запроса к WNAM.

auth-password ascii-text testing123

session password mac

auth-acct-id-send # Данная настройка является критичной, так как уникальность сессии определяется по атрибуту Acct-Session-Id

acct-enable

acct-address 192.168.1.1

acct-password ascii-text testing123

acct-periodic

domain default

exit

ip-pool default-ip-pool

description "default-ip-pool"

ap-location default-location

exit

enable

exit |

Добавьте правила firewall:

| Блок кода | ||

|---|---|---|

| ||

object-group service das

port-range 1700

exit

security zone-pair untrusted self

rule 2

action permit

match protocol udp

match destination-port object-group radius_auth # Разрешить UDP-трафик для RADIUS-аутентификации

enable

exit

rule 3

action permit

match protocol udp

match destination-port object-group das # Разрешить UDP-трафик для CoA-запросов

enable

exit

rule 4

action permit

match protocol tcp

match destination-port object-group ssh # Разрешить подключение по SSH (Используйте осторожно, если контроллер подключен напрямую к ISP)

enable

exit

rule 5

action permit

match protocol icmp

enable

exit

exit |

...

| Блок кода | ||||||

|---|---|---|---|---|---|---|

| ||||||

object-group service ssh

port-range 22

exit

object-group service dhcp_server

port-range 67

exit

object-group service dhcp_client

port-range 68

exit

object-group service ntp

port-range 123

exit

object-group service netconf

port-range 830

exit

object-group service radius_auth

port-range 1812-1813

exit

object-group service sa

port-range 8043-8044

exit

object-group service dns

port-range 53

exit

object-group service airtune

port-range 8099

exit

object-group service web

port-range 443

exit

object-group service das

port-range 1700

exit

syslog max-files 3

syslog file-size 512

syslog file tmpsys:syslog/default

severity info

exit

logging radius

radius-server local

nas AP_subnet

key ascii-text testing123

network 192.168.1.0/24

exit

nas local

key ascii-text testing123

network 127.0.0.1/32

exit

nas wnam

key ascii-text testing123

network 100.127.2.150/32

exit

domain default

exit

virtual-server default

mode proxy

upstream-pool wnam

das-server enable

nas-ip-address 100.127.2.200

enable

exit

upstream-server wnam

host 100.127.2.150

server-type all

key ascii-text testing123

exit

upstream-pool wnam

server-type all

upstream-server wnam

exit

enable

exit

radius-server host 127.0.0.1

key ascii-text testing123

exit

aaa radius-profile default_radius

radius-server host 127.0.0.1

exit

vlan 3

force-up

exit

vlan 2

exit

no spanning-tree

domain lookup enable

security zone trusted

exit

security zone untrusted

exit

security zone users

exit

ip access-list extended test1

rule 1

action permit

match destination-address 100.127.2.150 255.255.255.255

exit

rule 2

action permit

match protocol udp

match destination-port port-range 53

enable

exit

rule 3

action permit

match protocol udp

match source-port port-range 67-68

match destination-port port-range 67

enable

exit

exit

bridge 1

vlan 1

security-zone trusted

ip address 192.168.1.1/24

no spanning-tree

enable

exit

bridge 2

vlan 2

security-zone untrusted

ip address dhcp

no spanning-tree

enable

exit

bridge 3

vlan 3

mtu 1458

security-zone users

ip address 192.168.2.1/24

no spanning-tree

enable

exit

interface gigabitethernet 1/0/1

mode switchport

switchport access vlan 2

exit

interface gigabitethernet 1/0/2

mode switchport

exit

interface gigabitethernet 1/0/3

mode switchport

exit

interface gigabitethernet 1/0/4

mode switchport

exit

interface gigabitethernet 1/0/5

mode switchport

switchport access vlan 2

exit

interface gigabitethernet 1/0/6

mode switchport

exit

tunnel softgre 1

mode data

local address 192.168.1.1

default-profile

enable

exit

security zone-pair trusted untrusted

rule 1

action permit

enable

exit

exit

security zone-pair trusted trusted

rule 1

action permit

enable

exit

exit

security zone-pair trusted self

rule 10

action permit

match protocol tcp

match destination-port object-group ssh

enable

exit

rule 20

action permit

match protocol icmp

enable

exit

rule 30

action permit

match protocol udp

match source-port object-group dhcp_client

match destination-port object-group dhcp_server

enable

exit

rule 40

action permit

match protocol udp

match destination-port object-group ntp

enable

exit

rule 50

action permit

match protocol tcp

match destination-port object-group dns

enable

exit

rule 60

action permit

match protocol udp

match destination-port object-group dns

enable

exit

rule 70

action permit

match protocol tcp

match destination-port object-group netconf

enable

exit

rule 80

action permit

match protocol tcp

match destination-port object-group sa

enable

exit

rule 90

action permit

match protocol udp

match destination-port object-group radius_auth

enable

exit

rule 100

action permit

match protocol gre

enable

exit

rule 110

action permit

match protocol tcp

match destination-port object-group airtune

enable

exit

rule 120

action permit

match protocol tcp

match destination-port object-group web

enable

exit

exit

security zone-pair untrusted self

rule 1

action permit

match protocol udp

match source-port object-group dhcp_server

match destination-port object-group dhcp_client

enable

exit

rule 2

action permit

match protocol udp

match destination-port object-group radius_auth

enable

exit

rule 3

action permit

match protocol udp

match destination-port object-group das

enable

exit

rule 4

action permit

match protocol tcp

match destination-port object-group ssh

enable

exit

rule 5

action permit

match protocol icmp

enable

exit

exit

security zone-pair users self

rule 10

action permit

match protocol icmp

enable

exit

rule 20

action permit

match protocol udp

match source-port object-group dhcp_client

match destination-port object-group dhcp_server

enable

exit

rule 30

action permit

match protocol tcp

match destination-port object-group dns

enable

exit

rule 40

action permit

match protocol udp

match destination-port object-group dns

enable

exit

exit

security zone-pair users untrusted

rule 1

action permit

enable

exit

exit

security passwords default-expired

nat source

ruleset factory

to zone untrusted

rule 10

description "replace 'source ip' by outgoing interface ip address"

action source-nat interface

enable

exit

exit

exit

ip dhcp-server

ip dhcp-server pool ap-pool

network 192.168.1.0/24

address-range 192.168.1.2-192.168.1.254

default-router 192.168.1.1

dns-server 192.168.1.1

option 42 ip-address 192.168.1.1

vendor-specific

suboption 12 ascii-text "192.168.1.1"

suboption 15 ascii-text "https://192.168.1.1:8043"

exit

exit

ip dhcp-server pool users-pool

network 192.168.2.0/24

address-range 192.168.2.2-192.168.2.254

default-router 192.168.2.1

dns-server 192.168.2.1

exit

softgre-controller

nas-ip-address 127.0.0.1

data-tunnel configuration wlc

aaa radius-profile default_radius

keepalive-disable

service-vlan add 3

enable

exit

wlc

outside-address 192.168.1.1

service-activator

aps join auto

exit

ap-location default-location

mode tunnel

ap-profile default-ap

ssid-profile default-ssid

exit

ssid-profile default-ssid

ssid "!WNAM.test-portal"

radius-profile default-radius

portal-enable

portal-profile default-portal

vlan-id 3

band 2g

band 5g

enable

exit

ap-profile default-ap

password ascii-text password

services

das-server enable

das-server key ascii-text testing123

exit

ipv4-acl test1

exit

portal-profile default-portal

preauth-filter-mode acl

disconnect-on-reject

verification-mode external-portal

exit

radius-profile default-radius

auth-address 192.168.1.1

auth-password ascii-text testing123

session password mac

auth-acct-id-send

acct-enable

acct-address 192.168.1.1

acct-password ascii-text testing123

acct-periodic

domain default

exit

ip-pool default-ip-pool

description "default-ip-pool"

ap-location default-location

exit

enable

exit

ip ssh server

clock timezone gmt +7

ntp enable

ntp server 194.190.168.1

exit |

Настройка точки доступа

В заводской конфигурации WLC-30 предусмотрено автоматическое подключение точек доступа к контроллеру. Для этого требуется подключить точку доступа в порт gi1/0/2 и контроллер WLC сам выполнит обновление, если версия ПО на точке доступа не соответствует версии, которая размещена на контроллере, выполнит конфигурирование в соответствии с настройками: выбранными профилями конфигурации и SSID. Инструкцию по загрузке актуальной версии ПО точек доступа на контроллер можно найти по ссылке.

Настройка WNAM

Якорь Настройка WNAM Настройка WNAM

| Настройка WNAM | |

| Настройка WNAM |

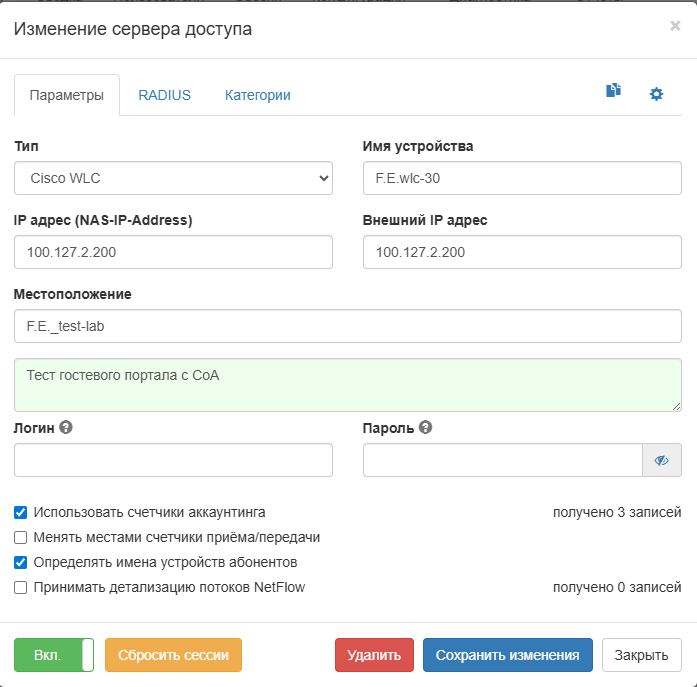

Создание "Сервера доступа" (NAS)

В разделе "Конфигурация" → "Сервера доступа" создайте запись о сервере доступа типа Cisco WLC (сервер доступа – контроллер), укажите адрес, имя и местоположение (логин и пароль не используются).

Во вкладке RADIUS в параметрах "Атрибуты предварительной авторизации" укажите:

...

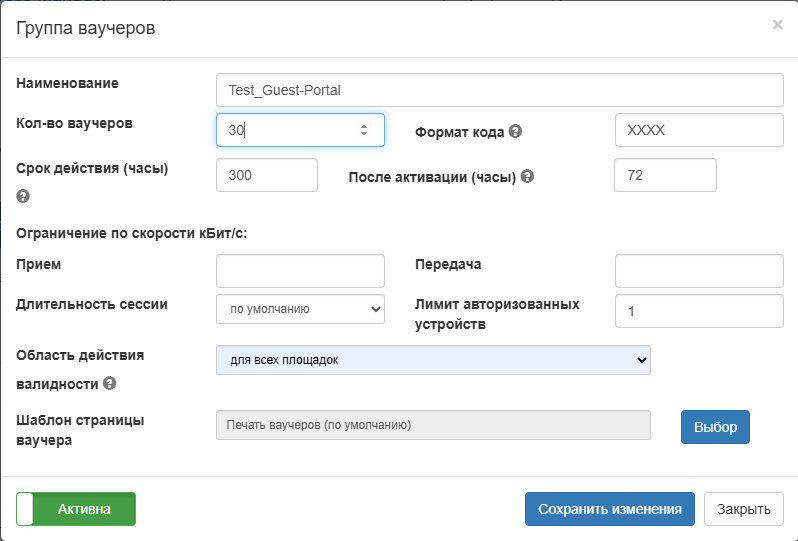

Создание ваучеров для авторизации

Конфигурация → Гостевая авторизация → Ваучеры → Создать группу ваучеров

В дальнейшем коды данных ваучеров будут использоваться для авторизации клиентов на гостевом портале.

Правила аутентификацииПравила аутентификации

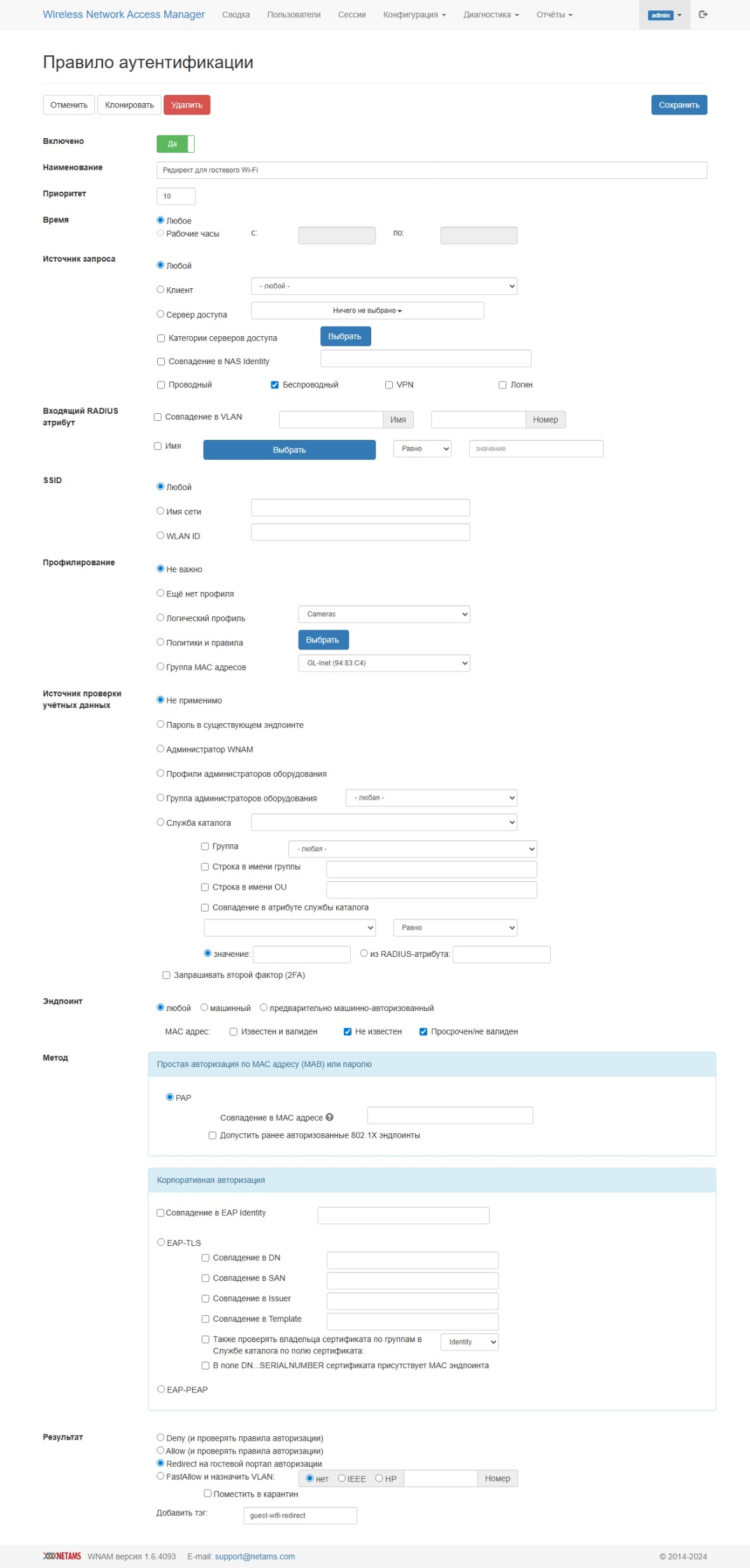

Правило для редиректа на гостевой портал (создание своего правила или использование дефолтного)

В разделе "Конфигурация" → "Правила аутентификации" настройте настройте правило, как на скрине ниже.

- Источник запроса – беспроводной;

- Эндпоинт – не известен и просрочен/не валиден (т. к. при

- при первом подключении наш клиент неизвестен и его MAC-адрес не изучен);

- Результат – Redirect

- – Redirect на гостевой портал авторизации (будут переданы атрибуты указанные нами ранее при создании "Сервера доступа").

При большом количестве правил и при использовании разных политик аутентификаций и авторизаций клиентов, данное правило можно кастомизировать дополнительными параметрами под свои потребности (чтоб данное правило отрабатывало только необходимые запросы radius). Правило аутентификации привязывается к правилу авторизации при помощи тега.

| Примечание |

|---|

Тэг должен быть уникальным и совпадать с соответствующим правилом авторизации (если сработало правило аутентификации, далее по данному тегу запускается соответствующее правило авторизации). |

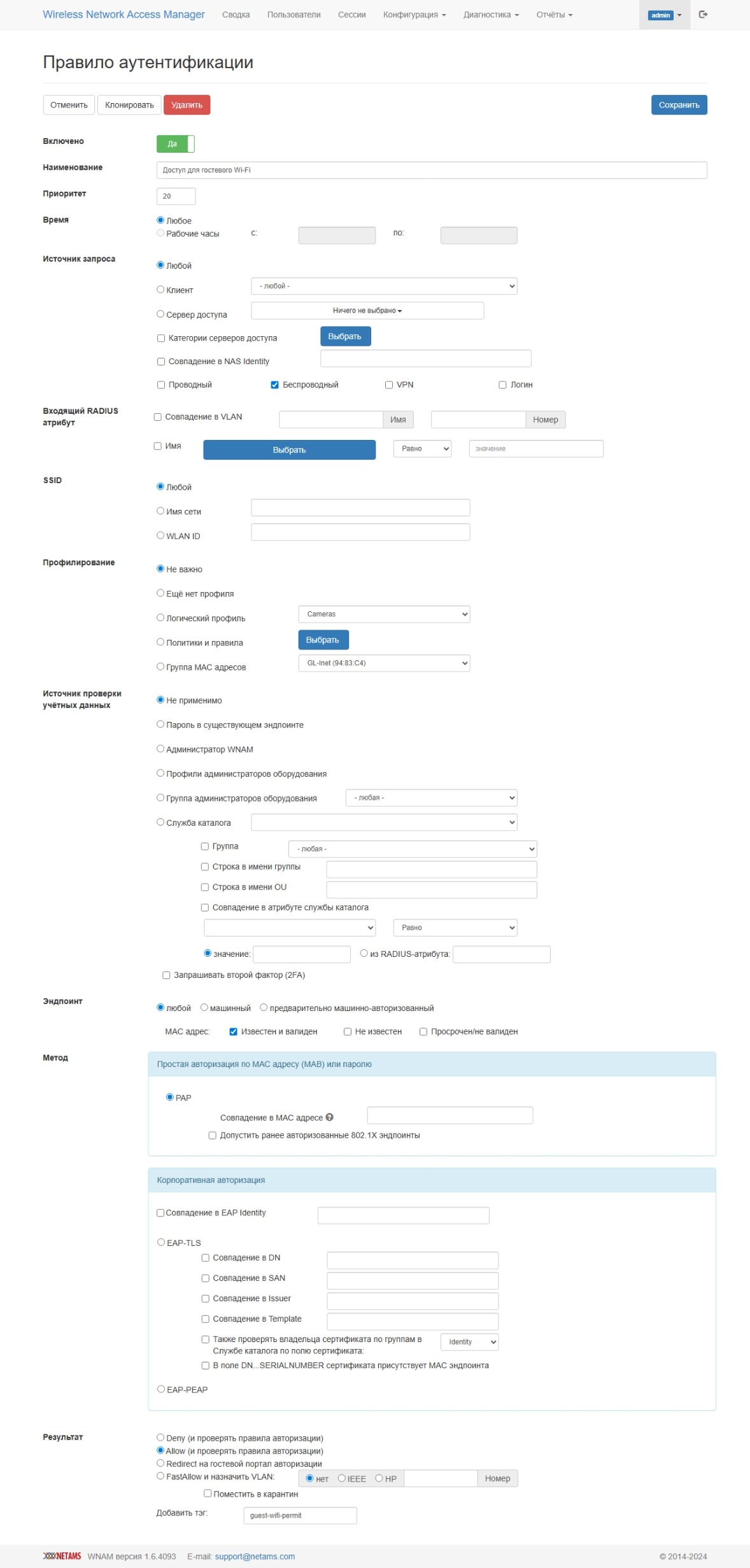

Создание правила аутентификации для доступа клиента в Internet

Данное правило проверяет наличие MAC-адреса в хранилище гостевых эндпоинтов. MAC-адрес попадает туда после того, как клиент идентифицировал себе на гостевом портале. Поэтому в настройках "Эндпоит" выберите пункт "Известен и валиден", а в "Результат" — "Allow (и проверять правила авторизации)".

Создание правил авторизации

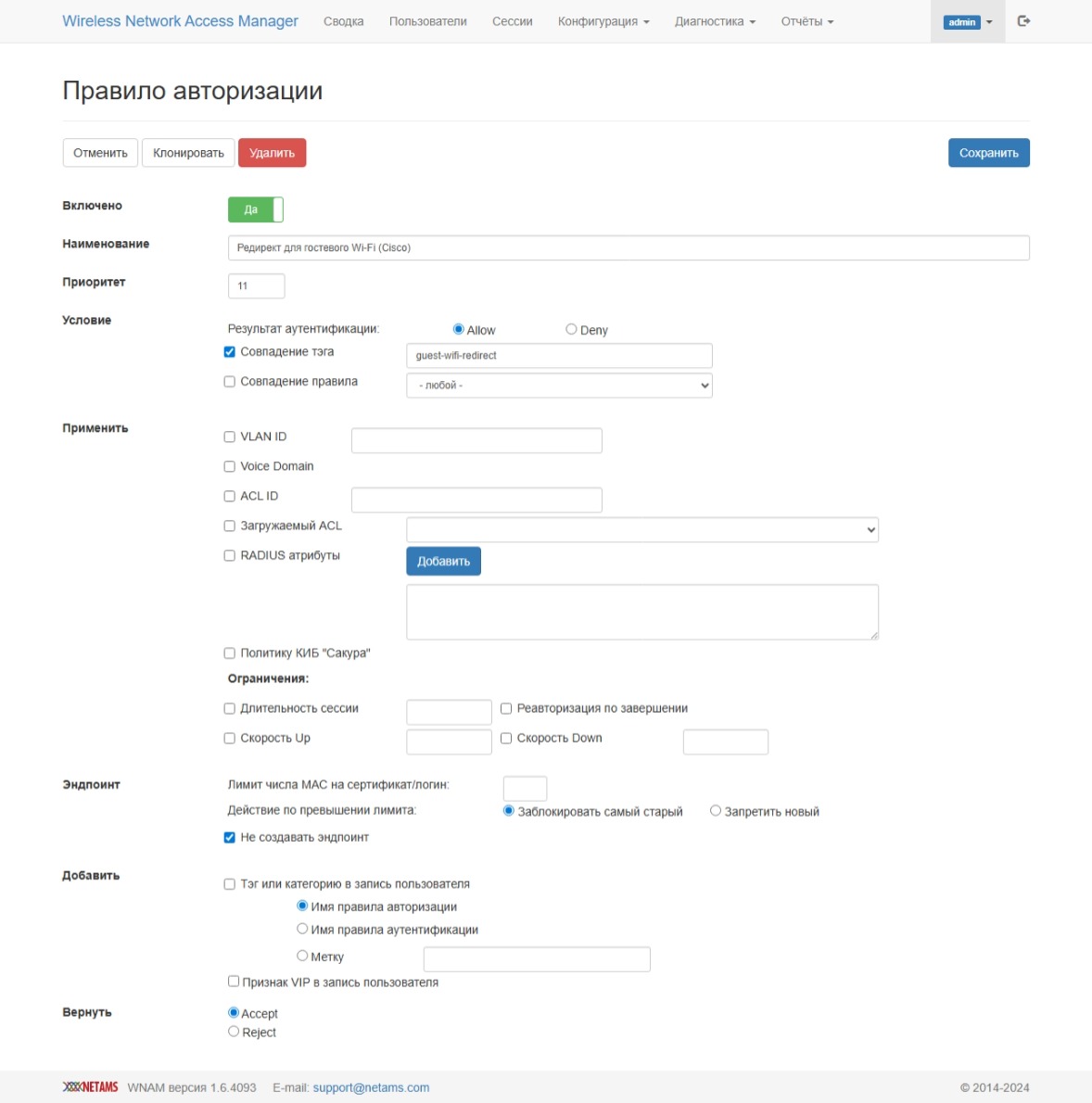

Первое правило для редиректа на портал

Результатом должно стать отправка пакета Radius 'Access-Accept' контроллеру (NAS) обогащенным двумя атрибутами (ссылкой редиректа на портал и именем ACL). Пример настройки представлен на скрине ниже.

| Примечание |

|---|

Правило привязывается по совпадению тега (должен быть такой же, как в соответствующем правиле аутентификации). |

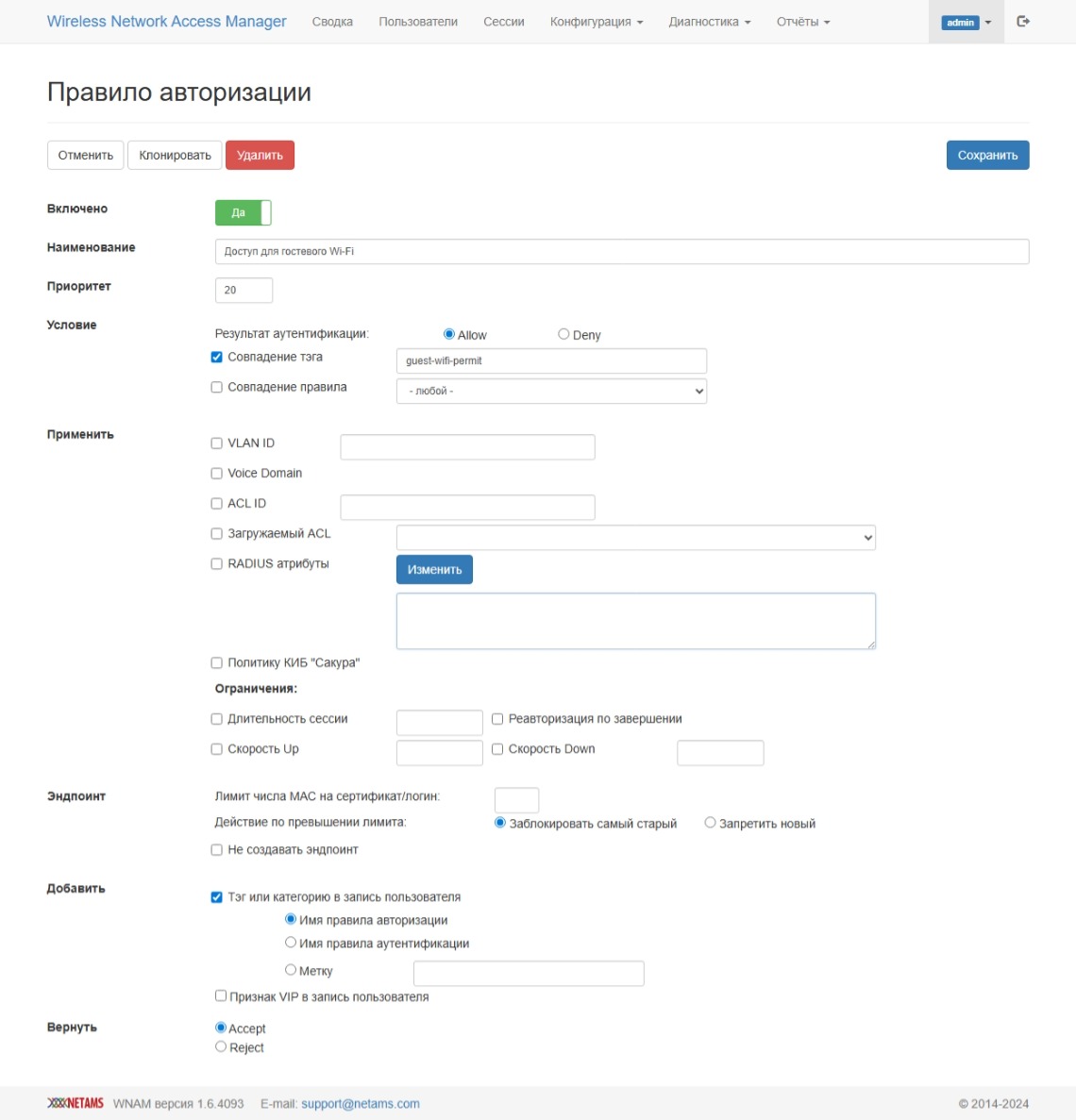

Второе правило авторизации для предоставления доступа в Internet

Результатом должно стать: отправка пакета Radius 'Access-Accept' контроллеру (NAS), без дополнительных атрибутов (ссылки редиректа и ACL). Пример настройки представлен на скрине ниже.

Тестирование работоспособности

...