...

| Шаг | Описание | Команда | Ключи |

|---|---|---|---|

| 1 | Сконфигурировать L3-интерфейс, от которого будет строиться GRE-туннель. | ||

| 2 | Создать GRE-туннель и перейти в режим его конфигурирования. | esr(config)# tunnel gre <INDEX> | <INDEX> – идентификатор туннеля в диапазоне:

|

| 3 | Указать экземпляр VRF, в котором будет работать данный GRE-туннель (не обязательно). | esr(config-gre )# ip vrf forwarding <VRF> | <VRF> – имя VRF, задается строкой до 31 символа. |

| 4 | Указать описание конфигурируемого туннеля (не обязательно). | esr(config-gre)# description <DESCRIPTION> | <DESCRIPTION> – описание туннеля, задаётся строкой до 255 символов. |

| 5 | Установить локальный IP-адрес для установки туннеля. | esr(config-gre)# local address <ADDR> | <ADDR> – IP-адрес локального шлюза, задаётся в виде AAA.BBB.CCC.DDD, где каждая часть принимает значения [0..255]. |

esr(config-gre)# local interface <IF> | <IF> – интерфейс, от IP-адреса которого устанавливается туннель. | ||

| 6 | Установить удаленный IP-адрес для установки туннеля. | esr(config-gre)# remote address <ADDR> | <ADDR> – IP-адрес локального шлюза, задаётся в виде AAA.BBB.CCC.DDD, где каждая часть принимает значения [0..255]. |

| 7 | Указать режим инкапсуляции для GRE-туннеля. | esr(config-gre)# mode <MODE> | <MODE> – режим инкапсуляции для GRE-туннеля:

Значение по умолчанию: ip |

| 8 | Установить IP-адрес локальной стороны туннеля (только в режиме ip). | esr(config-gre)# ip address <ADDR/LEN> | <ADDR/LEN> – IP-адрес и префикс подсети задаётся в виде AAA.BBB.CCC.DDD/EE, где каждая часть AAA – DDD принимает значения [0..255] и EE принимает значения [1..32]. Можно указать до 8 IP-адресов перечислением через запятую. Дополнительные функции IPv4-адресации см. в разделе Настройка IP-адресации. |

| 9 | Назначить широковещательный домен для инкапсуляции в GRE-пакеты данного туннеля (только в режиме ethernet). | esr(config-gre)# bridge-group <BRIDGE-ID> | <BRIDGE-ID> – идентификационный номер моста, принимает значения в диапазоне:

|

| 10 | Включить GRE-туннель в зону безопасности и настроить правила взаимодействия между зонами или отключить firewall (см. раздел Конфигурирование Firewall). | esr(config-gre)# security-zone<NAME> | <NAME> – имя зоны безопасности, задаётся строкой до 12 символов. |

esr(config-gre)# ip firewall disable | |||

11 | Указать размер MTU (MaximumTransmitionUnit) для туннеля (не обязательно). | esr(config-gre)# mtu <MTU> | <MTU> – значение MTU, принимает значения в диапазоне:

Значение по умолчанию: 1500 |

12 | Указать значение времени жизни TTL для туннельных пакетов (не обязательно). | esr(config-gre)# ttl <TTL> | <TTL> – значение TTL, принимает значения в диапазоне [1..255]. Значение по умолчанию: Наследуется от инкапсулируемого пакета. |

13 | Указать DSCP для использования в IP-заголовке инкапсулирующего пакета (не обязательно). | esr(config-gre)# dscp <DSCP> | <DSCP> – значение кода DSCP, принимает значения в диапазоне [0..63]. Значение по умолчанию: наследуется от инкапсулируемого пакета |

14 | Разрешить передачу ключа (Key) в туннельном заголовке GRE (в соответствии с RFC 2890) и установить значение ключа. Настраивается только с обеих сторон туннеля. | esr(config-gre)# key <KEY> | <KEY> – значение KEY, принимает значения в диапазоне [1..2000000]. Значение по умолчанию: ключ не передаётся |

15 | Включить вычисление контрольной суммы и занесение её в GRE-заголовок отправляемых пакетов. При этом на удаленной стороне необходимо включить проверку контрольной суммы. | esr(config-gre)# local checksum | |

16 | Включить проверку наличия и соответствия значений контрольной суммы в заголовках принимаемых GRE-пакетов. При этом на удаленной стороне необходимо включить вычисление контрольной суммы. | esr(config-gre)# remote checksum | |

17 | Включить проверку доступности удаленного шлюза туннеля (не обязательно) | esr(config-gre)# keepalive enable | |

18 | Изменить время ожидания keepalive пакетов от встречной стороны (не обязательно) | esr(config-gre)# keepalive timeout <TIME> | <TIME> – время в секундах, принимает значения в диапазоне [1..32767]. Значение по умолчанию: 10 |

19 | Изменить количество попыток проверки доступности удаленного шлюза туннеля (не обязательно) | esr(config-gre)# keepalive retries <VALUE> | <VALUE> – количество попыток, принимает значения в диапазоне [1..255]. Значение по умолчанию: 5 |

| 20 | Указать IP-адрес для работы механизма keepalive (обязательно в режиме ethernet) | esr(config-gre)# keepalive dst-address <ADDR> | <ADDR> – IP-адрес для проверки работоспособности GRE-туннеля. |

21 | Изменить интервал времени, за который усредняется статистика о нагрузке на туннеле (не обязательно) | esr(config-gre)# load-average <TIME> | <TIME> – интервал в секундах, принимает значения [5..150]. Значение по умолчанию: 5 |

22 | Включить отправку snmp-trap о включении/отключении туннеля. | esr(config-gre)# snmp init-trap | |

23 | Включить механизм перезапроса IP-адресов по протоколу DHCP на указанных интерфейсах при отключении GRE-туннеля по keepalive (не обязательно) | esr(config-gre)# keepalive dhcp dependent-interface <IF> | <IF> – физический/логический интерфейс, на котором включено получение IP-адреса по DHCP |

24 | Задать интервал времени между отключением GRE-туннеля и перезапросом IP-адреса на интерфейсе/интерфейсах, указанных командой keepalive dhcp dependent-interface (не обязательно) | esr(config-gre)# keepalive dhcp link-timeout <SEC> | <SEC> – интервал между отключением GRE-туннеля и перезапросом IP-адреса по DHCP на интерфейсах |

| 25 | Переопределить значение поля MSS (Maximum segment size) во входящих TCP-пакетах (не обязательно). | esr(config-gre)# ip tcp adjust-mss <MSS> | <MSS> – значение MSS, принимает значения в диапазоне [500..1460]. Значение по умолчанию: 1460 |

| 26 | Включить запись статистики использования текущего туннеля (не обязательно). | esr(config-gre)# history statistics | |

27 | Активировать туннель. | esr(config-gre)# enable | |

Также для GRE-туннеля возможно настроить:

| |||

| Scroll Pagebreak |

|---|

Пример настройки IP-GRE-туннеля

...

После применения настроек трафик будет инкапсулироваться в туннель и отправляться партнеру, независимо от наличия GRE-туннеля и правильности настроек с его стороны.

| Scroll Pagebreak |

|---|

...

DMVPN (Dynamic Multipoint Virtual Private Network) — технология для создания виртуальных частных сетей, с возможностью динамического создания туннелей между узлами. Преимуществом данного решения является высокая масштабируемость и легкость настройки при подключении филиалов к головному офису. DMVPN используется в топологии Hub-and-Spoke, и позволяет строить прямые VPN-туннели Spoke-to-Spoke в дополнение к обычным Spoke-to-Hub туннелям. Это означает, что филиалы смогут общаться друг с другом напрямую, без необходимости прохождения трафика через Hub.

...

Шаг | Описание | Команда | Ключи |

|---|---|---|---|

1 | Проверить доступность “внешних” IP-адресов, находящихся на физических интерфейсах. |

| |

2 | Подготовить IPsec-туннели для работы совместно с динамическими GRE-туннелями. |

| См. раздел Настройка Policy-based IPsec VPN. |

| 2 | Создать GRE-туннель и перейти в режим его конфигурирования. | esr(config)# tunnel gre <INDEX> | <INDEX> – идентификатор туннеля. |

3 | Перевести GRE-туннель в режим multipoint. | esr(config-gre )# multipoint | |

4 | Установить открытый пароль для NHRP пакетов (не обязательно). | esr(config-gre)# ip nhrp authentication <WORD> | <WORD> – пароль в открытой форме, задается строкой [1..8] символов, может включать символы [0-9a-fA-F]. |

5 | Указать время, в течении которого на NHS будет существовать запись о данном клиенте (не обязательно). | esr(config-gre)# ip nhrp holding-time <TIME> | <TIME> – время в секундах, в течении которого на сервере будет существовать запись о данном клиенте, принимает значения [1..65535]. Значение по умолчанию: 7200 |

6 | Задать «логический(туннельный)» адрес NHRP сервера. | esr(config-gre)# ip nhrp nhs <ADDR> [ no-registration ] | <ADDR/LEN> – адрес, задаётся в виде AAA.BBB.CCC.DDD/EE, где каждая часть AAA – DDD принимает значения [0..255] и EE принимает значения [1..32];

|

7 | Задать соответствие «внутреннего» туннельного адреса с «внешним» NBMA-адресом. | esr(config-gre)# ip nhrp map <ADDR> <ADDR> | <ADDR> – IP-адрес задаётся в виде AAA.BBB.CCC.DDD, где каждая часть принимает значения [0..255]. |

8 | Определить адресата мультикастного трафика. | esr(config-gre)# ip nhrp multicast { dynamic | nhs | <ADDR> } |

<ADDR> — <ADDR> – отправлять на специфически сконфигурированный адрес, задаётся в виде AAA.BBB.CCC.DDD, где каждая часть принимает значения [0..255]. |

9 | Включить возможность отправки NHRP Traffic Indication пакетов. Выполняется на NHS (не обязательно). | esr(config-gre)# ip nhrp redirect | |

10 | Включить возможность создания кратчайших маршрутов. Выполняется на NHC(не обязательно). | esr(config-gre)# ip nhrp shortcut | |

11 | Привязать IPsec-VPN к mGRE-туннелю (не обязательно). | esr(config-gre)# ip nhrp ipsec <WORD> { static | dynamic } | <WORD> – имя VPN, задаётся строкой до 31 символа;

|

12 | Включить работу протокола NHRP. | esr(config-gre)# ip nhrp enable | |

13 | Организовать IP-связность посредством протокола динамической маршрутизации. | ||

| Остальные настройки - аналогичны настройкам статичного GRE-туннеля (см. раздел Настройка GRE-туннелей) | |||

...

Конфигурирование Hub

Создадим туннель GRE:Блок кода esr# configure esr(config)# tunnel gre 5

Укажем IP-адрес интерфейса, граничащего с ISP:

Блок кода esr(config-gre)# local address 150.115.0.5

Зададим значение MTU:

Блок кода esr(config-gre)# mtu 1416

Установим значение ttl:Scroll Pagebreak Блок кода esr(config-gre)# ttl 16

Зададим IP-адрес GRE-туннеля:

Блок кода esr(config-gre)# ip address 10.10.0.5/24

Переведём GRE-туннель в mutipoint режим для возможности соединения с несколькими точками:

Блок кода esr(config-gre)# multipoint

Перейдём к настройке NHRP. Настроим отправку мультикастовых рассылок в динамически узнаваемые адреса:

Блок кода esr(config-gre)# ip nhrp multicast dynamic

Произведём настройку протокола динамической маршрутизации для Hub. В нашем примере это будет BGP:

Блок кода esr(config)# router bgp 65005 esr(config-bgp)# address-family ipv4 esr(config-bgp-af)# neighbor 10.10.0.8 esr(config-bgp-neighbor)# remote-as 65008 esr(config-bgp-neighbor)# enable esr(config-bgp-neighbor)# exit esr(config-bgp-af)# neighbor 10.10.0.4 esr(config-bgp-neighbor)# remote-as 65004 esr(config-bgp-neighbor)# enable esr(config-bgp-neighbor)# exit esr(config-bgp-af)# enable

Произведём настройку IPsec для Hub:

Блок кода esr(config)# security ike proposal IKEPROP esr(config-ike-proposal)# encryption algorithm aes128 esr(config-ike-proposal)# dh-group 2 esr(config-ike-proposal)# exit

Блок кода esr(config)# security ike policy IKEPOLICY esr(config-ike-policy)# pre-shared-key ascii-text encrypted 8CB5107EA7005AFF esr(config-ike-policy)# proposal IKEPROP esr(config-ike-policy)# exit

Блок кода esr(config)# security ike gateway IKEGW esr(config-ike-gw)# ike-policy IKEPOLICY esr(config-ike-gw)# local address 150.115.0.5 esr(config-ike-gw)# local network 150.115.0.5/32 protocol gre esr(config-ike-gw)# remote address any esr(config-ike-gw)# remote network any esr(config-ike-gw)# mode policy-based esr(config-ike-gw)# exit

Блок кода esr(config)# security ipsec proposal IPSECPROP esr(config-ipsec-proposal)# encryption algorithm aes128 esr(config-ipsec-proposal)# exit

Блок кода esr(config)# security ipsec policy IPSECPOLICY esr(config-ipsec-policy)# proposal IPSECPROP esr(config-ipsec-policy)# exit

Блок кода esr(config)# security ipsec vpn IPSECVPN esr(config-ipsec-vpn)# mode ike esr(config-ipsec-vpn)# ike establish-tunnel route esr(config-ipsec-vpn)# ike gateway IKEGW esr(config-ipsec-vpn)# ike ipsec-policy IPSECPOLICY esr(config-ipsec-vpn)# enable

Привяжем IPsec к GRE-туннелю, чтобы клиенты могли устанавливать шифрованное соединение:

Блок кода esr(config-gre)# ip nhrp ipsec IPSECVPN dynamic

Включим работу NHRP и сам туннель:

Блок кода esr(config-gre)# ip nhrp enable esr(config-gre)# enable

Scroll Pagebreak - Конфигурирование Spoke

Проведём стандартную настройку DMVPN на туннеле:

Блок кода esr# configure esr(config-gre)# tunnel gre 8 esr(config-gre)# mtu 1416 esr(config-gre)# ttl 16 esr(config-gre)# multipoint esr(config-gre)# local address 180.100.0.10 esr(config-gre)# ip address 10.10.0.8/24

Указываем сколько времени будет храниться запись о клиенте на сервере:

Блок кода esr(config-gre)# ip nhrp holding-time 300

Указываем туннельный адрес NHS:Scroll Pagebreak Блок кода esr(config-gre)# ip nhrp nhs 10.10.0.5/24

Зададим соответствие туннельному адресу – реальный:

Блок кода esr(config-gre)# ip nhrp map 10.10.0.5 150.115.0.5

Настроим мультикастовую рассылку на NHRP сервер:

Блок кода esr(config)# ip nhrp multicast nhs

Произведём настройку BGP для spoke:

Блок кода esr(config)# router bgp 65008 esr(config-bgp)# address-family ipv4 esr(config-bgp-af)# neighbor 10.10.0.5 esr(config-bgp-neighbor)# remote-as 65005 esr(config-bgp-neighbor)# enable esr(config-bgp-neighbor)# exit esr(config-bgp-af)# enable

Произведём настройку IPsec. При создании шлюза протокола IKE для NHS, укажем конкретные адреса назначения. A при создании шлюза IKE для NHC – адрес назначения будет any:

Блок кода esr(config)# security ike proposal IKEPROP esr(config-ike-proposal)# encryption algorithm aes128 esr(config-ike-proposal)# dh-group 2 esr(config-ike-proposal)# exit

Блок кода esr(config)# security ike policy IKEPOLICY esr(config-ike-policy)# pre-shared-key ascii-text encrypted 8CB5107EA7005AFF esr(config-ike-policy)# proposal IKEPROP esr(config-ike-policy)# exit

Блок кода esr(config)# security ike gateway IKEGW_HUB esr(config-ike-gw)# ike-policy IKEPOLICY esr(config-ike-gw)# local address 180.100.0.10 esr(config-ike-gw)# local network 180.100.0.10/32 protocol gre esr(config-ike-gw)# remote address 150.115.0.5 esr(config-ike-gw)# remote network 150.115.0.5/32 protocol gre esr(config-ike-gw)# mode policy-based esr(config-ike-gw)# exit

Блок кода esr(config)# security ike gateway IKEGW_SPOKE esr(config-ike-gw)# ike-policy IKEPOLICY esr(config-ike-gw)# local address 180.100.0.10 esr(config-ike-gw)# local network 180.100.0.10/32 protocol gre esr(config-ike-gw)# remote address any esr(config-ike-gw)# remote network any esr(config-ike-gw)# mode policy-based esr(config-ike-gw)# exit

Блок кода esr(config)# security ipsec proposal IPSECPROP esr(config-ipsec-proposal)# encryption algorithm aes128 esr(config-ipsec-proposal)# exit

Блок кода esr(config)# security ipsec policy IPSECPOLICY esr(config-ipsec-policy)# proposal IPSECPROP esr(config-ipsec-policy)# exit

Блок кода esr(config)# security ipsec vpn IPSECVPN_HUB esr(config-ipsec-vpn)# mode ike esr(config-ipsec-vpn)# ike establish-tunnel route esr(config-ipsec-vpn)# ike gateway IKEGW_HUB esr(config-ipsec-vpn)# ike ipsec-policy IPSECPOLICY esr(config-ipsec-vpn)# enable

Блок кода esr(config)# security ipsec vpn IPSECVPN_SPOKE esr(config-ipsec-vpn)# mode ike esr(config-ipsec-vpn)# ike establish-tunnel route esr(config-ipsec-vpn)# ike gateway IKEGW_SPOKE esr(config-ipsec-vpn)# ike ipsec-policy IPSECPOLICY esr(config-ipsec-vpn)# enable

Привяжем IPsec к GRE-туннелю, для возможности установления шифрованного соединения с сервером и с другими клиентами сети:

Блок кода esr(config-gre)# ip nhrp ipsec IPSECVPN_HUB static esr(config-gre)# ip nhrp ipsec IPSECVPN_SPOKE dynamic

Включим работу NHRP и сам туннель:Scroll Pagebreak Блок кода esr(config-gre)# ip nhrp enable esr(config-gre)# enable

Состояние NHRP-записей можно посмотреть командой:

Блок кода esr# show ip nhrp

Очистить NHRP-записи можно командой:Scroll Pagebreak Блок кода esr# clear ip nhrp

...

Hub внешний IP-адрес — 150.115.0.5;

Spoke-1 внешний IP-адрес — 180.100.0.10;

Spoke-2 внешний IP-адрес — 140.114.0.4.

| Scroll Pagebreak |

|---|

Параметры IPsec VPN:

IKE:

- группа Диффи-Хэллмана: 2;

- алгоритм шифрования: AES128;

- алгоритм аутентификации: MD5.

...

Шаг | Описание | Команда | Ключи |

|---|---|---|---|

1 | Сконфигурировать L3-интерфейс, от которого будет строиться L2TPv3-туннель. |

| |

2 | Создать L2TPv3-туннель и перейти в режим его конфигурирования. | esr(config)# tunnel l2tpv3 <INDEX> | <INDEX> – идентификатор туннеля в диапазоне:

|

3 | Указать описание конфигурируемого туннеля (не обязательно). | esr(config-l2tpv3)# description <DESCRIPTION> | <DESCRIPTION> – описание туннеля, задаётся строкой до 255 символов. |

| 4 | Установить локальный IP-адрес для установки туннеля. | esr(config-l2tpv3)# local address <ADDR> | <ADDR> – IP-адрес локального шлюза, задаётся в виде AAA.BBB.CCC.DDD, где каждая часть принимает значения [0..255]. |

5 | Установить удаленный IP-адрес для установки туннеля. | esr(config-l2tpv3)# remote address <ADDR> | <ADDR> – IP-адрес локального шлюза, задаётся в виде AAA.BBB.CCC.DDD, где каждая часть принимает значения [0..255]. |

6 | Выбрать метод инкапсуляции для туннеля L2TPv3. | esr(config-l2tpv3)# protocol <TYPE> | <TYPE> – тип инкапсуляции, возможные значения:

|

7 | Установить локальный идентификатор сессии. | esr(config-l2tpv3)# local session-id <SESSION-ID> | <SESSION-ID> – идентификатор сессии, принимает значения [1..200000]. |

8 | Установить удаленный идентификатор сессии. | esr(config-l2tpv3)# remote session-id <SESSION-ID> | <SESSION-ID> – идентификатор сессии, принимает значения [1..200000]. |

9 | Определить локальный UDP-порт (если в качестве метода инкапсуляции был выбран UDP протокол). | esr(config-l2tpv3)# local port <UDP> | <UDP> – номер UDP-порта в диапазоне [1..65535]. |

| 10 | Определить удаленный UDP-порт (если в качестве метода инкапсуляции был выбран UDP протокол). | esr(config-l2tpv3)# remote port <UDP> | <UDP> – номер UDP-порта в диапазоне [1..65535]. |

| 11 | Назначить широковещательный домен для инкапсуляции в L2TPV3-пакеты данного туннеля. | esr(config-l2tpv3)# bridge-group <BRIDGE-ID> | <BRIDGE-ID> – идентификационный номер моста, принимает значения в диапазоне:

|

| 12 | Активировать туннель. | esr(config-l2tpv3)# enable | |

| 13 | Указать размер MTU (MaximumTransmitionUnit) для туннелей (не обязательно). MTU более 1500 будет активно только в случае применения команды "system jumbo-frames" | esr(config-l2tpv3)# mtu <MTU> | <MTU> – значение MTU, принимает значения в диапазоне:

Значение по умолчанию: 1500. |

| 14 | Определить локальное значение cookie для дополнительной проверки соответствия между передаваемыми данными и сессией (не обязательно). | esr(config-l2tpv3)# local cookie <COOKIE> | <COOKIE> – значение COOKIE, параметр принимает значения длиной восемь или шестнадцать символов в шестнадцатеричном виде. |

| 15 | Определить удаленное значение cookie для дополнительной проверки соответствия между передаваемыми данными и сессией (не обязательно). | esr(config-l2tpv3)# remote cookie <COOKIE> | <COOKIE> – значение COOKIE, параметр принимает значения длиной восемь или шестнадцать символов в шестнадцатеричном виде. |

| 16 | Задать интервал времени, за который усредняется статистика о нагрузке на туннеле (не обязательно). | esr(config-l2tpv3)# load-average <TIME> | <TIME> – интервал в секундах, принимает значения [5..150]. Значение по умолчанию: 5. |

| 17 | Включить запись статистики использования текущего туннеля (не обязательно). | esr(config-subif)# history statistics | |

Также для L2TPv3-туннеля возможно настроить:

| |||

...

| Блок кода |

|---|

esr# configure esr(config)# tunnel l2tpv3 333 |

| Scroll Pagebreak |

|---|

Укажем локальный и удаленный шлюз (IP-адреса интерфейсов, граничащих с WAN):

| Блок кода |

|---|

esr(config-l2tpv3)# local address 21.0.0.1 esr(config-l2tpv3)# remote address 183.0.0.10 |

| Scroll Pagebreak |

|---|

...

После применения настроек трафик будет инкапсулироваться в туннель и отправляться партнеру, независимо от наличия L2TPv3-туннеля и правильности настроек с его стороны.

Настройки туннеля в удаленном офисе должны быть зеркальными локальным. В качестве локального шлюза должен использоваться IP-адрес 183.0.0.10. В качестве удаленного шлюза должен использоваться IP-адрес 21.0.0.1. Номер порта инкапсулирующего протокола на локальной стороне и стороне партнера 519. Идентификатор сессии внутри туннеля должен быть равным 200, на стороне партнера 100. Также туннель должен принадлежать мосту, который необходимо соединить с сетью партнера.

| Scroll Pagebreak |

|---|

Состояние туннеля можно посмотреть командой:

| Блок кода |

|---|

esr# show tunnels status l2tpv3 333 |

| Scroll Pagebreak |

|---|

...

| Шаг | Описание | Команда | Ключи |

|---|---|---|---|

| 1 | Создать VTI-туннель и перейти в режим его конфигурирования. | esr(config)# tunnel vti <TUN> | <TUN> – имя туннеля устройства. |

| 2 | Указать локальный IP-адрес VTI-туннеля. | esr(config-vti)#local address <ADDR> | <ADDR> – IP-адрес локального шлюза. |

| 3 | Указать удаленный IP-адрес VTI-туннеля. | esr(config-vti)#remote address <ADDR> | <ADDR> – IP-адрес удаленного шлюза. |

| 4 | Установить IP-адрес локальной стороны VTI-туннеля | esr(config-vti)# ip address <ADDR/LEN> | <ADDR/LEN> – IP-адрес и префикс подсети задаётся в виде AAA.BBB.CCC.DDD/EE, где каждая часть AAA – DDD принимает значения [0..255] и EE принимает значения [1..32]. |

| 5 | Включить VTI-туннель в зону безопасности и настроить правила взаимодействия между зонами или отключить firewall для VTI-туннеля. | esr(config-vti)# security-zone<NAME> | <NAME> – имя зоны безопасности, задаётся строкой до 12 символов. |

esr(config-vti)# ip firewall disable | |||

| 6 | Включить туннель. | esr(config-vti)#enable | |

| 7 | Создать IKE-профиль и перейти в режим его конфигурирования. | esr(config)# security ike proposal <NAME> | <NAME> – имя профиля протокола IKE, задаётся строкой до 31 символа. |

| 8 | Указать описание конфигурируемого IKE-профиля (не обязательно). | esr(config-ike-proposal)# description<DESCRIPTION> | <DESCRIPTION> – описание туннеля, задаётся строкой до 255 символов. |

| 9 | Определить алгоритм аутентификации для IKE (не обязательно). | esr(config-ike-proposal)# authentication algorithm <ALGORITHM> | <ALGORITHM> – алгоритм аутентификации, принимает значения: md5, sha1, sha2-256, sha2‑384, sha2-512. Значение по умолчанию: sha1 |

| 10 | Определить алгоритм шифрования для IKE (не обязательно). | esr(config-ike-proposal)# encryption algorithm <ALGORITHM> | <ALGORITHM> – протокол шифрования, принимает значения: des, 3des, blowfish128, blowfish192, blowfish256, aes128, aes192, aes256, aes128ctr, aes192ctr, aes256ctr, camellia128, camellia192, camellia256. Значение по умолчанию: 3des |

11 | Определить номер группы Диффи-Хеллмана Хэллмана (не обязательно). | esr(config-ike-proposal)# dh-group <DH-GROUP> | <DH-GROUP> – номер группы Диффи-ХеллманаХэллмана, принимает значения [1, 2, 5, 14, 15, 16, 17, 18]. Значение по умолчанию: 1 |

12 | Определить режим аутентификации IKE (не обязательно). | esr(config-ike-proposal)# authentication method <METHOD> | <METHOD> – метод аутентификации ключа. Может принимать значения:

Значение по умолчанию: pre-shared-key |

13 | Создать ike-политику и перейти в режим её конфигурирования. | esr(config)# security ike policy <NAME> | <NAME> – имя политики IKE, задаётся строкой до 31 символа. |

14 | Задать время жизни соединения протокола IKE (не обязательно). | esr(config-ike-proposal)# lifetime seconds <SEC> | <SEC> – период времени, принимает значения [4 ..86400] секунд. Значение по умолчанию: 3600 |

15 | Привязать IKE-профиль к IKE-политике. | esr(config-ike-policy)# proposal <NAME> | <NAME> – имя профиля протокола IKE, задаётся строкой до 31 символа. |

16 | Указать ключ аутентификации (обязательно, если в качестве режима аутентификации выбран pre-shared-key) | esr(config-ike-policy)# pre-shared-key ascii-text<TEXT> | <TEXT> – строка [1..64] ASCII символов. |

17 | Создать IKE-шлюз и перейти в режим его конфигурирования. | esr(config)# security ike gateway <NAME> | <NAME> – имя шлюза протокола IKE, задаётся строкой до 31 символа. |

18 | Привязать IKE-политику к IKE-шлюзу. | esr(config-ike-gw)# ike-policy <NAME> | <NAME> – имя политики протокола IKE, задаётся строкой до 31 символа. |

19 | Указать версию IKE (не обязательно). | esr(config-ike-gw)# version <VERSION> | <version> – версия IKE-протокола: v1-only или v2-only. Значение по умолчанию: v1-only |

20 | Установить режим перенаправления трафика в туннель – route-based. | esr(config-ike-gw)# mode route-based | |

21 | Указать действие для DPD (не обязательно). | esr(config-ike-gw)# dead-peer-detection action <MODE> | <MODE> – режим работы DPD:

Значение по умолчанию: none |

22 | Указать интервал между отправкой сообщений механизмом DPD (не обязательно). | esr(config-ike-gw)# dead-peer-detection interval <SEC> | <SEC> – интервал между отправкой сообщений механизмом DPD, принимает значения [1..180] секунд. Значение по умолчанию: 2 |

23 | Указать период времени для ответа на сообщения механизма DPD (не обязательно). | esr(config-ike-gw)# dead-peer-detection timeout <SEC> | <SEC> – период времени для ответа на сообщения механизма DPD, принимает значения [1..180] секунд. Значение по умолчанию: 30 секунд |

24 | Привязать VTI-туннель к IKE-шлюзу. | esr(config-ike-gw)# bind-interface vti <VTI> | <VTI> – идентификационный номер интерфейса VTI. |

25 | Создать в IPsec-профиль. | esr(config)# security ipsec proposal <NAME> | <NAME> – имя профиля протокола IPsec, задаётся строкой до 31 символа. |

26 | Определить алгоритм аутентификации для IPsec (не обязательно) | esr(config-ipsec-proposal)# authentication algorithm <ALGORITHM> | <ALGORITHM> – алгоритм аутентификации, принимает значения: md5, sha1, sha2-256, sha2‑384, sha2-512. Значение по умолчанию: sha1 |

27 | Определить алгоритм шифрования для IPsec (не обязательно) | esr(config-ipsec-proposal)# encryption algorithm <ALGORITHM> | <ALGORITHM> – протокол шифрования, принимает значения: des, 3des, blowfish128, blowfish192, blowfish256, aes128, aes192, aes256, aes128ctr, aes192ctr, aes256ctr, camellia128, camellia192, camellia256. Значение по умолчанию: 3des |

28 | Указать протокол инкапсуляции для IPsec (не обязательно). | esr(config-ipsec-proposal)# protocol <PROTOCOL> | <PROTOCOL> – инкапсулирующий протокол, принимает значения Значение по умолчанию: esp |

29 | Создать IPsec-политику и перейти в режим её конфигурирования. | esr(config)# security ipsec policy <NAME> | <NAME> – имя политики IPsec, задаётся строкой до 31 символа. |

30 | Привязать IPsec-профиль к IPsec-политике | esr(config-ipsec-policy)# proposal <NAME> | <NAME> – имя профиля протокола IPsec, задаётся строкой до 31 символа. |

31 | Задать время жизни IPsec-туннеля (не обязательно). | esr(config-ipsec- policy)# lifetime { seconds <SEC> | | <SEC> – период времени жизни IPsec-туннеля, по истечении происходит пересогласование. Принимает значения [1140..86400] секунд. <PACKETS> – количество пакетов, после передачи которого происходит пересогласование IPsec-туннеля. Принимает значения [4..86400]. <KB> – объем трафика, после передачи которого происходит пересогласование IPsec-туннеля. Принимает значения [4..86400] секунд. Значение по умолчанию: 28800 секунд |

32 | Создать IPsec VPN и перейти в режим конфигурирования. | esr(config)# security ipsec vpn <NAME> | <NAME> – имя VPN, задаётся строкой до 31 символа. |

33 | Определить режим согласования данных, необходимых для активации VPN. | esr(config-ipsec-vpn)# mode <MODE> | <MODE> – режим работы VPN. |

34 | Привязать IPsec-политику к IPsec-VPN. | esr(config-ipsec-vpn)# ike ipsec-policy <NAME> | <NAME> – имя IPsec-политики, задаётся строка до 31 символа. |

35 | Задать значение DSCP для использования в IP-заголовке исходящих пакетов IKE-протокола (не обязательно). | esr(config-ipsec-vpn)# ike dscp <DSCP> | DSCP> – значение кода DSCP, принимает значения в диапазоне [0..63]. Значение по умолчанию: 63 |

36 | Установить режим активации VPN. | esr(config-ipsec-vpn)# ike establish-tunnel <MODE> | <MODE> – режим активации VPN:

|

37 | Осуществить привязку IKE-шлюза к IPsec-VPN. | esr(config-ipsec-vpn)# ike gateway <NAME> | <NAME> – имя IKE-шлюза, задаётся строкой до 31 символа. |

38 | Установить значение временного интервала в секундах, по истечению которого соединение закрывается, если не было принято или передано ни одного пакета через SA (не обязательно). | esr(config-ipsec-vpn)# ike idle-time <TIME> | <TIME> – интервал в секундах, принимает значения [4..86400]. |

39 | Отключить пересогласование ключей до разрыва IKE-соединения по истечению времени, количеству переданных пакетов или байт (не обязательно). | esr(config-ipsec-vpn)# ike rekey disable | |

40 | Настроить начало пересогласования ключей IKE-соединения до истечения времени жизни (не обязательно). | esr(config-ipsec-vpn)# ike rekey margin { seconds <SEC> | | <SEC> – интервал времени в секундах, оставшийся до закрытия соединения (задается командой lifetimeseconds, см. 22.2.13). Принимает значения [4..86400]. <PACKETS> – количество пакетов, оставшихся до закрытия соединения (задается командой lifetimepackets). Принимает значения [4..86400] <KB> – объем трафика в килобайтах, оставшийся до закрытия соединения (задается командой lifetimekilobytes). Принимает значения [4..86400] Значение по умолчанию:

|

41 | Установить уровень случайного разброса значений параметров margin seconds, margin packets, margin kilobytes (не обязательно). | esr(config-ipsec-vpn)# ike rekey randomization <VALUE> | <VALUE> – максимальный процент разброса значений, принимает значения [1..100]. Значение по умолчанию: 100% |

42 | Указать описание для IPsec-VPN (не обязательно). | esr(config-ipsec-vpn)# description <DESCRIPTION> | <DESCRIPTION> – описание профиля, задаётся строкой до 255 символов. |

43 | Активировать IPsec VPN. | esr(config-ipsec-vpn)# enable |

...

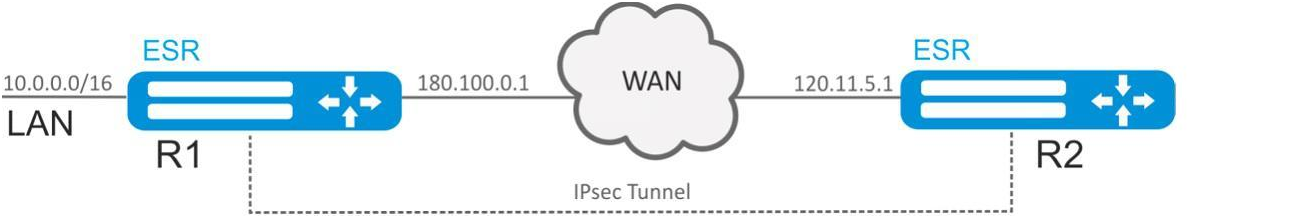

Конфигурирование R1

Настроим внешний сетевой интерфейс и определим принадлежность к зоне безопасности:Блок кода esr# configure esr(config)# interface gi 1/0/1 esr(config-if-gi)# ip address 180.100.0.1/24 esr(config-if-gi)# security-zone untrusted esr(config-if-gi)# exit

Создадим туннель VTI. Трафик будет перенаправляться через VTI в IPsec-туннель. В качестве локального и удаленного шлюза указываются IP-адреса интерфейсов, граничащих с WAN:

Блок кода esr(config)# tunnel vti 1 esr(config-vti)# local address 180.100.0.1 esr(config-vti)# remote address 120.11.5.1 esr(config-vti)# enable esr(config-vti)# exit

Для настройки правил зон безопасности потребуется создать профиль порта протокола ISAKMP:

Блок кода esr(config)# object-group service ISAKMP esr(config-object-group-service)# port-range 500 esr(config-object-group-service)# exit

Создадим статический маршрут до удаленной LAN-сети. Для каждой подсети, которая находится за IPsec-туннелем, нужно указать маршрут через VTI-туннель:Scroll Pagebreak Блок кода esr(config)# ip route 192.0.2.0/24 tunnel vti 1

Создадим профиль протокола IKE. В профиле укажем группу Диффи-Хэллмана 2, алгоритм шифрования AES 128 bit, алгоритм аутентификации MD5. Данные параметры безопасности используются для защиты IKE-соединения:

Блок кода esr(config)# security ike proposal ike_prop1 esr(config-ike-proposal)# dh-group 2 esr(config-ike-proposal)# authentication algorithm md5 esr(config-ike-proposal)# encryption algorithm aes128 esr(config-ike-proposal)# exit

Создадим политику протокола IKE. В политике указывается список профилей протокола IKE, по которым могут согласовываться узлы и ключ аутентификации:

Блок кода esr(config)# security ike policy ike_pol1 esr(config-ike-policy)# pre-shared-key hexadecimal 123FFF esr(config-ike-policy)# proposal ike_prop1 esr(config-ike-policy)# exit

Создадим шлюз протокола IKE. В данном профиле указывается VTI-туннель, политика, версия протокола и режим перенаправления трафика в туннель:

Блок кода esr(config)# security ike gateway ike_gw1 esr(config-ike-gw)# ike-policy ike_pol1 esr(config-ike-gw)# mode route-based esr(config-ike-gw)# bind-interface vti 1 esr(config-ike-gw)# version v2-only esr(config-ike-gw)# exit

Создадим профиль параметров безопасности для IPsec-туннеля. В профиле укажем алгоритм шифрования AES 128 bit, алгоритм аутентификации MD5. Данные параметры безопасности используются для защиты IPsec-туннеля:

Блок кода esr(config)# security ipsec proposal ipsec_prop1 esr(config-ipsec-proposal)# authentication algorithm md5 esr(config-ipsec-proposal)# encryption algorithm aes128 esr(config-ipsec-proposal)# exit

Создадим политику для IPsec-туннеля. В политике указывается список профилей IPsec-туннеля, по которым могут согласовываться узлы.Scroll Pagebreak Блок кода esr(config)# security ipsec policy ipsec_pol1 esr(config-ipsec-policy)# proposal ipsec_prop1 esr(config-ipsec-policy)# exit

Создадим IPsec VPN. В VPN указывается шлюз IKE-протокола, политика IP sec-туннеля, режим обмена ключами и способ установления соединения. После ввода всех параметров включим туннель командой enable.Scroll Pagebreak Блок кода esr(config)# security ipsec vpn ipsec1 esr(config-ipsec-vpn)# mode ike esr(config-ipsec-vpn)# ike establish-tunnel route esr(config-ipsec-vpn)# ike gateway ike_gw1 esr(config-ipsec-vpn)# ike ipsec-policy ipsec_pol1 esr(config-ipsec-vpn)# enable esr(config-ipsec-vpn)# exit esr(config)# exit

- Конфигурирование R2

Настроим внешний сетевой интерфейс и определим принадлежность к зоне безопасности:

Блок кода esr# configure esr(config)# interface gi 1/0/1 esr(config-if)# ip address 120.11.5.1/24 esr(config-if)# security-zone untrusted esr(config-if)# exit

Создадим туннель VTI. Трафик будет перенаправляться через VTI в IPsec-туннель. В качестве локального и удаленного шлюза указываются IP-адреса интерфейсов, граничащих с WAN:

Блок кода esr(config)# tunnel vti 1 esr(config-vti)# remote address 180.100.0.1 esr(config-vti)# local address 120.11.5.1 esr(config-vti)# enable esr(config-vti)# exit

Для настройки правил зон безопасности потребуется создать профиль порта протокола ISAKMP:

Блок кода esr(config)# object-group service ISAKMP esr(config-object-group-service)# port-range 500 esr(config-object-group-service)# exit

Создадим статический маршрут до удаленной LAN-сети. Для каждой подсети, которая находится за IPsec-туннелем, нужно указать маршрут через VTI-туннель:

Блок кода esr(config)# ip route 10.0.0.0/16 tunnel vti 1

Создадим профиль протокола IKE. В профиле укажем группу Диффи-Хэллмана 2, алгоритм шифрования AES 128 bit, алгоритм аутентификации MD5. Данные параметры безопасности используются для защиты IKE-соединения:

Блок кода esr(config)# security ike proposal ike_prop1 esr(config-ike-proposal)# dh-group 2 esr(config-ike-proposal)# authentication algorithm md5 esr(config-ike-proposal)# encryption algorithm aes128 esr(config-ike-proposal)# exit esr(config)#

Создадим политику протокола IKE. В политике указывается список профилей протокола IKE, по которым могут согласовываться узлы и ключ аутентификации:

Блок кода esr(config)# security ike policy ike_pol1 esr(config-ike-policy)# pre-shared-key hexadecimal 123FFF esr(config-ike-policy)# proposal ike_prop1 esr(config-ike-policy)# exit

Создадим шлюз протокола IKE. В данном профиле указывается VTI-туннель, политика, версия протокола и режим перенаправления трафика в туннель:

Блок кода esr(config)# security ike gateway ike_gw1 esr(config-ike-gw)# ike-policy ike_pol1 esr(config-ike-gw)# mode route-based esr(config-ike-gw)# bind-interface vti 1 esr(config-ike-gw)# version v2-only esr(config-ike-gw)# exit

Создадим профиль параметров безопасности для IPsec-туннеля. В профиле укажем алгоритм шифрования AES 128 bit, алгоритм аутентификации MD5. Данные параметры безопасности используются для защиты IPsec-туннеля:

Блок кода esr(config)# security ipsec proposal ipsec_prop1 esr(config-ipsec-proposal)# authentication algorithm md5 esr(config-ipsec-proposal)# encryption algorithm aes128 esr(config-ipsec-proposal)# exit

Создадим политику для IPsec-туннеля. В политике указывается список профилей IPsec-туннеля, по которым могут согласовываться узлы.

Блок кода esr(config)# security ipsec policy ipsec_pol1 esr(config-ipsec-policy)# proposal ipsec_prop1 esr(config-ipsec-policy)# exit

Создадим IPsec VPN. В VPN указывается шлюз IKE-протокола, политика IP sec-туннеля, режим обмена ключами и способ установления соединения. После ввода всех параметров включим туннель командой enable.

Блок кода esr(config)# security ipsec vpn ipsec1 esr(config-ipsec-vpn)# mode ike esr(config-ipsec-vpn)# ike establish-tunnel route esr(config-ipsec-vpn)# ike gateway ike_gw1 esr(config-ipsec-vpn)# ike ipsec-policy ipsec_pol1 esr(config-ipsec-vpn)# enable esr(config-ipsec-vpn)# exit esr(config)# exit

Состояние туннеля можно посмотреть командой:

Блок кода esr# show security ipsec vpn status ipsec1

Конфигурацию туннеля можно посмотреть командой:Scroll Pagebreak Блок кода esr# show security ipsec vpn configuration ipsec1

...

| Шаг | Описание | Команда | Ключи |

|---|---|---|---|

| 1 | Создать IKE-экземпляр и перейти в режим его конфигурирования. | esr(config)# security ike proposal <NAME> | <NAME> – имя профиля протокола IKE, задаётся строкой до 31 символа. |

| 2 | Указать описание конфигурируемого туннеля (не обязательно). | esr(config-ike-proposal)# description<DESCRIPTION> | <DESCRIPTION> – описание туннеля, задаётся строкой до 255 символов. |

| 3 | Определить алгоритм аутентификации для IKE. | esr(config-ike-proposal)# authentication algorithm <ALGORITHM> | <ALGORITHM> – алгоритм аутентификации, принимает значения: md5, sha1, sha2-256, sha2‑384, sha2-512. |

| 4 | Определить алгоритм шифрования для IKE. | esr(config-ike-proposal)# encryption algorithm <ALGORITHM> | <ALGORITHM> – протокол шифрования, принимает значения: des, 3des, blowfish128, blowfish192, blowfish256, aes128, aes192, aes256, aes128ctr, aes192ctr, aes256ctr, camellia128, camellia192, camellia256. |

| 5 | Определить номер группы Диффи-ХеллманаХэллмана. | esr(config-ike-proposal)# dh-group <DH-GROUP> | <DH-GROUP> – номер группы Диффи-ХеллманаХэллмана, принимает значения [1, 2, 5, 14, 15, 16, 17, 18]. |

| 6 | Определить режим аутентификации. | esr(config-ike-proposal)# authentication method <METHOD> | <METHOD> – метод аутентификации ключа. Может принимать значения:

|

| 7 | Создать политику для профиля IKE и перейти в режим её конфигурирования. | esr(config)# security ike policy <NAME> | <NAME> – имя политики IKE, задаётся строкой до 31 символа. |

| 8 | Задать время жизни соединения протокола IKE (не обязательно). | esr(config-ike-proposal)# lifetime seconds <SEC> | <SEC> – период времени, принимает значения [4 ..86400] секунд. |

| 9 | Привязать политику к профилю. | esr(config-ike-policy)# proposal <NAME> | <NAME> – имя профиля протокола IKE, задаётся строкой до 31 символа. |

| 10 | Указать ключ аутентификации. | esr(config-ike-policy)#pre-shared-key ascii-text<TEXT> | <TEXT> – строка [1..64] ASCII символов. |

| 11 | Создать шлюз для IKE и перейти в режим его конфигурирования. | esr(config)# security ike gateway <NAME> | <NAME> – имя шлюза протокола IKE, задаётся строкой до 31 символа. |

| 12 | Привязать политику IKE. | esr(config-ike-gw)# ike-policy <NAME> | <NAME> – имя политики протокола IKE, задаётся строкой до 31 символа. |

| 13 | Указать версию IKE (не обязательно). | esr(config-ike-gw)# version <VERSION> | <version> – версия IKE-протокола: v1-only или v2-only. |

| 14 | Установить режим перенаправления трафика в туннель. | esr(config-ike-gw)#mode<MODE> | <MODE> – режим перенаправления трафика в туннель, принимает значения:

|

| 15 | Указать действие для DPD (не обязательно). | esr(config-ike-gw)# dead-peer-detection action <MODE> | <MODE> – режим работы DPD:

|

| 16 | Указать интервал между отправкой сообщений механизмом DPD (не обязательно). | esr(config-ike-gw)#dead-peer-detection interval <SEC> | <SEC> – интервал между отправкой сообщений механизмом DPD, принимает значения [1..180] секунд. |

| 17 | Указать период времени для ответа на сообщения механизма DPD (не обязательно). | esr(config-ike-gw)# dead-peer-detection timeout <SEC> | <SEC> – период времени для ответа на сообщения механизма DPD, принимает значения [1..180] секунд. |

| 18 | Указать версию IKE (не обязательно). | esr(config-ike-gw)# version <VERSION> | <version> – версия IKE-протокола: v1-only или v2-only. |

19 | Установить IP подсети отправителя. | esr(config-ike-gw)# local network <ADDR/LEN> | <ADDR/LEN> – IP-адрес и маска подсети отправителя. Параметр задаётся в виде AAA.BBB.CCC.DDD/EE, где каждая часть AAA – DDD принимает значения [0..255] и EE принимает значения [1..32]; <TYPE> – тип протокола, принимает значения: esp, icmp, ah, eigrp, ospf, igmp, ipip, tcp, pim, udp, vrrp, rdp, l2tp, gre; <ID> – идентификационный номер IP-протокола, принимает значения [0x00-0xFF]; <PORT> – TCP/UDP порт, принимает значения [1..65535]. |

20 | Установить IP-адрес локального шлюза IPsec-туннеля. | esr(config-ike-gw)#local address <ADDR> | <ADDR> – IP-адрес локального шлюза. |

21 | Установить IP-адрес удаленного шлюза IPsec-туннеля. | esr(config-ike-gw)#remote address <ADDR> | <ADDR> – IP-адрес удаленного шлюза. |

22 | Установить IP-адрес подсети получателя, а также IP-протокол и порт. | esr(config-ike-gw)# remote network <ADDR/LEN> | <ADDR/LEN> – IP-адрес и маска подсети отправителя. Параметр задаётся в виде AAA.BBB.CCC.DDD/EE, где каждая часть AAA – DDD принимает значения [0..255] и EE принимает значения [1..32]; <TYPE> – тип протокола, принимает значения: esp, icmp, ah, eigrp, ospf, igmp, ipip, tcp, pim, udp, vrrp, rdp, l2tp, gre; <ID> – идентификационный номер IP-протокола, принимает значения [0x00-0xFF]; <PORT> – TCP/UDP порт, принимает значения [1..65535]. |

23 | Создать в профиль IPsec. | esr(config)# security ipsec proposal <NAME> | <NAME> – имя профиля протокола IPsec, задаётся строкой до 31 символа. |

24 | Определить алгоритм аутентификации для IPsec. | esr(config-ipsec-proposal)# authentication algorithm <ALGORITHM> | <ALGORITHM> – алгоритм аутентификации, принимает значения: md5, sha1, sha2-256, sha2‑384, sha2-512. |

26 | Определить алгоритм шифрования для IPsec. | esr(config-ipsec-proposal)# encryption algorithm <ALGORITHM> | <ALGORITHM> – протокол шифрования, принимает значения: des, 3des, blowfish128, blowfish192, blowfish256, aes128, aes192, aes256, aes128ctr, aes192ctr, aes256ctr, camellia128, camellia192, camellia256. |

26 | Указать протокол (не обязательно). | esr(config-ipsec-proposal)#protocol <PROTOCOL> | <PROTOCOL> – инкапсулирующий протокол, принимает значения |

27 | Создать политику для профиля IPsec и перейти в режим её конфигурирования | esr(config)# security ipsec policy <NAME> | <NAME> – имя политики IPsec, задаётся строкой до 31 символа. |

28 | Привяжем политику к профилю | esr(config-ipsec-policy)# proposal <NAME> | <NAME> – имя профиля протокола IPsec, задаётся строкой до 31 символа. |

29 | Задать время жизни IPsec туннеля (не обязательно). | esr(config-ipsec-policy)# lifetime { seconds <SEC> | | <SEC> – период времени жизни IPsec-туннеля, по истечении которого происходит пересогласование. Принимает значения [1140..86400] секунд. <PACKETS> – количество пакетов, после передачи которых происходит пересогласование IPsec-туннеля. Принимает значения [4..86400]. <KB> – объем трафика, после передачи которого происходит пересогласование IPsec-туннеля. Принимает значения [4..86400] секунд. |

30 | Создать IPsec VPN и перейти в режим конфигурирования. | esr(config)# security ipsecvpn <NAME> | <NAME> – имя VPN, задаётся строкой до 31 символа. |

31 | Определить режим согласования данных, необходимых для активации VPN. | esr(config-ipsec-vpn)# mode <MODE> | <MODE> – режим работы VPN. |

32 | Привязать IPsec политику к VPN. | esr(config-ipsec-vpn)#ike ipsec-policy <NAME> | <NAME> – имя IPsec-политики, задаётся строка до 31 символа. |

33 | Задать значение DSCP для использования в IP-заголовке исходящих пакетов IKE-протокола (не обязательно). | esr(config-ipsec-vpn)#ike dscp <DSCP> | DSCP> – значение кода DSCP, принимает значения в диапазоне [0..63]. |

34 | Устанавливается режим активации VPN. | esr(config-ipsec-vpn)#ike establish-tunnel <MODE> | <MODE> – режим активации VPN:

|

35 | Осуществить привязка IKE-шлюза к VPN. | esr(config-ipsec-vpn)# ike gateway <NAME> | <NAME> – имя IKE-шлюза, задаётся строкой до 31 символа. |

36 | Установить значение временного интервала в секундах, по истечению которого соединение закрывается, если не было принято или передано ни одного пакета через SA (не обязательно). | esr(config-ipsec-vpn)# ike idle-time <TIME> | <TIME> – интервал в секундах, принимает значения [4..86400]. |

37 | Отключить пересогласование ключей до разрыва IKE-соединения по истечению времени, количеству переданных пакетов или байт (не обязательно). | esr(config-ipsec-vpn)#ike rekey disable | |

38 | Настроить начало пересогласования ключей IKE-соединения до истечения времени жизни (не обязательно). | esr(config-ipsec-vpn)# Ike rekey margin { seconds <SEC> | | <SEC> – интервал времени в секундах, оставшийся до закрытия соединения (задается командой lifetimeseconds) . Принимает значения [4..86400]. <PACKETS> – количество пакетов, оставшихся до закрытия соединения (задается командой lifetimepackets). Принимает значения [4..86400]. <KB> – объем трафика в килобайтах, оставшийся до закрытия соединения (задается командой lifetimekilobytes). Принимает значения [4..86400] |

39 | Установить уровень случайного разброса значений параметров marginseconds, marginpackets, marginkilobytes (не обязательно). | esr(config-ipsec-vpn)# ike rekey randomization <VALUE> | <VALUE> – максимальный процент разброса значений, принимает значения [1..100]. |

40 | Описать VPN (не обязательно). | esr(config-ipsec-vpn)# description <DESCRIPTION> | <DESCRIPTION> – описание профиля, задаётся строкой до 255 символов. |

41 | Активировать IPsec VPN. | esr(config-ipsec-vpn)# enable |

...

| Примечание |

|---|

В firewall необходимо разрешить протокол ESP и ISAKMP (UDP-порт 500). |

Алгоритм настройки

...

Remote Access IPsec VPN – сценарий организации временных VPN-подключений, в котором сервер IPsec VPN находится в режиме ожидания входящих подключений, а клиенты осуществляют временные подключения к серверу для получения доступа к сетевым ресурсам.

...

| Шаг | Описание | Команда | Ключи |

|---|---|---|---|

| 1 | Создать IKE-экземпляр и перейти в режим его конфигурирования. | esr(config)# security ike proposal <NAME> | <NAME> – имя профиля протокола IKE, задаётся строкой до 31 символа. |

| 2 | Указать описание конфигурируемого туннеля (не обязательно). | esr(config-ike-proposal)# description <DESCRIPTION> | <DESCRIPTION> – описание туннеля, задаётся строкой до 255 символов. |

| 3 | Определить алгоритм аутентификации для IKE (не обязательно). | esr(config-ike-proposal)# authentication algorithm <ALGORITHM> | <ALGORITHM> – алгоритм аутентификации, принимает значения: md5, sha1, sha2-256, sha2‑384, sha2-512. Значение по умолчанию: sha1 |

| 4 | Установить IP-адрес локальной стороны VTI-туннеля (не обязательно). | esr(config-vti)# ip address <ADDR/LEN> | <ADDR/LEN> – IP-адрес и префикс подсети задаётся в виде AAA.BBB.CCC.DDD/EE, где каждая часть AAA – DDD принимает значения [0..255] и EE принимает значения [1..31]. |

| 5 | Определить номер группы Диффи-Хеллмана Хэллмана (не обязательно). | esr(config-ike-proposal)# dh-group <DH-GROUP> | <DH-GROUP> – номер группы Диффи-ХеллманаХэллмана, принимает значения [1, 2, 5, 14, 15, 16, 17, 18]. Значение по умолчанию: 1 |

| 6 | Создать политику для профиля IKE и перейти в режим её конфигурирования. | esr(config)# security ike policy <NAME> | <NAME> – имя политики IKE, задаётся строкой до 31 символа. |

| 7 | Определить режим аутентификации. | esr(config-ike- policy)# authentication method <METHOD> | <METHOD> – метод аутентификации ключа. Может принимать значения:

|

| 8 | Задать режим клиента (только для клиента). | esr(config-ike- policy)# authentication mode client | |

| 9 | Задать время жизни соединения протокола IKE (не обязательно). | esr(config-ike- policy)# lifetime seconds <SEC> | <SEC> – период времени, принимает значения [4 ..86400] секунд. Значение по умолчанию: 3600 |

| 10 | Привязать политику к профилю. | esr(config-ike-policy)# proposal <NAME> | <NAME> – имя профиля протокола IKE, задаётся строкой до 31 символа. |

| 11 | Указать ключ аутентификации. | esr(config-ike-policy)#pre-shared-key ascii-text <TEXT> | <TEXT> – строка [1..64] ASCII символов. |

| 12 | Создать профиль доступа. | esr(config)# access profile <NAME> | <NAME> – имя профиля доступа, задаётся строкой до 31 символа. |

| 13 | Создать имя пользователя. | esr(config-access-profile)# user <LOGIN> | <LOGIN> – логин клиента, задаётся строкой до 31 символа. |

| 14 | Задать пароль пользователя. | esr(config-profile)# password ascii-text <TEXT> | <TEXT> – строка [8..32] ASCII символов. |

| 15 | Создать пул адресов назначения (только для сервера). | esr(config)# address-assignment pool <NAME> | <NAME> – имя пула адресов назначения, задаётся строкой до 31 символа. |

| 16 | Задать подсеть, из которой будут выдаваться IP клиентам (только для сервера). | esr(config-pool)# ip prefix <ADDR/LEN> | <ADDR/LEN> – адрес подсети и префикс. |

| 17 | Создать шлюз для IKE и перейти в режим его конфигурирования. | esr(config)# security ike gateway <NAME> | <NAME> – имя шлюза протокола IKE, задаётся строкой до 31 символа. |

| 18 | Привязать политику IKE. | esr(config-ike-gw)# ike-policy <NAME> | <NAME> – имя политики протокола IKE, задаётся строкой до 31 символа. |

| 19 | Установить режим перенаправления трафика в туннель. | esr(config-ike-gw)# mode <MODE> | <MODE> – режим перенаправления трафика в туннель, принимает значения:

|

| 20 | Указать действие для DPD (не обязательно). | esr(config-ike-gw)# dead-peer-detection action <MODE> | <MODE> – режим работы DPD:

Значение по умолчанию: none |

| 21 | Указать интервал между отправкой сообщений механизмом DPD (не обязательно). | esr(config-ike-gw)#dead-peer-detection interval <SEC> | <SEC> – интервал между отправкой сообщений механизмом DPD, принимает значения [1..180] секунд. Значение по умолчанию: 2 |

| 22 | Указать период времени для ответа на сообщения механизма DPD (не обязательно). | esr(config-ike-gw)# dead-peer-detection timeout <SEC> | <SEC> – период времени для ответа на сообщения механизма DPD, принимает значения [1..180] секунд. Значение по умолчанию: 30 |

| 23 | Указать версию IKE (не обязательно). | esr(config-ike-gw)# version <VERSION> | <VERSION> – версия IKE-протокола: v1-only или v2-only. Значение по умолчанию: v1-only |

| 24 | Установить IP подсети отправителя (только для сервера). | esr(config-ike-gw)# local network <ADDR/LEN> | <ADDR/LEN> – IP-адрес и маска подсети отправителя. Параметр задаётся в виде AAA.BBB.CCC.DDD/EE, где каждая часть AAA – DDD принимает значения [0..255] и EE принимает значения [1..32]; <TYPE> – тип протокола, принимает значения: esp, icmp, ah, eigrp, ospf, igmp, ipip, tcp, pim, udp, vrrp, rdp, l2tp, gre; <ID> – идентификационный номер IP-протокола, принимает значения [0x00-0xFF]; <PORT> – TCP/UDP порт, принимает значения [1..65535]. |

| 25 | Установить IP-адрес локального шлюза IPsec-туннеля. | esr(config-ike-gw)#local address <ADDR> | <ADDR> – IP-адрес локального шлюза. |

| 26 | Установить IP-адрес удаленного шлюза IPsec-туннеля. | esr(config-ike-gw)#remote address [any | <ADDR/LEN> | Any – установить в качестве удаленного адреса – любой адрес клиента, в конфигурации сервера; <ADDR/LEN> – IP-адрес и маска подсети сервера, в кофигурации клиента. |

| 27 | Задать пул динамического выделения IP-адресов клиентам (только для сервера). | esr(config-ike-gw)# remote network dynamic pool <NAME> | <NAME> – имя пула адресов назначения, задаётся строкой до 31 символа. |

| 28 | Задать режим динамического установления удаленной подсети (только для клиента). | esr(config-ike-gw)# remote network dynamic client | |

| 29 | Задать профиль доступа для XAUTH-параметров (только для сервера). | esr(config-ike-gw)# xauth access-profile <NAME> | <NAME> – имя профиля доступа, задаётся строкой до 31 символа. |

| 30 | Задать профиль доступа и логин для XAUTH-параметров (только для клиента). | esr(config-ike-gw)# xauth access-profile <NAME> client <LOGIN> | <NAME> – имя профиля доступа, задаётся строкой до 31имвола; <LOGIN> – логин клиента, задаётся строкой до 31 символа. |

| 31 | Задать интерфейс терминации выделенного IP для построения IPsec VPN (только для клиента). | esr(config-ike-gw)# assign-interface loopback <INDEX> | <INDEX> – индекс интерфейса, принимает значения [1..65535]. |

| 32 | Создать профиль IPsec. | esr(config)# security ipsec proposal <NAME> | <NAME> – имя профиля протокола IPsec, задаётся строкой до 31 символа. |

| 33 | Определить алгоритм аутентификации для IPsec (не обязательно). | esr(config-ipsec-proposal)# authentication algorithm <ALGORITHM> | <ALGORITHM> – алгоритм аутентификации, принимает значения: md5, sha1, sha2-256, sha2‑384, sha2-512. Значение по умолчанию: sha1 |

| 34 | Определить алгоритм шифрования для IPsec (не обязательно). | esr(config-ipsec-proposal)# encryption algorithm <ALGORITHM> | <ALGORITHM> – протокол шифрования, принимает значения: des, 3des, blowfish128, blowfish192, blowfish256, aes128, aes192, aes256, aes128ctr, aes192ctr, aes256ctr, camellia128, camellia192, camellia256. Значение по умолчанию: 3des |

| 35 | Указать протокол (не обязательно). | esr(config-ipsec-proposal)#protocol <PROTOCOL> | <PROTOCOL> – инкапсулирующий протокол, принимает значения:

Значение по умолчанию: esp |

| 36 | config-ipsec-proposal конфигурирования | esr(config)# security ipsec policy <NAME> | <NAME> – имя политики IPsec, задаётся строкой до 31 символа. |

| 37 | Привяжем политику к профилю | esr(config-ipsec-policy)# proposal <NAME> | <NAME> – имя профиля протокола IPsec, задаётся строкой до 31 символа. |

| 38 | Задать время жизни IPsec-туннеля (не обязательно). | esr(config-ipsec-policy)# lifetime { seconds <SEC> | | <SEC> – период времени жизни IPsec-туннеля, по истечении которого происходит пересогласование. Принимает значения [1140..86400] секунд. Значение по умолчанию: 540 <PACKETS> – количество пакетов, после передачи которых происходит пересогласование IPsec-туннеля. Принимает значения [4..86400]. Значение по умолчанию: отключено. <KB> – объем трафика, после передачи которого происходит пересогласование IPsec-туннеля. Принимает значения [4..86400] секунд. Значение по умолчанию: отключено. |

| 39 | Создать IPsec VPN и перейти в режим конфигурирования. | esr(config)# security ipsec vpn <NAME> | <NAME> – имя VPN, задаётся строкой до 31 символа. |

| 40 | Определить режим согласования данных, необходимых для активации VPN. | esr(config-ipsec-vpn)# mode <MODE> | <MODE> – режим работы VPN, принимает значения: ike, manual. |

| 41 | Привязать IPsec политику к VPN. | esr(config-ipsec-vpn)#ike ipsec-policy <NAME> | <NAME> – имя IPsec-политики, задаётся строка до 31 символа. |

| 42 | Задать значение DSCP для использования в IP-заголовке исходящих пакетов IKE-протокола (не обязательно). | esr(config-ipsec-vpn)#ike dscp <DSCP> | DSCP> – значение кода DSCP, принимает значения в диапазоне [0..63]. Значение по умолчанию: 63 |

| 43 | Устанавливается режим активации VPN. | esr(config-ipsec-vpn)#ike establish-tunnel <MODE> | <MODE> – режим активации VPN:

|

| 44 | Осуществить привязка IKE-шлюза к VPN. | esr(config-ipsec-vpn)# ike gateway <NAME> | <NAME> – имя IKE-шлюза, задаётся строкой до 31 символа. |

| 45 | Установить значение временного интервала в секундах, по истечению которого соединение закрывается, если не было принято или передано ни одного пакета через SA (не обязательно). | esr(config-ipsec-vpn)# ike idle-time <TIME> | <TIME> – интервал в секундах, принимает значения [4..86400]. Значение по умолчанию: 0 |

| 46 | Отключить пересогласование ключей до разрыва IKE-соединения по истечению времени, количеству переданных пакетов или байт (не обязательно). | esr(config-ipsec-vpn)#ike rekey disable | Значение по умолчанию: включено. |

| 47 | Настроить начало пересогласования ключей IKE-соединения до истечения времени жизни (не обязательно). | esr(config-ipsec-vpn)# ike rekey margin { seconds <SEC> | | <SEC> – интервал времени в секундах, оставшийся до закрытия соединения (задается командой lifetimeseconds) . Принимает значения [4..86400]. <PACKETS> – количество пакетов, оставшихся до закрытия соединения (задается командой lifetimepackets). Принимает значения [4..86400]. <KB> – объем трафика в килобайтах, оставшийся до закрытия соединения (задается командой lifetimekilobytes). Принимает значения [4..86400] |

| 48 | Установить уровень случайного разброса значений параметров marginseconds, marginpackets, marginkilobytes (не обязательно). | esr(config-ipsec-vpn)# ike rekey randomization <VALUE> | <VALUE> – максимальный процент разброса значений, принимает значения [1..100]. Значение по умолчанию: 100 |

| 49 | Описать VPN (не обязательно). | esr(config-ipsec-vpn)# description <DESCRIPTION> | <DESCRIPTION> – описание профиля, задаётся строкой до 255 символов. |

| 50 | Активировать IPsec VPN. | esr(config-ipsec-vpn)# enable | |

| 51 | Включить режим пере-подключения клиентов XAUTH с одним логином/паролем (только для сервера) (не обязательно). | esr(config-ipsec-vpn)# security ike session uniqueids <MODE> | <MODE> – режим пере-подключения, принимает следующие значения:

|

Пример настройки

...

Задача:

Настроить Remote Access IPsec VPN между R1 и R2 с использованием второго фактора аутентификации IPsec - XAUTH. В качестве сервера IPsec VPN настроить маршрутизатор R1, а маршрутизатор R2 в качестве клиента IPsec VPN.

...

LT (англ. Logical Tunnel – логический туннель) – тип туннелей, предназначенный для передачи маршрутной информации и трафика между различными виртуальными маршрутизаторами (VRF Lite), сконфигурированными на одном аппаратном маршрутизаторе. LT-туннель может использоваться для организации взаимодействия между двумя или более VRF с применением ограничений firewall.

Алгоритм настройки

| Шаг | Описание | Команда | Ключи |

|---|---|---|---|

| 1 | Создать LT-туннели для каждого из существующих VRF. | esr(config)# tunnel lt <ID> | <ID> – идентификатор туннеля в диапазоне [1..128]. |

| 2 | Указать описание конфигурируемых туннелей (не обязательно). | esr(config-lt)# description <DESCRIPTION> | <DESCRIPTION> – описание туннеля, задаётся строкой до 255 символов. |

3 | Включить каждый LT-туннель в соответствующий VFR. | esr(config-lt)# ip vrf forwarding <VRF> | <VRF> – имя VRF, задается строкой до 31 символа. |

4 | Включить каждый LT-туннель в зону безопасности и настроить правила взаимодействия между зонами или отключить firewall для LT-туннеля. | esr(config-lt)# security-zone<NAME> | <NAME> – имя зоны безопасности, задаётся строкой до 12 символов. |

esr(config-lt)# ip firewall disable | |||

5 | Для каждого LT-туннеля задать номер противоположный LT туннель (в другом VRF). | esr(config-lt)# peer lt <ID> | <ID> – идентификатор туннеля в диапазоне [1..128]. |

6 | Для каждого LT-туннеля указать IP-адрес для маршрутизации пакетов. Для взаимодействующих LT-туннелей, IP-адреса должны быть из одной IP-подсети. | esr(config-lt)# ip address <ADDR/LEN> | <ADDR/LEN> – IP-адрес и префикс подсети, задаётся в виде AAA.BBB.CCC.DDD/EE, где каждая часть AAA – DDD принимает значения [0..255] и EE принимает значения [1..32]. |

7 | Включить туннели. | esr(config-lt)# enable | |

8 | Для каждого VRF настроить необходимые протоколы маршрутизации через LT-туннель. | ||

9 | Задать интервал времени, за который усредняется статистика о нагрузке на туннеле (не обязательно). | esr(config-lt)# load-average <TIME> | <TIME> – интервал в секундах, принимает значения [5..150]. Значение по умолчанию: 5 |

10 | Указать размер MTU (Maximum Transmition Unit) пакетов, которые может пропускать данный bridge (не обязательно; возможно, если в bridge включен только VLAN). | esr(config-lt)# mtu <MTU> | <MTU> – значение MTU, принимает значения в диапазоне:

Значение по умолчанию: 1500. |

Пример настройки

Задача:

Организовать взаимодействие между хостами, терминированными в двух VRF vrf_1 и vrf_2.

...