...

Шаг | Описание | Команда | Ключи |

|---|---|---|---|

1 | Создать профиль PPTP-сервера. | esr(config)# remote-access pptp <NAME> | <NAME> – имя профиля PPTP-сервера, задаётся строкой до 31 символа. |

2 | Указать описание конфигурируемого сервера (не обязательно). | esr(config-pptp-server)# description <DESCRIPTION> | <DESCRIPTION> – описание PPTP-сервера, задаётся строкой до 255 символов. |

3 | Указать IP-адрес, который должен обрабатывать PPTP-сервер. | esr(config-pptp-server)# outside-address | <OBJ-GROUP-NETWORK-NAME> – имя профиля содержащего IP-адрес, который должен слушать PPTP-сервер, задаётся строкой до 31 символа; <ADDR> – начальный IP-адрес диапазона, задаётся в виде AAA.BBB.CCC.DDD, где каждая часть принимает значения [0..255]; <IF> – тип и идентификатор интерфейса маршрутизатора; <TUN> – тип и номер туннеля маршрутизатора. |

4 | Указать IP-адрес локального шлюза. | esr(config-pptp-server)# local-address | <OBJ-GROUP-NETWORK-NAME> – имя профиля IP-адресов, который содержит IP-адрес локального шлюза, задаётся строкой до 31 символа; <ADDR> – начальный IP-адрес диапазона, задаётся в виде AAA.BBB.CCC.DDD, где каждая часть принимает значения [0..255]. |

5 | Указать список IP-адресов, из которого PPTP выдаются динамические IP-адреса удаленным пользователям. | esr(config-pptp-server)# remote-address | <OBJ-GROUP-NETWORK-NAME> – имя профиля IP-адресов, который содержит список IP-адресов удаленных пользователей, задаётся строкой до 31 символа; <FROM-ADDR> – начальный IP-адрес диапазона, задаётся в виде AAA.BBB.CCC.DDD, где каждая часть принимает значения [0..255]; <TO-ADDR> – конечный IP-адрес диапазона, задаётся в виде AAA.BBB.CCC.DDD, где каждая часть принимает значения [0..255]. |

6 | Выбрать режим аутентификации PPTP-клиентов. | esr(config-pptp-server)# authentication mode |

|

| 7 | Разрешить необходимые методы аутентификации удаленных пользователей. | esr(config-pptp-server)# authentication method <METHOD> | <METHOD> - метод аутентификации, принимает значения [chap, mschap, mschap-v2, eap, pap]. По умолчанию разрешен только chap |

8 | Указать имя пользователя (при использовании локальной аутентификации пользователей). | esr(config-pptp-server) username < NAME > | <NAME> – имя пользователя, задаётся строкой до 12 символов. |

9 | Указать пароль пользователя(при использовании локальной аутентификации пользователей). | esr(config-pptp-user) password ascii-text | <PASSWORD> – пароль пользователя, задается строкой до 32 символов. |

10 | Активировать пользователя(при использовании локальной аутентификации пользователей). | esr(config-pptp-user) enable | |

11 | Включить PPTP-сервер в зону безопасности и настроить правила взаимодействия между зонами или отключить firewall (см. раздел Конфигурирование Firewall). | esr(config-pptp-server)# security-zone <NAME> | <NAME> – имя зоны безопасности, задаётся строкой до 31 символа. |

| 12 | Включить сервер. | esr(config-pptp-server)# enable | |

13 | Указать DSCP-приоритет исходящих пакетов (не обязательно). | esr(config-pptp-server)# dscp <DSCP> | <DSCP>– dscp приоритет исходящих пакетов [0..63]. |

14 | Включить шифрование MPPE для PPTP-соединений (не обязательно). | esr(config-pptp-server)# encryption mppe | |

15 | Указать размер MTU (MaximumTransmitionUnit) для сервера (не обязательно). | esr(config-pptp-server) mtu <MTU> | <MTU> – значение MTU, принимает значения в диапазоне [1280..1500]. Значение по умолчанию: 1500. |

16 | Указать список DNS-серверов, которые будут использовать удаленные пользователи (не обязательно). | esr(config-pptp-server)# dns-servers | <OBJ-GROUP-NETWORK-NAME> – имя профиля IP-адресов, содержащего, который содержит адреса необходимых DNS-серверов, задаётся строкой до 31 символа. |

17 | Указать список WINS-серверов, которые будут использовать удаленные пользователи (не обязательно). | esr(config-pptp-server)# wins-servers object-group | <OBJ-GROUP-NETWORK-NAME> – имя профиля IP-адресов, который содержит адреса необходимых WINS-серверов, задаётся строкой до 31 символа. |

...

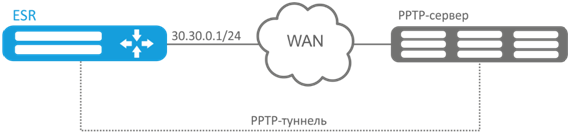

- адрес PPTP-сервера – 120.11.5.1;

- шлюз внутри туннеля для подключающихся клиентов – 10.10.10.1;

- пул IP-адресов для выдачи 10.10.10.5-10.10.10.25;

- DNS-серверы: 8.8.8.8, 8.8.8.4;

- учетные записи для подключения – fedor, ivan.

| Scroll Pagebreak |

|---|

Создадим профиль адресов, содержащий адрес, который должен слушать сервер:

...

| Блок кода |

|---|

esr(config-pptp)# username ivan esr(config-pptp-user)# password ascii-text password1 esr(config-pptp-user)# enable esr(config-pptp-user)# exit esr(config-pptp)# username fedor esr(config-pptp-user)# password ascii-text password2 esr(config-pptp-user)# enable esr(config-pptp-user)# exit esr(config-pptp)# exit |

| Scroll Pagebreak |

|---|

| Блок кода |

|---|

esr(config-pptp)# enable |

...

Шаг | Описание | Команда | Ключи |

|---|---|---|---|

1 | Создать профиль L2TP-сервера. | esr(config)# remote-access l2tp <NAME> | <NAME> – имя профиля L2TP-сервера, задаётся строкой до 31 символа. |

2 | Указать описание конфигурируемого сервера (не обязательно). | esr(config-l2tp-server)# description <DESCRIPTION> | <DESCRIPTION> – описание L2TP-сервера, задаётся строкой до 255 символов. |

3 | Указать IP-адрес, который должен слушать L2TP-сервер. | esr(config-l2tp-server)# outside-address | <OBJ-GROUP-NETWORK-NAME> – имя профиля содержащего IP-адрес, который должен слушать L2TP-сервер, задаётся строкой до 31 символа; <ADDR> – начальный IP-адрес диапазона, задаётся в виде AAA.BBB.CCC.DDD, где каждая часть принимает значения [0..255]; <IF> – тип и идентификатор интерфейса маршрутизатора; <TUN> – тип и номер туннеля маршрутизатора. |

4 | Указать IP-адрес локального шлюза либо отключить firewall для PPTP-сервера | esr(config-l2tp-server)# local-address { object-group | <OBJ-GROUP-NETWORK-NAME> – имя профиля IP-адресов, который содержит IP-адрес локального шлюза, задаётся строкой до 31 символа; <ADDR> – начальный IP-адрес диапазона, задаётся в виде AAA.BBB.CCC.DDD, где каждая часть принимает значения [0..255]. |

5 | Указать список IP-адресов из которого L2TP выдаются динамические IP-адреса удаленным пользователям. | esr(config-l2tp-server)# remote-address | <OBJ-GROUP-NETWORK-NAME> – имя профиля IP-адресов, который содержит список IP-адресов удаленных пользователей, задаётся строкой до 31 символа; <FROM-ADDR> – начальный IP-адрес диапазона, задаётся в виде AAA.BBB.CCC.DDD, где каждая часть принимает значения [0..255]; <TO-ADDR> – конечный IP-адрес диапазона, задаётся в виде AAA.BBB.CCC.DDD, где каждая часть принимает значения [0..255]. |

6 | Выбрать режим аутентификации L2TP-клиентов. | esr(config-l2tp-server)# authentication mode |

|

| 7 | Разрешить необходимые методы аутентификации удаленных пользователей | esr(config-l2tp-server)# authentication method <METHOD> | <METHOD> - метод аутентификации, принимает значения [chap, mschap, mschap-v2, eap, pap]. По умолчанию разрешен только chap. |

8 | Включить L2TP-сервер в зону безопасности и настроить правила взаимодействия между зонами (см. раздел Конфигурирование Firewall). | esr(config-l2tp-server)# security-zone <NAME> | <NAME> – имя зоны безопасности, задаётся строкой до 31 символа. |

9 | Указать имя пользователя (при использовании локальной базы аутентификации). | esr(config-l2tp-server) username < NAME > | <NAME> – имя пользователя, задаётся строкой до 12 символов. |

10 | Указать пароль пользователя (при использовании локальной базы аутентификации). | esr(config-l2tp-user) password ascii-text | <PASSWORD> – пароль пользователя, задается строкой до 32 символов. |

11 | Включить пользователя (при использовании локальной базы аутентификации). | esr(config-l2tp-user) enable | |

12 | Выбрать метод аутентификации по ключу для IKE-соединения (по умолчанию). | esr(config-l2tp-server)# ipsec authentication method pre-shared-key | |

13 | Указать общий секретный ключ для аутентификации, который должен совпадать у обоих сторон, устанавливающих туннель. | esr(config-l2tp-server)# ipsec authentication pre-shared-key | <TEXT> – строка [1..64] ASCII символов; <HEX> – число размером [1..32] байт задаётся строкой [2..128] символов в шестнадцатеричном формате (0xYYYY...) или (YYYY...). <ENCRYPTED-TEXT> – зашифрованный пароль размером [1..32] байт, задаётся строкой [2..128] символов; <ENCRYPTED-HEX> – зашифрованное число размером [2..64] байт, задаётся строкой [2..256] символов. |

| 14 | Ограничить используемые методы аутентификации и шифрования протокола ike (не обязательно). | esr(config-l2tp-server)# ipsec ike proposal <NAME> | <NAME> – имя ранее созданного профиля протокола IKE, задаётся строкой до 31 символа. |

| 15 | Ограничить используемые методы аутентификации и шифрования протокола ipsec (не обязательно). | esr(config-l2tp-server)# ipsec ike proposal <NAME>proposal <NAME> | <NAME> – имя ранее созданного профиля IPsec, задаётся строкой до 31 символа. |

16 | Включить сервер. | esr(config-l2tp-server)# enable | |

17 | Указать DSCP приоритет исходящих пакетов. | esr(config-l2tp-server)# dscp <DSCP> | <DSCP> – dscp приоритет исходящих пакетов [0..63]. |

18 | Указать размер MTU (MaximumTransmitionUnit) для сервера (не обязательно). | esr(config-l2tp-server) mtu <MTU> | <MTU> – значение MTU, принимает значения в диапазоне [1280..1500]. Значение по умолчанию: 1500. |

19 | Указать список DNS-серверов, которые будут использовать удаленные пользователи (не обязательно). | esr(config-l2tp-server)# dns-servers object-group | <OBJ-GROUP-NETWORK-NAME> – имя профиля IP-адресов, содержащего, который содержит адреса необходимых DNS-серверов, задаётся строкой до 31 символа. |

20 | Указать список WINS-серверов, которые будут использовать удаленные пользователи (не обязательно). | esr(config-l2tp-server)# wins-servers | <OBJ-GROUP-NETWORK-NAME> – имя профиля IP-адресов, который содержит адреса необходимых WINS-серверов, задаётся строкой до 31 символа. |

...

- Настроить подключение к RADIUS-серверу;

- Настроить зоны для интерфейсов te1/0/1 и gi1/0/1;

- Указать IP-адреса для интерфейсов te1/0/1 и te1/0/1.

| Scroll Pagebreak |

|---|

| Блок кода |

|---|

esr(config)# object-group network l2tp_local esr(config-object-group-network)# ip address-range 10.10.10.1 esr(config-object-group-network)# exit |

| Scroll Pagebreak |

|---|

Создадим профиль адресов, содержащий DNS-серверы:

...

| Блок кода |

|---|

esr# show remote-access counters l2tp server remote-workers |

| Scroll Pagebreak |

|---|

| Блок кода |

|---|

esr# clear remote-access counters l2tp server remote-workers |

| Scroll Pagebreak |

|---|

Завершить сессию пользователя fedor L2TP-сервера можно одной из следующих команд:

...

- подсеть OpenVPN-сервера – 10.10.100.0/24;

- режим – L3;

- аутентификация на основе сертификатов.

Решение:

Предварительно нужно выполнить следующие действия:

...

После применения конфигурации маршрутизатор будет прослушивать порт 1194 (используется по умолчанию).

| Scroll Pagebreak |

|---|

Состояние сессий OpenVPN-сервера можно посмотреть командой:

...

| Блок кода |

|---|

esr(config-pppoe)# username tester password ascii-text password |

| Scroll Pagebreak |

|---|

...

- адрес PPTP-сервера 20.20.0.1;

- учетная запись для подключения – логин: ivan, пароль: simplepass.

| Scroll Pagebreak |

|---|

Решение:

Создадим туннель PPTP:

...

L2TP (англ. Layer 2 Tunneling Protocol – протокол туннелирования второго уровня) –туннельный – туннельный протокол, использующийся для поддержки виртуальных частных сетей. L2TP помещает (инкапсулирует) кадры PPP в IP-пакеты для передачи по глобальной IP-сети, например, Интернет. L2TP может также использоваться для организации туннеля между двумя локальными сетями. L2ТР использует дополнительное UDP-соединение для обслуживания туннеля. L2TP-протокол не предоставляет средств шифрования данных и поэтому он обычно используется в связке с группой протоколов IPsec, которая предоставляет безопасность на пакетном уровне.

...

Шаг | Описание | Команда | Ключи |

|---|---|---|---|

1 | Создать L2TP-туннель и перейти в режим его конфигурирования. | esr(config)# tunnel l2tp <INDEX> | <INDEX> – идентификатор туннеля в диапазоне: [1..10]. |

2 | Указать экземпляр VRF, в котором будет работать данный L2TP-туннель (не обязательно). | esr(config-l2tp)# ip vrf forwarding <VRF> | <VRF> – имя VRF, задаётся строкой до 31 символа. |

3 | Указать описание конфигурируемого туннеля (не обязательно). | esr(config-l2tp)# description <DESCRIPTION> | <DESCRIPTION> – описание туннеля, задается строкой до 255 символов. |

4 | Включить L2TP-туннель в зону безопасности и настроить правила взаимодействия между зонами или отключить firewall (см. раздел Конфигурирование Firewall). | esr(config-l2tp)# security-zone <NAME> | <NAME> – имя зоны безопасности, задаётся строкой до 31 символа. |

esr(config-l2tp)# ip firewall disable | |||

5 | Установить удаленный IP-адрес для установки туннеля. | esr(config-l2tp)# remote address <ADDR> | <ADDR> – IP-адрес локального шлюза, задается в виде AAA.BBB.CCC.DDD, где каждая часть принимает значения [0..255]. |

6 | Указать пользователя и установить пароль в открытой или зашифрованной форме для аутентификации удалённой стороны. | esr(config-l2tp)# username <NAME> password ascii-text | <NAME> – имя пользователя, задается строкой до 31 символа. <WORD> – пароль в открытой форме, задается строкой [8..64] символов, может включать символы [0-9a-fA-F]. <HEX> – пароль в зашифрованной форме, задается строкой [16..128] символов. |

7 | Выбрать метод аутентификации по ключу для IKE-соединения. | esr(config-l2tp)# ipsec authentication | |

8 | Указать общий секретный ключ для аутентификации, который должен совпадать у обоих сторон, устанавливающих туннель. | esr(config-l2tp)# ipsec authentication pre-shared-key | <TEXT> – строка [1..64] ASCII символов; <HEX> – число размером [1..32] байт задаётся строкой [2..128] символов в шестнадцатеричном формате (0xYYYY...) или (YYYY...); <ENCRYPTED-TEXT> – зашифрованный пароль размером [1..32] байт, задаётся строкой [2..128] символов; <ENCRYPTED-HEX> – зашифрованное число размером [2..64] байт, задаётся строкой [2..256] символов. |

| 9 | Ограничить используемые методы аутентификации и шифрования протокола ike (не обязательно). | esr(config-l2tp-server)# ipsec ike proposal <NAME> | <NAME> – имя ранее созданного профиля протокола IKE, задаётся строкой до 31 символа. |

| 10 | Ограничить используемые методы аутентификации и шифрования протокола ipsec (не обязательно). | esr(config-l2tp -server)# ipsec ike proposal <NAME>proposal <NAME> | <NAME> – имя ранее созданного профиля IPsec, задаётся строкой до 31 символа. |

| 11 | Определяется номер udp-порта по которому устанавливается соединение с l2tp-сервером (не обязательно). | esr(config-l2tp)# port <PORT> | <PORT> – номер udp-порта, задаётся в диапазоне [1024..65535]. Значение по умолчанию: 1701 |

12 | Активировать туннель. | esr(config-l2tp)# enable | |

1213 | Установить размер MTU (MaximumTransmitionUnit) для туннеля (не обязательно). | esr(config-l2tp)# mtu <MTU> | <MTU> – значение MTU, принимает значения в диапазоне:

Значение по умолчанию: 1500. |

1314 | Игнорировать маршрут по умолчанию через данный L2TP-туннель (не обязательно) | esr(config-l2tp)# ignore-default-route | |

1415 | Указать метод аутентификации (не обязательно). | esr(config-l2tp)# authentication method <METHOD> | <METHOD> – метод аутентификации, возможные значения: chap, mschap, mschap-v2, eap, pap Значение по умолчанию: chap |

1516 | Задать интервал времени, за который усредняется статистика о нагрузке на туннель (не обязательно). | esr(config-l2tp)# load-average <TIME> | <TIME> – интервал в секундах, принимает значения [5..150] Значение по умолчанию: 5 |

| 1617 | Изменить интервал времени в секундах, по истечении которого маршрутизатор отправляет keepalive-сообщение (не обязательно). | esr(config-l2tp)# ppp timeout keepalive <TIME > | <TIME> – время в секундах, задается в диапазоне [1..32767]. Значение по умолчанию: 10 |

| 1718 | Изменить количество неудачных data-link тестов перед разрывом сессии (не обязательно). | esr(config-l2tp)# ppp failure-count <NUM> | <NUM> – количество неудачных data-link тестов, задается в диапазоне [1..100]. Значение по умолчанию: 10 |

Также для L2TP-клиента возможно настроить QoS в базовом или расширенном режимах (см. раздел Управление QoS). | |||

...

| Блок кода |

|---|

esr(config-l2tp)# username ivan password ascii-text simplepass |

| Scroll Pagebreak |

|---|

| Блок кода |

|---|

esr(config-l2tp)# remote address 20.20.0.1 |

| Scroll Pagebreak |

|---|

Укажем зону безопасности:

...