...

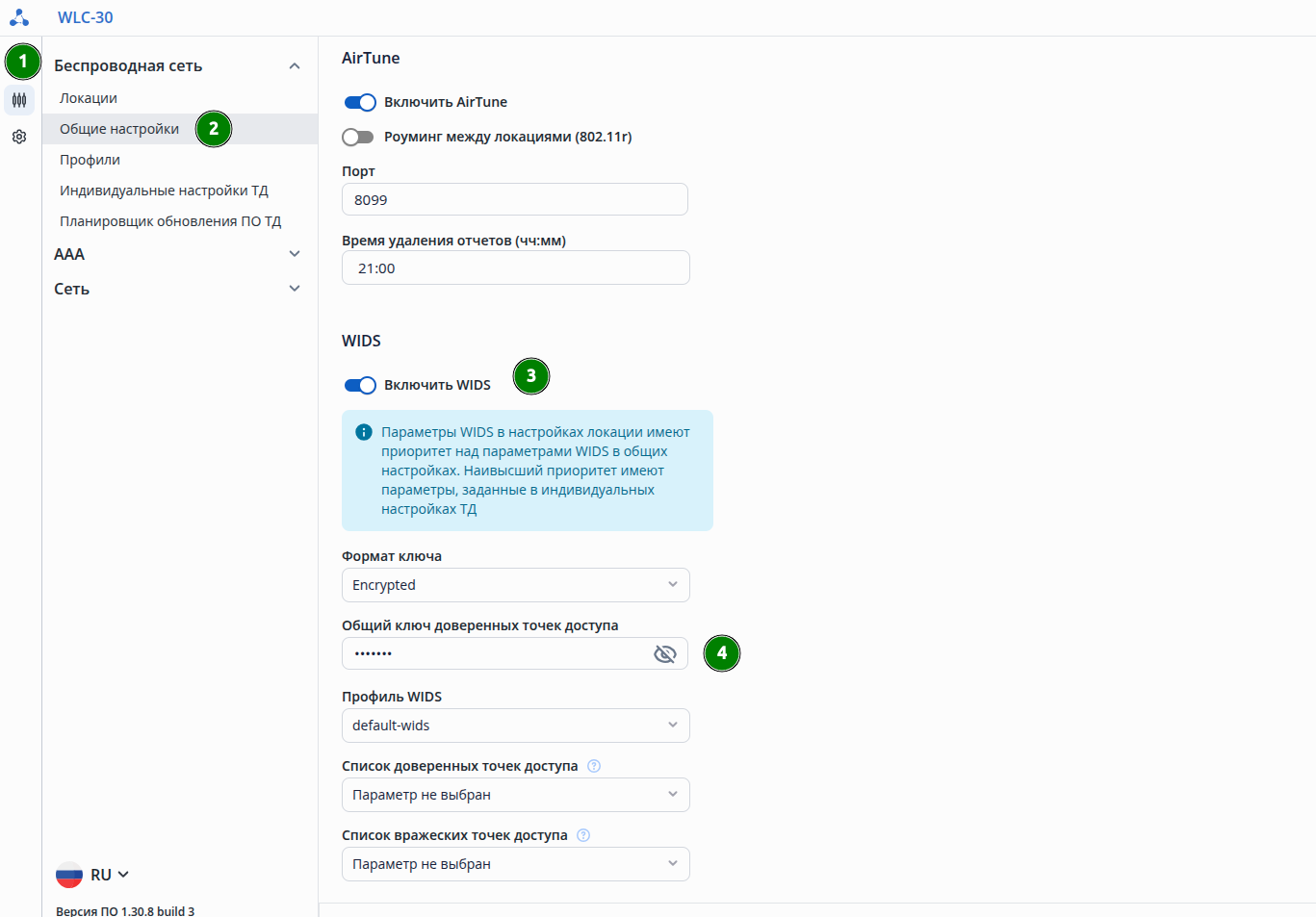

1. На все ТД контроллера:

2. На ТД определённой локации:

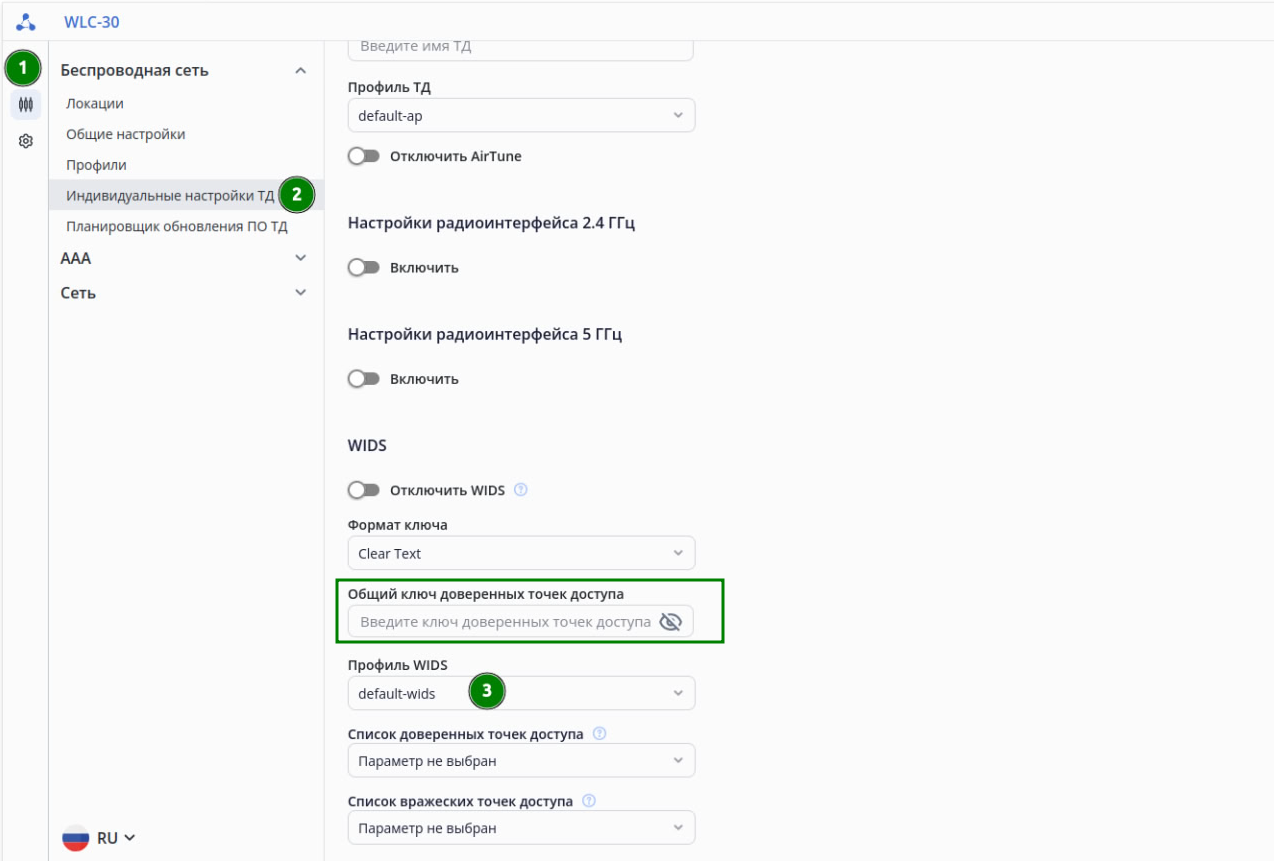

3. На конкретную ТД:

Для включения сервиса обязательно должен быть задан общий ключ доверенных ТД в поле «Общий ключ доверенных точек доступа».

Для более гибкой работы сервиса есть возможность явно указать список ТД, которые должны считаться «доверенными» (white-list) или «вражескими» (black-list). Эти списки настраиваются в object-group, а применяются также на 3 уровнях: в общих настройках, в локации или индивидуально на ТД. На текущий момент данная настройка доступна только в CLI.

Настройка Настройка сервиса WIDS

Обнаружение вредоносных ТД

...

Далее переходим во вкладку «Конфигурация» → «Беспроводная сеть» → «Профили», справа, в основном окне, выбираем "WIDS".

В данной статье настройка будет демонстрироваться во встроенном профиле default-wids. Кликаем на название профиля.

Для определения вредоносных точек доступа необходимо настроить сканирование. Сканирование может быть пассивным или активным.

...

В примере ниже показана настройка пассивного сканирования через каждые 20 секунд и со временем сканирования одного канала 110 миллисекунд в диапазоне частот 2,4–5 ГГц.

В результате сканирования ТД распределяет все ТД в эфире на три группы:

...

Если «недоверенная» ТД имеет MAC-адрес или SSID, полностью совпадающий с текущими значениями на сканирующей ТД, то такая точка будет считаться «вражеской», о чем будет соответствующая запись в журнале событий WIDS, например:

Атака «Отказ в обслуживании» (denial-of-service, DoS)

...

Пример настройки профиля WIDS с активацией режима обнаружения DoS-атаки при превышении количества любого типа пакетов 500 на интервале 10 секунд, а также при резком увеличении количества пакетов более чем на 250, с периодом отправки нотификаций — 20 секунд:

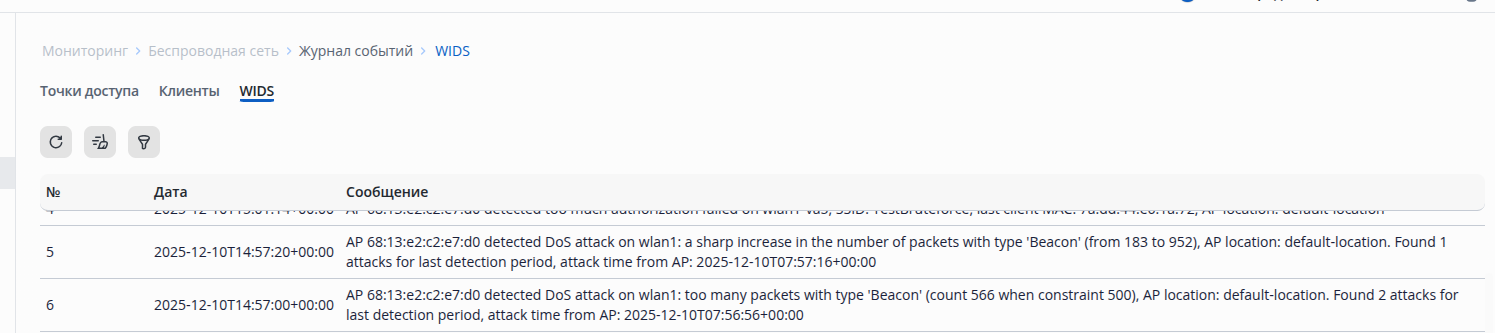

При обнаружении атаки в журнале событий WIDS появятся сообщения вида:

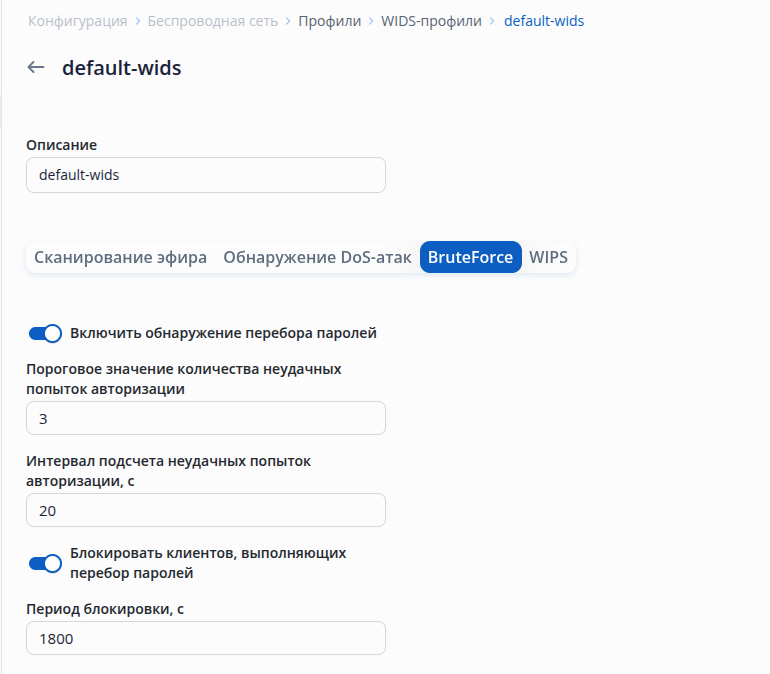

Атака «Перебор паролей» (Bruteforce)

...

При включении опции «Блокировать клиентов, выполняющих перебор паролей» ТД дополнительно считает количество неудачных попыток авторизации для каждого клиента в отдельности и блокирует доступ клиента к сервису по его MAC-адресу, если количество неудачных попыток авторизации для него превышено, а также оповещает об этом контроллер. По истечению времени блокировки, заданному в поле «Период блокировки, с», клиент вновь может делать попытки подключения к ТД, при этом ТД также оповещает контроллер о том, что клиент был разблокирован.

Пример настройки:

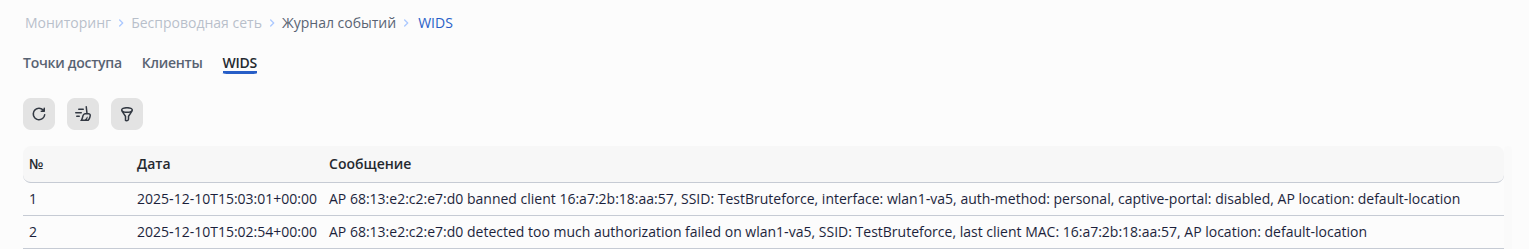

Пример сообщений в журнале:

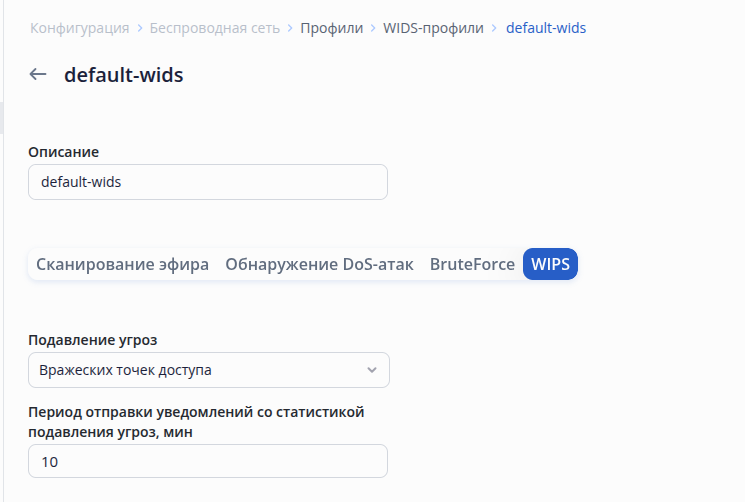

Настройка предотвращения угроз (WIPS)

...

В примере настроено подавление вражеских точек доступа, при срабатывании функционала WIPS ТД будет отправлять нотификации на контроллер с периодичностью 10 минут.

В случае, если исходная точка доступа обнаружит отправку пакетов "Deauthentication" своим клиентам (или широковещательно) от ее имени, она отправит на контроллер нотификацию об обнаружении атаки на себя.

...