...

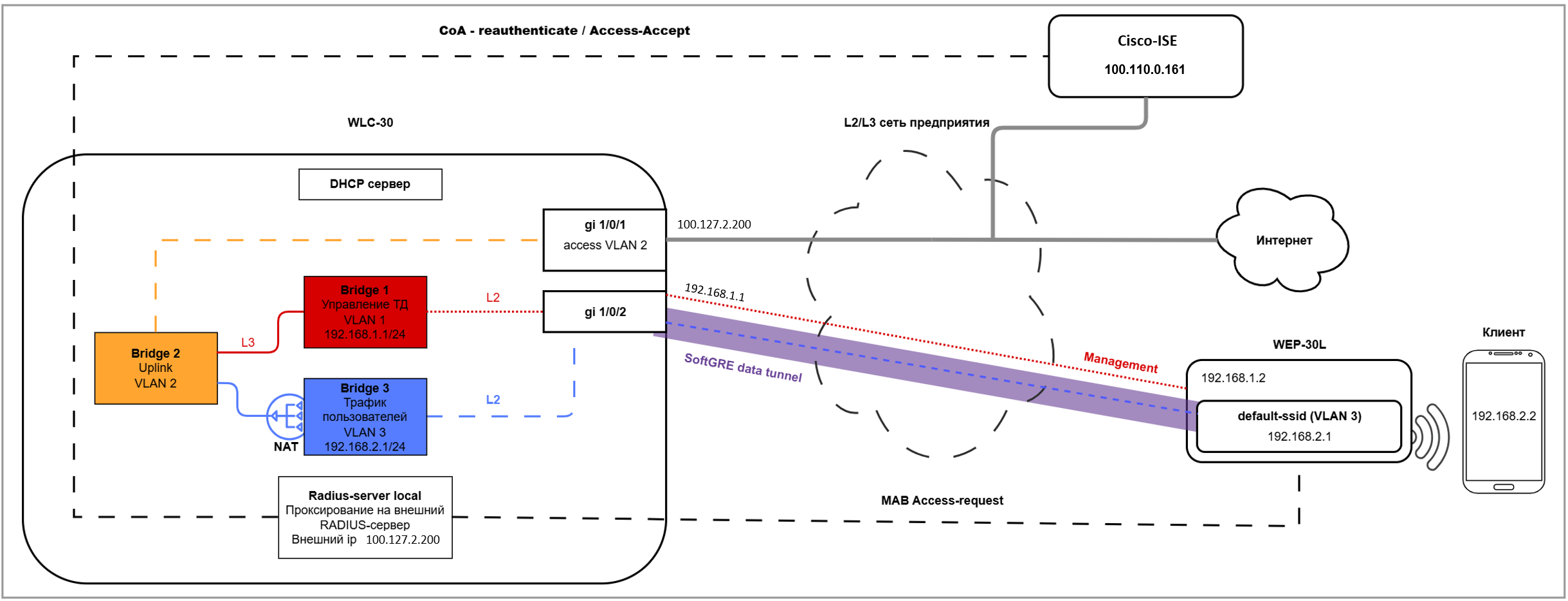

Далее приведен пример настройки Eltex WLC-30 (v.1.30.6) с точкой доступа WEP-30L (2.8.0). Предполагается Предполагается, что на контроллере уже настроен IP-адрес, обеспечена сетевая связность с сервером Cisco-ISE. Руководство по обновлению ПО Eltex WLC-30 можно найти по по ссылке. Полностью ознакомиться с документацией по настройке контроллера можно на официальном сайте компании компании https://eltex.ru. За основу будет взята заводская конфигурация, пример настройки которой доступен по по ссылке.

Настройка конфигурации контроллера

Добавьте Cisco-ISE, как Radius-сервер, и настройте проксирование RADIUS-запросов от ТД на него. Также настройте проксирование CoA-запросов со стороны Cisco-ISE на ТД через WLC:

| Блок кода |

|---|

radius-server local

nas AP_subnet # Подсеть ТД, на которые будет выполняться проксирование CoA-запросов

key ascii-text testing123

network 192.168.1.0/24

exit

nas cisco_ise

key ascii-text testing123

network 100.110.0.161/32 # Адрес Cisco-ISE, для которого будет выполняться проксирование CoA-запросов на ТД

exit

virtual-server default

mode proxy

upstream-pool cisco_ise

das-server enable

nas-ip-address 100.127.2.200 # Адрес WLC, который будет заменять в поле NAS-IP-Address адрес ТД при выполнении проксирования RADIUS-запросов

enable

exit

upstream-server cisco_ise

host 100.110.0.161 # Адрес Cisco-ISE, на который выполняется проксирование RADIUS-запросов от ТД

server-type all

key ascii-text testing123

exit

upstream-pool cisco_ise

server-type all

upstream-server cisco_ise

exit

enable

exit |

Создайте ACL с тем же именем, которое было указано при настройке профиля авторизации в Cisco-ISE:

| Блок кода |

|---|

ip access-list extended test1

rule 1

action permit

match destination-address 100.110.0.161 255.255.255.255 # Адрес Cisco-ISE

enable

exit

rule 2

action permit

match protocol udp

match destination-port port-range 53

enable

exit

rule 3

action permit

match protocol udp

match source-port port-range 68

match destination-port port-range 67

enable

exit

exit |

В настройке WLC настройте профиль SSID, включите портальную авторизацию, создайте профиль для портала, включите das-server на ТД и в настройках RADIUS-профиля укажите настройку, чтобы MAC-адрес пользователя подставлялся в пароль:

| Блок кода |

|---|

wlc

outside-address 192.168.1.1 # Адрес WLC для точек доступа

service-activator

aps join auto

exit

ap-location default-location

mode tunnel

ap-profile default-ap

ssid-profile default-ssid

exit

ssid-profile default-ssid

ssid "!F.E.portal-CoA"

radius-profile default-radius

portal-enable

portal-profile default-portal

vlan-id 3

band 2g

band 5g

enable

exit

ap-profile default-ap

password ascii-text password

services

das-server enable

das-server key ascii-text testing123

exit

ipv4-acl test-acl

exit

portal-profile default-portal

preauth-filter-mode acl

disconnect-on-reject

verification-mode external-portal

exit

radius-profile default-radius

auth-address 192.168.1.1 # Адрес WLC во влане точек. Необходимо указать его, как адрес RADIUS-сервера для ТД.

# Иначе WLC не сможет выполнять проксирование и подмену NAS-IP при отправке RADIUS-запроса к Cisco-ISE.

auth-password ascii-text testing123

session password mac

auth-acct-id-send # Данная настройка является критичной, так как уникальность сессии определяется по атрибуту Acct-Session-Id

acct-enable

acct-address 192.168.1.1

acct-password ascii-text testing123

acct-periodic

domain default

exit

ip-pool default-ip-pool

description "default-ip-pool"

ap-location default-location

exit

enable

exit |

Добавьте правила firewall:

| Блок кода |

|---|

object-group service das

port-range 1700

exit

security zone-pair untrusted self

rule 2

action permit

match protocol udp

match destination-port object-group radius_auth # Разрешить UDP-трафик для RADIUS-аутентификации

enable

exit

rule 3

action permit

match protocol udp

match destination-port object-group das # Разрешить UDP-трафик для CoA-запросов

enable

exit

rule 4

action permit

match protocol tcp

match destination-port object-group ssh # Разрешить подключение по SSH (Используйте осторожно, если контроллер подключен напрямую к ISP)

enable

exit

rule 5

action permit

match protocol icmp

enable

exit

exit |

...

| Блок кода |

|---|

object-group service ssh

port-range 22

exit

object-group service dhcp_server

port-range 67

exit

object-group service dhcp_client

port-range 68

exit

object-group service ntp

port-range 123

exit

object-group service netconf

port-range 830

exit

object-group service radius_auth

port-range 1812-1813

exit

object-group service sa

port-range 8043-8044

exit

object-group service dns

port-range 53

exit

object-group service airtune

port-range 8099

exit

object-group service web

port-range 443

exit

object-group service das

port-range 1700

exit

syslog max-files 3

syslog file-size 512

syslog file tmpsys:syslog/default

severity info

exit

logging radius

radius-server local

nas AP_subnet

key ascii-text testing123

network 192.168.1.0/24

exit

nas local

key ascii-text testing123

network 127.0.0.1/32

exit

nas cisco_ise

key ascii-text testing123

network 100.110.0.161/32

exit

domain default

exit

virtual-server default

mode proxy

upstream-pool cisco_ise

das-server enable

nas-ip-address 100.127.2.200

enable

exit

upstream-server cisco_ise

host 100.110.0.161

server-type all

key ascii-text testing123

exit

upstream-pool cisco_ise

server-type all

upstream-server cisco_ise

exit

enable

exit

radius-server host 127.0.0.1

key ascii-text testing123

exit

aaa radius-profile default_radius

radius-server host 127.0.0.1

exit

boot host auto-config

boot host auto-update

vlan 3

force-up

exit

vlan 2

exit

no spanning-tree

domain lookup enable

security zone trusted

exit

security zone untrusted

exit

security zone users

exit

ip access-list extended test1

rule 1

action permit

match destination-address 100.110.0.161 255.255.255.255

exit

rule 2

action permit

match protocol udp

match destination-port port-range 53

enable

exit

rule 3

action permit

match protocol udp

match source-port port-range 67-68

match destination-port port-range 67

enable

exit

exit

bridge 1

vlan 1

security-zone trusted

ip address 192.168.1.1/24

no spanning-tree

enable

exit

bridge 2

vlan 2

security-zone untrusted

ip address dhcp

no spanning-tree

enable

exit

bridge 3

vlan 3

mtu 1458

security-zone users

ip address 192.168.2.1/24

no spanning-tree

enable

exit

interface gigabitethernet 1/0/1

mode switchport

switchport access vlan 2

exit

interface gigabitethernet 1/0/2

mode switchport

exit

interface gigabitethernet 1/0/3

mode switchport

exit

interface gigabitethernet 1/0/4

mode switchport

exit

interface gigabitethernet 1/0/5

mode switchport

switchport access vlan 2

exit

interface gigabitethernet 1/0/6

mode switchport

exit

tunnel softgre 1

mode data

local address 192.168.1.1

default-profile

enable

exit

security zone-pair trusted untrusted

rule 1

action permit

enable

exit

exit

security zone-pair trusted trusted

rule 1

action permit

enable

exit

exit

security zone-pair trusted self

rule 10

action permit

match protocol tcp

match destination-port object-group ssh

enable

exit

rule 20

action permit

match protocol icmp

enable

exit

rule 30

action permit

match protocol udp

match source-port object-group dhcp_client

match destination-port object-group dhcp_server

enable

exit

rule 40

action permit

match protocol udp

match destination-port object-group ntp

enable

exit

rule 50

action permit

match protocol tcp

match destination-port object-group dns

enable

exit

rule 60

action permit

match protocol udp

match destination-port object-group dns

enable

exit

rule 70

action permit

match protocol tcp

match destination-port object-group netconf

enable

exit

rule 80

action permit

match protocol tcp

match destination-port object-group sa

enable

exit

rule 90

action permit

match protocol udp

match destination-port object-group radius_auth

enable

exit

rule 100

action permit

match protocol gre

enable

exit

rule 110

action permit

match protocol tcp

match destination-port object-group airtune

enable

exit

rule 120

action permit

match protocol tcp

match destination-port object-group web

enable

exit

exit

security zone-pair untrusted self

rule 1

action permit

match protocol udp

match source-port object-group dhcp_server

match destination-port object-group dhcp_client

enable

exit

rule 2

action permit

match protocol udp

match destination-port object-group radius_auth

enable

exit

rule 3

action permit

match protocol udp

match destination-port object-group das

enable

exit

rule 4

action permit

match protocol tcp

match destination-port object-group ssh

enable

exit

rule 5

action permit

match protocol icmp

enable

exit

exit

security zone-pair users self

rule 10

action permit

match protocol icmp

enable

exit

rule 20

action permit

match protocol udp

match source-port object-group dhcp_client

match destination-port object-group dhcp_server

enable

exit

rule 30

action permit

match protocol tcp

match destination-port object-group dns

enable

exit

rule 40

action permit

match protocol udp

match destination-port object-group dns

enable

exit

exit

security zone-pair users untrusted

rule 1

action permit

enable

exit

exit

security passwords default-expired

nat source

ruleset factory

to zone untrusted

rule 10

description "replace 'source ip' by outgoing interface ip address"

action source-nat interface

enable

exit

exit

exit

ip dhcp-server

ip dhcp-server pool ap-pool

network 192.168.1.0/24

address-range 192.168.1.2-192.168.1.254

default-router 192.168.1.1

dns-server 192.168.1.1

option 42 ip-address 192.168.1.1

vendor-specific

suboption 12 ascii-text "192.168.1.1"

suboption 15 ascii-text "https://192.168.1.1:8043"

exit

exit

ip dhcp-server pool users-pool

network 192.168.2.0/24

address-range 192.168.2.2-192.168.2.254

default-router 192.168.2.1

dns-server 192.168.2.1

exit

softgre-controller

nas-ip-address 127.0.0.1

data-tunnel configuration wlc

aaa radius-profile default_radius

keepalive-disable

service-vlan add 3

enable

exit

wlc

outside-address 192.168.1.1

service-activator

aps join auto

exit

ap-location default-location

mode tunnel

ap-profile default-ap

ssid-profile default-ssid

exit

ssid-profile default-ssid

ssid "!F.E.portal-CoA"

radius-profile default-radius

portal-enable

portal-profile default-portal

vlan-id 3

band 2g

band 5g

enable

exit

ap-profile default-ap

password ascii-text password

services

das-server enable

das-server key ascii-text testing123

exit

ipv4-acl test1

exit

portal-profile default-portal

preauth-filter-mode acl

disconnect-on-reject

verification-mode external-portal

exit

radius-profile default-radius

auth-address 192.168.1.1

auth-password ascii-text testing123

session password mac

auth-acct-id-send

acct-enable

acct-address 192.168.1.1

acct-password ascii-text testing123

acct-periodic

domain default

exit

ip-pool default-ip-pool

description "default-ip-pool"

ap-location default-location

exit

enable

exit

ip ssh server

ntp enable

ntp broadcast-client enable |

Настройка точки доступа

В заводской конфигурации WLC-30 предусмотрено автоматическое подключение точек доступа к контроллеру. Для этого требуется подключить точку доступа в порт gi1/0/2 и контроллер WLC сам выполнит обновление, если версия ПО на точке доступа не соответствует версии, которая размещена на контроллере, выполнит конфигурирование в соответствии с настройками: выбранными профилями конфигурации и SSID. Инструкцию по загрузке актуальной версии ПО точек доступа на контроллер можно найти по по ссылке.

Настройка Cisco ISE

Создание Network Device Profile

В разделе "Administration" → "Network Resources" → "Network Device Profiles" создайте профиль (в примере на скриншоте ниже — 'Eltex-AP_for-CoA' )

- Укажите протокол взаимодействия – Radius. В параметрах укажите атрибуты Radius, по которым ISE будет определять типы Authentication/Authorization. Для этого настройте Flow Type Conditions (который в последствии будет использоваться в качестве фильтра в правиле Policy Sets) .

Информация В качестве вендора и RADIUS Dictionaries укажите Cisco, т. к. используется вендор специфик атрибуты Cisco-av-pair.

- Для условия Wireless MAB detected используйте два Radius-атрибута:

- Также в "Host Lookup (MAB)" включите Process Host Lookup, используемый ТД протокол обмена подтверждениями (оставьте только Via PAP/ASCII).

- Включите чек-бокс Set ACL в блоке "Permissions" и укажите атрибут, который будет использоваться при передаче имени preAuth_ACL:

Блок кода Cisco:cisco-av-pair

- Измените номер Default CoA Port в блоке "Change of Authorization (CoA)" на стандартный 1700 (используемый на ТД).

- Для работы CoA укажите атрибуты, которые будут содержаться при отправке пакетов:

Блок кода Disconnect - RFC 5176 (это достаточно) Re-authenticate - Cisco:cisco-av-pair = subscriber:command=reauthenticate

- Настройте раздел Redirect, как указано на скриншоте ниже.

...

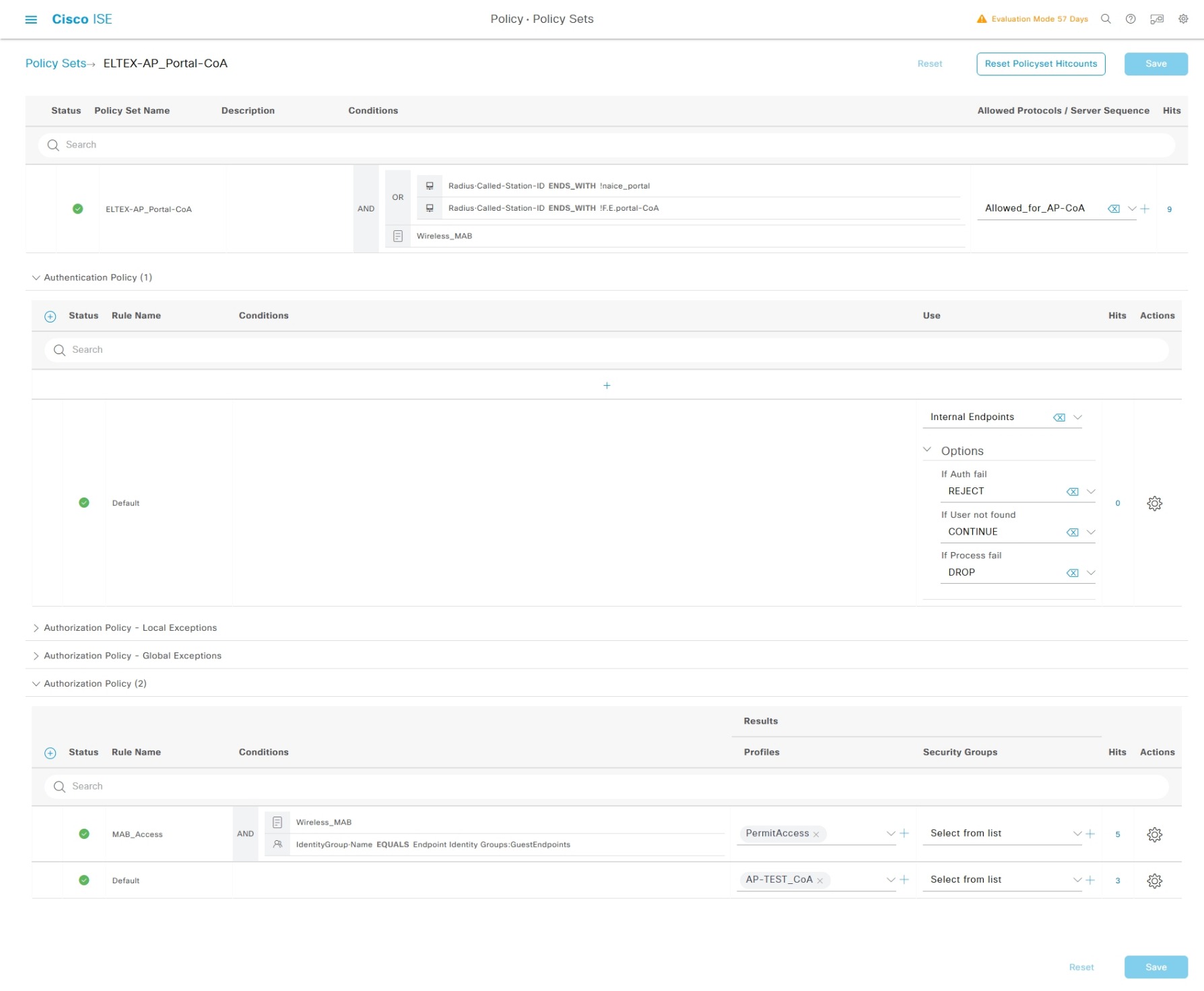

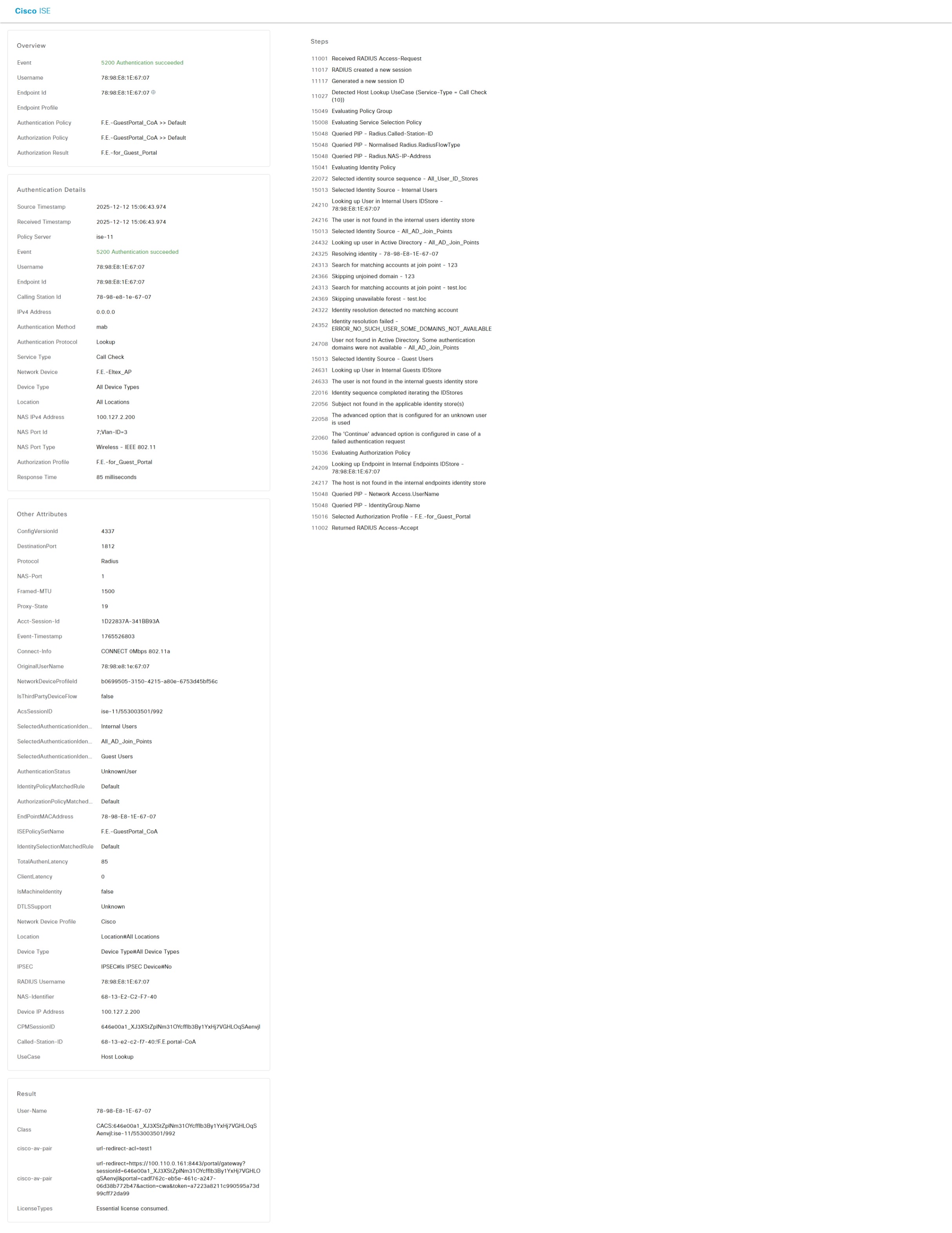

Перейти в политику можно по синей стрелке справа. Настройте Authentication Policy и Authorization Policy как отображено на скриншоте:

- В правиле аутентификации проверяется МАС-адрес в базе EndPoints (MAB). И если пользователь не найден (If User not found), то следует продолжение работы политики CONTINUE.

- В первом правиле авторизации с именем 'MAB_Access', под которое запрос попадает, если он относится к Wireless_MAB потоку, и имя пользователя (MAC-адрес) имеется в хранилище 'GuestEndpoints' навешивается действие 'PermitAccess'. То есть Radius-сервер в ответ на Access-Request отправит Access-Accept без дополнительных атрибутов (preAuth_ACL, url_redirect).

- В дефолтном правиле авторизации, туда попадет запрос, если он не попал в верхнее правило (т. е. если портал еще не знает клиента). Запрос попадет под созданную ранее политику авторизации 'AP-TEST_CoA' и тогда в пакете Access-Accept на ТД (NAS-server) будут дополнительные атрибуты (preAuth_ACL, url_redirect) и клиент получит ограниченный доступ и редирект на гостевой портал.

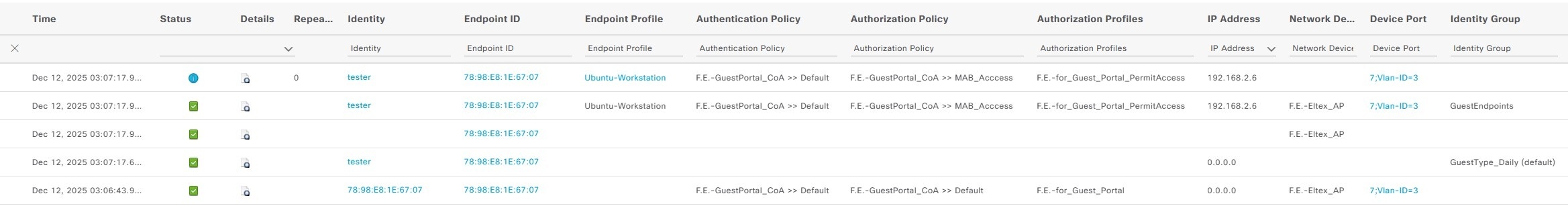

Radius-обмен между WLC и Cisco-ISE в процессе авторизации

...

Цепочка аутентификации и авторизации

Авторизация пока еще неизвестного клиента с целью редиректа на портал регистрации

Scroll Pagebreak

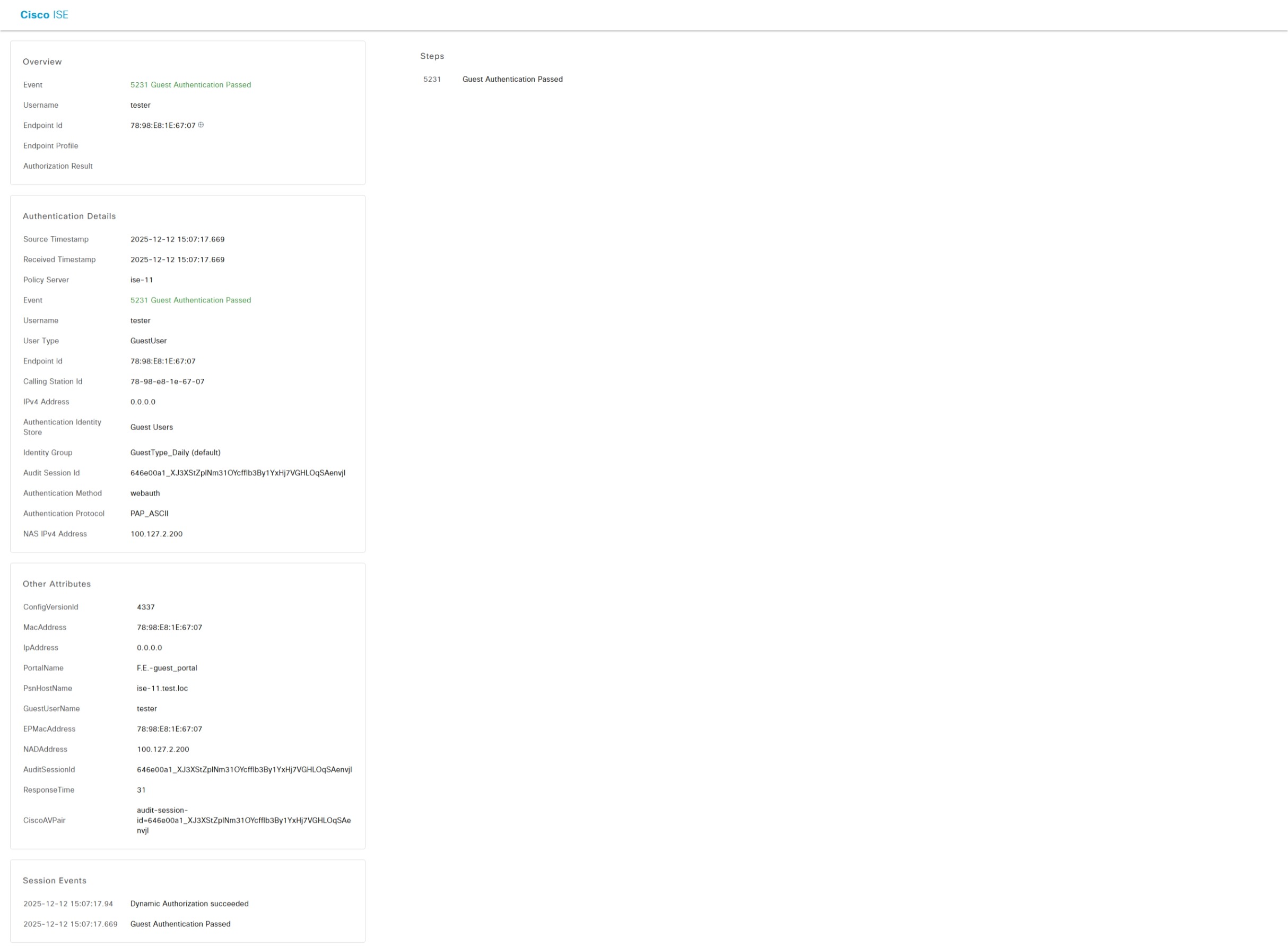

Регистрация и авторизация на портале

Scroll Pagebreak

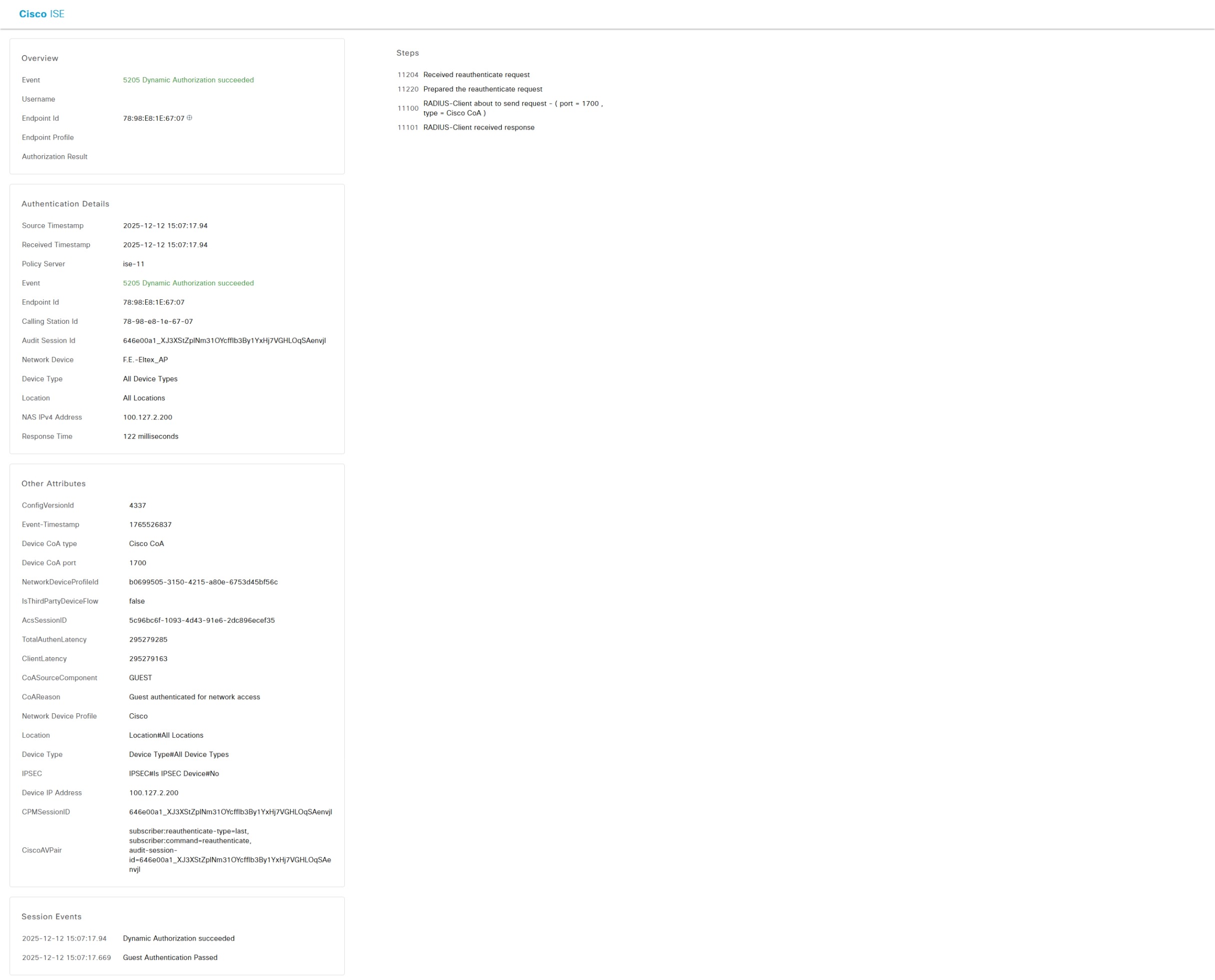

Отправка команды на реаунтификацию посредством CoA

Scroll Pagebreak

Финальный Permit-Access

Аккаунтинг

...