Для каждого раздела доступна встроенная документация на русском и английском языках, в которой подробно описаны назначения, доступные действия и настройки, к ней рекомендуется обращаться при любых затруднениях. Для того чтобы открыть встроенную документацию, нужно нажать на знак вверху в правом верхнем углу веб-интерфейса. |

На начальном этапе необходимо определить профиль, который будет использоваться для устройства. Рекомендуется сначала ознакомиться с предустановленными профилями: они созданы для оборудования Eltex и ряда других известных вендоров. Если среди них не найдется подходящего профиля, можно создать собственный. Однако не рекомендуется создавать слишком много профилей, так как это усложняет унификацию настройки.

По умолчанию существуют две корневые группы:

All Device Types — предназначена для формирования групп по признакам типа сетевых устройств;

All Locations — предназначена для формирования групп по признакам локации сетевых устройств.

MAB — это аутентификация, которая основана на MAC-адресе устройства, то есть MAC-адрес устройства используется в качестве имени пользователя и пароля.

Может использоваться в следующих сценариях:

1. Для предоставления контролируемого сетевого доступа устройствам, которые не могут пройти стандартную аутентификацию по логину и паролю или с помощью сертификатов (802.1X).

2. Для упрощения развертывания, когда индивидуальная настройка методов аутентификации (например, 802.1X или сертификатов) на каждом конечном устройстве требует больших трудозатрат.

Для части устройств в предустановленных профилях NAICE уже активирована настройка MAB (например, WLC).

Для некоторых устройств, например для коммутаторов MES, её нужно включить дополнительно.

Для этого требуется перейти: Администрирование → Сетевые ресурсы → Профили устройств:

Выбрать требуемый профиль, во вкладке MAB отметить параметр "Настроить MAB", выбрать соответствующий протокол.

Поддержаны протоколы:

PAP (Password Authentication Protocol) — протокол простой проверки подлинности, предусматривающий отправку имени пользователя и пароля на сервер удалённого доступа открытым текстом (без шифрования).

EAP_MD5 — это метод односторонней аутентификации, где сервер проверяет клиента через хэш пароля, но клиент не проверяет подлинность сервера

Протокол выбирается в зависимости от характеристик добавляемого оборудования, для коммутаторов рекомендуется выбрать оба варианта.

В целях безопасности рекомендуется проверять совпадение Calling-Station-Id и MAC-адреса. NAC-система будет сравнивать MAC-адрес, который прислало устройство (Calling-Station-Id), с MAC-адресом, сохраненным в учетной записи устройства в базе данных.

Calling-Station-Id — это атрибут RADIUS-запроса, в который помещается MAC-адрес устройства, проходящего аутентификацию. MAС-адрес — это адрес устройства, который внесён в NAICE.

Данная запись обеспечивает успешное прохождение этапа аутентификации за счет подстановки MAC-адреса в качестве пароля.

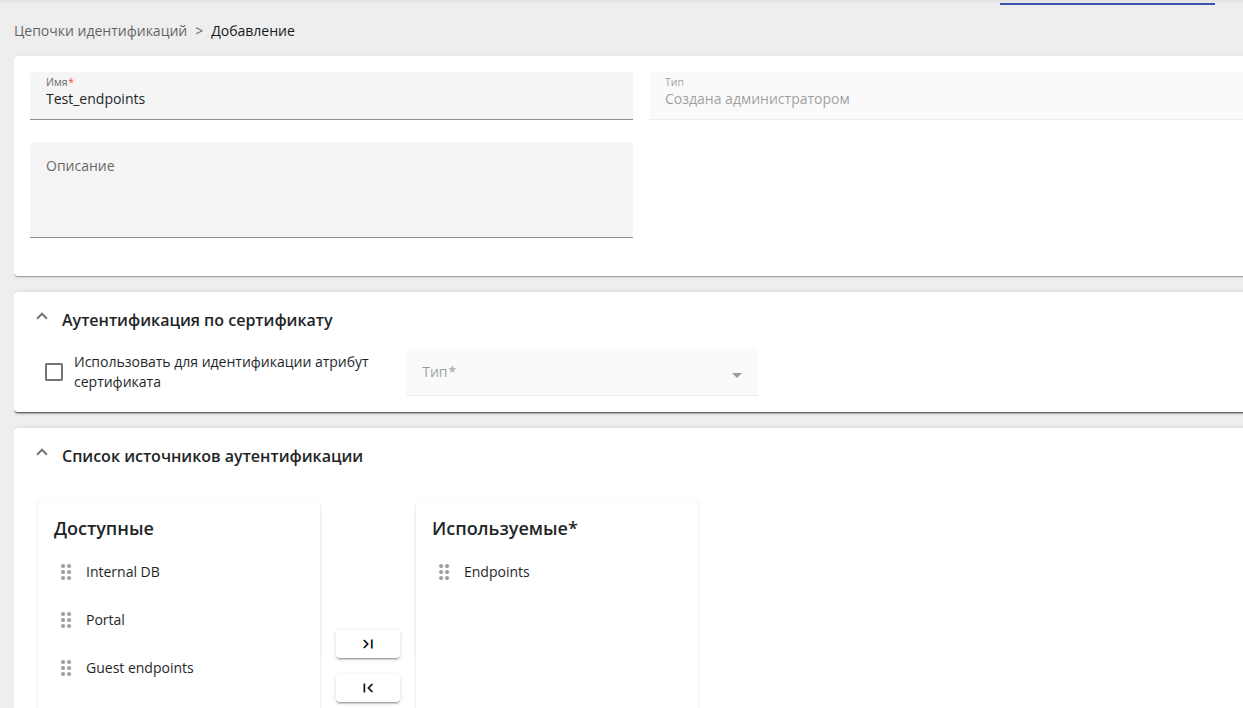

Так как дефолтная цепочка идентификаций для эндпоинтов отсутствует, необходимо добавлять её вручную.

Для проверки MAB-аутентификации необходимо использовать внутренний источник Endpoints. По умолчанию данный источник не используется ни в одной цепочке идентификаций. Он может быть добавлен в предустановленную цепочку Default sequence или может быть создана новая. В данном примере будет создана новая цепочка идентификаций.

Раздел Администрирование → Управление идентификацией → Цепочки идентификаций →![]()

Здесь потребуется задать имя цепочки и перенести источник идентификации Endpoints в используемые.

Производители устройств используют уникальные идентификаторы (OUI) в MAC-адресах. Они указываются в первых трёх октетах MAC-адреса. Для настройки с помощью OUI следует использовать профилирование устройств, более подробно об это функции рассказано в документации — v0.9_4.6 Настройка профилирования

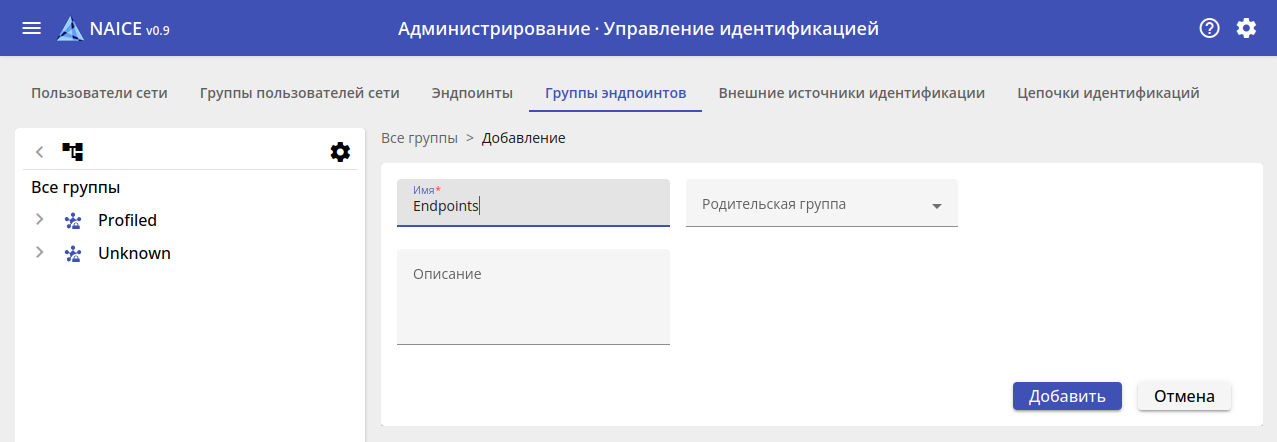

Для добавления группы эндпоинтов переходим в раздел Администрирование → Управление идентификацией → Группы эндпоинтов→

Необходимо задать имя и выбрать родительскую группу, чтобы добавить её в корневую.

Добавление эндпоинтов возможно автоматически или вручную. Автоматически изучение эндпоинтов происходит в ходе любой попытки аутентификации по протоколу RADIUS. Значение MAC-адреса извлекается из RADIUS-атрибута Calling-station-id. Не выполняется изучение случайно сгенерированных (MAC randomization feature) MAC-адресов. Если не настроено профилирование, то все автоматически изученные MAC-адреса попадают в группу Unknown.

Используется для гостевого доступа или в тех случаях, если устройства часто меняют своё местоположение.

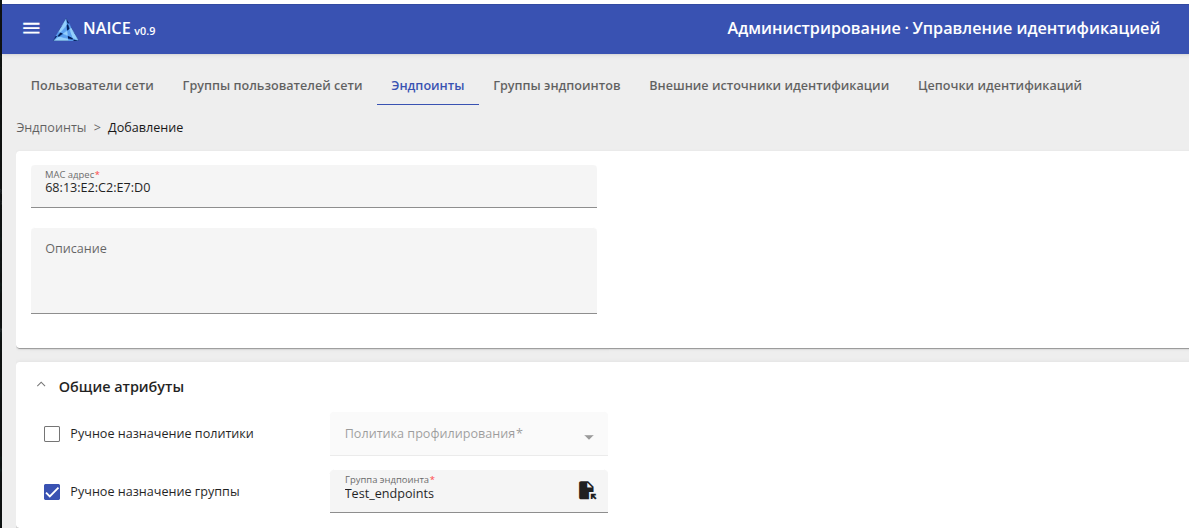

Добавление эндпойнтов вручную может использоваться в малых и средних сетях, где добавление устройств вручную не является время/трудозатратным процессом.

Для ручного добавления необходимо перейти в раздел Администрирование → Управление идентификацией → Эндпоинты → ![]()

Требуется указать MAC-адрес эндпоинта и выбрать группу в которую он будет помещён.

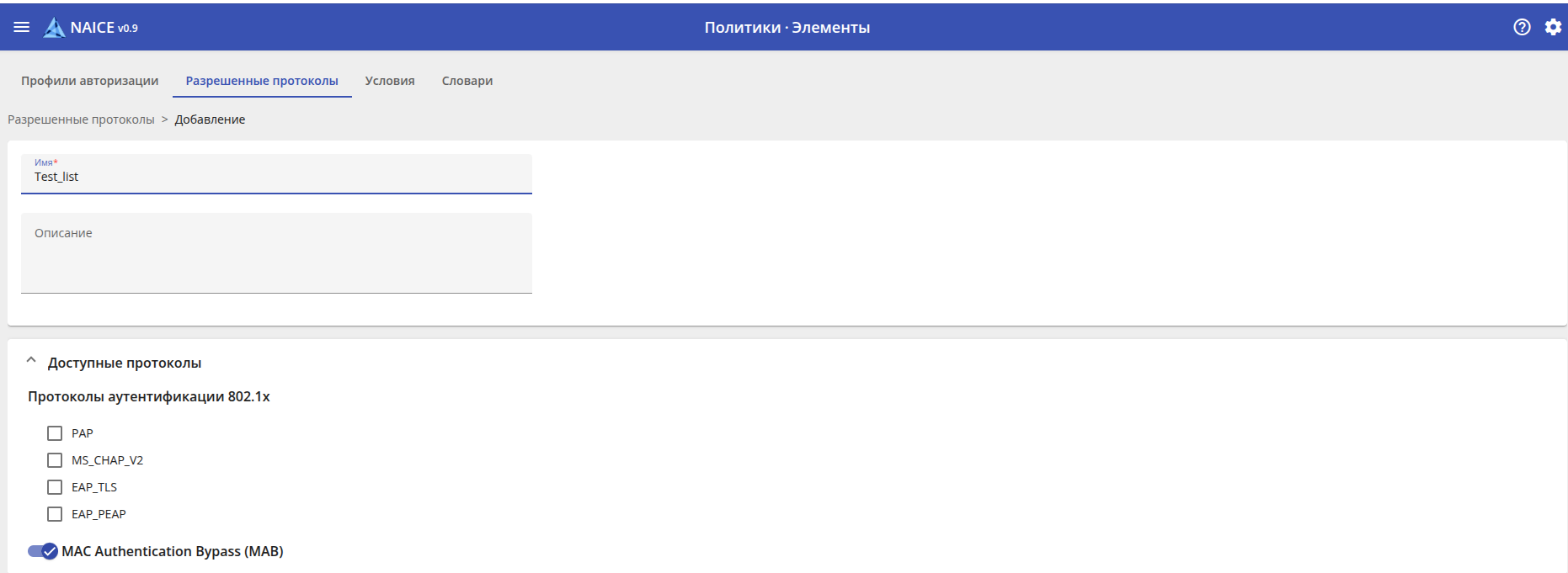

Для использования MAB-аутентификации необходимо явное разрешение:

Для этого переходим в раздел Политики → Элементы → Разрешенные протоколы и добавить новый список:

Включаем MAB-аутентификацию.

Политики аутентификации и авторизации определяют действия, которые необходимо выполнить при получении запросов на аутентификацию пользователей от сетевых устройств по протоколу RADIUS и действия при авторизации пользователей.

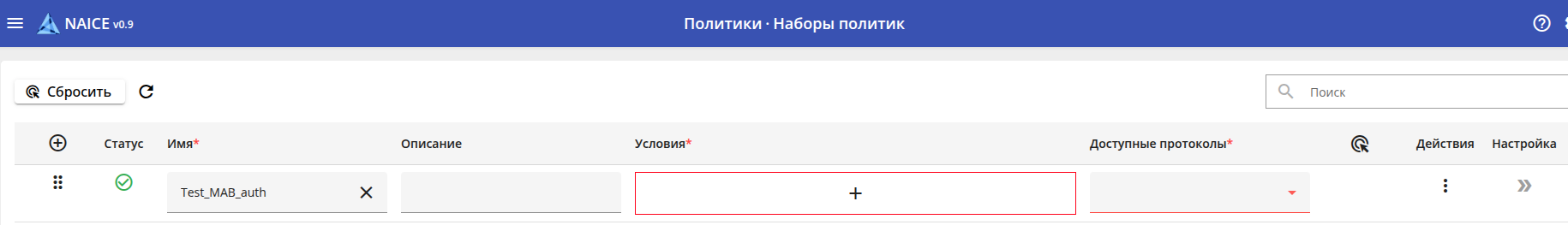

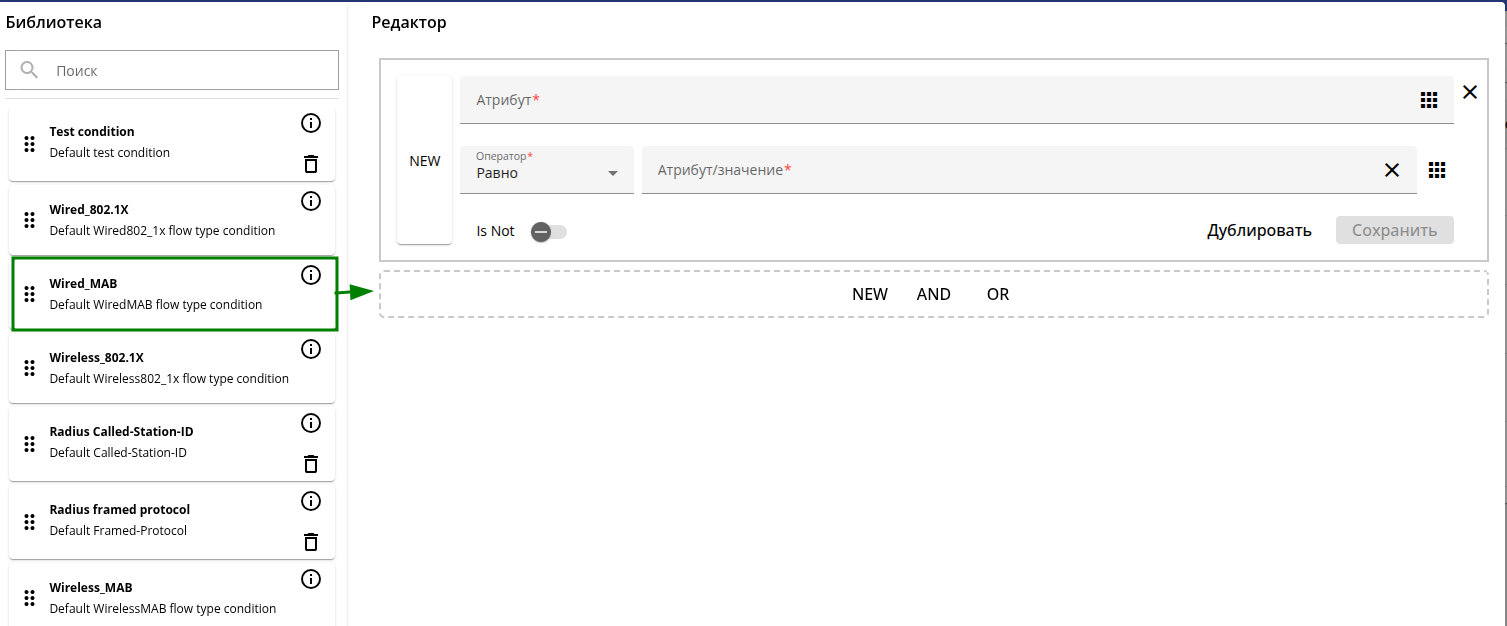

Для настройки необходимо перейти в раздел Политика → Наборы политик и добавить свою политику (зажать нужную левой кнопкой мыши и переместить вправо):

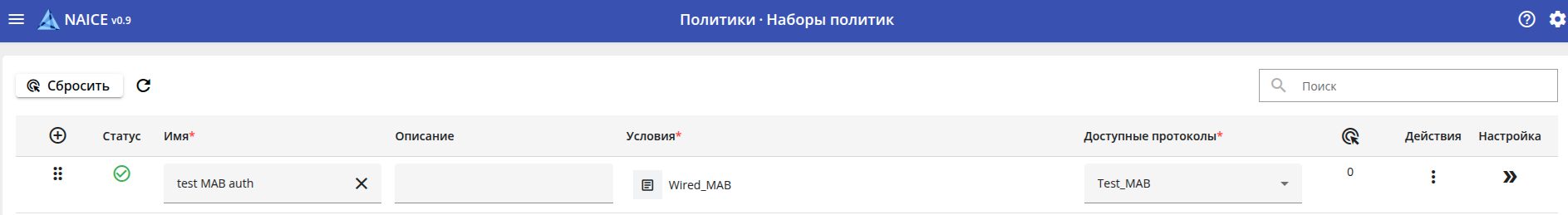

После переноса кликаем "Использовать" и выбираем доступные протоколы, в данном примере Test_list.

По данному условию под действие политики будут попадать все попытки подключения, для которых определен тип подключения WiredMAB. При необходимости можно настроить другое условие вхождения в политику.

Нажимаем сохранить. После этого новая политика будет добавлена в список.

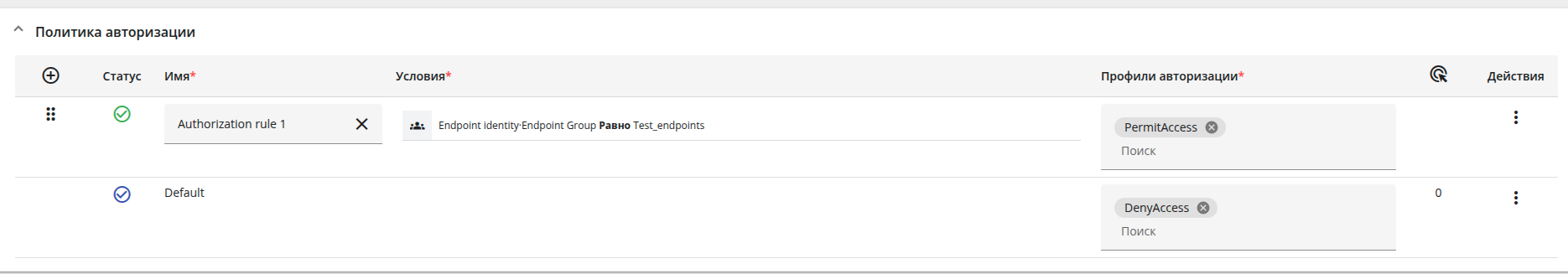

Обратите внимание, что в списке политик есть "Default" — под неё будут попадать те устройства, которые не попали под настроенные политики. В ней нельзя настроить условия, по умолчанию настроено действие DenyAccess, то есть ни один клиент авторизоваться не сможет. Имеется возможность выставить PermitAccess на усмотрение администратора системы. |

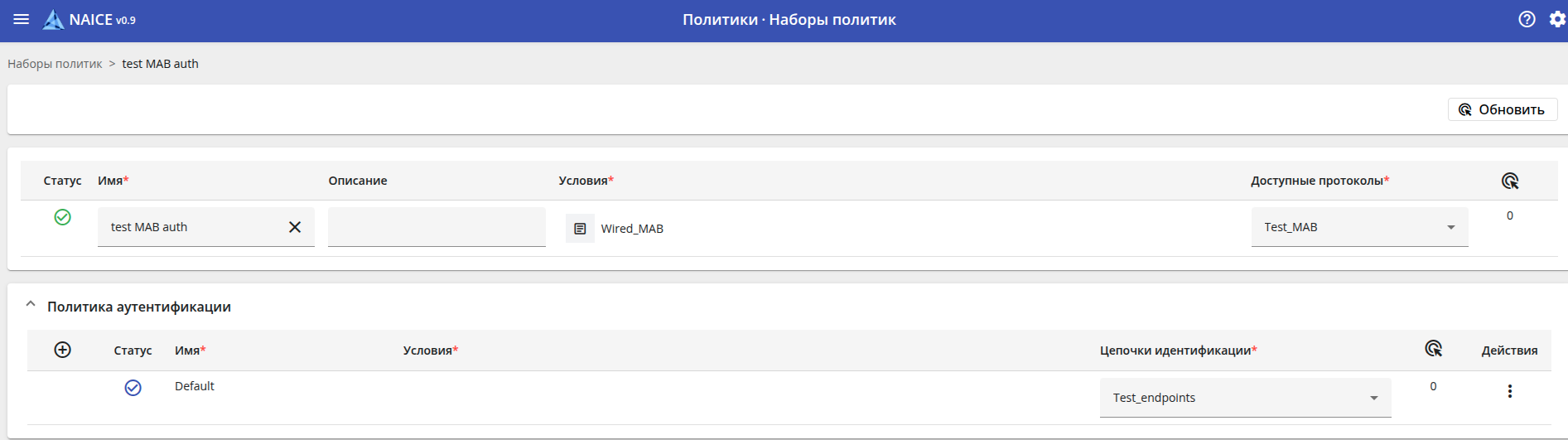

Далее необходимо выполнить настройку созданной политики, для этого кликаем по

Выбрать в политике аутентификации по умолчанию Default ранее созданную цепочку идентификации Endpoints.

Далее переходим к настройке политики авторизации:

Добавляем условие Endpoint identity·Endpoint Group равное Endpoints, которое позволит авторизовываться только эндпоинтам добавленным в ранее созданную группу Endpoints.

В профиле авторизации выбрать профиль по умолчанию PermitAccess (при необходимости можно указать другие, предварительно настроенные профили авторизации).

На этом настройка MAB-авторизации в NAICE завершена, далее потребуется настройка сетевого оборудования.

Конфигурирование коммутаторов MES для взаимодействия с NAICE.

После выполнения настроек на оборудовании, будет получен авторизованный пользователь.