Cluster используется для резервирования работы устройств в сети. Резервирование обеспечивается за счет синхронизации работы различных сервисов между устройствами, а также за счет организации единой точки управления устройствами.

Нумерация портов зависима от номера юнита. У юнита 1 нумерация интерфейса будет 1/0/x. У юнита 2 нумерация интерфейсов будет 2/0/x. и т.д. для юнита 3 и 4. Чтобы не потерять доступ до устройства после смены номера юнита необходимо настроить интерфейсы с нумерацией 2/0/x, 3/0/x, 4/0/x заранее. |

Шаг | Описание | Команда | Ключи |

|---|---|---|---|

| 1 | Перейти в режим конфигурирования сетевого моста, который будет использован в качестве кластерного интерфейса. | wlc(config)# bridge <BR-NUM> | <BR-NUM> – номер сетевого моста. |

| 2 | Указать IPv4-адрес и маску подсети для кластерного интерфейса. Необходимо установить адрес для всех юнитов кластера. (Для работы кластерного интерфейса поддерживается только IPv4-адресация.) | wlc(config-bridge)# ip address <ADDR/LEN> [unit <ID>] | <ADDR/LEN> – IP-адрес и длина маски подсети, задаётся в виде AAA.BBB.CCC.DDD/EE, где каждая часть AAA – DDD принимает значения [0..255] и EE принимает значения [1..32]. <ID> – номер юнита, принимает значения [1..2]. Дополнительные функции IPv4-адресации см. в разделе Настройка IP-адресации. |

| 3 | Установить идентификатор VRRP-маршрутизатора. | wlc(config-bridge)# vrrp id <VRID> | <VRID> – идентификатора VRRP-маршрутизатора, принимает значения [1..255]. |

| 4 | Установить виртуальный IP-адрес VRRP-маршрутизатора (адрес должен быть из той же подсети, что и ip address). | wlc(config-bridge)# vrrp ip <ADDR/LEN> [ secondary ] | <ADDR/LEN> – виртуальный IP-адрес и длина маски, задаётся в виде AAA.BBB.CCC.DDD/EE, где каждая часть AAA – DDD принимает значения [0..255] и EE принимает значения [1..32]. Можно указать несколько IP-адресов перечислением через запятую. Может быть назначено до 8 IP-адресов на интерфейс. secondary – ключ для установки дополнительного IP-адреса. |

| 5 | Установить принадлежность VRRP-маршрутизатора к группе. Группа предоставляет возможность синхронизировать несколько VRRP-процессов, так если в одном из процессов произойдет смена мастера, то в другом процессе также произойдёт смена ролей. | wlc(config-bridge)# vrrp group <GRID> | <GRID> – идентификатор группы VRRP-маршрутизатора, принимает значения [1..32]. |

| 6 | Включить VRRP-процесс на IP-интерфейсе. | wlc(config-bridge)# vrrp | |

| 7 | Активировать сетевой мост. | wlc(config-bridge)# enable | |

8 | Перейти в режим конфигурирования кластера. | wlc(config)# cluster | |

| 9 | Установить интерфейс, через который будет происходить обмен служебными сообщениями между юнитами в кластере. | wlc(config-cluster)# cluster-interface bridge [<BRIDGE-ID>] | <BRIDGE-ID> – идентификационный номер моста, задается в виде, описанном в разделе Типы и порядок именования интерфейсов маршрутизатора. |

| 10 | Отключить синхронизацию конфигураций в кластере между юнитами (не обязательно). | wlc(config-cluster)# sync config disable | |

| 11 | Перейти в режим конфигурирования юнита в кластере. | wlc(config-cluster)# unit <ID> | <ID> – номер юнита, принимает значения [1..2]. |

| 12 | Настроить MAC-адрес для определенного юнита. | wlc(config-cluster-unit)# mac-address <ADDR> | <ADDR> – МАС-адрес сетевого моста, задаётся в виде XX:XX:XX:XX:XX:XX, где каждая часть принимает значения [00..FF]. |

| 13 | Включить работу кластера. | wlc(config-cluster)# enable | |

| 14 | Сменить юнит у устройства (смена юнита устройства вступает в силу после перезагрузки.) | wlc# set unit id <ID> | <ID> – номер юнита, принимает значения [1..2]. |

Данные между юнитами кластера через канал синхронизации передаются в открытом виде. Также все вводимые команды конфигурирования, содержащие чувствительную информацию не в encrypted-виде, будут переданы в том же виде, в котором введены, после чего будут преобразованы в encrypted-вид. |

В настоящем руководстве приведено описание настройки кластера для администратора сервисного маршрутизатора wlc (далее — маршрутизатор).

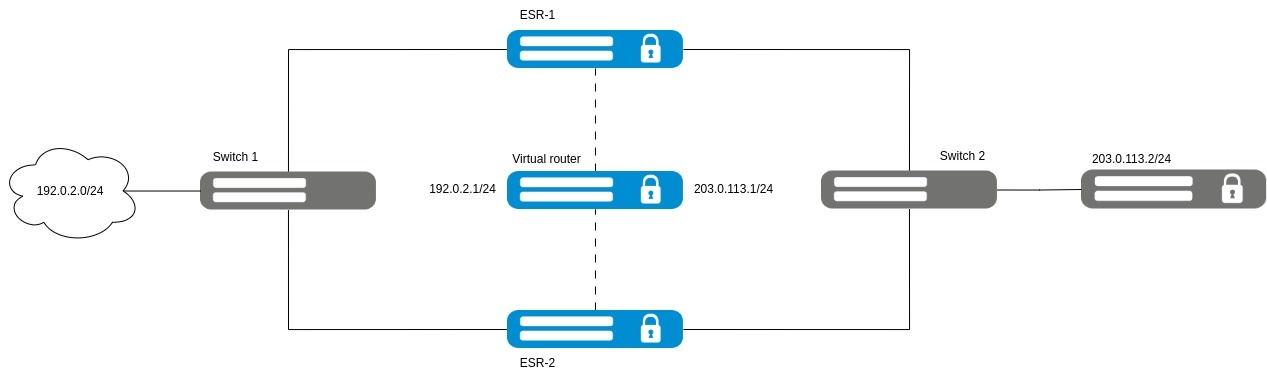

Схема реализации HA Cluster

Для более удобного и ясного восприятия рекомендуется переименовать устройства. В кластерной версии прошивки предусмотрена возможность указать имя устройства с привязкой к юниту. Устройство будет использовать только тот hostname, юнитом которого он является:

wlc# configure wlc(config)# hostname wlc-1 unit 1 wlc(config)# hostname wlc-2 unit 2 |

Более приоритетным является hostname, указанный с привязкой к unit. |

Необходимо удалить заводские настройки Bridge, чтобы далее сконфигурировать его с нуля:

wlc-1(config)# no bridge 1 |

Создайте VLAN 2449, который будет выступать как vlan управления для ТД:

wlc-1(config)# vlan 2449 |

Укажите параметр, который отвечает за постоянное состояние UP:

wlc-1(config-vlan)# force-up wlc-1(config-vlan)# exit |

Для того чтобы задать адресацию на Bridge, предварительно необходимо удалить заводские настройки интерфейса:

wlc-1(config)# no interface gigabitethernet 1/0/2 |

Создайте Bridge для управления ТД:

wlc-1(config)# bridge 5 |

Укажите VLAN:

wlc-1(config-bridge)# vlan 2449 |

Задайте зону безопасности:

wlc-1(config-bridge)# security-zone trusted |

Необходимо задать адресацию для первого и второго юнита кластера:

wlc-1(config-bridge)# ip address 192.168.1.3/24 unit 1 wlc-1(config-bridge)# ip address 192.168.1.2/24 unit 2 |

Настройте VRRP:

wlc-1(config-bridge)# vrrp id 2 wlc-1(config-bridge)# vrrp ip 192.168.1.1/32 wlc-1(config-bridge)# vrrp group 1 wlc-1(config-bridge)# vrrp |

Отключите работу spanning-tree и включите работу Bridge:

wlc-1(config-bridge)# no spanning-tree wlc-1(config-bridge)# enable wlc-1(config-bridge)# exit |

Перейдите к конфигурированию интерфейса Первого юнита:

wlc-1(config)# interface gigabitethernet 1/0/2 |

Для удобства укажите описание интерфейса:

wlc-1(config-if-gi)# description "Local" |

Переведите режим работы интерфейса в L2:

wlc-1(config-if-gi)# mode switchport |

Укажите режим работы интерфейса trunk:

wlc-1(config-if-gi)# switchport mode trunk |

Добавьте VLAN 3 и 2449, которые будут обрабатываться интерфейсом:

wlc-1(config-if-gi)# switchport trunk allowed vlan add 3,2449 wlc-1(config-if-gi)# exit |

Сконфигурируйте интерфейс Второго юнита. Настройки идентичны с интерфейсом, сконфигурированным выше:

wlc-1(config)# interface gigabitethernet 2/0/2 wlc-1(config-if-gi)# description "Local" wlc-1(config-if-gi)# mode switchport wlc-1(config-if-gi)# switchport mode trunk wlc-1(config-if-gi)# switchport trunk allowed vlan add 3,2449 wlc-1(config-if-gi)# exit |

Для полноценной работы кластера требуется сконфигурировать кластерный интерфейс, который будет использоваться для передачи control plane трафика. В качестве кластерного интерфейса назначен bridge. В качестве механизма, отвечающего за определение ролей устройств, участвующих в резервировании, назначен протокол VRRP. Настройки cluster-интерфейса должны быть идентичны для всех участников кластера.

Так как кластер выполняет синхронизацию состояний между устройствами, необходимо создать зону безопасности SYNC (synchronization) и разрешить прохождение трафика протокола VRRP:

wlc-1(config)# security zone SYNC wlc-1(config-security-zone)# exit wlc-1(config)# security zone-pair SYNC self wlc-1(config-security-zone-pair)# rule 1 wlc-1(config-security-zone-pair-rule)# action permit wlc-1(config-security-zone-pair-rule)# match protocol icmp wlc-1(config-security-zone-pair-rule)# enable wlc-1(config-security-zone-pair-rule)# exit wlc-1(config-security-zone-pair)# rule 2 wlc-1(config-security-zone-pair-rule)# action permit wlc-1(config-security-zone-pair-rule)# match protocol vrrp wlc-1(config-security-zone-pair-rule)# enable wlc-1(config-security-zone-pair-rule)# exit wlc-1(config-security-zone-pair)# exit |

Перейдите к настройкам кластерного интерфейса:

wlc-1(config)# bridge 1 |

В версии ПО 1.30.4 в качестве cluster-интерфейса поддержан только bridge. |

Укажите, к какому VLAN относится bridge, и зону безопасности:

wlc-1(config-bridge)# vlan 1 wlc-1(config-bridge)# security-zone SYNC |

Далее укажите IP-адреса:

wlc-1(config-bridge)# ip address 198.51.100.254/24 unit 1 wlc-1(config-bridge)# ip address 198.51.100.253/24 unit 2 |

Для работы кластерного интерфейса поддерживается только IPv4-адресация. На cluster-интерфейсе необходима настройка адресов с привязкой к unit. |

Настройте идентификатор VRRP, принадлежность VRRP-маршрутизатора к группе, IP-адрес VRRP:

wlc-1(config-bridge)# vrrp id 1 wlc-1(config-bridge)# vrrp group 1 wlc-1(config-bridge)# vrrp ip 198.51.100.1/24 |

Для настройки кластера адрес VRRP должен быть исключительно из той же подсети, что и адреса на интерфейсе. |

Включите протокол VRRP и bridge:

wlc-1(config-bridge)# vrrp wlc-1(config-bridge)# enable wlc-1(config-bridge)# exit |

Настройте физические порты для выделенного линка синхронизации маршрутизаторов wlc-1 и wlc-2:

wlc-1(config)# interface gigabitethernet 1/0/3 wlc-1(config-if-gi)# description "Network: SYNC" wlc-1(config-if-gi)# mode switchport wlc-1(config-if-gi)# exit wlc-1(config)# interface gigabitethernet 2/0/3 wlc-1(config-if-gi)# description "Network: SYNC" wlc-1(config-if-gi)# mode switchport wlc-1(config-if-gi)# exit |

Для проверки работы протокола VRRP выполните следующую команду:

wlc-1# show vrrp Virtual router Virtual IP Priority Preemption State -------------- --------------------------------- -------- ---------- ------ 1 198.51.100.1/24 100 Enabled Backup 2 192.168.1.1/32 100 Enabled Backup |

Можно увидеть, что устройство приняло состояние Backup. Через 10 секунд устройство примет состояние Master.

Для запуска кластера необходимо указать заранее настроенный кластерный интерфейс и юниты, которые будут выполнять роли Active и Standby.

Перейдите в режим настройки кластера:

wlc-1(config)# cluster |

Настройте юниты:

wlc-1(config-cluster)# unit 1 wlc-1(config-cluster-unit)# mac-address E4:5A:D4:A0:BE:35 wlc-1(config-cluster-unit)# exit wlc-1(config-cluster)# unit 2 wlc-1(config-cluster-unit)# mac-address A8:F9:4B:AF:35:84 wlc-1(config-cluster-unit)# exit |

В качестве mac-address указывается системный MAC-адрес устройства, его можно узнать с помощью команды show system | include MAC. Данный блок настройки кластера должен присутствовать на обоих юнитах. |

Укажите кластерный интерфейс, созданный ранее, и активируйте кластер:

wlc-1(config-cluster)# cluster-interface bridge 1 wlc-1(config-cluster)# enable wlc-1(config-cluster)# exit |

Перейдите к настройке NTP:

wlc-1(config)# ntp server 100.110.0.65 |

Для работы синхронизации сервисов WLC, а также кластера необходима синхронизация времени между юнитами. |

Укажите минимальное время опроса и максимальное время опроса:

wlc-1(config-ntp-server)# minpoll 1 wlc-1(config-ntp-server)# maxpoll 4 wlc-1(config-ntp-server)# exit |

Отключите ntp broadcast-client:

wlc-1(config)# no ntp broadcast-client enable |

Укажите часовой пояс:

wlc-1(config)# clock timezone gmt +7 wlc-1(config)# exit |

После настроек кластера конфигурация на wlc-1 и wlc-2 должны выглядеть идентично, следующим образом:

|

Первое устройство полностью настроено и готово к работе.

Аналогичные настройки необходимо произвести на втором устройстве. Также возможна настройка второго устройства средствами ZTP.

Для активации процесса ZTP необходимо на втором устройстве запустить dhcp-client на bridge-интерфейсе, физический интерфейс которого будет включен в кластерный интерфейс первого устройства. В качестве примера такой конфигурации подойдет factory-конфигурация. (В factory-конфигурации для vwlc нет настроенного dhcp-client). В процессе ZTP устройство автоматически выставит себе: 1) Конфигурацию; 2) Юнит; 3) Версию ПО, на котором работает Active wlc; 4) Лицензию, если она предварительно загружена на Active wlc. |

Чтобы изменить юнит второго устройства, выполните следующие команды:

wlc-2# set unit id 2 Unit ID will be 2 after reboot wlc-2# reload system Do you really want to reload system now? (y/N): y |

На заводской конфигурации unit принимает значение по умолчанию (unit = 1). Смена юнита устройства вступает в силу после перезагрузки. |

При изменении номера юнита контролера не происходит автоматической конвертации конфигурации. |

В заводской конфигурации присутствуют настройки интерфейсов только для юнита по умолчанию (unit = 1). |

Убедитесь, что настройка юнита применилась успешно:

wlc-2# show unit id Unit ID is 2 Unit ID will be 2 after reboot |

Объединение устройств в кластер невозможно, если они относятся к одному и тому же юниту. |

После выполнения этих шагов кластер будет успешно запущен. Текущее состояние кластера можно узнать, выполнив команду:

wlc-1# show cluster status Unit Hostname Role MAC address State IP address ---- -------------------- ---------- ----------------- -------------- --------------- 1* wlc-1 Active e4:5a:d4:a0:be:35 Joined 198.51.100.254 2 wlc-2 Standby a8:f9:4b:af:35:84 Joined 198.51.100.253 |

После включения кластера и установления юнитов в состояние Joined, настройка устройств осуществляется настройкой Active устройства. Синхронизируются команды конфигурации, а также команды: commit, confirm, rollback, restore, save, copy <source> system:candidate-config. В случае, если конфигурирование осуществляется на Standby, то синхронизации не будет. Есть возможность отключения синхронизации командой sync config disable. Если между юнитами кластера не будет синхронизирована версия ПО, то команды commit, confirm не будут синхронизироваться на Standby устройство. |

После выполнения этих шагов кластер будет успешно запущен. Текущее состояние синхронизации подсистем кластера можно узнать, выполнив команду:

wlc-1# show cluster sync status System part Synced ---------------------- ------ candidate-config Yes running-config Yes SW version Yes licence Yes licence (After reboot) Yes date Yes |

В версии 1.30.4 не поддержана синхронизация шифрованных паролей. |

Через минуту после включения кластера синхронизируется время, на Standby установится время Active-юнита. Синхронизация времени проверяется раз в минуту, в случае расхождения время синхронизируется. |

Для синхронизации файлов лицензий в кластере необходимо загрузить их все на Active-устройство командой copy в директорию system:cluster-unit-licences.

Все загруженные лицензии в данной директории передаются остальным участникам кластера.

wlc-1# copy tftp://<IP_address>:/licence system:cluster-unit-licences |*************************| 100% (680B) Licence loaded successfully. |

На каждый wlc нужна отдельная лицензия (Wi-Fi, BRAS и т. д.). Для активации функций кластера отдельная лицензия не нужна. |

Установить лицензию в кластере можно одним из способов:

1. Загрузить индивидуально лицензию на каждое устройство, как в случае с обычным wlc вне кластера.

2. Загрузить лицензию для Active-юнита в system:licence (данная лицензия также автоматически загрузится и в system:cluster-unit-licences), лицензии для Standby загрузить в system:cluster-unit-licences на Active-юните, после чего либо выполнить команду sync cluster system force либо подключить Standby по ZTP.

wlc-1# copy tftp://<IP_address>:/licence system:cluster-unit-licences |*************************| 100% (680B) Licence loaded successfully. wlc-1# wlc-1# wlc-1# wlc-1# show cluster-unit-licences Serial number Features --------------- ------------------------------------------------------------ NP0B003634 BRAS,IPS,WIFI NP0B009033 BRAS,IPS,WIFI wlc-1# sync cluster system force |

Команда sync cluster system force выполняет синхронизацию подсистем, включая в себя синхронизацию конфигурации running-config, candidate-config, версии ПО, лицензии. По окончанию синхронизации Stanby устройство кластера перезагрузится для применения новой версии прошивки, а также лицензии. При использовании команды sync cluster system force, даже если все подсистемы кластеры синхронизированы (команда show cluster sync status), Stanby устройство начнет синхронизацию подсистем и по окончанию перезагрузится. |

После успешной настройки кластера можно приступать к конфигурации сервисов.

Настройка резервирования функционала WLC включает в себя резервирования ТД, SoftGRE-туннелей и сертификатов между юнитами. Данная настройка реализует отказоустойчивую работу сети для клиентов, подключенных к ТД во время выхода из строя одного из юнита. В момент переключения мастерства VRRP ТД переподключаются ко второй ноде, для клиента это происходит бесшовно.

Для настройки синхронизации требуется сконфигурировать несколько обязательных сервисов, таких как:

Настройка резервирования остальных сервисов выходит за рамки настройки WLC. Ознакомится с настройкой других сервисов можно в других главах данной статьи.

На клиентских интерфейсах, где включен vrrp, необходимо включить:

Данная команда определяет интервал, по истечении которого будет происходить периодическая отправка Gratuituous ARP-сообщений, пока маршрутизатор находится в состоянии Master. Настройку нужно включать, если клиентский трафик туннелируется. |

Настройка будет выполнена на базе заводской конфигурации с преднастроенным функционалом кластера. Интерфейсы Gi 1/0/3 + Gi 2/0/3 связывают два юнита между собой для реализации функционала кластера, интерфейсы Gi 1/0/2 + Gi 2/0/2 смотрят в сторону точки доступа.

Схема реализации WLC

cluster

cluster-interface bridge 1

unit 1

mac-address e4:5a:d4:a0:be:35

exit

unit 2

mac-address a8:f9:4b:af:35:84

exit

enable

exit

hostname wlc-1

hostname wlc-1 unit 1

hostname wlc-2 unit 2

vlan 2449

force-up

exit

security zone SYNC

exit

bridge 1

vlan 1

security-zone SYNC

ip address 198.51.100.254/24 unit 1

ip address 198.51.100.253/24 unit 2

vrrp id 1

vrrp ip 198.51.100.1/24

vrrp group 1

vrrp

enable

exit

bridge 5

vlan 2449

security-zone trusted

ip address 192.168.1.3/24 unit 1

ip address 192.168.1.2/24 unit 2

vrrp id 2

vrrp ip 192.168.1.1/32

vrrp group 1

vrrp

no spanning-tree

enable

exit

interface gigabitethernet 1/0/2

description "Local"

mode switchport

switchport mode trunk

switchport trunk allowed vlan add 3,2449

exit

interface gigabitethernet 1/0/3

mode switchport

spanning-tree disable

exit

interface gigabitethernet 2/0/2

description "Local"

mode switchport

switchport mode trunk

switchport trunk allowed vlan add 3,2449

exit

interface gigabitethernet 2/0/3

mode switchport

spanning-tree disable

exit

security zone-pair SYNC self

rule 1

action permit

match protocol icmp

enable

exit

rule 2

action permit

match protocol vrrp

enable

exit

rule 3

action permit

match protocol ah

enable

exit

exit |

Перейдите в режим конфигурации:

wlc-1# config |

Создайте object-group для открытия портов в настройках Firewall, через которые синхронизируются сертификаты:

wlc-1(config)# object-group service sync |

Укажите порт, который используется для синхронизации сертификатов:

wlc-1(config-object-group-service)# port-range 873 wlc-1(config-object-group-service)# exit |

Создайте object-group для открытия портов в настройках Firewall, через которые синхронизируются журналы WLC:

wlc-1(config)# object-group service journal_sync |

Укажите порт, который используется для синхронизации журналов WLC:

wlc-1(config-object-group-service)# port-range 5432 wlc-1(config-object-group-service)# exit |

Создайте object-group для открытия портов в настройках Firewall, через которые синхронизируются туннели SoftGRE:

wlc-1(config)# object-group service softgre_controller |

Укажите порт, который используется для синхронизации туннелей SoftGRE:

wlc-1(config-object-group-service)# port-range 1337 wlc-1(config-object-group-service)# exit |

Сконфигурируйте object-group для настройки failover-сервисов SYNC_SRC:

wlc-1(config)# object-group network SYNC_SRC |

Укажите IP-адреса для Первого и Второго юнитов кластера:

wlc-1(config-object-group-network)# ip address-range 198.51.100.254 unit 1 wlc-1(config-object-group-network)# ip address-range 198.51.100.253 unit 2 wlc-1(config-object-group-network)# exit |

Сконфигурируйте object-group для настройки failover-сервисов SYNC_SRC:

wlc-1(config)# object-group network SYNC_DST |

Укажите IP-адреса для Первого и Второго юнитов кластера:

wlc-1(config-object-group-network)# ip address-range 198.51.100.253 unit 1 wlc-1(config-object-group-network)# ip address-range 198.51.100.254 unit 2 wlc-1(config-object-group-network)# exit |

Перейдите в Bridge 3.

wlc-1(config)# bridge 3 |

Удалите IP-адрес, который стоит по умолчанию в заводской конфигурации, затем укажите IP-address для первого и второго юнитов кластера:

wlc-1(config-bridge)# no ip address all wlc-1(config-bridge)# ip address 192.168.2.3/24 unit 1 wlc-1(config-bridge)# ip address 192.168.2.2/24 unit 2 |

Укажите индентификатор VRRP:

wlc-1(config-bridge)# vrrp id 3 |

Укажите виртуальный VRRP-адрес:

wlc-1(config-bridge)# vrrp ip 192.168.2.1/24 |

Укажите группу VRRP:

wlc-1(config-bridge)# vrrp group 1 |

Включить периодическую отправку Gratuituous ARP-сообщений, когда контроллер находится в состоянии Master:

wlc-1(config-bridge)# vrrp timers garp refresh 60 |

Включите работу VRRP:

wlc-1(config-bridge)# vrrp |

Отключите работу spanning-tree:

wlc-1(config-bridge)# no spanning-tree |

Включите Bridge:

wlc-1(config-bridge)# enable wlc-1(config-bridge)# exit |

Перейдите в режим конфигурирования резервирования ip failover:

wlc-1(config)# ip failover |

В качестве локального адреса укажите object-group SYNC_SRC:

wlc-1(config-failover)# local-address object-group SYNC_SRC |

В качестве удаленного адреса укажите object-group SYNC_DST:

wlc-1(config-failover)# remote-address object-group SYNC_DST |

Укажите группу VRRP:

wlc-1(config-failover)# vrrp-group 1 wlc-1(config-failover)# exit |

Перейдите в блок конфигурации синхронизации сертификатов:

wlc-1(config)# crypto-sync |

Укажите режим работы:

wlc-1(config-crypto-sync)# remote-delete |

Включите работу синхронизации сертификатов:

wlc-1(config-crypto-sync)# enable wlc-1(config-crypto-sync)# exit |

Перейдите в блок настройки SoftGRE-туннелей:

wlc-1(config)# softgre-controller |

Включите работу синхронизации:

wlc-1(config-softgre-controller)# failover wlc-1(config-softgre-controller)# exit |

Перейдите в блок конфигурации WLC:

wlc-1(config)# wlc |

Включите работу синхронизации сервиса WLC:

wlc-1(config-wlc)# failover wlc-1(config-wlc)# exit |

Перейдите в конфигурацию security-zone, где добавьте разрешение на прохождение VRRP трафика:

wlc-1(config)# security zone-pair trusted self |

Создайте правило:

wlc-1(config-security-zone-pair)# rule 11 |

Укажите действие правила – разрешение:

wlc-1(config-security-zone-pair-rule)# action permit |

Укажите совпадение по протоколу VRRP:

wlc-1(config-security-zone-pair-rule)# match protocol vrrp |

Включите правило:

wlc-1(config-security-zone-pair-rule)# enable wlc-1(config-security-zone-pair-rule)# exit |

Создайте правило:

wlc-1(config-security-zone-pair)# rule 12 |

Укажите действие правила – разрешение:

wlc-1(config-security-zone-pair-rule)# action permit |

Укажите совпадение по протоколу TCP:

wlc-1(config-security-zone-pair-rule)# match protocol tcp |

Укажите совпадение по порту назначения, в качестве которого выступает object-group:

wlc-1(config-security-zone-pair-rule)# match destination-port object-group sync |

Включите правило:

wlc-1(config-security-zone-pair-rule)# enable wlc-1(config-security-zone-pair-rule)# exit wlc-1(config-security-zone-pair)# exit |

Перейдите в конфигурацию security-zone и откройте порты для синхронизации сертификатов, SoftGRE-туннелей и журналов WLC:

wlc-1(config)# security zone-pair SYNC self |

Создайте новое правило:

wlc-1(config-security-zone-pair)# rule 4 |

Укажите действие правила – разрешение:

wlc-1(config-security-zone-pair-rule)# action permit |

Укажите совпадение по протоколу TCP:

wlc-1(config-security-zone-pair-rule)# match protocol tcp |

Укажите совпадение по порту назначения, в качестве которого выступает object-group:

wlc-1(config-security-zone-pair-rule)# match destination-port object-group softgre_controller |

Включите правило:

wlc-1(config-security-zone-pair-rule)# enable wlc-1(config-security-zone-pair-rule)# exit wlc-1(config-security-zone-pair)# exit |

Создайте новое правило:

wlc-1(config-security-zone-pair)# rule 10 |

Укажите действие правила – разрешение:

wlc-1(config-security-zone-pair-rule)# action permit |

Укажите совпадение по протоколу TCP:

wlc-1(config-security-zone-pair-rule)# match protocol tcp |

Укажите совпадение по порту назначения, в качестве которого выступает object-group:

wlc-1(config-security-zone-pair-rule)# match destination-port object-group journal_sync |

Включите правило:

wlc-1(config-security-zone-pair-rule)# enable wlc-1(config-security-zone-pair-rule)# exit wlc-1(config-security-zone-pair)# exit |

Перейдите в конфигурацию security-zone, где добавьте разрешение на прохождение VRRP-трафика в клиентской зоне:

wlc-1(config)# security zone-pair users self |

Создайте правило:

wlc-1(config-security-zone-pair)# rule 11 |

Укажите действие правила – разрешение:

wlc-1(config-security-zone-pair-rule)# action permit |

Укажите совпадение по протоколу VRRP:

wlc-1(config-security-zone-pair-rule)# match protocol vrrp |

Включите правило:

wlc-1(config-security-zone-pair-rule)# enable wlc-1(config-security-zone-pair-rule)# exit wlc-1(config-security-zone-pair)# exit |

Для настройки правил зон безопасности создайте профиль для порта Firewall-failover:

wlc-1(config)# object-group service FAILOVER |

Укажите порт, который используется для синхронизации сессий Firewall:

wlc-1(config-object-group-service)# port-range 9999 wlc-1(config-object-group-service)# exit |

Перейдите в конфигурацию security zone-pair для синхронизации сервисов кластера:

wlc-1(config)# security zone-pair SYNC self |

Создайте новое правило:

wlc-1(config-security-zone-pair)# rule 5 |

Укажите действие правила:

wlc-1(config-security-zone-pair-rule)# action permit |

Укажите совпадение по протоколу UDP:

wlc-1(config-security-zone-pair-rule)# match protocol udp |

Укажите совпадение по порту назначения, в качестве которого выступает object-group:

wlc-1(config-security-zone-pair-rule)# match destination-port object-group FAILOVER |

Включите работу нового правила:

wlc-1(config-security-zone-pair-rule)# enable wlc-1(config-security-zone-pair-rule)# exit wlc-1(config-security-zone-pair)# exit |

Перейдите к настройке Firewall-failover:

wlc-1(config)# ip firewall failover |

Укажите режим резервирования сессий unicast:

wlc-1(config-firewall-failover)# sync-type unicast |

Укажите номер UDP-порта службы резервирования сессий Firewall:

wlc-1(config-firewall-failover)# port 9999 |

Включите резервирование сессий Firewall:

wlc-1(config-firewall-failover)# enable wlc-1(config-firewall-failover)# exit |

Нужно удалить пулы, заданные в заводской конфигурации и задать новые, в которых будут исключены VRRP-адреса:

Перейдите в конфигурирование пула DHCP-сервера для ТД:

wlc-1(config)# ip dhcp-server pool ap-pool |

Удалите пул и создайте новый:

wlc-1(config-dhcp-server)# no address-range 192.168.1.2-192.168.1.254 wlc-1(config-dhcp-server)# address-range 192.168.1.4-192.168.1.254 wlc-1(config-dhcp-server)# exit |

Перейдите в конфигурирование пула DHCP-сервера для клиентов:

wlc-1(config)# ip dhcp-server pool users-pool |

Удалите пул и создайте новый:

wlc-1(config-dhcp-server)# no address-range 192.168.2.2-192.168.2.254 wlc-1(config-dhcp-server)# address-range 192.168.2.4-192.168.2.254 wlc-1(config-dhcp-server)# exit |

Перейдите к настройке синхронизации DHCP-сервера между юнитами:

wlc-1(config)# ip dhcp-server failover |

Укажите режим работы:

wlc-1(config-dhcp-server-failover)# mode active-standby |

Включите работу синхронизации:

wlc-1(config-dhcp-server-failover)# enable wlc-1(config-dhcp-server-failover)# exit |

Включите синхронизацию WEB-интерфейса:

wlc-1(config)# ip http failover |

Примените и подтвердите внесенные изменения:

wlc-1# commit wlc-1# confirm |

|

Статус синхронизации сервисов можно посмотреть командой:

wlc-1# show high-availability state

VRRP role: Master

AP Tunnels:

State: Successful synchronization

Last synchronization: 2025-02-05 16:38:12

DHCP option 82 table:

State: Disabled

Last state change: --

DHCP server:

VRF: --

State: Successful synchronization

Last synchronization: 2025-02-05 16:38:28

crypto-sync:

State: Successful synchronization

Last synchronization: 2025-02-05 16:38:29

Firewall:

Firewall sessions and NAT translations:

Tracking VRRP Group 1

Tracking VRRP Group state: Master

State: Successful synchronization

Fault Reason: --

Last synchronization: 2025-02-05 16:38:30

WLC:

State: Successful synchronization

Last synchronization: 2025-02-05 16:38:29

WEB profiles:

State: Successful synchronization

Last synchronization: 2025-02-05 16:38:36 |

Статус синхронизации VRRP можно посмотреть командой:

wlc-1# show vrrp Virtual router Virtual IP Priority Preemption State Synchronization group ID -------------- --------------------------------- -------- ---------- ------ ------------------------- 1 198.51.100.1/32 100 Enabled Master 1 2 192.168.1.1/32 100 Enabled Master 1 3 192.168.2.1/32 100 Enabled Master 1 |

Настройка резервирования функционала WLC включает в себя резервирования ТД, SoftGRE-туннелей и сертификатов между юнитами. Данная настройка реализует отказоустойчивую работу сети для клиентов, подключенных к ТД во время выхода из строя одного из юнита. В момент переключения мастерства VRRP ТД переподключаются ко второй ноде, для клиента это происходит бесшовно.

Настройка схемы 1+2 и 1+3 производится по аналогии со схемой 1+1 и указанием необходимых параметров для дополнительных юнитов. |

Для настройки синхронизации требуется сконфигурировать несколько обязательных сервисов, таких как:

Настройка резервирования остальных сервисов выходит за рамки настройки WLC. Ознакомится с настройкой других сервисов можно в других главах данной статьи.

На клиентских интерфейсах, где включен vrrp, необходимо включить:

Данная команда определяет интервал, по истечении которого будет происходить периодическая отправка Gratuituous ARP-сообщений, пока маршрутизатор находится в состоянии Master. Настройку нужно включать, если клиентский трафик туннелируется. |

Настройка будет выполнена на базе заводской конфигурации с преднастроенным функционалом кластера. Интерфейсы Gi 1/0/3 + Gi 2/0/3 + Gi 3/0/3 связывают два юнита между собой для реализации функционала кластера, интерфейсы Gi 1/0/2 + Gi 2/0/2 + Gi 3/0/2 смотрят в сторону точки доступа.

Схема реализации WLC

cluster

cluster-interface bridge 1

unit 1

mac-address e4:5a:d4:a0:be:35

exit

unit 2

mac-address a8:f9:4b:af:35:84

exit

unit 3

mac-address 68:13:e2:7e:80:46

exit

enable

exit

hostname wlc-1 unit 1

hostname wlc-2 unit 2

hostname wlc-2 unit 3

vlan 2449

force-up

exit

security zone SYNC

exit

bridge 1

vlan 1

security-zone SYNC

ip address 198.51.100.254/24 unit 1

ip address 198.51.100.253/24 unit 2

ip address 198.51.100.252/24 unit 3

vrrp id 1

vrrp ip 198.51.100.1/24

vrrp group 1

vrrp

enable

exit

bridge 5

vlan 2449

security-zone trusted

ip address 192.168.1.4/24 unit 1

ip address 192.168.1.3/24 unit 2

ip address 192.168.1.2/24 unit 3

vrrp id 2

vrrp ip 192.168.1.1/32

vrrp group 1

vrrp

no spanning-tree

enable

exit

interface gigabitethernet 1/0/2

description "Local"

mode switchport

switchport mode trunk

switchport trunk allowed vlan add 3,2449

exit

interface gigabitethernet 1/0/3

mode switchport

spanning-tree disable

exit

interface gigabitethernet 2/0/2

description "Local"

mode switchport

switchport mode trunk

switchport trunk allowed vlan add 3,2449

exit

interface gigabitethernet 2/0/3

mode switchport

spanning-tree disable

exit

interface gigabitethernet 3/0/2

description "Local"

mode switchport

switchport mode trunk

switchport trunk allowed vlan add 3,2449

exit

interface gigabitethernet 3/0/3

mode switchport

spanning-tree disable

exit

security zone-pair SYNC self

rule 1

action permit

match protocol icmp

enable

exit

rule 2

action permit

match protocol vrrp

enable

exit

rule 3

action permit

match protocol ah

enable

exit

exit |

Перейдите в режим конфигурации:

wlc-1# config |

Создайте object-group для открытия портов в настройках Firewall, через которые синхронизируются сертификаты:

wlc-1(config)# object-group service sync |

Укажите порт, который используется для синхронизации сертификатов:

wlc-1(config-object-group-service)# port-range 873 wlc-1(config-object-group-service)# exit |

Создайте object-group для открытия портов в настройках Firewall, через которые синхронизируются журналы WLC:

wlc-1(config)# object-group service journal_sync |

Укажите порт, который используется для синхронизации журналов WLC:

wlc-1(config-object-group-service)# port-range 5432 wlc-1(config-object-group-service)# exit |

Создайте object-group для открытия портов в настройках Firewall, через которые синхронизируются туннели SoftGRE:

wlc-1(config)# object-group service softgre_controller |

Укажите порт, который используется для синхронизации туннелей SoftGRE:

wlc-1(config-object-group-service)# port-range 1337 wlc-1(config-object-group-service)# exit |

Сконфигурируйте object-group для настройки failover-сервисов SYNC_SRC:

wlc-1(config)# object-group network SYNC_SRC |

Укажите IP-адреса для Первого, Второго и Третьего юнитов кластера:

wlc-1(config-object-group-network)# ip address-range 198.51.100.254 unit 1 wlc-1(config-object-group-network)# ip address-range 198.51.100.253 unit 2 wlc-1(config-object-group-network)# ip address-range 198.51.100.252 unit 3 wlc-1(config-object-group-network)# exit |

Сконфигурируйте object-group для настройки failover-сервисов SYNC_DST:

wlc-1(config)# object-group network SYNC_DST |

Адреса для удаленных устройств необходимо указывать по следующей схеме: индекс текущего юнита указывается адресам удаленных устройств для синхронизации. Например: индекса юнита 2 необходимо указать адреса юнитов 1,3,4(при наличии), юниту 1 необходимо указать адреса юнитов 2,3 |

Укажите IP-адреса для удаленных устройств для Первого, Второго и Третьего юнитов кластера:

wlc-1(config-object-group-network)# ip address-range 198.51.100.253 unit 1 wlc-1(config-object-group-network)# ip address-range 198.51.100.252 unit 1 wlc-1(config-object-group-network)# ip address-range 198.51.100.254 unit 2 wlc-1(config-object-group-network)# ip address-range 198.51.100.252 unit 2 wlc-1(config-object-group-network)# ip address-range 198.51.100.253 unit 3 wlc-1(config-object-group-network)# ip address-range 198.51.100.254 unit 3 wlc-1(config-object-group-network)# exit |

Перейдите в Bridge 3.

wlc-1(config)# bridge 3 |

Удалите IP-адрес, который стоит по умолчанию в заводской конфигурации, затем укажите IP-address для первого и второго юнитов кластера:

wlc-1(config-bridge)# no ip address all wlc-1(config-bridge)# ip address 192.168.2.4/24 unit 1 wlc-1(config-bridge)# ip address 192.168.2.3/24 unit 2 wlc-1(config-bridge)# ip address 192.168.2.2/24 unit 3 |

Укажите индентификатор VRRP:

wlc-1(config-bridge)# vrrp id 3 |

Укажите виртуальный VRRP-адрес:

wlc-1(config-bridge)# vrrp ip 192.168.2.1/24 |

Укажите группу VRRP:

wlc-1(config-bridge)# vrrp group 1 |

Включить периодическую отправку Gratuituous ARP-сообщений, когда контроллер находится в состоянии Master:

wlc-1(config-bridge)# vrrp timers garp refresh 60 |

Включите работу VRRP:

wlc-1(config-bridge)# vrrp |

Отключите работу spanning-tree:

wlc-1(config-bridge)# no spanning-tree |

Включите Bridge:

wlc-1(config-bridge)# enable wlc-1(config-bridge)# exit |

Перейдите в режим конфигурирования резервирования ip failover:

wlc-1(config)# ip failover |

В качестве локального адреса укажите object-group SYNC_SRC:

wlc-1(config-failover)# local-address object-group SYNC_SRC |

В качестве удаленного адреса укажите object-group SYNC_DST:

wlc-1(config-failover)# remote-address object-group SYNC_DST |

Укажите группу VRRP:

wlc-1(config-failover)# vrrp-group 1 wlc-1(config-failover)# exit |

Перейдите в блок конфигурации синхронизации сертификатов:

wlc-1(config)# crypto-sync |

Укажите режим работы:

wlc-1(config-crypto-sync)# remote-delete |

Включите работу синхронизации сертификатов:

wlc-1(config-crypto-sync)# enable wlc-1(config-crypto-sync)# exit |

Перейдите в блок настройки SoftGRE-туннелей:

wlc-1(config)# softgre-controller |

Включите работу синхронизации:

wlc-1(config-softgre-controller)# failover wlc-1(config-softgre-controller)# exit |

Перейдите в блок конфигурации WLC:

wlc-1(config)# wlc |

Включите работу синхронизации сервиса WLC:

wlc-1(config-wlc)# failover wlc-1(config-wlc)# exit |

Перейдите в конфигурацию security-zone, где добавьте разрешение на прохождение VRRP трафика:

wlc-1(config)# security zone-pair trusted self |

Создайте правило:

wlc-1(config-security-zone-pair)# rule 11 |

Укажите действие правила – разрешение:

wlc-1(config-security-zone-pair-rule)# action permit |

Укажите совпадение по протоколу VRRP:

wlc-1(config-security-zone-pair-rule)# match protocol vrrp |

Включите правило:

wlc-1(config-security-zone-pair-rule)# enable wlc-1(config-security-zone-pair-rule)# exit |

Создайте правило:

wlc-1(config-security-zone-pair)# rule 12 |

Укажите действие правила – разрешение:

wlc-1(config-security-zone-pair-rule)# action permit |

Укажите совпадение по протоколу TCP:

wlc-1(config-security-zone-pair-rule)# match protocol tcp |

Укажите совпадение по порту назначения, в качестве которого выступает object-group:

wlc-1(config-security-zone-pair-rule)# match destination-port object-group sync |

Включите правило:

wlc-1(config-security-zone-pair-rule)# enable wlc-1(config-security-zone-pair-rule)# exit wlc-1(config-security-zone-pair)# exit |

Перейдите в конфигурацию security-zone и откройте порты для синхронизации сертификатов, SoftGRE-туннелей и журналов WLC:

wlc-1(config)# security zone-pair SYNC self |

Создайте новое правило:

wlc-1(config-security-zone-pair)# rule 4 |

Укажите действие правила – разрешение:

wlc-1(config-security-zone-pair-rule)# action permit |

Укажите совпадение по протоколу TCP:

wlc-1(config-security-zone-pair-rule)# match protocol tcp |

Укажите совпадение по порту назначения, в качестве которого выступает object-group:

wlc-1(config-security-zone-pair-rule)# match destination-port object-group softgre_controller |

Включите правило:

wlc-1(config-security-zone-pair-rule)# enable wlc-1(config-security-zone-pair-rule)# exit wlc-1(config-security-zone-pair)# exit |

Создайте новое правило:

wlc-1(config-security-zone-pair)# rule 10 |

Укажите действие правила – разрешение:

wlc-1(config-security-zone-pair-rule)# action permit |

Укажите совпадение по протоколу TCP:

wlc-1(config-security-zone-pair-rule)# match protocol tcp |

Укажите совпадение по порту назначения, в качестве которого выступает object-group:

wlc-1(config-security-zone-pair-rule)# match destination-port object-group journal_sync |

Включите правило:

wlc-1(config-security-zone-pair-rule)# enable wlc-1(config-security-zone-pair-rule)# exit wlc-1(config-security-zone-pair)# exit |

Перейдите в конфигурацию security-zone, где добавьте разрешение на прохождение VRRP-трафика в клиентской зоне:

wlc-1(config)# security zone-pair users self |

Создайте правило:

wlc-1(config-security-zone-pair)# rule 11 |

Укажите действие правила – разрешение:

wlc-1(config-security-zone-pair-rule)# action permit |

Укажите совпадение по протоколу VRRP:

wlc-1(config-security-zone-pair-rule)# match protocol vrrp |

Включите правило:

wlc-1(config-security-zone-pair-rule)# enable wlc-1(config-security-zone-pair-rule)# exit wlc-1(config-security-zone-pair)# exit |

Для настройки правил зон безопасности создайте профиль для порта Firewall-failover:

wlc-1(config)# object-group service FAILOVER |

Укажите порт, который используется для синхронизации сессий Firewall:

wlc-1(config-object-group-service)# port-range 9999 wlc-1(config-object-group-service)# exit |

Перейдите в конфигурацию security zone-pair для синхронизации сервисов кластера:

wlc-1(config)# security zone-pair SYNC self |

Создайте новое правило:

wlc-1(config-security-zone-pair)# rule 5 |

Укажите действие правила:

wlc-1(config-security-zone-pair-rule)# action permit |

Укажите совпадение по протоколу UDP:

wlc-1(config-security-zone-pair-rule)# match protocol udp |

Укажите совпадение по порту назначения, в качестве которого выступает object-group:

wlc-1(config-security-zone-pair-rule)# match destination-port object-group FAILOVER |

Включите работу нового правила:

wlc-1(config-security-zone-pair-rule)# enable wlc-1(config-security-zone-pair-rule)# exit wlc-1(config-security-zone-pair)# exit |

Перейдите к настройке Firewall-failover:

wlc-1(config)# ip firewall failover |

Укажите режим резервирования сессий unicast:

wlc-1(config-firewall-failover)# sync-type unicast |

Укажите номер UDP-порта службы резервирования сессий Firewall:

wlc-1(config-firewall-failover)# port 9999 |

Включите резервирование сессий Firewall:

wlc-1(config-firewall-failover)# enable wlc-1(config-firewall-failover)# exit |

Нужно удалить пулы, заданные в заводской конфигурации и задать новые, в которых будут исключены VRRP-адреса:

Перейдите в конфигурирование пула DHCP-сервера для ТД:

wlc-1(config)# ip dhcp-server pool ap-pool |

Удалите пул и создайте новый:

wlc-1(config-dhcp-server)# no address-range 192.168.1.2-192.168.1.254 wlc-1(config-dhcp-server)# address-range 192.168.1.4-192.168.1.254 wlc-1(config-dhcp-server)# exit |

Перейдите в конфигурирование пула DHCP-сервера для клиентов:

wlc-1(config)# ip dhcp-server pool users-pool |

Удалите пул и создайте новый:

wlc-1(config-dhcp-server)# no address-range 192.168.2.2-192.168.2.254 wlc-1(config-dhcp-server)# address-range 192.168.2.4-192.168.2.254 wlc-1(config-dhcp-server)# exit |

Перейдите к настройке синхронизации DHCP-сервера между юнитами:

wlc-1(config)# ip dhcp-server failover |

Укажите режим работы:

wlc-1(config-dhcp-server-failover)# mode active-standby |

Включите работу синхронизации:

wlc-1(config-dhcp-server-failover)# enable wlc-1(config-dhcp-server-failover)# exit |

Включите синхронизацию WEB-интерфейса:

wlc-1(config)# ip http failover |

Примените и подтвердите внесенные изменения:

wlc-1# commit wlc-1# confirm |

|

Статус синхронизации сервисов можно посмотреть командой:

wlc-1# show high-availability state

VRRP role: Master

AP Tunnels:

State: Successful synchronization

Last synchronization: 2025-02-05 16:38:12

DHCP option 82 table:

State: Disabled

Last state change: --

DHCP server:

VRF: --

State: Successful synchronization

Last synchronization: 2025-02-05 16:38:28

crypto-sync:

State: Successful synchronization

Last synchronization: 2025-02-05 16:38:29

Firewall:

Firewall sessions and NAT translations:

Tracking VRRP Group 1

Tracking VRRP Group state: Master

State: Successful synchronization

Fault Reason: --

Last synchronization: 2025-02-05 16:38:30

WLC:

State: Successful synchronization

Last synchronization: 2025-02-05 16:38:29

WEB profiles:

State: Successful synchronization

Last synchronization: 2025-02-05 16:38:36 |

Статус синхронизации VRRP можно посмотреть командой:

wlc-1# show vrrp Unit 1* 'wlc-1' ------------------ wlc-1# show vrrp Virtual router Virtual IP Priority Preemption State Synchronization group ID -------------- --------------------------------- -------- ---------- ------ ------------------------- 1 198.51.100.1/32 100 Enabled Master 1 2 192.168.1.1/32 100 Enabled Master 1 3 192.168.2.1/32 100 Enabled Master 1 Unit 2 'wlc-2' ------------------ wlc-1# show vrrp Virtual router Virtual IP Priority Preemption State Synchronization group ID -------------- --------------------------------- -------- ---------- ------ ------------------------- 1 198.51.100.1/32 100 Enabled Backup 1 2 192.168.1.1/32 100 Enabled Backup 1 3 192.168.2.1/32 100 Enabled Backup 1 Unit 3 'wlc-3' ------------------ wlc-1# show vrrp Virtual router Virtual IP Priority Preemption State Synchronization group ID -------------- --------------------------------- -------- ---------- ------ ------------------------- 1 198.51.100.1/32 100 Enabled Backup 1 2 192.168.1.1/32 100 Enabled Backup 1 3 192.168.2.1/32 100 Enabled Backup 1 |

После успешной настройки кластера можно приступать к конфигурации различных сервисов.

System prompt позволяет отобразить оперативное состояние кластера непосредственно в строке приглашения CLI устройства, что упрощает получение актуальной информации.

Варианты настройки system prompt, включая доступные параметры и синтаксис команды, приведены в разделе Настройка общесистемных параметров.

Настроить system prompt в кластере маршрутизаторов ESR-1 и ESR-2 со следующими параметрами:

cluster

cluster-interface bridge 1

unit 1

mac-address cc:9d:a2:71:83:78

exit

unit 2

mac-address cc:9d:a2:71:82:38

exit

enable

exit

hostname ESR-1 unit 1

hostname ESR-2 unit 2

security zone SYNC

exit

bridge 1

vlan 1

security-zone SYNC

ip address 198.51.100.254/24 unit 1

ip address 198.51.100.253/24 unit 2

vrrp 1

ip address 198.51.100.1/24

group 1

authentication key ascii-text encrypted 88B11079B51D

authentication algorithm md5

enable

exit

enable

exit

interface gigabitethernet 1/0/1

mode switchport

spanning-tree disable

exit

interface gigabitethernet 2/0/1

mode switchport

spanning-tree disable

exit

security zone-pair SYNC self

rule 1

action permit

match protocol icmp

enable

exit

rule 2

action permit

match protocol vrrp

enable

exit

rule 3

action permit

match protocol ah

enable

exit

exit |

Перейдем в режим конфигурирования устройства:

ESR-1# configure ESR-1(config)# |

Добавим в system prompt информацию о статусе полной синхронизации кластера:

ESR-1(config)# system prompt '(Cluster: %s%)' |

Добавим в system prompt информацию о номере юнита администрируемого устройства:

ESR-1(config)# system prompt '(Cluster: %s% | Unit: %u%)' |

Добавим в system prompt информацию о роли устройства в кластере:

ESR-1(config)# system prompt '(Cluster: %s% | Unit: %u% | State: %r%)' |

Добавим в system prompt информацию о статусе кластерного VRRP:

ESR-1(config)# system prompt '(Cluster: %s% | Unit: %u% | State: %r% | VRRP id 1: %v1%)' |

Добавим в system prompt информацию о hostname устройства:

ESR-1(config)# system prompt '(Cluster: %s% | Unit: %u% | State: %r% | VRRP id 1: %v1%)|%h%' |

Применим конфигурацию и обновим пользовательскую сессию CLI:

ESR-1# commit Configuration has been successfully applied and saved to flash. Commit timer started, changes will be. ESR-1# confirm Configuration has been confirmed. Commit timer canceled. ESR-1# exit ESR-1 login: admin Password: ******************************************** * Welcome to ESR * ******************************************** (Cluster: Yes | Unit: 1 | State: Active | VRRP id 1: Master)|ESR-1# |

Обновим пользовательскую сессию CLI на втором устройстве:

ESR-2# 2024-12-27T15:25:04+00:00 %CLUSTER-I-SYNC_CONFIG_INFO: unit 1 'ESR-1' starts a synchronous operation 'commit' 2024-12-27T15:25:09+00:00 %CLUSTER-I-SYNC_CONFIG_INFO: 'commit' successful performed ESR-2# exit ESR-2 login: admin Password: ******************************************** * Welcome to ESR * ******************************************** (Cluster: Yes | Unit: 2 | State: Standby | VRRP id 1: Backup)|ESR-2# |

Чтобы system prompt корректно работал, необходимо обновить пользовательскую сессию. |

Технология MultiWAN позволяет организовать отказоустойчивое соединение с резервированием линков от нескольких провайдеров.

Алгоритм настройки MultiWAN описан в разделе Алгоритм настройки MultiWAN.

Настроить MultiWAN в кластере маршрутизаторов ESR-1 и ESR-2 со следующими параметрами:

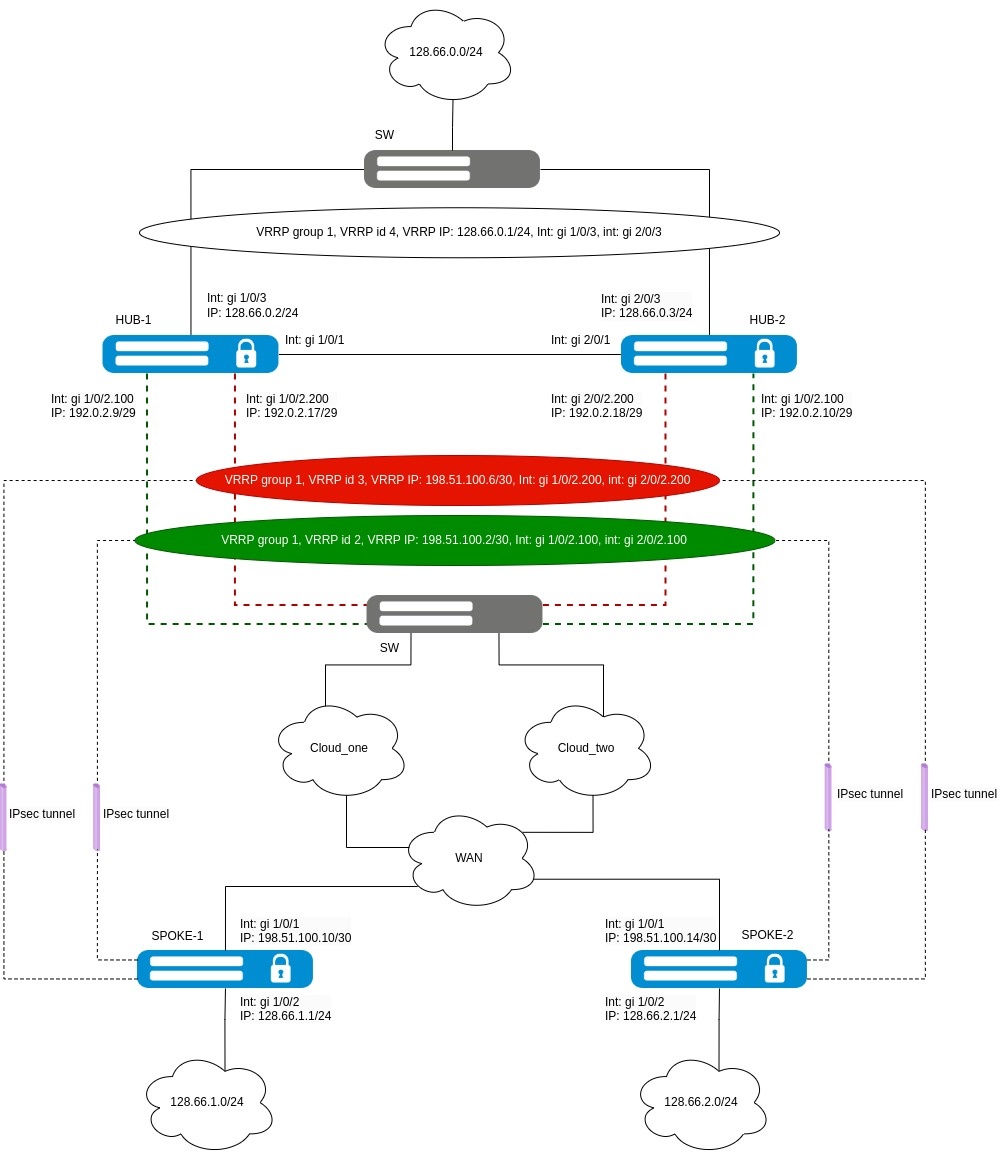

Схема реализации MultiWAN

cluster

cluster-interface bridge 1

unit 1

mac-address cc:9d:a2:71:83:78

exit

unit 2

mac-address cc:9d:a2:71:82:38

exit

enable

exit

hostname ESR-1 unit 1

hostname ESR-2 unit 2

security zone SYNC

exit

security zone LAN

exit

security zone WAN

exit

bridge 1

vlan 1

security-zone SYNC

ip address 198.51.100.254/24 unit 1

ip address 198.51.100.253/24 unit 2

vrrp 1

ip address 198.51.100.1/24

group 1

authentication key ascii-text encrypted 88B11079B51D

authentication algorithm md5

enable

exit

enable

exit

interface gigabitethernet 1/0/1

mode switchport

spanning-tree disable

exit

interface gigabitethernet 1/0/2.3

security-zone WAN

ip address 128.66.0.6/30

vrrp 3

ip address 128.66.0.2/30

group 1

enable

exit

exit

interface gigabitethernet 1/0/2.4

security-zone WAN

ip address 128.66.0.10/30

vrrp 4

ip address 128.66.0.14/30

group 1

enable

exit

exit

interface gigabitethernet 1/0/3

security-zone LAN

ip address 192.0.2.254/24

vrrp 2

ip address 192.0.2.1/24

group 1

enable

exit

exit

interface gigabitethernet 2/0/1

mode switchport

spanning-tree disable

exit

interface gigabitethernet 2/0/2.3

security-zone WAN

ip address 128.66.0.5/30

vrrp 3

ip address 128.66.0.2/30

group 1

enable

exit

exit

interface gigabitethernet 2/0/2.4

security-zone WAN

ip address 128.66.0.9/30

vrrp 4

ip address 128.66.0.14/30

group 1

enable

exit

exit

interface gigabitethernet 2/0/3

security-zone LAN

ip address 192.0.2.253/24

vrrp 2

ip address 192.0.2.1/24

group 1

enable

exit

exit

security zone-pair SYNC self

rule 1

action permit

match protocol icmp

enable

exit

rule 2

action permit

match protocol vrrp

enable

exit

rule 3

action permit

match protocol ah

enable

exit

exit

security zone-pair WAN self

rule 1

action permit

match protocol vrrp

enable

exit

exit

security zone-pair LAN self

rule 1

action permit

match protocol vrrp

enable

exit

exit |

Создадим список IP-адресов для проверки целостности соединения:

ESR-1(config)# wan load-balance target-list WAN ESR-1(config-wan-target-list)# target 1 ESR-1(config-wan-target)# ip address 128.66.0.17 ESR-1(config-wan-target)# enable ESR-1(config-wan-target)# exit ESR-1(config-wan-target-list)# exit |

Настроим WAN на интерфейсе в сторону провайдера ISP1:

ESR-1(config)# interface gigabitethernet 1/0/2.3 ESR-1(config-if-sub)# wan load-balance nexthop 128.66.0.1 ESR-1(config-if-sub)# wan load-balance target-list WAN ESR-1(config-if-sub)# wan load-balance enable ESR-1(config-if-sub)# exit ESR-1(config)# interface gigabitethernet 2/0/2.3 ESR-1(config-if-sub)# wan load-balance nexthop 128.66.0.1 ESR-1(config-if-sub)# wan load-balance target-list WAN ESR-1(config-if-sub)# wan load-balance enable ESR-1(config-if-sub)# exit |

Настроим WAN на интерфейсе в сторону провайдера ISP2:

ESR-1(config)# interface gigabitethernet 1/0/2.4 ESR-1(config-if-sub)# wan load-balance nexthop 128.66.0.13 ESR-1(config-if-sub)# wan load-balance target-list WAN ESR-1(config-if-sub)# wan load-balance enable ESR-1(config-if-sub)# exit ESR-1(config)# interface gigabitethernet 2/0/2.4 ESR-1(config-if-sub)# wan load-balance nexthop 128.66.0.13 ESR-1(config-if-sub)# wan load-balance target-list WAN ESR-1(config-if-sub)# wan load-balance enable ESR-1(config-if-sub)# exit |

Укажем статический маршрут и создадим правило для балансировки трафика:

ESR-1(config)# ip route 0.0.0.0/0 wan load-balance rule 1 10 ESR-1(config)# wan load-balance rule 1 ESR-1(config-wan-rule)# outbound interface gigabitethernet 1/0/2.3 70 ESR-1(config-wan-rule)# outbound interface gigabitethernet 1/0/2.4 30 ESR-1(config-wan-rule)# outbound interface gigabitethernet 2/0/2.3 70 ESR-1(config-wan-rule)# outbound interface gigabitethernet 2/0/2.4 30 ESR-1(config-wan-rule)# enable ESR-1(config-wan-rule)# exit |

Проверить состояние работы MultiWAN можно с помощью команды:

ESR-1# show wan rules

Rule 1 detailed information:

VRF: default

Failover: Disabled

Network: 0.0.0.0/0 Metric: 10

gi1/0/2.3 Weight: 70 Nexthop: 128.66.0.1 [Active]

gi1/0/2.4 Weight: 30 Nexthop: 128.66.0.13 [Active] |

Также состояние работы MultiWAN можно проверить с помощью команды:

ESR-1# show wan interfaces status

Interface Nexthop Status Uptime/Downtime

(d,h:m:s)

-------------------- ----------------------- -------- --------------------

gi1/0/2.3 128.66.0.1 Active 00,00:00:44

gi1/0/2.4 128.66.0.13 Active 00,00:00:45 |

IPsec — это набор протоколов, обеспечивающих защиту данных, передаваемых по протоколу IP. Данный набор протоколов позволяет осуществлять подтверждение подлинности (аутентификацию), проверку целостности и шифрование IP-пакетов, а также включает в себя протоколы для защищённого обмена ключами в сети Интернет.

Алгоритм настройки Route-based IPsec VPN описан в разделе Алгоритм настройки Route-based IPsec VPN.

IKE:

IP sec:

Схема реализации Route-based IPsec VPN

cluster

cluster-interface bridge 1

unit 1

mac-address cc:9d:a2:71:83:78

exit

unit 2

mac-address cc:9d:a2:71:82:38

exit

enable

exit

hostname ESR-1 unit 1

hostname ESR-2 unit 2

security zone SYNC

exit

security zone WAN

exit

security zone LAN

exit

bridge 1

vlan 1

security-zone SYNC

ip address 198.51.100.254/24 unit 1

ip address 198.51.100.253/24 unit 2

vrrp 1

ip address 198.51.100.1/24

group 1

authentication key ascii-text encrypted 88B11079B51D

authentication algorithm md5

enable

exit

enable

exit

interface gigabitethernet 1/0/1

mode switchport

spanning-tree disable

exit

interface gigabitethernet 1/0/2

security-zone WAN

ip address 128.66.0.2/30

vrrp 3

ip address 203.0.113.2/30

group 1

enable

exit

exit

interface gigabitethernet 1/0/3

security-zone LAN

ip address 192.0.2.254/24

vrrp 2

ip address 192.0.2.1/24

group 1

enable

exit

exit

interface gigabitethernet 2/0/1

mode switchport

spanning-tree disable

exit

interface gigabitethernet 2/0/2

security-zone WAN

ip address 128.66.0.1/30

vrrp 3

ip address 203.0.113.2/30

group 1

enable

exit

exit

interface gigabitethernet 2/0/3

security-zone LAN

ip address 192.0.2.253/24

vrrp 2

ip address 192.0.2.1/24

group 1

enable

exit

exit

security zone-pair SYNC self

rule 1

action permit

match protocol icmp

enable

exit

rule 2

action permit

match protocol vrrp

enable

exit

rule 3

action permit

match protocol ah

enable

exit

exit

security zone-pair WAN self

rule 1

action permit

match protocol vrrp

enable

exit

exit

security zone-pair LAN self

rule 1

action permit

match protocol vrrp

enable

exit

exit |

Создадим профиль ISAKMP-портов, необходимых для работы протокола IPsec, включающий разрешение UDP-пакетов на порту 500 (а также на порту 4500 для поддержки NAT-T при необходимости):

ESR-1(config)# object-group service ISAKMP ESR-1(config-object-group-service)# port-range 500 ESR-1(config-object-group-service)# port-range 4500 ESR-1(config-object-group-service)# exit |

Добавим правила, разрешающее прохождение пакетов протоколов VRRP и ESP, а также UDP-пакетов с портами 500 и 4500, через IPsec-туннель:

ESR-1(config)# security zone-pair WAN self ESR-1(config-security-zone-pair)# rule 2 ESR-1(config-security-zone-pair-rule)# action permit ESR-1(config-security-zone-pair-rule)# match protocol udp ESR-1(config-security-zone-pair-rule)# match destination-port object-group ISAKMP ESR-1(config-security-zone-pair-rule)# enable ESR-1(config-security-zone-pair-rule)# exit ESR-1(config-security-zone-pair)# rule 3 ESR-1(config-security-zone-pair-rule)# action permit ESR-1(config-security-zone-pair-rule)# match protocol esp ESR-1(config-security-zone-pair-rule)# enable ESR-1(config-security-zone-pair-rule)# exit ESR-1(config-security-zone-pair)# exit |

Создадим зону безопасности IPsec и туннель VTI, через который будет перенаправляться трафик в IPsec-туннель. В качестве локального шлюза назначим VIP IP-адрес, настроенный на интерфейсах в сторону зоны WAN, а в качестве удалённого шлюза – IP-адрес соответствующего интерфейса:

ESR-1(config)# security zone IPSEC ESR-1(config-security-zone)# exit ESR-1(config)# tunnel vti 1 ESR-1(config-vti)# security-zone IPSEC ESR-1(config-vti)# local address 203.0.113.2 ESR-1(config-vti)# remote address 203.0.113.6 ESR-1(config-vti)# ip address 128.66.0.6/30 ESR-1(config-vti)# enable ESR-1(config-vti)# exit |

Добавим правило, разрешающее прохождение трафика между зонами LAN и IPSEC:

ESR-1(config)# security zone-pair LAN IPSEC ESR-1(config-security-zone-pair)# rule 1 ESR-1(config-security-zone-pair-rule)# action permit ESR-1(config-security-zone-pair-rule)# enable ESR-1(config-security-zone-pair-rule)# exit ESR-1(config-security-zone-pair)# exit ESR-1(config)# security zone-pair IPSEC LAN ESR-1(config-security-zone-pair)# rule 1 ESR-1(config-security-zone-pair-rule)# action permit ESR-1(config-security-zone-pair-rule)# enable ESR-1(config-security-zone-pair-rule)# exit ESR-1(config-security-zone-pair)# exit |

Создадим профиль протокола IKE, в котором зададим следующие параметры безопасности: группу Диффи-Хэллмана 2, алгоритм шифрования AES 128 bit и алгоритм аутентификации MD5. Данные настройки обеспечивают надежную защиту IKE-соединения:

ESR-1(config)# security ike proposal ike_prop ESR-1(config-ike-proposal)# dh-group 2 ESR-1(config-ike-proposal)# authentication algorithm md5 ESR-1(config-ike-proposal)# encryption algorithm aes128 ESR-1(config-ike-proposal)# exit |

Создадим политику протокола IKE. В политике указывается список профилей протокола IKE, по которым могут согласовываться узлы и ключ аутентификации:

ESR-1(config)# security ike policy ike_pol ESR-1(config-ike-policy)# pre-shared-key ascii-text password ESR-1(config-ike-policy)# proposal ike_prop ESR-1(config-ike-policy)# exit |

Создадим шлюз протокола IKE с указанием VTI-туннеля, применимой политики, версии протокола и режима перенаправления трафика в туннель, а также отключим mobike:

ESR-1(config)# security ike gateway ike_gw ESR-1(config-ike-gw)# version v2-only ESR-1(config-ike-gw)# ike-policy ike_pol ESR-1(config-ike-gw)# mode route-based ESR-1(config-ike-gw)# mobike disable ESR-1(config-ike-gw)# bind-interface vti 1 ESR-1(config-ike-gw)# exit |

Создадим профиль параметров безопасности для IPsec-туннеля, в котором укажем алгоритм шифрования AES 128 bit и алгоритм аутентификации MD5, обеспечивая надежную защиту передаваемых данных:

ESR-1(config)# security ipsec proposal ipsec_prop ESR-1(config-ipsec-proposal)# authentication algorithm md5 ESR-1(config-ipsec-proposal)# encryption algorithm aes128 ESR-1(config-ipsec-proposal)# exit |

Создадим политику для IPsec-туннеля, в которой укажем перечень профилей IPsec-туннеля, используемых для согласования параметров безопасности между узлами:

ESR-1(config)# security ipsec policy ipsec_pol ESR-1(config-ipsec-policy)# proposal ipsec_prop ESR-1(config-ipsec-policy)# exit |

Создадим IPsec VPN, в котором задаются следующие параметры: шлюз IKE-протокола, политика IPsec-туннеля, режим обмена ключами и способ установления соединения:

ESR-1(config)# security ipsec vpn ipsec ESR-1(config-ipsec-vpn)# ike establish-tunnel route ESR-1(config-ipsec-vpn)# ike gateway ike_gw ESR-1(config-ipsec-vpn)# ike ipsec-policy ipsec_pol ESR-1(config-ipsec-vpn)# enable ESR-1(config-ipsec-vpn)# exit |

Добавим статический маршрут до встречной клиентской подсети через VTI туннель:

ESR-1(config)# ip route 128.66.1.0/24 128.66.0.5 |

Аналогичную настройку требуется выполнить на встречном устройстве. |

ESR-1# show tunnels status

Tunnel Admin Link MTU Local IP Remote IP Last change

state state (d,h:m:s)

---------------- ----- ----- ------ ---------------- ---------------- -------------

vti 1 Up Up 1500 203.0.113.2 203.0.113.6 00,00:05:59 |

Посмотреть состояние IPsec-туннеля можно с помощью команды:

ESR-1# show security ipsec vpn status Name Local host Remote host Initiator spi Responder spi State ------------------------------- --------------- --------------- ------------------ ------------------ ----------- ipsec 203.0.113.2 203.0.113.6 0x65212b7585c59b50 0x53028e1afc23a024 Established |

Алгоритм настройки Policy-based IPsec VPN описан в разделе Алгоритм настройки Policy-based IPsec VPN.

IKE:

IP sec:

Схема реализации Policy-based IPsec VPN

cluster

cluster-interface bridge 1

unit 1

mac-address cc:9d:a2:71:83:78

exit

unit 2

mac-address cc:9d:a2:71:82:38

exit

enable

exit

hostname ESR-1 unit 1

hostname ESR-2 unit 2

security zone SYNC

exit

security zone WAN

exit

security zone LAN

exit

bridge 1

vlan 1

security-zone SYNC

ip address 198.51.100.254/24 unit 1

ip address 198.51.100.253/24 unit 2

vrrp 1

ip address 198.51.100.1/24

group 1

authentication key ascii-text encrypted 88B11079B51D

authentication algorithm md5

enable

exit

enable

exit

interface gigabitethernet 1/0/1

mode switchport

spanning-tree disable

exit

interface gigabitethernet 1/0/2

security-zone WAN

ip address 128.66.0.2/30

vrrp 3

ip address 203.0.113.2/30

group 1

enable

exit

exit

interface gigabitethernet 1/0/3

security-zone LAN

ip address 192.0.2.254/24

vrrp 2

ip address 192.0.2.1/24

group 1

enable

exit

exit

interface gigabitethernet 2/0/1

mode switchport

spanning-tree disable

exit

interface gigabitethernet 2/0/2

security-zone WAN

ip address 128.66.0.1/30

vrrp 3

ip address 203.0.113.2/30

group 1

enable

exit

exit

interface gigabitethernet 2/0/3

security-zone LAN

ip address 192.0.2.253/24

vrrp 2

ip address 192.0.2.1/24

group 1

enable

exit

exit

security zone-pair SYNC self

rule 1

action permit

match protocol icmp

enable

exit

rule 2

action permit

match protocol vrrp

enable

exit

rule 3

action permit

match protocol ah

enable

exit

exit

security zone-pair WAN self

rule 1

action permit

match protocol vrrp

enable

exit

exit

security zone-pair LAN self

rule 1

action permit

match protocol vrrp

enable

exit

exit |

Создадим профиль ISAKMP-портов, необходимых для работы протокола IPsec, включающий разрешение UDP-пакетов на порту 500 (а также на порту 4500 для поддержки NAT-T при необходимости):

ESR-1(config)# object-group service ISAKMP ESR-1(config-object-group-service)# port-range 500 ESR-1(config-object-group-service)# port-range 4500 ESR-1(config-object-group-service)# exit |

Добавим правила, разрешающее прохождение пакетов протоколов VRRP и ESP, а также UDP-пакетов с портами 500 и 4500, через IPsec-туннель:

ESR-1(config)# security zone-pair WAN self ESR-1(config-security-zone-pair)# rule 2 ESR-1(config-security-zone-pair-rule)# action permit ESR-1(config-security-zone-pair-rule)# match protocol udp ESR-1(config-security-zone-pair-rule)# match destination-port object-group ISAKMP ESR-1(config-security-zone-pair-rule)# enable ESR-1(config-security-zone-pair-rule)# exit ESR-1(config-security-zone-pair)# rule 3 ESR-1(config-security-zone-pair-rule)# action permit ESR-1(config-security-zone-pair-rule)# match protocol esp ESR-1(config-security-zone-pair-rule)# enable ESR-1(config-security-zone-pair-rule)# exit ESR-1(config-security-zone-pair)# exit |

Добавим правило, разрешающее прохождение трафика между зонами LAN и WAN для клиентских подсетей:

ESR-1(config)# object-group network LAN ESR-1(config-object-group-network)# ip prefix 192.0.2.0/24 ESR-1(config-object-group-network)# exit ESR-1(config)# object-group network IPSEC ESR-1(config-object-group-network)# ip prefix 128.66.1.0/24 ESR-1(config-object-group-network)# exit ESR-1(config)# security zone-pair LAN WAN ESR-1(config-security-zone-pair)# rule 1 ESR-1(config-security-zone-pair-rule)# match source-address object-group network LAN ESR-1(config-security-zone-pair-rule)# match destination-address object-group network IPSEC ESR-1(config-security-zone-pair-rule)# action permit ESR-1(config-security-zone-pair-rule)# enable ESR-1(config-security-zone-pair-rule)# exit ESR-1(config-security-zone-pair)# exit ESR-1(config)# security zone-pair WAN LAN ESR-1(config-security-zone-pair)# rule 1 ESR-1(config-security-zone-pair-rule)# match source-address object-group network IPSEC ESR-1(config-security-zone-pair-rule)# match destination-address object-group network LAN ESR-1(config-security-zone-pair-rule)# action permit ESR-1(config-security-zone-pair-rule)# enable ESR-1(config-security-zone-pair-rule)# exit ESR-1(config-security-zone-pair)# exit |

Создадим профиль протокола IKE, в котором зададим следующие параметры безопасности: группу Диффи-Хэллмана 2, алгоритм шифрования AES 128 bit и алгоритм аутентификации MD5. Данные настройки обеспечивают надежную защиту IKE-соединения:

ESR-1(config)# security ike proposal ike_prop ESR-1(config-ike-proposal)# dh-group 2 ESR-1(config-ike-proposal)# authentication algorithm md5 ESR-1(config-ike-proposal)# encryption algorithm aes128 ESR-1(config-ike-proposal)# exit |

Создадим политику протокола IKE. В политике указывается список профилей протокола IKE, по которым могут согласовываться узлы и ключ аутентификации:

ESR-1(config)# security ike policy ike_pol ESR-1(config-ike-policy)# pre-shared-key ascii-text password ESR-1(config-ike-policy)# proposal ike_prop ESR-1(config-ike-policy)# exit |

Создадим шлюз протокола IKE, определив применимую IKE-политику, локальные и удалённые параметры, а также режим перенаправления трафика в туннель. В качестве локального шлюза назначим VIP IP-адрес, настроенный на интерфейсах в сторону зоны WAN, с локальной подсетью 192.0.2.0/24, а удалённым – IP-адрес 203.0.113.1 с удаленной подсетью 128.66.1.0/24. Режим перенаправления трафика установлен как policy-based:

ESR-1(config)# security ike gateway ike_gw ESR-1(config-ike-gw)# ike-policy ike_pol ESR-1(config-ike-gw)# local address 203.0.113.2 ESR-1(config-ike-gw)# local network 192.0.2.0/24 ESR-1(config-ike-gw)# remote address 203.0.113.6 ESR-1(config-ike-gw)# remote network 128.66.1.0/24 ESR-1(config-ike-gw)# mode policy-based ESR-1(config-ike-gw)# exit |

Создадим профиль параметров безопасности для IPsec-туннеля, в котором укажем алгоритм шифрования AES 128 bit и алгоритм аутентификации MD5, обеспечивая надежную защиту передаваемых данных:

ESR-1(config)# security ipsec proposal ipsec_prop ESR-1(config-ipsec-proposal)# authentication algorithm md5 ESR-1(config-ipsec-proposal)# encryption algorithm aes128 ESR-1(config-ipsec-proposal)# exit |

Создадим политику для IPsec-туннеля, в которой укажем перечень профилей IPsec-туннеля, используемых для согласования параметров безопасности между узлами:

ESR-1(config)# security ipsec policy ipsec_pol ESR-1(config-ipsec-policy)# proposal ipsec_prop ESR-1(config-ipsec-policy)# exit |

Создадим IPsec VPN, в котором задаются следующие параметры: шлюз IKE-протокола, политика IPsec-туннеля, режим обмена ключами и способ установления соединения:

ESR-1(config)# security ipsec vpn ipsec ESR-1(config-ipsec-vpn)# ike establish-tunnel route ESR-1(config-ipsec-vpn)# ike gateway ike_gw ESR-1(config-ipsec-vpn)# ike ipsec-policy ipsec_pol ESR-1(config-ipsec-vpn)# enable ESR-1(config-ipsec-vpn)# exit |

Добавим статический маршрут до встречной клиентской подсети через IPsec-туннель:

ESR-1(config)# ip route 128.66.1.0/24 203.0.113.1 |

Аналогичную настройку требуется выполнить на устройстве, находящемся на другой стороне туннеля |

Посмотреть состояние IPsec-туннеля можно с помощью команды:

ESR-1# show security ipsec vpn status Name Local host Remote host Initiator spi Responder spi State ------------------------------- --------------- --------------- ------------------ ------------------ ----------- ipsec 203.0.113.2 203.0.113.6 0x201602ebcafb809b 0x4556a21a7012d2c0 Established |

Firewall failover необходим для резервирования сессий firewall.

Алгоритм настройки firewall/NAT failover описан в разделе Алгоритм настройки firewall failover.

Настроить firewall failover в кластере маршрутизаторов ESR-1 и ESR-2 со следующими параметрами:

Схема реализации Firewall failover

cluster

cluster-interface bridge 1

unit 1

mac-address cc:9d:a2:71:83:78

exit

unit 2

mac-address cc:9d:a2:71:82:38

exit

enable

exit

hostname ESR-1 unit 1

hostname ESR-2 unit 2

security zone SYNC

exit

security zone WAN

exit

security zone LAN

exit

bridge 1

vlan 1

security-zone SYNC

ip address 198.51.100.254/24 unit 1

ip address 198.51.100.253/24 unit 2

vrrp 1

ip address 198.51.100.1/24

group 1

authentication key ascii-text encrypted 88B11079B51D

authentication algorithm md5

enable

exit

enable

exit

interface gigabitethernet 1/0/1

mode switchport

spanning-tree disable

exit

interface gigabitethernet 1/0/2

security-zone WAN

ip address 128.66.0.6/30

vrrp 3

ip address 203.0.113.2/30

group 1

enable

exit

exit

interface gigabitethernet 1/0/3

security-zone LAN

ip address 128.66.0.2/30

vrrp 2

ip address 192.0.2.1/24

group 1

enable

exit

exit

interface gigabitethernet 2/0/1

mode switchport

spanning-tree disable

exit

interface gigabitethernet 2/0/2

security-zone WAN

ip address 128.66.0.5/30

vrrp 3

ip address 203.0.113.2/30

group 1

enable

exit

exit

interface gigabitethernet 2/0/3

security-zone LAN

ip address 128.66.0.1/30

vrrp 2

ip address 192.0.2.1/24

group 1

enable

exit

exit

security zone-pair SYNC self

rule 1

action permit

match protocol icmp

enable

exit

rule 2

action permit

match protocol vrrp

enable

exit

rule 3

action permit

match protocol ah

enable

exit

exit

security zone-pair LAN self

rule 1

action permit

match protocol vrrp

enable

exit

exit

security zone-pair WAN self

rule 1

action permit

match protocol vrrp

enable

exit

exit

security zone-pair LAN WAN

rule 1

action permit

enable

exit

exit

ip route 0.0.0.0/0 203.0.113.1 |

Сконфигурируем object-group для настройки failover-сервисов:

ESR-1(config)# object-group network SYNC_SRC ESR-1(config-object-group-network)# ip address-range 198.51.100.254 unit 1 ESR-1(config-object-group-network)# ip address-range 198.51.100.253 unit 2 ESR-1(config-object-group-network)# exit ESR-1(config)# object-group network SYNC_DST ESR-1(config-object-group-network)# ip address-range 198.51.100.253 unit 1 ESR-1(config-object-group-network)# ip address-range 198.51.100.254 unit 2 ESR-1(config-object-group-network)# exit |

Перейдем к настройке общих параметров для failover-сервисов, а именно к выбору: IP-адреса с которого будут отправляться сообщения для синхронизации, IP-адреса получателя сообщений для синхронизации и VRRP-группу, на основе которой определяется состояние (основной/резервный) маршрутизатора при работе failover-сервисов:

ESR-1(config)# ip failover ESR-1(config-failover)# local-address object-group SYNC_SRC ESR-1(config-failover)# remote-address object-group SYNC_DST ESR-1(config-failover)# vrrp-group 1 ESR-1(config-failover)# exit |

При включенном кластере использование object-group в настройке failover-сервисов для local-/remote-адресов обязательно. |

Для настройки правил зон безопасности создадим профиль для порта firewall failover:

ESR-1(config)# object-group service FAILOVER ESR-1(config-object-group-service)# port-range 9999 ESR-1(config-object-group-service)# exit |

Создадим разрешающие правило для зоны безопасности SYNC, разрешив прохождение необходимого трафика для работы firewall failover:

ESR-1(config)# security zone-pair SYNC self ESR-1(config-security-zone-pair)# rule 4 ESR-1(config-security-zone-pair-rule)# action permit ESR-1(config-security-zone-pair-rule)# match protocol udp ESR-1(config-security-zone-pair-rule)# match destination-port object-group FAILOVER ESR-1(config-security-zone-pair-rule)# enable ESR-1(config-security-zone-pair-rule)# exit ESR-1(config-security-zone-pair)# exit |

Выполним настройку firewall failover. Настроим режим резервирования сессий unicast, номер UDP-порта службы резервирования сессий firewall и включим firewall failover:

ESR-1(config)# ip firewall failover ESR-1(config-firewall-failover)# sync-type unicast ESR-1(config-firewall-failover)# port 9999 ESR-1(config-firewall-failover)# enable ESR-1(config-firewall-failover)# exit |

После успешного запуска firewall failover можно посмотреть информацию о сервисе с помощью команды:

ESR-1# show ip firewall failover

Communication interface: bridge 1

Status: Running

Bytes sent: 3420

Bytes received: 3320

Packets sent: 209

Packets received: 209

Send errors: 0

Receive errors: 0

Resend queue:

Active entries: 1

Errors:

No space left: 0

Hold queue:

Active entries: 0

Errors:

No space left: 0 |

Также возможно узнать текущее состояние firewall failover сервиса, выполнив команду:

ESR-1# show high-availability state

AP Tunnels:

State: Disabled

Last state change: --

DHCP option 82 table:

State: Disabled

Last state change: --

DHCP server:

State: Disabled

Last state change: --

crypto-sync:

State: Disabled

Firewall sessions and NAT translations:

VRF: --

Tracking VRRP Group 1

Tracking VRRP Group state: Master

State: Successful synchronization

Fault Reason: --

Last synchronization: 2025-02-12 07:05:47 |

Сгенерируем одну клиентскую сессии из LAN в WAN.

Посмотреть firewall-сессии, которые синхронизируются между устройствами, можно командами:

ESR-1# show ip firewall sessions failover internal

Codes: E - expected, U - unreplied,

A - assured, C - confirmed