Раздел описывает возможности настройки протокола 802.1X на телефонах VP-17P, VP-30P, VP-30P-WB.

| Телефон | Версия |

|---|---|

| VP-17P | 1.5.7 |

VP-30P | 1.4.4 |

| VP-30P-WB | 1.3.4 |

Телефонные аппараты серии VP поддерживают аутентификацию по протоколу 802.1X с использованием логина и пароля, сертификата или и того, и другого вместе.

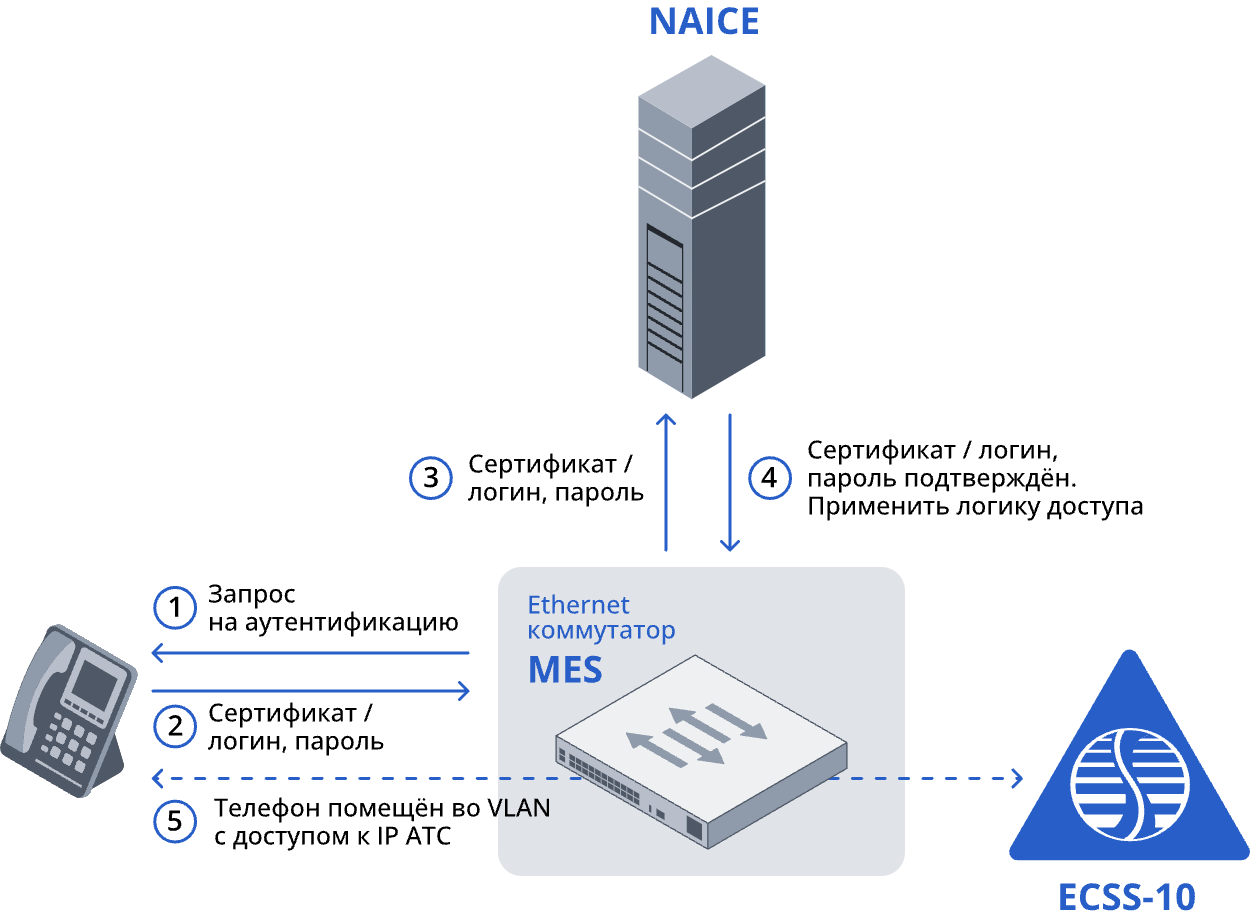

Телефон выступает клиентом (супликантом), отправляет аутентификационные данные на коммутатор, который выступает аутентификатором и отправляет полученные учетные данные на сервер аутентификации.

MAB — это аутентификация, которая основана на MAC-адресе устройства, то есть MAC-адрес устройства используется в качестве имени пользователя и пароля.

Может использоваться в следующих сценариях:

1. Для предоставления контролируемого сетевого доступа устройствам, которые не могут пройти стандартную аутентификацию по логину и паролю или с помощью сертификатов (802.1X).

2. Для упрощения развертывания, когда индивидуальная настройка методов аутентификации (например, 802.1X или сертификатов) на каждом конечном устройстве требует больших трудозатрат.

Не рекомендуется использовать MAB без крайней необходимости ввиду небезопасности такого метода.

Общая схема аутентификации телефона по протоколу 802.1x показана на Рисунке 1.

Рисунок 1. Схема аутентификации по протоколу 802.1x

Настройка протокола 802.1X производится через Web-интерфейс или через экранное меню телефона.

Сертификаты можно загрузить через Web-интерфейс, или может быть настроена автоматическая загрузка сертификатов через файл манифеста.

Стоит отдавать предпочтение аутентификации по сертификатам как наиболее безопасному виду.

Многое оборудование производства Eltex поддерживает аутентификацию и авторизацию администраторов и операторов с использованием сервера TACACS+. Рассмотрим применение TACACS+ в абонентских шлюзах TAU, транковых шлюзах и IP АТС SMG, пограничных контроллерах сессий SBC и ESBC.

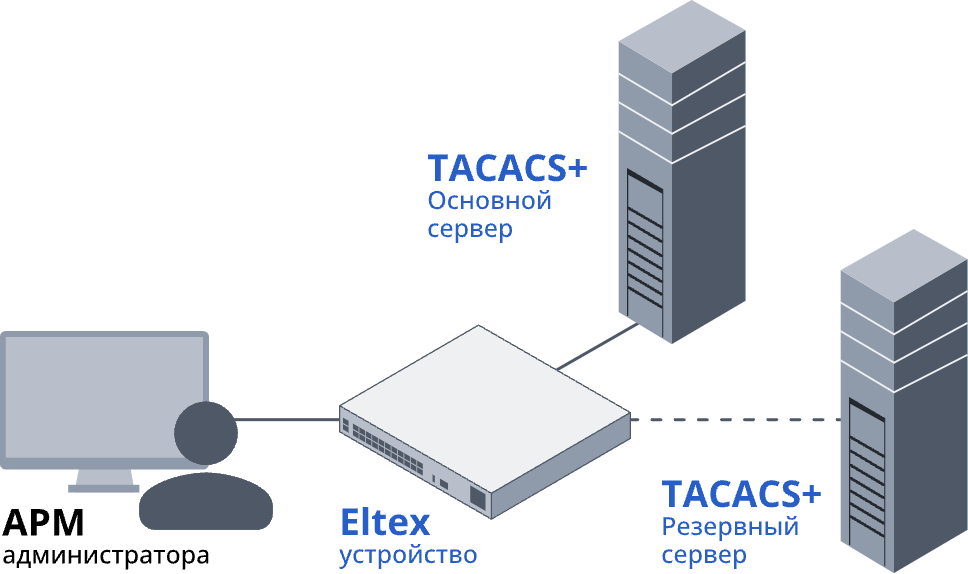

Рисунок 2. Схема работы TACACS+

На Рисунке 2 представлена схема работы с TACACS+. Под «устройством Eltex» подразумевается одно из устройств TAU, SMG или ESBC, описанных ниже. В качестве сервера TACACS+ рекомендуется использовать систему контроля сетевого доступа NAICE.

Когда администратор пытается получить доступ к устройству, устройство, выступая клиентом TACACS+, связывается с основным сервером TACACS+ для проверки возможности авторизации пользователя. В случае недоступности основного сервера будет предпринята попытка обращения к резервному серверу. От сервера может быть получено подтверждение или отказ в авторизации, на основании которого устройство принимает решение о допуске администратора к интерфейсу управления.

Все актуальные абонентские шлюзы TAU с количеством портов восемь и более поддерживают работу с TACACS+.

Поддерживается настройка двух серверов TACACS+, основного и резервного. Возможно разрешить или запретить локальную аутентификацию при невозможности аутентифицироваться на сервере TACACS+.

Для TAU в стоечном исполнении поддерживается логирование попыток доступа при использовании аутентификации через TACACS+.

В настоящий момент работа с TACACS+ реализована только на малопортовых транковых шлюзах SMG-2 и SMG-4. Поддержка TACACS+ в остальной линейке SMG ожидается с версии 3.410.

Поддерживается настройка двух серверов TACACS+, основного и резервного. Возможно разрешить или запретить локальную аутентификацию при недоступности на сервере TACACS+. При запрете локальной авторизации и недоступных серверах TACACS+ доступ к устройству возможен только чрез COM-порт.

На пограничных контроллерах сессий SBC-3000 работа с TACACS+ не реализована.

Пограничные контроллеры сессий ESBC-3200 и vESBC поддерживают работу с TACACS+.

Поддерживается настройка нескольких серверов TACACS+ с возможностью настройки очередности их опроса по приоритету. Реализована настройка разного порядка обработки отказа в аутентификации от сервера TACACS+. В зависимости от настройки при отказе в аутентификации от TACACS+ либо будет прекращена дальнейшая попытка аутентификации, либо будет задействован следующий метод аутентификации в цепочке: RADIUS, LDAP или локальная. Возможно настроить блокировку пользователя при многократных неудачных попытках аутентификации. Производится настройка как количества неудачных попыток, так и времени блокировки. Существует возможность указать конкретные списки команд, подлежащих аутентификации и логированию.

Пример настройки работы с TACACS+ на ESBC приведен в статье по ссылке.

Многие продукты Eltex поддерживают аутентификацию и авторизацию пользователей через LDAP (Lightweight Directory Access Protocol).

В качестве LDAP-сервера можно использовать систему контроля сетевого доступа NAICE.

Рассмотрим работу с LDAP продуктов телефонии и унифицированных коммуникаций.

Непосредственно с LDAP работает:

Система унифицированных коммуникаций Elph непосредственно для авторизации и аутентификации использует систему Keycloak, данные в которую могут подтягиваться из LDAP в рамках периодических синхронизаций.

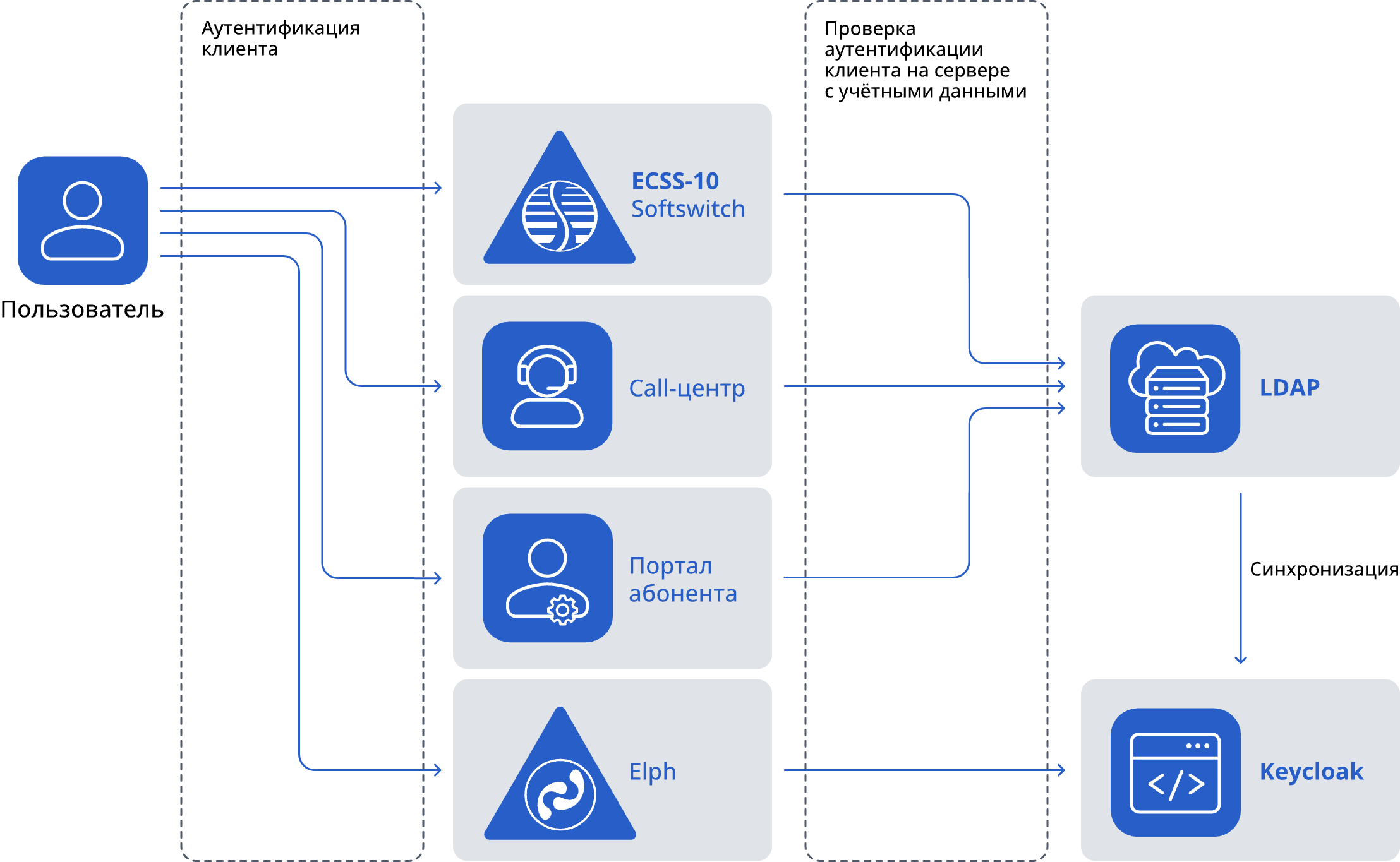

На Рисунке 3 представлена общая схема аутентификации пользователей с использованием LDAP.

Рисунок 3. Схема аутентификации пользователей с использованием LDAP

Клиенты проходят аутентификацию в сервисах. Сервисы ECSS-10 Softswich, Call-центр и Портал абонента для проверки аутентификационных данных обращаются непосредственно к LDAP-серверу. Elph при проверке аутентификации обращается к своему Keycloak-серверу. Keycloak может на регулярной основе либо единоразово синхронизировать базу данных пользователей с LDAP-сервером.

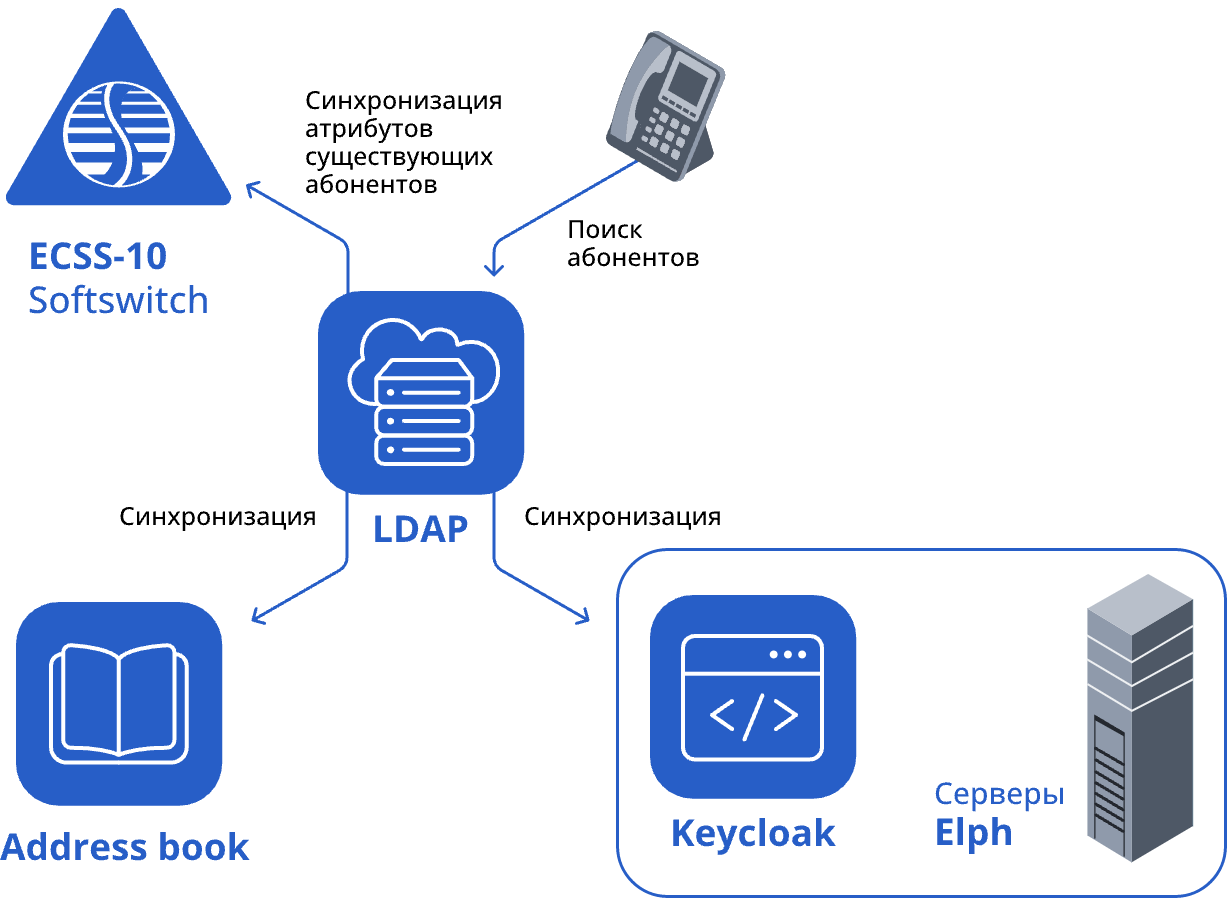

База данных LDAP-сервера может быть использована не только как система аутентификации и авторизации, но и как центральное хранилище информации об абонентах. На Рисунке 4 представлены системы, которые могут использовать LDAP как источник справочной информации.

Рисунок 4. Использование LDAP как справочника

Телефоны VP могут обращаться к LDAP-серверу для поиска абонентов для осуществления вызова.

Системы Elph и AddressBook могут синхронизировать свои базы пользователей с LDAP-сервером.

ECSS-10 SoftSwitch позволяет синхронизировать атрибуты существующих пользователей с LDAP-сервером.