В данной статье мы рассмотрим интеграцию OLT Eltex, а именно моделей LTP-8/16N и LTX-8/16, с установленной системой Eltex-NAICE.

| Подсказка |

|---|

Ознакомиться c системой и её возможностями можно по ссылке. |

Eltex-рассмотрен пример настройки системы контроля сетевого доступа Eltex NAICE (Network Access and Information Control Engine) для взаимодействия с OLT. Eltex NAICE является NAC-системой (network access control, система контроля доступа к сети), реализующей контроль доступа в корпоративную сеть на основании условий и политик доступа: аутентификации и авторизации пользователей сети и администраторов сетевого оборудования, регистрации событий доступа. В частности, нас интересует настройка комплексной системы контроля доступа на основе протоколов Со стороны OLT реализована поддержка взаимодействия AAA по протоколам RADIUS и TACACS+.

RADIUS

Настройка устройства на примере LTP-8N

Настройка аутентификатора заключается в базовой настройке aaa. Рассмотрим команды для настройки на примере LTP-8N.

Включить глобально aaa:

Блок кода language bash LTP-8N# configure terminal LTP-8N(configure)# aaa LTP-8N(config)(aaa)# enableНастроить взаимодействие с NAICE:

Блок кода language bash LTP-8N(config)(aaa)# radius-server host <IP-адрес NAICE> key <RADIUS secret>Указать метод проверки подлинности на aaa интерфейсах -

radius:Блок кода language bash LTP-8N(config)(aaa)# authentication radius- Задайте порт, используемый для обмена с сервером (при необходимости):

Блок кода language bash LTP-8N(config)(aaa)# radius-server host <IP-адрес NAICE> key <RADIUS secret> port <RADIUS port>

Настройка NAICE

Ознакомиться c системой и её возможностями можно по ссылке.

Руководство по установке доступно в статье v0.9_NAICE.

Процедура настройки RADIUS и TACACS+ на OLT рассмотрена в статье [LTP-N, LTX, MA5160] Настройка AAA, поэтому в рамках данной статьи будет рассмотрена только настройка со стороны NAICE.

RADIUS

Здесь Далее описана последовательность действий, которая позволяет настроить авторизацию пользователя из внутренней БД по политике, основанной на IP-адресе NAS-устройства.

Добавление группы пользователей

Перед созданием самих пользователей, для разганичения пользователей, можно создать группы, куда они будут входить. Например: Администраторы RADIUS и Администраторы TACACS+.

Добавление группы пользователей доступно в разделе Администрирование → Управление идентификацией на странице Группы пользователей сети.

Добавление пользователя

Для прохождения процесса аутентификации клиенту требуется указать учетные данные пользователя. Предварительно этот пользователь должен быть добавлен в NAICE. Доступно создание пользователя в самой системе, а также интеграция с внешними источниками идентификации по протоколу LDAP, такими как MS Active Directory или OpenLDAP. Ниже рассмотрено создание внутреннего пользователя.

Добавление пользователя доступно в разделе Администрирование → Управление идентификацией на странице Пользователи сети.

Создание профиля сетевого устройства

Профиль сетевого устройства позволяет настроить параметры, общие для нескольких NAS-устройств, и затем при их настройке указывать данный профиль для применения настроенных параметров. В общем случае профиль имеет смысл создавать для устройств одного производителя или одной модели устройств, однако это не строгое правило. Несколько профилей уже предустановлены в системе.

Создание профиля сетевого устройства доступно в разделе Администрирование → Сетевые ресурсы на странице Профили устройств.

Добавление сетевого устройства

На данном шаге нужно описать NAS-устройство и параметры взаимодействия с ним.

...

- Секретный ключ (RADIUS secret) - ключ для взаимодействия с сетевым устройством по протоколу RADIUS. Должен совпадать с ключом, настроенным на самом устройстве.

Настройка политик сетевых устройств

Набор политик аутентификации и авторизации позволяет настроить различную обработку RADIUS-запросов от суппликантов в зависимости от указанных условий, и определять различные результаты аутентификации и авторизации.

...

Создание службы доступных протоколов доступно в разделе Политика → Наборы политик.

Создание набора политик аутентификации и авторизации

Набор политик аутентификации и авторизации позволяет настроить различную обработку RADIUS-запросов от суппликантов в зависимости от указанных условий, и определять различные результаты аутентификации и авторизации.

...

Пример настроенной политики:

Мониторинг

В разделе Мониторинг → RADIUS можно просматривать статистику по авторизациям на оборудовании:

...

На главной странице, можно добавить дашборды для отображения:

TACACS+

Настройка устройства на примере LTP-8N

Настройка аутентификатора заключается в базовой настройке aaa. Рассмотрим команды для настройки на примере LTP-8N.

Включить глобально aaa:

Блок кода language bash LTP-8N# configure terminal LTP-8N(configure)# aaa LTP-8N(config)(aaa)# enable

Настроить взаимодействие с NAICE:

Блок кода language bash LTP-8N(config)(aaa)# tacacs-server host <IP-адрес NAICE> key <TACACS secret>

Выберите метод аутентификации:

Блок кода language bash LTP-8N(config)(aaa)# authentication tacacs+

- Выберите метод авторизации:

Блок кода language bash LTP-8N(config)(aaa)# authorization tacacs+

- Выберите метод учета вводимых команд и метод учета начала и окончания CLI-сессий:

Блок кода language bash LTP-8N(config)(aaa)# accounting tacacs+ start-stop commands

- Задайте порт, используемый для обмена с сервером (при необходимости):

Блок кода language bash LTP-8N(config)(aaa)# tacacs-server host <IP-адрес NAICE> key <TACACS secret> port <TACACS port>

Настройка NAICE

Добавление группы пользователей

Перейти в раздел Администрирование → Управление идентификацией → Группы пользователей сети. Добавить группу с названием "Администраторы TACACS":

Добавление пользователя во внутренний источник идентификации

Перейти в раздел Администрирование → Управление идентификацией → Пользователи сети. Добавить пользователя, указав его имя и пароль:

...

| Примечание |

|---|

Профиль устройства Eltex OLT и самое сетевое устройство OLT LTP-8N мы добавили ранее, при настройке RADIUS. Будем использовать его. |

Настройка политик сетевых устройств

Перейти в раздел Контроль сетевых устройств → Политики сетевых устройств. После установки в наборе есть только одна политика по умолчанию Default. Её нельзя удалить и она всегда будет последней в списке политик.

...

Теперь, после настройки aaa на OLT и настройки профиля оборудования и юзеров в NAICE, можно проводить авторизацию по заведённым локальным пользователям в NAICE в "Администраторах TACACS".

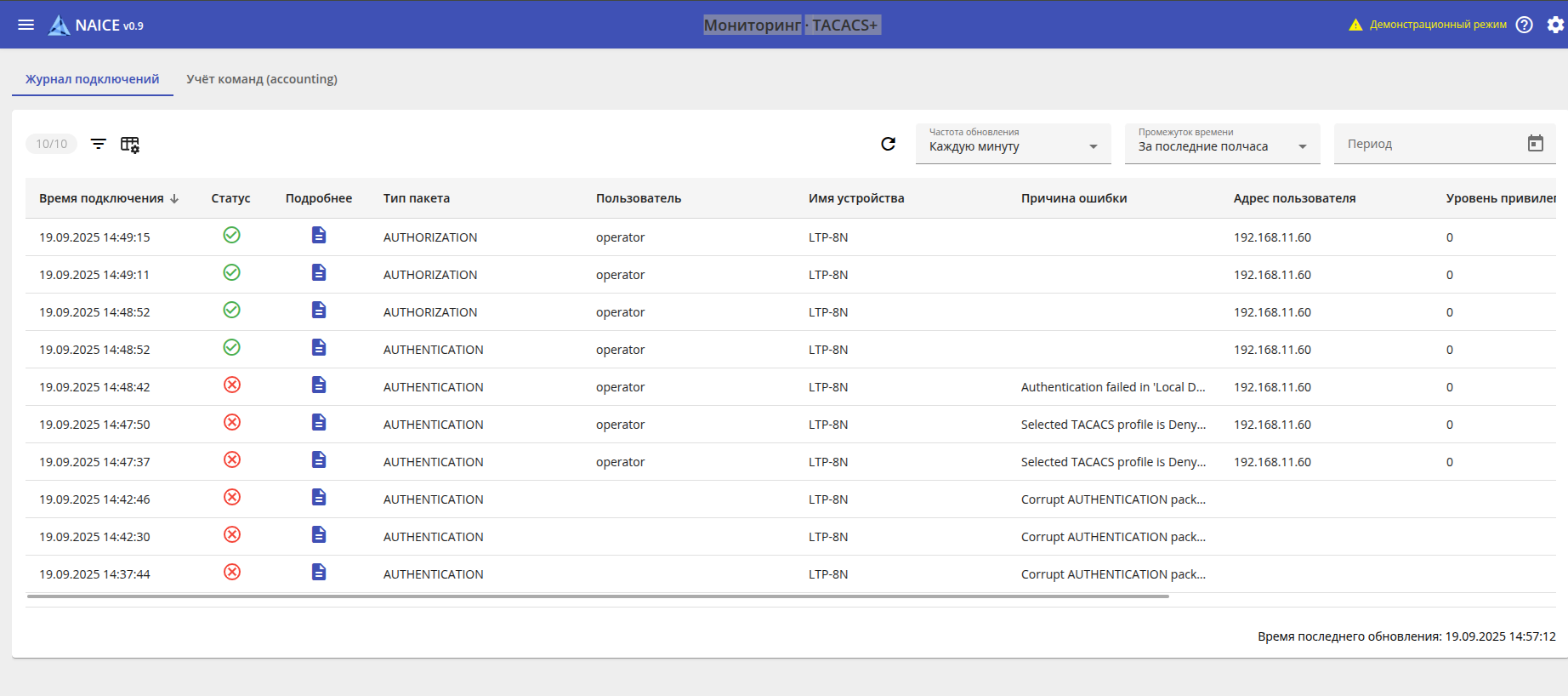

Мониторинг

В разделе Мониторинг → TACACS+ можно просматривать статистику по авторизациям на оборудовании:

...