...

- Секретный ключ (RADIUS, TACACS+ secret) - ключ для взаимодействия с сетевым устройством по соответствующим протоколам. Должен совпадать с ключом, настроенным на самом устройстве.

Настройка политик сетевых устройств

Набор политик аутентификации и авторизации позволяет настроить различную обработку RADIUS/TACACS+ запросов от суппликантов в зависимости от указанных условий, и определять различные результаты аутентификации и авторизации. В качестве примера приведена настройка простого набора политик с условием применения NAS-IP-Address = NAS IP устройства. Создание службы доступных протоколов доступно в разделе Политика → Наборы политик.

...

Создание логических условий

Логические условия позволяют задать условия, при которых политику или правило политики необходимо применять. Создание логического условия с последующим его сохранением в библиотеку условий доступно в разделе Политика → Элементы на странице Условия.

В качестве примера для работы с RADIUS составим условие - "NAS-IP-Address словаря RADIUS равен IPv4-адресу NAS-устройства". В редакторе условия в поле Атрибут необходимо нажать на и в окне выбора атрибута найти RADIUS-атрибут NAS-IP-Address:

В качестве примера для работы с TACACS составим условие - "User identity·Identity Group Равно Администраторы TACACS":

Создание набора политик аутентификации и авторизации

Набор политик аутентификации и авторизации позволяет настроить различную обработку RADIUS-запросов или TACACS-запросов от суппликантов (суппликант (supplicant) – оконечное сетевое оборудование, которое используется для подключения к сети через устройство-аутентификатор и проходит аутентификацию и авторизацию) в зависимости от указанных условий, и определять различные результаты аутентификации и авторизации.

В качестве примера для работы с RADIUS приведена настройка простого набора набора политик с условием применения NAS-IP-Address = NAS IP устройства. . Создание наборов политик доступно в разделе разделе Политика → Наборы политик.

Теперь, после настройки aaa на OLT и настройки профиля оборудования, NAS устройство (OLT) с адресом указаным в условии может обращаться к RADIUS-серверу.

В качестве примера для работы с TACACS приведена настройка набора политик с условием применения "User identity·Identity Group Равно Администраторы TACACS". Настройка политик для TACACS проводится в другом разделе Контроль сетевых устройств → Политики сетевых устройств.

Теперь, после настройки aaa на OLT и настройки профиля оборудования и юзеров в NAICE, можно проводить авторизацию по заведённым локальным пользователям в NAICE в "Администраторах TACACS".

Мониторинг

В разделе Мониторинг → RADIUS можно просматривать статистику по авторизациям на оборудовании:

...

На главной странице, можно добавить различные варианты дашбордов для отображения.

TACACS+

Настройка NAICE

Добавление группы пользователей

Перейти в раздел Администрирование → Управление идентификацией → Группы пользователей сети. Добавить группу с названием "Администраторы TACACS":

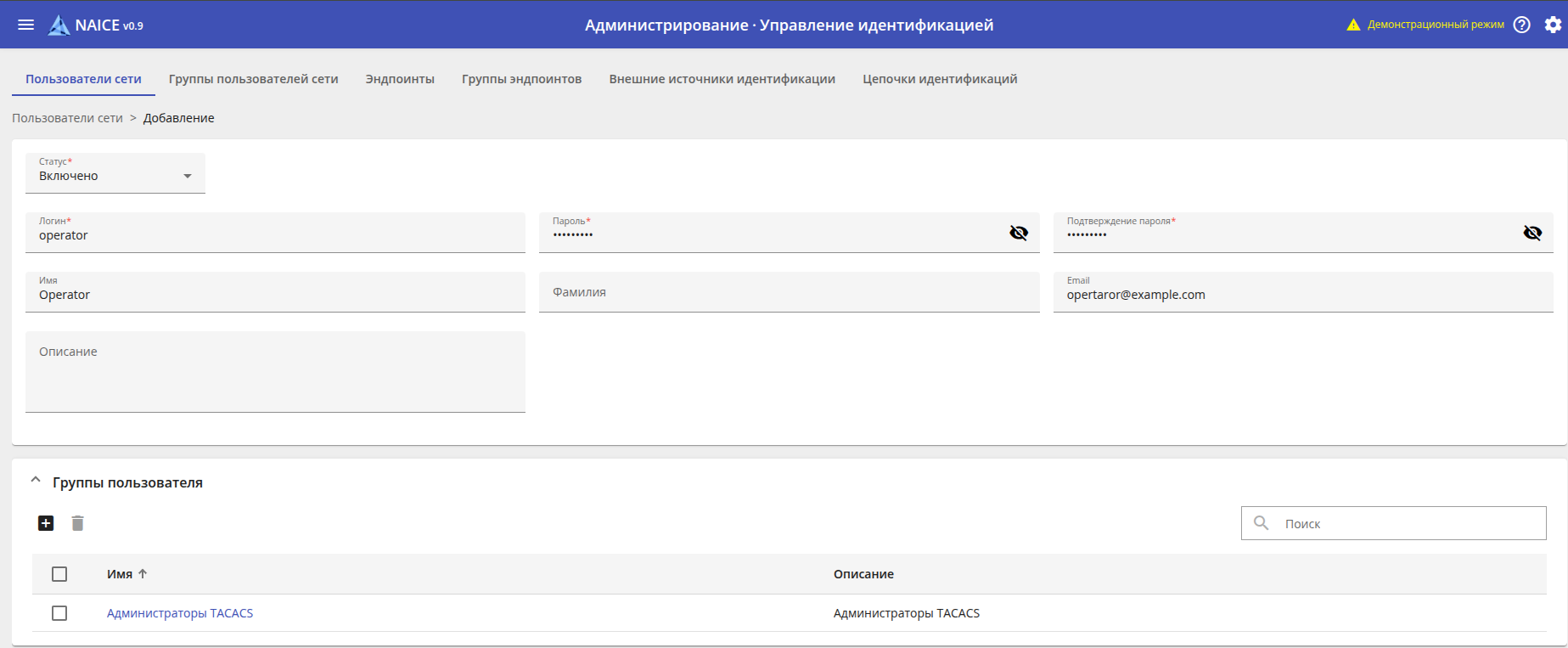

Добавление пользователя во внутренний источник идентификации

Перейти в раздел Администрирование → Управление идентификацией → Пользователи сети. Добавить пользователя, указав его имя и пароль:

| Примечание |

|---|

Профиль устройства Eltex OLT и самое сетевое устройство OLT LTP-8N мы добавили ранее, при настройке RADIUS. Будем использовать его. |

Настройка политик сетевых устройств

Перейти в раздел Контроль сетевых устройств → Политики сетевых устройств. После установки в наборе есть только одна политика по умолчанию Default. Её нельзя удалить и она всегда будет последней в списке политик.

В данной политике можно изменить или добавить политика аутентификации и авторизации, или же создать новую. Нажать в политике справа и провалиться в политику.

Политика аутентификации по умолчанию используется цепочку Default sequence, в которую по умолчанию добавлен внутренний источник идентификации Internal DB.

В блоке "Политика авторизации" задать условие: "User identity·Identity Group Равно Администраторы TACACS" и нажать Использовать внизу в правой части окна. После этого модальное окно закроется, а условия появится в колонке Условия*.

Итоговая настройка будетвыглядеть так:

В итоге будет настроена политика авторизации, которая позволяет выполнять подключение с максимальным уровнем привилегий к сетевым устройствам пользователей из внутреннего источника идентификации, которые находятся в группе "Администраторы TACACS", и разрешает для них выполнение любой команды.

Теперь, после настройки aaa на OLT и настройки профиля оборудования и юзеров в NAICE, можно проводить авторизацию по заведённым локальным пользователям в NAICE в "Администраторах TACACS".