...

Подробно о режимах создания туннелей можно прочитать в Режимы создания GRE туннелей для ТД в Wireless-Controller.

| Примечание |

|---|

Далее будет использоваться следующая терминология для обозначение функционала, связанного с использованием GRE туннелирования: - EoGRE - общее название L2 GRE туннелирования

- GRE - туннели, которые поднимает ТД

- SoftGRE - туннели, которые поднимает ESR

|

...

Настраиваем взаимодействие с радиус-сервером (PCRF):

| Предупреждение |

|---|

Если используется резервирование SoftWLC и сервис Eltex-PCRF работает кластере - необходимо в конфигурации ESR настроить взаимодействие для каждого сервиса по его реальному адресу и указать оба инстанса в настройке aaa radius-profile! Использовать VRRP адрес для взаимодействие нельзя! | Блок кода |

|---|

| radius-server host 10.20.20.2

key ascii-text testing123

timeout 11

source-address 10.20.20.1

auth-port 31812

acct-port 31813

retransmit 2

dead-interval 10

exit

radius-server host 10.20.20.3

key ascii-text testing123

timeout 11

source-address 10.20.20.1

auth-port 31812

acct-port 31813

retransmit 2

dead-interval 10

exit

aaa radius-profile PCRF

radius-server host 10.20.20.2

radius-server host 10.20.20.3

exit |

|

| Без форматирования |

|---|

radius-server timeout 10

radius-server host 10.20.20.2

key ascii-text testing123

timeout 11

source-address 10.20.20.1

auth-port 31812

acct-port 31813

retransmit 2

dead-interval 10

exit

aaa radius-profile PCRF

radius-server host 10.20.20.2

exit

das-server COA

key ascii-text testing123

port 3799

clients object-group MGMT

exit

aaa das-profile COA

das-server COA

exit

|

...

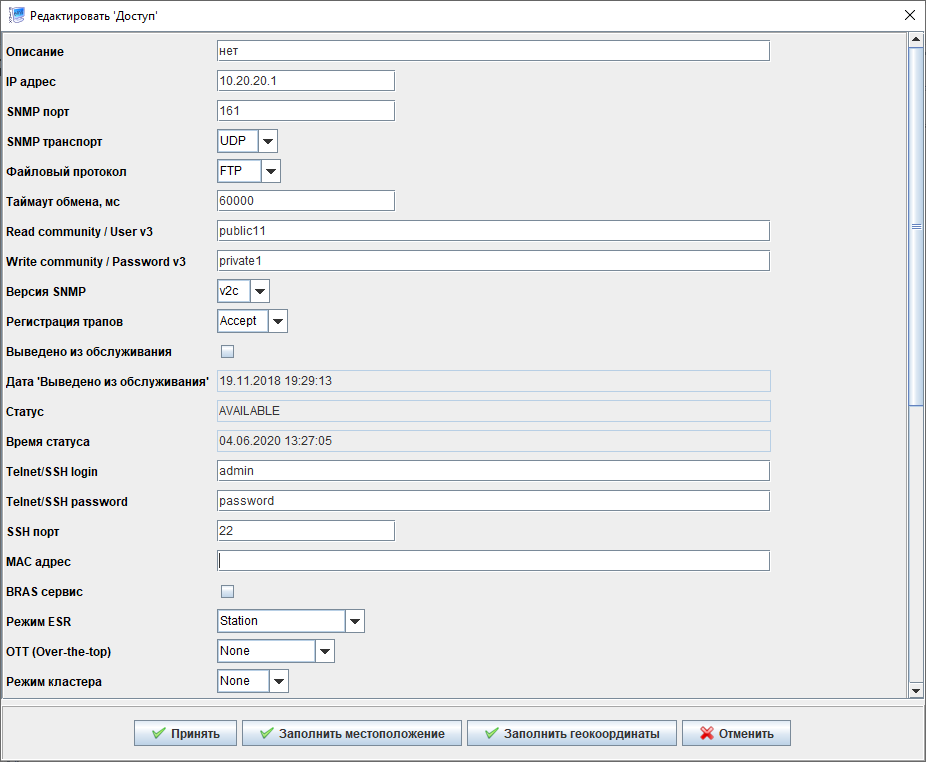

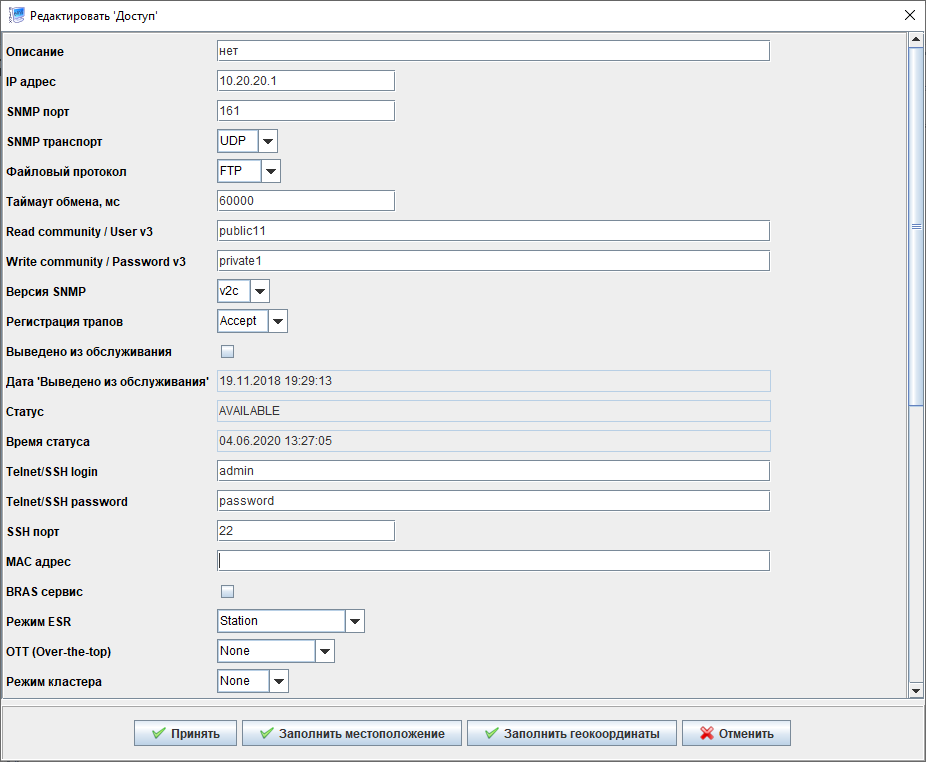

После этого необходимо встать на добавленный ESR (если он не появился в дереве - надо нажать вверху кнопку " " ) и открыть справа вкладку "Доступ":

" ) и открыть справа вкладку "Доступ":

Image ModifiedРис. 4.

Image ModifiedРис. 4.

В открывшемся окне редактируем поля:

- "Файловый протокол" - выбираем "FTP".

- "Read community" - указываем имя SNMP RO community, настроенное ранее "public11".

- "Write community" - указываем имя SNMP RW community, настроенное ранее "private1".

...

| Примечание |

|---|

При добавлении ESR-100/200 значение поля "Режим ESR" будет "StationCE". В этом случае необходимо изменить значение поля на "Station", в противном случае такой ESR не будет использоваться для построения дата-туннелей для ТД. |

Изменить пароль radius, который будет использоваться при взаимодействии с ESR. Для этого в меню EMS открываем "RADIUS" → "Управление точками доступа". Выбираем добавленный ранее ESR (при большом количестве устройств можно выполнить фильтрацию по IP адресу ESR) и нажимаем кнопку "Редактировать":

...

В открывшемся окне меняем, в поле "Ключ" задаем ранее настроенный на ESR ключ "testing123" и нажимаем "Принять".

| Информация |

|---|

В случае, если ключ отличается от testing123, необходимо поменять значение ключ в ЛК→Настройки PCRF→BRAS VRF |

Приложения

Полная конфигурация ESR для схемы с динамическим профилем конфигурирования туннелей SoftGRE

| Раскрыть |

|---|

| title | Конфигурация ESR для схемы с динамическим профилем конфигурирования туннелей SoftGRE |

|---|

|

| Без форматирования |

|---|

#!/usr/bin/clish

#18

object-group service dhcp_server

port-range 67

exit

object-group service dhcp_client

port-range 68

exit

object-group network MGMT

ip prefix 10.10.10.0/23

ip prefix 10.20.20.0/28

exit

radius-server timeout 10

radius-server host 10.20.20.2

key ascii-text encrypted 88B11079B9014FAAF7B9

timeout 11

source-address 10.20.20.1

auth-port 31812

acct-port 31813

retransmit 2

dead-interval 10

exit

aaa radius-profile PCRF

radius-server host 10.20.20.2

exit

das-server COA

key ascii-text encrypted 88B11079B9014FAAF7B9

port 3799

clients object-group MGMT

exit

aaa das-profile COA

das-server COA

exit

no spanning-tree

security zone trusted

exit

security zone untrusted

exit

security zone gre

exit

security zone user

exit

snmp-server

snmp-server system-shutdown

snmp-server community "public11" ro

snmp-server community "private1" rw

snmp-server host 10.20.20.2

exit

snmp-server enable traps

snmp-server enable traps config

snmp-server enable traps config commit

snmp-server enable traps config confirm

snmp-server enable traps environment

snmp-server enable traps environment pwrin

snmp-server enable traps environment pwrin-insert

snmp-server enable traps environment fan

snmp-server enable traps environment fan-speed-changed

snmp-server enable traps environment fan-speed-high

snmp-server enable traps environment memory-flash-critical-low

snmp-server enable traps environment memory-flash-low

snmp-server enable traps environment memory-ram-critical-low

snmp-server enable traps environment memory-ram-low

snmp-server enable traps environment cpu-load

snmp-server enable traps environment cpu-critical-temp

snmp-server enable traps environment cpu-overheat-temp

snmp-server enable traps environment cpu-supercooling-temp

snmp-server enable traps environment board-overheat-temp

snmp-server enable traps environment board-supercooling-temp

snmp-server enable traps environment sfp-overheat-temp

snmp-server enable traps environment sfp-supercooling-temp

snmp-server enable traps environment switch-overheat-temp

snmp-server enable traps environment switch-supercooling-temp

snmp-server enable traps ports

snmp-server enable traps ports port-counters-errors

snmp-server enable traps wifi

snmp-server enable traps wifi wifi-tunnels-number-in-bridge-high

snmp-server enable traps file-operations

snmp-server enable traps file-operations successful

snmp-server enable traps file-operations failed

snmp-server enable traps file-operations canceled

snmp-server enable traps interfaces

snmp-server enable traps interfaces rx-utilization-high

snmp-server enable traps interfaces tx-utilization-high

snmp-server enable traps interfaces number-high

snmp-server enable traps bras

snmp-server enable traps bras sessions-number-high

snmp-server enable traps screen

snmp-server enable traps screen dest-limit

snmp-server enable traps screen source-limit

snmp-server enable traps screen icmp-threshold

snmp-server enable traps screen udp-threshold

snmp-server enable traps screen syn-flood

snmp-server enable traps screen land

snmp-server enable traps screen winnuke

snmp-server enable traps screen icmp-frag

snmp-server enable traps screen udp-frag

snmp-server enable traps screen icmp-large

snmp-server enable traps screen syn-frag

snmp-server enable traps screen unknown-proto

snmp-server enable traps screen ip-frag

snmp-server enable traps screen port-scan

snmp-server enable traps screen ip-sweep

snmp-server enable traps screen syn-fin

snmp-server enable traps screen fin-no-ack

snmp-server enable traps screen no-flag

snmp-server enable traps screen spoofing

snmp-server enable traps screen reserved

snmp-server enable traps screen quench

snmp-server enable traps screen echo-request

snmp-server enable traps screen time-exceeded

snmp-server enable traps screen unreachable

snmp-server enable traps screen tcp-all-flags

snmp-server enable traps entity

snmp-server enable traps entity config-change

snmp-server enable traps entity-sensor

snmp-server enable traps entity-sensor threshold

snmp-server enable traps envmon

snmp-server enable traps envmon fan

snmp-server enable traps envmon shutdown

snmp-server enable traps envmon supply

snmp-server enable traps envmon temperature

snmp-server enable traps flash

snmp-server enable traps flash insertion

snmp-server enable traps flash removal

snmp-server enable traps snmp

snmp-server enable traps snmp authentication

snmp-server enable traps snmp coldstart

snmp-server enable traps snmp linkdown

snmp-server enable traps snmp linkup

snmp-server enable traps syslog

bridge 3

description "AP_MANAGMENT"

security-zone trusted

ip address 10.10.10.1/23

ip helper-address 10.20.20.2

ip tcp adjust-mss 1418

protected-ports local

enable

exit

bridge 10

description "AP_SSID_USERS"

security-zone user

ip address 100.64.0.1/22

ip helper-address 10.20.20.2

ip tcp adjust-mss 1418

location data10

protected-ports local

enable

exit

interface gigabitethernet 1/0/1.200

description "GRE_AP"

security-zone gre

ip address 10.0.0.1/28

ip address 10.0.0.2/28

exit

interface gigabitethernet 1/0/1.1200

description "MANAGMENT"

security-zone trusted

ip address 10.20.20.1/28

ip tcp adjust-mss 1418

exit

interface gigabitethernet 1/0/1.3500

description "INTERNET"

security-zone untrusted

ip address 172.16.0.2/28

ip tcp adjust-mss 1418

exit

tunnel softgre 1

description "managment"

mode management

local address 10.0.0.1

default-profile

enable

exit

tunnel softgre 1.1

bridge-group 3

enable

exit

tunnel softgre 2

description "data"

mode data

local address 10.0.0.2

default-profile

enable

exit

security zone-pair gre self

rule 1

action permit

match protocol gre

enable

exit

rule 2

action permit

match protocol icmp

enable

exit

exit

security zone-pair trusted self

rule 1

action permit

match source-address MGMT

enable

exit

exit

security zone-pair trusted trusted

rule 1

action permit

match source-address MGMT

enable

exit

exit

security zone-pair trusted user

rule 1

action permit

enable

exit

exit

security zone-pair trusted gre

rule 1

action permit

enable

exit

exit

security zone-pair user self

rule 1

action permit

match protocol udp

match source-port dhcp_client

match destination-port dhcp_server

enable

exit

exit

security zone-pair user trusted

rule 1

action permit

match protocol udp

match source-port dhcp_client

match destination-port dhcp_server

enable

exit

exit

security zone-pair user untrusted

rule 1

action permit

enable

exit

exit

ip dhcp-relay

ip route 0.0.0.0/0 172.16.0.1

ip route 192.168.100.0/23 10.0.0.3

wireless-controller

nas-ip-address 10.20.20.1

data-tunnel configuration radius

aaa das-profile COA

aaa radius-profile PCRF

enable

exit

ip telnet server

ip ssh server

|

|

Полная конфигурация ESR для схемы с локальным профилем конфигурирования туннелей

...

SoftGRE

Главным отличием от приведенной выше конфигурации является отсутствие настроек для взаимодействия с radius-сервером и связанного с этим функционала в настройках Wireless-Controller. Добавлены локальные профили для SoftGRE дата-туннелей с vlanами 10 и 11, которые будут включены в Bridge 10.

...

| Раскрыть |

|---|

| title | /etc/dhcp/dhcpd.conf |

|---|

|

| Без форматирования |

|---|

default-lease-time 86400;

max-lease-time 87000;

log-facility local7;

omapi-port 7911;

omapi-key omapi_key;

#listening subnet

subnet 10.20.20.0 netmask 255.255.255.240 {}

#Описание классов оборудования, которым будем разрешать получения адреса управления

class "ELTEX-DEVICES" {

match if (

(substring (option vendor-class-identifier, 0, 14)="ELTEX_WEP-12AC") or

(substring (option vendor-class-identifier, 0, 14)="ELTEX_WOP-12AC") or

(substring (option vendor-class-identifier, 0, 14)="ELTX_WEP-12AC") or

(substring (option vendor-class-identifier, 0, 14)="ELTX_WOP-12AC") or

(substring (option vendor-class-identifier, 0, 13)="ELTEX_WEP-2AC") or

(substring (option vendor-class-identifier, 0, 12)="ELTEX_WOP-2L") or

(substring (option vendor-class-identifier, 0, 12)="ELTEX_WEP-2L") or

(substring (option vendor-class-identifier, 0, 12)="ELTEX_WEP-1L")

);

}

#Подсеть первичных адресов ТД в vlan 100

subnet 192.168.100.0 netmask 255.255.255.0 {

pool {

option routers 192.168.100.1;

range 192.168.100.2 192.168.101.254;

option vendor-encapsulated-options 0B:0A08:31:30:2e:31:30:2e:31:30:2e:31:0C:0A08:31:30:2e:31:30:2e:31:30:2e:32;

allow members of "ELTEX-DEVICES";

}

}

#Подсеть управления ТД в vlan 3

subnet 10.10.10.0 netmask 255.255.254.0 {

pool {

option routers 10.10.10.1;

range 10.10.10.2 10.10.11.254;

option vendor-encapsulated-options 0A:0A:31:30:2e:32:30:2e:32:30:2e:32;

allow members of "ELTEX-DEVICES";

option domain-name-servers 172.16.0.254;

}

}

#Подсеть пользователей ТД SSID vlan 10

subnet 100.64.0.0 netmask 255.255.252.0 {

default-lease-time 3600;

max-lease-time 3700;

pool {

option routers 100.64.0.1;

range 10.64064.0.2 100.640.3.254;

option domain-name-servers 172.16.0.254;

}

} |

|

...