...

| Информация | ||

|---|---|---|

| ||

| WLC/ESR-15/30/3200, vWLC - , начиная с версии WNAM 1.6.4010. |

В В данной статье будет рассмотрен пример настройки авторизации клиента через гостевой портал путем идентификации по коду ваучера. Другие способы гостевой авторизации выходят за рамки данной статьи, так как взаимодействие между системой WNAM и BRAS WLC не изменяется.

Перед началом построения взаимодействия между Netams WNAM и WLC необходимо настроить и протестировать работу беспроводной сети и контроллера WLC без портальной авторизации и сетевого экрана. Если беспроводная сеть функционирует корректно, можно приступать к настройки портальной авторизации.

В данной статье используется подключение ТД к контроллеру WLC на основе сети L3 с построением Data SoftGRE-туннеля. В статье статье настрoйка WLC детально детально описана настройка данной схемы подключения.

Рекомендуется ознакомиться с тонкостями настройки BRAS на ESR/WLC с портальной авторизацией на основе SoftWLC , в SoftWLC в следующих статьях:

- BRAS/BRAS в vrf. L3 WiFi - руководство по настройке с резервированием

- BRAS. L2 WiFi - руководство по настройке и быстрому запуску

- BRAS. Troubleshooting Guide

Задача

Настроить Настроить портальную авторизацию через контроллер WLC с порталом WNAM.

- Контроллер WLC имеет адреса:

- из сети WNAM: 100.110.0.246/23 (Vlan 2);

- из сети управления ТД: 192.168.1.1/24 (Bridge 1, Vlan 1);

- из сети клиентов ТД с портальной авторизацией: 192.168.3.1/24 (Bridge 3, Vlan 3).

- Сервер авторизации WNAM имеет адрес: 100.110.1.44/23 (Vlan 2);

- Точка доступа подключена к WLC. Получает адрес контроллера и терминации GRE-туннеля в 43 опции из пула DHCP, настроенного на WLC из сети: 192.168.1.0/24 (Vlan 1);

- Клиенты получают адреса из пула DHCP, настроенного на WLC из сети: 192.168.2.0/24 (Vlan 3).

- Сервис для доступа в Интернет после авторизации на портале имеет имя: INTERNET.

Решение

Настройка будет выполнена на базе заводской конфигурации (Factory).

Шаги выполнения:

- Конфигурование Конфигурирование WLC:

- Конфигурация object-group – группы адресов для NAT, неавторизованных пользователей, url-адрес для перенаправления авторизации, адрес WNAM-сервера;

- Конфигурация bridge – для сетевой связности;

- Конфигурация vlan;

- Конфигурация ACL – для ограничения доступа к сети для неавторизованных (до авторизации) и авторизованных клиентов (после авторизации);

- Конфигурация RADIUS – для взаимодействия WLC и WNAM;

- Конфигурация NAT – для доступа в интернет Wi-Fi клиентам;

- Конфигурация security zone – для разрешения редиректа запросов неавторизованных клиентов на WNAM;

- Конфигурация SSID – для подключения клиентов;

- Конфигурация subscriber-control – для пересылки неавторизованных клиентов на WNAM.

- Конфигурирование WNAM:

- Создание сервера;

- Создание площадки;

- Создание группы ваучеров;

- Конфигурирование правил аутентификации;

- Конфигурирование правил авторизации.

...

Для конфигурации взаимодействия Netams WNAM и WLC, необходима лицензия BRAS для WLC.Детально

Детальнее о том, как установить и применить лицензию описано в статье – статье Активация функционала по лицензии.

Проверить наличие лицензии можно с помощью команды команды show licence:

| Блок кода | ||

|---|---|---|

| ||

wlc# show licence Feature Source State Value Valid from Expiries -------------------------------- -------- ----------- -------------------------------- -------------------- -------------------- BRAS File Active true -- -- BRAS File Candidate true -- -- WLC Boot Active true -- -- WLC Boot Candidate true -- -- |

| Scroll Pagebreak |

|---|

Взаимодействие элементов системы

...

| draw.io Diagram | ||||||||||||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

|

...

Конфигурирование WLC

Конфигурация object-group:Перейти

Перейдите в конфигурационный режим:

Блок кода wlc# configure wlc(config)#

Создать Создайте группу wnam_servers для последующего создания профиля RADIUS:

Блок кода wlc(config)# object-group network wnam_servers

Добавить Добавьте адрес WNAM-сервера:

Блок кода wlc(config-object-group-network)# ip address-range 100.110.1.44 wlc(config-object-group-network)# exit

Создать Создайте группу bras_users:

Блок кода wlc(config)# object-group network bras_users

Добавить Добавьте пул адресов клиентов, которые будут попадать авторизоваться в авторизацию через портал (Bridge 1, Vlan 1):

Блок кода wlc(config-object-group-network)# ip address-range 192.168.2.2-192.168.2.254 wlc(config-object-group-network)# exit

Создать Создайте группу local:

Блок кода wlc(config)# object-group network local

Добавить Добавьте пул адресов из сети клиентов, которые будут получать доступ в интернет через NAT:

Блок кода wlc(config-object-group-network)# ip address-range 192.168.2.1-192.168.2.254 wlc(config-object-group-network)# exit

Создать Создайте группу defaultService:

Блок кода wlc(config)# object-group url defaultService

Добавить Добавьте url с адресом WNAM-сервера для работы правила фильтрации авторизации пользователей:

Блок кода wlc(config-object-group-url)# http://100.110.1.44 wlc(config-object-group-url)# exit

Создаем Создайте группу redirect:

Блок кода wlc(config)# object-group service redirect

Добавляем Добавьте пул портов для прослушивание прослушивания http/https-трафика:

Блок кода wlc(config-object-group-service)# port-range 3128-3135 wlc(config-object-group-service)# exit

Подсказка Слушающий порт прокси (HTTP/HTTPS) будет открыт для каждого ядра WLC/ESR. Порты HTTP начинаются с порта 3128.

На WLC-15/30 4 ядра, нужно разрешить порты порты для HTTP 3128-3131, для HTTPS 3132-3135.

На WLC-3200 24 ядра, нужно разрешить порты порты для HTTP 3128-3151, для HTTPS 3152-3175.Полная конфигурация object-group:

Блок кода object-group network wnam_servers ip address-range 100.110.1.44 exit object-group network bras_users ip address-range 192.168.2.2-192.168.2.254 exit object-group network local ip address-range 192.168.2.1-192.168.2.254 exit object-group url defaultService url http://100.110.1.44 exit object-group service redirect port-range 3128-3135 exit

Конфигурация Bridge:

Конфигурация Bridge для uplink:

Блок кода wlc(config)# bridge 2

Прописать Пропишите ip-адрес для связности с сервером WNAM:

Блок кода wlc(config-bridge)# ip address 100.110.0.246/23 wlc(config-bridge)# exit

Конфигурация Bridge для пользователей:

Блок кода wlc(config)# bridge 3

Добавить Добавьте location, по нему сервер WNAM определяет площадку определит площадку для неавторизованных клиентов:

Блок кода wlc(config-bridge)# location data10 wlc(config-bridge)# exit

Полная конфигурация Bridge:

Блок кода bridge 1 vlan 1 description "MGMT-AP" security-zone trusted ip address 192.168.1.1/24 no spanning-tree enable exit bridge 2 vlan 2 description "UPLINK" security-zone untrusted ip address 100.110.0.246/23 no spanning-tree enable exit bridge 3 description "BRAS-users" vlan 3 mtu 1458 history statistics security-zone users ip address 192.168.2.1/24 no spanning-tree location data10 enable exit

Конфигурация Конфигурация Vlan:

Конфигурация клиентского Vlan 3 (Bridge 3):

Блок кода wlc(config)# vlan 3

Добавить Добавьте параметр force-up, который переводит Vlan в режим постоянного статуса UP:

Блок кода wlc(config-vlan)# force-up wlc(config-vlan)# exit

Полная конфигурация Vlan:

Блок кода vlan 3 force-up exit

Настройка списков контроля доступа:

Создание списка Создайте список контроля доступа для ограничения неавторизованных пользователей в сети. Список разрешает прохождение DNS- и DHCP DHCP-трафика:

Блок кода wlc(config-acl)# ip access-list extended BYPASS

Создание правила Создайте правило с номером 10, это правило отвечает за разрешение получение адреса по протоколу DHCP неавторизованным клиентам:

Блок кода wlc(config-acl)# rule 10

Добавляем Добавьте действие правила - разрешение– разрешение:

Блок кода wlc(config-acl-rule)# action permit

Добавляем Добавьте совпадение по протоколу udp:

Блок кода wlc(config-acl-rule)# match protocol udp

Добавляем Добавьте совпадение по порту источника:

Блок кода wlc(config-acl-rule)# match source-port 68

Добавляем Добавьте совпадение по порту назначения:

Блок кода wlc(config-acl-rule)# match destination-port 67

Включаем Включите правило:

Блок кода wlc(config-acl-rule)# enable wlc(config-acl-rule)# exit

Создаем Создайте правило под номером 11, оно отвечает за разрешение DNS-запросов неавторизованных клиентов:

Блок кода wlc(config-acl)# rule 11

Добавляем Добавьте действие правило - – разрешение:

Блок кода wlc(config-acl-rule)# action permit

Добавляем Добавьте совпадение по протоколу udp:

Блок кода wlc(config-acl-rule)# match protocol udp

Добавляем Добавьте совпадение по порту назначения 53:

Блок кода wlc(config-acl-rule)# match destionation-port 53

Включаем Включите правило:

Блок кода wlc(config-acl-rule)# enable wlc(config-acl-rule)# exit wlc(config-acl)# exit

Создаем Создайте список контроля доступа, который будет применяться после авторизации клиента, он разрешает разрешит полный доступ:

Создание списка:

Блок кода wlc(config)# ip access-list extended INTERNET

Создаем Создайте правило с номером 10, которое разрешает все:

Блок кода wlc(config-acl)# rule 10

Добавляем Добавьте действие правила - – разрешение:

Блок кода wlc(config-acl-rule)# action permit

Включаем Включите правило:

Блок кода wlc(config-acl-rule)# enable wlc(config-acl-rule)# exit wlc(config-acl)# exit

Полная конфигурация списков контроля доступа:

Блок кода ip access-list extended BYPASS rule 10 action permit match protocol udp match source-port 68 match destination-port 67 enable exit rule 11 action permit match protocol udp match destination-port 53 enable exit exit ip access-list extended INTERNET rule 10 action permit enable exit exitНастройка RADIUS:

Добавляем Добавьте RADIUS-сервер с адресом WNAM:

Блок кода wlc(config)# radius-server host 100.110.1.44

Указываем Укажите ключ для взаимодействия:

Блок кода wlc(config-radius-server)# key ascii-text wnampass

Указываем Укажите адрес источник (Bridge 2):

Блок кода wlc(config-radius-server)# source-address 100.110.0.246 wlc(config-radius-server)# exit

Создаем Создайте AAA-профиль с адресом WNAM-сервера:

Блок кода wlc(config)# aaa radius-profile bras_radius

Указываем Укажите адрес WNAM-сервера:

Блок кода wlc(config-aaa-radius-profile)# radius-server host 100.110.1.44 wlc(config-aaa-radius-profile)# exit

Создаем Создайте сервер DAS:

Блок кода wlc(config)# das-server das

Указываем Укажите ключ:

Блок кода wlc(config-das-server)# key ascii-text wnampass

Указываем Укажите порт:

Блок кода wlc(config-das-server)# port 3799

Добавляем Добавьте object-group, в которой указан адрес сервера WNAM, запросы с адресов из группы wnam_servers поступят в обработку, остальные будут отброшены:

Блок кода wlc(config-das-server)# clients object-group wnam_servers wlc(config-das-server)# exit

Создаем Создайте AAA-профиль для DAS-сервера:

Блок кода wlc(config)# aaa das-profile bras_das

Указываем Укажите имя DAS-сервера, которое создали ранее:

Блок кода wlc(config-aaa-das-server)# das-server das wlc(config-aaa-das-server)# exit

Полная конфигурация RADIUS:

Блок кода radius-server host 100.110.1.44 key ascii-text wnampass source-address 100.110.0.246 exit aaa radius-profile bras_radius radius-server host 100.110.1.44 exit das-server das key ascii-text wnampass port 3799 clients object-group wnam_servers exit aaa das-profile bras_das das-server das exit

Настройка NAT:Переходим

Перейдите в блок конифигурации конфигурации NAT:

Блок кода wlc(config)# nat source

Создаем Создайте пул, в котором указывается адрес для подмены:

Блок кода wlc(config-snat)# pool translate

Указываем Укажите адрес (Bridge 2):

Блок кода wlc(config-snat-pool)# ip address-range 100.110.0.246 wlc(config-snat-pool)# exit

Создаем Создайте список правил:

Блок кода wlc(config-snat)# ruleset SNAT

Указываем Укажите внешний интерфейс, в который котором будет происходить трансляция адресов:

Блок кода wlc(config-snat-ruleset)# to interface gigabitethernet 1/0/1

Создаем Создайте правило с номером 1:

Блок кода wlc(config-snat-ruleset)# rule 1

Добавляем Добавьте совпадение по адресу источника, в качестве которого выступает object-group с пулом адресов клиентов:

Блок кода wlc(config-snat-rule)# match source-address object-group local

Указываем Укажите действие правила - – преобразование адресов источника в адрес, указанный в пуле translate:

Блок кода wlc(config-snat-rule)# action source-nat pool translate

Включаем Включите правило:

Блок кода wlc(config-snat-rule)# enable wlc(config-snat-rule)# exit wlc(config-snat-ruleset)# exit wlc(config-snat)# exit

Полная конфигурация NAT:

Блок кода nat source pool translate ip address-range 100.110.0.246 exit ruleset SNAT to interface gigabitethernet 1/0/1 rule 1 match source-address object-group local action source-nat pool translate enable exit exit exitКонфигурация security zone-pair:

Переходим Перейдите в блок security zone-pair users self, чтобы открыть http/https-порты в файрволле для клиентов:

Блок кода wlc(config)# security zone-pair users self

Добавляем Добавьте правило с номером 50:

Блок кода wlc(config-security-zone-pair)# rule 50

Указываем Укажите действие для правила - – разрешение:

Блок кода wlc(config-security-zone-pair-rule)# action permit

Добавляем Добавьте совпадение по протоколу tcp:

ДобавляемБлок кода wlc(config-security-zone-pair-rule)# match protocol tcp

Добавьте совпадение по пулу портов в object-group:

ВключаемБлок кода wlc(config-security-zone-pair-rule)# match destionation-port object-group redirect

Включите правило:

Блок кода wlc(config-security-zone-pair-rule)# enable wlc(config-security-zone-pair-rule)# exit wlc(config-security-zone)# exit

Полная конфигурация security zone-pair:

Блок кода security zone-pair trusted untrusted rule 1 action permit enable exit exit security zone-pair trusted trusted rule 1 action permit enable exit exit security zone-pair trusted self rule 10 action permit match protocol tcp match destination-port object-group ssh enable exit rule 20 action permit match protocol icmp enable exit rule 30 action permit match protocol udp match source-port object-group dhcp_client match destination-port object-group dhcp_server enable exit rule 40 action permit match protocol udp match destination-port object-group ntp enable exit rule 50 action permit match protocol tcp match destination-port object-group dns enable exit rule 60 action permit match protocol udp match destination-port object-group dns enable exit rule 70 action permit match protocol tcp match destination-port object-group netconf enable exit rule 80 action permit match protocol tcp match destination-port object-group sa enable exit rule 90 action permit match protocol udp match destination-port object-group radius_auth enable exit rule 100 action permit match protocol gre enable exit rule 110 action permit match protocol tcp match destination-port object-group airtune enable exit rule 120 action permit match protocol tcp match destination-port object-group web enable exit exit security zone-pair untrusted self rule 1 action permit match protocol udp match source-port object-group dhcp_server match destination-port object-group dhcp_client enable exit exit security zone-pair users self rule 10 action permit match protocol icmp enable exit rule 20 action permit match protocol udp match source-port object-group dhcp_client match destination-port object-group dhcp_server enable exit rule 30 action permit match protocol tcp match destination-port object-group dns enable exit rule 40 action permit match protocol udp match destination-port object-group dns enable exit rule 50 action permit match protocol tcp match destination-port object-group redirect exit security zone-pair users untrusted rule 1 action permit enable exit exit- Настройка SSID: Переходим

Перейдите в раздел конфигурации WLC

:

ПереходимБлок кода wlc(config)# wlc

Перейдите в конфигурацию SSID:

УказываемБлок кода wlc(config-wlc)# ssid-profile test-ssid

Укажите имя SSID,

которыекоторое будет вещаться для клиентов:

Блок кода wlc(config-wlc-ssid)# ssid F.E.freeSSID wlc(config-wlc-ssid)# exit wlc(config-wlc)# exit

Полная конфигурация SSID:

Блок кода wlc ssid-profile test-ssid description F.E.free ssid F.E.freeSSID vlan-id 3 802.11kv band 2g band 5g enable exit exit - Включить

Включение ssid-profile в локацию

.:

Нужно включитьВключите созданный SSID в локацию. ТД получит конфигурацию и начнёт вещать данные SSID. В примере

нижениже ssid-profile включен в локацию default-location.

Блок кода language vb theme Eclipse ap-location default-location ssid-profile test-ssid exit

- Конфигурация редиректа клиентов:Переходим

Перейдите в блок настроек редиректа:

ДобавляемБлок кода wlc(config)# subscriber-control

Добавьте профиль AAA das-сервера:

ДобавляемБлок кода wlc(config-subscriber-control)# aaa das-profile bras_das

Добавьте профиль AAA

RADIUSRADIUS для создания сессий:

ДобавляемБлок кода wlc(config-subscriber-control)# aaa sessions-radius-profile bras_radius

Добавьте профиль AAA RADIUS для доступа к сервисам:

Указываем внешнийБлок кода wlc(config-subscriber-control)# aaa services-radius-profile bras_radius

Укажите внешний IP WLC (Bridge 2), который будет выступать атрибутом NAS-IP-Address в RADIUS-запросах на WNAM:

ВключаемБлок кода wlc(config-subscriber-control)# nas-ip-address 100.110.0.246

Включите аутентификацию сессий по

макmac-адресам:

УказываемБлок кода wlc(config-subscriber-control)# session mac-authentication

Укажите список контроля доступа для неавторизованных клиентов:

ПереходимБлок кода wlc(config-subscriber-control)# bypass-traffic-acl BYPASS

Перейдите в блок

конифгурацииконфигурации сервиса:

УказываемБлок кода wlc(config-subscriber-control)# default-service

Укажите список контроля доступа, который будет применяться для неавторизованных клиентов:

Указываем Укажите локальный белый список URL, доступ к этим адресам по протоколам HTTP/HTTPS будет работать до авторизации:Блок кода wlc(config-subscriber-default-service)# class-map BYPASS

УказываемБлок кода wlc(config-subscriber-default-service)# filter-name local defaultService

Укажите действие сервиса

-– разрешить:

УказываемБлок кода wlc(config-subscriber-default-service)# filter-action permit

Укажите url-адрес, куда

будет перенаправлять неавторизованных клиентовбудут перенаправляться неавторизованные клиенты:

УказываемБлок кода wlc(config-subscriber-default-service)# default-action redirect http://100.110.1.44/cp/eltexwlc

Укажите время таймаута сессии:

ВключаемБлок кода wlc(config-subscriber-default-service)# session-timeout 600 wlc(config-subscriber-default-service)# exit

Включите работу редиректа:

Блок кода wlc(config-subscriber-control)# enable wlc(config-subscriber-control)# exit

Полная конфигурация настроек редиректа:

Блок кода subscriber-control aaa das-profile bras_das aaa sessions-radius-profile bras_radius aaa services-radius-profile bras_radius nas-ip-address 100.110.0.246 session mac-authentication bypass-traffic-acl BYPASS default-service class-map BYPASS filter-name local defaultService filter-action permit default-action redirect http://100.110.1.44/cp/eltexwlc session-timeout 600 exit enable exitПодсказка title Важно! При конфигурации default-action redirect всегда используется шаблон "http://<address WNAM>/cp/eltexwlc", где <address WNAM> сетевой адрес сервера Netams WNAM.

В случае указания другого url авторизация работать не будет.

...

Создание сервера

На стороне системы авторизации переходимавторизации перейдите: Конфигурация → Сервера доступа → Создать сервер.

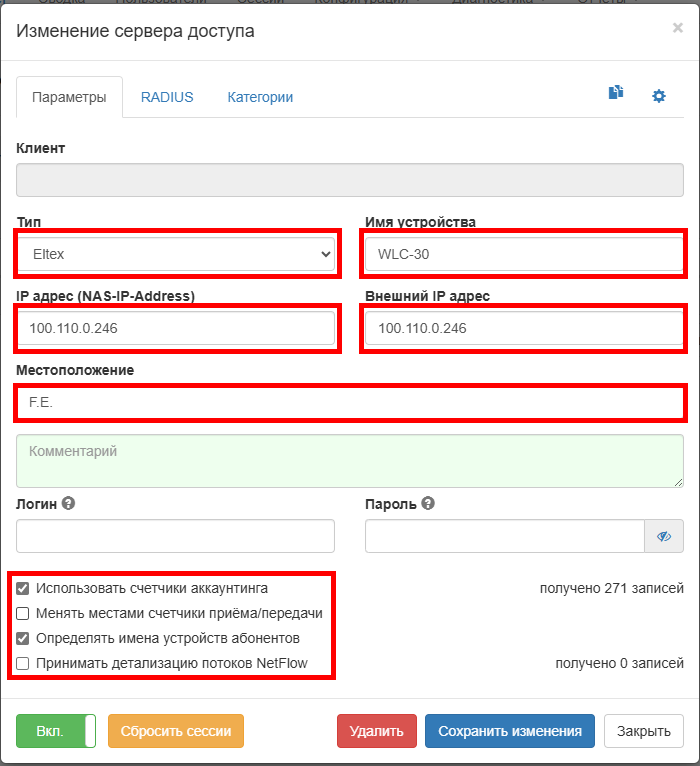

В закладке Параметры:

- Создаётся объект Сервер доступа (тип: Eltex);

- Заполняем Заполните поля «IP адрес адрес» и «Внешний IP адрес адрес» (адрес WLC, смотрящий в сторону WNAM);

- Имя устройства и Местоположение (произвольно)«Имя устройства» и «Местоположение» указывается произвольно.

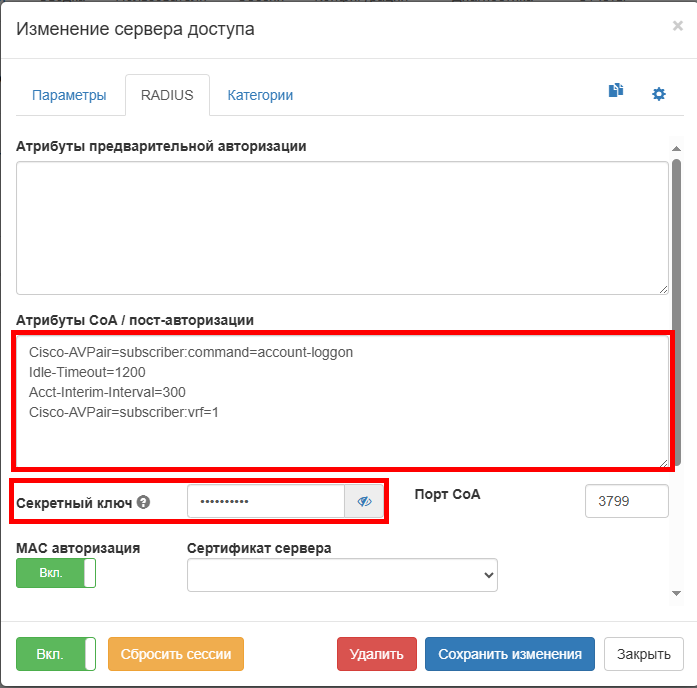

В В поле "Атрибуты «Атрибуты CoA / пост-авторизации" задаемавторизации» задайте:

| Блок кода |

|---|

Cisco-AVPair=subscriber:command=account-loggon Idle-Timeout=1200 Acct-Interim-Interval=300 Cisco-AVPair=subscriber:vrf=1 |

В поле ввода "Секретный ключ" указываем «Секретный ключ» укажите ключ, который указали для для radius-server host 100.110.1.44 в конфигурации WLC:

| Блок кода |

|---|

wnampass |

Создание площадки

Далее создаем 1. Создайте площадку, к которой у нас будет привязана страница гостевого портала: Конфигурация → Площадки → Создать площадку.

В поле "Тип" выбираем "Площадка" «Тип» выберите Площадка, в поле "Разрешенный сервер доступа" выбираем «Разрешенный сервер доступа» выберите созданный ранее сервер. В поле "Присвоенная «Присвоенная IP подсеть или МАС точек доступа" указываем доступа» укажите наш пул IP для пользователей портала (сеть Bridge 3 на WLC).

| Подсказка | ||

|---|---|---|

| ||

Таким образом через привязку пулов IP можно привязать разные Площадки с разными порталами авторизации, трафик клиентов которых терминируется на одном WLC. Разрешенный сервер соответственно на разных площадках будет один и тот же. |

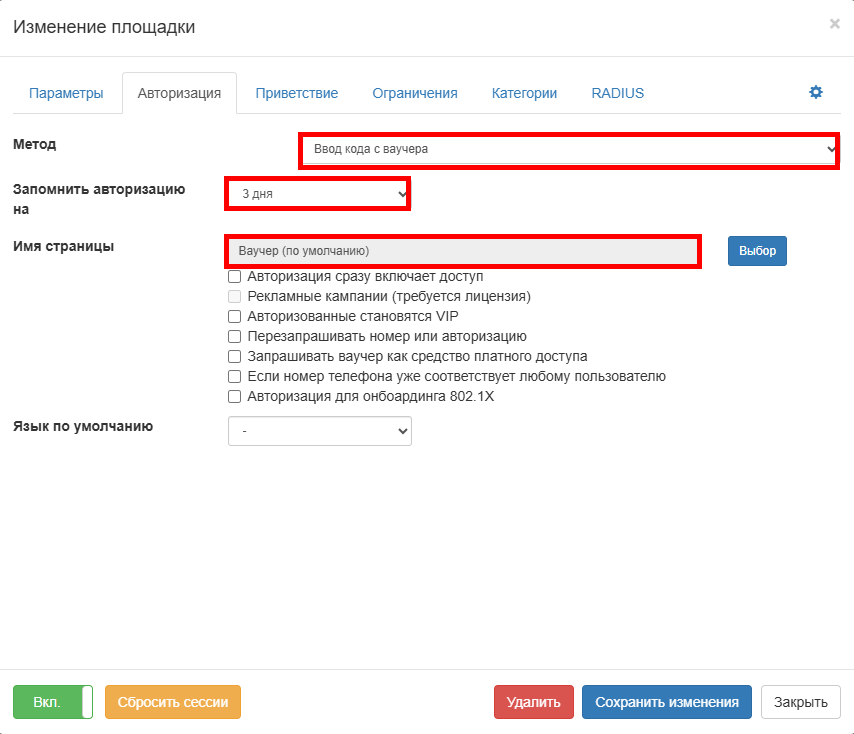

Далее выбираем созданную 2. Выберите созданную площадку.

На вкладке "Авторизация" выбираем "Метод" – "Авторизация выберите в поле «Метод» – Ввод кода с ваучера". Указываем Укажите срок валидности ваучера для авторизации. В параметре "Имя страницы" выбираем " «Имя страницы» выберите Ваучер (по умолчанию)". Данных настроек достаточно для работы гостевого портала с авторизацией по коду из Ваучера.

Настройка других способов авторизации выходит за рамки данной статьи.

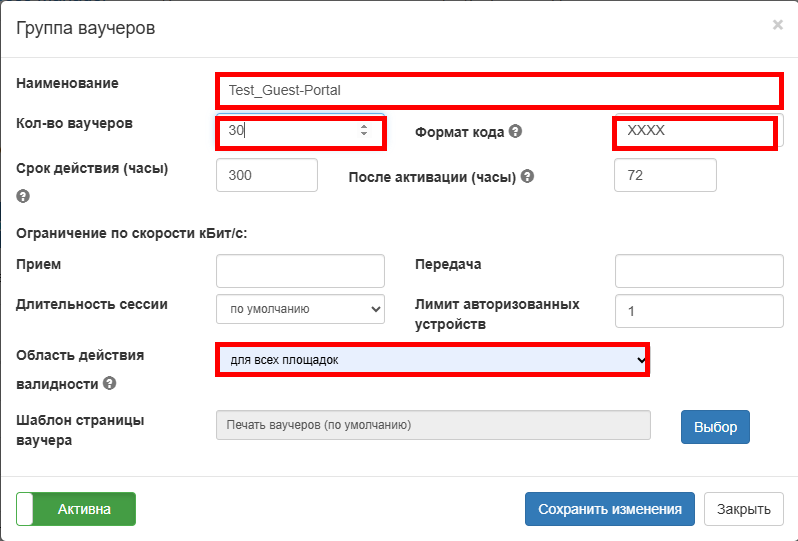

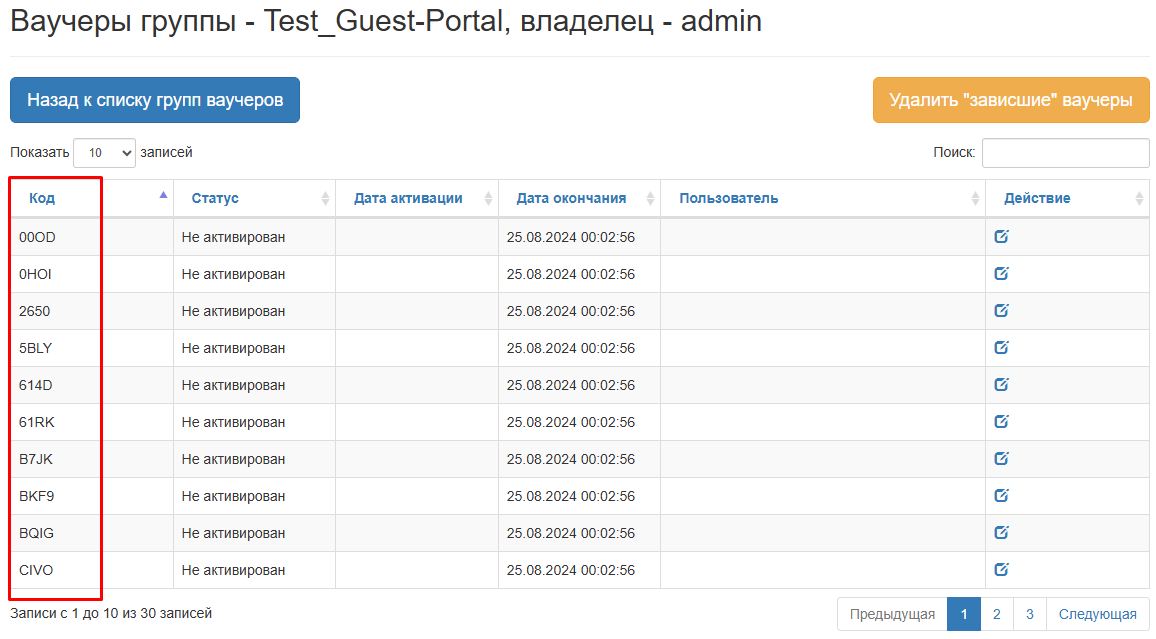

Создание группы ваучеров

Переходим 1. Перейдите к созданию ваучеров для авторизации: Конфигурация → Гостевая авторизация → Ваучеры → Создать группу ваучеров.

В дальнейшем коды данных ваучеров будут использоваться для авторизации клиентов на гостевом портале.

...

Конфигурирование правил аутентификации

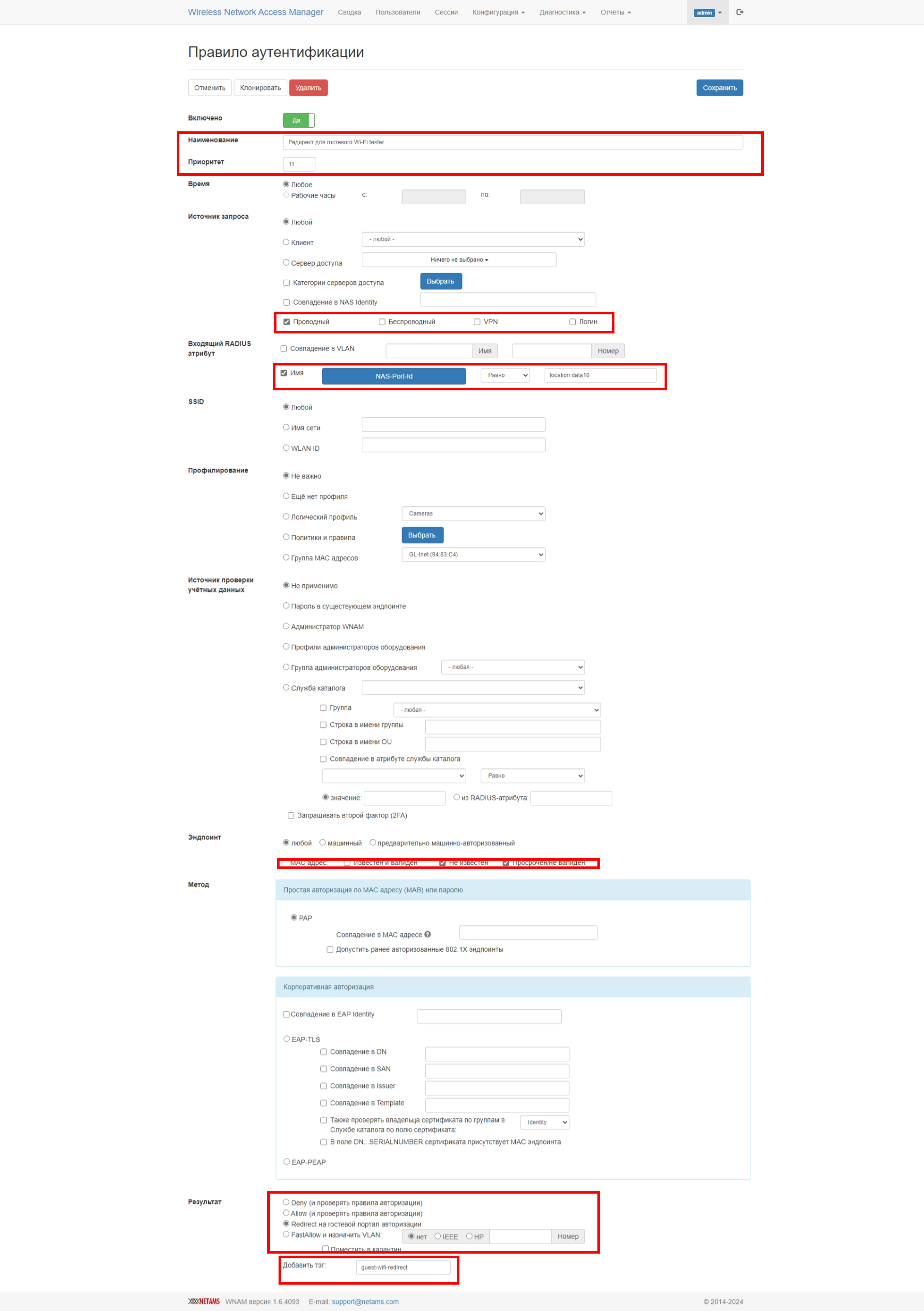

Переходим 1. Перейдите во вкладку: Конфигурация → Правила аутентификации.Создаем

Создайте новое правило аутентификации и настраиваем, настройте как на скриншоте приведенном ниже. Источник запроса выбираем проводной «Источник запроса» выберите Проводной.

В параметре "Входящий радиус атрибут" выбираем "параметре «Входящий радиус атрибут» выберите NAS-Port-ID" , равным тому "location" который указали , указанный в настройках Bridge 3 на WLC, на котором которой терминируется клиентский трафик.

Таким образом свяжем свяжите данное правило с с SSID с гостевым доступом.

| Подсказка | ||

|---|---|---|

| ||

В правило можно добавить дополнительными параметрами параметрами при необходимости. |

Правило аутентификации привязывается к правилу авторизации при помощи тега. В данном примере указан тег guest-wifi-redirect.

| Подсказка | ||

|---|---|---|

| ||

Обратите внимание, чтобы тег был уникальным и совпадал с соответствующим правилом авторизации. |

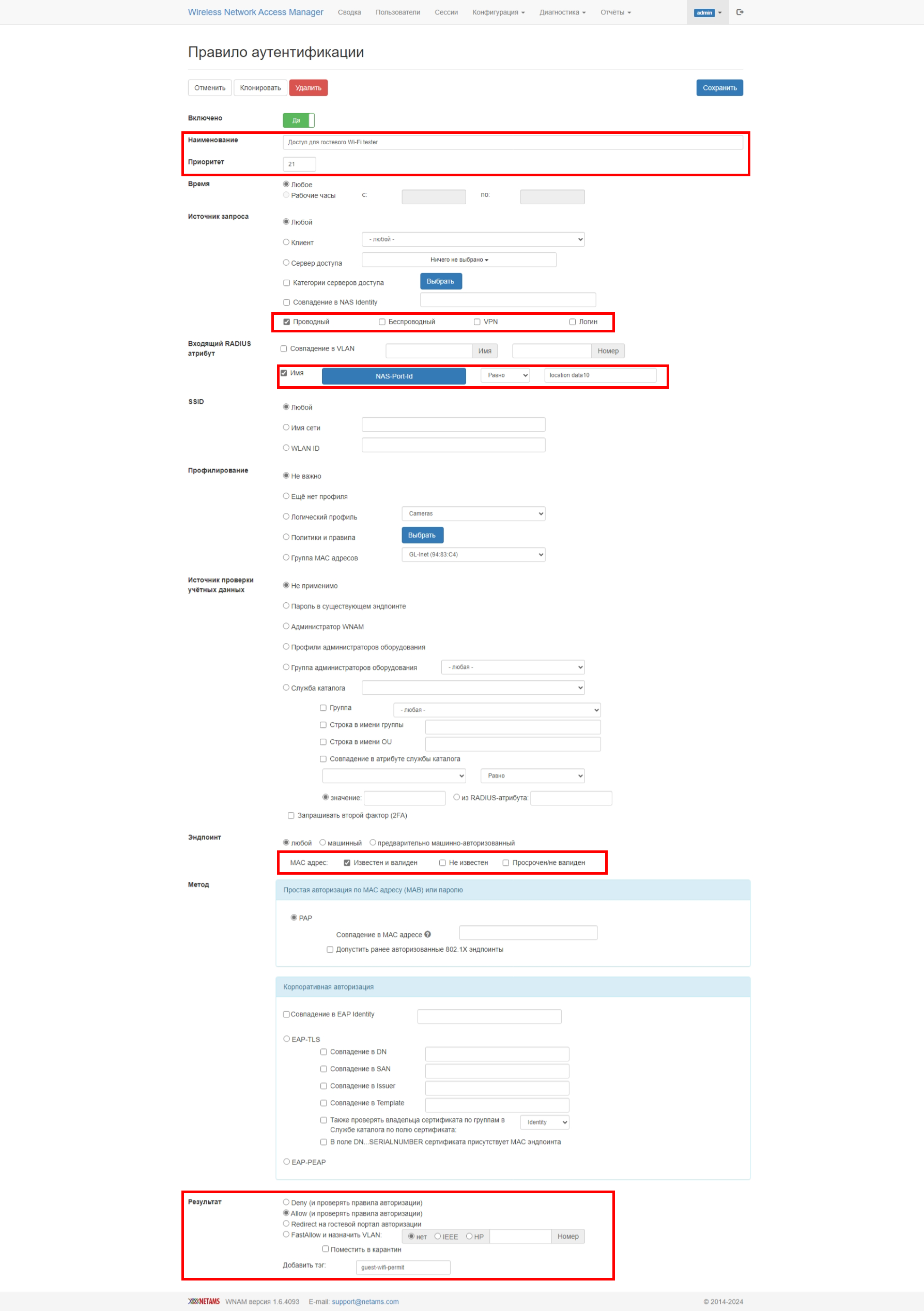

Приступаем 2. Приступите к созданию правила аутентификации для доступа клиента в Internet.

Параметры "Источник запроса" и "Входящий RADIUS атрибут" настраиваем «Источник запроса» и «Входящий RADIUS атрибут» настройте так же, как в правиле для редиректа (см. выше).

| Подсказка | ||

|---|---|---|

| ||

Необходимо Необходимо использовать уникальный тег, как в примере выше. В данном примере указан тег тег guest-wifi-permit. |

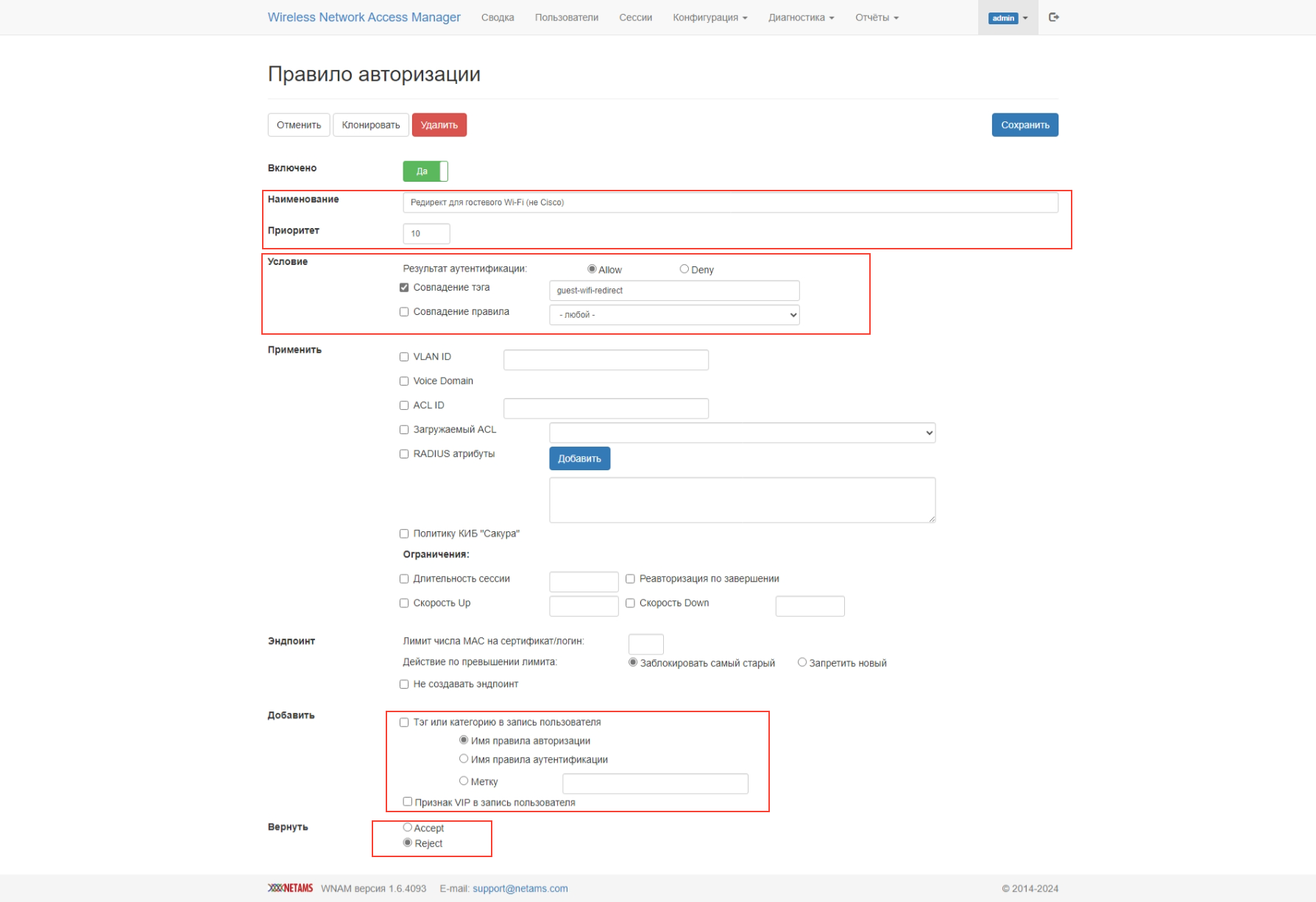

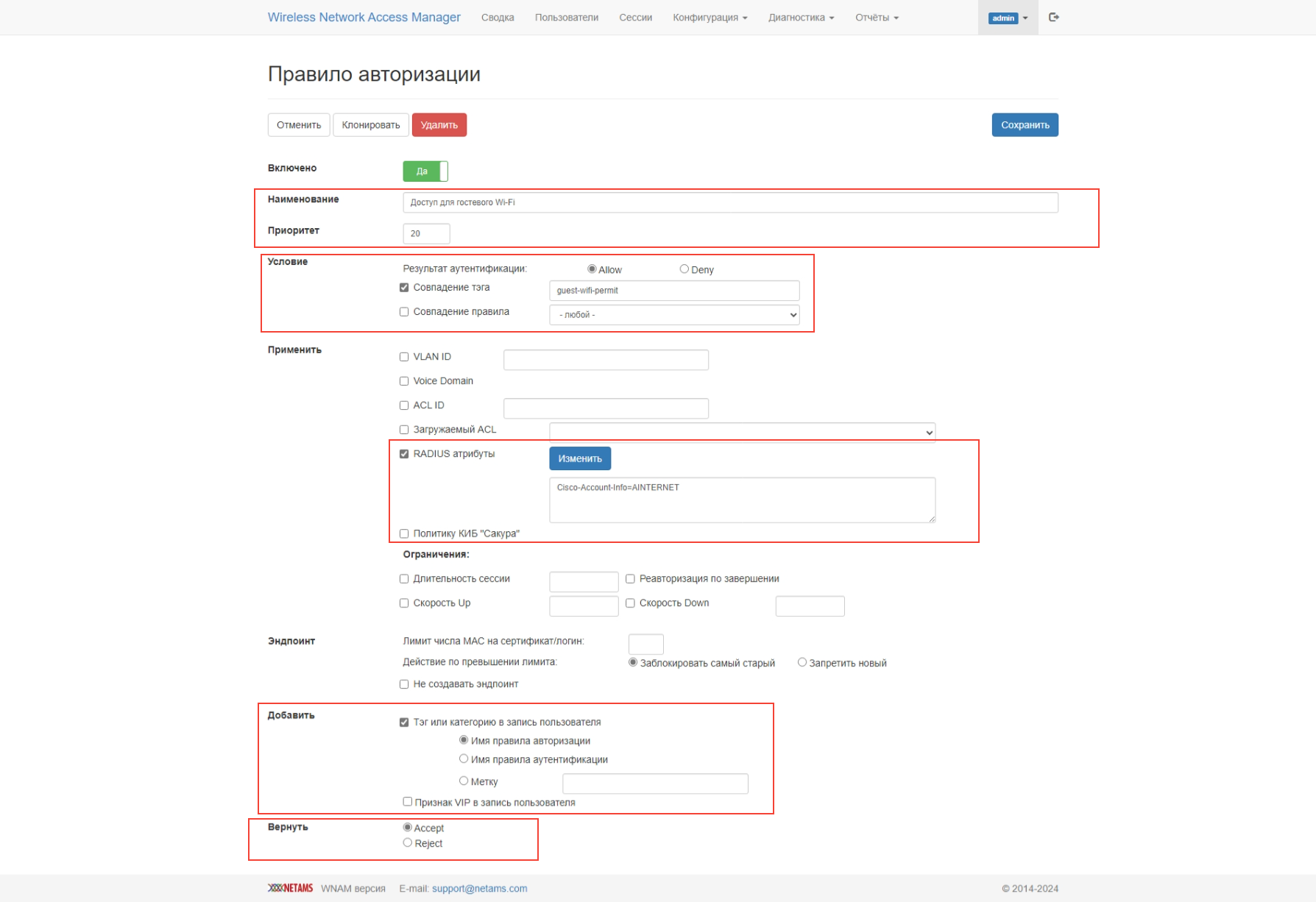

Конфигурирование правил авторизации

Создаем 1. Создайте правила авторизации:.

Переходим Перейдите во вкладку: Конфигурация → Правила авторизации.

Первое правило для редиректа на портал приводим приведите к виду , как на примере ниже.

В результате должен быть ответ протокола Radius-формата "Access-Reject" от сервиса авторизации системе BRAS на WLC.

| Подсказка | ||

|---|---|---|

| ||

Правило привязывается по совпадению тега, поэтому тег должен быть такой же, как и в правиле аутентификации. |

2. Второе правило для предоставления доступа в Internet. В блоке "Применить" «Применить» параметра "RADIUS атрибуты" необходимо прописать атрибут назначающий сессии клиента сервис «RADIUS-атрибуты» пропишите атрибут, назначающий сервис доступа с названием INTERNET, который настроен в виде списка контроля доступа на WLC.

...

В результате, на данном этапе, должен быть ответ протокола Radius формата " Access-Accept" от сервиса авторизации системе BRAS на WLC. В нем будет содержаться атрибут с указанием наименования сервиса доступного абоненту.

| Информация | ||

|---|---|---|

| ||

Контроллер WLC в ходе авторизации запрашивает параметры сервиса INTERNET в пакете Radius "Radius Access-Request", а а WNAM, в свою очередь, отдаёт их в ответном пакете "Access-Accept", где в атрибуте "Cisco«Cisco-AVPair"AVPair», со значением "subscriber:traffic-class=INTERNET". |

На этом конфигурация сервиса Netams WNAM завершена.

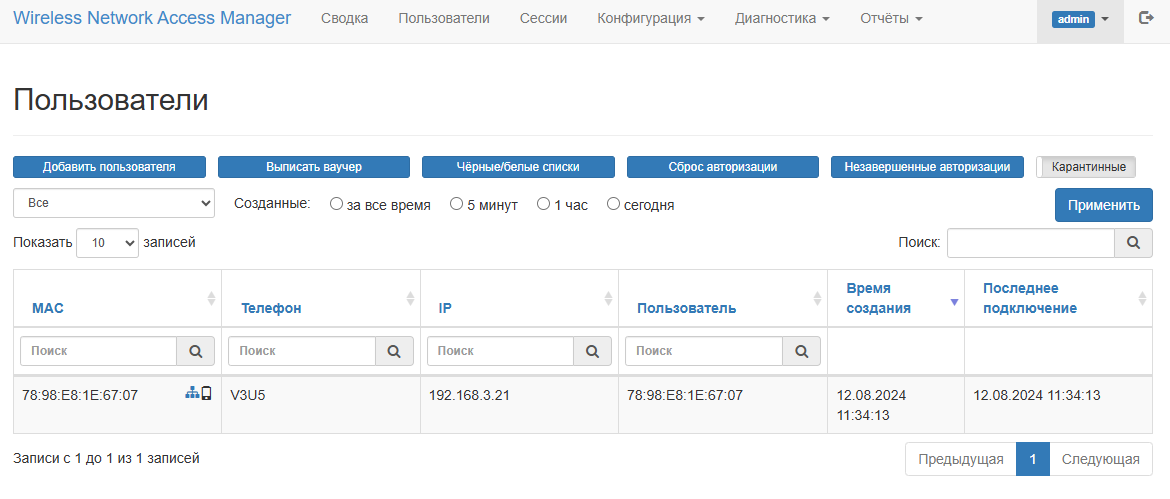

После конфигурирования портала и контроллера WLC при подключения к SSID с названием "F F.E.freeSSID" будет регистрация в сети. Клиент попадёт на портал авторизации, где необходимо ввести один из свободных ваучеров. Посмотреть доступные ваучеры можно при переходе на следующую вкладку: Конфигурация → Гостевая авторизация → Ваучеры. Выбираем Выберите созданную группу Test_Guest-Portal и вводим свободныйвведите Свободный. После авторизации будет предоставлен доступ в интернет, а введенный ваучер привяжется.

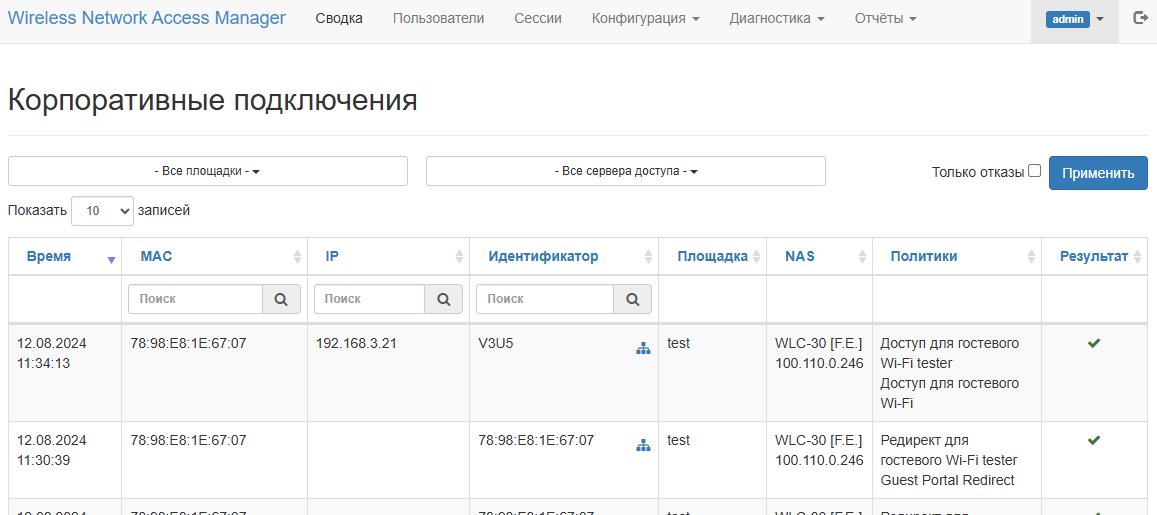

Отладочная информация Netams WNAM

Логирование работы правил авторизации

Мониторинг Для просмотра и мониторинга логов работы правил авторизации необходимо перейти перейдите в : вкладку Диагностика → Корпоративные подключения:

| Блок кода | ||

|---|---|---|

| ||

1: fillFromRadiusAttributes - identity: '78:98:E8:1E:67:07', portType: EthernetMAB

2: fillFromRadiusAttributes - mac: '78:98:E8:1E:67:07'

3: fillFromRadiusAttributes - password: present in request

4: fillFromRadiusAttributes - nas: 'WLC-30 [F.E.]', ip: 100.110.0.246, id: 6614c699fd772e622ebb0689, vendor: ELTEX [enabled]

5: fillFromRadiusAttributes - nas: IP address: 100.110.0.246, identifier: 'null', port: 'location data10'

6: fillFromRadiusAttributes - site: 'test', id: new [enabled]

7: fillFromRadiusAttributes - session id: '3098476543630901255'

8: radius - received 8 attributes in the request:

Cisco-AVPair-subscriber:vrf = 1

User-Name = 78:98:E8:1E:67:07

Cisco-AVPair-subscriber:CELL = d998075724dc24029b359a8db24682a0

User-Password = (password length: 8)

NAS-IP-Address = 100.110.0.246

Cisco-AVPair-subscriber:l2-interface = softgre 1.4

Acct-Session-Id = 3098476543630901255

NAS-Port-Id = location data10

9: filterForPapMacMethod - checkMABPassword: matched captiveportal_pass for 'Редирект для гостевого Wi-Fi tester'

10: authentication - a1profiles candidates: 1 with preliminary processing result: RadiusResponse [state=OK, attributes=[]]

11: authentication - final result: Redirect with policy 'Редирект для гостевого Wi-Fi tester' and tag 'guest-wifi-redirect'

12: authorization - guest redirect

13: radius - send RADIUS REJECT, reason: This will instruct Wi-Fi controller to execute redirect action |

...

Информация о статусе ваучеров находится по следующему пути:Конфигурация → Гостевая авторизация → Ваучеры.Затем необходимо выбрать

Выберите нужную группу.

Информация о клиентах Wi-Fi

Также посмотреть активные Активные клиентские подключения к Wi-Fi можно посмотреть на контроллере WLC-командой:

| Блок кода |

|---|

wlc# show subscriber-control sessions status |

...

| Блок кода |

|---|

wlc# sh wlc clients MAC User MAC AP Hostname AP SSID RSSI AP-Location Username ----------------- ----------------- ------------------------------ --------------- ------- ----------------- ----------------- 78:98:e8:1e:67:07 68:13:e2:02:ea:20 WEP-3ax F.E.freeSSID -35 default-location -- |

Расположение логов

На сервере WNAM лог Лог авторизации пользователей находится на сервере WNAM в файле: /home/wnam/logs/wnam.log

...