1. Общее описание работы BRAS.

Функционала BRAS в схеме включения L3 поддерживается сервисными маршрутизаторами Элтекс ESR-100/200/1000/1200/1500/1700. Данный функционал позволяет предоставить возможность идентификации пользователей Wi-Fi, подключающихся к точкам доступа производства различных производителей. В общем виде от BRAS требуются следующие функции:

- При приеме пользовательского трафика нужно понять, авторизован этот пользователь WiFi в системе или нет;

- Если пользователь WiFi авторизован, то пустить его в Интернет. Если не авторизован, то перенаправить его на Портал авторизации, где он должен подтвердить свою личность (с помощью SMS, звонка или учетной записи ЕСИА);

- После того, как пользователь WiFi авторизовался на Портале, BRAS должен узнать об этом, применив к трафику пользователя WiFi различные политики доступа;

- В процессе обработки трафика пользователей WiFi BRAS должен считать и пересылать статистику вышестоящей системе для ее последующего анализа и хранения.

BRAS является исполнительным механизмом, применяющим определенные политики к трафику пользователей WiFi в соответствии с директивами, которые передаются ему от вышестоящей системы SoftWLC, в которой как раз принимаются решения на основании данных, передаваемых BRAS. В составе SoftWLC с BRAS взаимодействуют и пересылают ему директивы по работе с пользователями WiFi модуль Eltex-PCRF.

1.1 Идентификация элементов системы.

Для того, чтобы различать пользователей WiFi между собой, ESR BRAS требуется идентификатор, который однозначно его идентифицирует. Этим идентификатором является MAC-адрес устройства пользователя WiFi, с которого он выполняет подключение. Поэтому необходимо, чтобы на BRAS попадал трафик, с MAC-заголовками пользовательского устройства. Для этого необходимо обеспечить между пользователем WiFi и BRAS L2-сеть, или пробросить трафик пользователей WiFi до BRAS внутри VPN через L3-инфраструктуру оператора. Для организации такого VPN в сети клиента устанавливается маршрутизатор ESR-10/20/100/200, который поднимает GRE-туннели до ESR-100/200/1000/1200/1500/1700, работающих в режиме Wireless-Controller (подробнее о данном режиме можно прочитать в Настройка ESR при подключении ТД через L3 сеть доступа (схема WiFi L3) и Настройка ESR в режиме wireless-controller с резервированием роутера "последней мили"). Точки доступа Eltex так же могут строить GRE-туннели, что делает возможным их подключение к BRAS через L3-инфраструктуру оператора без дополнительной установки ESR-10/20/100/200. Ниже, на рис. 1.1.1 приведена принципиальная схема включения:

Рис. 1.1.1.

Роли ESR:

- ESR BRAS, который выполняет функции терминирования GRE туннелей и функции BRAS - далее он будет называться "ESR BRAS L3".

- ESR, который устанавливается у клиента, и который осуществляет функцию устройства, которое будет производить инкапсуляцию трафика от клиентских ТД в GRE и передавать его для дальнейшей обработки на ESR BRAS L3 - далее такой ESR будем называть "ESR Client".

Ниже, в таблице 1.1.1 приведены типы ESR и возможные выполняемые ими роли:

| Тип ESR | ESR BRAS L3 | ESR Client |

|---|

| ESR-10 | - | + |

| ESR-20 | - | + |

| ESR-100 | + | + |

| ESR-200 | + | + |

| ESR-1000 | + | - |

| ESR-1200 | + | - |

| ESR-1500 | + | - |

| ESR-1700 | + | - |

Таблица 1.1.1.

Так же далее будет применяться терминология:

- Оператор связи, оказывающий услуги авторизации WiFi и доступа в сеть Интернет: "Оператор"или "ISP".

- Заказчик услуги, которому требуется авторизация WiFi, с которым оператор связи заключает договор - "Клиент".

- ТД сторонних производителей: "Generic AP".

- Клиент, подключающийся к WiFi с помощью различных устройств: "Пользователь WiFi" или "Пользователь".

- Схема включения generic AP через инфраструктуру L3 оператора с использованием ESR Client для инкапсуляции трафика клиента в GRE: "Интероперабельность", или сокращено "Interop".

1.2. Идентификация generic AP, к которым подключаются пользователи WiFi

Помимо авторизации пользователей WiFi на BRAS, необходимо также понимать, к какому SSID и к какой generic AP они подключаются. Для этого необходимо идентифицировать эти объекты.

Существует два способа идентификации с какой generic AP подключился пользователь WiFi:

- Идентификация по влан.

- Идентификация с ипользованием option 82.

Идентификация по влан

Каждому SSID каждой generic AP выделяется уникальный влан. Схема приведена ниже, на рис. 1.2.1 (для упрощения схемы не показан GRE-туннель управления).

Рис. 1.2.1.

Как видно из рис. 1.2.1, generic AP, к которой пользователь WiFi выполняет подключение, можно идентифицировать по влан, в которых его трафик приходит на ESR BRAS.

Преемуществами данной схемы является:

1) простота схемы включения при небольшом числе generic AP;

2) возможность использования неуправляемого коммутатора для подключения generic AP.

Также данная схема имеет свои недостатки:

1) плохие возможности масштабирования - для каждой вновь подключаемой generic AP надо выделять новый влан, на рисунке для 2 SSID на трех generic AP потребовалось выделить 6 влан. При большом числе ТД данный способ становиться сложно администрируемым. Так же существует ограничение со стороны комплекса SoftWLC, которое не позволяет использовать более 20 различных влан, пропускаемых внутри GRE-туннеля от одного ESR-client.

Идентификация по option 82

В данном случае ESR BRAS производит обогащение аккаунтинга пользователей WiFi информацией, получаемой из option82, добавляемой в их DHCP запросы. Предполагается, что для каждого уникального SSID будет выделен один влан, который будет использоваться на всех generic AP. На коммутаторе, к которому подключены generic AP включается функционал добавления option 82 в DHCP-запросы (DHCP snooping). Таким образом, DHCP запросы пользователей WiFi будут содержать в себе option 82 c информацией порт/влан и идентификатор коммутатора, к которому подключена generic AP. Это позволяет однозначно идентифицировать generic AP и SSID, к которому выполнено подключение. На BRAS включается функционал обогащения radius трафика информацией из option 82, полученной из DHCP-запросов пользователей (функционал поддержан с версии ПО 1.11.2 ESR). Обогащение radius трафика выполняется в формате, определенном в RFC4679. Схема приведена ниже, на рис. 1.2.2.

Рис. 1.2.2.

Преимуществом данной схемы является:

1) простота масштабирования при подключении новых generic AP, т.к. для каждого SSID выделен свой влан, который будет одинаковым для всех вновь подключаемых generic AP.

Недостостатком данной схемы выступает:

1) необходимость включения всех generic AP в управляемый коммутор, поддерживающий функционал "DHCP snooping" и настройка соответствующего функционала на нем.

1.3 Взаимодействие элементов системы

Рассмотрим взаимодействие пользователя WiFi, genericAP, BRAS и SoftWLC (рис 1.3.1). На данном рисунке приведена диаграмма авторизации нового пользователя WiFi.

Рис. 1.3.1.

BRAS настроен таким образом, что бы пропускать без авторизации трафик DHCP (udp port 67,68) и DNS запросы (udp 53). Это необходимо для того, что бы пользователь мог получить адрес и выполнить HTTP-запрос (выполнение которого невозможно без возможности отрезолвить IP-адрес сайта, выполнив DNS-запрос).

- Пользователь WiFi, подключаясь к generic AP, высылает DHCP-discover.

- В зависимости от выбранного способа идентификации generic AP, к которой подключается пользователь, на коммутаторе, к которому подключена generic AP может быть включено добавление option 82 - информация о порте/влане/коммутаторе добавляется в DHCP запрос.

- Далее запрос передается через через L2 сеть доступа до ESR client (в диаграмме не указан, т.к. его роль сводится к организации канала L2 до ESR BRAS L3), который выполняет инкапсуляцию пакета в GRE и отправляет на ESR BRAS L3. ESR BRAS L3, парсит DHCP-запрос на наличие option 82 (при необходимости), сохраняет в памяти информацию о mac-адресе/option 82 (при наличии), и, выполняя функцию DHCP-relay, перенаправляет запрос на DHCP сервер, который выдает адрес пользователю WiFi на основании данных поля giaddr field. В качестве gateway указывается адрес ESR. После получения адреса, пользователь WiFi отправляет любой IP пакет на маршрутизатор, который в свою очередь создает новую «не авторизованную сессию». Происходит попытка авторизации пользователя WiFi по МАС адресу (так как пользователь новый – авторизация не проходит).

- Весь трафик пользователя WiFi попадает под действие правил «дефолтного» сервиса, обычно в этом режиме заблокирована передача любого трафика кроме DHCP и DNS.

- После того как пользователь WiFi откроет браузер, на ESR BRAS L3 придет HTTP запрос, в ответ на который будет отправлен HTTP 302 Redirect, с параметрами подключения к порталу. Браузер пользователя перенаправит свой запрос на Eltex-Portal и в ответ загрузится стартовая страница для прохождения авторизации. Выбор страницы осуществляется на основании параметра «Bridge-location»,указанному в конфигурации на bridge-интерфейсе ESR. По этому параметру, портал узнает имя страницы и наименование сервисного домена, принадлежащего данному интерфейсу.

- Введя номер телефона, пользователь WiFi нажмет кнопку «получить пароль». Портал генерирует пароль и создает учетную запись в базе данных с логин/паролем и тарифным планом, с привязкой к сервисному домену. Через Notification GW (NGW) будет осуществлена отправка SMS сообщения с паролем на, указанный пользователем номер телефона.

- Пользовать вводит полученный пароль на странице подтверждения портала, который отправляет введенные данные на PCRF, который в свою очередь вносит эти данные по пользователю в БД и отправляет команду Account-Loggon на ESR BRAS L3. Маршрутизатор, получив эту команду, выполняет повторную попытку авторизовать сессию пользователя WiFi, отправив запрос access-request. Т.к. теперь данные по пользователю есть в БД (логин/пароль/сервисный домен), - то его сессия проходит успешную авторизацию по radius протоколу на PCRF. В ответ PCRF возвращает список сервисов, которые должны быть назначены пользователю WiFi. Далее ESR BRAS L3 запрашивает атрибуты сервисов, которые содержат данные квот по времени/трафику, имя URL фильтров, применяет их для пользовательской сессии. После чего пользователю WiFi открывается доступ в сеть Интернет, согласно полученным параметрам подключения.

- Для трафика пользователя WiFi может выполняться фильтрация по URL, IP адресам.

- Периодически ESR отправляет accounting пакеты с данными по статистике для сессии пользователя и назначенному сервису.

- Если пользователь WiFi отключается от ТД, сессия пользователя удаляется на ESR BRAS L3 по истечению idle-timeout, отправляется accounting stop на PCRF, для того чтобы зафиксировать время работы клиента и количество переданного/полученного трафика.

При прохождении авторизации на портале, HTTP запросы пользователя WiFi проксируются в ESR BRAS L3 , при этом происходит замена source адреса (USER IP) пользователя на адрес ESR BRAS L3 (PROXY IP). Поэтому между ESR BRAS L3 и SoftWLC весь HTTP(S) трафик будет идти с IP адресом ESR BRS L3 а не пользователя. Весь остальной трафик будет идти с USER IP адресом.

Если в сервисе, назначенном пользователю WiFi после прохождения авторизации есть список URL фильтров - то весь HTTP(S) трафик пользователя WiFi проксируются на ESR BRAS L3, при этом происходит замена Source адреса (USER IP) пользователя на адрес ESR BRAS L3 (PROXY IP). Поэтому между ESR и NAT весь HTTP(S) трафик будет идти с IP адресом ESR BRAS L3 а не пользователя. Весь остальной трафик будет идти с USER IP source-адресом. При прохождении через NAT, для трафика пользователя будет устанавливаться «Белый» IP адрес NAT.

Начиная с версии ПО ESR 1.11.2 и SOftWLC 1.18 поддержана работа BRAS в VRF. Главной особенностью использования BRAS в VRF является наличие дополнительного инстанса BRAS в VRF, который имеет свои настройки и возможность прослушивать входящие CoA-запросы для BRAS в VRF в дефолтном VRF. При этом для каждого инстанса BRAS будет использоваться свой выделенный CoA порт.

2. Сетевая архитектура

2.1 Общее описание

Общая схема включения приведена ниже, на рис 2.1.1. Используются два ESR BRAS L3, работающие в режиме резервирования Active/Standby. Каждый из них подключен к отдельному роутеру "последней мили" (PE). Каждый ESR BRAS L3 имеет 4 eBGP стыка с соответствующим PE с соответствующим VRF:

- VRF Backbone - используется для управления и взаимодействия между компонентами системы;

- VRF AP - используется для подключения ESR Client, в нем идет передача GRE-трафика до ESR BRAS L3;

- VRF NAT - предназначен для выхода трафика пользователей WiFi с сеть Интернет, из этого VRF приходит дефолтный маршрут;

- VRF DPI - предназначен для обеспечения стыка с недефолтным VRF ESR BRAS L3. Это позволяет получит дефолтный маршрут через роутер отличный от используемого для выхода в VRF NAT и направить трафик gjkmpjdftntktq другим маршрутом через оборудование DPI.

Для обеспечения работоспособности в случае отказа одной из PE используется стык iBGP между ESR BRAS L3. Так же в этом стыке осуществляется резервирование VRRP адресов терминации GRE и дефолтных шлюзов, используемых для адресов управления ESR client и подсети пользователей WiFi. Для недефолтного VRF используется отдельный стык iBGP в этом VRF.

Рис. 2.1.1.

2.2 Схема включения ESR BRAS L3 и план адресации

Рассмотрим схему включения ESR на примере, на рис. 2.2.1:

Рис. 2.2.1.

В дальнейшем в документации для ESR BRAS L3 VRRP MASTER будет использоваться имя "Alfa", для ESR BRAS L3 VRRP BACKUP - "Beta". |

Таблица используемой адресации, назначение приведены ниже в таблице 2.2.1:

| AS 64603 | VRF | Alfa

|

|

| Beta

|

|

| назначение |

| интерфейс / влан | IP адрес | VRRP IP | интерфейс / влан | IP адрес |

|---|

| стык с VRF AP (eBGP) | default | gi1/0/1.206 | 100.64.0.34/30 | n/a | gi1/0/1.207 | 100.64.0.38/30 |

| стык с VRF backbone (eBGP) | default | gi1/0/1.208 | 100.64.0.42/30 | n/a | gi1/0/1.209 | 100.64.0.46/30 |

| стык с VRF NAT (eBGP) | default | gi1/0/1.210 | 100.64.0.50/30 | n/a | gi1/0/1.211 | 100.64.0.54/30 |

| внутренний стык с VRF DPI | default | lt 1 | 10.200.200.1/30 | n/a | lt 1 | 10.200.200.5/30 |

| терминация GRE трафика от ESR-client | default | bridge 1 / 101 | 192.168.200.51/28 | 192.168.200.49/32 192.168.200.50/32 | bridge 1 / 101 | 192.168.200.52/28 |

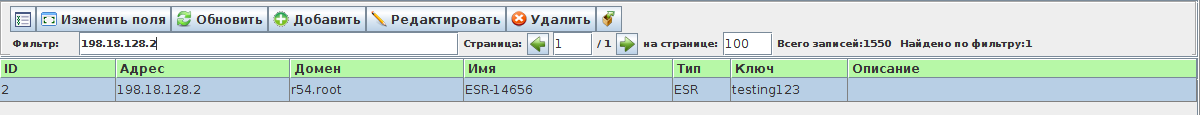

| терминация подсети управления ESR-client | default | bridge 3 / 3 | 198.18.128.2/21 | 198.18.128.1/32 | bridge 3 / 3 | 198.18.128.3/21 |

| стыковой адрес с соседним ESR (iBGP) | default | bridge 9 / 9 | 100.64.0.57/30 | n/a | bridge 9 / 9 | 100.64.0.58/30 |

| терминация подсети пользователей WiFi в дефолтном VRF | default | bridge 10 / 10 | 198.18.192.2/19 | 198.18.192.1/32 | bridge 10 / 10 | 198.18.192.3/19 |

| стык с VRF DPI (eBGP в VRF dpi) | dpi | lt 2 | 10.200.200.2/30 | n/a | lt 2 | 10.200.200.6/30 |

| внутренний стык с дефолтным VRF | dpi | gi1/0/1.214 | 100.64.0.74/30 | n/a | gi1/0/1.215 | 100.64.0.78/30 |

| терминация подсети пользователей WiFi в отдельном VRF (dpi) | dpi | bridge 12 / 12 | 198.19.0.2/19 | 198.19.0.1/32 | bridge 12 / 12 | 198.19.0.3/19 |

| стыковой адрес c соседним ESR (iBGP в VRF dpi) | dpi | bridge 92 / 92 | 100.64.0.97/30 | n/a | bridge 92 / 92 | 100.64.0.98/30 |

Таблица 2.2.1.

1. Выход в сеть Интернет в дефолтном VRF осуществляется в через стыки с VRF NAT.

2. Доступ к сети управления, в которой находятся комплекс SoftWLC и DHCP-сервер осуществляется через стыки с VRF backbone. Управление ESR осуществляется через адреса, настроенные на bridge 3.

3. ESR client получают первичный IP в VRF AP и использует его в качестве локального адреса для GRE-туннелей. Взаимодействие с данным VRF осуществляется через стыки с VRF AP.

4. Выход в сеть Интернет для пользователей WiFi, которые проходят авторизацию в VRF dpi и получают адрес из адресного пространства bridge 12, осуществляется через стык с VRF DPI.

5. Получение адреса по DHCP и редирект на портал для пользователей WiFi VRF dpi осуществляется через стык с VRF backbone в дефолтном VRF. Для обеспечения IP-связности между VRF используются lt-туннели, через которые осуществляется маршрутизация данного трафика.

3. Особенности настройки BRAS в VRF

Настройка BRAS в VRF имеет следующие особенности:

- Для каждого VRF на ESR настраивается свой экземпляр BRAS.

- Каждый экземпляр BRAS использует одни и теже настройки взаимодействия с RADIUS-сервером, данное взаимодействие осуществляется из дефолтного VRF.

- Для каждого инстанса BRAS конфигурируется отдельная настройка das-server в дефолтном VRF, что бы RADIUS-сервер при выполнении CoA-запросов мог различать, к какому экзепляру BRAS он обращается.

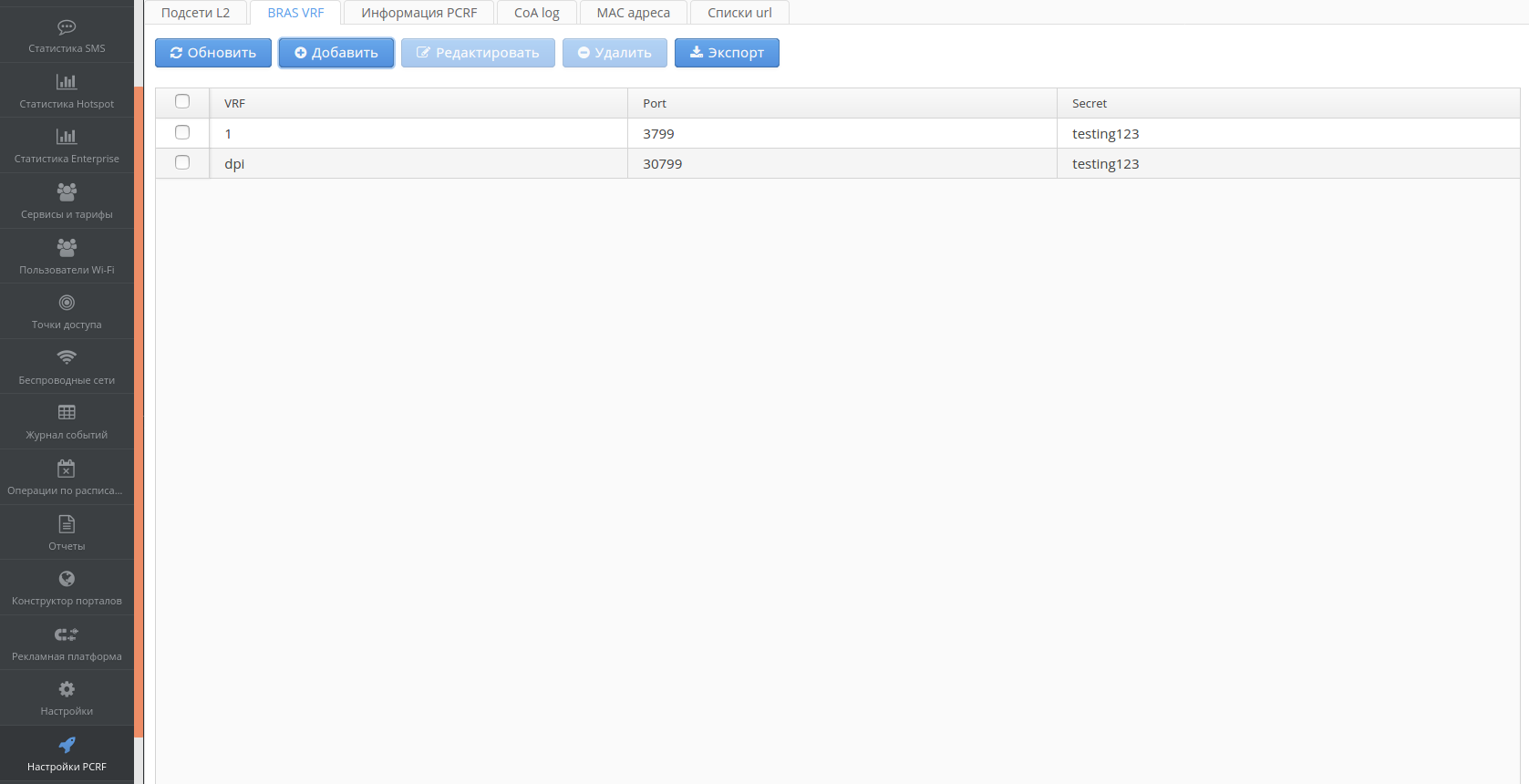

В качестве RADIUS-сервера, с которым BRAS осуществляет непосредственное взаимодействие, используется сервис Eltex-PCRF комплекса SoftWLC. Eltex-PCRF использует следующие дефолтные порты порты:

- UDP:31812 - для получения запросов авторизации (access-request)

- UDP:31813 - для получения запросов аккаунтинга (accounting-request)

- UDP:3799 - для отправки CoA запросов к BRAS (CoA-request) в дефолтном VRF

Для взаимодействия с экземпляром BRAS в недефолтном VRF необходимо выбрать имя VRF, CoA порт отличный от того, что используется в дефолтном VRF. Выбираем:

- UDP:30799 - для отправки CoA запросов к BRAS в VRF dpi

Приведем VRF, CoA-порт, используемый ESR в виде таблицы 3.1 ниже:

| Имя VRF | CoA port | secret |

|---|

| 1 | 3799 | testing123 |

| dpi | 30799 | testing123 |

Таблица 3.1.

Как видим из приведенной выше информации, предполагается, что на всех ESR будут использоваться одинаковые настройки VRF и соответствующие им das-server/secret.

Каждый экземпляр BRAS на ESR может использовать различные настройки для обращения к radius-серверу и и настройки das-server для обработки CoA-запросов. Так же данные настройки могут быть выполнены в различных VRF отличных от того, в которых сконфигурированы экземпляры BRAS. Но данный подход существенно усложняет настройку как ESR, так и взаимодействие с комплексом SoftWLC, поэтому его использование не рекомендуется. |

4. Настройка ESR BRAS L3.

4.1. Общие настройки ESR BRAS L3.

Для возможности настройки ESR BRAS в схеме L3 необходима лицензия BRAS-WiFi. Проверяем и устанавливаем её на ESR(для получения лицензии необходимо обратится в коммерческий отдел предприятия Элтекс).

esr# show licence

Licence information

-------------------

Name: eltex

Version: 1.0

Type: ESR-1000

S/N: NP01000415

MAC: A8:F9:4B:AA:34:99

Features:

WIFI - Wi-Fi controller

BRAS - Broadband Remote Access Server |

|

Все команды конфигурации приведены для версии ПО ESR 1.11.2.

Выполняем настройку ip-адресов, BGP, wirelees-controller.

Если Вы впервые выполняете данную настройку - рекомендуется при первоначальной настройке отключить файрвол (ip firewall disable) на всех ip-интерфейсах для упрощения траблшутинга и решения проблем, возникающих в ходе настройки. |

Схема включения ESR повторяет собой схему Настройка ESR в режиме wireless-controller с резервированием роутера "последней мили" и Настройка ESR при терминировании одного из саб-туннелей softgre в Bridge в другом VRF. Ниже будет сразу приведена общая конфигурация ESR (без настроек BRAS) и с учетом настроек интерфейсов, которые нам понадобятся для взаимодействия в VRF, описанном в таблице 3.1.

#!/usr/bin/clish

#18

hostname Alfa

object-group network gre_termination

ip prefix 192.168.200.48/28

exit

object-group network mgmt_AP

ip prefix 198.18.128.0/21

ip prefix 198.18.192.0/19

ip prefix 100.64.0.56/30

ip prefix 198.19.0.0/19

exit

object-group network clients_AP

ip prefix 198.18.192.0/19

ip prefix 198.18.128.0/21

exit

object-group network clients_dpi

ip prefix 198.19.0.0/19

exit

object-group network SoftWLC

ip prefix 100.123.0.0/24

exit

ip vrf dpi

ip protocols bgp max-routes 250

exit

radius-server retransmit 2

radius-server host 100.123.0.2

key ascii-text testing123

timeout 5

priority 20

source-address 198.18.128.2

auth-port 31812

acct-port 31813

dead-interval 10

exit

aaa radius-profile PCRF

radius-server host 100.123.0.2

exit

das-server COA

key ascii-text testing123

port 3799

clients object-group SoftWLC

exit

aaa das-profile COA

das-server COA

exit

vlan 3

force-up

exit

vlan 10

force-up

exit

vlan 12

force-up

exit

vlan 101

force-up

exit

vlan 9,92

exit

security zone trusted

exit

security zone untrusted

exit

security zone gre

exit

security zone sidelink

exit

security zone user

exit

security zone trusted_dpi

ip vrf forwarding dpi

exit

security zone untrusted_dp

ip vrf forwarding dpi

exit

security zone sidelink_dpi

ip vrf forwarding dpi

exit

security zone user_dpi

ip vrf forwarding dpi

exit

route-map out_BGP_GRE

rule 1

match ip address object-group gre_termination

action set as-path prepend 64603 track 1

action set metric bgp 1000 track 1

action permit

exit

exit

route-map out_BGP_AP

rule 1

match ip address object-group mgmt_AP

action set as-path prepend 64603 track 1

action set metric bgp 1000 track 1

action permit

exit

exit

route-map out_BGP_NAT

rule 1

match ip address object-group clients_AP

action set as-path prepend 64603 track 1

action set metric bgp 1000 track 1

action permit

exit

exit

route-map in_PREF

rule 1

action set local-preference 90

action permit

exit

exit

route-map out_BGP_DPI

rule 1

match ip address object-group clients_dpi

action set as-path prepend 64603 track 1

action set metric bgp 1000 track 1

action permit

exit

exit

router bgp 64603

neighbor 100.64.0.33

remote-as 12389

update-source 100.64.0.34

address-family ipv4 unicast

route-map out_BGP_GRE out

enable

exit

enable

exit

neighbor 100.64.0.41

remote-as 12389

update-source 100.64.0.42

address-family ipv4 unicast

route-map out_BGP_AP out

enable

exit

enable

exit

neighbor 100.64.0.49

remote-as 12389

update-source 100.64.0.50

address-family ipv4 unicast

route-map out_BGP_NAT out

enable

exit

enable

exit

neighbor 100.64.0.58

remote-as 64603

update-source 100.64.0.57

address-family ipv4 unicast

route-map in_PREF in

next-hop-self

enable

exit

enable

exit

address-family ipv4 unicast

redistribute connected

redistribute static

exit

enable

vrf dpi

neighbor 100.64.0.73

remote-as 12389

update-source 100.64.0.74

address-family ipv4 unicast

route-map out_BGP_DPI out

enable

exit

enable

exit

neighbor 100.64.0.98

remote-as 64603

update-source 100.64.0.97

address-family ipv4 unicast

route-map in_PREF in

next-hop-self

enable

exit

enable

exit

address-family ipv4 unicast

redistribute connected

exit

enable

exit

exit

tracking 1

vrrp 3 not state master

enable

exit

bridge 1

description "GRE_termination"

vlan 101

security-zone gre

ip address 192.168.200.51/28

vrrp id 1

vrrp ip 192.168.200.49/32

vrrp ip 192.168.200.50/32 secondary

vrrp priority 200

vrrp group 1

vrrp preempt disable

vrrp preempt delay 150

vrrp timers garp delay 1

vrrp timers garp repeat 10

vrrp

protected-ports local

protected-ports exclude vlan

ports vrrp filtering enable

ports vrrp filtering exclude vlan

enable

exit

bridge 3

description "mgmt_AP"

vlan 3

security-zone trusted

ip address 198.18.128.2/21

ip helper-address 100.123.0.2

ip helper-address 100.123.0.3

ip helper-address vrrp-group 1

vrrp id 3

vrrp ip 198.18.128.1/32

vrrp priority 200

vrrp group 1

vrrp preempt disable

vrrp preempt delay 150

vrrp timers garp delay 1

vrrp timers garp repeat 10

vrrp

ip tcp adjust-mss 1400

protected-ports local

protected-ports exclude vlan

ports vrrp filtering enable

ports vrrp filtering exclude vlan

enable

exit

bridge 9

description "SideLink"

vlan 9

security-zone sidelink

ip address 100.64.0.57/30

ip tcp adjust-mss 1400

enable

exit

bridge 10

description "data1_AP"

vlan 10

unknown-unicast-forwarding disable

security-zone user

ip address 198.18.192.2/19

ip helper-address 100.123.0.2

ip helper-address vrrp-group 1

vrrp id 10

vrrp ip 198.18.192.1/32

vrrp priority 200

vrrp group 1

vrrp preempt disable

vrrp preempt delay 150

vrrp timers garp delay 1

vrrp timers garp repeat 10

vrrp

ip tcp adjust-mss 1400

location data10

protected-ports radius

protected-ports exclude vlan

enable

exit

bridge 12

ip vrf forwarding dpi

vlan 12

unknown-unicast-forwarding disable

security-zone user_dpi

ip address 198.19.0.2/19

ip helper-address 100.123.0.2

ip helper-address vrrp-group 1

vrrp id 12

vrrp ip 198.19.0.1/32

vrrp priority 200

vrrp group 1

vrrp preempt disable

vrrp preempt delay 150

vrrp timers garp delay 1

vrrp timers garp repeat 10

vrrp

ip tcp adjust-mss 1400

location data12

protected-ports radius

protected-ports exclude vlan

ports vrrp filtering enable

ports vrrp filtering exclude vlan

enable

exit

bridge 92

ip vrf forwarding dpi

description "SideLink for VRF dpi"

vlan 92

security-zone sidelink_dpi

ip address 100.64.0.97/30

ip tcp adjust-mss 1400

enable

exit

interface gigabitethernet 1/0/1

description "UpLink"

mode hybrid

exit

interface gigabitethernet 1/0/1.206

description "VRF_AP"

security-zone gre

ip address 100.64.0.34/30

exit

interface gigabitethernet 1/0/1.208

description "VRF_BACKBONE"

security-zone trusted

ip address 100.64.0.42/30

ip tcp adjust-mss 1400

exit

interface gigabitethernet 1/0/1.210

description "VRF_NAT"

security-zone untrusted

ip address 100.64.0.50/30

ip tcp adjust-mss 1400

exit

interface gigabitethernet 1/0/1.214

ip vrf forwarding dpi

description "br12_vrf"

security-zone untrusted_dp

ip address 100.64.0.74/30

ip tcp adjust-mss 1400

exit

interface gigabitethernet 1/0/2

description "SideLink"

mode hybrid

switchport general acceptable-frame-type tagged-only

switchport general allowed vlan add 3,9-10,12,92,101 tagged

exit

tunnel lt 1

peer lt 2

security-zone trusted

ip address 10.200.200.1/30

enable

exit

tunnel lt 2

peer lt 1

ip vrf forwarding dpi

security-zone trusted_dpi

ip address 10.200.200.2/30

enable

exit

tunnel softgre 1

description "mgmt"

mode management

local address 192.168.200.49

default-profile

enable

exit

tunnel softgre 1.1

bridge-group 3

enable

exit

tunnel softgre 2

description "data"

mode data

local address 192.168.200.50

default-profile

enable

exit

snmp-server

snmp-server system-shutdown

snmp-server community "public11" ro

snmp-server community "private1" rw

snmp-server host 100.123.0.2

source-address 198.18l.128.2

exit

snmp-server enable traps config

snmp-server enable traps config commit

snmp-server enable traps config confirm

snmp-server enable traps environment

snmp-server enable traps environment pwrin

snmp-server enable traps environment pwrin-insert

snmp-server enable traps environment fan

snmp-server enable traps environment fan-speed-changed

snmp-server enable traps environment fan-speed-high

snmp-server enable traps environment memory-flash-critical-low

snmp-server enable traps environment memory-flash-low

snmp-server enable traps environment memory-ram-critical-low

snmp-server enable traps environment memory-ram-low

snmp-server enable traps environment cpu-load

snmp-server enable traps environment cpu-dp-critical-temp

snmp-server enable traps environment cpu-dp-overheat-temp

snmp-server enable traps environment cpu-dp-supercooling-temp

snmp-server enable traps environment cpu-mgmt-critical-temp

snmp-server enable traps environment cpu-mgmt-overheat-temp

snmp-server enable traps environment cpu-mgmt-supercooling-temp

snmp-server enable traps environment board-overheat-temp

snmp-server enable traps environment board-supercooling-temp

snmp-server enable traps environment sfp-overheat-temp

snmp-server enable traps environment sfp-supercooling-temp

snmp-server enable traps environment switch-overheat-temp

snmp-server enable traps environment switch-supercooling-temp

snmp-server enable traps wifi

snmp-server enable traps wifi wifi-tunnels-number-in-bridge-high

snmp-server enable traps wifi wifi-tunnels-operation

snmp-server enable traps file-operations

snmp-server enable traps file-operations successful

snmp-server enable traps file-operations failed

snmp-server enable traps file-operations canceled

snmp-server enable traps interfaces

snmp-server enable traps interfaces rx-utilization-high

snmp-server enable traps interfaces tx-utilization-high

snmp-server enable traps interfaces number-high

snmp-server enable traps screen

snmp-server enable traps screen dest-limit

snmp-server enable traps screen source-limit

snmp-server enable traps screen icmp-threshold

snmp-server enable traps screen udp-threshold

snmp-server enable traps screen syn-flood

snmp-server enable traps screen land

snmp-server enable traps screen winnuke

snmp-server enable traps screen icmp-frag

snmp-server enable traps screen udp-frag

snmp-server enable traps screen icmp-large

snmp-server enable traps screen syn-frag

snmp-server enable traps screen unknown-proto

snmp-server enable traps screen ip-frag

snmp-server enable traps screen port-scan

snmp-server enable traps screen ip-sweep

snmp-server enable traps screen syn-fin

snmp-server enable traps screen fin-no-ack

snmp-server enable traps screen no-flag

snmp-server enable traps screen spoofing

snmp-server enable traps screen reserved

snmp-server enable traps screen quench

snmp-server enable traps screen echo-request

snmp-server enable traps screen time-exceeded

snmp-server enable traps screen unreachable

snmp-server enable traps screen tcp-all-flags

snmp-server enable traps entity

snmp-server enable traps entity config-change

snmp-server enable traps entity-sensor

snmp-server enable traps entity-sensor threshold

snmp-server enable traps envmon

snmp-server enable traps envmon fan

snmp-server enable traps envmon shutdown

snmp-server enable traps envmon supply

snmp-server enable traps envmon temperature

snmp-server enable traps flash

snmp-server enable traps flash insertion

snmp-server enable traps flash removal

snmp-server enable traps snmp

snmp-server enable traps snmp authentication

snmp-server enable traps snmp coldstart

snmp-server enable traps snmp linkdown

snmp-server enable traps snmp linkup

snmp-server enable traps syslog

security passwords history 0

ip dhcp-relay

ip route vrf dpi 100.123.0.0/24 10.200.200.1

ip route 198.19.0.0/19 10.200.200.2

wireless-controller

peer-address 100.64.0.58

nas-ip-address 198.18.128.2

vrrp-group 1

data-tunnel configuration radius

keepalive mode reactive

aaa das-profile COA

aaa radius-profile PCRF

enable

exit

ip telnet server

ip ssh server

ntp enable

ntp server 100.123.0.2

exit

|

|

#!/usr/bin/clish

#18

hostname Beta

object-group network gre_termination

ip prefix 192.168.200.48/28

exit

object-group network mgmt_AP

ip prefix 198.18.128.0/21

ip prefix 198.18.192.0/19

ip prefix 100.64.0.56/30

ip prefix 198.19.0.0/19

exit

object-group network clients_AP

ip prefix 198.18.192.0/19

ip prefix 198.18.128.0/21

exit

object-group network clients_dpi

ip prefix 198.19.0.0/19

exit

object-group network SoftWLC

ip prefix 100.123.0.0/24

exit

ip vrf dpi

ip protocols bgp max-routes 250

exit

radius-server retransmit 2

radius-server host 100.123.0.2

key ascii-text testing123

timeout 11

source-address 198.18.128.3

auth-port 31812

acct-port 31813

retransmit 2

dead-interval 10

exit

aaa radius-profile PCRF

radius-server host 100.123.0.2

exit

das-server COA

key ascii-text testing123

port 3799

clients object-group SoftWLC

exit

aaa das-profile COA

das-server COA

exit

vlan 3

force-up

exit

vlan 10

force-up

exit

vlan 12

force-up

exit

vlan 101

force-up

exit

vlan 9,92

exit

security zone trusted

exit

security zone untrusted

exit

security zone gre

exit

security zone sidelink

exit

security zone user

exit

security zone trusted_dpi

ip vrf forwarding dpi

exit

security zone untrusted_dp

ip vrf forwarding dpi

exit

security zone sidelink_dpi

ip vrf forwarding dpi

exit

security zone user_dpi

ip vrf forwarding dpi

exit

route-map out_BGP_GRE

rule 1

match ip address object-group gre_termination

action set as-path prepend 64603 track 1

action set metric bgp 1000 track 1

action permit

exit

exit

route-map out_BGP_AP

rule 1

match ip address object-group mgmt_AP

action set as-path prepend 64603 track 1

action set metric bgp 1000 track 1

action permit

exit

exit

route-map out_BGP_NAT

rule 1

match ip address object-group clients_AP

action set as-path prepend 64603 track 1

action set metric bgp 1000 track 1

action permit

exit

exit

route-map in_PREF

rule 1

action set local-preference 20

action permit

exit

exit

route-map out_BGP_DPI

rule 1

match ip address object-group clients_dpi

action set as-path prepend 64603 track 1

action set metric bgp 1000 track 1

action permit

exit

exit

router bgp 64603

neighbor 100.64.0.37

remote-as 12389

update-source 100.64.0.38

address-family ipv4 unicast

route-map out_BGP_GRE out

enable

exit

enable

exit

neighbor 100.64.0.45

remote-as 12389

update-source 100.64.0.46

address-family ipv4 unicast

route-map out_BGP_AP out

enable

exit

enable

exit

neighbor 100.64.0.53

remote-as 12389

update-source 100.64.0.54

address-family ipv4 unicast

route-map out_BGP_NAT out

enable

exit

enable

exit

neighbor 100.64.0.57

remote-as 64603

update-source 100.64.0.58

address-family ipv4 unicast

route-map in_PREF in

next-hop-self

enable

exit

enable

exit

address-family ipv4 unicast

redistribute connected

redistribute static

exit

enable

vrf dpi

neighbor 100.64.0.77

remote-as 12389

update-source 100.64.0.78

address-family ipv4 unicast

route-map out_BGP_DPI out

enable

exit

enable

exit

neighbor 100.64.0.97

remote-as 64603

update-source 100.64.0.98

address-family ipv4 unicast

route-map in_PREF in

next-hop-self

enable

exit

enable

exit

address-family ipv4 unicast

redistribute connected

exit

enable

exit

exit

tracking 1

vrrp 3 not state master

enable

exit

bridge 1

description "GRE_termination"

vlan 101

security-zone gre

ip address 192.168.200.52/28

vrrp id 1

vrrp ip 192.168.200.49/32

vrrp ip 192.168.200.50/32 secondary

vrrp priority 190

vrrp group 1

vrrp preempt disable

vrrp preempt delay 150

vrrp timers garp delay 1

vrrp timers garp repeat 10

vrrp

enable

exit

bridge 3

description "mgmt_AP"

vlan 3

security-zone trusted

ip address 198.18.128.3/21

ip helper-address 100.123.0.2

ip helper-address vrrp-group 1

vrrp id 3

vrrp ip 198.18.128.1/32

vrrp priority 190

vrrp group 1

vrrp preempt disable

vrrp preempt delay 150

vrrp timers garp delay 1

vrrp timers garp repeat 10

vrrp

ip tcp adjust-mss 1400

protected-ports local

protected-ports exclude vlan

ports vrrp filtering enable

ports vrrp filtering exclude vlan

enable

exit

bridge 9

description "SideLink"

vlan 9

security-zone sidelink

ip address 100.64.0.58/30

ip tcp adjust-mss 1400

enable

exit

bridge 10

description "data1_AP"

vlan 10

unknown-unicast-forwarding disable

security-zone user

ip address 198.18.192.3/19

ip helper-address 100.123.0.2

ip helper-address vrrp-group 1

vrrp id 10

vrrp ip 198.18.192.1/32

vrrp priority 190

vrrp group 1

vrrp preempt disable

vrrp preempt delay 150

vrrp timers garp delay 1

vrrp timers garp repeat 10

vrrp

ip tcp adjust-mss 1400

location data10

protected-ports radius

protected-ports exclude vlan

ports vrrp filtering enable

ports vrrp filtering exclude vlan

enable

exit

bridge 12

ip vrf forwarding dpi

vlan 12

unknown-unicast-forwarding disable

security-zone user_dpi

ip address 198.19.0.3/19

ip helper-address 100.123.0.2

ip helper-address vrrp-group 1

vrrp id 12

vrrp ip 198.19.0.1/32

vrrp priority 190

vrrp group 1

vrrp preempt disable

vrrp preempt delay 150

vrrp timers garp delay 1

vrrp timers garp repeat 10

vrrp

ip tcp adjust-mss 1400

location data12

protected-ports radius

protected-ports exclude vlan

ports vrrp filtering enable

ports vrrp filtering exclude vlan

enable

exit

bridge 92

ip vrf forwarding dpi

description "SideLink for VRF dpi"

vlan 92

security-zone sidelink_dpi

ip address 100.64.0.98/30

ip tcp adjust-mss 1400

enable

exit

interface gigabitethernet 1/0/1

mode hybrid

switchport forbidden default-vlan

exit

interface gigabitethernet 1/0/1.207

description "VRF_AP"

security-zone gre

ip address 100.64.0.38/30

exit

interface gigabitethernet 1/0/1.209

description "VRF_BACKBONE"

security-zone trusted

ip address 100.64.0.46/30

ip tcp adjust-mss 1400

exit

interface gigabitethernet 1/0/1.211

description "VRF_NAT"

security-zone untrusted

ip address 100.64.0.54/30

ip tcp adjust-mss 1400

exit

interface gigabitethernet 1/0/1.215

ip vrf forwarding dpi

description "dpi_vrf"

security-zone untrusted_dp

ip address 100.64.0.78/30

ip tcp adjust-mss 1400

exit

interface gigabitethernet 1/0/2

description "SideLink"

mode hybrid

switchport forbidden default-vlan

switchport general acceptable-frame-type tagged-only

switchport general allowed vlan add 3,9-10,12,92,101 tagged

exit

tunnel lt 1

peer lt 2

security-zone trusted

ip address 10.200.200.5/30

enable

exit

tunnel lt 2

peer lt 1

ip vrf forwarding dpi

ip address 10.200.200.6/30

enable

exit

tunnel softgre 1

description "mgmt"

mode management

local address 192.168.200.49

default-profile

enable

exit

tunnel softgre 1.1

bridge-group 3

enable

exit

tunnel softgre 2

description "data"

mode data

local address 192.168.200.50

default-profile

enable

exit

snmp-server

snmp-server community "public11" ro

snmp-server community "private1" rw

snmp-server host 100.123.0.2

source-address 198.18.128.3

exit

snmp-server enable traps config

snmp-server enable traps config commit

snmp-server enable traps config confirm

snmp-server enable traps environment

snmp-server enable traps environment pwrin

snmp-server enable traps environment pwrin-insert

snmp-server enable traps environment fan

snmp-server enable traps environment fan-speed-changed

snmp-server enable traps environment fan-speed-high

snmp-server enable traps environment memory-flash-critical-low

snmp-server enable traps environment memory-flash-low

snmp-server enable traps environment memory-ram-critical-low

snmp-server enable traps environment memory-ram-low

snmp-server enable traps environment cpu-load

snmp-server enable traps environment cpu-dp-critical-temp

snmp-server enable traps environment cpu-dp-overheat-temp

snmp-server enable traps environment cpu-dp-supercooling-temp

snmp-server enable traps environment cpu-mgmt-critical-temp

snmp-server enable traps environment cpu-mgmt-overheat-temp

snmp-server enable traps environment cpu-mgmt-supercooling-temp

snmp-server enable traps environment board-overheat-temp

snmp-server enable traps environment board-supercooling-temp

snmp-server enable traps environment sfp-overheat-temp

snmp-server enable traps environment sfp-supercooling-temp

snmp-server enable traps environment switch-overheat-temp

snmp-server enable traps environment switch-supercooling-temp

snmp-server enable traps wifi

snmp-server enable traps wifi wifi-tunnels-number-in-bridge-high

snmp-server enable traps wifi wifi-tunnels-operation

snmp-server enable traps file-operations

snmp-server enable traps file-operations successful

snmp-server enable traps file-operations failed

snmp-server enable traps file-operations canceled

snmp-server enable traps interfaces

snmp-server enable traps interfaces rx-utilization-high

snmp-server enable traps interfaces tx-utilization-high

snmp-server enable traps interfaces number-high

snmp-server enable traps screen

snmp-server enable traps screen dest-limit

snmp-server enable traps screen source-limit

snmp-server enable traps screen icmp-threshold

snmp-server enable traps screen udp-threshold

snmp-server enable traps screen syn-flood

snmp-server enable traps screen land

snmp-server enable traps screen winnuke

snmp-server enable traps screen icmp-frag

snmp-server enable traps screen udp-frag

snmp-server enable traps screen icmp-large

snmp-server enable traps screen syn-frag

snmp-server enable traps screen unknown-proto

snmp-server enable traps screen ip-frag

snmp-server enable traps screen port-scan

snmp-server enable traps screen ip-sweep

snmp-server enable traps screen syn-fin

snmp-server enable traps screen fin-no-ack

snmp-server enable traps screen no-flag

snmp-server enable traps screen spoofing

snmp-server enable traps screen reserved

snmp-server enable traps screen quench

snmp-server enable traps screen echo-request

snmp-server enable traps screen time-exceeded

snmp-server enable traps screen unreachable

snmp-server enable traps screen tcp-all-flags

snmp-server enable traps entity

snmp-server enable traps entity config-change

snmp-server enable traps entity-sensor

snmp-server enable traps entity-sensor threshold

snmp-server enable traps envmon

snmp-server enable traps envmon fan

snmp-server enable traps envmon shutdown

snmp-server enable traps envmon supply

snmp-server enable traps envmon temperature

snmp-server enable traps flash

snmp-server enable traps flash insertion

snmp-server enable traps flash removal

snmp-server enable traps snmp

snmp-server enable traps snmp authentication

snmp-server enable traps snmp coldstart

snmp-server enable traps snmp linkdown

snmp-server enable traps snmp linkup

snmp-server enable traps syslog

security passwords history 0

ip dhcp-relay

ip route vrf dpi 100.123.0.0/24 10.200.200.5

ip route 198.19.0.0/19 10.200.200.6

wireless-controller

peer-address 100.64.0.57

nas-ip-address 198.18.128.3

vrrp-group 1

data-tunnel configuration radius

aaa das-profile COA

aaa radius-profile PCRF

enable

exit

ip telnet server

ip ssh server

ntp enable

ntp server 100.123.0.2

exit

|

|

4.2. Настройка BRAS на ESR

Детально настройка BRAS описана в документе BRAS. L2 WiFi - руководство по настройке и быстрому запуску, поэтому ниже будет приведена конфигурация с необходимыми пояснениями для новых настроек.

Взаимодействие с RADIUS-сервером и параметры das-server на ESR дефолтном VRF было настроено ранее в разделе 4.1, т.к. оно необходимо взаимодействия с комплексом SoftWLC при построение softGRE дата-туннелей.

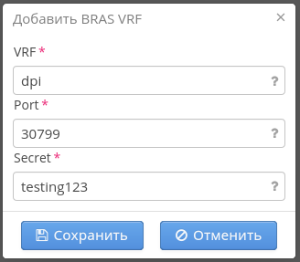

Используя данные из таблицы 3.1 настроим das-server для взаимодействия с экземпляром BRAS в VRF dpi. Данная настройка будет одинакова на Alfa и Beta:

das-server COA_dpi

key ascii-text testing123

port 30799

clients object-group SoftWLC

exit

aaa das-profile COA_dpi

das-server COA_dpi

exit

|

|

Настраиваем access-list, которые будут использоваться сервисами BRAS. Данная настройка идентична на обоих ESR.

ip access-list extended WELCOME

rule 1

action permit

match protocol tcp

match destination-port 443

enable

exit

rule 2

action permit

match protocol tcp

match destination-port 8443

enable

exit

rule 3

action permit

match protocol tcp

match destination-port 80

enable

exit

rule 4

action permit

match protocol tcp

match destination-port 8080

enable

exit

exit

ip access-list extended INTERNET

rule 1

action permit

enable

exit

exit

ip access-list extended unauthUSER

rule 1

action permit

match protocol udp

match source-port 68

match destination-port 67

enable

exit

rule 2

action permit

match protocol udp

match destination-port 53

enable

exit

exit |

|

Далее добавляем необходимые настройки BRAS на интерфейсе клиентов:

object-group network bras_users

ip address-range 198.18.192.4-198.18.223.254

ip address-range 198.19.0.4-198.19.31.254

exit

bridge 10

service-subscriber-control object-group bras_users

location data10

exit

bridge 12

service-subscriber-control object-group bras_users

location data12

exit |

|

В настройке BRAS на интерфейсе указывается объект, в котором указаны адреса, которые могут получить клиенты, но исключены адреса ESR, VRRP и широковещательный адрес. Это сделано для обеспечения взаимодействия между интерфейсами ESR и корректной работы VRRP. |

Затем выполняем настройку BRAS. Настройки идентичны на обоих ESR за исключением nas-ip-address и ip proxy source-address. Сначала будет указан адрес Alfa, в () будет указан адрес Beta.

subscriber-control filters-server-url http://100.123.0.2:7070/filters/file

subscriber-control

aaa das-profile COA

aaa sessions-radius-profile PCRF

aaa services-radius-profile PCRF

backup traffic-processing transparent

nas-ip-address 198.18.128.2 (198.18.128.3)

session mac-authentication

bypass-traffic-acl unauthUSER

vrrp-group 1

default-service

class-map unauthUSER

filter-name remote gosuslugi

filter-action permit

default-action redirect http://100.123.0.2:8080/eltex_portal/

exit

enable

exit

|

|

Обратим внимание настройки:

1) vrrp-group 1 - для отслеживания BRAS состояние VRRP ESR.

2) backup traffic-processing transparent - данная настройка позволяет пропускать трафик через интерфейсы, на которых включена BRAS-авторизация в случае, если VRRP ESR находится в состоянии BACKUP. Требуется для корректной работы при прохждении трафика через "перемычку".

4.3. Настройка BRAS в недефолтном VRF

Для работы в недефолтном VRF настраивается дополнительный экземпляр BRAS, для работы в этом VRF командой: "subscriber-control vrf <имя VRF>". В результате на каждом ESR будет настроено два экземпляра BRAS.

subscriber-control vrf dpi

aaa das-profile COA_dpi

aaa sessions-radius-profile PCRF

aaa services-radius-profile PCRF

backup traffic-processing transparent

nas-ip-address 198.18.128.2 (198.18.128.3)

session mac-authentication

bypass-traffic-acl unauthUSER

vrrp-group 1

default-service

class-map unauthUSER

filter-name remote gosuslugi

filter-action permit

default-action redirect http://100.123.0.2:8080/eltex_portal/

exit

enable

exit |

|

Обратим внимание, настройки экземпляра BRAS в VRF отличаются только использованием другой настройки aaa das-profile - указан профиль, который был настроен для взаимодействия с BRAS в VRF.

Т.к. BRAS при редиректе на портал или включении URL-фильтрации проксирует обращение пользователя - то при работе BRAS в VRF в качестве адреса-источника будет использован ближайший по маршруту адрес в рамках VRF, в котором работает BRAS. Для текущей конфигурации, при редиректе на портал, это будет адрес туннеля lt 2, который связывает VRF dpi с дефолтным VRF. |

4.3. Настройка изучения option 82

При использовании option 82 для идентификации genericp AP, с которой подключаются пользователи WiFi для каждого экземпляра BRAS выполним настройку данного функционала.

subscriber-control peer-address 100.64.0.58

subscriber-control

dhcp-option-82-include enable

exit

subscriber-control vrf dpi

dhcp-option-82-include enable

exit

|

|

subscriber-control peer-address 100.64.0.57

subscriber-control

dhcp-option-82-include enable

exit

subscriber-control vrf dpi

dhcp-option-82-include enable

exit

|

|

Параметры настройки изучения option 82:

- subscriber-control peer-address <IP-адрес> - адрес соседнего роутера, с которым будет выполняться синхронизация изученных option 82

- dhcp-option-82-include enable - включает изучение option 82 из DHCP-пакетов пользователей WiFi

- dhcp-option-82-include lease-time - время хранения изученной option 82 в секундах, диапазон значений 60-86400, значение по умолчанию 3600. Данный параметр должен совпадать с настройками времени аренды адреса на DHCP-сервере.

- dhcp-option-82-include accept-time - время хранения неподтвержденной option 82 в секундах, диапазон значений 10-3600, значение по умолчанию 60. Опция считается неподтвержденной, если не получен DHCP-ack в ходе получения адреса пользователем.

- dhcp-option-82-include size - размер таблицы изученной option 82, по умолчанию значени равно максимальному количеству сессий BRAS, которые можно поднять на данном типе ESR, максимальное значение - удвоенному значению макисмального количества сессий BRAS, которые можно поднять на данном типе ESR.

4.4. Настройка файрвол на ESR

При использовании нескольких VRF на ESR, каждый VRF c т. з. настройки файрвола рассматривается как отдельное устройство. Это требует, что бы для каждой security-zone был указана VRF, к которой она принадлежит. Использование в правилах файрвол связки зон из разных VRF не допускается. Настройки object-group не привязываются к VRF и могут использоваться в настройках файрвола для любого VRF. Настройки файрвола идентичны для ESR Alfa/Beta, за исключением адресов BGP-соседей.

Зоны безопасности (security-zone) уже ранее были созданы в конфигурации:

security zone trusted

exit

security zone untrusted

exit

security zone gre

exit

security zone sidelink

exit

security zone user

exit

security zone trusted_dpi

ip vrf forwarding dpi

exit

security zone untrusted_dp

ip vrf forwarding dpi

exit

security zone sidelink_dpi

ip vrf forwarding dpi

exit

security zone user_dpi

ip vrf forwarding dpi

exit |

|

Создадим object-group, для использования в правилах файрвола. Они будут одинаковые, за исключением адресов BGP-соседей. Будут приведны object-group network BGPneighbours с указанием для Alfa или для Beta предназначена настройка.

object-group service dhcp_server

port-range 67

exit

object-group service dhcp_client

port-range 68

exit

object-group service redirect

port-range 3128-3142

port-range 3143-3157

exit

object-group service bgp

port-range 179

exit

object-group service dns

port-range 53

exit

object-group network Admnet

ip prefix 100.123.0.0/24

ip prefix 192.168.0.0/16

exit

#Alfa

object-group network BGPneighbours

ip address-range 100.64.0.33

ip address-range 100.64.0.41

ip address-range 100.64.0.49

ip address-range 100.64.0.58

ip address-range 100.64.0.73

ip address-range 100.64.0.98

exit

#Beta

object-group network BGPneighbours

ip address-range 100.64.0.37

ip address-range 100.64.0.45

ip address-range 100.64.0.53

ip address-range 100.64.0.57

ip address-range 100.64.0.77

ip address-range 100.64.0.97

exit

object-group network PrivateNets

ip prefix 10.0.0.0/8

ip prefix 192.168.0.0/16

ip prefix 172.16.0.0/12

ip prefix 100.64.0.0/10

exit |

|

Создадим настройки правил файрвола для дефолтного VRF.

security zone-pair gre self

rule 1

action permit

match protocol gre

enable

exit

rule 2

action permit

match protocol vrrp

enable

exit

rule 3

action permit

match protocol icmp

enable

exit

rule 4

action permit

match protocol tcp

match source-address BGPneighbours

match destination-port bgp

enable

exit

exit

security zone-pair gre gre

rule 1

action permit

enable

exit

exit

security zone-pair trusted self

rule 1

action permit

match protocol vrrp

enable

exit

rule 2

action permit

match protocol udp

match source-port dhcp_server

match destination-port dhcp_server

enable

exit

rule 3

action permit

match protocol udp

match source-port dhcp_client

match destination-port dhcp_server

enable

exit

rule 4

action permit

match protocol icmp

enable

exit

rule 5

action permit

match source-address SoftWLC

enable

exit

rule 6

action permit

match source-address Admnet

enable

exit

rule 7

action permit

match protocol tcp

match source-address BGPneighbours

match destination-port bgp

enable

exit

exit

security zone-pair trusted trusted

rule 1

action permit

enable

exit

exit

security zone-pair trusted user

rule 1

action permit

enable

exit

exit

security zone-pair trusted untrusted

rule 1

action permit

enable

exit

exit

security zone-pair trusted gre

rule 1

action permit

enable

exit

exit

security zone-pair trusted sidelink

rule 1

action permit

enable

exit

exit

security zone-pair user self

rule 1

action permit

match protocol icmp

enable

exit

rule 2

action permit

match protocol udp

match source-port dhcp_client

match destination-port dhcp_server

enable

exit

rule 3

action permit

match protocol tcp

match destination-port redirect

enable

exit

rule 4

action permit

match protocol vrrp

enable

exit

rule 5

action permit

match protocol udp

match source-port dhcp_server

match destination-port dhcp_server

enable

exit

exit

security zone-pair user untrusted

rule 1

action permit

enable

exit

exit

security zone-pair user trusted

rule 1

action permit

match protocol udp

match source-port dhcp_client

match destination-port dhcp_server

enable

exit

rule 2

action permit

match protocol udp

match destination-port dns

enable

exit

exit

security zone-pair user sidelink

rule 1

action permit

match protocol udp

match destination-port dns

enable

exit

rule 2

action permit

match not source-address PrivateNets

enable

exit

exit

security zone-pair untrusted self

rule 1

action permit

match protocol tcp

match source-address BGPneighbours

match destination-port bgp

enable

exit

exit

security zone-pair sidelink self

rule 1

action permit

match protocol tcp

match destination-port bgp

enable

exit

rule 2

action permit

match protocol gre

enable

exit

rule 3

action permit

match protocol icmp

enable

exit

rule 4

action permit

match protocol udp

match source-port dhcp_client

match destination-port dhcp_server

enable

exit

rule 5

action permit

match protocol udp

match source-port dhcp_server

match destination-port dhcp_server

enable

exit

rule 6

action permit

match source-address SoftWLC

enable

exit

rule 7

action permit

match source-address Admnet

enable

exit

security zone-pair sidelink trusted

rule 1

action permit

enable

exit

exit

security zone-pair sidelink untrusted

rule 1

action permit

enable

exit

exit

security zone-pair sidelink gre

rule 1

action permit

enable

exit

exit

security zone-pair sidelink user

rule 11

action permit

enable

exit

exit

|

|

Далее создадим настройки файрвола для VRF dpi.

security zone-pair trusted_dpi self

rule 1

action permit

enable

exit

exit

security zone-pair trusted_dpi user_dpi

rule 1

action permit

enable

exit

exit

security zone-pair trusted_dpi sidelink_dpi

rule 1

action permit

enable

exit

exit

security zone-pair user_dpi self

rule 1

action permit

match protocol icmp

enable

exit

rule 2

action permit

match protocol udp

match source-port dhcp_client

match destination-port dhcp_server

enable

exit

rule 3

action permit

match protocol tcp

match destination-port redirect

enable

exit

rule 4

action permit

match protocol vrrp

enable

exit

rule 5

action permit

match protocol udp

match source-port dhcp_server

match destination-port dhcp_server

enable

exit

exit

security zone-pair user_dpi untrusted_dp

rule 1

action permit

enable

exit

exit

security zone-pair user_dpi trusted_dpi

rule 1

action permit

match protocol udp

match source-port dhcp_client

match destination-port dhcp_server

enable

exit

rule 1

action permit

match protocol udp

match source-port dhcp_server

match destination-port dhcp_server

enable

exit

exit

security zone-pair user_dpi sidelink_dpi

rule 1

action permit

match protocol udp

match destination-port dns

enable

exit

rule 2

action permit

match not source-address PrivateNets

enable

exit

exit

security zone-pair untrusted_dp self

rule 1

action permit

match protocol tcp

match source-address BGPneighbours

match destination-port bgp

enable

exit

exit

security zone-pair sidelink_dpi self

rule 1

action permit

match protocol tcp

match destination-port bgp

enable

exit

rule 2

action permit

match protocol gre

enable

exit

rule 3

action permit

match protocol icmp

enable

exit

rule 4

action permit

match protocol udp

match source-port dhcp_client

match destination-port dhcp_server

enable

exit

rule 5

action permit

match protocol udp

match source-port dhcp_server

match destination-port dhcp_server

enable

exit

rule 6

action permit

match source-address SoftWLC

enable

exit

rule 7

action permit

match source-address Admnet

enable

exit

security zone-pair sidelink_dpi trusted_dpi

rule 1

action permit

enable

exit

exit

security zone-pair sidelink_dpi untrusted_dp

rule 1

action permit

enable

exit

exit

security zone-pair sidelink_dpi user_dpi

rule 11

action permit

enable

exit

exit |

|

5. Настройка ESR client

5.1. Общее описание

ESR client представляет собой устройство, устанавливаемое у клиента, главной задачей которого является инкапсуляция трафика от ТД клиента в GRE в соответствующих VLAN и передача его на ESR BRAS L3 используя транспортную сеть провайдера. Ниже, на риc. 5.1.1 приведена схема включения ESR client.

Рис. 5.5.1.

ESR поставляется с предустановленной при выпуске factory конфигурацией. Для построения GRE-туннелей требуется выполнить конфигурирование устройства. Выполнять конфигурирование предварительно при подключении каждого нового клиента является трудоемкой задачей. Поэтому предполагается сформировать универсальную конфигурацию, разместить её на tftp-сервер и с помощью DHCP выдать информацию для её загрузки при получении первичного адреса при подключении ESR client. Это позволит автоматически загрузить и применить нужную конфигурацию на ESR client при подключении и при необходимости легко внести в нее изменения и распространить на все ESR client.

5.2. Описание конфигурации

Выделяем подсеть первчиных адресов для ESR-client 192.168.250.0/24. Можно использовать разные подсети для разных групп ESR-client. Она должна быть проанонсирована на Alfa / Beta через стык с VRF AP.

Далее приведена конфигурация ESR client на примере ESR-10 версия ПО не ниже 1.11.0:

#!/usr/bin/clish

#18

hostname ESR-10GRE

object-group service telnet

port-range 23

exit

object-group service ssh

port-range 22

exit

object-group service dhcp_server

port-range 67

exit

object-group service dhcp_client

port-range 68

exit

object-group service ntp

port-range 123

exit

object-group network MNG

ip prefix 100.123.0.0/24

ip prefix 192.168.200.48/28

ip prefix 192.168.250.0/24

exit

vlan 2,10-11

exit

security zone trusted

exit

security zone GRE

exit

bridge 1

description "Tunnel-IP"

vlan 2

security-zone GRE

ip address dhcp

ip dhcp client ignore router

enable

exit

bridge 2

description "userDATA"

enable

exit

bridge 3

description "mgmt_ESR10"

security-zone trusted

ip address dhcp

enable

exit

interface gigabitethernet 1/0/1

mode switchport

switchport access vlan 2

exit

interface gigabitethernet 1/0/2

mode switchport

switchport mode trunk

bridge-group 2

exit

interface gigabitethernet 1/0/3

mode switchport

switchport access vlan 10

bridge-group 2 tagged

exit

interface gigabitethernet 1/0/4

mode switchport

switchport access vlan 11

bridge-group 2 tagged

exit

interface gigabitethernet 1/0/5

mode switchport

switchport mode trunk

bridge-group 2

exit

interface gigabitethernet 1/0/6

mode switchport

switchport access vlan 2

exit

tunnel gre 1

mtu 1462

keepalive dst-address 10.255.252.1

keepalive dhcp dependent-interface bridge 1

keepalive dhcp dependent-interface bridge 3

keepalive enable

mode ethernet

local interface bridge 1

remote address 192.168.200.49

enable

exit

tunnel gre 1.1

bridge-group 3

mtu 1458

snmp init-trap

enable

exit

tunnel gre 2

mtu 1462

mode ethernet

local interface bridge 1

bridge-group 2

remote address 192.168.200.50

enable

exit

snmp-server

snmp-server system-shutdown

snmp-server community "private1" rw

snmp-server community "public11" ro

snmp-server host 100.123.0.2

source-interface bridge 3

exit

snmp-server enable traps config

snmp-server enable traps config commit

snmp-server enable traps config confirm

snmp-server enable traps environment

snmp-server enable traps environment memory-flash-critical-low

snmp-server enable traps environment memory-flash-low

snmp-server enable traps environment memory-ram-critical-low

snmp-server enable traps environment memory-ram-low

snmp-server enable traps environment cpu-load

snmp-server enable traps environment cpu-critical-temp

snmp-server enable traps environment cpu-overheat-temp

snmp-server enable traps environment cpu-supercooling-temp

snmp-server enable traps file-operations

snmp-server enable traps file-operations successful

snmp-server enable traps file-operations failed

snmp-server enable traps file-operations canceled

snmp-server enable traps interfaces

snmp-server enable traps interfaces rx-utilization-high

snmp-server enable traps interfaces tx-utilization-high

snmp-server enable traps interfaces number-high

snmp-server enable traps screen

snmp-server enable traps screen dest-limit

snmp-server enable traps screen source-limit

snmp-server enable traps screen icmp-threshold

snmp-server enable traps screen udp-threshold

snmp-server enable traps screen syn-flood

snmp-server enable traps screen land

snmp-server enable traps screen winnuke

snmp-server enable traps screen icmp-frag

snmp-server enable traps screen udp-frag

snmp-server enable traps screen icmp-large

snmp-server enable traps screen syn-frag

snmp-server enable traps screen unknown-proto

snmp-server enable traps screen ip-frag

snmp-server enable traps screen port-scan

snmp-server enable traps screen ip-sweep

snmp-server enable traps screen syn-fin

snmp-server enable traps screen fin-no-ack

snmp-server enable traps screen no-flag

snmp-server enable traps screen spoofing

snmp-server enable traps screen reserved

snmp-server enable traps screen quench

snmp-server enable traps screen echo-request

snmp-server enable traps screen time-exceeded

snmp-server enable traps screen unreachable

snmp-server enable traps screen tcp-all-flags

snmp-server enable traps entity

snmp-server enable traps entity config-change

snmp-server enable traps entity-sensor

snmp-server enable traps entity-sensor threshold

snmp-server enable traps envmon temperature

snmp-server enable traps flash

snmp-server enable traps flash insertion

snmp-server enable traps flash removal

snmp-server enable traps snmp

snmp-server enable traps snmp authentication

snmp-server enable traps snmp coldstart

snmp-server enable traps snmp linkdown

snmp-server enable traps snmp linkup

snmp-server enable traps syslog

security zone-pair trusted self

rule 10

action permit

match source-address MNG

enable

exit

exit

security zone-pair GRE self

rule 10

action permit

match source-address MNG

enable

exit

exit

security passwords history 0

ip telnet server

ip ssh server

ntp enable

ntp server 100.123.0.2

exit

|

|

1) В данной конфигурации в качестве аплинка выступают порты gi 1/0/1 (медный) и gi1/0/6 (оптический), что позволяет использовать подключение как по оптическому, так и по проводному каналу.

2) Порты gi1/0/2 и gi1/0/5 сконфигурированы из расчета получение трафика с тегом влан, и последующую его инкапсуляцию с этим тегов в GRE пакеты, что позволяет передавать через эти порты трафик с любым тегом влан. Нетегированный трафик будет отброшен.

3) Порты gi1/0/3 и gi1/0/4 сконфигурированы из расчета получения трафика без тега влан, он будет назначен в зависимости от конфигурации порта, для gi1/0/3 - 10, для gi1/0/4 - 11. Это позволит выполнить тегирование трафика клиента и передачу его с тегом влан внутри GRE пакетов, если клиент отдает нетегированный трафик. Тегированный трафки будет отброшен.

4) На bridge 1 выполнена настройка ip dhcp client ignore router. Данная настройка позволяет не запрашивать в DHCP запросах шлюз по умолчанию. Это требуется для того, что бы адрес управления (bridge 3), получамый внутри GRE туннеля управления мог получить шлюз по умолчанию. Т.к. в bridge 1 осуществляется получение первичного адреса - то для обеспечения связности с адресами терминации GRE на ESR BRAS L3 и возможности скачивания конфигурации c tftp-сервера используется выдача маршрутной информации с использованием option 121.

Так же следует учитывать:

1)Данная конфигурация приведена для ESR-10, у которого 6 интерфейсов. ESR-20/100/200 отличаются по количеству интерфейсов, поэтому для выдачи им конфигурацию следует скорректировать с учетом этого.

2) Конфигурация, при загрузке которой возникли ошибки не будет применена.

3) В файле конфигурации указывается версия "#18", которая означает минимальную версию ПО ESR, для которой она рассчитана (#18 означает версию 1.11). Если устанавливается ESR client с более ранней версией устройства - конфигурацию не сможет быть им загружена. Возможна настройка DHCP сервера, что бы он выдавал конфигурацию с учетом версии ПО ESR client, приведена в статье 1.4.3 ESR-10 - обновление на версию 1.4.3.

Ниже приведены настройки DHCP сервера для пула первичных адресов ESR- client на примере ISC-DHCP-server:

authoritative;

ddns-update-style none;

enable-binary-leases;

default-lease-time 86400;

max-lease-time 87000;

log-facility local7;

## MS routes: adds extras to supplement routers option

option ms-classless-static-routes code 249 = array of unsigned integer 8;

## RFC3442 routes: overrides routers option

option rfc3442-classless-static-routes code 121 = array of unsigned integer 8;

subnet 192.168.250.0 netmask 255.255.255.0 {

pool {

option routers 192.168.250.1;

range 192.168.250.10 192.168.250.254;

option ms-classless-static-routes 28, 192,168,200,48, 192,168,250,1;

option rfc3442-classless-static-routes 28, 192,168,200,48, 192,168,250,1;

option tftp-server-name "192.168.250.2";

option bootfile-name "ESR10conf-1.11.txt";

}

}

|

|

Как видно из приведенной настройки, файл ESR10conf-1.11.txt с конфигурацией ESR должен быть расположен на сервере tftp 192.168.250.2.

Конфигурация может различаться в части адресов object-group, для разных подсетей первичных адресов, т.к. подключение ESR client может выполняться к различным ESR BRAS L3.

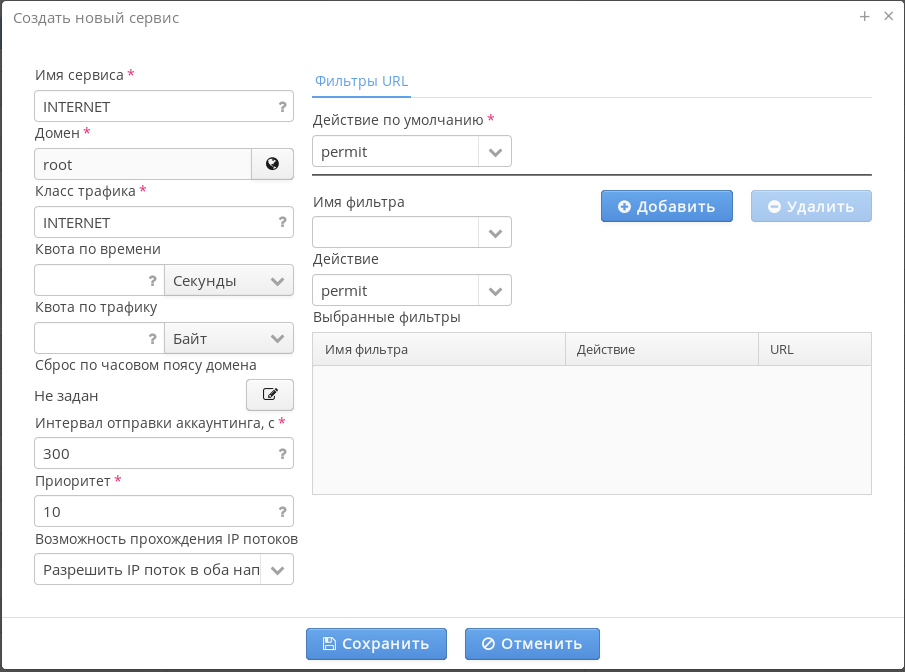

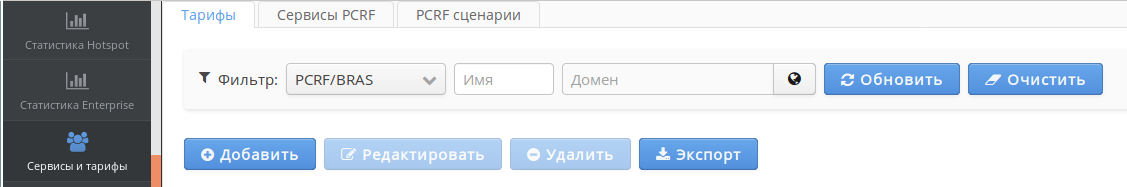

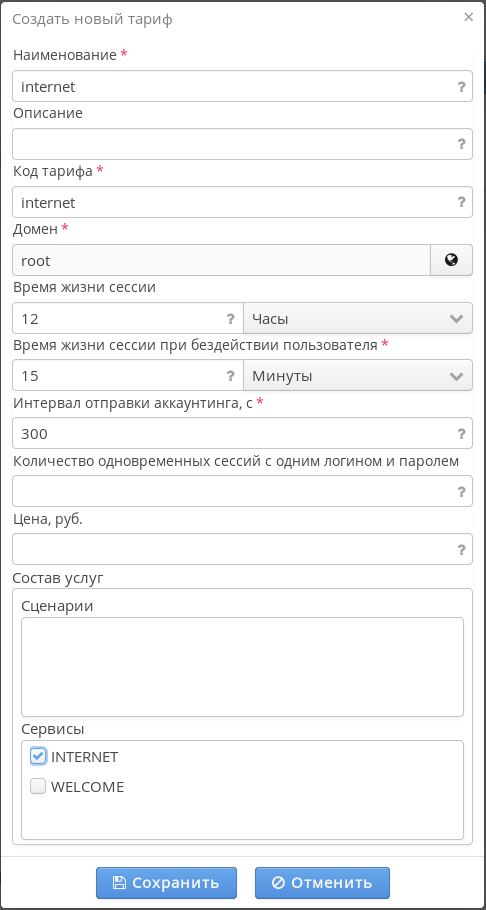

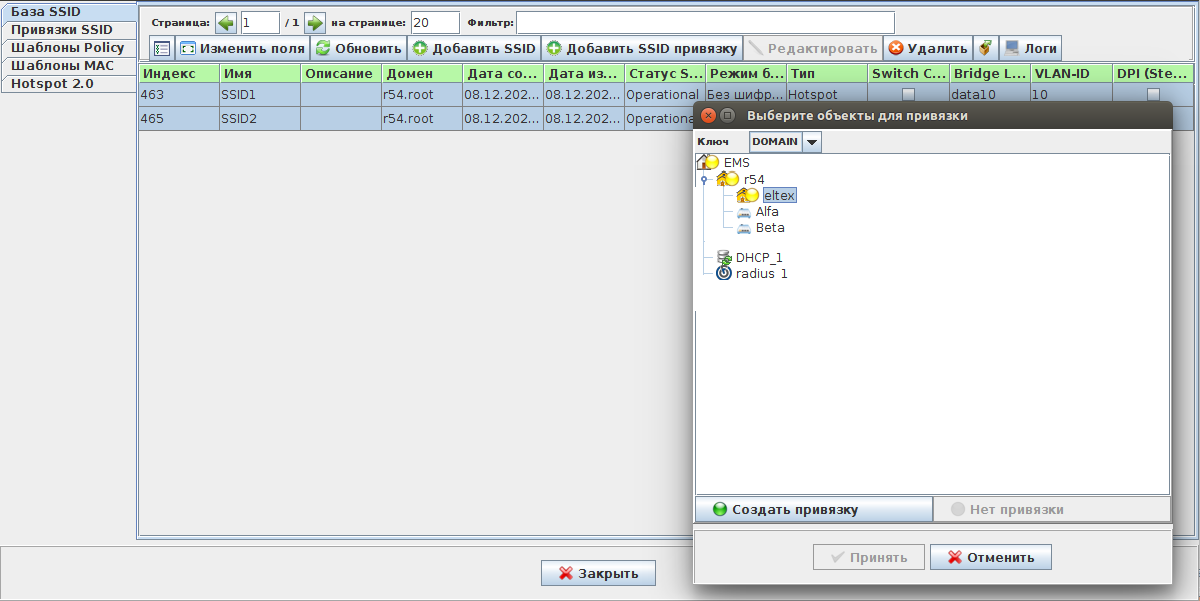

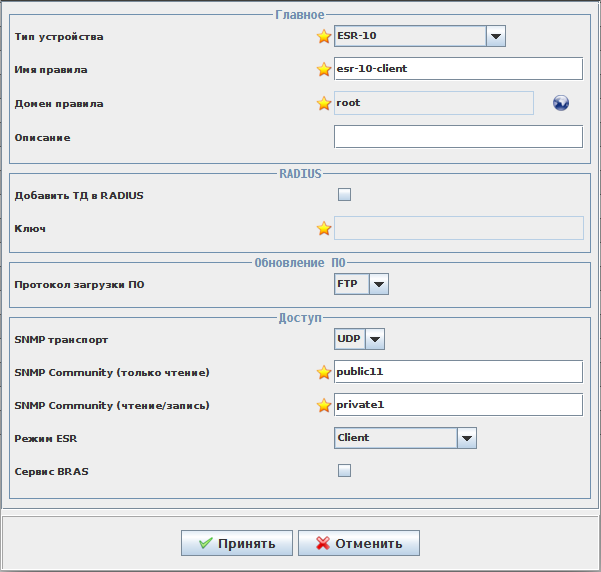

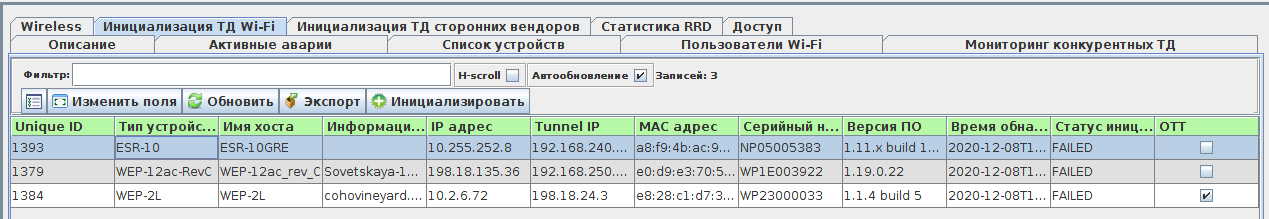

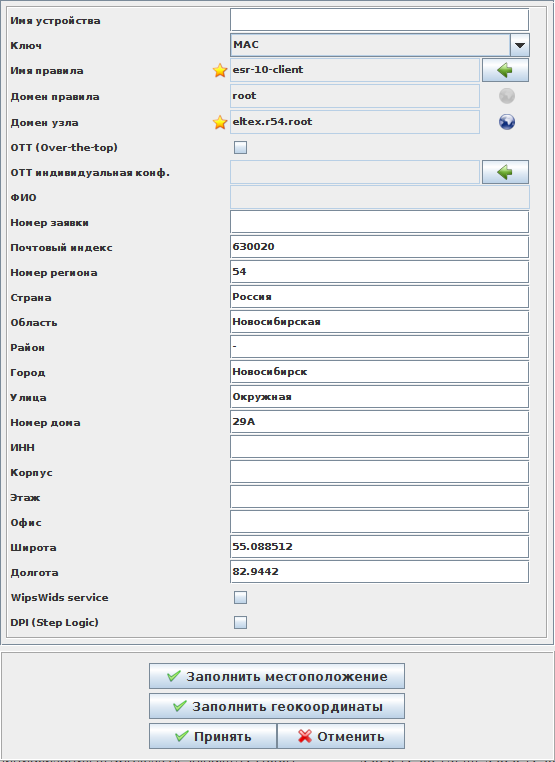

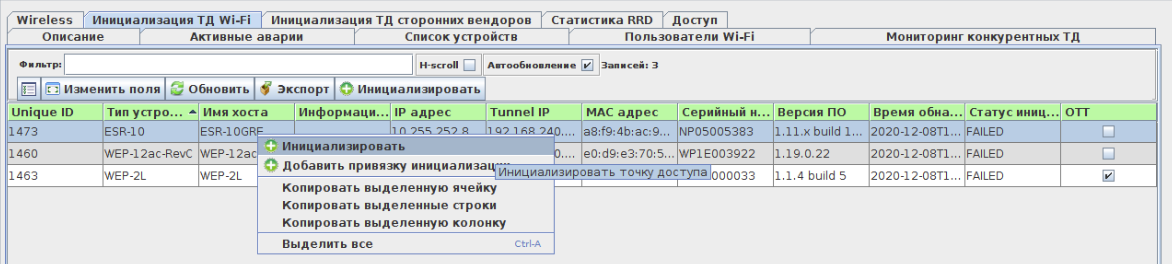

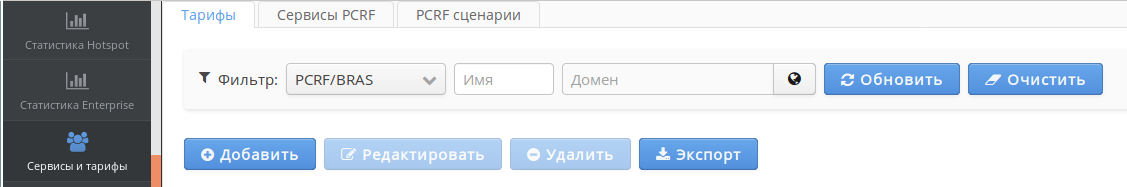

6. Настройка взаимодействия с SoftWLC

Настройки комплекса SoftWLC можно разделить на глобальные, которые выполняются один раз или при добавлении каждого нового ESR BRAS; универсальные - они могут как конфигурироваться под отдельного заказчика услуги авторизации, так и использоваться в настройках нескольких или всех ; и индивидуальные, которые как правило конфигурируются при подключении каждого нового клиента.

6.1. Глобальные настройки

Глобальные настройки можно разделить на несколько этапов:

1) Настройка взаимодействия с BRAS в конструкторе порталов;

2) Настройка взаимодействия с BRAS в VRF в Личном кабинете;

3) Создание двух обязательных списков фильтрации URL - welcome и gosuslugi в Личном кабинете;

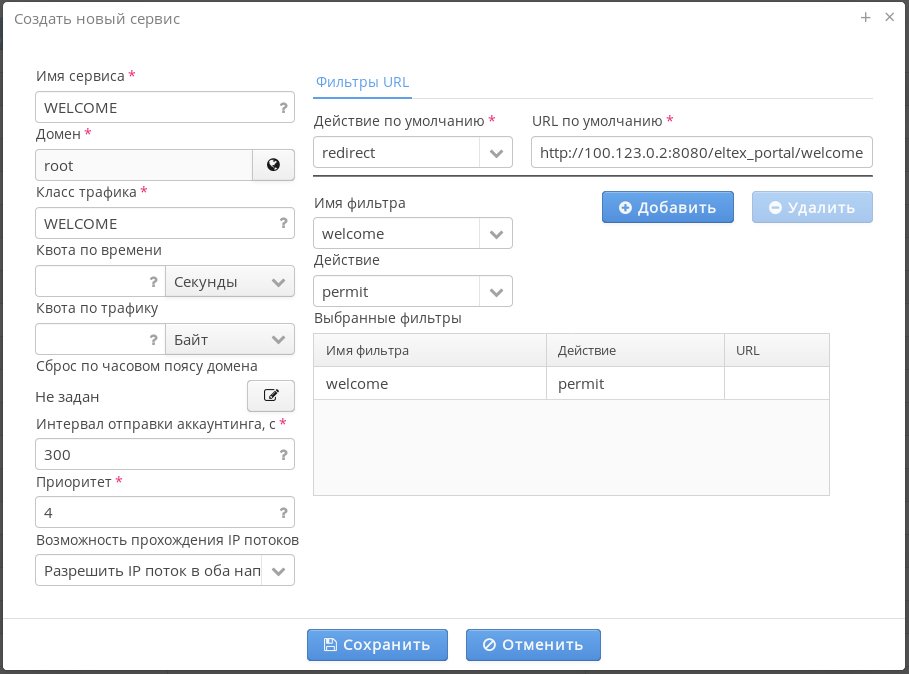

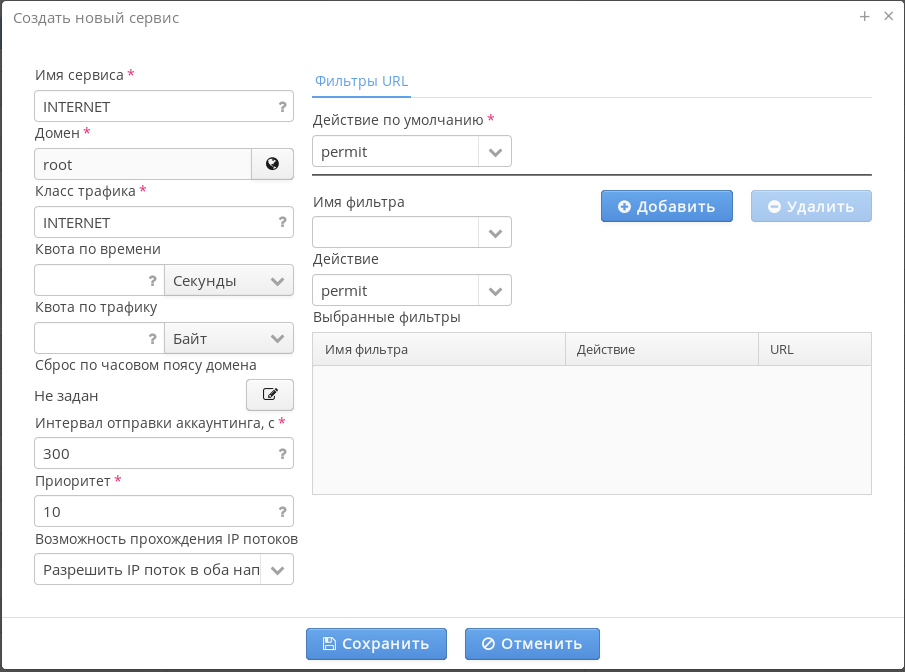

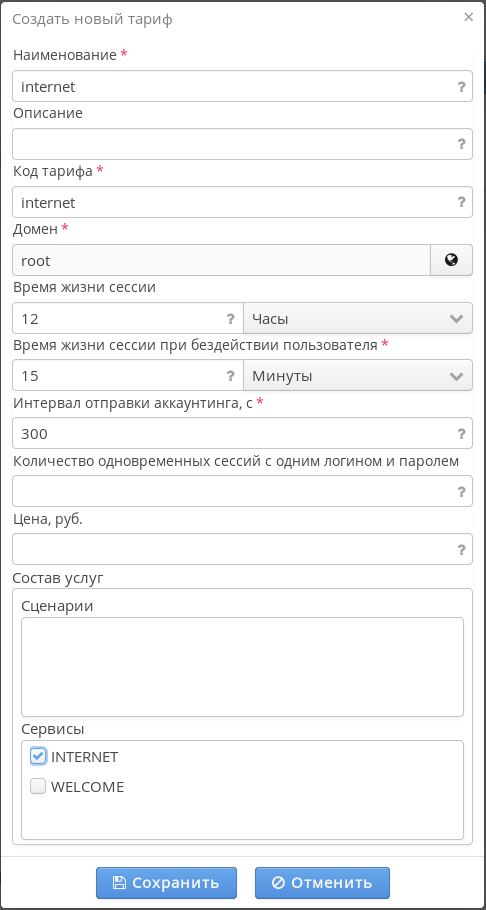

4) Создание обязательного сервиса WELCOME в Личном кабинете;

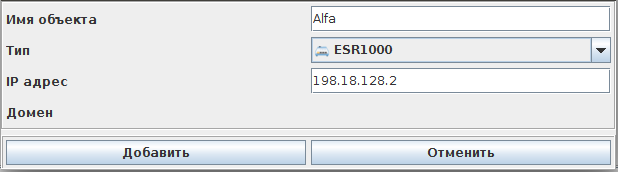

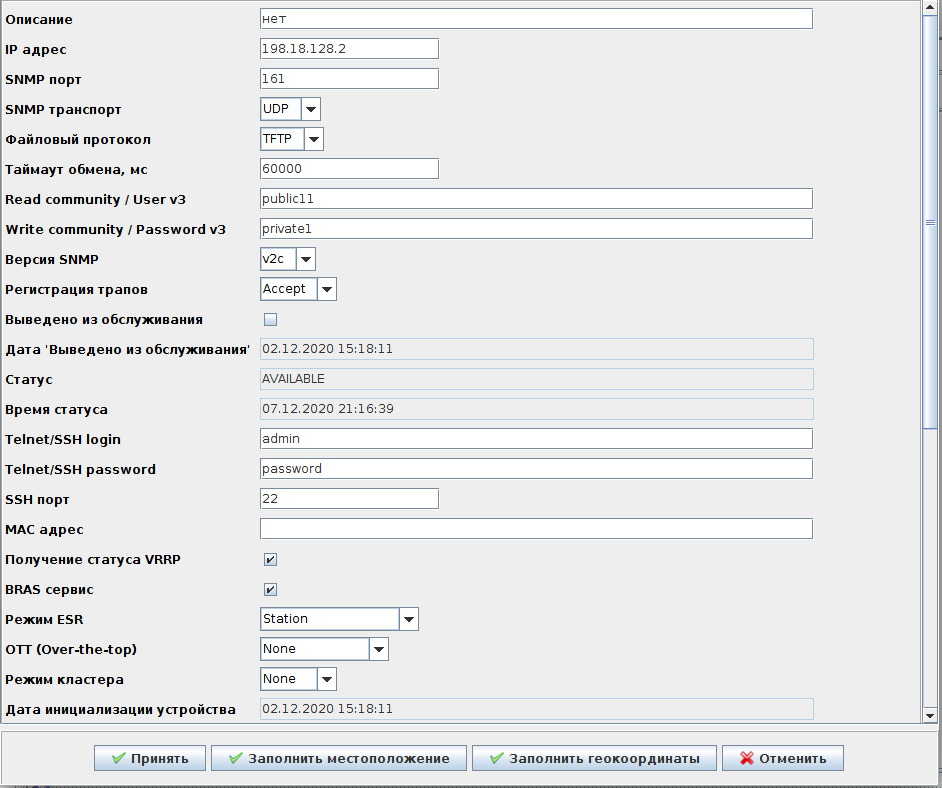

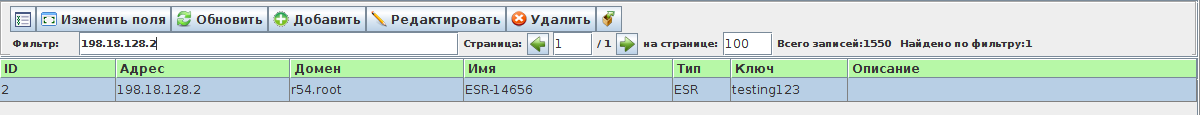

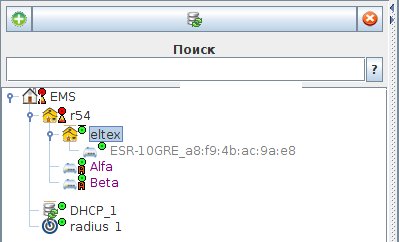

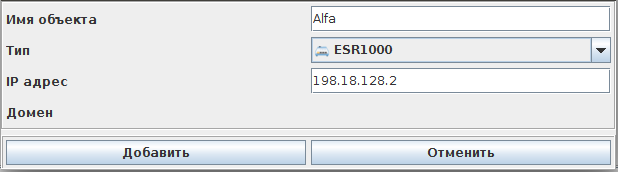

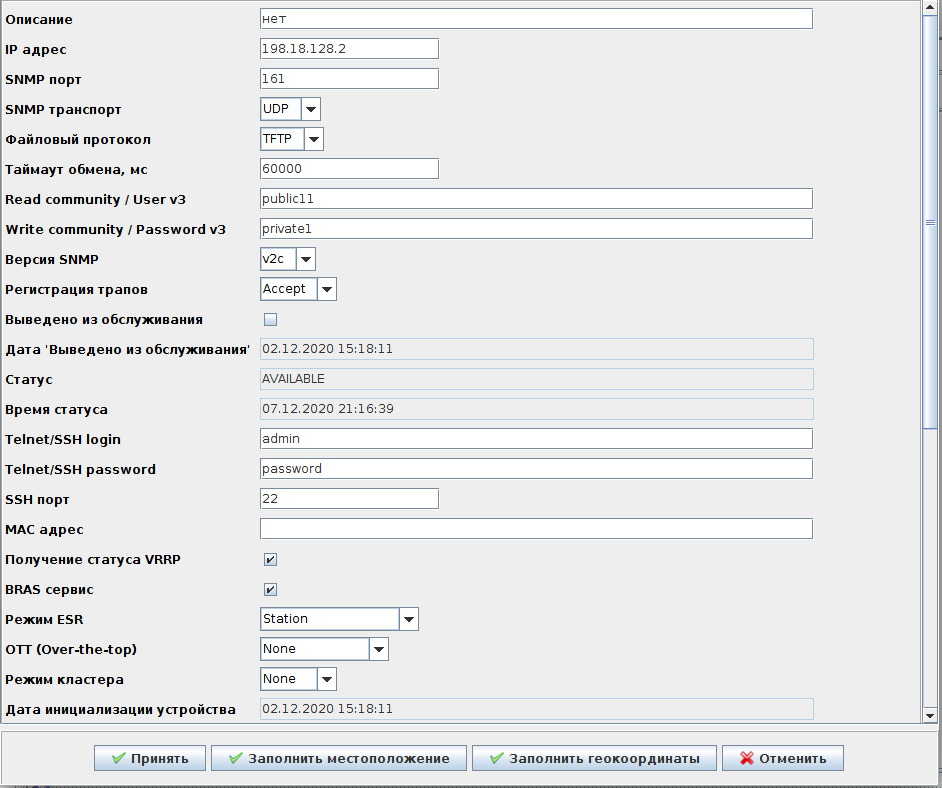

5) Добавление ESR BRAS в EMS и настройка взаимодействия с ним.

Первые четыре пунктов выполняются один раз при первичном развертывании и настройке, пятый - при добавлении каждого нового ESR BRAS.

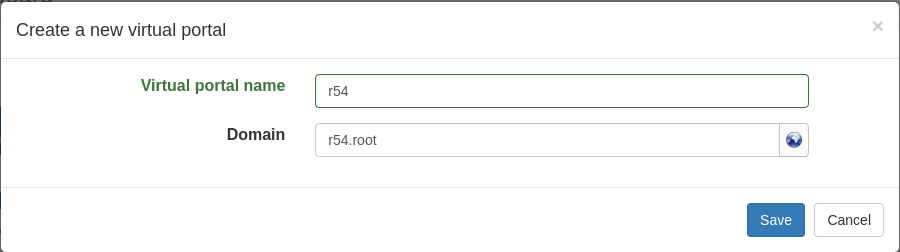

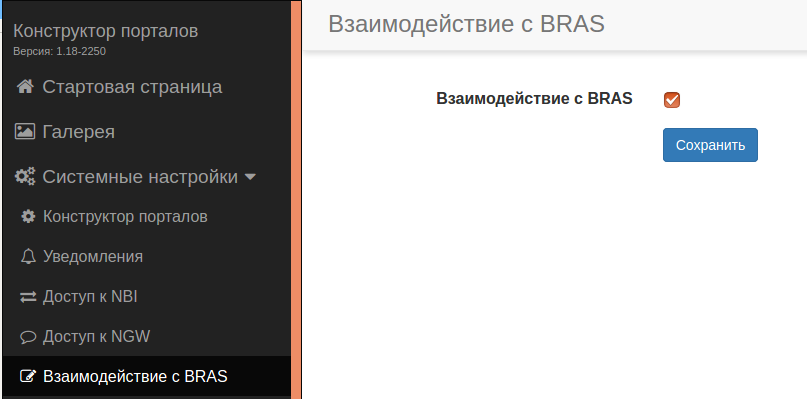

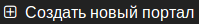

Портал

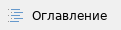

Необходимо включить флаг «Взаимодействие с BRAS» рис 6.1.1).

Рис. 6.1.1.

- и нажать кнопку "Сохранить". Начиная с версии 1.18 SoftWLC Портал не выполняет взаимодействия с ESR BRAS напрямую - только через обращения к сервису PCRF.

Для версий SOftWLC 1.17 и ниже в конструкторе порталов необходимо настроить порт CoA пароли для взаимодействия с ESR BRAS: Указать пароли для RADIUS COA пакетов, при обмене с ESR/BRAS и SoftWLC (PCRF), пароли указанные в данном разделе должны совпадать с паролями, указанными в конфигурации в конфигурации ESR BRAS и PCRF (рис .6.1.2):

Рис. 6.1.2. |

|

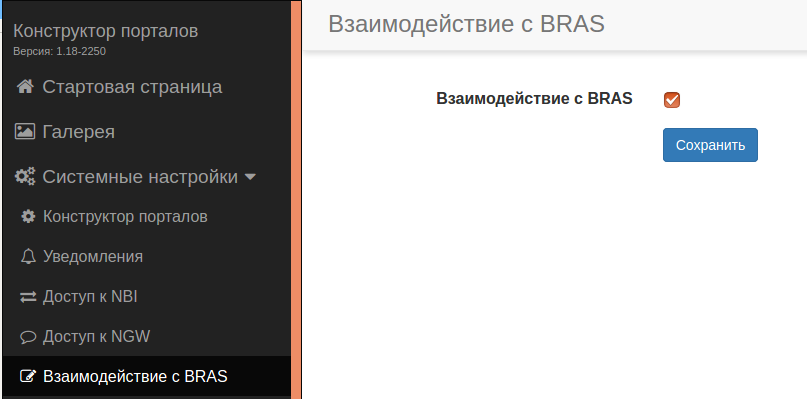

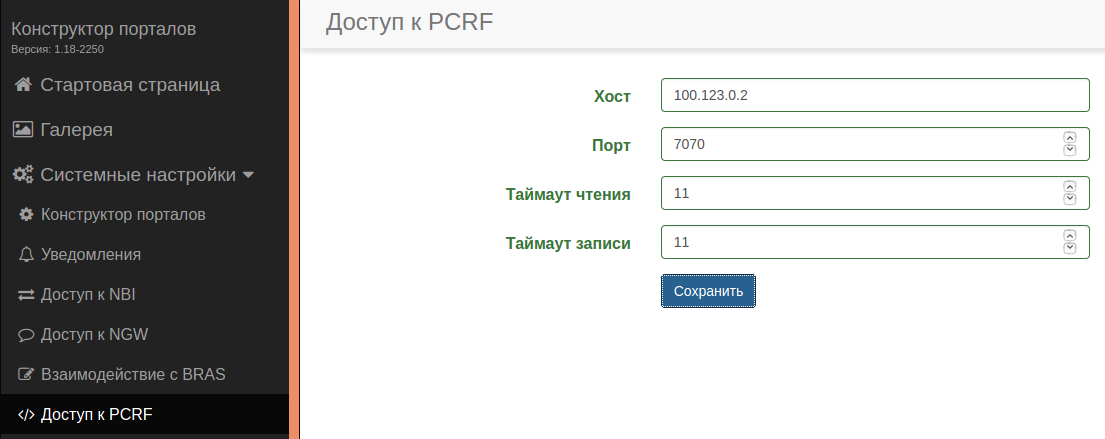

Если PCRF работает на другом хосте - необходимо указать его адрес (Рис 6.1.3):

Рис. 6.1.3.

указываем IP-адрес PCRF вместо localhost.

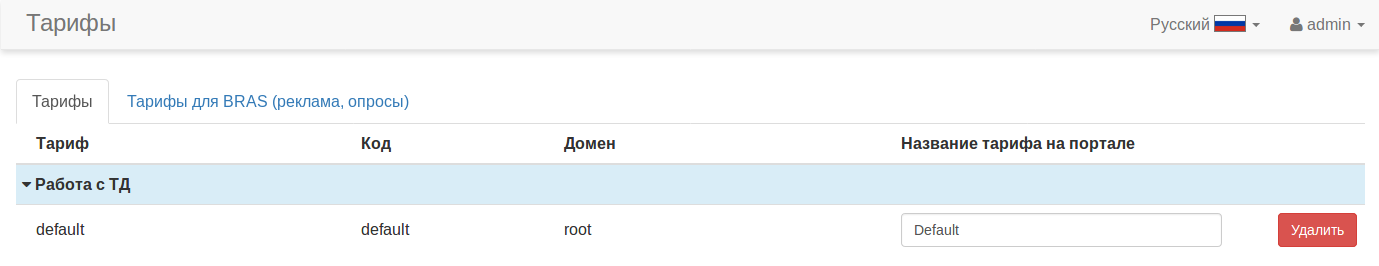

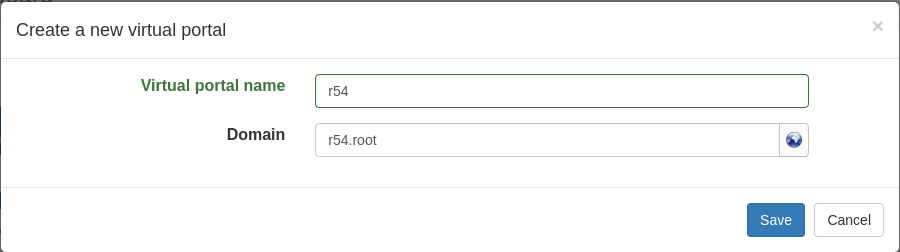

Личный кабинет

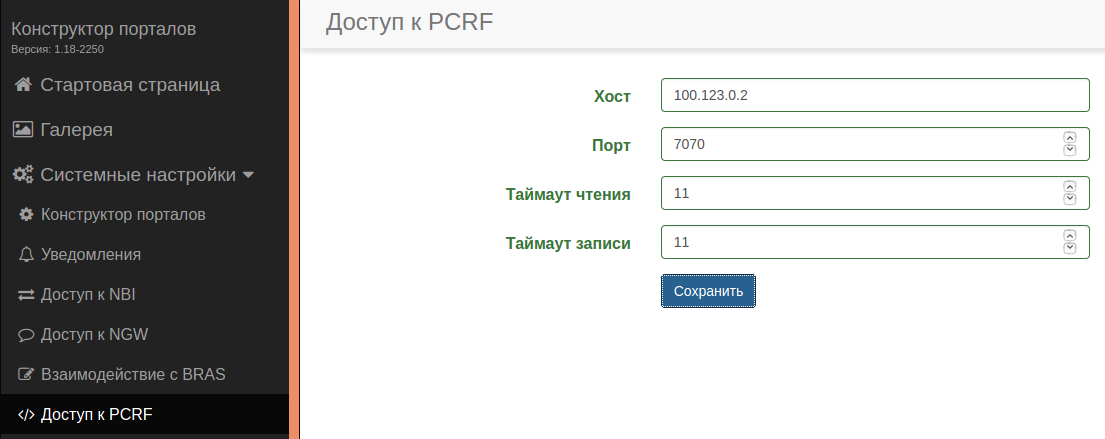

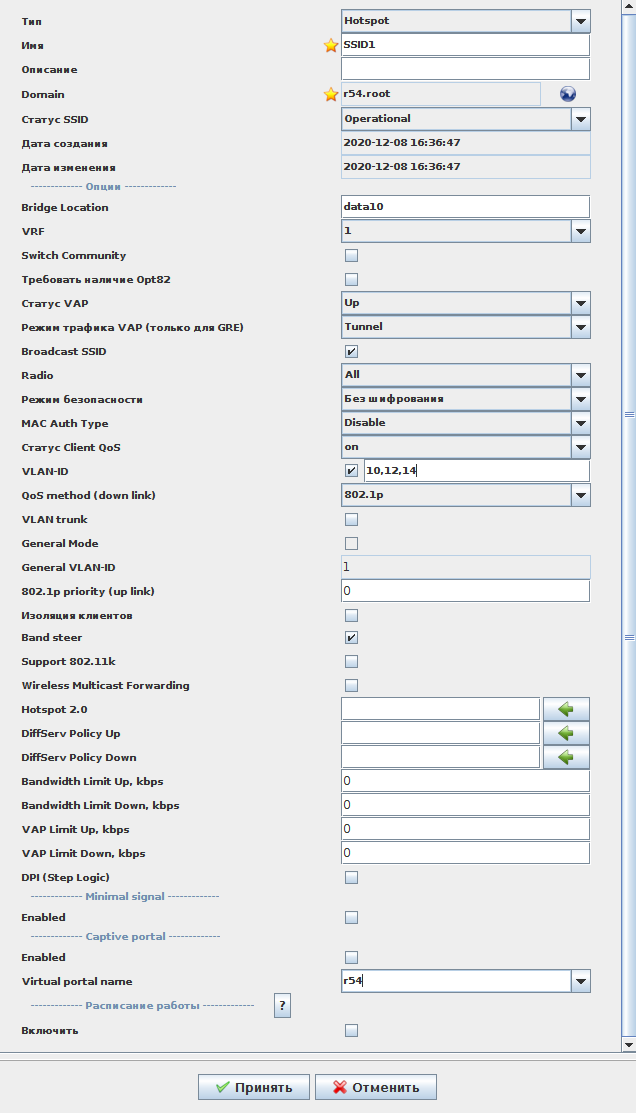

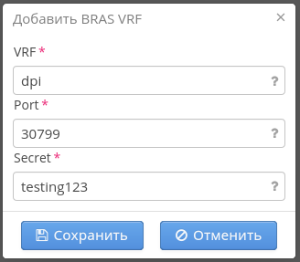

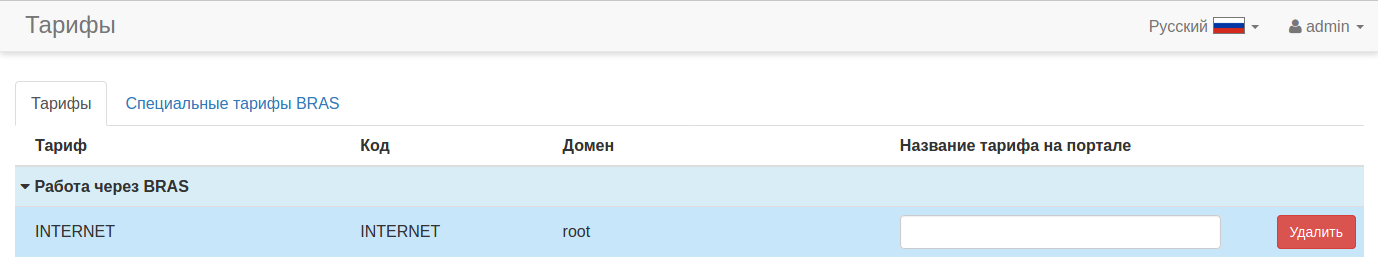

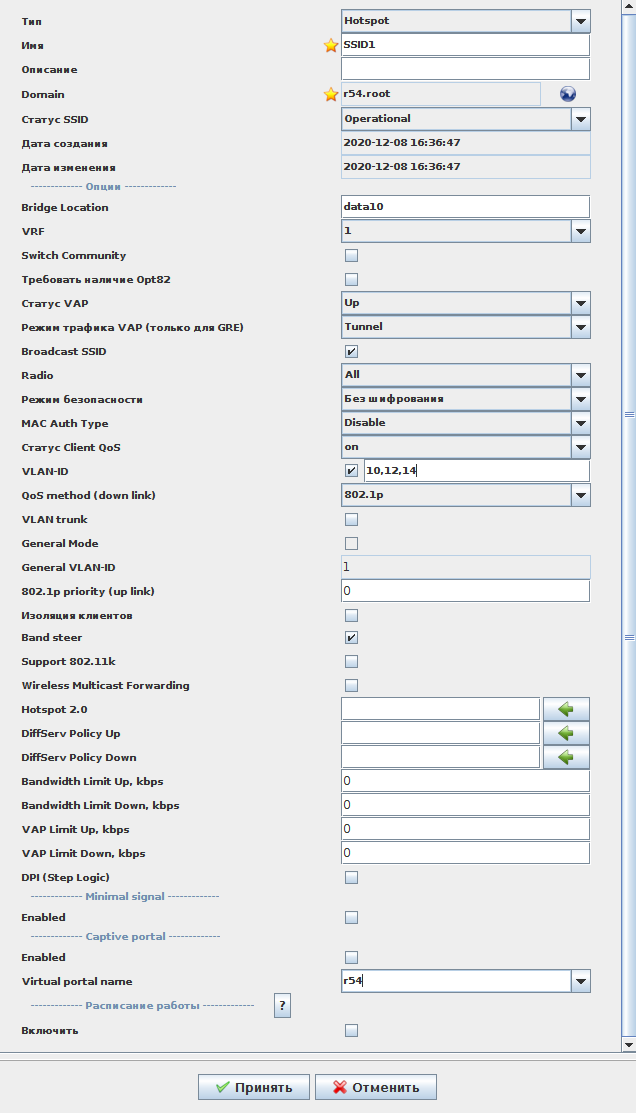

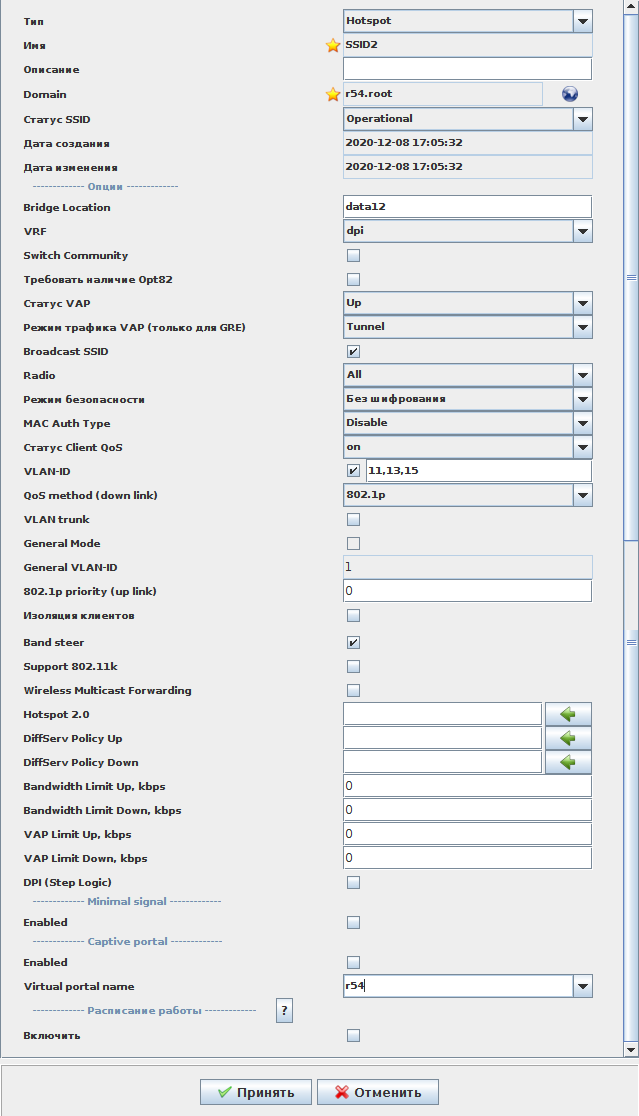

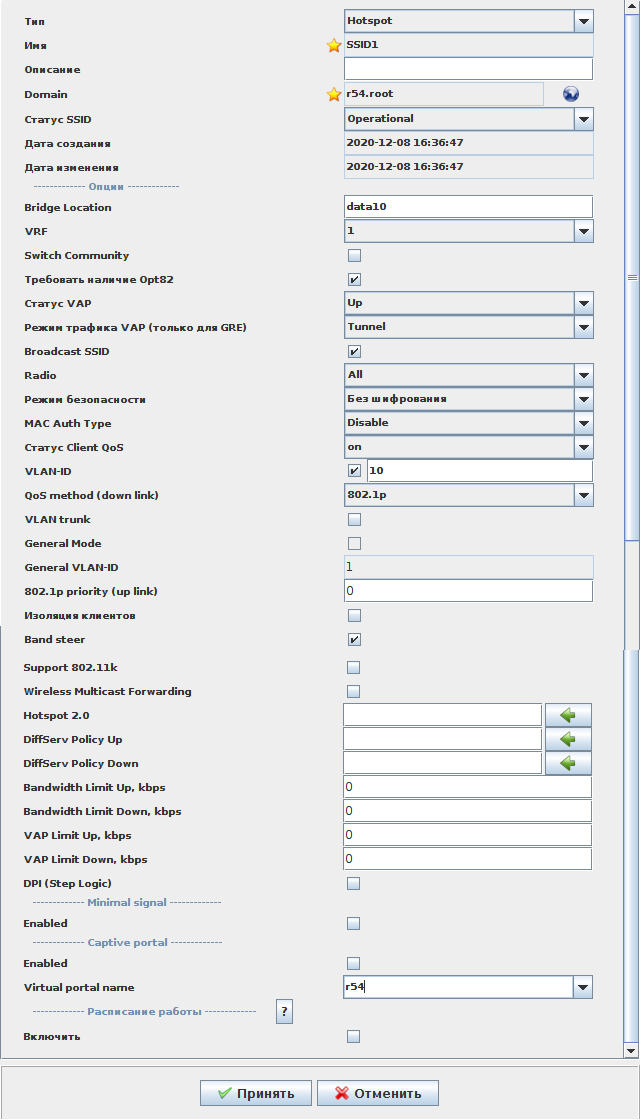

Открываем Личный кабинет и преходим в раздел "Настройки PCRF" → "BRAS VRF" и нажимаем кнопку "Добавить"(рис. 6.1.4):

Рис. 6.1.4.

Рис. 6.1.4.

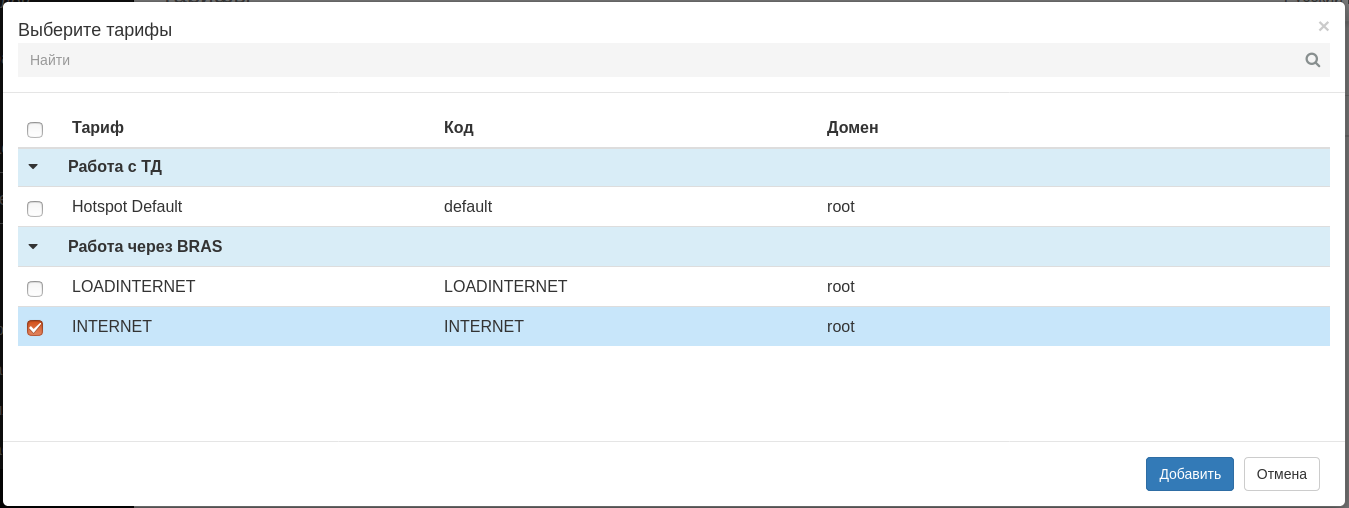

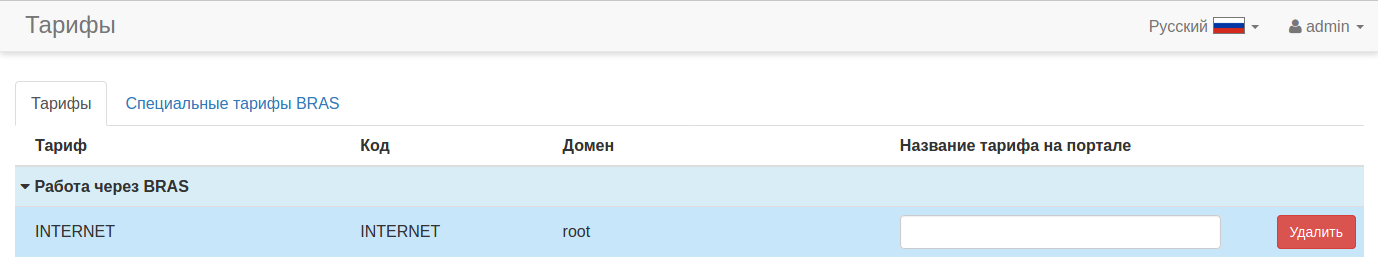

Добавляем праметры взаимодействия с BRAS в VRF, ранее определенные в таблице 3.1 и нажимаем кнопку "Сохранить". Обратим внимание, что дефолтные настройки для взаимодействия с BRAS в дефолтном VRF уже заданы.

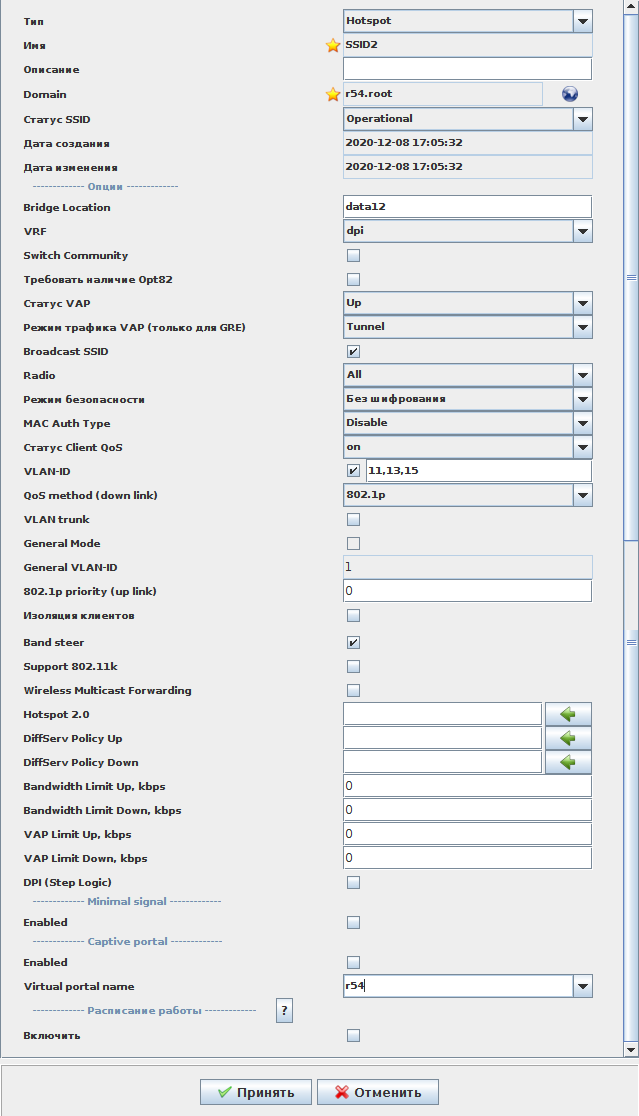

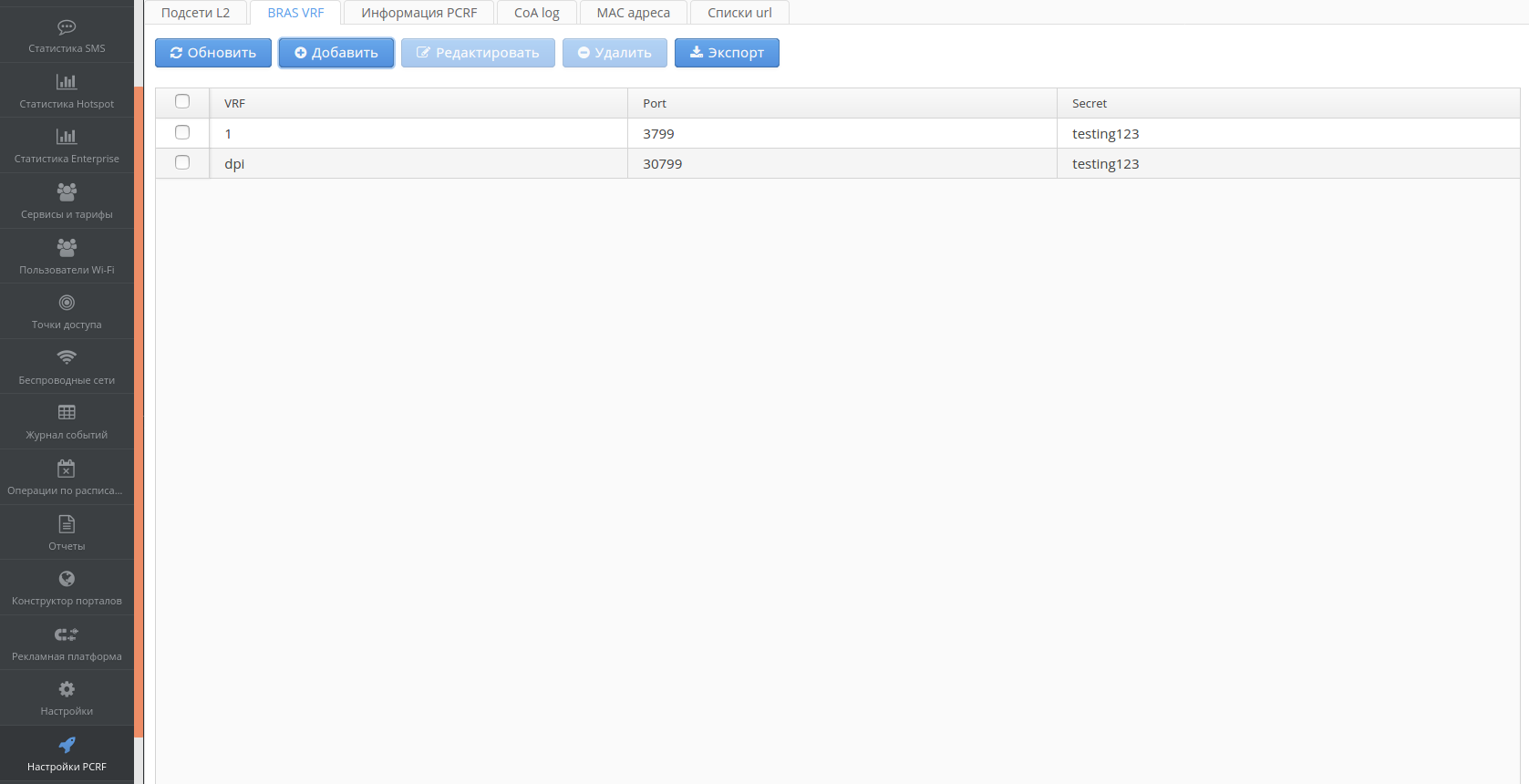

В итоге видим (рис. 6.1.5), что у нас появились настройки для взаимодействия с BRAS в VRF dpi.

Рис. 6.1.5.

Рис. 6.1.5.

При необходимости можно отметить галочкой настройку взаимодействия с BRAS в VRF и нажать кнопку "Редактировать". При этом можно будет сменить только настройку Port и Secret. Изменить наименование VRF нельзя - можно только удалить.

Если будет удален дефолтный VRF с именем "1" - он будет создан повторно при перезапуске PCRF.

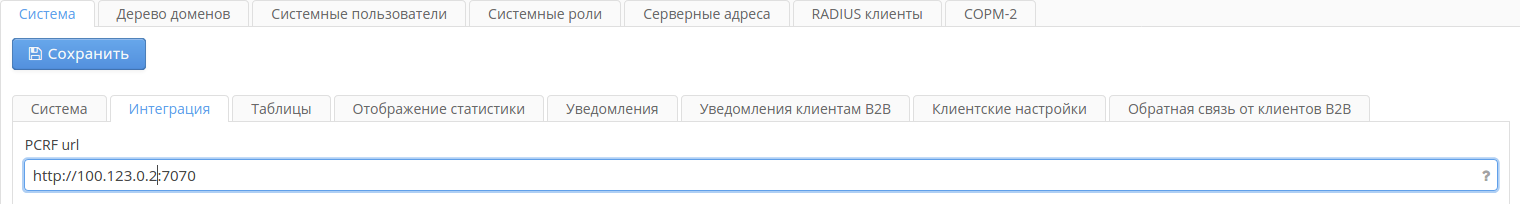

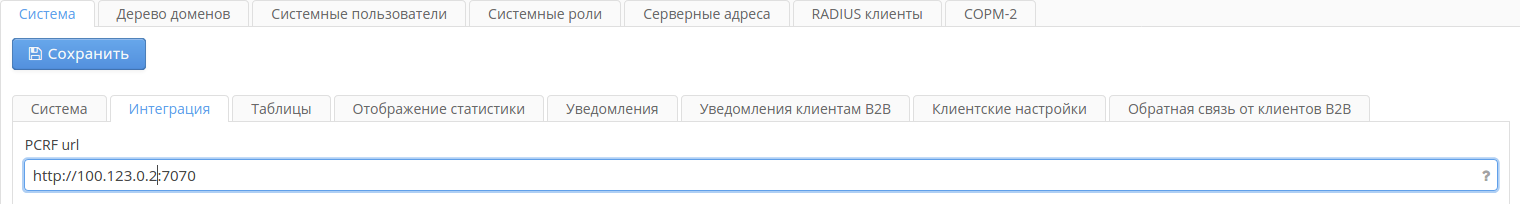

В разделе "Настройки", вкладке "Интеграция" необходимо указать корректно URL PCRF (по умолчанию это localhost с портом 7070). Это необходимо для корректного взаимодействия между PCRF и Личным Кабинетом (рис. 6.1.6):

Рис. 6.1.6.

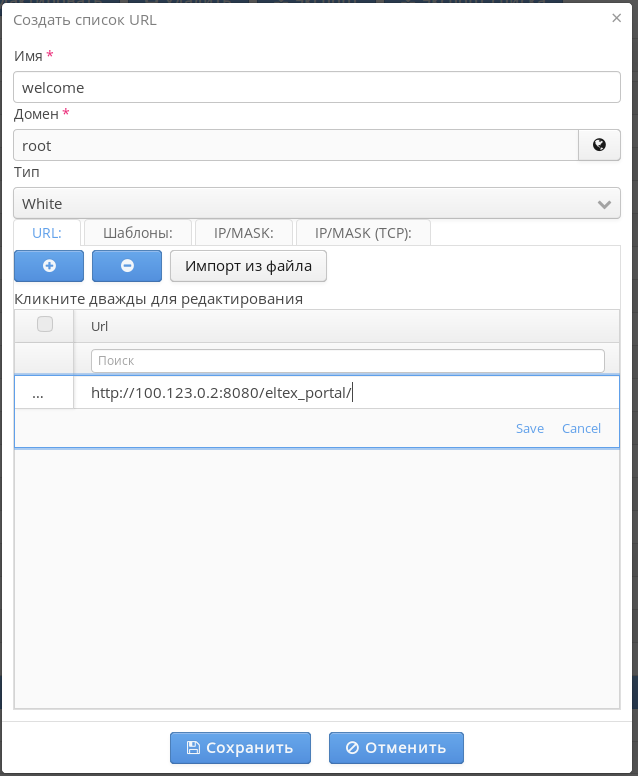

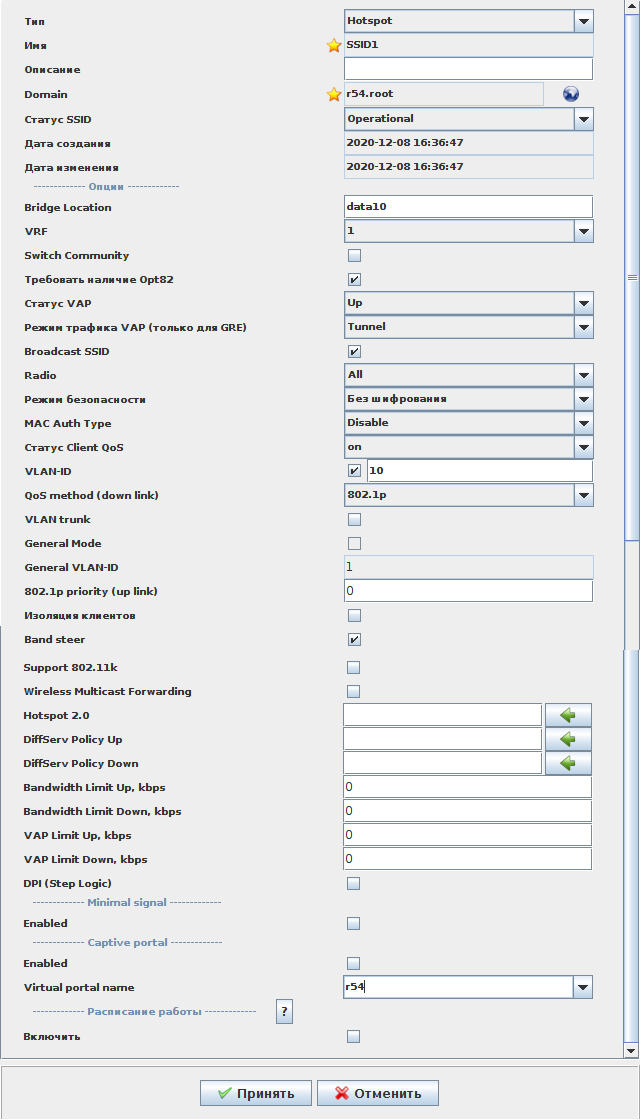

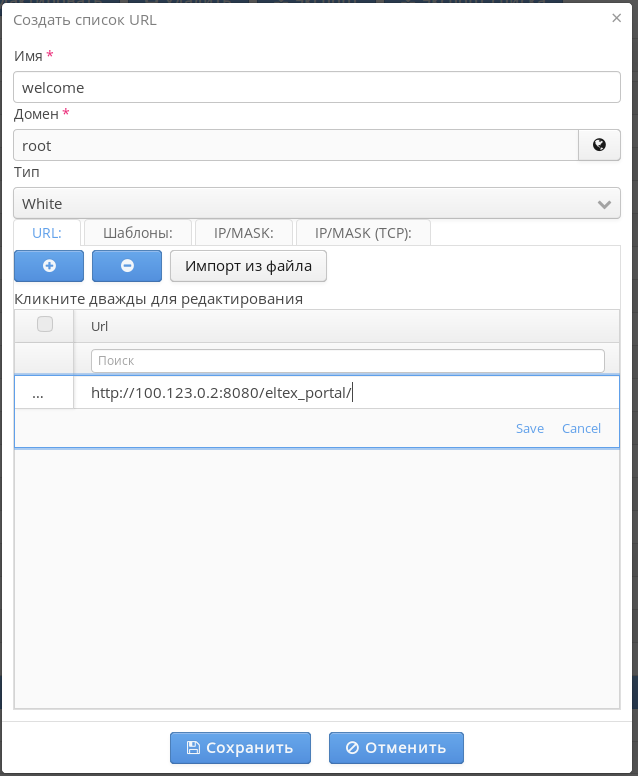

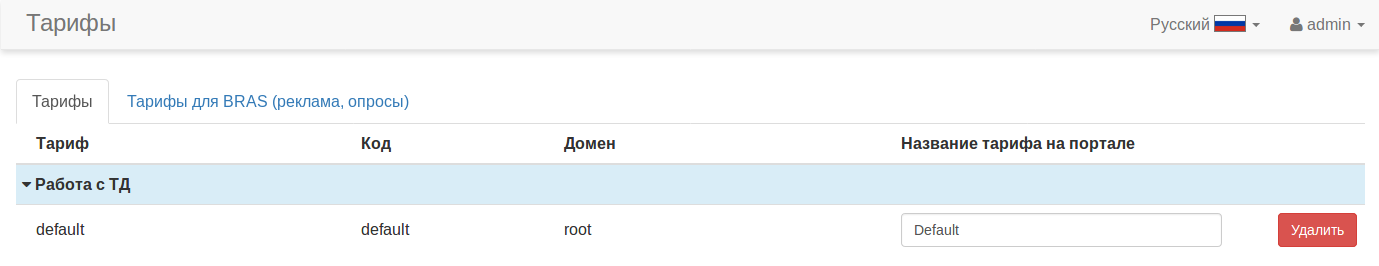

Далее в Личном кабинете и переходим в "Настройки PCRF" → "Списки URL" и нажимаем кнопку "Добавить" (рис. 6.1.7):

Рис. 6.1.7.

Задаём:

- "Имя" - welcome;

- "Домен" - root;

- "Тип" - white;

- "URL" - добавляем кнопкой

строку и в ней указываем "http://<ip адрес хоста с порталом>:8080/eltex_portal/".

строку и в ней указываем "http://<ip адрес хоста с порталом>:8080/eltex_portal/".

После чего нажимаем "Save" для сохранения строки и "Сохранить" для сохранения списка.

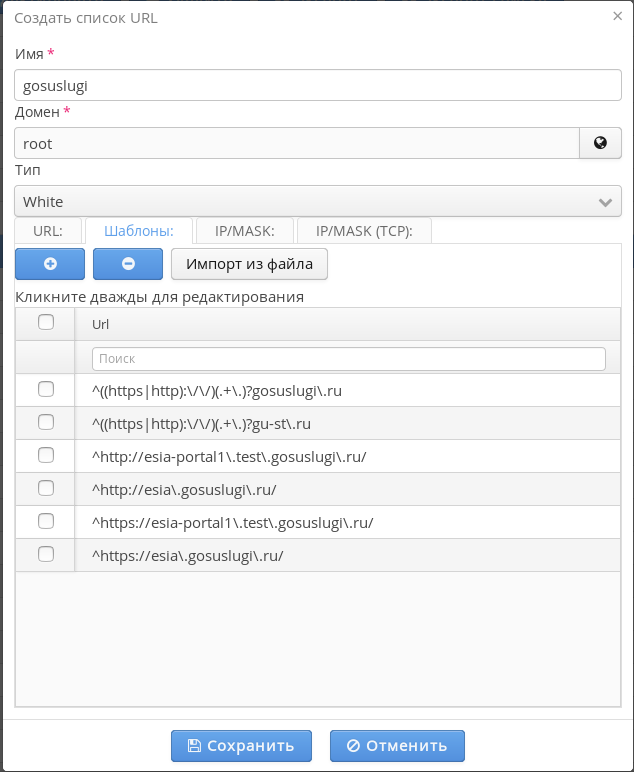

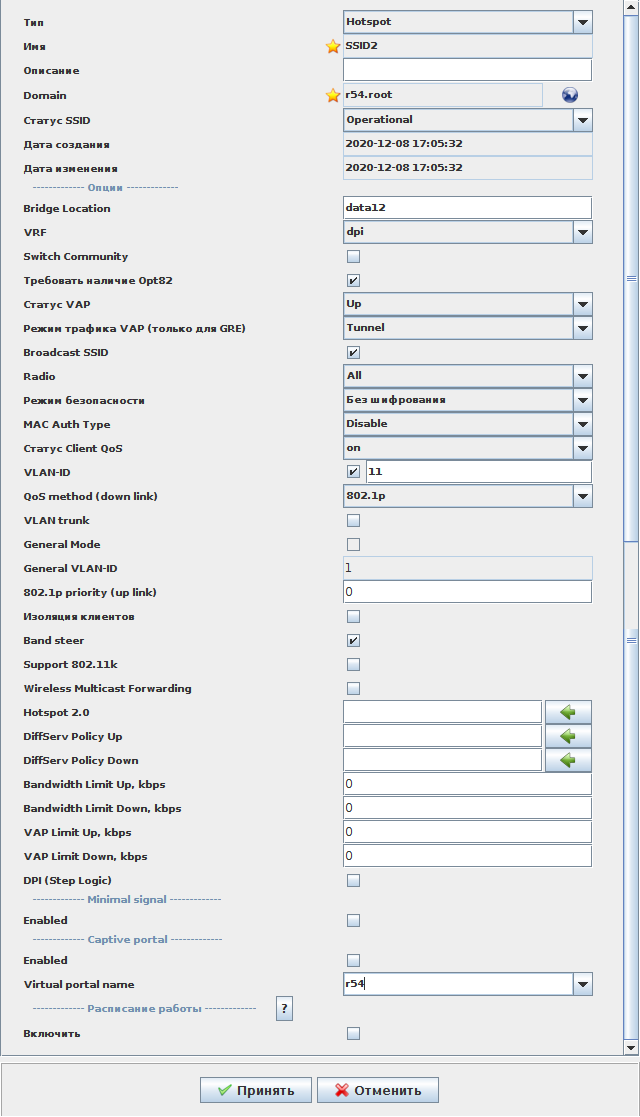

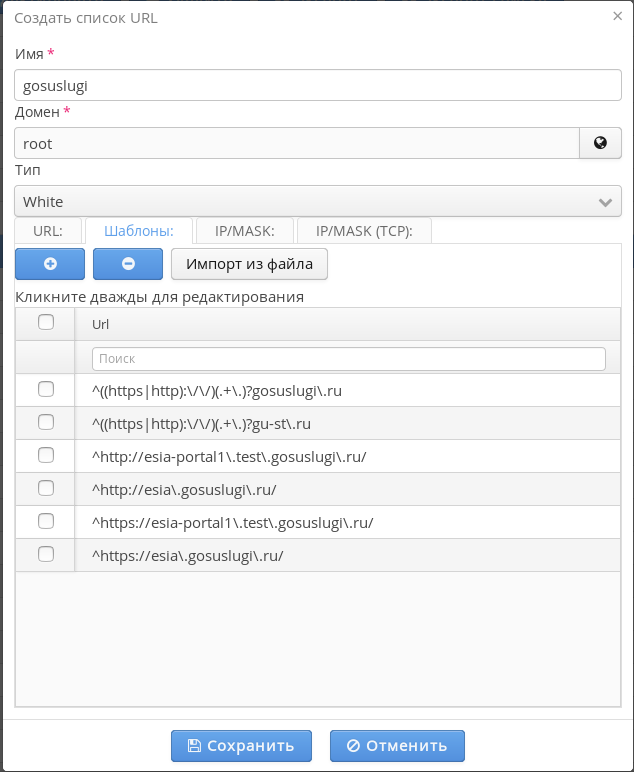

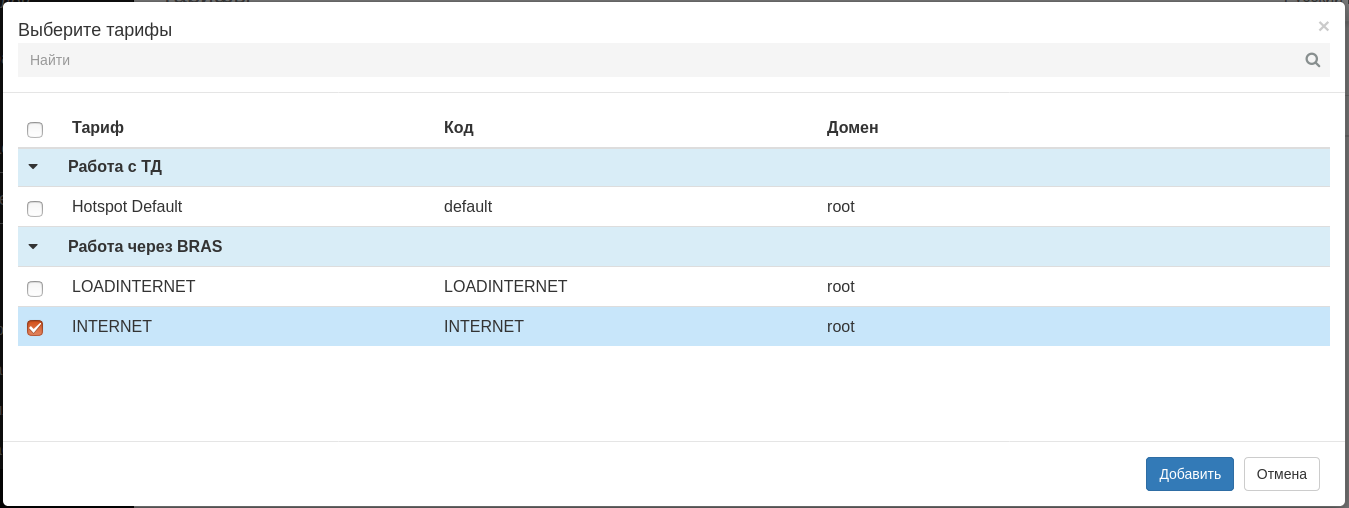

Аналогично добавляем список фильтрации gosuslugi (рис. 6.1.8), который используется в настройках BRAS filter-name remote gosuslugi:

Рис. 6.1.8

И нажимаем "Сохранить".

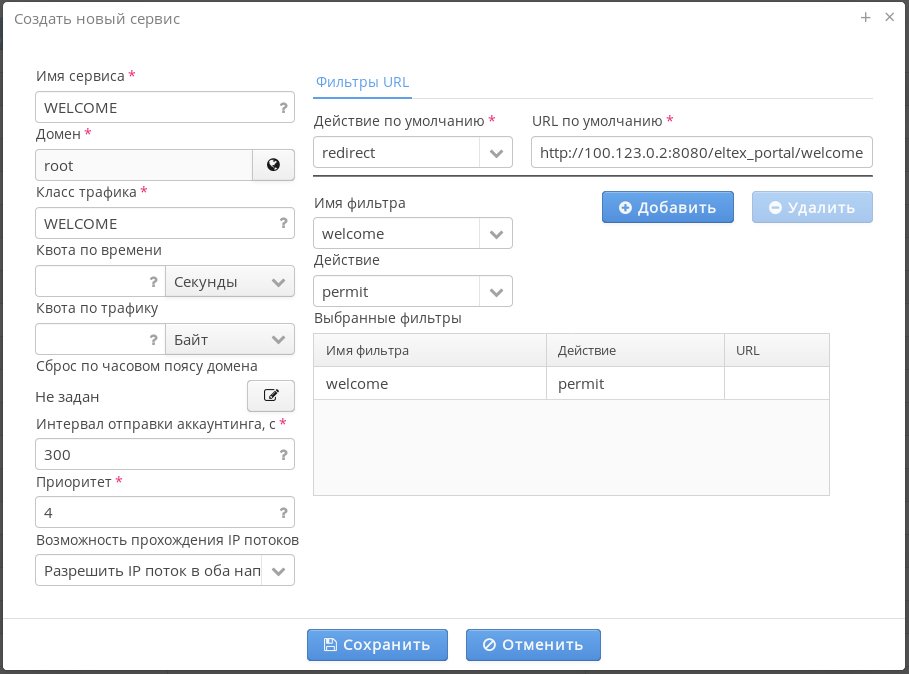

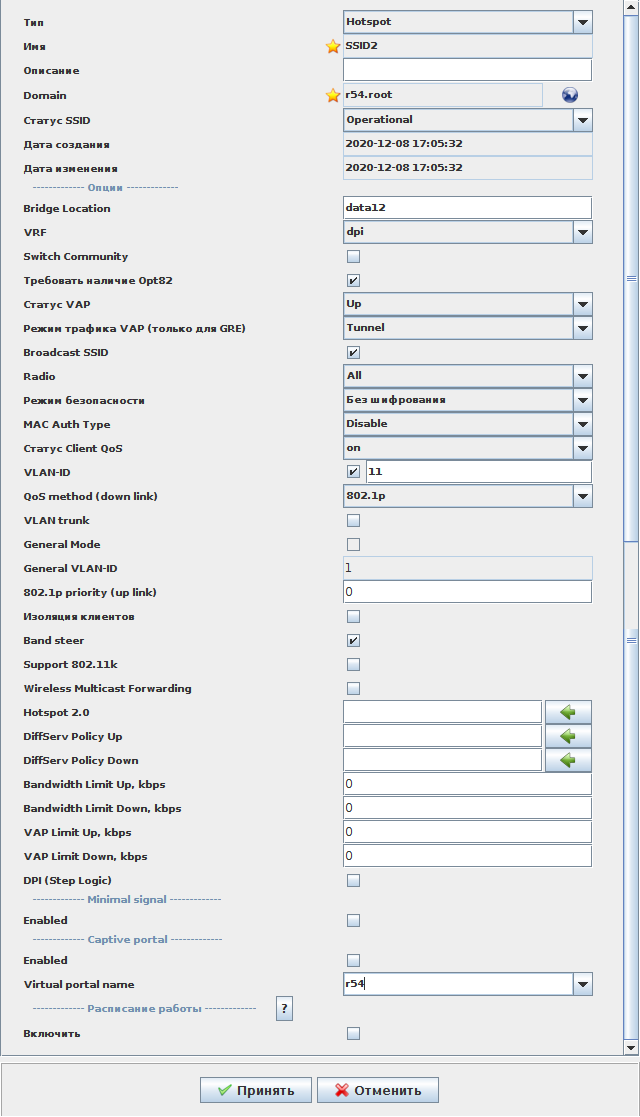

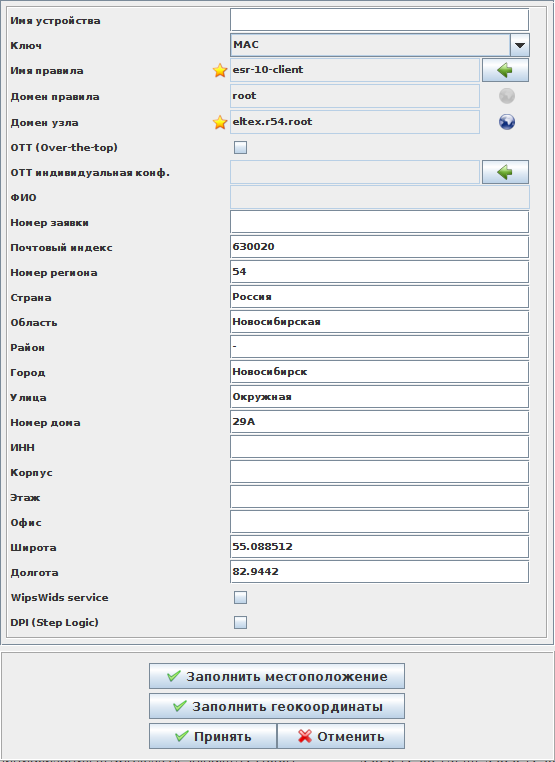

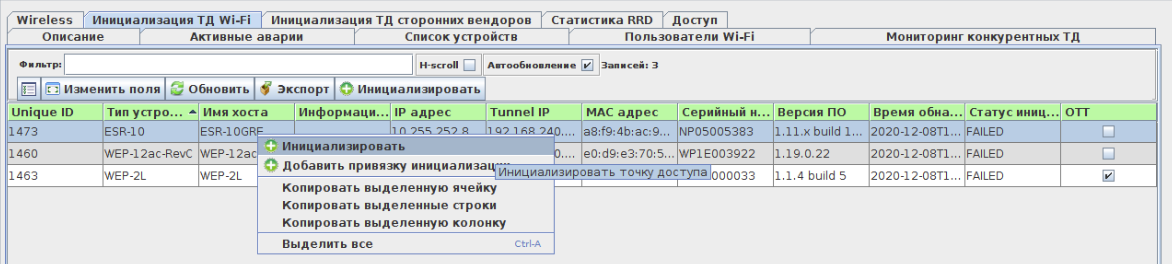

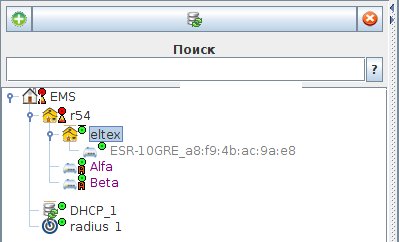

Настройка интеграции SoftWLC с ЕСИА в данном документе не рассматривается.