Общее описание

Цель задачи - обеспечить:

- Связность между клиентами, подключенными к служебному SSID-ENTERPRISE, и принтерами, подключенными к другому SSID-PRINT;

- Изоляцию офисов друг от друга, чтобы трафик не проходил между разными офисами.

Предложенное решение позволит обеспечить избирательное отключение изоляции между определенными дата саб-туннелями ТД на ESR для обеспечения прохождения трафика клиентом между ними.

Требование к версиям ПО

Требуется версия ПО ESR не ниже 1.11.0, версия SoftWLC не ниже 1.16. Специальных доработок на ТД в рамках данного функционала не выполнялось, поэтому можно использовать текущую актуальную версию ПО.

Для корректной работы функционала требуется подключение ТД по схеме L3 (используя softGRE туннели) с конфигурированием дата-туннелей по командам PCRF.

Техническое решение

Swicth Community (далее SC) - динамически формируемая по командам PCRF конфигурация на ESR, которая позволяет обеспечить прохождение трафика между дата саб-туннелями определённых ТД.

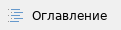

Рис. 1.

На рис. 1. представлена принципиальная схема работы SC. SC сформированы между дата саб-туннелями от 4-х различных ТД, а именно:

1) SC № 1 (Switch Community 1) сформировано между саб-туннелями SoftGRE 2.10 и SoftGRE 4.10, которые строятся от AP 1 и AP 2, находящихся в одном домене domain 1.

2) SC № 2 (Switch Community 2) сформировано между саб-туннелями SoftGRE 6.10 и SoftGRE 8.10, которые строятся от AP 3 и AP 4, находящихся в одном домене domain 2.

Таким образом:

1) Client 1 и Client 2 SSID 1 на разных ТД получат возможность обмениваться трафиком между собой в рамках SC 1.

2) Client 3 и Client 4 SSID 3 на разных ТД получат возможность обмениваться трафиком между собой в рамках SC 2.

3) Обмен трафиком Client 1 и 2 c Client 3 и невозможен.

4) Для SSID 2 и 4 SC не сформировано, поэтому для клиентов данного SSID возможен только выход Интернет, обменивается трафиком между собой они не смогут.

Ограничения реализации

- Для корректной работы функционала требуется подключение ТД по схеме L3 (используя SoftGRE туннели) с конфигурированием дата-туннелей по командам PCRF.

- Для формирование SC требуется минимум две ТД.

- Сущность SC существует только в рамках одного ESR, для ТД, подключенных к разным ESR сформировать SC невозможно.

- Привязка SSID к офису должна выполняться только по домену, другие способы выполнения привязки не допускаются.

- SC формируется по уникальной связке признаков office-doman, vlan и location. Таким образом в один SC могут быть включены SSID для ТД, размещенных в одном офисе в EMS, и SSID, у которых указаны одинаковые значения в настройках "bridge location" и "vlan".

- Для возможности обмена трафиком между клиентами одного SSID в рамках одной ТД, надо в настройках SSID отключить (убрать галочку) с пункта "Изоляция клиентов" (и выполнить "исправление привязок", чтобы настройка применилась на ТД ).

- Для обмена трафиком между двумя разными SSID, при условии, что они используют одинаковый влан, в рамках одной ТД, надо в её настройках отключить "Global isolation". Трафик между клиентами таких SSID в этом случае будет проходить между ними через ТД, не попадая на ESR.

- SC нельзя использовать в схеме включения ТД OTT.

Настройка ESR

ESR должен быть настроен для работы в схеме L3, с формированием дата-туннелей по командам PCRF. Подробнее с настройкой можно ознакомится Настройка ESR при подключении ТД через L3 сеть доступа (схема WiFi L3) и Настройка ESR в режиме wireless-controller с резервированием роутера "последней мили".

Для переключения бриджей клиентов ТД (терминирующих дата саб-туннели) надо выполнить и применить на соответствующих бриджах команду "protected-ports radius" .

bridge 10

location data10

protected-ports radius

exit

bridge 11

location data10

protected-ports radius

exit |

Внимание! При включении на бридже режима "protected-ports radius" обязательно должен быть указан "location"! |

Для моделей ESR, использующих аппаратные EoGRE (ESR-1200/1500/1700) надо дополнительно выполнить выделение и настройку internal-usage-vlan (далее IUV). Особенностью реализации аппаратных EoGRE является необходимость выделения vlan для формирования SC. Данные vlan используется исключительно в рамках одного ESR, они не должны пересекаться с другими vlan, настроенными в системе. Учитывая ограничение аппаратных саб-туннелей EoGRE в 8000 шт, использование каждой ТД минимум 2 саб-туннелей и необходимости включения в один SC минимум двух ТД, - получаем ограничение в 2000 SC. Для выделения vlan в настройках "wireless-controller" выполняем и применяем команду "internal-usage-vlan", указывая в ней список vlan, которые будут использованы для формирования SC.

wireless-controller

internal-usage-vlan 1001-2037,2500-3000,3200-3700

exit |

Внимание! Для корректной работы функционала SC на моделях ESR-1200/1500/1700, использующих аппаратную реализацию EoGRE, обязательно должен быть выделен диапазон internal-usage-vlan в достаточном количестве для формирования SC. В случае исчерпания выделенных internal-usage-vlan SC формироваться не будет! |

С версии ПО ESR 1.11.0 появилось два режима работы команды "protected-ports": "protected-ports local" - это прежний режим работы protected-ports, включающий изоляцию членов бриджа. "protected-ports radius" - режим работы, формирующий SC, по соответствующему признаку CoA, полученному от PCRF при формировании дата туннелей для ТД. Если признак не получен - то дата саб-туннель включается в соответствующий бридж и для него включается изоляция. |

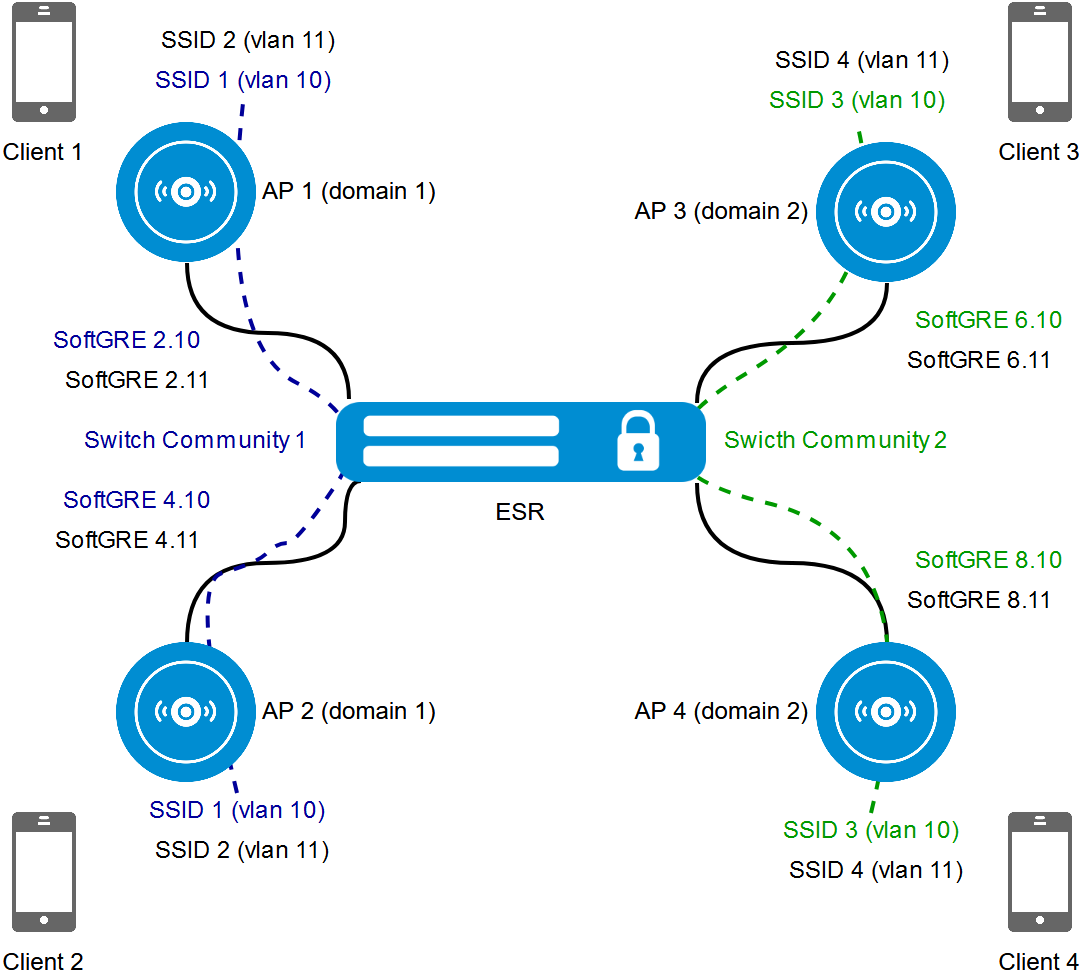

Настройка и управление со стороны EMS

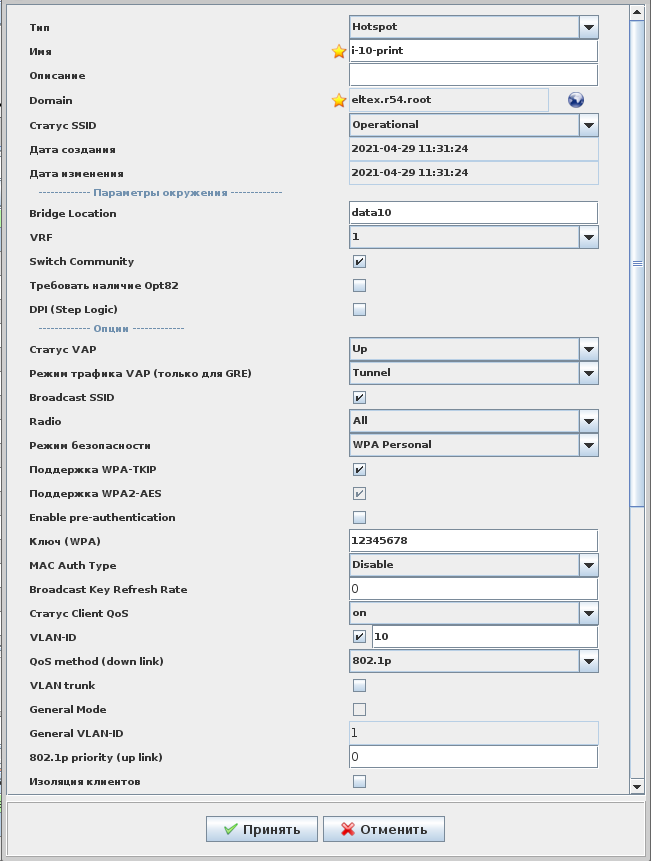

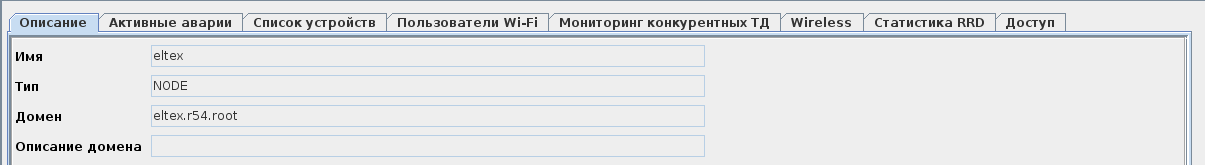

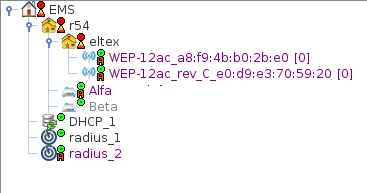

Управление SC (включение/отключение) выполняется в настройках SSID - при создании или редактировании. Создадим новый SSID: "Wireless" → "Менеджер SSID" → "Добавить SSID" (рис. 2):

Рис. 2.

Указываем настройку "Bridge, Location" такую же, как указана на бридже ESR, в который надо выполнить построение клиентского дата-туннеля. Указываем "VLAN-ID". Отмечаем галочкой включение "Switch Community" для данного SSID и нажимаем "Принять".

Так же обратим внимание, что не включена "Изоляция клиентов" в рамках данного SSID, для обеспечения возможности обмена трафиком между клиентами, подключенными к одной ТД.

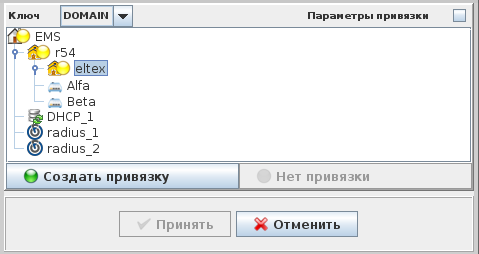

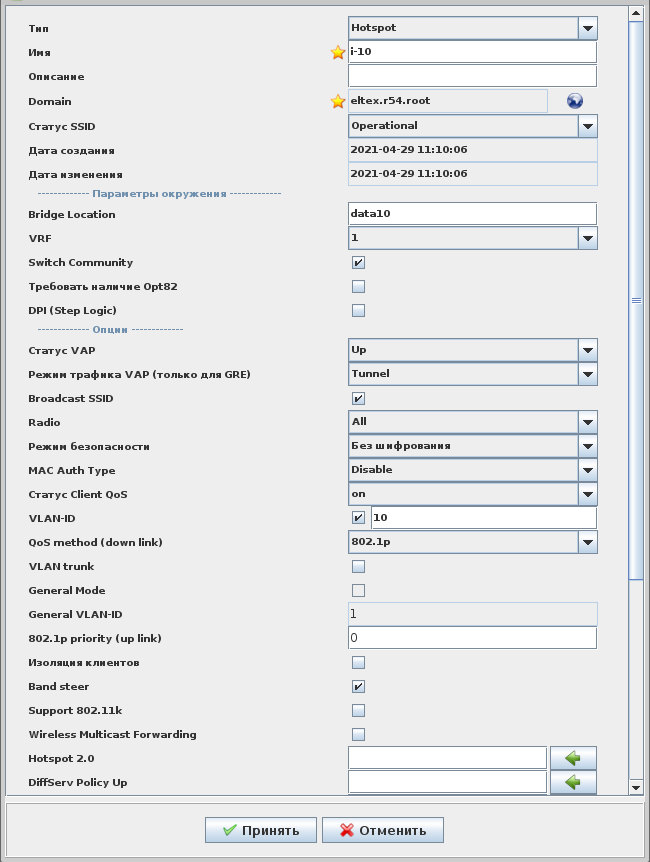

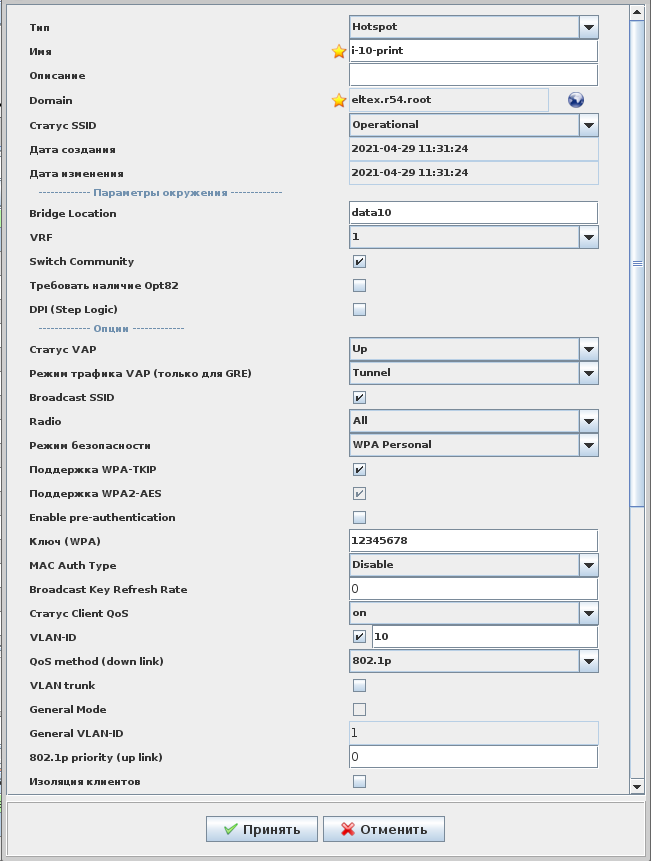

Затем встаем на SSID и нажимаем кнопку "Добавить SSID привязку" (рис. 3):

Рис. 3.

Выбираем домен, в который хотим выполнить привязку SSID, ключ привязки "DOMAIN" и нажимаем "Создать привязку".

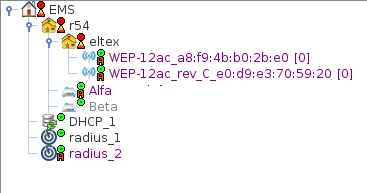

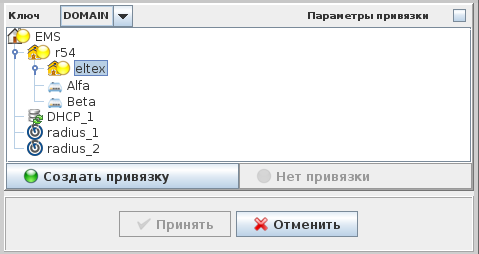

Инициализируем в указанный домен минимум две ТД (рис. 3.):

Рис. 4.

Таким образом, для данных ТД будет сформировано SC для SSID i-10.

Важно! Если выполнить привязку данного SSID в другой домен - то это будет считаться новым SC. Для ТД, инициализированных в этот другой домен будет создано отдельное SC. Если к текущему домену привязать еще один SSID, с отличающимся значением "VLAN-ID" или "Bridge, Location" и включить в его настройках SC - то для такого SSID будет создан отдельный SC и его клиенты не смогут общаться с SC другого SSID. |

Таким образом, для ESR, при поднятии дата-туннелей для ТД, признаком, что саб-туннели ТД нужно включить в определённый SC служит совпадение следующих полей CoA, полученного от PCRF:

- Domain ТД - поле "office:name=Eltex.r54.root"

- VLAN-ID подключаемого дата саб-туннеля - поле "vlan:id=10"

- Bridge, Location подключаемого саб-туннеля - поле "name=data10"

- Признак включения SC - поле "sc=1"

Если хоть один из признаков не совпадает - то формируется новый SC (при наличии поля "sc=1").

Если признак "sc" в CoA отсутствует - для такой ТД не выполняет поиск и создание SC.

Исходя из вышесказанного, для того, что бы поместить в один SC другой SSID - надо создать его с совпадающими значениями "VLAN-ID", "Bridge, Location" и так же включить на нем "Switch Community", а потом привязать его к тому же домену, что и SSID ранее.

Рис. 5.

Создадим SSID "i-10-print" (рис. 3) с настройками "VLAN-ID", "Bridge, Location" и "Switch Community" аналогичными SSID "i-10-ent", с типом авторизацией "WPA Personal".

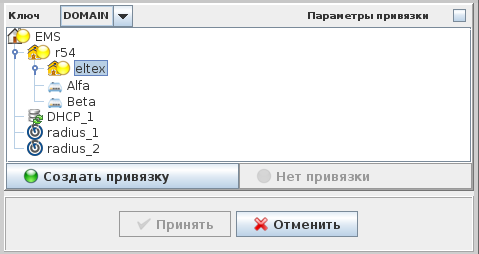

И выполним его привязку к тому же домену, что и SSID "i-10-ent" (рис. 6).

Рис. 6.

При такой конфигурации саб-туннели от ТД для SSID "i-10-ent" и "i-10-print" будут помещены в один SC. Следует понимать, что учитывая совпадения vlan-ов на ESR для каждой ТД будет поднят только один саб-туннель для двух данных SSID.

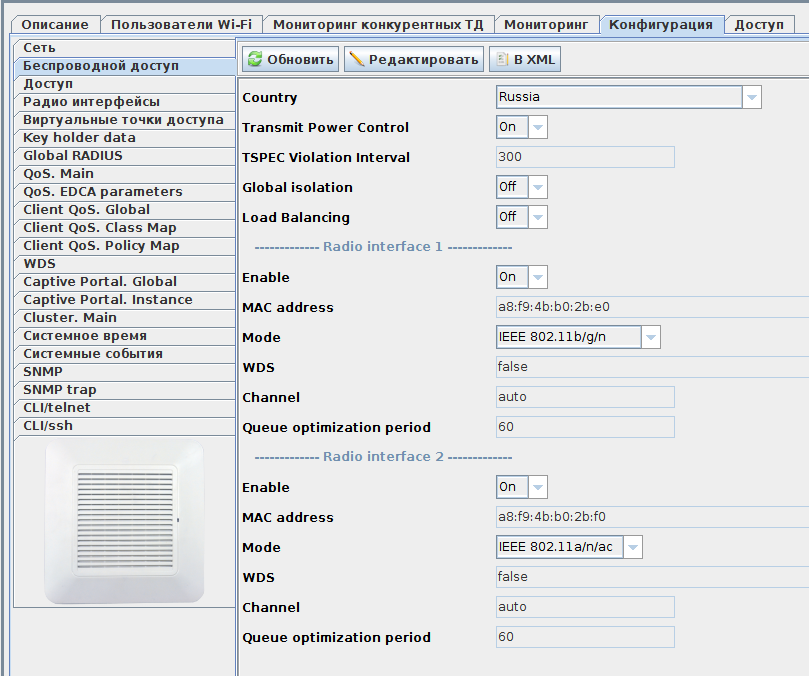

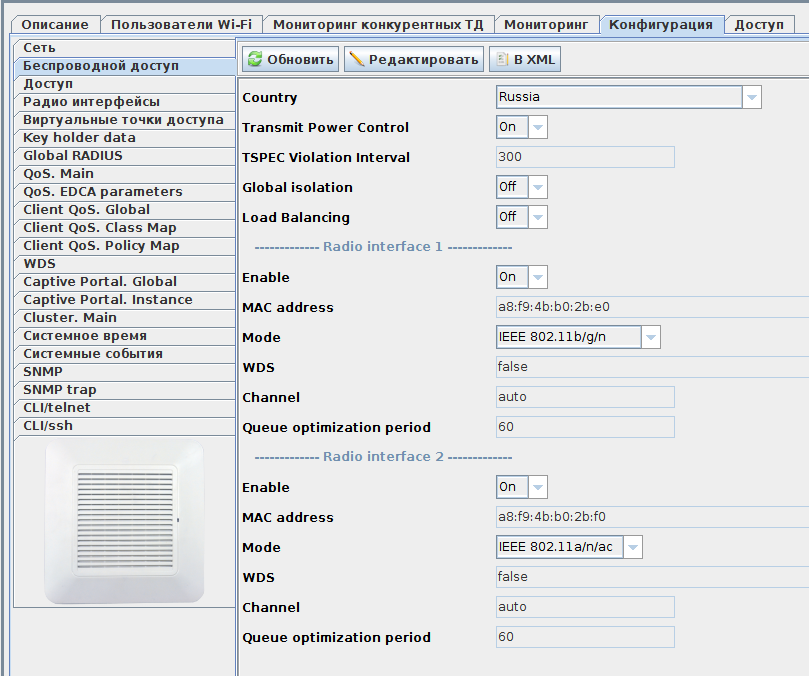

Т.к. теперь на ТД используются два разных SSID - то для обеспечения возможности прохождения трафика между разными SSID на каждой ТД, использующей функционал SC в предоставленной выше конфигурации надо отключить глобально изоляцию. Для этого встанем на ТД, выберем вкладку "Конфигурация" → "Беспроводной доступ" и установим для настройки "Global isolation" значение "off"

Для включения/отключения SC для уже существующего SSID надо выполнить включение/отключение настройки "Switch Community" в настройках SSID. При этом для всех ТД, которые находятся в узлах, к которым выполнена привязка данного SSID будет отправлена команда CoA "domain-update" на ESR (рис. 7).

Рис. 7.

Рис. 7.

При глобальном отключении изоляции отключается изоляция для всех виртуальный SSID на ТД, независимо от того, что указано в настройке отдельных SSID. При этом клиенты различных SSID, использующих одинаковый vlan смогут обмениваться трафиком между собой. Клиенты SSID, использующие разные vlan трафиком между собой обмениваться по прежнему не смогут.

Так же можно выполнить данное действие с помощью шаблона при инициализации ТД.

Просмотр информации о состоянии Switch Community на ESR

1. Для просмотра информации всех сформированных SC на ESR используется команда "show interfaces bridge switch-communities":

esr1000# show interfaces bridge switch-communities

bridge 10

Location Community Interfaces

-------------------------------- --------------------------------------- ------------------------------------------

data10 Eltex.r54.root softgre 2.10, softgre 4.10, softgre 6.10,

softgre 8.10

data10 Eltex.r54.root softgre 2.310, softgre 4.310, softgre

6.310, softgre 8.310

bridge 11

Location Community Interfaces

-------------------------------- --------------------------------------- ------------------------------------------

data11 Eltex.r54.root softgre 2.311, softgre 4.311, softgre

6.311, softgre 8.311 |

В выводе отображается номер бриджа, затем идет список SC, сформированных в нем. В колонке "Location" отображается location бриджа; "Community" - отображается домен, в котором находятся ТД, образующие SC, в колонке "Interfaces" отображается список саб-туннелей, принадлежащий данному SC.

2. Для просмотра информации о SC, содержащихся в определённом бридже, к приведенной выше команде надо добавить номер бриджа "show interfaces bridge switch-communities <номер бриджа>" :

esr1000# show interfaces bridge switch-communities 11

bridge 11

Location Community Interfaces

-------------------------------- --------------------------------------- ------------------------------------------

data11 Eltex.r54.root softgre 2.311, softgre 4.311, softgre

6.311, softgre 8.311 |

3. Для просмотра информации о SC, принадлежащих определенному домену используется команда "show interfaces bridge switch-communities community <полное название домена, в котором находятся ТД, образующие SC>":

esr1000# show interfaces bridge switch-communities

bridge 10

Location Community Interfaces

-------------------------------- --------------------------------------- ------------------------------------------

data10 Eltex.r54.root softgre 2.10, softgre 4.10, softgre 6.10,

softgre 8.10

data10 Eltex.r54.root softgre 2.310, softgre 4.310, softgre

6.310, softgre 8.310

bridge 11

Location Community Interfaces

-------------------------------- --------------------------------------- ------------------------------------------

data11 Eltex.r54.root softgre 2.311, softgre 4.311, softgre

6.311, softgre 8.311 |

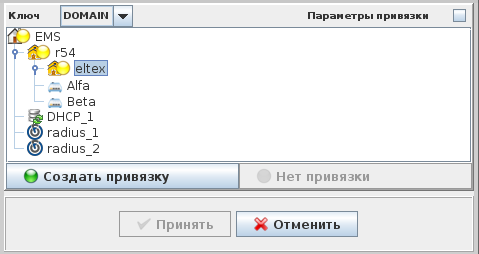

Поиск по домену является регистрозависимым, поэтому надо использовать название домена в точности, как оно обозначено в EMS (рис. 8):

Рис. 8.

4. Для поиска по шаблону предназначена команда "show interfaces bridge switch-communities community include <шаблон>":

esr1000# show interfaces bridge switch-communities

bridge 10

Location Community Interfaces

-------------------------------- --------------------------------------- ------------------------------------------

data10 Eltex.r54.root softgre 2.10, softgre 4.10, softgre 6.10,

softgre 8.10

data10 Eltex.r54.root softgre 2.310, softgre 4.310, softgre

6.310, softgre 8.310

bridge 11

Location Community Interfaces

-------------------------------- --------------------------------------- ------------------------------------------

data11 Eltex.r54.root softgre 2.311, softgre 4.311, softgre

6.311, softgre 8.311 |

Шаблон поиска является регистронезависимым.

5. Для просмотра суммарной информации о числе SC используется команда "show interfaces bridge switch-communities summary":

esr1000# show interfaces bridge switch-communities summary

Bridges Communities

---------- -----------

bridge 10 2

bridge 11 1 |

6. При использовании команд из п. 3, 4 и 5 можно в конце команды указать номер бриджа и ограничить поиск указанным бриджем:

esr1000# show interfaces bridge switch-communities community Eltex.Novosibirsk.Novosibirskaya_oblast.MRF_Sibir.Local.AllClients.root 11

bridge 11

Location Community Interfaces

-------------------------------- --------------------------------------- ------------------------------------------

data11 Eltex.r54.root softgre 2.311, softgre 4.311, softgre

6.311, softgre 8.311

esr1000# show interfaces bridge switch-communities

bridge 10

Location Community Interfaces

-------------------------------- --------------------------------------- ------------------------------------------

data10 Eltex.r54.root softgre 2.10, softgre 4.10, softgre 6.10,

softgre 8.10

data10 Eltex.r54.root softgre 2.310, softgre 4.310, softgre

6.310, softgre 8.310

esr1000# show interfaces bridge switch-communities summary 10

Bridges Communities

---------- -----------

bridge 10 2 |

|

Для просмотра состояния SC на ESR-1200/1500/1700, использующих аппаратные EoGRE используются аналогичные команды, но в выводе будет присутствовать дополнительная информация об используемом для SC IUV:

esr1200# show int bridge interfaces switch-communities

bridge 10

Location Community IUV Interfaces

-------------------------------- -------------------------------- ---- ------------------------------------------

data10 Eltex.r54.root 1008 softgre 4.10, softgre 6.10, softgre 10.10,

softgre 12.10

data10 Eltex.r54.root 1006 softgre 4.310, softgre 6.310, softgre

10.310, softgre 12.310

bridge 11

Location Community IUV Interfaces

-------------------------------- -------------------------------- ---- ------------------------------------------

data11 Eltex.r54.root 1007 softgre 4.311, softgre 6.311, softgre

10.311, softgre 12.311

|

|

Примечания

Пример конфигурации ESR (приведен пример для двух ESR-1200, использующих аппаратные туннели и использующих резервирование с помощью VRRP):

#!/usr/bin/clish

#18

hostname ALfa

ip firewall sessions allow-unknown

object-group service telnet

port-range 23

exit

object-group service ssh

port-range 22

exit

object-group service dhcp_server

port-range 67

exit

object-group service dhcp_client

port-range 68

exit

object-group service ntp

port-range 123

exit

object-group service snmp

port-range 161-162

exit

object-group service COA

port-range 3799

port-range 31812-31813

exit

object-group service bgp

port-range 179

exit

object-group service dns

port-range 53

exit

object-group service aptd

port-range 1337

exit

object-group service firewall_failover

port-range 3333

exit

object-group network SoftWLC

ip prefix 100.123.0.0/24

exit

object-group network gre_termination

ip prefix 192.168.200.48/28

exit

object-group network mgmt_AP

ip prefix 198.18.128.0/21

ip prefix 198.18.136.0/22

ip prefix 198.18.140.0/22

ip prefix 100.64.0.56/30

exit

object-group network clients_AP

ip prefix 198.18.136.0/22

ip prefix 198.18.140.0/22

exit

object-group network Admnet

ip prefix 100.123.0.0/24

ip prefix 100.110.0.0/23

ip prefix 192.168.200.48/28

ip prefix 100.64.0.40/30

exit

object-group network nets

ip prefix 10.0.0.0/8

ip prefix 192.168.0.0/16

ip prefix 172.16.0.0/12

exit

object-group network cross

ip prefix 100.64.0.32/30

ip prefix 100.64.0.40/30

ip prefix 100.64.0.48/30

ip prefix 100.64.0.56/30

exit

object-group network DNS

ip prefix 100.123.0.0/24

exit

object-group network CoA_servers

ip prefix 100.123.0.0/24

exit

aaa authentication login default radius local

radius-server timeout 10

radius-server retransmit 5

radius-server host 100.123.0.2

key ascii-text testing123

timeout 11

priority 20

source-address 198.18.128.2

auth-port 31812

acct-port 31813

retransmit 10

dead-interval 10

exit

aaa radius-profile PCRF

radius-server host 100.123.0.2

exit

das-server COA

key ascii-text testing123

port 3799

clients object-group SoftWLC

exit

aaa das-profile COA

das-server COA

exit

vlan 3

force-up

exit

vlan 10

force-up

exit

vlan 11

force-up

exit

vlan 101

force-up

exit

vlan 9

exit

security zone trusted

exit

security zone untrusted

exit

security zone gre

exit

security zone neighbour

exit

security zone user

exit

route-map out_BGP_GRE

rule 10

match ip address object-group gre_termination

action permit

exit

exit

route-map out_BGP_AP

rule 10

match ip address object-group mgmt_AP

action permit

exit

exit

route-map out_BGP_NAT

rule 10

match ip address object-group clients_AP

action permit

exit

exit

route-map in_PREF

rule 10

action permit

exit

exit

router bgp 64603

neighbor 100.64.0.33

remote-as 65001

update-source 100.64.0.34

address-family ipv4 unicast

route-map out_BGP_GRE out

enable

exit

enable

exit

neighbor 100.64.0.41

remote-as 65001

update-source 100.64.0.42

address-family ipv4 unicast

route-map out_BGP_AP out

enable

exit

enable

exit

neighbor 100.64.0.49

remote-as 65001

update-source 100.64.0.50

address-family ipv4 unicast

route-map out_BGP_NAT out

enable

exit

enable

exit

neighbor 100.64.0.58

remote-as 64603

update-source 100.64.0.57

address-family ipv4 unicast

route-map in_PREF in

next-hop-self

enable

exit

enable

exit

address-family ipv4 unicast

redistribute connected

redistribute static

exit

enable

exit

snmp-server

snmp-server system-shutdown

snmp-server community "public11" ro

snmp-server community "private1" rw

snmp-server host 100.123.0.2

exit

snmp-server enable traps

snmp-server enable traps config

snmp-server enable traps config commit

snmp-server enable traps config confirm

snmp-server enable traps environment

snmp-server enable traps environment pwrin

snmp-server enable traps environment pwrin-insert

snmp-server enable traps environment fan

snmp-server enable traps environment fan-speed-changed

snmp-server enable traps environment fan-speed-high

snmp-server enable traps environment memory-flash-critical-low

snmp-server enable traps environment memory-flash-low

snmp-server enable traps environment memory-ram-critical-low

snmp-server enable traps environment memory-ram-low

snmp-server enable traps environment cpu-load

snmp-server enable traps environment cpu-critical-temp

snmp-server enable traps environment cpu-overheat-temp

snmp-server enable traps environment cpu-supercooling-temp

snmp-server enable traps environment board-overheat-temp

snmp-server enable traps environment board-supercooling-temp

snmp-server enable traps environment sfp-overheat-temp

snmp-server enable traps environment sfp-supercooling-temp

snmp-server enable traps environment switch-overheat-temp

snmp-server enable traps environment switch-supercooling-temp

snmp-server enable traps wifi

snmp-server enable traps wifi wifi-tunnels-number-in-bridge-high

snmp-server enable traps file-operations

snmp-server enable traps file-operations successful

snmp-server enable traps file-operations failed

snmp-server enable traps file-operations canceled

snmp-server enable traps interfaces

snmp-server enable traps interfaces rx-utilization-high

snmp-server enable traps interfaces tx-utilization-high

snmp-server enable traps interfaces number-high

snmp-server enable traps bras

snmp-server enable traps bras sessions-number-high

snmp-server enable traps screen

snmp-server enable traps screen dest-limit

snmp-server enable traps screen source-limit

snmp-server enable traps screen icmp-threshold

snmp-server enable traps screen udp-threshold

snmp-server enable traps screen syn-flood

snmp-server enable traps screen land

snmp-server enable traps screen winnuke

snmp-server enable traps screen icmp-frag

snmp-server enable traps screen udp-frag

snmp-server enable traps screen icmp-large

snmp-server enable traps screen syn-frag

snmp-server enable traps screen unknown-proto

snmp-server enable traps screen ip-frag

snmp-server enable traps screen port-scan

snmp-server enable traps screen ip-sweep

snmp-server enable traps screen syn-fin

snmp-server enable traps screen fin-no-ack

snmp-server enable traps screen no-flag

snmp-server enable traps screen spoofing

snmp-server enable traps screen reserved

snmp-server enable traps screen quench

snmp-server enable traps screen echo-request

snmp-server enable traps screen time-exceeded

snmp-server enable traps screen unreachable

snmp-server enable traps screen tcp-all-flags

snmp-server enable traps entity

snmp-server enable traps entity config-change

snmp-server enable traps entity-sensor

snmp-server enable traps entity-sensor threshold

snmp-server enable traps envmon

snmp-server enable traps envmon fan

snmp-server enable traps envmon shutdown

snmp-server enable traps envmon supply

snmp-server enable traps envmon temperature

snmp-server enable traps flash

snmp-server enable traps flash insertion

snmp-server enable traps flash removal

snmp-server enable traps snmp

snmp-server enable traps snmp authentication

snmp-server enable traps snmp coldstart

snmp-server enable traps snmp linkdown

snmp-server enable traps snmp linkup

snmp-server enable traps syslog

bridge 1

description "GRE_termination"

vlan 101

security-zone gre

ip address 192.168.200.51/28

vrrp id 1

vrrp ip 192.168.200.49/32

vrrp ip 192.168.200.50/32 secondary

vrrp priority 200

vrrp group 1

vrrp preempt disable

vrrp preempt delay 150

vrrp timers garp delay 1

vrrp timers garp repeat 10

vrrp

ipv6 enable

protected-ports local

protected-ports exclude vlan

ports vrrp filtering enable

ports vrrp filtering exclude vlan

enable

exit

bridge 3

description "mgmt_AP"

vlan 3

security-zone trusted

ip address 198.18.128.2/21

ip helper-address 100.123.0.2

ip helper-address vrrp-group 1

vrrp id 3

vrrp ip 198.18.128.1/32

vrrp priority 200

vrrp group 1

vrrp preempt disable

vrrp preempt delay 150

vrrp timers garp delay 1

vrrp timers garp repeat 10

vrrp

ip tcp adjust-mss 1458

protected-ports local

protected-ports exclude vlan

ports vrrp filtering enable

ports vrrp filtering exclude vlan

enable

exit

bridge 9

description "neighbour"

vlan 9

security-zone neighbour

ip address 100.64.0.57/30

enable

exit

bridge 10

description "data1_AP"

vlan 10

security-zone user

ip address 198.18.136.2/22

ip helper-address 100.123.0.2

ip helper-address vrrp-group 1

vrrp id 10

vrrp ip 198.18.136.1/32

vrrp priority 200

vrrp group 1

vrrp preempt disable

vrrp preempt delay 150

vrrp timers garp delay 1

vrrp timers garp repeat 10

vrrp

ip tcp adjust-mss 1458

location data10

protected-ports radius

protected-ports exclude vlan

enable

exit

bridge 11

description "data2_AP"

vlan 11

security-zone user

ip address 198.18.140.2/22

ip helper-address 100.123.0.2

ip helper-address vrrp-group 1

vrrp id 11

vrrp ip 198.18.140.1/32

vrrp priority 200

vrrp group 1

vrrp preempt disable

vrrp preempt delay 150

vrrp timers garp delay 1

vrrp timers garp repeat 10

vrrp

ip tcp adjust-mss 1458

location data11

protected-ports radius

protected-ports exclude vlan

ports vrrp filtering enable

ports vrrp filtering exclude vlan

enable

exit

interface gigabitethernet 1/0/1

description "UpLink"

mode hybrid

exit

interface gigabitethernet 1/0/1.206

description "VRF_AP"

security-zone gre

ip firewall disable

ip netflow export

ip address 100.64.0.34/30

ipv6 enable

exit

interface gigabitethernet 1/0/1.208

description "VRF_CORE"

security-zone trusted

ip address 100.64.0.42/30

ipv6 enable

exit

interface gigabitethernet 1/0/1.210

description "VRF_NAT"

security-zone untrusted

ip address 100.64.0.50/30

ipv6 enable

exit

interface gigabitethernet 1/0/2

description "neighbour"

mode hybrid

switchport forbidden default-vlan

switchport general acceptable-frame-type tagged-only

switchport general allowed vlan add 3,9-11,101 tagged

exit

tunnel softgre 1

description "mgmt"

mode management

local address 192.168.200.49

default-profile

enable

exit

tunnel softgre 1.1

bridge-group 3

enable

exit

tunnel softgre 2

description "data"

mode data

local address 192.168.200.50

default-profile

enable

exit

security zone-pair gre self

rule 1

action permit

match protocol gre

enable

exit

rule 2

action permit

match protocol vrrp

enable

exit

rule 3

action permit

match protocol tcp

match destination-port aptd

enable

exit

rule 4

action permit

match protocol icmp

enable

exit

rule 10

action permit

match protocol tcp

match source-address cross

match source-port bgp

match destination-port bgp

enable

exit

exit

security zone-pair trusted self

rule 1

action permit

match protocol vrrp

enable

exit

rule 2

action permit

match protocol udp

match source-port dhcp_server

match destination-port dhcp_server

enable

exit

rule 3

action permit

match protocol udp

match source-port dhcp_client

match destination-port dhcp_server

enable

exit

rule 4

action permit

match protocol icmp

enable

exit

rule 10

action permit

match source-address SoftWLC

enable

exit

rule 11

action permit

match source-address Admnet

enable

exit

rule 20

action permit

match protocol tcp

match source-address cross

match source-port bgp

match destination-port bgp

enable

exit

exit

security zone-pair trusted trusted

rule 1

action permit

enable

exit

exit

security zone-pair user untrusted

rule 1

action permit

enable

exit

exit

security zone-pair user self

rule 1

action permit

match protocol icmp

enable

exit

rule 2

action permit

match protocol udp

match source-port dhcp_client

match destination-port dhcp_server

enable

exit

rule 4

action permit

match protocol vrrp

enable

exit

rule 5

action permit

match protocol udp

match source-port dhcp_server

match destination-port dhcp_server

enable

exit

exit

security zone-pair user trusted

rule 1

action permit

match protocol udp

match source-port dhcp_client

match destination-port dhcp_server

enable

exit

rule 2

action permit

match protocol udp

match destination-address DNS

match destination-port dns

enable

exit

exit

security zone-pair trusted user

rule 1

action permit

match protocol udp

match source-port dhcp_server

match destination-port dhcp_client

enable

exit

rule 2

action permit

match protocol udp

match source-port dhcp_server

match destination-port dhcp_server

enable

exit

rule 3

action permit

match protocol icmp

enable

exit

exit

security zone-pair trusted untrusted

rule 1

action permit

enable

exit

exit

security zone-pair gre gre

rule 1

action permit

enable

exit

exit

security zone-pair neighbour self

rule 2

action permit

match protocol tcp

match destination-port bgp

enable

exit

rule 3

action permit

match protocol udp

match destination-port firewall_failover

enable

exit

rule 4

action permit

match protocol udp

match source-port dhcp_server

exit

rule 10

action permit

match protocol gre

enable

exit

rule 20

action permit

match protocol icmp

enable

exit

rule 30

action permit

match protocol vrrp

enable

exit

rule 40

action permit

match protocol udp

match source-port dhcp_server

match destination-port dhcp_server

enable

exit

rule 50

action permit

match protocol udp

match source-port dhcp_client

match destination-port dhcp_server

enable

exit

rule 60

action permit

match source-address SoftWLC

enable

exit

rule 80

action permit

match source-address Admnet

enable

exit

rule 90

action permit

match protocol tcp

match destination-port aptd

enable

exit

rule 100

action permit

match protocol tcp

match destination-port telnet

enable

exit

exit

security zone-pair neighbour trusted

rule 10

action permit

enable

exit

exit

security zone-pair neighbour untrusted

rule 10

action permit

enable

exit

exit

security zone-pair neighbour gre

rule 10

action permit

enable

exit

exit

security zone-pair neighbour user

rule 10

action permit

match protocol udp

match source-port dhcp_server

match destination-port dhcp_client

enable

exit

exit

security zone-pair trusted neighbour

rule 10

action permit

enable

exit

exit

security zone-pair gre neighbour

rule 10

action permit

enable

exit

exit

security zone-pair user neighbour

rule 10

action permit

match protocol udp

match destination-port dns

enable

exit

rule 20

action permit

match not source-address nets

enable

exit

exit

security zone-pair untrusted self

rule 10

action permit

match protocol tcp

match source-address cross

match source-port bgp

match destination-port bgp

enable

exit

exit

security passwords history 0

ip firewall failover sync-type unicast

ip firewall failover source-address 100.64.0.57

ip firewall failover destination-address 100.64.0.58

ip firewall failover port 3333

ip firewall failover vrrp-group 1

ip firewall failover

ip dhcp-relay

wireless-controller

peer-address 100.64.0.58

nas-ip-address 198.18.128.2

data-tunnel configuration radius

keepalive mode reactive

aaa das-profile COA

aaa radius-profile PCRF

internal-usage-vlan 1001-2037,2500-3000,3200-3700

enable

exit

ip telnet server

ip ssh server

clock timezone gmt +7

ntp enable

ntp server 100.123.0.2

exit |

|

#!/usr/bin/clish

#18

hostname Beta

ip firewall sessions allow-unknown

object-group service telnet

port-range 23

exit

object-group service ssh

port-range 22

exit

object-group service dhcp_server

port-range 67

exit

object-group service dhcp_client

port-range 68

exit

object-group service ntp

port-range 123

exit

object-group service snmp

port-range 161-162

exit

object-group service COA

port-range 3799

port-range 31812-31813

exit

object-group service bgp

port-range 179

exit

object-group service dns

port-range 53

exit

object-group service aptd

port-range 1337

exit

object-group service firewall_failover

port-range 3333

exit

object-group network SoftWLC

ip prefix 100.123.0.0/24

exit

object-group network gre_termination

ip prefix 192.168.200.48/28

exit

object-group network mgmt_AP

ip prefix 198.18.128.0/21

ip prefix 198.18.136.0/22

ip prefix 198.18.140.0/22

ip prefix 100.64.0.56/30

exit

object-group network clients_AP

ip prefix 198.18.136.0/22

ip prefix 198.18.140.0/22

exit

object-group network Admnet

ip prefix 100.123.0.0/24

ip prefix 100.110.0.0/23

ip prefix 192.168.200.48/28

ip prefix 100.64.0.44/30

exit

object-group network nets

ip prefix 10.0.0.0/8

ip prefix 192.168.0.0/16

ip prefix 172.16.0.0/12

exit

object-group network cross

ip prefix 100.64.0.36/30

ip prefix 100.64.0.44/30

ip prefix 100.64.0.52/30

ip prefix 100.64.0.56/30

exit

object-group network DNS

ip address-range 8.8.8.8

ip prefix 100.123.0.0/24

exit

object-group network CoA_servers

ip prefix 100.123.0.0/24

exit

radius-server timeout 10

radius-server retransmit 5

radius-server host 100.123.0.2

key ascii-text encrypted 88B11079B9014FAAF7B9

timeout 11

priority 20

source-address 198.18.128.3

auth-port 31812

acct-port 31813

retransmit 10

dead-interval 10

exit

aaa radius-profile PCRF

radius-server host 100.123.0.2

exit

das-server COA

key ascii-text encrypted 88B11079B9014FAAF7B9

port 3799

exit

aaa das-profile COA

das-server COA

exit

vlan 3

force-up

exit

vlan 10

force-up

exit

vlan 11

force-up

exit

vlan 101

force-up

exit

vlan 9

exit

security zone trusted

exit

security zone untrusted

exit

security zone gre

exit

security zone neighbour

exit

security zone user

exit

route-map out_BGP_GRE

rule 10

match ip address object-group gre_termination

action set as-path prepend 64603 track 1

action set metric bgp 1000 track 1

action permit

exit

exit

route-map out_BGP_AP

rule 10

match ip address object-group mgmt_AP

action set as-path prepend 64603 track 1

action set metric bgp 1000 track 1

action permit

exit

exit

route-map out_BGP_NAT

rule 10

match ip address object-group clients_AP

action set as-path prepend 64603 track 1

action set metric bgp 1000 track 1

action permit

exit

exit

route-map in_PREF

rule 10

action set local-preference 20

action permit

exit

exit

router bgp 64603

neighbor 100.64.0.37

remote-as 65001

update-source 100.64.0.38

address-family ipv4 unicast

route-map out_BGP_GRE out

enable

exit

enable

exit

neighbor 100.64.0.45

remote-as 65001

update-source 100.64.0.46

address-family ipv4 unicast

route-map out_BGP_AP out

enable

exit

enable

exit

neighbor 100.64.0.53

remote-as 65001

update-source 100.64.0.54

address-family ipv4 unicast

route-map out_BGP_NAT out

enable

exit

enable

exit

neighbor 100.64.0.57

remote-as 64603

update-source 100.64.0.58

address-family ipv4 unicast

route-map in_PREF in

next-hop-self

enable

exit

enable

exit

address-family ipv4 unicast

redistribute connected

redistribute static

exit

enable

exit

snmp-server

snmp-server community "public11" ro

snmp-server community "private1" rw

snmp-server host 100.123.0.2

exit

snmp-server enable traps

snmp-server enable traps config

snmp-server enable traps config commit

snmp-server enable traps config confirm

snmp-server enable traps environment

snmp-server enable traps environment pwrin

snmp-server enable traps environment pwrin-insert

snmp-server enable traps environment fan

snmp-server enable traps environment fan-speed-changed

snmp-server enable traps environment fan-speed-high

snmp-server enable traps environment memory-flash-critical-low

snmp-server enable traps environment memory-flash-low

snmp-server enable traps environment memory-ram-critical-low

snmp-server enable traps environment memory-ram-low

snmp-server enable traps environment cpu-load

snmp-server enable traps environment cpu-critical-temp

snmp-server enable traps environment cpu-overheat-temp

snmp-server enable traps environment cpu-supercooling-temp

snmp-server enable traps environment board-overheat-temp

snmp-server enable traps environment board-supercooling-temp

snmp-server enable traps environment sfp-overheat-temp

snmp-server enable traps environment sfp-supercooling-temp

snmp-server enable traps environment switch-overheat-temp

snmp-server enable traps environment switch-supercooling-temp

snmp-server enable traps wifi

snmp-server enable traps wifi wifi-tunnels-number-in-bridge-high

snmp-server enable traps file-operations

snmp-server enable traps file-operations successful

snmp-server enable traps file-operations failed

snmp-server enable traps file-operations canceled

snmp-server enable traps interfaces

snmp-server enable traps interfaces rx-utilization-high

snmp-server enable traps interfaces tx-utilization-high

snmp-server enable traps interfaces number-high

snmp-server enable traps bras

snmp-server enable traps bras sessions-number-high

snmp-server enable traps screen

snmp-server enable traps screen dest-limit

snmp-server enable traps screen source-limit

snmp-server enable traps screen icmp-threshold

snmp-server enable traps screen udp-threshold

snmp-server enable traps screen syn-flood

snmp-server enable traps screen land

snmp-server enable traps screen winnuke

snmp-server enable traps screen icmp-frag

snmp-server enable traps screen udp-frag

snmp-server enable traps screen icmp-large

snmp-server enable traps screen syn-frag

snmp-server enable traps screen unknown-proto

snmp-server enable traps screen ip-frag

snmp-server enable traps screen port-scan

snmp-server enable traps screen ip-sweep

snmp-server enable traps screen syn-fin

snmp-server enable traps screen fin-no-ack

snmp-server enable traps screen no-flag

snmp-server enable traps screen spoofing

snmp-server enable traps screen reserved

snmp-server enable traps screen quench

snmp-server enable traps screen echo-request

snmp-server enable traps screen time-exceeded

snmp-server enable traps screen unreachable

snmp-server enable traps screen tcp-all-flags

snmp-server enable traps entity

snmp-server enable traps entity config-change

snmp-server enable traps entity-sensor

snmp-server enable traps entity-sensor threshold

snmp-server enable traps envmon

snmp-server enable traps envmon fan

snmp-server enable traps envmon shutdown

snmp-server enable traps envmon supply

snmp-server enable traps envmon temperature

snmp-server enable traps flash

snmp-server enable traps flash insertion

snmp-server enable traps flash removal

snmp-server enable traps snmp

snmp-server enable traps snmp authentication

snmp-server enable traps snmp coldstart

snmp-server enable traps snmp linkdown

snmp-server enable traps snmp linkup

snmp-server enable traps syslog

bridge 1

description "GRE_termination"

vlan 101

security-zone gre

ip address 192.168.200.52/28

vrrp id 1

vrrp ip 192.168.200.49/32

vrrp ip 192.168.200.50/32 secondary

vrrp priority 190

vrrp group 1

vrrp preempt disable

vrrp preempt delay 150

vrrp

ipv6 enable

ports vrrp filtering enable

ports vrrp filtering exclude vlan

enable

exit

bridge 3

description "mgmt_AP"

vlan 3

security-zone trusted

ip address 198.18.128.3/21

ip helper-address 100.123.0.2

ip helper-address vrrp-group 1

vrrp id 3

vrrp ip 198.18.128.1/32

vrrp priority 190

vrrp group 1

vrrp preempt disable

vrrp preempt delay 150

vrrp track-ip 100.64.0.45

vrrp track-ip interval 9

vrrp

ip tcp adjust-mss 1458

protected-ports local

protected-ports exclude vlan

ports vrrp filtering enable

ports vrrp filtering exclude vlan

enable

exit

bridge 9

description "neighbour"

vlan 9

security-zone neighbour

ip firewall disable

ip address 100.64.0.58/30

enable

exit

bridge 10

description "data1_AP"

vlan 10

security-zone user

ip firewall disable

ip address 198.18.136.3/22

ip helper-address 100.123.0.2

ip helper-address vrrp-group 1

vrrp id 10

vrrp ip 198.18.136.1/32

vrrp priority 190

vrrp group 1

vrrp preempt disable

vrrp preempt delay 150

vrrp

ip tcp adjust-mss 1458

location data10

protected-ports radius

protected-ports exclude vlan

ports vrrp filtering enable

ports vrrp filtering exclude vlan

enable

exit

bridge 11

description "data2_AP"

vlan 11

security-zone user

ip firewall disable

ip address 198.18.140.3/22

ip helper-address 100.123.0.2

ip helper-address vrrp-group 1

vrrp id 11

vrrp ip 198.18.140.1/32

vrrp priority 190

vrrp group 1

vrrp preempt disable

vrrp preempt delay 150

vrrp

ip tcp adjust-mss 1458

location data11

protected-ports radius

protected-ports exclude vlan

ports vrrp filtering enable

ports vrrp filtering exclude vlan

enable

exit

interface gigabitethernet 1/0/1.207

description "VRF_AP"

security-zone gre

ip firewall disable

ip address 100.64.0.38/30

ip tcp adjust-mss 1458

ipv6 enable

exit

interface gigabitethernet 1/0/1.209

description "VRF_CORE"

security-zone trusted

ip firewall disable

ip address 100.64.0.46/30

ip tcp adjust-mss 1458

ipv6 enable

exit

interface gigabitethernet 1/0/1.211

description "VRF_NAT"

security-zone untrusted

ip firewall disable

ip address 100.64.0.54/30

ip tcp adjust-mss 1458

ipv6 enable

exit

interface gigabitethernet 1/0/2

description "neighbour"

mode hybrid

switchport forbidden default-vlan

switchport general acceptable-frame-type tagged-only

switchport general allowed vlan add 3,9-11,101 tagged

exit

tunnel softgre 1

description "mgmt"

mode management

local address 192.168.200.49

default-profile

enable

exit

tunnel softgre 1.1

bridge-group 3

enable

exit

tunnel softgre 2

description "data"

mode data

local address 192.168.200.50

default-profile

enable

exit

security zone-pair gre self

rule 1

action permit

match protocol gre

enable

exit

rule 2

action permit

match protocol vrrp

enable

exit

rule 3

action permit

match protocol tcp

match destination-port aptd

enable

exit

rule 4

action permit

match protocol icmp

enable

exit

rule 10

action permit

match protocol tcp

match source-address cross

match source-port bgp

match destination-port bgp

enable

exit

exit

security zone-pair trusted self

rule 1

action permit

match protocol vrrp

enable

exit

rule 2

action permit

match protocol udp

match source-port dhcp_server

match destination-port dhcp_server

enable

exit

rule 3

action permit

match protocol udp

match source-port dhcp_client

match destination-port dhcp_server

enable

exit

rule 4

action permit

match protocol icmp

enable

exit

rule 10

action permit

match source-address SoftWLC

enable

exit

rule 11

action permit

match source-address Admnet

enable

exit

rule 20

action permit

match protocol tcp

match source-address cross

match source-port bgp

match destination-port bgp

enable

exit

exit

security zone-pair trusted trusted

rule 1

action permit

enable

exit

exit

security zone-pair user untrusted

rule 1

action permit

enable

exit

exit

security zone-pair user self

rule 1

action permit

match protocol icmp

enable

exit

rule 2

action permit

match protocol udp

match source-port dhcp_client

match destination-port dhcp_server

enable

exit

rule 4

action permit

match protocol vrrp

enable

exit

rule 5

action permit

match protocol udp

match source-port dhcp_server

match destination-port dhcp_server

enable

exit

exit

security zone-pair user trusted

rule 1

action permit

match protocol udp

match source-port dhcp_client

match destination-port dhcp_server

enable

exit

rule 2

action permit

match protocol udp

match destination-address DNS

match destination-port dns

enable

exit

exit

security zone-pair trusted user

rule 1

action permit

match protocol udp

match source-port dhcp_server

match destination-port dhcp_client

enable

exit

rule 2

action permit

match protocol udp

match source-port dhcp_server

match destination-port dhcp_server

enable

exit

rule 3

action permit

match protocol icmp

enable

exit

exit

security zone-pair trusted untrusted

rule 1

action permit

enable

exit

exit

security zone-pair gre gre

rule 1

action permit

enable

exit

exit

security zone-pair neighbour self

rule 2

action permit

match protocol tcp

match destination-port bgp

enable

exit

rule 3

action permit

match protocol udp

match destination-port firewall_failover

enable

exit

rule 4

action permit

match protocol udp

match source-port dhcp_server

exit

rule 10

action permit

match protocol gre

enable

exit

rule 20

action permit

match protocol icmp

enable

exit

rule 30

action permit

match protocol vrrp

enable

exit

rule 40

action permit

match protocol udp

match source-port dhcp_server

match destination-port dhcp_server

enable

exit

rule 50

action permit

match protocol udp

match source-port dhcp_client

match destination-port dhcp_server

enable

exit

rule 60

action permit

match source-address SoftWLC

enable

exit

rule 80

action permit

match source-address Admnet

enable

exit

rule 90

action permit

match protocol tcp

match destination-port aptd

enable

exit

rule 100

action permit

match protocol tcp

match destination-port telnet

enable

exit

exit

security zone-pair neighbour trusted

rule 10

action permit

enable

exit

exit

security zone-pair neighbour untrusted

rule 10

action permit

enable

exit

exit

security zone-pair neighbour gre

rule 10

action permit

enable

exit

exit

security zone-pair neighbour user

rule 10

action permit

match protocol udp

match source-port dhcp_server

match destination-port dhcp_client

enable

exit

exit

security zone-pair trusted neighbour

rule 10

action permit

enable

exit

exit

security zone-pair gre neighbour

rule 10

action permit

enable

exit

exit

security zone-pair user neighbour

rule 10

action permit

match protocol udp

match destination-port dns

enable

exit

rule 20

action permit

match not source-address nets

enable

exit

exit

security zone-pair untrusted self

rule 10

action permit

match protocol tcp

match source-address cross

match source-port bgp

match destination-port bgp

enable

exit

exit

security passwords history 0

ip firewall failover sync-type unicast

ip firewall failover source-address 198.18.128.3

ip firewall failover destination-address 100.64.0.57

ip firewall failover port 3333

ip firewall failover

ip dhcp-relay

wireless-controller

peer-address 100.64.0.57

nas-ip-address 198.18.128.3

vrrp-group 1

data-tunnel configuration radius

keepalive mode reactive

aaa das-profile COA

aaa radius-profile PCRF

internal-usage-vlan 1001-2037,2500-3000,3200-3700

enable

exit

ip telnet server

ip ssh server

clock timezone gmt +7

ntp enable

ntp server 100.123.0.2

exit

|

|

![]()

Рис. 7.

Рис. 7.