Управление интерфейсами

Настройка VLAN

VLAN (англ. Virtual Local Area Network) — логическая («виртуальная») локальная сеть, представляет собой группу устройств, которые взаимодействуют между собой на канальном уровне независимо от их физического местонахождения. Работа VLAN основана на использовании дополнительных полей Ethernet-заголовка согласно стандарту 802.1q. По сути, VLAN изолирует широковещательный домен путем ограничения коммутации Ethernet-фреймов только с одинаковым VLAN-ID в Ethernet-заголовке.

Алгоритм настройки

Шаг | Описание | Команда | Ключи |

|---|---|---|---|

1 | Создать VLAN. | esr(config)# vlan <VID> | <VID> – идентификатор VLAN, задаётся в диапазоне [2..4094]. Также есть возможность создания нескольких vlan (через запятую), диапазона vlan (через дефис) или комбинированная запись содержащая запятые и дефисы. |

2 | Задать имя vlan (не обязательно). | esr(config-vlan)# name <vlan-name> | <vlan-name> – до 255 символов. |

3 | Отключить отслеживание состояния интерфейсов, на которых разрешена обработка Ethernet-фреймов данного VLAN (не обязательно). | esr(config-vlan)# force-up | |

4 | Отключить обработку входящих не тегированных Ethernet-фреймов на основе таблицы коммутации VLAN'а по умолчанию (VLAN-ID – 1) (не обязательно). | esr(config-if-gi)# switchport forbidden default-vlan | |

5 | Установить режим работы физического интерфейса в L2-режим. | esr(config-if-gi)# mode switchport | |

| 6 | Установить комбинированный режим работы физического интерфейса. | esr(config-if-gi)# mode hybrid | Допустимо только для ESR-1000/1200/1500/1511 |

7 | Задать режим работы L2-интерфейса. | esr(config-if-gi)# switchport access | Только для ESR-10/12V(F)/14VF/20/21/100/200/3100. Данный режим является режимом по умолчанию и не отображается в конфигурации. |

esr(config-if-gi)# switchport trunk | Только для ESR-10/12V(F)/14VF/20/21/100/200/3100. | ||

esr(config-gi)# switchport general | Только для ESR-1000/1200/1500/1511 Данный режим является режимом по умолчанию и не отображается в конфигурации. | ||

| 8 | Настроить список VLAN на интерфейсе в тегированном режиме. | esr(config-if-gi)# switchport trunk allowed vlan add <VID> | Для ESR-10/12V(F)/14VF/20/21/100/200/3100. <VID> – идентификатор VLAN, задаётся в диапазоне [2..4094]. |

esr(config-if-gi)# switchport general allowed vlan add <VID> tagged | Для ESR-1000/1200/1500/1511 <VID> – идентификатор VLAN, задаётся в диапазоне [2..4094]. | ||

| 9 | Настроить VLAN на интерфейсе в нетегированном режиме (не обязательно). | esr(config-if-gi)# switchport trunk native-vlan <VID> | Для ESR-10/12V(F)/14VF/20/21/100/200/3100. <VID> – идентификатор VLAN, задаётся в диапазоне [2..4094]. |

esr(config-if-gi)# switchport general allowed vlan add <VID> untagged | Для ESR-1000/1200/1500/1511 <VID> – идентификатор VLAN, задаётся в диапазоне [2..4094]. | ||

| 10 | Разрешить на интерфейсе обработку Ethernet-фреймов всех созданных на маршрутизаторе VLAN (не обязательно). | esr(config-if-gi)# switchport trunk allowed vlan auto-all | Только для ESR-10/12V(F)/14VF/20/21/100/200/3100. |

esr(config-if-gi)# switchport general allowed vlan auto-all | Только для ESR-1000/1200/1500/1511 |

Пример настройки 1. Удаление VLAN с интерфейса

Задача:

На основе заводской конфигурации удалить из VLAN 2 порт gi1/0/1.

Решение:

Удалим VLAN 2 с порта gi1/0/1:

esr(config)# interface gi 1/0/1

esr(config-if-gi)# switchport general allowed vlan remove 2 untagged

esr(config-if-gi)# no switchport general pvid Пример настройки 2. Разрешение обработки VLAN в тегированном режиме

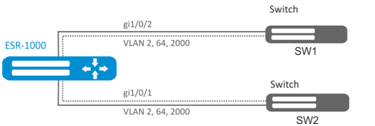

Задача:

Настроить порты gi1/0/1 и gi1/0/2 для передачи и приема пакетов в VLAN 2, VLAN 64, VLAN 2000.

Решение:

Создадим VLAN 2, VLAN 64, VLAN 2000 на ESR-1000:

esr-1000(config)# vlan 2,64,2000 Пропишем VLAN 2, VLAN 64, VLAN 2000 на порт gi1/0/1-2:

esr-1000(config)# interface gi1/0/1

esr-1000(config-if-gi)# mode switchport

esr-1000(config-if-gi)# switchport forbidden default-vlan

esr-1000(config-if-gi)# switchport general allowed vlan add 2,64,2000 taggedПример настройки 3. Разрешение обработки VLAN в тегированном и не тегированном режиме

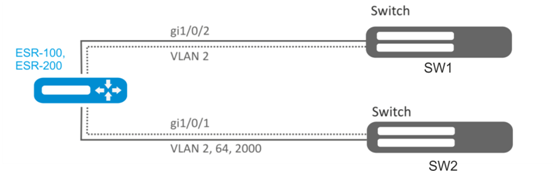

Задача:

Настроить порты gi1/0/1 для передачи и приема пакетов в VLAN 2, VLAN 64, VLAN 2000 в режиме trunk, настроить порт gi1/0/2 в режиме access для VLAN 2 на ESR-100/ESR-200.

Решение:

Создадим VLAN 2, VLAN 64, VLAN 2000 на ESR-100/ESR-200:

esr(config)# vlan 2,64,2000Пропишем VLAN 2, VLAN 64, VLAN 2000 на порт gi1/0/1:

esr(config)# interface gi1/0/1

esr(config-if-gi)# mode switchport

esr(config-if-gi)# switchport forbidden default-vlan

esr(config-if-gi)# switchport mode trunk

esr(config-if-gi)# switchport trunk allowed vlan add 2,64,2000 Пропишем VLAN 2 на порт gi1/0/2:

esr(config)# interface gi1/0/2

esr(config-if-gi)# mode switchport

esr(config-if-gi)# switchport access vlan 2Настройка LLDP

Link Layer Discovery Protocol (LLDP) — протокол канального уровня, позволяющий сетевому оборудованию оповещать оборудование, работающее в локальной сети, о своём существовании и передавать ему свои характеристики, а также получать от него аналогичные сведения.

Алгоритм настройки

| Шаг | Описание | Команда | Ключи |

|---|---|---|---|

1 | Активировать LLDP на маршрутизаторе. | esr(config)# lldp enable | |

2 | Включить прием и обработку LLDPDU на физическом интерфейсе. | esr(config-if-gi)# lldp receive | |

3 | Включить отправку LLDPDU на физическом интерфейсе. | esr(config-if-gi)# lldp transmit | |

8 | Установить период отправки LLDPDU (не обязательно). | esr(config)# lldp timer <SEC> | <SEC> – период времени в секундах, принимает значение [1..32768]. Значение по умолчанию: 30 |

4 | Установить период, в течение которого маршрутизатор хранит информацию, полученную по LLDP (не обязательно). | esr(config)# lldp hold-multiplier <SEC> | <SEC> – период времени в секундах, принимает значение [1..10]. Значение по умолчанию: 4 |

5 | Установить IP-адрес, который будет передаваться в LLDP TLV в качестве management-address (не обязательно). | esr(config)# lldp management-address <ADDR> | <ADDR> – IP-адрес, задается в виде AAA.BBB.CCC.DDD, где каждая часть принимает значения [0..255]. По умолчанию задается один из существующих |

6 | Установить поле system-description, которое будет передаваться в LLDP TLV в качестве system-description (не обязательно). | esr(config)# lldp system-description <DESCRIPTION> | <DESCRIPION> – описание системы, задаётся строкой до 255 символов. По умолчанию содержит информацию о модели и версии ПО маршрутизатора. |

7 | Установить поле system-name, которое будет передаваться в LLDP TLV в качестве system-name (не обязательно). | esr(config)# lldp system-name <NAME> | <NAME> – имя системы, задается строкой до 255 символов. По умолчанию совпадает с заданным hostname |

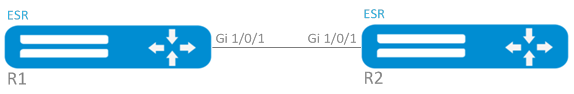

Пример настройки

Задача:

Организовать обмен и обработку LLDPDU между маршрутизаторами ESR-1 и ESR-2.

Решение:

Конфигурирование R1

Включим LLDP глобально на маршрутизаторе:esr(config)# lldp enableCODEВключим прием и отправку LLDPDU на интерфейсе gi 1/0/1.

esr(config)# interface gigabitethernet 1/0/1 esr(config-if-gi)# lldp receive esr(config-if-gi)# lldp transmitCODE- Конфигурирование R2

Включим LLDP глобально на маршрутизаторе:

esr(config)# lldp enableCODEВключим прием и отправку LLDPDU на интерфейсе gi 1/0/1.

esr(config)# interface gigabitethernet 1/0/1 esr(config-if-gi)# lldp receive esr(config-if-gi)# lldp transmitCODEОбщую информацию по LLDP соседям можно посмотреть командой:

esr# show lldp neighborsCODEПодробную информацию по соседу конкретного интерфейса можно посмотреть командой:

esr# show lldp neighbors gigabitethernet 1/0/1CODEОбщую статистику по LLDP можно посмотреть командой:

esr# show lldp statisticsCODE

Настройка LLDP MED

LLDP MED — расширение стандарта LLDP, которое позволяет передавать сетевые политики: VLAN ID, DSCP, priority.

Алгоритм настройки

Шаг | Описание | Команда | Ключи |

|---|---|---|---|

1 | Активировать LLDP на маршрутизаторе | esr(config)# lldp enable | |

2 | Включить отправку LLDPDU на физическом интерфейсе. | esr(config-if-gi)# lldp transmit | |

3 | Активировать расширение MED LLDP на маршрутизаторе | esr(config)# lldp med fast-start enable | |

4 | Создать сетевую политику. | esr(config)# network-policy <NAME> | <NAME> – имя network-policy, задается строкой до 31 символа. |

5 | Указать тип приложения. | esr(config-net-policy)# application <APP_TYPE> | <APP-TYPE> – тип приложения, для которого будет срабатывать network-policy. Принимает значения:

|

6 | Установить значение DSCP (не обязательно). | esr(config-net-policy)# dscp <DSCP> | <DSCP> – значение кода DSCP, принимает значения в диапазоне [0..63]. |

7 | Установить значение COS (не обязательно). | esr(config-net-policy)# priority <PRIORITY> | <COS> – значение приоритета, принимает значения:

|

8 | Установить значение VLAN ID. | esr(config-net-policy)# vlan <VID> [tagged] | <VID> – идентификационный номер VLAN, принимает значения [1…4094];

|

9 | Установить сетевую политику на интерфейс. | esr(config-if-gi)# lldp network-policy <NAME> | <NAME> – имя network-policy, задается строкой до 31 символа. |

Пример настройки Voice VLAN

Voice VLAN — VLAN ID, при получении которого IP-телефон переходит в режим trunk с заданным VLAN ID для приема и отправки VoIP-трафика. Передача VLAN ID осуществляется посредством расширения MED протокола LLDP.

Задача:

Необходимо разделить трафик телефонии и данных по разным VLAN, vid 10 для данных и vid 20 для телефонии, и настроить отправку Voice VLAN с порта gi 1/0/1 ESR. При этом на IP-телефоне должен поддерживаться и быть включен Voice VLAN.

Решение:

Предварительно необходимо создать VLAN 10 и 20 и настроить интерфейс gi 1/0/1 в режиме trunk:

esr(config)# vlan 10,20

esr(config-vlan)# exit

esr(config)# interface gigabitethernet 1/0/1

esr(config-if-gi)# mode switchport

esr(config-if-gi)# switchport mode trunk

esr(config-if-gi)# switchport trunk allowed vlan add 10,20

esr(config-if-gi)# exitВключим LLDP и поддержку MED в LLDP глобально на маршрутизаторе:

esr(config)# lldp enable

esr(config)# lldp med fast-start enableСоздадим и настроим сетевую политику таким образом, чтобы для приложения voice указывался VLAN ID 20:

esr(config)# network-policy VOICE_VLAN

esr(config-net-policy)# application voice

esr(config-net-policy)# vlan 20 tagged

esr(config-net-policy)# exitНастроим LLDP на интерфейсе и установим на него сетевую политику:

esr(config)# interface gigabitethernet 1/0/1

esr(config-if-gi)# lldp transmit

esr(config-if-gi)# lldp receive

esr(config-if-gi)# lldp network-policy VOICE_VLAN

esr(config-if-gi)# exitНастройка терминации на саб-интерфейсе

Для терминирования Ethernet-фреймов конкретного VLAN на определенном физическом интерфейсе необходимо создать саб-интерфейс с указанием номера VLAN, фреймы которого будут терминироваться. При создании двух саб-интерфейсов с одинаковыми VLAN, но на разных физических/агрегированных интерфейсах, коммутация Ethernet-фреймов между данными саб-интерфейсами будет невозможна т.к. сегменты за пределами саб-интерфейсов будут являться отдельными широковещательными доменами. Для обмена данными между абонентами разных саб-интерфейсов (даже с одинаковым VLAN-ID) будет использоваться маршрутизация, т.е. обмен данными будет происходить на третьем уровне модели OSI.

Алгоритм настройки

Шаг | Описание | Команда | Ключи |

|---|---|---|---|

1 | Создать саб-интерфейс физического интерфейса (возможно только если физичесикий интерфейс в режиме routeport или hybrid). | esr(config)# interface gigabitethernet <PORT>.<S-VLAN> или interface tengigabitethernet <PORT>.<S-VLAN> или interface port-channel <CH>.<S-VLAN> | <PORT> – номер физического интерфейса. <CH> – номер агрегированного интерфейса. <S-VLAN> – идентификатор создаваемого S-VLAN. Если физический интерфейс включен в bridge-group, создать саб-интерфейс будет невозможно. |

2 | Задать описание саб-интерфейса (не обязательно). | esr(config-subif)# description <DESCRIPTION> | <DESCRIPTION> – описание интерфейса, задаётся строкой до 255 символов. |

3 | Указать экземпляр VRF, в котором будет работать данный саб-интерфейс (не обязательно). | esr(config-subif)# ip vrf forwarding <VRF> | <VRF> – имя VRF, задается строкой до 31 символа. |

| 4 | Указать IPv4/IPv6-адрес и маску подсети для конфигурируемого интерфейса или включить получение IP-адреса динамически. | esr(config-subif)# ip address <ADDR/LEN> | <ADDR/LEN> – IP-адрес и длина маски подсети, задаётся в виде AAA.BBB.CCC.DDD/EE, где каждая часть AAA – DDD принимает значения [0..255] и EE принимает значения [1..32]. Дополнительные функции IPv4-адресации см. в разделе Настройка IP-адресации. |

esr(config-subif)# ipv6 address <IPV6-ADDR/LEN> | <IPV6-ADDR/LEN> – IP-адрес и префикс подсети, задаётся в виде X:X:X:X::X/EE, где каждая часть X принимает значения в шестнадцатеричном формате [0..FFFF] и EE принимает значения [1..128]. Можно указать несколько UIPv4/IPv6-адресов перечислением через запятую. Может быть назначено до 8 IPv4/IPv6-адресов на интерфейс. | ||

esr(config-subif)# ip address dhcp | Дополнительные функции при работе DHCP-клиента см. в разделе Управление DHCP-клиентом. | ||

5 | Отключить на интерфейсе функции Firewall или включить интерфейс в зону безопасности (см. раздел Конфигурирование Firewall). | esr(config-subif)# ip firewall disable | |

esr(config-subif)# security-zone <NAME> | <NAME> – имя зоны безопасности, задаётся строкой до 31 символа. | ||

6 | Установить интервал времени, в течение которого собирается статистика о нагрузке на саб-интерфейс (не обязательно). | esr(config-subif)# load-average <TIME> | <TIME> – интервал в секундах, принимает значения [5..150]. |

7 | Установить время жизни IPv4/IPv6 записей в ARP-таблице, изученных на данном интерфейсе (не обязательно). | esr(config-subif)# ip arp reachable-time <TIME> или esr(config-subif)# ipv6 nd reachable-time <TIME> | <TIME> – время жизни динамических MAC-адресов, в миллисекундах. Допустимые значения от 5000 до 100000000 миллисекунд. Реальное время обновления записи варьируется от [0,5;1,5]*<TIME>. |

8 | Изменить размер MTU (MaximumTransmitionUnit). MTU более 1500 будет активно только если применена команда "system jumbo-frames" (не обязательно). | esr(config-subif)# mtu <MTU> | <MTU> – значение MTU в байтах. Значение по умолчанию: 1500. |

| 9 | Включить запись статистики использования текущего интерфейса (не обязательно). | esr(config-subif)# history statistics | |

| 10 | Переопределить значение поля MSS (Maximum segment size) во входящих TCP-пакетах (не обязательно). | esr(config-subif)# ip tcp adjust-mss <MSS> esr(config-subif)# ipv6 tcp adjust-mss <MSS> | <MSS> – значение MSS, принимает значения в диапазоне [500..1460]. Значение по умолчанию: 1460 |

Также для саб-интерфейса возможно настроить:

| |||

Пример настройки саб-интерфейса

Задача:

Настроить терминацию подсети 192.168.3.1/24 в VLAN: 828 на физическом интерфейсе gigabitethernet 1/0/1.

Решение:

Создадим саб-интерфейс для VLAN: 828

esr(config)# interface gigabitethernet 1/0/1.828Настроим IP-адрес из необходимой подсети:

esr(config)# interface gigabitethernet 1/0/1.828

esr(config-subif)# ip address 192.168.3.1/24

esr(config-subif)# exitПомимо назначения IP-адреса, на саб-интерфейсе необходимо либо отключить firewall, либо настроить соответствующую зону безопасности.

Настройка терминации на Q-in-Q интерфейсе

Q-in-Q — технология передачи пакетов с двумя 802.1q-тегами. Данная технология используется для расширения количества используемых VLAN в сети передачи данных. Внутренним тегом (InnerTag) называется 802.1q-заголовок ближе к payload. Так же внутренний тег называют C-VLAN (Customer VLAN). Внешний тег (OuterTag) — это 802.1q-заголовок, добавленный к изначальному 802.1q-пакетом, так же называется S-VLAN (Service VLAN). Использование двойных меток в Ethernet фреймах описывается протоколом 802.1ad.

Алгоритм настройки

Шаг | Описание | Команда | Ключи |

|---|---|---|---|

1 | Создать саб-интерфейс физического интерфейса (возможно только если физичесикй интерфейс в режиме routeport или hybrid). | esr(config)# interface gigabitethernet <PORT>.<S-VLAN> или interface tengigabitethernet <PORT>.<S-VLAN> или interface port-channel <CH>.<S-VLAN> | <PORT> – номер физического интерфейса. <CH> – номер агрегированного интерфейса. <S-VLAN> – идентификатор создаваемого S-VLAN. Если физический интерфейс включен в bridge-group, создать саб-интерфейс будет невозможно. |

2 | Создать Q-in-Q интерфейс. | esr(config)# interface gigabitethernet <PORT>.<S-VLAN>.<C-VLAN> или esr(config)# interface tengigabitethernet <PORT>.<S-VLAN>.<C-VLAN> или esr(config)# interface port-channel <CH>.<S-VLAN>.<C-VLAN> | <PORT> – номер физического интерфейса. <CH> – номер агрегированного интерфейса. <S-VLAN> – идентификатор создаваемого S-VLAN. <C-VLAN> – идентификатор создаваемого C-VLAN. Если физический или саб-интерфейс включен в bridge-group, создать саб-интерфейс будет невозможно. |

3 | Задать описание Q-in-Q интерфейс (не обязательно). | esr(config-qinq-if)# description <DESCRIPTION> | <DESCRIPTION> – описание интерфейса, задаётся строкой до 255 символов. |

| 4 | Указать экземпляр VRF, в котором будет работать данный Q-in-Q интерфейс (не обязательно). | esr(config-qinq-if) # ip vrf forwarding <VRF> | <VRF> – имя VRF, задается строкой до 31 символа. |

| 5 | Указать IPv4/IPv6-адрес и маску подсети для конфигурируемого интерфейса или включить получение IP-адреса динамически. | esr(config-qinq-if)# ip address <ADDR/LEN> | <ADDR/LEN> – IP-адрес и длина маски подсети, задаётся в виде AAA.BBB.CCC.DDD/EE, где каждая часть AAA – DDD принимает значения [0..255] и EE принимает значения [1..32]. Дополнительные функции IPv4-адресации см. в разделе Настройка IP-адресации. |

esr(config-qinq-if)# ipv6 address <IPV6-ADDR/LEN> | <IPV6-ADDR/LEN> – IP-адрес и префикс подсети, задаётся в виде X:X:X:X::X/EE, где каждая часть X принимает значения в шестнадцатеричном формате [0..FFFF] и EE принимает значения [1..128]. Дополнительные функции IPv6-адресации см. в разделе Настройка IPv6-адресации. Можно указать несколько UIPv4/IPv6-адресов перечислением через запятую. Может быть назначено до 8 IPv4/IPv6-адресов на интерфейс. | ||

esr(config-qinq-if)# ip address dhcp | Дополнительные функции при работе DHCP-клиента см. в разделе Управление DHCP-клиентом. | ||

| 6 | Отключить на интерфейсе функции Firewall или включить интерфейс в зону безопасности (см. раздел Конфигурирование Firewall). | esr(config-qinq-if)# ip firewall disable | |

esr(config-qinq-if)# security-zone <NAME> | <NAME> – имя зоны безопасности, задаётся строкой до 31 символа. | ||

7 | Установить интервал времени, в течение которого собирается статистика о нагрузке на саб-интерфейс (не обязательно). | esr(config-subif)# load-average <TIME> | <TIME> – интервал в секундах, принимает значения [5..150]. |

8 | Установить время жизни IPv4/IPv6 записей в ARP-таблице, изученных на данном интерфейсе (не обязательно). | esr(config-subif)# ip arp reachable-time <TIME> или esr(config-subif)# ipv6 nd reachable-time <TIME> | <TIME> – время жизни динамических MAC-адресов, в миллисекундах. Допустимые значения от 5000 до 100000000 миллисекунд. Реальное время обновления записи варьируется от [0,5;1,5]*<TIME>. |

9 | Изменить размер MTU (MaximumTransmitionUnit). | esr(config-subif)# mtu <MTU> | <MTU> – значение MTU в байтах. Значение по умолчанию: 1500. |

| 10 | Включить запись статистики использования текущего интерфейса (не обязательно). | esr(config-subif)# history statistics | |

| 11 | Переопределить значение поля MSS (Maximum segment size) во входящих TCP-пакетах (не обязательно). | esr(config-subif)# ip tcp adjust-mss <MSS> esr(config-subif)# ipv6 tcp adjust-mss <MSS> | <MSS> – значение MSS, принимает значения в диапазоне [500..1460]. Значение по умолчанию: 1460 |

Также для qinq-интерфейса возможно настроить:

| |||

Пример настройки Q-in-Q интерфейса

Задача:

Настроить терминацию подсети 192.168.1.1/24 комбинации C-VLAN: 741, S-VLAN: 828 на физическом интерфейсе gigabitethernet 1/0/1.

Решение:

Создадим саб-интерфейс для S-VLAN: 828

esr(config)# interface gigabitethernet 1/0/1.828

esr(config-subif)# exitСоздадим Q-in-Q-интерфейс для S-VLAN: 741 и настроим IP-адрес из необходимой подсети.

esr(config)# interface gigabitethernet 1/0/1.828.741

esr(config-qinq-if)# ip address 192.168.1.1/24

esr(config-qinq-if)# exitПомимо назначения IP-адреса, на Q-in-Q саб-интерфейсе необходимо либо отключить firewall, либо настроить соответствующую зону безопасности.

Настройка USB-модемов

Использование USB-модемов позволяет организовать дополнительный канал связи для работы маршрутизатора. При подключении USB-модемов возможно использовать USB-концентраторы. Одновременно в системе может быть сконфигурировано до 10-ти USB-модемов.

Алгоритм настройки USB-модемов

Шаг | Описание | Команда | Ключи |

|---|---|---|---|

1 | После подключения USB-модема дождаться, когда система обнаружит подключенное устройство. | ||

2 | Определить, какой номер устройства назначен на подключенный USB-модем. | esr# show cellulars status modem | В поле "USB port" будет указан идентификатор подключенного устройства. |

3 | Создать профиль настроек для USB-модема и перейти в режим конфигурирования профиля. | esr(config)# cellular profile <ID> | <ID> – идентификатор профиля настроек для USB-модема в системе [1..10]. |

4 | Задать описание профиля настроек (не обязательно). | esr(config-cellular-profile)# description <DESCRIPTION> | <DESCRIPTION> – описание профиля, задаётся строкой до 255 символов. |

5 | Задать точку доступа мобильной сети | esr(config-cellular-profile)# apn <NAME> | <NAME> – точка доступа мобильной сети, задаётся строкой до 31 символа. |

6 | Задать имя пользователя мобильной сети (если мобильный оператор требует аутентификации по логину/паролю). | esr(config-cellular-profile)# user <NAME> | <NAME> – имя пользователя, задаётся строкой до 31 символа. |

7 | Установить пароля для пользователя мобильной сети (если мобильный оператор требует аутентификации по логину/паролю). | esr(config-user)# password ascii-text | <CLEAR-TEXT> – пароль в открытой форме, задаётся строкой [1 .. 64] символов, может включать символы [0-9a-fA-F]; <ENCRYPTED-TEXT> – пароль в зашифрованной форме, задаётся строкой [2..128] символов. |

| 8 | Активировать пользователя (если мобильный оператор требует аутентификации по логину/паролю). | esr(config-user)# enable | |

9 | Установить номер дозвона для подключения к мобильной сети. | esr(config-cellular-profile)# number <WORD> | <WORD> – номер дозвона для подключения к мобильной сети, задаётся строкой до 15 символов. |

10 | Задать метод аутентификации пользователя в мобильной сети (не обязательно). | esr(config-cellular-profile)# allowed-auth <TYPE> | <TYPE> – метод аутентификации пользователя в мобильной сети [none, PAP, CHAP, MSCHAP, MSCHAPv2, EAP]. Значение по умолчанию: PAP |

11 | Ограничить возможность использования семейств IP-адресов в мобильной сети. | esr(config-cellular-profile)# ip-version |

|

12 | Создать USB-модем в конфигурации маршрутизатора и перейти в режим конфигурирования модема. | esr(config)# cellular modem <ID> | <ID> – идентификатор USB-модема в системе [1..10]. |

13 | Задать описание модема (не обязательно). | esr(config-cellular-modem)# description <DESCRIPTION> | <DESCRIPTION> – описание модема, задаётся строкой до 255 символов. |

14 | Указать экземпляр VRF, в котором будет работать данный модем (не обязательно). | esr(config-cellular-modem)# ip vrf forwarding <VRF> | <VRF> – имя VRF, задается строкой до 31 символа. |

15 | Задать идентификатор USB-модема, назначенного системой (определен в пункте 2). | esr(config-cellular-modem)# device <WORD> | <WORD> – идентификатор USB-порта подключенного модема [1..12]. |

16 | Назначить ранее созданный профиль настроек для USB-модема. | esr(config-cellular-modem)# profile <ID> | <ID> – идентификатор профиля настроек для USB-модема в системе [1..10]. |

17 | Задать код разблокировки SIM-карты (в случае необходимости). | esr(config-cellular-modem)# pin <WORD> | <WORD> – код разблокировки SIM-карты [4..8]. Возможно использование только цифр. |

18 | Разрешить использование того или иного режима работы USB-модема (не обязательно). | esr(config-cellular-modem)# allowed-mode <MODE> | <MODE> – допустимый режим работы USB-модема [2g, 3g, 4g]. По умолчанию: разрешены все режимы, поддерживаемые модемом. |

19 | Задать размер максимального принимаемого пакета (не обязательно). | esr(config-cellular-modem)# mru { <MRU> } | <MRU> – значение MRU, принимает значения в диапазоне [128..16383]. Значение по умолчанию: 1500. |

20 | Изменить максимальный размер обрабатываемых пакетов MTU (MaximumTransmitionUnit). | esr(config-cellular-modem)# mtu <MTU> | <MTU> – значение MTU в байтах. Значение по умолчанию: 1500. |

21 | Задать предпочтительный режим работы USB-модема в мобильной сети (не обязательно). | esr(config-cellular-modem)# preferred-mode { <MODE> } | <MODE> – предпочтительный режим работы USB-модема [2g, 3g, 4g] |

| 22 | Отключить на интерфейсе функции Firewall или включить интерфейс в зону безопасности (см. раздел Конфигурирование Firewall). | esr(config-subif)# ip firewall disable | |

esr(config-subif)# security-zone <NAME> | <NAME>-имя зоны безопасности, задаётся строкой до 31 символа. | ||

| 23 | Активировать USB-модем. | esr(config-cellular-modem)# enable |

|

Также для модема сотовой сети возможно настроить:

| |||

Для полноценного функционирования модема мобильной сети, необходимо дополнительно настроить маршрутизацию и функционал NAT.

Пример настройки

Задача:

Настроить подключение к сети Интернет, используя USB-модем.

Решение:

Для примера разберём подключение к сотовому оператору МТС.

После подключения модема необходимо дождаться, когда система обнаружит устройство. Определим порт устройства, который был назначен на подключённый USB-модем:

esr# show cellular status modem

Number

device USB port Manufacturer Model Current state Interface Link state

1 1-2 huawei E3372 Disabled -- DownСоздадим профиль настроек для USB-модема:

esr(config)# cellular profile 1Зададим APN, который требует провайдер, или иной необходимый адрес. Ниже показан пример подключения к APN МТС:

esr(config-cellular-profile)# apn internet.mts.ruПри необходимости задаём имя пользователя, пароль, номер дозвона и метод аутентификации:

esr(config-cellular-profile)# user mts

esr(config-ppp-user)# password ascii-text mts

esr(config-cellular-profile)# number *99#

esr(config-cellular-profile)# allowed-auth PAPПерейдём к конфигурированию USB-модема и зададим идентификатор, соответствующий порту устройства, который был определён в начале:

esr(config)# cellular modem 1

esr(config-cellular-modem)# device 1-2Назначим соответствующий профиль настроек и активируем модем:

esr(config-cellular-modem)# profile 1

esr(config-cellular-modem)# enableНастройка PPP через E1

PPP (англ. Point-to-Point Protocol) — двухточечный протокол канального уровня, используется для установления прямой связи между двумя узлами сети. Может обеспечить аутентификацию соединения, шифрование и сжатие данных.

Для установления PPP-соединения через поток E1, необходимо наличие медиаконвертера ToPGATE-SFP в маршрутизаторе ESR.

Алгоритм настройки

Шаг | Описание | Команда | Ключи |

|---|---|---|---|

1 | Перевести физический интерфейс в режим коммутации | esr(config-if-gi)# mode switchport | |

2 | Задать режим работы интерфейса e1 | esr(config-if-gi)# switchport mode e1 | |

3 | Задать источник синхронизации | esr(config-if-gi)# switchport e1 clock source <SOURCE> | <SOURCE> – источник синхронизации:

|

4 | Указать размер MTU (Maximum Transmition Unit) для физических интерфейсов | esr(config-if-gi)# mtu <MTU> | <MTU> – значение MTU, для E1 и Multilink интерфейсов принимает значения в диапазоне [1510..9600]. (предварительно на маршрутизаторе необходимо настроить system jumbo-frames) |

5 | Задать хэш-алгоритм проверки кадра (не обязательно) | esr(config-if-gi)# switchport e1 crc <FCS> | <FCS> – последовательность проверки кадра:

|

6 | Задать проверку на наличие ошибок при передаче (не обязательно) | esr(config-if-gi)# switchport e1 framing <CRC> | <CRC> – проверка циклической избыточности:

|

7 | Задать инвертацию передаваемых бит (не обязательно) | esr(config-if-gi)# switchport e1 invert data | |

8 | Задать тип линейного кодирования (не обязательно) | esr(config-if-gi)# switchport e1 linecode <CODE> | <CODE> – тип линейного кодирования;

|

9 | Задать количество тайм слотов | esr(config-if-gi)# switchport e1 timeslots <RANGE> | <RANGE> – количество тайм-слотов |

10 | Использовать Е1 как единую сущность, без таймслотов (не обязательно) | esr(config-if-gi)# switchport e1 unframed | |

11 | Конфигурируем E1 | esr(config)# interface e1 1/<SLOT>/1 | <SLOT> – номер слота. |

12 | Включаем CHAP-аутентификацию для PPP (не обязательно) | esr(config-e1)# ppp authentication chap | |

13 | Задается имя маршрутизатора, которое отправляется удаленной стороне для прохождения CHAP-аутентификации (не обязательно) | esr(config-e1)# ppp chap hostname <NAME> | <NAME> – имя маршрутизатора |

14 | Задать пароль для аутентификации (не обязательно) | esr(config-e1)# ppp chap password ascii-text <CLEAR-TEXT> | <CLEAR-TEXT> – пароль в открытой форме, задаётся строкой [1 .. 64] символов, может включать символы [0-9a-fA-F] |

15 | Включить игнорирование аутентификации (не обязательно) | esr(config-e1)# ppp chap refuse | |

16 | Задать имя пользователя для аутентификации (не обязательно) | esr(config-e1)# ppp chap username <NAME> | <NAME> – имя пользователя |

17 | Разрешается принимать от соседа любой ненулевой IP-адрес в качестве локального IP-адреса (не обязательно) | esr(config-e1)# ppp ipcp accept-address | |

18 | Задать IP-адрес, который отправляется удаленной стороне для последующего его присвоения (не обязательно) | esr(config-e1)# ppp ipcp remote-address <ADDR> | <ADDR> – IP-адрес удаленного шлюза |

19 | Задать количество попыток отправки Configure-Request пакетов, прежде чем удаленный пир будет признан неспособным ответить (не обязательно) | esr(config-e1)# ppp max-configure <VALUE> | <VALUE> – количество попыток |

20 | Задать количество попыток отправки Configure-NAK пакетов, прежде чем будут подтверждены все опции (не обязательно) | esr(config-e1)# ppp max-failure <VALUE> | <VALUE> – количество попыток |

21 | Задать количество попыток отправки Terminate-Request пакетов, прежде чем сессия будет прервана (не обязательно) | esr(config-e1)# ppp max-terminate <VALUE> | <VALUE> – количество попыток |

22 | Задать размер MRU (Maximum Receive Unit) для интерфейса (не обязательно) | esr(config-e1)# ppp mru <MRU> | <MRU> – значение MRU |

23 | Включение режима MLPPP (не обязательно) | esr(config-e1)# ppp multilink | |

24 | Добавить в MLPPP-группу (не обязательно) | esr(config-e1)# ppp multilink-group <GROUP-ID> | <GROUP-ID> – номер группы |

25 | Задается интервал времени в секундах, по истечении которого маршрутизатор отправляет keepalive-сообщение (не обязательно) | esr(config-e1)# ppp timeout keepalive <TIME> | <TIME> – время в секундах |

26 | Задается интервал, по истечении которого маршрутизатор повторяет запрос на установление сессии (не обязательно) | esr(config-e1)# ppp timeout retry <TIME> | <TIME> – время в секундах |

Пример конфигурации

Задача:

Настроить PPP-соединение со встречной стороной с IP-адресом 10.77.0.1/24 через ToPGATE-SFP, используя 1-8 канальные интервалы для передачи данных; источник синхросигнала – встречная сторона.

Решение:

Предварительно на маршрутизаторе необходимо настроить system jumbo-frames:

esr# configure

esr(config)# system jumbo-frames

2021-08-30T03:52:57+00:00 %SYS-W-EVENT: WARNING!!! Changes of Jumbo frames will be applying after reboot hardware

esr(config)# do commit

esr(config)# do confirm

esr(config)# end

esr# reload system

Do you really want to reload system ? (y/N): y

Переключаем интерфейс, в котором установлен ToPGATE-SFP, gigabitethernet 1/0/3 в режим работы Е1:

esr# configure

esr(config)# interface gigabitethernet 1/0/3

esr(config-if-gi)# mtu 1510

esr(config-if-gi)# description "*** ToPGATE ***"

esr(config-if-gi)# switchport mode e1

esr(config-if-gi)# switchport e1 timeslots 1-8

esr(config-if-gi)# switchport e1 clock source line

esr(config-if-gi)# switchport e1 slot 3

esr(config-if-gi)# exitВключим interface e1 1/3/1:

esr(config)# interface e1 1/3/1

esr(config-e1)# security-zone trusted

esr(config-e1)# ip address 10.77.0.1/24

esr(config-e1)# exitИзменения конфигурации вступят в действие по следующим командам:

esr# commit

Configuration has been successfully committed

esr# confirm

Configuration has been successfully confirmedНастройка MLPPP

Multilink PPP (MLPPP) предоставляет собой агрегированный канал, включающий в себя методы для распространения трафика через несколько физических каналов, имея одно логическое соединение. Этот вариант позволяет расширить пропускную способность и обеспечивает балансировку нагрузки.

Алгоритм настройки

| Шаг | Описание | Команда | Ключи |

|---|---|---|---|

| 1 | Настроить группу агрегации. | esr(config)# interface multilink <IF> | <IF> – наименование интерфейса. |

| 2 | Указать описание конфигурируемой группы агрегации (не обязательно). | esr(config-multilink)# description <DESCRIPTION> | <DESCRIPTION> – описание группы агрегации, задаётся строкой до 255 символов. |

| 3 | Задать интервал времени, за который усредняется статистика о нагрузке на группе агрегации (не обязательно). | esr(config-multilink)# load-average <TIME> | <TIME> – интервал в секундах, принимает значения [5..150]. Значение по умолчанию: 5. |

| 4 | Указать размер MTU (Maximum Transmition Unit) для группы агрегации (не обязательно). MTU более 1500 будет активно только в случае применения команды "system jumbo-frames". | esr(config-multilink)# mtu <MTU> | <MTU> – значение MTU, принимает значения в диапазоне [1280..1500]. Значение по умолчанию: 1500. |

| 5 | Включить CHAP-аутентификацию. | esr(config-multilink)# ppp authentication chap | |

| 6 | Включить игнорирование аутентификации (не обязательно). | esr(config-multilink)# ppp chap refuse | |

| 7 | Указать имя маршрутизатора, которое отправляется удаленной стороне для прохождения CHAP-аутентификации. | esr(config-multilink)# ppp chap hostname <NAME> | <NAME> – имя маршрутизатора, задаётся строкой до 31 символа |

| 8 | Указать пароль, который отправляется удаленной стороне вместе с именем маршрутизатора для прохождения CHAP-аутентификации. | esr(config-multilink)# ppp chap password ascii-text | <CLEAR-TEXT> – пароль в открытой форме, задаётся строкой [8 .. 64] символов, может включать символы [0-9a-fA-F]. <ENCRYPTED-TEXT> – пароль в зашифрованной форме, задаётся строкой [16..128] символов. |

| 9 | Разрешить принимать от соседа любой ненулевой IP-адрес в качестве локального IP-адреса (не обязательно). | esr(config-multilink)# ppp ipcp accept-address | |

| 10 | Установить IP-адрес, который отправляется удаленной стороне для последующего его присвоения. | esr(config-multilink)# ppp iccp remote-address <ADDR> | <ADDR> – IP-адрес удаленного шлюза. |

| 11 | Указать пользователя для аутентификации удаленной стороны и перейти в режим конфигурирования указанного пользователя. | esr(config-multilink)# chap username <NAME> | <NAME> – имя пользователя, задаётся строкой до 31 символа. |

| 12 | Установить пароль в открытой или зашифрованной форме определенному пользователю для аутентификации удаленной стороны. | esr(config-ppp-user)# password ascii-text | <CLEAR-TEXT> – пароль в открытой форме, задаётся строкой [8 .. 64] символов, может включать символы [0-9a-fA-F]. <ENCRYPTED-TEXT> – пароль в зашифрованной форме, задаётся строкой [16..128] символов. |

| 13 | Установить количество попыток отправки Configure-Request пакетов, прежде чем удаленный пир будет признан неспособным ответить (не обязательно). | esr(config-multilink)# ppp max-configure <VALUE> | <VALUE> – время в секундах, принимает значения [1..255]. Значение по умолчанию: 10. |

| 14 | Установить количество попыток выслать Configure-NAK пакеты, прежде чем будут подтверждены все опции (не обязательно). | esr(config-multilink)# ppp max-failure <VALUE> | <VALUE> – время в секундах, принимает значения [1..255]. |

| 15 | Установить количество попыток выслать Terminate-Request пакеты, прежде чем сессия будет прервана (не обязательно). | esr(config-multilink)# ppp max-terminate <VALUE> | <VALUE> – время в секундах, принимает значения [1..255]. Значение по умолчанию: 2. |

| 16 | Указать размер MRU (Maximum Receive Unit) для интерфейса. | esr(config-multilink)# ppp mru <MRU> | <MRU> – значение MRU, принимает значения в диапазоне [128..1485]. Значение по умолчанию: 1500. |

| 17 | Указать интервал времени в секундах, по истечении которого маршрутизатор отправляет keepalive-сообщение (не обязательно). | esr(config-multilink)# ppp timeout keepalive <TIME> | <TIME> – время в секундах, принимает значения [1..32767]. Значение по умолчанию: 10. |

| 18 | Установить интервал времени в секундах, по истечении которого маршрутизатор повторяет запрос на установление сессии (не обязательно). | esr(config-multilink)# ppp timeout retry <TIME> | <TIME> – время в секундах, принимает значения [1..255]. Значение по умолчанию: 3. |

| 19 | Определить максимальный размер пакета для MLPP-интерфейса. | esr(config-multilink)# mrru <MRRU> | <MRRU> – максимальный размер принимаемого пакета для MLPP-интерфейса, принимает значение в диапазоне [1500..10000]. |

| 20 | Привязать порт e1 к физическому интерфейсу. | esr(config-if-gi)# switchport e1 <SLOT> | <SLOT> – идентификатор слота, принимает значение в диапазоне [0..3]. |

| 21 | Перевести физический порт в режим работы с SFPe1-модулем. | esr(config-if-gi)# switchport mode e1 | |

| 22 | Включить режим MLPPP на E1-интерфейсе. | esr(config-e1)# ppp multilink | |

| 23 | Включить E1-интерфейс в группу агрегации. | esr(config-e1)# ppp multilink-group <GROUP-ID> | <GROUP-ID> – идентификатор группы, принимает значение [1..4]. |

Пример настройки

Задача:

Настроить MLPPP-соединение с встречной стороной с IP-адресом 10.77.0.1/24 через устройство MXE.

Решение:

Переключаем интерфейс gigabitethernet 1/0/10 в режим работы Е1:

esr# configure

esr(config)# interface gigabitethernet 1/0/1

esr(config-if-gi)# switchport mode e1

esr(config-if-gi)# switchport e1 slot 0

esr(config-if-gi)# exit

esr(config)# interface gigabitethernet 1/0/2

esr(config-if-gi)# switchport mode e1

esr(config-if-gi)# switchport e1 slot 1

esr(config-if-gi)# exitНастроим MLPPP 3:

esr(config)# interface multilink 3

esr(config-multilink)# ip address 10.77.0.2/24

esr(config-multilink)# security-zone trusted

esr(config-multilink)# exit

esr(config)# exitВключим interface e1 1/0/1, interface e1 1/0/2 в группу агрегации MLPPP 3:

esr(config)# interface e1 1/0/1

esr(config-e1)# ppp multilink

esr(config-e1)# ppp multilink-group 3

esr(config-e1)# exit

esr(config)# interface e1 1/0/2

esr(config-е1)# ppp multilink

esr(config-е1)# ppp multilink-group 3

esr(config-е1)# exitНастройка Bridge

Bridge (мост) — это способ соединения двух сегментов Ethernet на канальном уровне без использования протоколов более высокого уровня, таких как IP. Пакеты передаются на основе Ethernet-адресов, а не IP-адресов. Поскольку передача выполняется на канальном уровне (уровень 2 модели OSI), трафик протоколов более высокого уровня прозрачно проходит через мост.

Алгоритм настройки

| Шаг | Описание | Команда | Ключи |

|---|---|---|---|

| 1 | Добавить сетевой мост (bridge) в систему и перейти в режим настройки его параметров. | esr(config)# bridge <BRIDGE-ID> | <BRIDGE-ID> – идентификационный номер моста, принимает значения в диапазоне:

|

2 | Активировать сетевой мост. | esr(config-bridge)# enable | |

3 | Указать экземпляр VRF, в котором будет работать данный интерфейс (не обязательно). | esr(config-bridge)# ip vrf forwarding <VRF> | <VRF> – имя VRF, задается строкой до 31 символа. |

4 | Назначить описание конфигурируемому сетевому мосту (не обязательно). | esr(config-bridge)# description <DESCRIPTION> | <DESCRIPTION> – описание сетевого моста, задаётся строкой до 255 символов. |

5 | Связать саб-интерфейс, qinq-интерфейс, L2GRE туннель или L2TPv3 туннель с сетевым мостом. Связанные интерфейсы/туннели и сетевые мосты автоматически становятся участниками общего L2-домена (не обязательно). | esr(config-if-gi)# bridge-group <BRIDGE-ID> esr(config-if-l2tpv3)# bridge-group <BRIDGE-ID> | <BRIDGE-ID> – идентификационный номер моста, принимает значения в диапазоне:

|

6 | Связать текущий сетевой мост с VLAN. Все интерфейсы и L2-туннели, являющиеся членами назначаемого VLAN, автоматически включаются в сетевой мост и становятся участниками общего L2-домена (не обязательно) | esr(config-bridge)# vlan <VID> | <VID> – идентификатор VLAN, задаётся в диапазоне [1..4094]. |

7 | Указать размер MTU (Maximum Transmition Unit) пакетов, которые может пропускать данный bridge (не обязательно; возможно, если в bridge включен только VLAN). | esr(config-bridge)# mtu <MTU> | <MTU> – значение MTU, принимает значения в диапазоне:

Значение по умолчанию: 1500 |

| 8 | Указать IPv4/IPv6-адрес и маску подсети для конфигурируемого интерфейса или включить получение IP-адреса динамически. | esr(config-bridge)# ip address <ADDR/LEN> | <ADDR/LEN> – IP-адрес и длина маски подсети, задаётся в виде AAA.BBB.CCC.DDD/EE, где каждая часть AAA – DDD принимает значения [0..255] и EE принимает значения [1..32]. Дополнительные функции IPv4-адресации см. в разделе Настройка IP-адресации. |

esr(config-bridge)# ipv6 address <IPV6-ADDR/LEN> | <IPV6-ADDR/LEN> – IP-адрес и префикс подсети, задаётся в виде X:X:X:X::X/EE, где каждая часть X принимает значения в шестнадцатеричном формате [0..FFFF] и EE принимает значения [1..128]. Дополнительные функции IPv6-адресации см. в разделе Настройка IPv6-адресации. Можно указать несколько UIPv4/IPv6-адресов перечислением через запятую. Может быть назначено до 8 IPv4/IPv6-адресов на интерфейс. | ||

esr(config-bridge)# ip address dhcp | Дополнительные функции при работе DHCP-клиента см. в разделе Управление DHCP-клиентом. | ||

9 | Отключить на интерфейсе функции Firewall или включить интерфейс в зону безопасности (см. раздел Конфигурирование Firewall). | esr(config-bridge)# ip firewall disable | |

esr(config-bridge)# security-zone <NAME> | <NAME>-имя зоны безопасности, задаётся строкой до 31 символа. | ||

| 9 | Включить запись статистики использования текущего интерфейса (не обязательно). | esr(config-bridge)# history statistics | |

8 | Задать интервал времени, за который усредняется статистика о нагрузке на bridge (не обязательно) | esr(config-bridge)# load-average <TIME> | <TIME> – интервал в секундах, принимает значения [5..150]. Значение по умолчанию: 5 |

9 | Задать MAC-адрес сетевого моста, отличный от системного (не обязательно). | esr(config-bridge)# mac-address <ADDR> | <ADDR> – МАС-адрес сетевого моста, задаётся в виде XX:XX:XX:XX:XX:XX, где каждая часть принимает значения [00..FF]. |

10 | Включить на bridge-режим изоляции интерфейсов. | esr(config-bridge)# protected-ports [ exclude vlan ] | exclude vlan – при указании данного ключа, VLAN (связанный с bridge) исключается из списка изолируемых интерфейсов. |

11 | Запретить коммутацию трафика unknown-unicast (когда MAC-адрес назначения не содержится в таблице коммутации) в данном bridge. (не обязательно; применимо только на ESR-1000/1200/1500/1511/1700 | esr(config-bridge)# unknown-unicast-forwarding disable | |

12 | Установить время жизни IPv4/IPv6-записей в ARP-таблице, изученных на данном bridge (не обязательно). | esr(config-bridge)# ip arp reachable-time <TIME> или esr(config-bridge)# ipv6 nd reachable-time <TIME> | <TIME> – время жизни динамических MAC-адресов, в миллисекундах. Допустимые значения от 5000 до 100000000 миллисекунд. Реальное время обновления записи варьируется от [0,5;1,5]*<TIME>. |

Также для bridge-интерфейса возможно настроить:

| |||

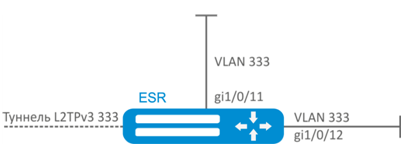

Пример настройки bridge для VLAN и L2TPv3-туннеля

Задача:

Объединить в единый L2-домен интерфейсы маршрутизатора, относящиеся к локальной сети, и L2TPv3-туннель, проходящий по публичной сети. Для объединения использовать VLAN 333.

Решение:

Создадим VLAN 333:

esr(config)# vlan 333

esr(config-vlan)# exitСоздадим зону безопасности «trusted»:

esr(config)# security-zone trusted

esr(config-zone)# exitДобавим интерфейсы gi1/0/11, gi1/0/12 в VLAN 333:

esr(config)# interface gigabitethernet 1/0/11-12

esr(config-if)# mode switchport

esr(config-if)# switchport general allowed vlan add 333 taggedСоздадим bridge 333, привяжем к нему VLAN 333 и укажем членство в зоне «trusted»:

esr(config)# bridge 333

esr(config-bridge)# vlan 333

esr(config-bridge)# security-zone trusted

esr(config-bridge)# enable Установим принадлежность L2TPv3-туннеля к мосту, который связан с локальной сетью (настройка L2TPv3-туннеля рассматривается в разделе Настройка L2TPv3-туннелей). В общем случае идентификаторы моста и туннеля не должны совпадать с VID как в данном примере.

esr(config)# tunnel l2tpv3 333

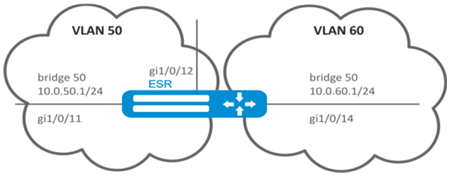

esr(config-l2tpv3)# bridge-group 333Пример настройки bridge для VLAN

Задача:

Настроить маршрутизацию между VLAN 50 (10.0.50.0/24) и VLAN 60 (10.0.60.0/24). VLAN 50 должен относиться к зоне «LAN1», VLAN 60 – к зоне «LAN2», разрешить свободную передачу трафика между зонами.

Решение:

Создадим VLAN 50, 60:

esr(config)# vlan 50,60

esr(config-vlan)# exitСоздадим зоны безопасности «LAN1» и «LAN2»:

esr(config)# security-zone LAN1

esr(config-zone)# exit

esr(config)# security-zone LAN2

esr(config-zone)# exitНазначим интерфейсам gi1/0/11, gi1/0/12 VLAN 50:

esr(config)# interface gigabitethernet 1/0/11-12

esr(config-if-gi)# switchport general allowed vlan add 50 taggedНазначим интерфейсу gi1/0/14 VLAN 60:

esr(config)# interface gigabitethernet 1/0/14

esr(config-if-gi)# switchport general allowed vlan add 60 taggedСоздадим bridge 50, привяжем VLAN 50, укажем IP-адрес 10.0.50.1/24 и членство в зоне «LAN1»:

esr(config)# bridge 50

esr(config-bridge)# vlan 50

esr(config-bridge)# ip address 10.0.50.1/24

esr(config-bridge)# security-zone LAN1

esr(config-bridge)# enable Создадим bridge 60, привяжем VLAN 60, укажем IP-адрес 10.0.60.1/24 и членство в зоне «LAN2»:

esr(config)# bridge 60

esr(config-bridge)# vlan 60

esr(config-bridge)# ip address 10.0.60.1/24

esr(config-bridge)# security-zone LAN2

esr(config-bridge)# enable Создадим правила в Firewall, разрешающие свободное прохождение трафика между зонами:

esr(config)# security zone-pair LAN1 LAN2

esr(config-zone-pair)# rule 1

esr(config-zone-pair-rule)# action permit

esr(config-zone-pair-rule)# enable

esr(config-zone-pair-rule)# exit

esr(config-zone-pair)# exit

esr(config)# security zone-pair LAN2 LAN1

esr(config-zone-pair)# rule 1

esr(config-zone-pair-rule)# action permit

esr(config-zone-pair-rule)# enable

esr(config-zone-pair-rule)# exit

esr(config-zone-pair)# exit

esr(config)# exitПосмотреть членство интерфейсов в мосте можно командой:

esr# show interfaces bridgeПример настройки добавления/удаления второго VLAN-тега

Задача:

На интерфейс gigabitethernet 1/0/1 поступают Ethernet-кадры с различными VLAN-тегами. Необходимо перенаправить их в интерфейс gigabitethernet 1/0/2, добавив второй VLAN-ID 828. При поступлении на интерфейс gigabitethernet 1/0/2 Ethernet-кадров с VLAN-ID 828, данный тег должен быть удален и отправлен в интерфейс gigabitethernet 1/0/1.

Решение:

Создадим на маршрутизаторе bridge без VLAN и без IP-адреса.

esr(config)# bridge 1

esr(config-bridge)# enable

esr(config-bridge)# exit Включим интерфейс gigabitethernet 1/0/1 в bridge 1.

esr(config)# interface gigabitethernet 1/0/1

esr(config-if-gi)# bridge-group 1

esr(config-if-gi)# exit Включим саб-интерфейс gigabitethernet 1/0/2.828 в bridge 1.

esr(config)# interface gigabitethernet 1/0/2.828

esr(config-subif)# bridge-group 1

esr(config-subif)# exit При добавлении второго VLAN-тега в Ethernet-кадр, его размер увеличивается на 4 байта. На интерфейсе маршрутизатора gigabitethernet 1/0/2 и на всем оборудовании передающем Q-in-Q кадры необходимо увеличить MTU на 4 байта или более.

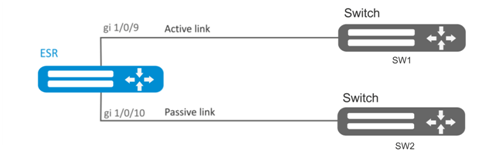

Настройка Dual-Homing

В текущей версии ПО данный функционал поддерживается только на маршрутизаторе ESR-1000.

Dual-Homing – технология резервирования соединений, позволяет организовать надежное соединение ключевых ресурсов сети на основе наличия резервных линков.

Алгоритм настройки

Шаг | Описание | Команда | Ключи |

|---|---|---|---|

1 | Указать резервный интерфейс, на который будет происходить переключение при потере связи на основном. | esr(config-if-gi)# backup interface<IF> vlan <VID> | <IF> – интерфейс, на который будет происходить переключение. <VID> – идентификационный номер VLAN, задаётся в диапазоне [2…4094]. Можно также задать диапазоном через «-» или перечислением через «,». |

2 | Указать количество копий пакетов с одним и тем же MAC-адресом, которые будут отправлены в активный интерфейс при переключении (не обязательно). | esr(config)# backup-interface mac-duplicate <COUNT> | <COUNT> – количество копий пакетов, принимает значение [1..4]. |

3 | Указать количество пакетов в секунду, которое будет отправлено в активный интерфейс при переключении (не обязательно). | esr(config)# backup-interfacemac-per-second<COUNT> | <COUNT> – количество MAC-адресов в секунду, принимает значение [50..400]. |

4 | Указать, что необходимо осуществить переключение на основной интерфейс при восстановлении связи (не обязательно). | esr(config)# backup-interface preemption |

Пример настройки

Задача:

Организовать резервирование L2-соединений маршрутизатора ESR для VLAN 50-55 через устройства SW1 и SW2.

Решение:

Предварительно нужно выполнить следующие действия:

Создадим VLAN 50-55:

esr(config)# vlan 50-55Необходимо отключить STP на интерфейсах gigabitethernet 1/0/9 и gigabitethernet 1/0/10, так как совместная работа данных протоколов невозможна:

esr(config)# interface gigabitethernet 1/0/9-10

esr(config-if-gi)# spanning-tree disableИнтерфейсы gigabitethernet 1/0/9 и gigabitethernet 1/0/10 добавим в VLAN 50-55 в режиме general.

esr(config-if-gi)# switchport general allowed vlan add 50-55

esr(config-if-gi)# exitОсновной этап конфигурирования:

Сделаем интерфейс gigabitethernet 1/0/10 резервным для gigabitethernet 1/0/9:

esr(config)# interface gigabitethernet 1/0/9

esr(config-if-gi)# backup interface gigabitethernet 1/0/10 vlan 50-55 Просмотреть информацию о резервных интерфейсах можно командой:

esr# show interfaces backup Настройка зеркалирования (SPAN/RSPAN)

В текущей версии ПО функционал удаленного зеркалирования (RSPAN) поддерживается только на маршрутизаторах ESR-1000/1200/1500/1511/1700

Зеркалирование трафика — функция маршрутизатора, предназначенная для перенаправления трафика с одного порта маршрутизатора на другой порт этого же маршрутизатора (локальное зеркалирование) или на удаленное устройство (удаленное зеркалирование).

Алгоритм настройки

Шаг | Описание | Команда | Ключи |

|---|---|---|---|

1 | Определить VLAN, по которому будет передаваться отзеркалированный трафик (в случае использования удаленного зеркалирования). | esr(config)# port monitor remote vlan <VID> <DIRECTION> | <VID> – идентификационный номер VLAN, задаётся в диапазоне [2…4094]; <DIRECTION> – направление трафика:

|

2 | Включить режим удаленного зеркалирования (в случае использования удаленного зеркалирования). | esr(config)# port monitor remote | |

3 | Определить режим порта передающего отзеркалированный трафик (не обязательно). | esr(config)# port monitor mode <MODE> | <MODE> – режим:

|

4 | В режиме конфигурации интерфейса включить зеркалирование. | esr(config-if-gi)# port monitor interface <IF> [ <DIRECTION> ] | <IF> – интерфейс c которого будут зеркалироваться кадры; <DIRECTION> – направление трафика:

|

Пример настройки

Задача:

Организовать удаленное зеркалирование трафика по VLAN 50 с интерфейса gi1/0/11 для передачи на сервер для обработки.

Решение:

Предварительно нужно выполнить следующие действия:

- Создать VLAN 50;

- На интерфейсе gi 1/0/5 добавить VLAN 50 в режиме general.

Основной этап конфигурирования:

Укажем VLAN, по которой будет передаваться зеркалированный трафик:

еsr1000(config)# port monitor remote vlan 50 На интерфейсе gi 1/0/5 укажем порт для зеркалирования:

еsr1000(config)# interface gigabitethernet 1/0/5

еsr1000(config-if-gi)# port monitor interface gigabitethernet 1/0/11 Укажем на интерфейсе gi 1/0/5 режим удаленного зеркалирования:

еsr1000(config-if-gi)# port monitor remoteНастройка LACP

LACP — протокол для агрегирования каналов, позволяет объединить несколько физических каналов в один логический. Такое объединение позволяет увеличивать пропускную способность и надежность канала.

Алгоритм настройки

| Шаг | Описание | Команда | Ключи |

|---|---|---|---|

| 1 | Установить приоритет системы для протокола LACP. | esr(config)# lacp system-priority <PRIORITY> | <PRIORITY> – приоритет, указывается в диапазоне [1..65535]. Значение по умолчанию: 1. |

2 | Установить механизм балансировки нагрузки для групп агрегации каналов. | esr(config)# port-channel load-balance { src-dst-mac-ip | |

|

3 | Установить административный таймаут протокола LACP. | esr(config)# lacp timeout {short | long } |

Значение по умолчанию: long. |

4 | Создать и перейти в режим конфигурирования агрегированного интерфейса. | esr(config)# interface port-channel <ID> | <ID> – порядковый номер группы агрегации каналов, принимает значения [1..12]. |

5 | Настроить необходимые параметры агрегированного канала. | ||

6 | Перейти в режим конфигурирования физического интерфейса. | esr(config)# interface <IF-TYPE><IF-NUM> | <IF-TYPE> тип интерфейса (gigabitethernet или tengigabitethernet). <IF-NUM> – F/S/P – F-фрейм (1), S – слот (0), P – порт. |

7 | Включить физический интерфейс в группу агрегации каналов с указанием режима формирования группы агрегации каналов. | esr(config-if-gi)# channel-group <ID> mode <MODE> | <ID> – порядковый номер группы агрегации каналов, принимает значения [1..12]. <MODE> – режим формирование группы агрегации каналов:

|

8 | Установить LACP-приоритет интерфейса Ethernet. | esr(config-if-gi)# lacp port-priority <PRIORITY> | <PRIORITY> – приоритет, указывается в диапазоне [1..65535]. Значение по умолчанию: 1 |

9 | Установить интервал времени, в течение которого собирается статистика о нагрузке на саб-интерфейс (не обязательно). | esr(config-subif)# load-average <TIME> | <TIME> – интервал в секундах, принимает значения [5..150]. |

10 | Установить время жизни IPv4/IPv6 записей в ARP-таблице, изученных на данном интерфейсе (не обязательно). | esr(config-subif)# ip arp reachable-time <TIME> или esr(config-subif)# ipv6 nd reachable-time <TIME> | <TIME> – время жизни динамических MAC-адресов, в миллисекундах. Допустимые значения от 5000 до 100000000 миллисекунд. Реальное время обновления записи варьируется от [0,5;1,5]*<TIME>. |

11 | Изменить размер MTU (MaximumTransmitionUnit). MTU более 1500 будет активно только если применена команда "system jumbo-frames" (не обязательно). | esr(config-subif)# mtu <MTU> | <MTU> – значение MTU в байтах. Значение по умолчанию: 1500. |

| 12 | Включить запись статистики использования текущего интерфейса (не обязательно). | esr(config-subif)# history statistics | |

| 13 | Переопределить значение поля MSS (Maximum segment size) во входящих TCP-пакетах (не обязательно). | esr(config-subif)# ip tcp adjust-mss <MSS> esr(config-subif)# ipv6 tcp adjust-mss <MSS> | <MSS> – значение MSS, принимает значения в диапазоне [500..1460]. Значение по умолчанию: 1460 |

Также для агрегированного интерфейса возможно настроить:

| |||

Пример настройки

Задача:

Настроить агрегированный канал между маршрутизатором ESR и коммутатором.

Решение:

Предварительно необходимо выполнить следующие настройки:

На интерфейсах gi1/0/1, gi1/0/2 отключить зону безопасности командой «no security-zone».

Основной этап конфигурирования:

Создадим интерфейс port-channel 2:

esr(config)# interface port-channel 2Включим физические интерфейсы gi1/0/1, gi1/0/2 в созданную группу агрегации каналов:

esr(config)# interface gigabitethernet 1/0/1-2

esr(config-if-gi)# channel-group 2 mode auto Дальнейшая конфигурация port-channel проводится как на обычном физическом интерфейсе.

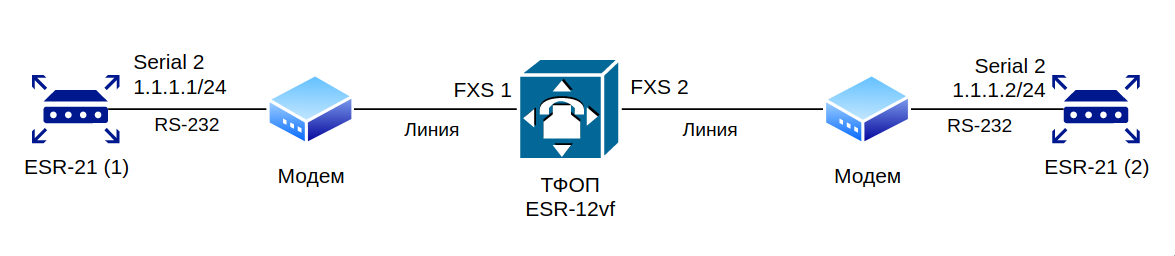

Настройка AUX

Для моделей ESR-21.

Настройка AUX используется для указания параметров взаимодействия с внешними устройствами, подключенными через последовательные интерфейсы к ESR.

Алгоритм настройки

| Шаг | Описание | Команда | Ключи |

|---|---|---|---|

| 1 | Перейти в режим конфигурирования последовательного интерфейса. | esr(config)# line aux <NUM> | <NUM> – номер последовательного интерфейса, задается в диапазоне [1..3]. |

| 2 | Установить необходимые параметры последовательного интерфейса для взаимодействия с подключенным устройством (не обязательно). Данные параметры, как правило, указаны в инструкции подключаемого устройства. По умолчанию будут использовать стандартные значения. | esr(config-line-aux) databits <BITS> esr(config-line-aux) flowcontrol <FMODE> esr(config-line-aux) parity <PMODE> esr(config-line-aux) speed <SPEED> esr(config-line-aux) stopbits <STOP-BITS> | <BITS> - количество бит данных в посылке [7..8]; Значение по умолчанию "8", <FMODE> – режим управления потоком. Принимает значения:

Значение по умолчанию "disabled", <PMODE> – режим установки бита четности. Принимает значения: |

Значение по умолчанию "none", <SPEED> – скорость работы последовательного интерфейса в бит/сек. Принимает значения:

Значение по умолчанию "115200", <STOP-BITS> - количество стоповых битов в посылке [1..2]; Значение по умолчанию "1". | |||

3 | Задать описание последовательного интерфейса (не обязательно). | esr(config-line-aux)# description <DESCRIPTION> | <DESCRIPTION> – описание интерфейса, задаётся строкой до 255 символов. |

| 4 | При использовании подключаемого устройства в качестве модема, перевести последовательный интерфейс в режим работы с модемом (не обязательно). Примечание: невозможно использовать совместно с командой "transport telnet port". | esr(config-line-aux)# modem inout | |

| 5 | При использовании ESR в качестве терминального сервера для управления подключенным устройством к последовательному интерфейсу установить номер TCP-порта, который будет использоваться в качестве номера TCP-порта для подключения к ESR по протоколу telnet (не обязательно). Примечание: невозможно использовать совместно с командой "modem inout". | esr(config-line-aux)# transport telnet port <PORT> | <PORT> – номер TCP-порта для режима консольного сервера. Принимает значения [1..65535]. |

Примеры настроек

Задача 1:

Настроить IP-связность между двумя ESR на Serial-порту, используя модемы в режиме Leased line (автоматический режим модемов), соединенных между собой телефонным кабелем

Модемы должны быть предварительно введены в режим автоматической установки соединения.

Проверена совместимость с модемами

Modem Zyxel U-336E Plus.

Решение:

Сконфигурировать первый ESR-21

Настроим параметры согласования:

esr-21-1(config)# line aux 2

esr-21-1(config-line-aux)# flowcontrol hardware

esr-21-1(config-line-aux)# exit

esr-21-1(config)# Сконфигурируем необходимые RS-232 интерфейсы:

esr-21-1(config)# interface serial 1/0/2

esr-21-1(config-serial)# ip address 1.1.1.1/24

esr-21-1(config-serial)# exit

esr-21-1(config)# Сконфигурируем firewall для зон безопасности:

esr-21-1(config)# security zone xx

esr-21-1(config-zone)# exit

esr-21-1(config)# security zone-pair xx self

esr-21-1(config-zone-pair)# rule 1

esr-21-1(config-zone-pair-rule)# action permit

esr-21-1(config-zone-pair-rule)# enable

esr-21-1(config-zone-pair-rule)# exit

esr-21-1(config-zone-pair)# exit

esr-21-1(config)# И укажем принадлежность интерфейсов к зоне безопасности:

esr-21-1(config)# interface serial 1/0/2

esr-21-1(config-serial)# security-zone xx

esr-21-1(config-serial)# exit

esr-21-1(config)#Сконфигурировать второй ESR-21

Настроим параметры согласования:

esr-21-2(config)# line aux 2

esr-21-2(config-line-aux)# flowcontrol hardware

esr-21-2(config-line-aux)# exit

esr-21-2(config)# Сконфигурируем необходимые RS-232 интерфейсы:

esr-21-2(config)# interface serial 1/0/2

esr-21-2(config-serial)# ip address 1.1.1.2/24

esr-21-2(config-serial)# exit

esr-21-2(config)# Сконфигурируем firewall для зон безопасности:

esr-21-2(config)# security zone xx

esr-21-2(config-zone)# exit

esr-21-2(config)# security zone-pair xx self

esr-21-2(config-zone-pair)# rule 1

esr-21-2(config-zone-pair-rule)# action permit

esr-21-2(config-zone-pair-rule)# enable

esr-21-2(config-zone-pair-rule)# exit

esr-21-2(config-zone-pair)# exit

esr-21-2(config)# И укажем принадлежность интерфейсов к зоне безопасности:

esr-21-2(config)# interface serial 1/0/2

esr-21-2(config-serial)# security-zone xx

esr-21-2(config-serial)# exit

esr-21-2(config)#Задача 2:

Настроить IP-связность между двумя ESR на Serial-порту, используя модемы в режиме Dial-Up и телефонную сеть общего пользования (ТФОП)

В качестве эмуляции ТФОП используется ESR-12VF с нижеприведенной настройкой:

dialplan pattern factory_test

description "dialplan for factory test"

pattern "S5, L5 (00[1-3]@{local} | [xABCD*#].S)"

enable

exit

sip profile 1

dialplan pattern "factory_test"

enable

proxy primary

enable

ip address proxy-server 192.0.2.5

registration

ip address registration-server 192.0.2.5

exit

exit

interface voice-port 1

sip user phone 001

profile sip 1

exit

interface voice-port 2

sip user phone 002

profile sip 1

caller-id mode fsk-bell

exitПроверена совместимость с модемами

- Modem ZyXEL OMNI 56K (MINI)

- Modem Acorp-M56SCD

Решение:

Сконфигурировать первый ESR-21

Настроим параметры согласования с модемом:

esr-21-1(config)# line aux 2

esr-21-1(config-line-aux)# flowcontrol hardware

esr-21-1(config-line-aux)# modem inout

esr-21-1(config-line-aux)# exit

esr-21-1(config)# Сконфигурируем необходимые RS-232 интерфейсы:

esr-21-1(config)# interface serial 1/0/2

esr-21-1(config-serial)# ip address 1.1.1.1/24

esr-21-1(config-serial)# exit

esr-21-1(config)# Сконфигурируем firewall для зон безопасности:

esr-21-1(config)# security zone xx

esr-21-1(config-zone)# exit

esr-21-1(config)# security zone-pair xx self

esr-21-1(config-zone-pair)# rule 1

esr-21-1(config-zone-pair-rule)# action permit

esr-21-1(config-zone-pair-rule)# enable

esr-21-1(config-zone-pair-rule)# exit

esr-21-1(config-zone-pair)# exit

esr-21-1(config)# И укажем принадлежность интерфейсов к зоне безопасности:

esr-21-1(config)# interface serial 1/0/2

esr-21-1(config-serial)# security-zone xx

esr-21-1(config-serial)# exit

esr-21-1(config)#Включим дозвон по номеру:

esr-21-1(config)# interface serial 1/0/2

esr-21-1(config-serial)# dialer string 002

esr-21-1(config-serial)# dialer

esr-21-1(config-serial)# exit

esr-21-1(config)# Сконфигурировать второй ESR-21

Настроим параметры согласования:

esr-21-2(config)# line aux 2

esr-21-2(config-line-aux)# flowcontrol hardware

esr-21-2(config-line-aux)# modem inout

esr-21-2(config-line-aux)# exit

esr-21-2(config)# Сконфигурируем необходимые RS-232 интерфейсы:

esr-21-2(config)# interface serial 1/0/2

esr-21-2(config-serial)# ip address 1.1.1.2/24

esr-21-2(config-serial)# exit

esr-21-2(config)# Сконфигурируем firewall для зон безопасности:

esr-21-2(config)# security zone xx

esr-21-2(config-zone)# exit

esr-21-2(config)# security zone-pair xx self

esr-21-2(config-zone-pair)# rule 1

esr-21-2(config-zone-pair-rule)# action permit

esr-21-2(config-zone-pair-rule)# enable

esr-21-2(config-zone-pair-rule)# exit

esr-21-2(config-zone-pair)# exit

esr-21-2(config)# И укажем принадлежность интерфейсов к зоне безопасности:

esr-21-2(config)# interface serial 1/0/2

esr-21-2(config-serial)# security-zone xx

esr-21-2(config-serial)# exit

esr-21-2(config)#Задача 3:

Использовать дополнительные параметры настройки модемов для Задачи 2

- для модема 1 включение протокола V.22bis

- отключение динамиков на обоих модемах

Решение

Создадим строку с дополнительными параметрами инициализации модема для первого ESR-21, где

- AT&N1" - включение режима V.22bis на модеме

- ATM0L0 - отключение динамика модема

esr-21-1(config)# chat-script dial_test "ABORT 'BUSY' ABORT 'NO CARRIER' ABORT ERROR '' AT OK AT&F OK AT&N14 OK ATM0L0 OK ATD\\T CONNECT ''"

esr-21-1(config)#Включим использование строки инициализации модема:

esr-21-1(config)# interface serial 1/0/2

esr-21-1(config-serial)# dialer string 001 modem-script dial_test

esr-21-1(config-serial)# exit

esr-21-1(config)#Создадим строку с дополнительными параметрами инициализации модема для второго ESR-21:

esr-21-2(config)# chat-script answer_test "ABORT 'BUSY' ABORT 'NO CARRIER' '' AT OK AT&F OK ATM0L0 RING ATAr CONNECT ''"

esr-21-2(config)#Включим использование строки инициализации модема:

esr-21-2(config)# interface serial 1/0/2

esr-21-2(config-serial)# dialer string 000 modem-script answer_test

esr-21-2(config-serial)# exit

esr-21-2(config)#Схемы распайки переходников

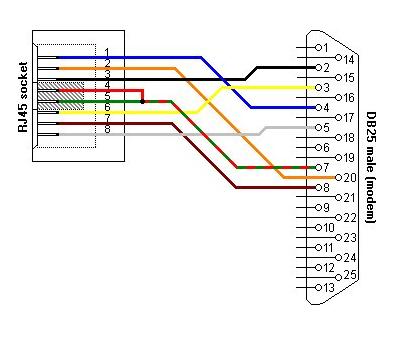

RJ-45 <--> DB-25 pinout

RJ-45 <--> RJ-45 pinout (rolled over cable)