- В случае необходимости ограничить доступ к ресурсам по URL, возможно использовать функционал ip http/https proxy.

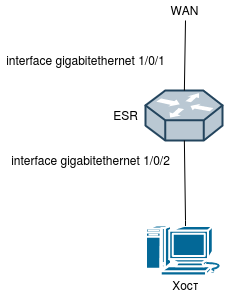

В данном примере производится ограничения доступа к определенным ресурсам(YouTube, ВКонтакте) на интерфейсе gi 1/0/2 при запросе(Хост), доступ ко всем прочим ресурсам не ограничивается(default action permit в конфигурации ip http profile Test). В object-group url Black ресурс YouTube указан в формате regexp:

| Блок кода |

|---|

esr# sh running-config object-group url Black url https://vk.com/ regexp 'youtube.com' exit ip http profile Test default action permit urls local Black action deny exit interface gigabitethernet 1/0/1 description "to_WAN" ip firewall disable ip address 192.0.2.1/2430 exit interface gigabitethernet 1/0/2 description "to_LAN" ip firewall disable ip address 192.168.0.10/24 ip http proxy Test ip https proxy Test exit nat source ruleset test to interface gigabitethernet 1/0/1 rule 1 action source-nat interface enable exit exit exit ip route 0.0.0.0/0 192.0.2.2 |

Проверка работоспособности производилась на версии ПО 1.14.5.

2. При использовании Firewall.

Если в конфигурации ESR используется Firewall:

| Блок кода |

|---|

interface gigabitethernet 1/0/1

description "to_WAN"

security-zone untrusted

ip address 192.0.2.1/30

exit

interface gigabitethernet 1/0/2

description "to_LAN"

security-zone trusted

ip address 192.168.0.10/24

ip http proxy Test

ip https proxy Test

exit |

то необходимо создать разрешающее правило для зоны Self для работы прокси-сервер:

| Блок кода |

|---|

object-group service proxy

port-range <port-range>

exit

security zone-pair trusted self

rule <№>

action permit

match protocol tcp

match destination-port proxy

enable

exit |

Значение <port-range> при настройке прокси-сервера на ESR определяется следующим образом:

- для http proxy используются порты, начиная с базового порта (по умолчанию 3128) по базовый порт + количество cpu данной модели ESR - 1.

- для https proxy используются порты, начиная с базового порта (по умолчанию 3128) + количество cpu данной модели ESR по базовый порт + количество cpu данной модели ESR * 2 - 1.

Если рассмотреть ESR-20, то в данной модель на борту имеется 4 CPU, то согласно условиям необходимо установить port-range 3128-3135.

P.S. Сервисы google(YouTube, drive.google) используют проприетарный протокол QUIC для установки соединения, поэтому заблокировать данный протокол с помощью прокси сервера(http, https) возможности нет. Для блокировки данных сервисов возможно использовать firewall(запретить udp:80;443), либо отключить поддержку протокола QUIC в браузере ПК. Пример настройки блокировки протокола QUIC с помощью firewall:

| Блок кода |

|---|

object-group service QUIC

port-range 80

port-range 443

exit

security zone-pair trusted untrusted

rule 5

action deny

match protocol udp

match destination-port QUIC

enable

exit

|