Задача: Запретить доступ на ресурс в интернете по доменному имени используя функционал IPS/IDS на примере сайта etlex-co.ru.

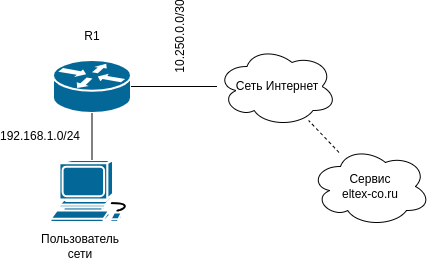

Предположим, что на маршрутизаторе уже настроен базовый функционал для организации пользователям доступа в сеть Интернет. Через интерфейс gi1/0/1 маршрутизатор подключен к провайдеру:

interface gigabitethernet 1/0/1 security-zone untrusted ip address 10.0.0.1/30 exit

Через интерфейс gi1/0/2 организовано подключение пользователей локальной сети:

interface gigabitethernet 1/0/2 security-zone trusted ip address 192.168.1.1/24 exit

Для решения данного вопроса будем использовать функционал IPS/IDS, а следовательно потребуется лицензия для активации данного функционала. Получить лицензию возможно обратившись в коммерческий отдел Элтекс. Проверить наличие лицензии на маршрутизаторе возможно командой:

esr# show licence Licence information ------------------- Name: Eltex Version: 1.0 Type: ESR-200 S/N: NP00000000 MAC: 00:00:00:00:00:00 Features: IPS - Intrusion Prevention System

Настройка функционала начинается с создания политики и активации функционала. Для создания политики потребуется создать object-groupe с указанием сети в рамках которой будет работать данный функционал:

object-group network NET_IPS ip prefix 192.168.1.0/24 exit security ips policy POL_IPS protect network-group NET_IPS exit security ips policy POL_IPS enable exit

После создания политики можно приступать к созданию расширенного правила, в рамках которого мы будем запрещать dns-запросы на конкретные ресурсы. В качестве примера используется домен etlex-co.ru.

security ips-category user-defined DNS_DENY

rule-advanced 10

enable

rule-text 'drop dns any any -> any any (msg:"DNS Signature detected"; dns_query; content:"eltex-co.ru"; nocase; sid:10002;)'

exit

exit

Теперь, чтобы правило начало работать необходимо включить проверку пакетов на интерфейсе. В данном случае будем включать на интерфейсе в сторону провайдера:

esr# config esr(config)# interface gigabitethernet 1/0/1 esr(config-if-gi)# service-ips inline esr(config-if-gi)# end esr# commit esr# confirm

Далее для проверки необходимо будет очистить dns-кэш на устройствах пользователей, так как информация от DNS какое-то время хранится в кэше. После этого имя eltex-co.ru, а также все входящие в него поддомены резолвиться не будут.

Также важно отметить, что данное правило лишь один из возможных вариантов написания. На маршрутизаторах ESR данные правила пишутся используя формат Surikata 4.0. Ссылка на документацию: https://docs.suricata.io/en/suricata-4.0.5/index.html