Функционал изоляции портов позволяет гибко настраивать ограничения прохождения трафика между определенными портами сетевого оборудования.

На данный момент его реализация подразумевает создание в конфигурации устройства группы изоляции, в которой перечислены все порты устройства,

для каждого из которых можно разрешить или запретить прохождение трафика.

Конфигурирование

Конфигурирование изоляции портов включает 2 этапа: настройка групп изоляции и настройка изоляции в конкретном vlan. Согласно текущей реализации порты делятся на source и destination интерфейсы.

Destination-интерфейсы перечислены в группе изоляции, source-интерфейсы указываются в конфигурации vlan. Для полной настройки изоляции необходимо, эту, уже сконфигурированную группу,

назначить на какой-либо source-интерфейс в конкретном VLAN, тем самым получив строгий порядок прохождения трафика с учетом разрешающих и запрещающих правил.

Всего групп изоляции может быть настроено 30. Изменение настроек групп, которые не назначены ни на какой source-интерфейс - никак не влияет на прохождение трафика.

Пример настройки

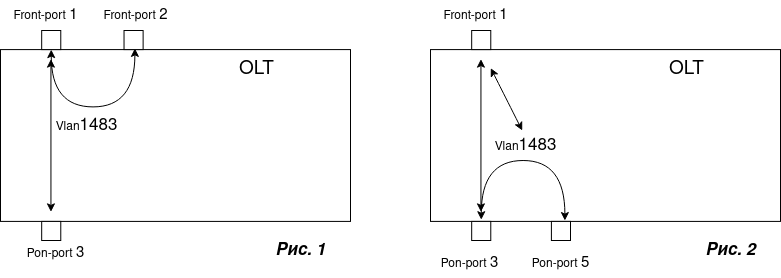

В качестве примера рассмотрим настройку изоляции для двух схем :

В первом случае с помощью изоляции мы ограничим попадание транзитного широковещательного трафика к PON-части согласно рисунку 1.

С pon-портами аналогично. Ознакомиться с настройкой bridging можно здесь.

Настроим группы изоляции:

LTP-16N# configure terminal LTP-16N(configure)# isolation group 1 LTP-16N(config)(isolation-group-1)# allow pon-port 3 LTP-16N(config)(isolation-group-1)# allow front-port 2 LTP-16N(config)(isolation-group-1)# exit LTP-16N(configure)# isolation group 2 LTP-16N(config)(isolation-group-2)# allow front-port 1 LTP-16N(config)(isolation-group-2)# do commit

Настроим vlan :

LTP-16N(configure)# vlan 1483 LTP-16N(config)(vlan-1483)# isolation enable LTP-16N(config)(vlan-1483)# isolation assign group 2 to pon-port 3 LTP-16N(config)(vlan-1483)# isolation assign group 1 to front-port 1 LTP-16N(config)(vlan-1483)# isolation assign group 2 to front-port 2 LTP-16N(config)(vlan-1483)# do commit

Во втором случае мы изолируем сетевое пространство от устройств за другими портами согласно рисунку 2. Настроим группы:

LTP-16N(configure)# isolation group 3

LTP-16N(config)(isolation-group-3)# allow pon-port 3

LTP-16N(config)(isolation-group-3)# allow pon-port 5

LTP-16N(config)(isolation-group-3)# exit

LTP-16N(configure)# isolation group 4

LTP-16N(config)(isolation-group-4)# allow pon-port 5

LTP-16N(config)(isolation-group-4)# allow front-port 1

LTP-16N(config)(isolation-group-4)# exit

LTP-16N(configure)# isolation group 5

LTP-16N(config)(isolation-group-5)# allow pon-port 3

LTP-16N(config)(isolation-group-5)# allow front-port 1

LTP-16N(config)(isolation-group-5)# do commit

Configuration committed successfully

Затем vlan:

LTP-16N(configure)# vlan 1483 LTP-16N(config)(vlan-1483)# isolation enable LTP-16N(config)(vlan-1483)# isolation assign group 4 to pon-port 3 LTP-16N(config)(vlan-1483)# isolation assign group 3 to front-port 1 LTP-16N(config)(vlan-1483)# isolation assign group 5 to pon-port 5 LTP-16N(config)(vlan-1483)# do commit

Для прохождения трафика между pon-портами по мимо настройки pon-to-pon bridging необходимо включить arp-proxy в конфигурации инетрфейсов pon-портов, а также использовать трафик-модель 1-to-1.

Связанные статьи